Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Neste artigo, você aprenderá a integrar o Civic Platform à ID do Microsoft Entra. Ao integrar o Civic Platform ao Microsoft Entra ID, será possível:

- Controlar no Microsoft Entra ID quem tem acesso ao Civic Platform.

- Permitir que os usuários se conectem automaticamente ao Civic Platform com as suas respectivas contas do Microsoft Entra.

- Gerencie suas contas em um local central.

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes pré-requisitos:

- Uma conta de usuário do Microsoft Entra com uma assinatura ativa. Se você ainda não tiver uma, poderá criar uma conta gratuitamente.

- Uma das seguintes funções:

- Uma assinatura habilitada para SSO (logon único) do Civic Platform.

Descrição do cenário

Neste artigo, você configurará e testará o SSO do Microsoft Entra em um ambiente de teste.

- A Plataforma Civic dá suporte ao SSO iniciado por SP .

Observação

O identificador desse aplicativo é um valor de cadeia de caracteres fixo para que apenas uma instância possa ser configurada em um locatário.

Adicionar o Civic Platform pela galeria

Para configurar a integração do Civic Platform ao Microsoft Entra ID, é necessário adicionar o Civic Platform por meio da galeria à lista de aplicativos SaaS gerenciados.

- Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos na Nuvem.

- Navegue até Entrar ID>Aplicativos empresariais>Novo aplicativo.

- Na seção Adicionar por meio da galeria , digite Civic Platform na caixa de pesquisa.

- Selecione o Civic Platform no painel de resultados e adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Como alternativa, você também pode usar o Assistente de Configuração de Aplicativos Empresariais. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo, atribuir funções e também percorrer a configuração de SSO. Saiba mais sobre os assistentes do Microsoft 365.

Configurar e testar o SSO do Microsoft Entra para o Civic Platform

Configure e teste o SSO do Microsoft Entra com o Civic Platform usando um usuário de teste chamado B.Simon. Para que o SSO funcione, é necessário estabelecer uma relação de vínculo entre um usuário do Microsoft Entra e o usuário relacionado no Civic Platform.

Para configurar e testar o SSO do Microsoft Entra com o Civic Platform, siga estas etapas:

-

Configure o SSO do Microsoft Entra para permitir que os usuários usem esse recurso.

- Crie um usuário de teste do Microsoft Entra para testar o logon único do Microsoft Entra com B.Simon.

- Atribua o usuário de teste do Microsoft Entra para permitir que B.Simon use o logon único do Microsoft Entra.

-

Configure o SSO do Civic Platform para definir as configurações de logon único no lado do aplicativo.

- Crie um usuário de teste no Civic Platform para ter um equivalente de B.Simon no Civic Platform vinculado à representação de usuário do Microsoft Entra.

- Testar o SSO – para verificar se a configuração funciona.

Configurar o SSO do Microsoft Entra

Siga estas etapas para habilitar o SSO do Microsoft Entra.

Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos na Nuvem.

Navegue até a página de integração de aplicativos do Entra ID>Enterprise Apps>Civic Platform, localize a seção Gerenciar e selecione Logon único.

Na página Selecionar um método de logon único , selecione SAML.

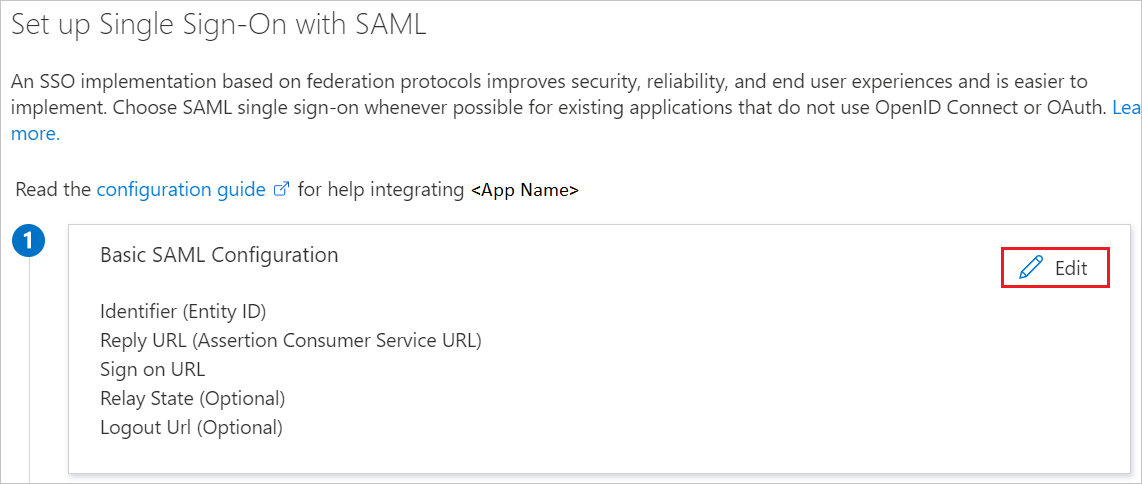

Na página Configurar o logon único com o SAML, selecione o ícone de lápis da Configuração Básica do SAML para editar as configurações.

Na seção Configuração Básica do SAML , execute as seguintes etapas:

a. Na caixa de texto Identificador (ID da Entidade), digite o valor:

civicplatform.accela.comb. Na caixa de texto URL de Logon , digite uma URL usando o seguinte padrão:

https://<SUBDOMAIN>.accela.comObservação

O valor da URL de Logon não é real. Atualize esse valor com a URL de logon real. Entre em contato com a equipe de suporte do Cliente da Plataforma Civic para obter esse valor. Você também pode consultar os padrões mostrados na seção Configuração Básica do SAML .

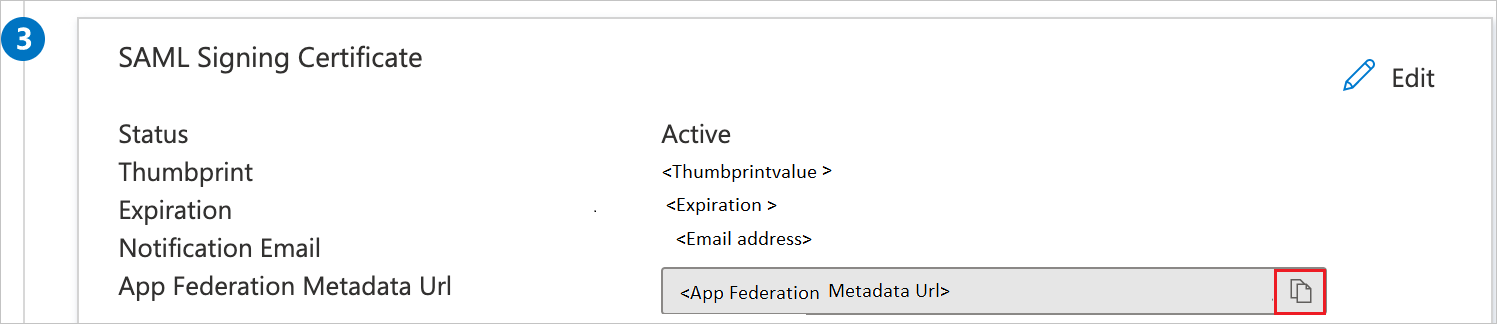

Na página Configurar o logon único com SAML, na seção Certificado de Autenticação SAML, selecione o botão Copiar para copiar a URL de Metadados de Federação do Aplicativo e salvá-la no seu computador.

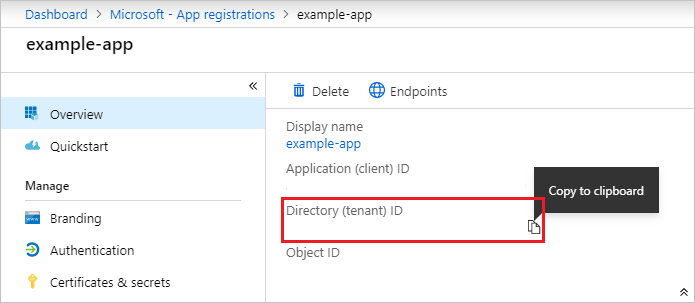

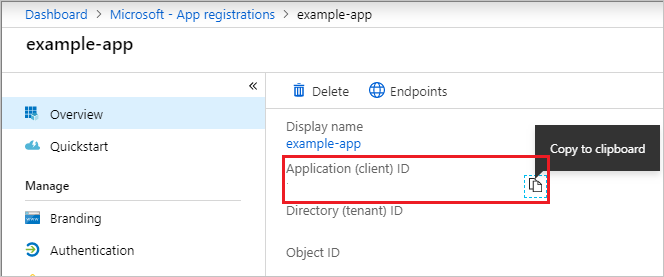

Navegue até Entra ID>registros do aplicativo, selecione seu aplicativo.

Copie o Diretório (ID do locatário) e armazene-o no Bloco de notas.

Copie a ID do aplicativo e armazene-a no Bloco de Notas.

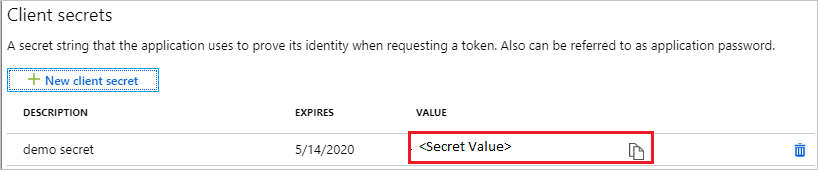

Navegue até Entra ID>registros do aplicativo, selecione seu aplicativo. Selecione Certificados & Segredos.

Selecionar segredos do cliente –> novo segredo do cliente.

Forneça uma descrição do segredo e uma duração. Quando terminar, selecione Adicionar.

Observação

Depois de salvar o segredo do cliente, o valor do segredo do cliente é exibido. Copie este valor, pois não é possível recuperar a chave posteriormente.

Criar e atribuir um usuário de teste do Microsoft Entra

Siga as diretrizes no guia de início rápido criar e atribuir uma conta de usuário para criar uma conta de usuário de teste chamada B.Simon.

Configurar o SSO do Civic Platform

Abra uma nova janela do navegador da Web e entre no site de empresa do Atlassian Cloud como administrador.

Selecione Opções Padrão.

A captura de tela mostra o site do Atlassian Cloud com as Opções Padrão destacadas em Ferramentas do Administrador.

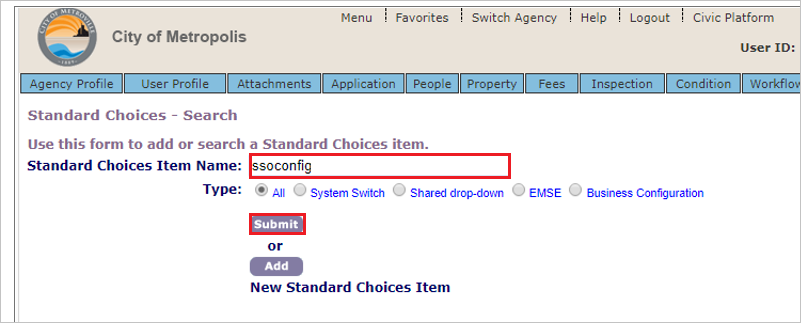

Crie uma escolha padrão ssoconfig.

Pesquise ssoconfig e envie.

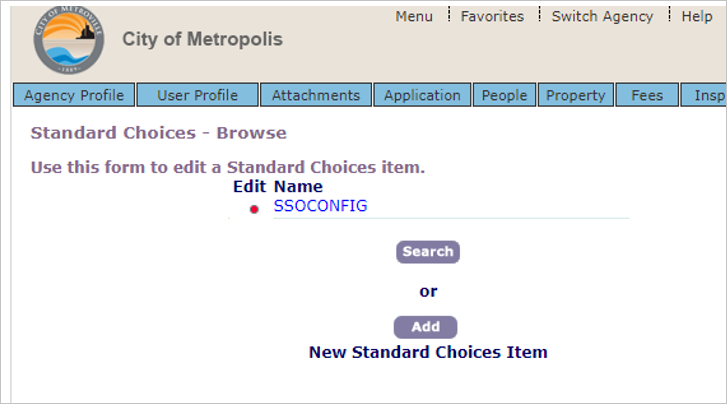

Expanda SSOCONFIG selecionando ponto vermelho.

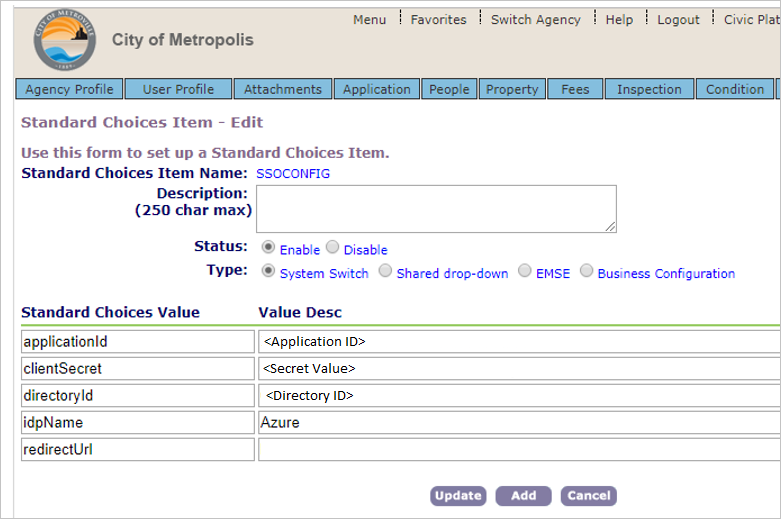

Forneça informações de configuração relacionadas a SSO na seguinte etapa:

No campo applicationid , insira o valor da ID do aplicativo , que você copiou anteriormente.

No campo clientSecret, insira o valor do Segredo que você copiou anteriormente.

No campo directoryId, insira o valor da ID do Diretório (locatário) que você copiou anteriormente.

Insira o idpName. Por exemplo:

Azure.

Criar um usuário de teste do Civic Platform

Nesta seção, você criará um usuário chamado B.Simon no Civic Platform. Trabalhe com a equipe de suporte da Plataforma Civic para adicionar os usuários à equipe de suporte ao cliente da Plataforma Civic. Os usuários devem ser criados e ativados antes de usar o logon único.

Teste de SSO

Nesta seção, você testará sua configuração de logon único do Microsoft Entra com as seguintes opções.

Selecione Testar este aplicativo, essa opção redireciona para a URL de Logon da Plataforma Civic, na qual você pode iniciar o fluxo de logon.

Acesse a URL de logon do Civic Platform diretamente e inicie o fluxo de logon.

Você pode usar os Meus Aplicativos da Microsoft. Quando você seleciona o bloco da Plataforma Civic em Meus Aplicativos, essa opção redireciona para a URL de Logon da Plataforma Civic. Para obter mais informações, consulte Microsoft Entra My Apps.

Conteúdo relacionado

Depois de configurar o Civic Platform, você poderá impor um controle de sessão, que fornecerá proteção contra exfiltração e infiltração dos dados confidenciais da organização em tempo real. O controle da sessão se estende a partir do Acesso Condicional. Saiba como impor o controle de sessão com o Microsoft Defender para Aplicativos de Nuvem.