Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

O Microsoft Security Copilot capacita os administradores a implementar uma governança abrangente e otimizar continuamente seu ambiente do Microsoft Entra usando consultas de linguagem natural. Essa funcionalidade ajuda você a melhorar a postura de segurança por meio de recomendações, gerenciar o ciclo de vida de acesso por meio de revisões e gestão de permissões e proteger o acesso privilegiado por meio de controles just-in-time.

Este artigo descreve como um administrador de TI pode se preparar para sua auditoria anual de governança e conformidade usando as habilidades de governança e otimização do Microsoft Security Copilot para os seguintes casos de uso no Centro de administração do Microsoft Entra;

- Validar o acesso por meio de revisões de acesso

- Gerenciar o acesso estruturado por meio do gerenciamento de direitos

- Proteger o acesso privilegiado por meio do gerenciamento de identidade com privilégios

Use os estímulos e exemplos neste artigo para compilar suas descobertas em insights acionáveis e relatórios para análises e auditorias por sua equipe ou gestão.

Pré-requisitos

Um locatário com o Security Copilot habilitado. Consulte Introdução ao Microsoft Security Copilot para obter mais informações.

As funções e licenças a seguir são necessárias para diferentes casos de uso de governança e otimização.

Caso de uso Função(ões) Licença Inquilino Revisões de acesso Administrador de Governança de Identidade Microsoft Entra ID P2 Locatário com revisões de acesso configuradas Gerenciamento de direitos Administrador de Governança de Identidade Microsoft Entra ID P2 Qualquer locatário Privileged Identity Management Administrador de segurança, leitor global, leitor de segurança Microsoft Entra ID P2 Locatário com PIM configurado

Lançar o Security Copilot no Microsoft Entra

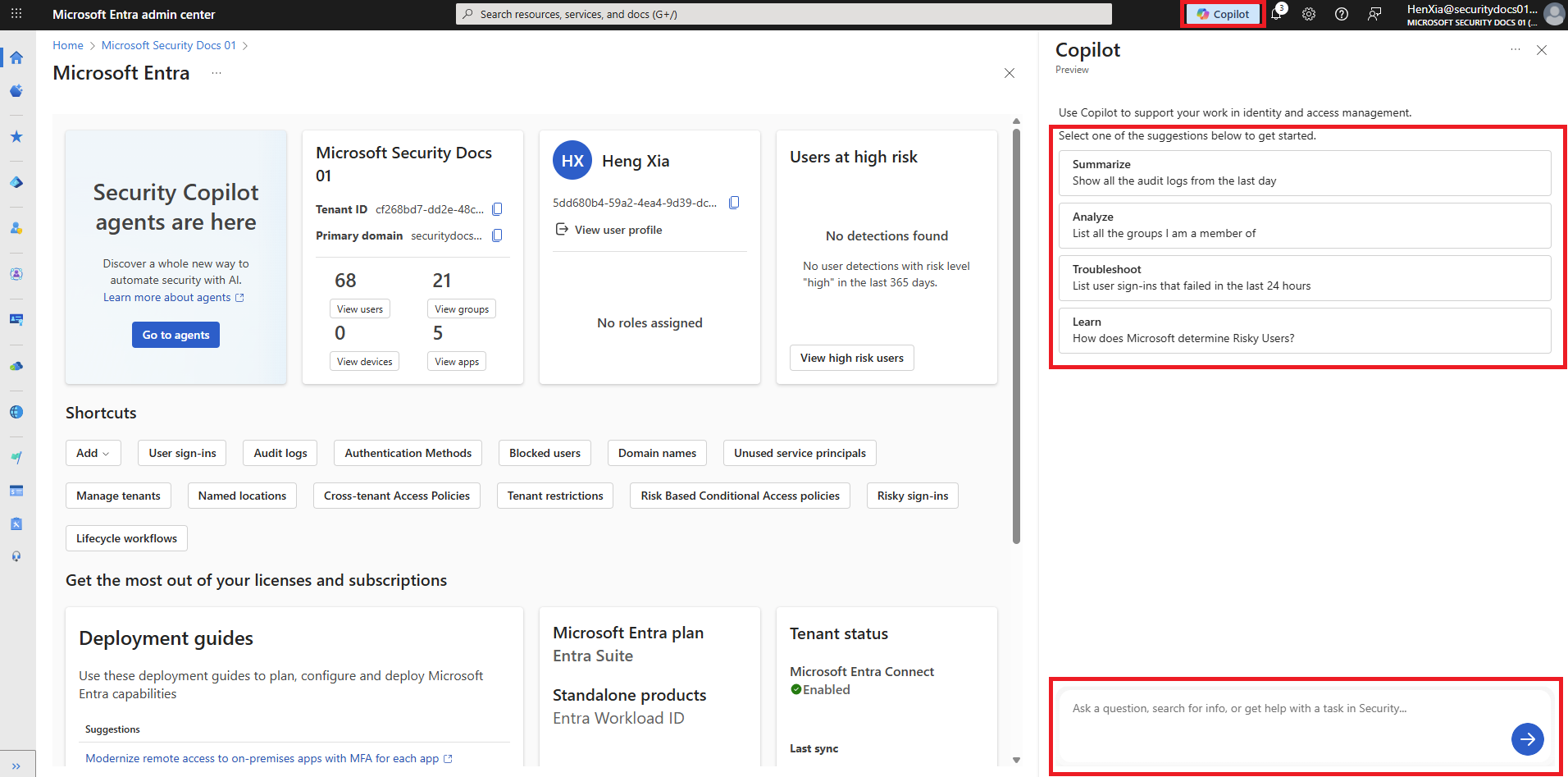

Entre no Centro de administração do Microsoft Entra com as funções administrativas apropriadas para seu cenário com base nos casos de uso específicos.

Inicie o Security Copilot no botão Copilot no Centro de administração do Microsoft Entra.

Consulte os seguintes casos de uso e prompts para recuperar informações ou executar ações usando consultas de linguagem natural.

Observação

Se uma ação for bloqueada por permissões insuficientes, uma função recomendada será exibida. Você pode usar o prompt a seguir no chat do Security Copilot para ativar a função necessária. Isso depende de ter uma atribuição de função qualificada que forneça o acesso necessário.

- Ative a {função necessária} para que eu possa executar {a tarefa desejada}.

Validar o acesso por meio de revisões de acesso

Para começar sua avaliação, você pode analisar o estado atual das revisões de acesso em sua organização. As revisões de acesso garantem que os usuários tenham acesso apropriado aos recursos e que as permissões de acesso sejam regularmente validadas para conformidade para garantir que o acesso seja removido quando não for mais necessário. Você pode extrair e analisar dados de revisão de acesso para explorar, acompanhar e analisar revisões de acesso em escala, entender os padrões de aprovação e identificar os revisores que precisam de atenção.

Exploração e gerenciamento de revisão de acesso

Comece explorando suas revisões de acesso atuais e recuperando informações sobre instâncias de revisão específicas para entender o escopo e o status das revisões em sua organização. Use os seguintes prompts para obter as informações necessárias:

- Mostre-me as 10 principais revisões de acesso pendentes.

- Obtenha detalhes de revisão de acesso para os Grupos financeiros do Microsoft 365 Q2.

- Quem são os revisores da revisão do Sales App Access Q2?

Análise de decisão de revisão de acesso

Analise as decisões de revisão de acesso para entender os padrões de aprovação, identificar os revisores que precisam de atenção e investigar onde as recomendações de IA foram substituídas. Isso pode ajudá-lo a identificar a eficácia dos processos de revisão de acesso e identificar áreas de melhoria. Use os seguintes prompts para obter as informações necessárias:

- Quem aprovou ou negou acesso na revisão financeira do 2º trimestre?

- Listar revisões em que Alex Chen é o revisor atribuído

- Quais decisões de revisão de acesso anularam as ações sugeridas por IA?

Gerenciar o acesso estruturado por meio do gerenciamento de direitos

Agora, você pode avaliar sua configuração de gerenciamento de direitos para garantir que os pacotes de acesso e as políticas sejam estruturados e gerenciados corretamente. Obtenha acesso rápido a informações sobre pacotes de acesso, políticas, organizações conectadas e recursos de catálogo para gerenciar o ciclo de vida de identidade e acesso em escala por meio de fluxos de trabalho automatizados.

Gerenciamento de pacotes de catálogo e acesso

Você pode explorar sua estrutura de gerenciamento de direitos, incluindo catálogos e pacotes de acesso, para entender como os recursos são organizados e configurados. Use os seguintes prompts para obter as informações necessárias:

- Quais recursos estão no catálogo "XYZ"?

- Quantos catálogos estão no locatário?

- Quais pacotes de acesso estão no catálogo "XYZ"?

- Quantos pacotes de acesso estão no locatário?

- Quais escopos de função de recurso estão no pacote de acesso "XYZ"?

- Localizar todos os pacotes de acesso onde o nome contém "Vendas"?

Atribuições de usuário e organizações conectadas

Você pode examinar as atribuições de pacote de acesso e as relações de organização externas para garantir a governança adequada de usuários internos e parceiros externos que tenham acesso aos recursos da sua organização. Use os seguintes prompts para obter as informações necessárias:

- Quais atribuições de pacote de acesso o "Usuário" tem?

- Quem são os usuários externos da organização conectada "XYZ"?

- Quem são os patrocinadores da organização conectada "XYZ"?

- Quais extensões personalizadas o catálogo "XYZ" tem?

Proteger o acesso privilegiado por meio do gerenciamento de identidade com privilégios

Por fim, você pode revisar as configurações de gerenciamento de identidade privilegiada (PIM) para garantir que os mecanismos de acesso just-in-time (JIT) e os papéis de alto risco sejam gerenciados e monitorados corretamente.

Consultas de atribuição de função no PIM

Examine as atribuições de função com privilégios atuais e qualificadas para entender as configurações do PIM, se o acesso JIT está sendo usado efetivamente e identificar quaisquer riscos potenciais associados ao acesso privilegiado. Use os seguintes prompts para obter as informações necessárias:

- Quais funções de PIM estão atribuídas atualmente a "Usuário"?

- Quais funções qualificadas do PIM são atribuídas a "Usuário"?

- Quais funções ativas do PIM são atribuídas a "Usuário"?

- Quem tem atribuição de PIM elegível para {Função Específica}?

- Quem tem uma designação ativa de PIM para uma {função específica}?

Desativar seu papel

Depois de concluir suas tarefas com o Microsoft Security Copilot, verifique se você desativou todas as funções elevadas ativadas durante a sessão para manter as práticas recomendadas de segurança. Use o seguinte prompt para desativar sua função:

- Terminei com minha investigação ou {tarefa desejada}, desativar meu acesso.

Consulte também

- Saiba mais sobre revisões de acesso no Microsoft Entra ID

- Saiba mais sobre o gerenciamento de direitos no Microsoft Entra ID

- Saiba mais sobre o Privileged Identity Management na ID do Microsoft Entra