Restringir o acesso ao conteúdo usando rótulos de confidencialidade para aplicar criptografia

Diretrizes de licenciamento do Microsoft 365 para segurança e conformidade.

Quando cria uma etiqueta de confidencialidade, pode restringir o acesso aos conteúdos aos quais a etiqueta será aplicada. Por exemplo, com as configurações de criptografia para um rótulo de confidencialidade, você pode proteger o conteúdo para que:

- Somente os usuários em sua organização possam abrir um documento ou um email confidenciais.

- Somente os usuários do departamento de marketing possam editar e imprimir o documento ou email de comunicado de promoção, enquanto todos os outros usuários em sua organização possam apenas lê-lo.

- Os usuários não podem encaminhar um email ou copiar informações dele que contenham notícias sobre uma reorganização interna.

- A lista de preços atual enviada aos parceiros de negócios não pode ser aberta após uma data especificada.

- Apenas as pessoas que enviaram um convite de reunião para iniciar um projeto confidencial podem abrir o convite para a reunião e não podem reencaminhá-lo para outras pessoas.

Quando um documento, e-mail ou convite para reunião é encriptado, o acesso ao conteúdo é restrito, para que:

- Pode ser descriptografado apenas por usuários autorizados pelas configurações de criptografia do rótulo.

- Permanece criptografado independentemente de onde esteja, dentro ou fora da sua organização, mesmo se o arquivo for renomeado.

- É criptografado tanto em repouso (por exemplo, em uma conta do OneDrive) quanto em trânsito (por exemplo, emails sendo enviados pela Internet).

Por fim, como administrador, quando você configura um rótulo de confidencialidade para aplicar criptografia, há duas opções a escolher:

- Atribuir permissões agora, para que assim você possa determinar exatamente quais usuários podem obter quais permissões de conteúdo com esse rótulo.

- Permitir que os usuários atribuam permissões quando aplicam o rótulo ao conteúdo. Dessa forma, você pode conceder a pessoas em sua organização uma certa flexibilidade que elas possam precisar para colaborar e realizar o trabalho.

As definições de encriptação estão disponíveis quando cria uma etiqueta de confidencialidade no portal do Microsoft Purview ou no portal de conformidade do Microsoft Purview.

Observação

Uma etiqueta de confidencialidade no Outlook pode aplicar proteção S/MIME em vez de encriptação e permissões do serviço Azure Rights Management. Para obter mais informações, consulte Configurar um rótulo para aplicar a proteção S/MIME no Outlook.

Dica

Se você não é um cliente E5, use a avaliação das soluções do Microsoft Purview de 90 dias para explorar como os recursos adicionais do Purview podem ajudar sua organização a gerenciar as necessidades de segurança e conformidade de dados. Comece agora no hub de testes do portal de conformidade do Microsoft Purview. Saiba mais detalhes sobre os termos de inscrição e avaliação.

Entenda como funciona a criptografia

A menos que esteja a utilizar o S/MIME para Outlook, a encriptação aplicada por etiquetas de confidencialidade a documentos, e-mails e convites para reuniões utiliza o serviço Azure Rights Management (Azure RMS) do Microsoft Purview Information Protection. Esta solução de proteção usa política de criptografia, identidade e autorização. Para saber mais, consulte O que é Azure Rights Management?.

Quando você usa essa solução de criptografia, o recurso de superusuário garante que as pessoas e os serviços autorizados possam sempre ler e inspecionar os dados criptografados para a sua organização. Se necessário, a criptografia poderá ser removida ou alterada. Para saber mais, confira Configurar os superusuários para a Proteção de Informações do Azure, serviços de descoberta ou recuperação de dados.

Importante

Também pode utilizar etiquetas de confidencialidade para aplicar encriptação a fluxos de áudio e vídeo para reuniões do Teams, mas esta ação utiliza um método diferente de encriptação e não o serviço Azure Rights Management utilizado para e-mails, convites para reuniões e documentos. Para obter mais informações sobre a encriptação utilizada para reuniões do Teams, consulte a Encriptação de multimédia no guia de segurança do Teams.

Pré-requisitos importantes

Antes de usar a criptografia, talvez seja necessário realizar algumas tarefas de configurações. Ao definir as configurações de criptografia, não há verificação para validar se esses pré-requisitos foram atendidos.

Ativar o Azure Rights Management

Para que as etiquetas de confidencialidade apliquem encriptação com gestão de direitos, o serviço Azure Rights Management do Microsoft Purview Information Protection tem de ser ativado para o seu inquilino. Em locatários mais recentes, essa é a configuração padrão, mas talvez seja necessário ativar o serviço manualmente. Para saber mais, confira Ativar o serviço de proteção da Proteção de Informações do Azure.

Verificar os requisitos de rede

Pode ser necessário fazer algumas alterações em seus dispositivos de rede, como firewalls. Para obter detalhes, veja Firewalls e infraestrutura de rede.

Verificar a configuração do Microsoft Entra

Existem algumas configurações do Microsoft Entra que podem impedir o acesso autorizado a conteúdos encriptados. Por exemplo, definições de acesso entre inquilinos e políticas de Acesso Condicional. Para obter mais informações, veja Microsoft Entra configuration for encrypted content (Configuração do Microsoft Entra para conteúdo encriptado).

Configurar o Exchange para o Azure Rights Management

O Exchange não tem de ser configurado para o Azure Rights Management antes de os utilizadores poderem aplicar etiquetas no Outlook para encriptar os respetivos e-mails. No entanto, até que o Exchange esteja configurado para o Azure Rights Management, não obtém todas as funcionalidades de encriptação com a gestão de direitos.

Por exemplo, os utilizadores não podem ver e-mails encriptados ou convites de reunião encriptados em telemóveis ou com o Outlook na Web, os e-mails encriptados não podem ser indexados para pesquisa e não pode configurar o DLP do Exchange Online para proteção do Rights Management.

Para garantir que o Exchange possa dar suporte a estes cenários adicionais:

- Para o Exchange Online, confira as instruções de Exchange Online: configuração do IRM.

- Para o Exchange local, é necessário implantar o conector RMS e configurar seus servidores Exchange.

Como configurar um rótulo para criptografia

Siga as instruções gerais para criar ou editar uma etiqueta de confidencialidade e certifique-se de que a opção Itens está selecionada para o âmbito da etiqueta:

Em seguida, na página Escolher definições de proteção para os tipos de itens que selecionou , certifique-se de que seleciona Controlar acesso.

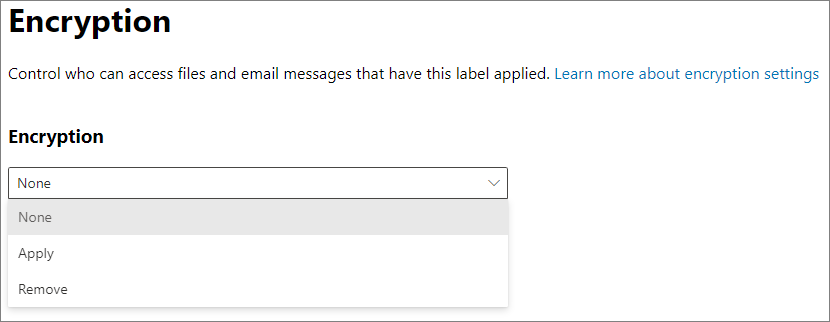

Na página Controlo de acesso , selecione uma das seguintes opções:

Remover definições de controlo de acesso se já forem aplicadas a itens: quando seleciona esta opção, a aplicação da etiqueta remove a encriptação existente, mesmo que tenha sido aplicada independentemente de uma etiqueta de confidencialidade.

É importante compreender que esta definição pode resultar numa etiqueta de confidencialidade que os utilizadores poderão não conseguir aplicar quando não têm permissões suficientes para remover a encriptação existente. Para obter mais informações sobre este cenário, confira a seção O que acontece com a criptografia existente quando um rótulo é aplicado.

Configurar definições de controlo de acesso: ativa a encriptação com a gestão de direitos e torna visíveis as seguintes definições:

As instruções para essas configurações estão na seção Definir configurações de criptografia a seguir.

Editar etiquetas para aplicar encriptação recentemente ou alterar as definições de encriptação existentes

É uma estratégia de implementação comum configurar inicialmente etiquetas de confidencialidade que não aplicam encriptação e, mais tarde, editar algumas das etiquetas existentes para aplicar encriptação. As etiquetas que editar aplicarão essa encriptação aos itens recentemente etiquetados. Os itens que já estão etiquetados permanecem desencriptados, a menos que remova a etiqueta e volte a aplicá-la.

Para itens que já estão etiquetados com encriptação através da opção atribuir permissões agora e alterar os utilizadores ou permissões, as novas definições também serão aplicadas aos itens existentes quando os utilizadores se autenticarem com o serviço de encriptação. Na maioria dos casos, não é necessário remover e reaplicar a etiqueta. No entanto, se os utilizadores já abrirem um documento ou e-mail encriptado, não obterão as novas definições até que a licença de utilização expire e tenham de voltar a autenticar. Para obter mais informações sobre este cenário, veja a pergunta mais frequente relacionada sobre como funciona a encriptação.

Sempre que alterar as opções de encriptação para permitir que os utilizadores atribuam permissões, essa alteração só se aplica a itens recentemente etiquetados ou com etiquetas repostas. Por exemplo:

- Altere a etiqueta de atribuir permissões agora para permitir que os utilizadores atribuam permissões ou de outra forma

- Altere a etiqueta de Não Reencaminhar para Encriptação Apenas ou ao contrário

O que acontece com a criptografia existente quando um rótulo é aplicado

Se for aplicada uma etiqueta de confidencialidade a conteúdos não encriptados, o resultado das opções de encriptação que pode selecionar é auto-explicativo. Por exemplo, se não selecionou Controlar acesso, o conteúdo permanece desencriptado.

No entanto, conteúdo pode já estar criptografado. Por exemplo, outro usuário pode ter aplicado:

- As suas próprias permissões, que incluem permissões definidas pelo utilizador quando solicitadas por uma etiqueta, permissões personalizadas do cliente do Microsoft Purview Information Protection e a proteção de documentos de Acesso Restrito a partir de uma aplicação do Office.

- Um modelo de gestão de direitos que encripta o conteúdo independentemente de uma etiqueta. Esta categoria inclui regras de fluxo de email que aplicam criptografia usando a proteção de direitos.

- Um rótulo que aplica criptografia com permissões atribuídas pelo administrador.

A tabela a seguir identifica o que acontece com uma criptografia existente quando um rótulo de confidencialidade é aplicado ao conteúdo:

| Criptografia: não selecionada | Criptografia: Configurada | Criptografia: remover | |

|---|---|---|---|

| Permissões especificadas por um usuário | A encriptação original é preservada * | A criptografia de novo rótulo é aplicada | A criptografia original é removida |

| Modelo de gestão de direitos | A criptografia original é preservada | A criptografia de novo rótulo é aplicada | A criptografia original é removida |

| Rótulo com permissões definidas por administrador | A criptografia original é removida | A criptografia de novo rótulo é aplicada | A criptografia original é removida |

* A encriptação original é removida para ficheiros no SharePoint e no OneDrive quando se aplicam todas as seguintes condições:

- As etiquetas de confidencialidade estão ativadas para ficheiros do Office no SharePoint e no OneDrive e o inquilino está ativado para cocriação.

- O inquilino suporta etiquetas configuradas para permissões definidas pelo utilizador e está a utilizar uma versão mínima documentada das aplicações do Office que suportam esta funcionalidade. Para obter mais informações, veja Suporte para etiquetas configuradas para permissões definidas pelo utilizador.

- As permissões definidas pelo utilizador foram aplicadas por uma etiqueta de confidencialidade.

--

Nos casos em que a nova criptografia de rótulo é aplicada ou a criptografia original é removida, isso só acontece se o usuário que aplica o rótulo tiver um direito de uso ou função que suporte esta ação:

- O direito de uso Exportar ou Controle Total.

- A função do emissor de Gerenciamento de Direitos ou do proprietário de Gerenciamento de Direitos ou superusuário.

Se o usuário não tiver uma destes direitos ou funções, não será possível aplicar o rótulo, e a criptografia original é preservada. O usuário verá a seguinte mensagem: Você não tem permissão para fazer essa alteração no rótulo de confidencialidade. Entre em contato com o proprietário do conteúdo.

Por exemplo, a pessoa que aplica Não Encaminhar para uma mensagem de email pode rotular novamente a conversa para substituir a criptografia ou removê-la, pois ela é a proprietária do Gerenciamento de Direitos do email. Mas, exceto para superusuários, os destinatários deste email não podem rotulá-lo novamente porque eles não têm os direitos de uso necessários.

Anexos de e-mail para mensagens de e-mail encriptadas e convites para reuniões

Quando uma mensagem de e-mail ou convite para reunião é encriptado por qualquer método, quaisquer documentos não encriptados do Office anexados ao e-mail ou convite herdam automaticamente as mesmas definições de encriptação. Não pode desativar esta herança de encriptação, por exemplo, com uma definição ou âmbito de etiqueta.

Qualquer etiqueta de confidencialidade da mensagem de e-mail ou convite para reunião não é herdada pelo anexo, mas pode ser aplicada automaticamente quando um utilizador no mesmo inquilino abre o documento. Para obter mais informações, veja Correspondência de etiquetas baseadas em encriptação para documentos.

Os documentos que já estão criptografados e depois são adicionados como anexos sempre preservam a criptografia original.

Definir configurações da criptografia

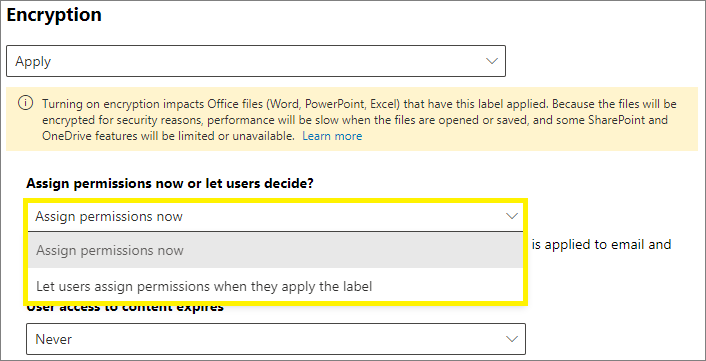

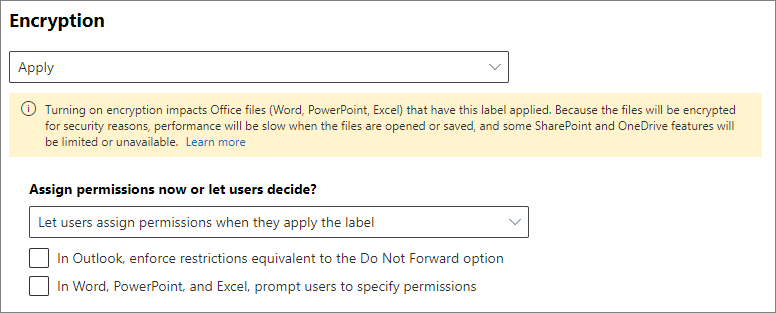

Quando seleciona Configurar definições de controlo de acesso na página Controlo de acesso para criar ou editar uma etiqueta de confidencialidade, escolha uma das seguintes opções:

- Atribuir permissões agora, para assim determinar exatamente quais usuários podem obter quais permissões do conteúdo com o rótulo aplicado. Para mais informações, consulte a próxima seçãoAtribuir permissões agora.

- Permitir que os usuários atribuam permissões quando aplicam o rótulo ao conteúdo. Com essa opção, você pode conceder uma certa flexibilidade a pessoas em sua organização para que possam colaborar e realizar o trabalho. Para mais informações, confira a seção nessa página Permitir que usuários atribuam permissões.

Por exemplo, se você tiver um rótulo de confidencialidade denominado Altamente Confidencial que será aplicado ao seu conteúdo mais confidencial, talvez você queira decidir agora quem obtém qual tipo de permissão para esse conteúdo.

Como alternativa, se você tiver um rótulo de confidencialidade chamado Contratos Comerciais e o fluxo de trabalho da sua organização exigir que seus funcionários colaborem com diferentes pessoas de forma não planejada, você pode querer permitir que seus usuários decidam quem recebe as permissões quando atribuírem o rótulo. Essa flexibilidade auxilia não só a produtividade dos usuários como também reduz as solicitações dos seus administradores de atualizar ou criar novos rótulos de sensibilidade para cenários específicos.

Optar por atribuir permissões agora ou permitir que os usuários atribuam permissões:

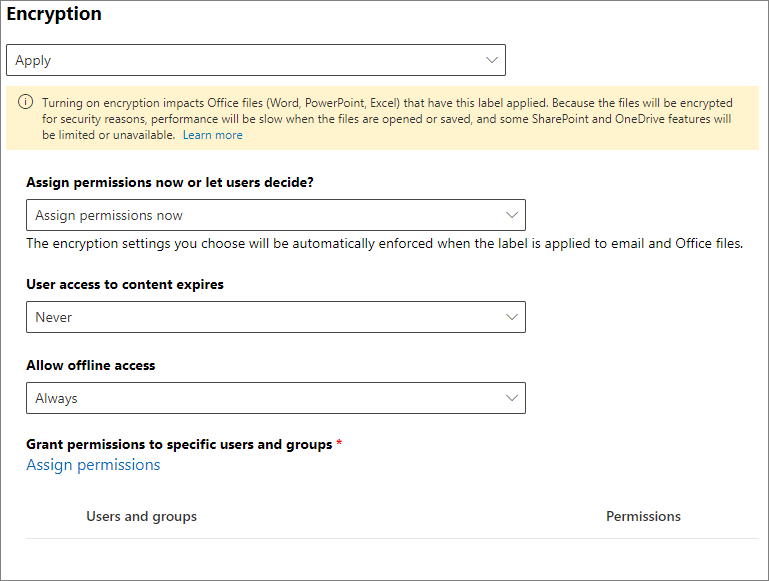

Atribuir permissões agora

Utilize as seguintes opções para controlar quem pode aceder ao e-mail, convites para reuniões (se ativado) ou documentos aos quais esta etiqueta é aplicada. Você pode:

Permitir que o acesso ao conteúdo etiquetado expire, seja numa data específica ou após um número específico de dias após a aplicação da etiqueta. Após este período de tempo, os utilizadores não poderão abrir o item etiquetado. Se especificar uma data, será efetivamente meia-noite nessa data no fuso horário atual. Alguns clientes de e-mail podem não impor a expiração e mostrar e-mails após a data de expiração, devido aos mecanismos de colocação em cache.

Permitir acesso offline nunca, sempre ou por um número específico de dias após a aplicação do rótulo. Use essa configuração para equilibrar quaisquer requisitos de segurança que você tenha com a capacidade dos usuários de abrir conteúdos criptografados quando eles não tiverem uma conexão com a Internet. Se você restringir o acesso offline a nunca ou a um número de dias, quando esse limite for alcançado, os usuários deverão ser reautenticados e seu acesso deverá ser registrado. Para obter mais informações sobre como esse processo funciona, consulte a seção a seguir sobre a Licença de uso do Gerenciamento de Direitos.

Definições de controlo de acesso para conteúdo encriptado:

Recomendações para as configurações de expiração e acesso offline:

| Configuração | Configuração recomendada |

|---|---|

| O acesso do usuário ao conteúdo expira | Nunca, a menos que o conteúdo tenha um requisito de limite de tempo específico. |

| Permitir acesso offline | Depende do nível de confidencialidade do conteúdo: - Apenas por número de dias = 7 para dados comerciais confidenciais que possam causar danos aos negócios se compartilhados com pessoas não autorizadas. Esta recomendação oferece um compromisso equilibrado entre flexibilidade e segurança. Os exemplos incluem contratos, relatórios de segurança, resumos de previsões e dados de contas de vendas. - Nunca para dados comerciais muito confidenciais que causariam danos aos negócios se fossem compartilhados com pessoas não autorizadas. Essa recomendação prioriza a segurança em detrimento da flexibilidade e garante que, se você remover o acesso de um ou mais usuários ao documento, eles não poderão abri-lo. Os exemplos incluem informações sobre funcionários e clientes, senhas, código-fonte e relatórios financeiros pré-anunciados. - Sempre para conteúdos menos confidenciais, onde não importa se os usuários podem continuar a abrir conteúdos criptografados por até 30 dias (ou o período de validade da licença de uso configurado para o locatário) depois que o acesso deles for removido e eles tiverem aberto previamente o conteúdo criptografado. |

Apenas rótulos configurados para atribuir permissões agora dão suporte a valores diferentes para acesso offline. Rótulos que permitem aos usuários atribuir as permissões automaticamente usam o período de validade da licença de uso do Gerenciamento de Direitos do locatário. Por exemplo, os rótulos configurados para Não Encaminhar, Somente Criptografar e solicitar aos usuários que especifiquem suas próprias permissões. O valor padrão para esta configuração é 30 dias.

Licença de uso de Gerenciamento de Direitos para acesso offline

Observação

Embora seja possível definir a configuração de criptografia para permitir o acesso offline, alguns aplicativos podem não suportar ao acesso offline de conteúdo criptografado. Por exemplo, arquivos rotulados e criptografados no Power BI Desktop não será aberto se você estiver offline.

Quando um utilizador abre um item que foi protegido pela encriptação do serviço Azure Rights Management, é concedida ao utilizador uma licença de utilização do Azure Rights Management para esse conteúdo. A licença de uso é um certificado que contém os direitos de uso do usuário para o documento ou o email e a chave de criptografia usada para criptografar o conteúdo. A licença de uso também contém uma data de vencimento, caso tenha sido definida e por quanto tempo a licença de uso é válida.

Se não tiver sido definida nenhuma data de expiração, o período de validade da licença de utilização predefinido para um inquilino é de 30 dias. Durante a licença de utilização, o utilizador não é reauthenticado ou reautorizado para o conteúdo. Este processo permite ao utilizador continuar a abrir o documento protegido ou o e-mail sem uma ligação à Internet. Quando o período de validade da licença de utilização expirar, da próxima vez que o utilizador aceder ao documento ou e-mail protegido, o utilizador tem de ser reauthenticado e reautorizado.

Além da nova autenticação, as configurações de criptografia e a associação do grupo de usuários são reavaliados. Isto significa que os utilizadores podem obter resultados de acesso diferentes para o mesmo item se existirem alterações nas definições de encriptação ou associação a grupos a partir da última vez que acederam ao conteúdo.

Para saber como alterar a configuração padrão de 30 dias, confira Licença de uso de Gerenciamento de Direitos..

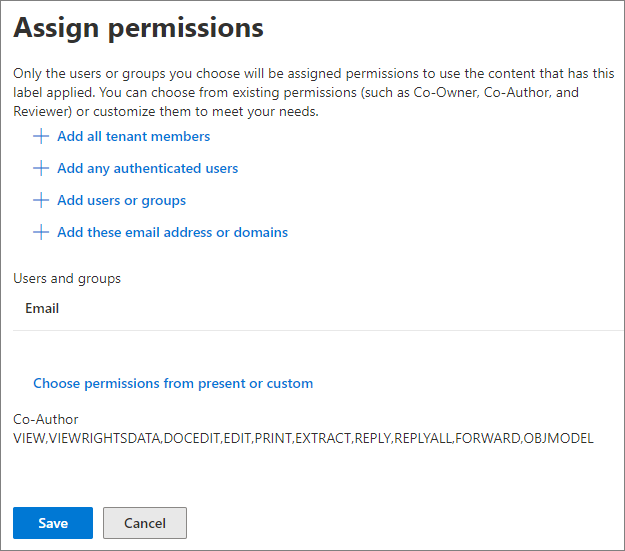

Atribuir permissões a usuários ou grupos específicos

Você pode conceder permissões a pessoas específicas para que somente elas possam interagir com o conteúdo rotulado:

Primeiro, adicione usuários ou grupos que receberão permissões para o conteúdo rotulado.

Em seguida, escolha quais permissões os usuários devem ter para o conteúdo rotulado.

Atribuindo permissões:

Adicionar usuários ou grupos

Quando você atribui permissões, pode escolher:

Todas as pessoas na sua organização (todos os membros do inquilino). Esta definição exclui as contas de convidado.

Todos os usuários autenticados. Verifique se você entendeu os requisitos e limitações dessa configurações antes de selecioná-la.

Qualquer utilizador específico ou grupo de segurança com capacidade de e-mail, grupo de distribuição ou grupo do Microsoft 365 no Microsoft Entra ID. O grupo do Microsoft 365 pode ter uma associação estática ou dinâmica. Não pode utilizar um grupo de distribuição dinâmico do Exchange porque este tipo de grupo não está sincronizado com o Microsoft Entra ID. Você também não pode usar um grupo de segurança que não esteja habilitado para email.

Embora você possa especificar grupos que contenham contatos de email como um método conveniente para conceder acesso a várias pessoas fora de sua organização, atualmente há um problema conhecido com essa configuração. Para obter mais informações, consulte Contatos de email em grupos têm acesso intermitente a conteúdo criptografado.

Qualquer endereço de email ou domínio. Utilize esta opção para especificar todos os utilizadores noutra organização que utilizem o ID do Microsoft Entra ao introduzir qualquer nome de domínio dessa organização. Você também pode usar essa opção para provedores sociais, inserindo o nome de domínio, como gmail.com, hotmail.com ou outlook.com.

Observação

Se especificar um domínio de uma organização que utiliza o ID do Microsoft Entra, não pode restringir o acesso a esse domínio específico. Em vez disso, todos os domínios verificados no Microsoft Entra ID são automaticamente incluídos para o inquilino que detém o nome de domínio que especificar.

Quando você escolhe todos os usuários e grupos em sua organização ou procura o diretório, os usuários ou grupos devem ter um endereço de email.

Como melhor prática, utilize grupos em vez de utilizadores. Esta estratégia mantém a configuração mais simples.

Requisitos e limitações para "Adicionar usuários autenticados".

Essa configuração não restringe as pessoas que podem acessar o conteúdo que o rótulo criptografa, ainda criptografando o conteúdo e fornecendo opções para restringir a maneira como o conteúdo pode ser usado (permissões) e acessado (expiração e acesso offline). No entanto, o aplicativo que está abrindo o conteúdo criptografado deve ser capaz de oferecer suporte à autenticação que está sendo usada. Por este motivo, os fornecedores de redes sociais federados, como o Google, e a autenticação de código de acesso única funcionam apenas para convites de e-mail e reuniões e apenas quando utiliza o Exchange Online. As contas Microsoft podem ser utilizadas com as aplicações do Office 365 e o visualizador do Microsoft Purview Information Protection.

Observação

Considere utilizar esta definição com a integração do SharePoint e do OneDrive com o Microsoft Entra B2B quando as etiquetas de confidencialidade estiverem ativadas para ficheiros do Office no SharePoint e no OneDrive.

Alguns cenários típicos para qualquer configuração de usuários autenticados:

- Você não se importa com quem vê o conteúdo, mas quer restringir como ele é usado. Por exemplo, você não deseja que o conteúdo seja editado, copiado ou impresso.

- Você não deseja restringir as pessoas que acessam o conteúdo, mas deseja pode confirmar quem o abre.

- Você possui um requisito de que o conteúdo deve ser criptografado em repouso e em trânsito, mas não requer controles de acesso.

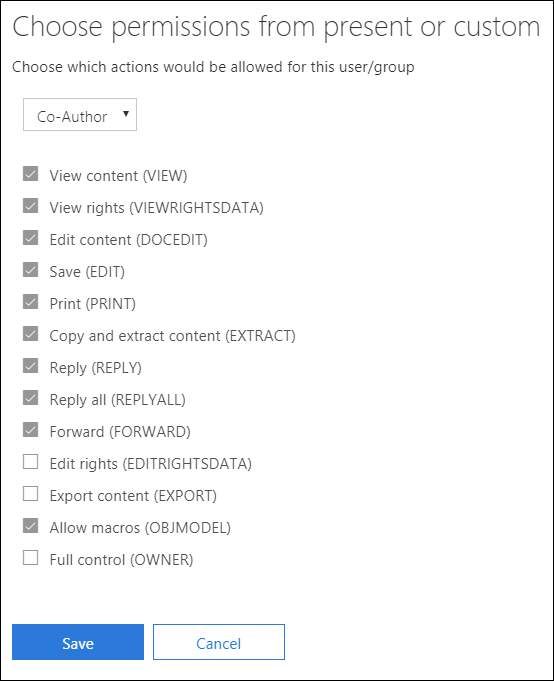

Escolher permissões

Quando você escolhe quais permissões atribuir para os usuários ou grupos, você pode selecionar:

- Um nível de permissões predefinidas com um grupo predefinido de direitos, como co-autor ou revisor.

- Permissões personalizadas, em que você escolhe um ou mais direitos de uso.

Para obter mais informações sobre como selecionar as permissões apropriadas, confira Descrições e os direitos de uso.

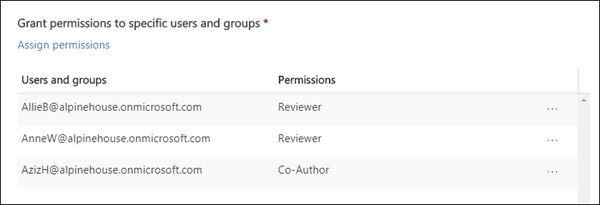

Tenha em atenção que a mesma etiqueta pode conceder permissões diferentes a diferentes utilizadores. Por exemplo, uma única etiqueta pode atribuir alguns utilizadores como Revisor e um utilizador diferente como Cocriador, conforme mostrado na captura de ecrã seguinte.

Para tal, adicione utilizadores ou grupos, atribua-lhes permissões e guarde essas definições. Em seguida, repita estes passos, adicione utilizadores e atribua-lhes permissões, guardando sempre as definições. Pode repetir esta configuração sempre que necessário para definir permissões diferentes para diferentes utilizadores.

O emissor do Gerenciamento de Direitos (usuário que aplica o rótulo de confidencialidade) sempre tem o Controle Total

Por predefinição, a encriptação para uma etiqueta de confidencialidade utiliza o serviço Azure Rights Management do Microsoft Purview Information Protection. Quando um usuário aplica um rótulo de confidencialidade para proteger um documento ou email usando criptografia, esse usuário se torna o emissor do Gerenciamento de Direitos daquele conteúdo.

O emissor do Gerenciamento de Direitos sempre recebe as permissões de Controle Total para o documento ou email, e também:

- Se as configurações de criptografia incluem uma data de vencimento, o emissor do Gerenciamento de Direitos ainda pode abrir e editar o documento ou email após essa data.

- O emissor do Gerenciamento de Direitos sempre pode acessar o documento ou email offline.

- O emissor do Gerenciamento de Direitos ainda pode abrir um documento após a sua revogação.

Para saber mais, confira Emissor do Gerenciamento de Direitos e Proprietário do Gerenciamento de Direitos.

Marcas d'água dinâmicas

Observação

Esta opção está em versão prévia e sujeita a alterações.

Identifique as versões mínimas necessárias com as tabelas de capacidades e a linha Marcas d'água dinâmicas.

Quando um utilizador acede a um ficheiro com esta etiqueta aplicada, por predefinição, o respetivo endereço de e-mail é inserido dinamicamente como uma marca d'água em cada página do ficheiro. Opcionalmente, ao utilizar o cmdlet Set-Label do PowerShell com o parâmetro DynamicWatermarkDisplay , pode especificar uma cadeia personalizada que também suporte variáveis (atualmente, o endereço de e-mail do utilizador).

Esta marca d'água é altamente visível ao visualizar o ficheiro num dispositivo e persiste quando é impressa, embora não quando é exportada. Esta marca d'água é mais segura do que as marcas de conteúdo padrão de uma etiqueta, porque o utilizador não pode removê-la ou alterá-la manualmente.

A única forma de remover a marca d'água é voltar a etiquetar o documento, escolher uma etiqueta de confidencialidade que aplique uma marca d'água dinâmica diferente ou sem marca d'água dinâmica. No entanto, tal como acontece com todos os conteúdos encriptados, um utilizador tem de ter o direito de utilização de Exportar ou Controlo Total para remover a encriptação existente.

Esta marca d'água de proteção é suportada apenas para etiquetas de confidencialidade que aplicam encriptação e com a configuração Atribuir permissões agora , por vezes referida como "permissões definidas pelo administrador". Utilize-o para os seus documentos mais confidenciais como um dissuasor visual contra capturas de ecrã da pessoa que abriu o documento. No entanto, tenha em atenção as seguintes considerações.

Para abrir um documento etiquetado que aplique marcas d'água dinâmicas, um dos seguintes deve ser verdadeiro:

O utilizador é o proprietário do Rights Management, o que, na maioria das vezes, significa que aplicou a própria etiqueta. Para saber mais, confira Emissor do Gerenciamento de Direitos e Proprietário do Gerenciamento de Direitos.

O utilizador abre o documento com uma aplicação que compreende as marcas d'água dinâmicas. Utilize as tabelas de capacidades e a linha Marcas d'água dinâmicas para confirmar as versões suportadas.

O utilizador abre o documento no Office na Web.

Se nenhuma destas condições for cumprida quando um utilizador abrir o documento numa aplicação do Office, o documento não será aberto. Certifique-se de que compreende esta restrição antes de utilizar esta configuração de etiqueta.

Cuidado

As aplicações do Microsoft Office negarão o acesso se não suportarem marcas d'água dinâmicas ou imporão marcas d'água dinâmicas se o fizerem.

Considerações para documentos anteriormente etiquetados:

Tal como todas as definições de encriptação alteradas, uma marca d'água dinâmica recentemente configurada não é aplicada imediatamente quando já tem uma licença de utilização válida do Rights Management para um documento. Após a expiração da licença de utilização, tem de voltar a autenticar o serviço Azure Rights Management para abrir o documento e, em seguida, a definição de marca d'água dinâmica é aplicada.

Não existe deteção e resolução automáticas se a etiqueta de confidencialidade tiver aplicado anteriormente uma marca d'água padrão como marcação de conteúdo.

Criptografia de Chave Dupla

Observação

Para etiquetagem incorporada, identifique as versões mínimas necessárias ao utilizar as tabelas de capacidades e a linha Encriptação de Chave Dupla (DKE).

Selecione a opção Encriptação de Chave Dupla apenas depois de configurar o serviço Encriptação de Chave Dupla e tem de utilizar esta encriptação de chave dupla para ficheiros e e-mails que terão esta etiqueta aplicada. Depois de a etiqueta ser configurada e guardada, não poderá editá-la.

Para obter mais informações, pré-requisitos e instruções de configuração, confira (DKE) Criptografia de Chave Dupla

Permitir que usuários atribuam permissões

Importante

Nem todos os clientes de rotulagem têm suporte para todas as opções que permitem aos usuários atribuir suas próprias permissões. Use esta seção para saber mais.

Você pode usar as seguintes opções para permitir que os usuários atribuam permissões quando aplicam manualmente um rótulo de sensibilidade ao conteúdo:

No Outlook, o usuário pode selecionar restrições equivalentes à opção Não Encaminhar ou Criptografar Somente para os destinatários escolhidos.

A opção Não Encaminhar é compatível com todos os clientes de email que têm suporte para os rótulos de confidencialidade. No entanto, a aplicação da opção Encriptar Apenas com uma etiqueta de confidencialidade é uma versão mais recente. O rotulo não ficará visível para os clientes de email que não têm suporte para esse recurso.

Para verificar as versões mínimas dos aplicativos Outlook que usam etiquetagem integrada para suportar a aplicação da opção Encrypt-Only com uma etiqueta de sensibilidade, use a tabela de capacidades para Outlook e a linha Permitir que usuários atribuam permissões: - Encrypt-Only.

No Word, no PowerPoint e no Excel, um usuário deve selecionar suas próprias permissões para usuários, grupos ou organizações específicos.

Para aplicações do Office que não suportam esta capacidade, a etiqueta não estará visível para os utilizadores ou a etiqueta é visível para consistência, mas não pode ser aplicada com uma mensagem de explicação aos utilizadores.

Para verificar que aplicações do Office suportam esta opção, utilize a tabela de capacidades do Word, Excel e PowerPoint e as linhas para Permitir que os utilizadores atribuam permissões.

Observação

Não poderá utilizar estas configurações se o âmbito da etiqueta excluir o e-mail (para Não Reencaminhar e Encriptar Apenas) ou excluir ficheiros (para pedir aos utilizadores no Word, PowerPoint e Excel). Para obter mais informações, veja Scope labels to just files or email (Definir etiquetas para apenas ficheiros ou e-mails).

Quando houver suporte para as opções, use a tabela a seguir para identificar quais usuários verão o rótulo de confidencialidade:

| Configuração | Rótulo visível no Outlook | Rótulo visível no Word, Excel, PowerPoint |

|---|---|---|

| No Outlook, impor restrições com a opção de Não Encaminhar ou a de Criptografar Somente | Sim | Não |

| Solicite que os usuário especifiquem permissões no Word, no PowerPoint e no Excel | Não | Sim |

Quando ambas as configurações são selecionadas, o rótulo fica visível no Outlook, no Word, no Excel e no PowerPoint.

Uma etiqueta de confidencialidade que permita aos utilizadores atribuir permissões pode ser recomendada aos utilizadores, mas só pode ser aplicada automaticamente às opções Não Reencaminhar e Encrypt-Only.

Configurar as permissões atribuídas ao usuários:

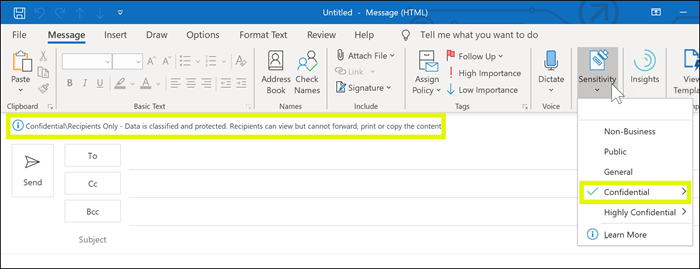

Restrições do Outlook

No Outlook, quando um usuário aplica um rótulo de confidencialidade que permite atribuir permissões a uma mensagem, você pode escolher a opção de Não Encaminhar ou a de Criptografar Somente. O usuário verá o nome e a descrição do rótulo na parte superior da mensagem, o que indica que o conteúdo é protegido. Diferentemente do Word, do PowerPoint e do Excel (confira a próxima seção), os usuários não são solicitados a selecionar permissões específicas. Para esta configuração, o administrador controla as permissões, mas não quem tem acesso.

Quando uma dessas opções for aplicada a um email, o email será criptografado e os destinatários deverão ser autenticados. Em seguida, os destinatários automaticamente terão direitos de uso restritos:

Não Encaminhar: os destinatários não podem encaminhar o email, imprimi-lo ou copiá-lo. Por exemplo, no cliente do Outlook, o botão Encaminhar não está disponível, as opções de menu Salvar Como e Imprimir não estão disponíveis e você não poderá adicionar ou alterar destinatários nas caixas Para, Cc ou Cco.

Para saber mais sobre como essa opção funciona, confira opção Não Encaminhar para emails.

Criptografar Somente: os destinatários têm todos os direitos de uso, exceto Salvar como, Exportar e Controle Total. Essa combinação de direitos de uso significa que os destinatários não têm restrições, exceto por não poderem remover a proteção. Por exemplo, um destinatário pode copiar do email, imprimi-lo e encaminhá-lo.

Para saber mais sobre como essa opção funciona, confira opção Criptografar Somente para emails.

Os documentos do Office não encriptados anexados ao e-mail ou convite para reunião herdam automaticamente as mesmas restrições. Para a opção Não Encaminhar, os direitos de uso aplicados a esses documentos são Editar Conteúdo, Editar; Salvar, Exibir, Abrir, Ler; e Permitir Macros. Se o utilizador quiser direitos de utilização diferentes para um anexo ou se o anexo não for um documento do Office que suporte esta proteção herdada, o utilizador tem de encriptar o ficheiro antes de o anexar ao e-mail ou convite para reunião.

Permissões do Word, do PowerPoint e do Excel

No Word, PowerPoint e Excel, quando um usuário aplica um rótulo de confidencialidade que lhe permite atribuir permissões a um documento, o usuário é solicitado a especificar sua escolha de usuários e permissões para a criptografia. Para esta configuração, o utilizador e não o administrador controlam quem pode aceder ao documento e que permissões têm.

Suporte para permissões personalizadas em toda a organização

Para etiquetagem incorporada no Windows, os utilizadores podem especificar um nome de domínio quando lhes for pedido que especifiquem a sua escolha de utilizadores e permissões. Quando um nome de domínio é introduzido, as permissões serão aplicadas a todos os utilizadores de uma organização proprietária do domínio e este está no ID do Microsoft Entra. Para identificar as versões mínimas que suportam esta definição, utilize a tabela de capacidades e a linha Permitir que os utilizadores atribuam permissões:- Pedir aos utilizadores permissões personalizadas (utilizadores, grupos e organizações).

Por exemplo, um utilizador escreve @contoso.com (ou contoso.com) e concede acesso de leitura. Uma vez que a Contoso Corporation é proprietária do domínio contoso.com, todos os utilizadores nesse domínio e todos os outros domínios que a organização detém no Microsoft Entra ID terão acesso de leitura.

Observação

Quando especificar estes valores, não os coloque entre aspas.

É importante que os usuários saibam que o acesso não está restrito apenas aos usuários no domínio especificado. Por exemplo, o @sales.contoso.com não restringiria o acesso aos utilizadores apenas no subdomínio de vendas, mas também concederia acesso aos utilizadores no domínio marketing.contoso.com e até mesmo aos utilizadores com um espaço de nomes não contíguo no mesmo inquilino do Microsoft Entra.

Exemplos de configurações para as configurações de criptografia

Para cada exemplo que se segue, efetue a configuração a partir da página Controlo de acesso quando a opção Configurar definições de controlo de acesso estiver selecionada:

Exemplo 1: Rótulo que aplica Não Encaminhar para enviar um email criptografado para uma conta do Gmail

Esse rótulo é exibido apenas no Outlook e no Outlook na Web, e você deve usar o Exchange Online. Instrua os usuários a selecionar esse rótulo quando precisarem enviar um email criptografado para pessoas que usam uma conta do Gmail (ou qualquer outra conta de email fora da sua organização).

Os usuários digitam o endereço de email do Gmail na caixa Para. Em seguida, eles selecionam o rótulo e a opção Não Encaminhar é adicionada automaticamente ao email. O resultado é que os destinatários não podem encaminhar o email ou imprimi-lo, copiá-lo ou salvá-lo fora da caixa de correio usando a opção Salvar Como.

Na página Controlo de acesso : para Atribuir permissões agora ou permitir que os utilizadores decidam? selecione Permitir que os utilizadores atribuam permissões quando aplicarem a etiqueta.

Marque a caixa de seleção: No Outlook, impor restrições equivalentes à opção Não Encaminhar.

Se selecionad0, desmarque a caixa de seleção: No Word, PowerPoint e Excel, solicite aos usuários que especifiquem permissões.

Selecione Avançar e conclua a configuração.

Exemplo 2: Rótulo que restringe a permissão somente leitura para todos os usuários em outra organização

Esse rótulo é adequado para compartilhar documentos muito confidenciais como somente leitura e os documentos que sempre exigem uma conexão com a Internet para visualizá-los.

Este rótulo não é adequado para emails.

Na página *Controlo de acesso : para Atribuir permissões agora ou permitir que os utilizadores decidam? selecione Atribuir permissões agora.

Para Permitir acesso offline, selecione Nunca.

Selecione Atribuir permissões.

No painel Atribuir permissões, selecione Adicionar esses endereços de email ou domínios específicos.

Na caixa de texto, insira o nome de um domínio da outra organização, por exemplo, fabrikam.com. Em seguida, selecione OK.

Clique em Selecionar permissões.

No painel Escolher permissões, marque a caixa suspensa, selecione Visualizador e, em seguida, selecione Salvar.

De volta ao painel Atribuir permissões, selecione Salvar.

Na página Controlo de acesso , selecione Seguinte e conclua a configuração.

Exemplo 3: Adicionar usuários externos a um rótulo existente que criptografa conteúdo

Os novos usuários que você adicionar poderão abrir documentos e emails que já foram protegidos com esse rótulo. As permissões que você concede a esses usuários podem ser diferentes das permissões que os usuários existentes possuem.

Na página Controlo de acesso : para Atribuir permissões agora ou permitir que os utilizadores decidam? certifique-se de que a opção Atribuir permissões está selecionada.

Selecione Atribuir permissões.

No painel Atribuir permissões, selecione Adicionar esses endereços de email ou domínios específicos.

Na caixa de texto, insira o endereço de email do primeiro usuário (ou grupo) a ser adicionado e, em seguida, selecione Adicionar.

Clique em Selecionar permissões.

No painel Escolher permissões, selecione as permissões para esse usuário (ou grupo) e, em seguida, selecione Salvar.

Volte para o painel Atribuir permissões, repita as etapas de 3 a 6 para cada usuário (ou grupo) que você deseja adicionar a esse rótulo. Em seguida, clique em Salvar.

Na página Controlo de acesso , selecione Seguinte e conclua a configuração.

Exemplo 4: Rótulo que criptografa o conteúdo, mas não restringe quem pode acessá-lo

Essa configuração tem a vantagem de que você não precisa especificar usuários, grupos ou domínios para criptografar um email ou documento. O conteúdo ainda será criptografado e você ainda poderá especificar os direitos de uso, uma data de vencimento e o acesso offline.

Use essa configuração somente quando não precisar restringir quem pode abrir o documento ou o email protegidos. Consulte mais informações sobre essa configuração.

Na página Controlo de acesso : para Atribuir permissões agora ou permitir que os utilizadores decidam? certifique-se de que a opção Atribuir permissões está selecionada.

Defina as configurações para O acesso do usuário ao conteúdo expira e Permitir acesso offline, conforme necessário.

Selecione Atribuir permissões.

No painel Atribuir permissões, selecione Adicionar todos os usuários autenticados.

Para Usuários e grupos, você vê Usuários autenticados adicionado automaticamente. Você não pode alterar esse valor, só excluí-lo, o que cancela a seleção Adicionar todos os usuários autenticados.

Clique em Selecionar permissões.

No painel Escolher permissões, marque a caixa suspensa, selecione as permissões que você quer, e selecioneSalvar.

De volta ao painel Atribuir permissões, selecione Salvar.

Na página Controlo de acesso , selecione Seguinte e conclua a configuração.

Considerações para o conteúdo criptografado

Criptografar seus documentos e emails mais confidenciais ajuda a garantir que somente pessoas autorizadas possam acessar esses dados. No entanto, há algumas coisas a se considerar:

Se sua organização ainda não habilitou rótulos de confidencialidade para arquivos do Office no SharePoint e no OneDrive:

- A Pesquisa, a Descoberta Eletrônica e o Delve não funcionarão para arquivos criptografados.

- Políticas de DEL funcionam com metadados dos arquivos criptografados (incluindo informações dos rótulos de retenção), mas não com o conteúdo desses arquivos (como números de cartão de crédito em arquivos).

- Os utilizadores não podem abrir ficheiros encriptados com o Office para a Web. Quando as etiquetas de confidencialidade para ficheiros do Office no SharePoint e no OneDrive estão ativadas, os utilizadores podem utilizar o Office para a Web para abrir ficheiros encriptados, com algumas limitações que incluem encriptação que foi aplicada com uma chave no local (conhecida como "manter a sua própria chave" ou HYOK), encriptação de chave dupla e encriptação que foi aplicada independentemente de uma etiqueta de confidencialidade.

Se você compartilhar documentos criptografados com pessoas de fora da organização, talvez seja necessário criar contas de convidado e modificar as políticas de Acesso Condicional. Para obter mais informações, confira Compartilhar documentos criptografados com usuários externos.

Quando usuários autorizados abrem documentos criptografados em seus aplicativos do Office, eles veem o nome do rótulo e a descrição em uma barra de mensagem amarela na parte superior de seus aplicativos. Quando as permissões de criptografia se estendem a pessoas fora de sua organização, analise cuidadosamente os nomes e descrições dos rótulos que estarão visíveis nesta barra de mensagens quando o documento for aberto.

Para vários usuários editarem um arquivo criptografado ao mesmo tempo, todos devem estar usando o Office para a Web ou ter sido habilitada a coautoria para arquivos criptografados com rótulos de confidencialidade e todos os usuários terem aplicativos Office que suportam esse recurso. Se esse não for o caso e o arquivo já estiver aberto:

- Nos aplicativos do Office (Windows, Mac, Android e iOS), os usuários veem uma mensagem Arquivo em Uso com o nome da pessoa que conferiu o arquivo. Em seguida, eles poderão visualizar uma cópia somente leitura ou salvar e editar uma cópia do arquivo e receber notificações quando o arquivo estiver disponível.

- No Office para a Web, os usuários veem uma mensagem de erro informando que eles não podem editar o documento com outras pessoas. Eles podem selecionar Abrir no Modo de Exibição de Leitura.

A funcionalidade Salvamento automático nos aplicativos do Office é desabilitada para arquivos criptografados se você não tiver habilitado a coautoria para arquivos criptografados com rótulos de confidencialidade. Os usuários visualizam uma mensagem informando que o arquivos tem permissões restritas que devem ser removidas antes de ativar o Salvamento Automático.

O Office para Windows dá suporte para rótulos que aplicam criptografia quando os usuários não estão conectados à Internet. Mas para as outras plataformas (macOS, iOS, Android), os usuários devem estar online para aplicar estes rótulos nos aplicativos do Office. O cliente do Microsoft Purview Information Protection também tem de estar online para aplicar estas etiquetas no Explorador de Ficheiros e no PowerShell. Os usuários não precisam estar online para abrir conteúdos criptografados. Para obter mais informações sobre o acesso offline, consulte a seção Licença de uso do Gerenciamento de Direitos para acesso offline.

Os arquivos criptografados podem demorar mais para abrir nos aplicativos do Office (Windows, Mac, Android e iOS).

Se um rótulo que aplica criptografia for adicionado usando um aplicativo do Office quando o documento for retirado no Microsoft Office SharePoint Online e o usuário descartar o check-out, o documento permanecerá rotulado e criptografado.

A menos que tenha ativado a cocriação para ficheiros encriptados com etiquetas de confidencialidade, as seguintes ações para ficheiros encriptados não são suportadas a partir de aplicações do Office (Windows, Mac, Android e iOS) e os utilizadores veem uma mensagem de erro a indicar que algo correu mal. No entanto, as funcionalidades do SharePoint podem ser usadas como alternativa:

- Visualize, restaure e salve cópias de versões anteriores. Como alternativa, os utilizadores podem efetuar estas ações através do Office para a Web quando ativar e configurar o controlo de versões para uma lista ou biblioteca.

- Alterar o nome ou local dos arquivos. Como alternativa, os usuários podem renomear um arquivos, pasta ou link em uma biblioteca de documentos no SharePoint.

Para obter a melhor experiência de colaborações para arquivos criptografados por um rótulo de confidencialidade, recomendamos que você use os rótulos de confidencialidade de arquivos do Office no SharePoint e no OneDrive e no Office para a Web.

Próximas etapas

Precisa compartilhar os seus documentos rotulados e criptografados com pessoas fora de sua organização? Consulte Compartilhamento de documentos criptografados com usuários externos.

Para utilizar etiquetas de confidencialidade para encriptar transmissões de vídeo e áudio para reuniões do Teams, consulte Utilizar etiquetas de confidencialidade para proteger itens de calendário, reuniões do Teams e chat.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de