Identidade para a Contoso Corporation

A Microsoft fornece a Identidade como um Serviço (IDaaS) nas suas ofertas na cloud através de Microsoft Entra ID. Para adotar o Microsoft 365 para grandes empresas, a solução IDaaS da Contoso teve de utilizar o respetivo fornecedor de identidade no local e incluir a autenticação federada com os respetivos fornecedores de identidade fidedignos e de terceiros existentes.

A floresta de Active Directory Domain Services Da Contoso

A Contoso utiliza uma única floresta de Active Directory Domain Services (AD DS) para contoso.com com sete subdomínios, um para cada região do mundo. A sede, escritórios de hub regionais e escritórios satélite contêm controladores de domínio para autenticação e autorização local.

Eis a floresta contoso com domínios regionais para as diferentes partes do mundo que contêm hubs regionais.

A Contoso decidiu utilizar as contas e os grupos na floresta contoso.com para autenticação e autorização para as respetivas cargas de trabalho e serviços do Microsoft 365.

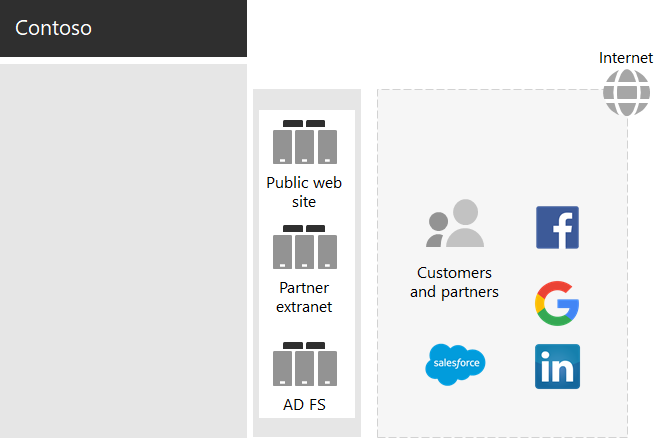

A infraestrutura de autenticação federada da Contoso

A Contoso permite que:

- Os clientes utilizam as respetivas contas Microsoft, Facebook ou Google Mail para iniciar sessão no site público da empresa.

- Fornecedores e parceiros para utilizar as respetivas contas do LinkedIn, Salesforce ou Google Mail para iniciar sessão na extranet do parceiro da empresa.

Eis o DMZ da Contoso que contém um site público, uma extranet de parceiro e um conjunto de servidores Serviços de Federação do Active Directory (AD FS) (AD FS). O DMZ está ligado à Internet que contém clientes, parceiros e serviços de Internet.

Os servidores do AD FS na rede de perímetro facilitam a autenticação das credenciais do cliente pelos respetivos fornecedores de identidade para acesso ao site público e às credenciais de parceiro para acesso à extranet do parceiro.

A Contoso decidiu manter esta infraestrutura e dedicá-la à autenticação de clientes e parceiros. Os arquitetos de identidade da Contoso estão a investigar a conversão desta infraestrutura para Microsoft Entra soluções B2B e B2C.

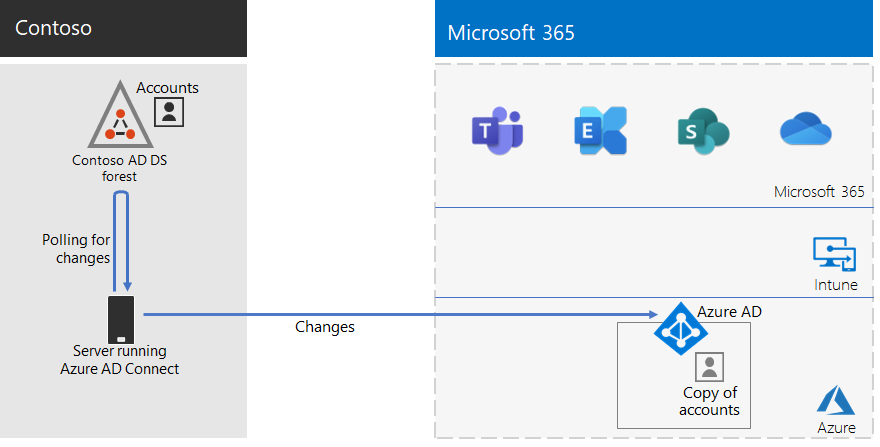

Identidade híbrida com sincronização de hash de senha para autenticação baseada na nuvem

A Contoso queria utilizar a floresta do AD DS no local para autenticação nos recursos da cloud do Microsoft 365. Decidiu utilizar a sincronização do hash de palavras-passe (PHS).

O PHS sincroniza a floresta do AD DS no local com o inquilino Microsoft Entra da subscrição do Microsoft 365 para grandes empresas, copiando contas de utilizador e de grupo e uma versão hash das palavras-passe da conta de utilizador.

Para efetuar a sincronização de diretórios, a Contoso implementou a ferramenta Microsoft Entra Connect num servidor no respetivo datacenter de Paris.

Eis o servidor a executar Microsoft Entra Ligar a consultar a floresta do AD DS da Contoso para obter alterações e, em seguida, a sincronizar essas alterações com o inquilino Microsoft Entra.

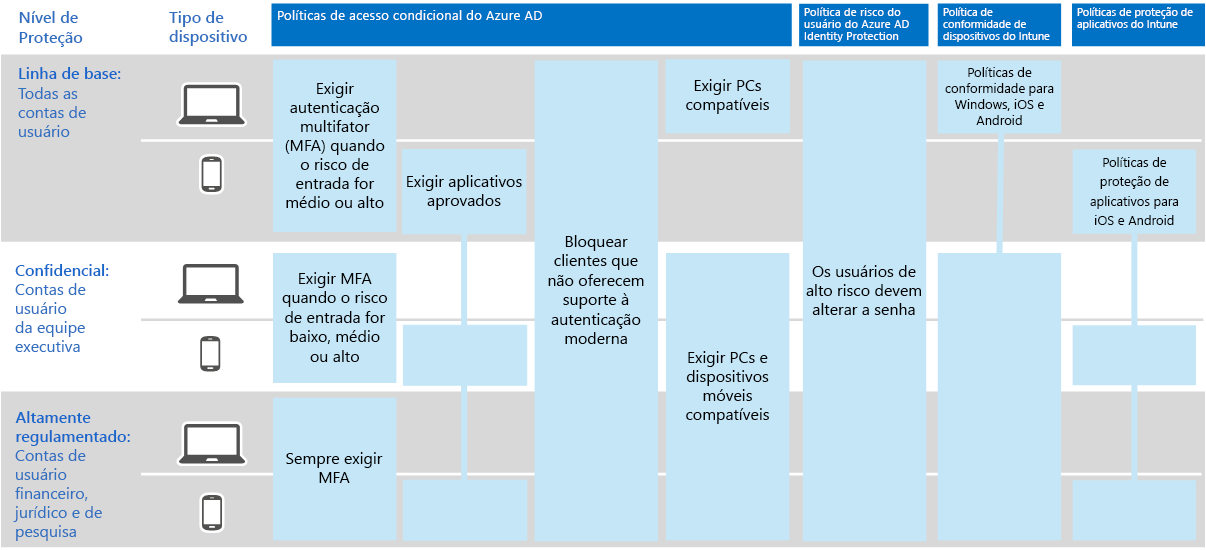

Políticas de Acesso Condicional para identidade Confiança Zero e acesso ao dispositivo

A Contoso criou um conjunto de políticas de Acesso Condicional Microsoft Entra ID e Intune para três níveis de proteção:

- As proteções de ponto de partida aplicam-se a todas as contas de utilizador.

- As proteções empresariais aplicam-se aos quadros superiores e aos quadros executivos.

- As proteções de segurança especializadas aplicam-se a utilizadores específicos nos departamentos financeiros, legais e de investigação que têm acesso a dados altamente regulados.

Eis o conjunto resultante de políticas de acesso condicional de identidades e dispositivos da Contoso.

Próxima etapa

Saiba como a Contoso utiliza a respetiva infraestrutura de Configuration Manager do Microsoft Endpoint para implementar e manter os Windows 11 Enterprise atuais em toda a organização.