Guia do usuário de avaliação: Microsoft Defender para Empresas

Bem-vindo ao guia de usuário de avaliação do Defender para Empresas!

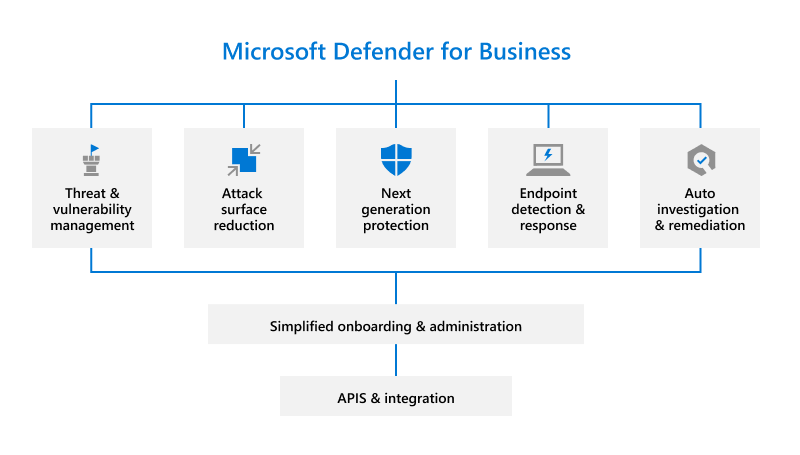

Este guia ajudará você a configurar e usar os principais recursos de sua avaliação gratuita. Usando recomendações neste artigo da equipe do Microsoft Defender, saiba como o Defender para Empresas pode ajudar a elevar sua segurança da proteção antivírus tradicional para proteção de próxima geração, detecção e resposta de ponto de extremidade e gerenciamento de vulnerabilidades.

O que é o Defender para Empresas?

O Defender para Empresas é uma nova solução de segurança de ponto de extremidade projetada especialmente para pequenas e médias empresas com até 300 funcionários. Com esta solução de segurança de ponto de extremidade, os dispositivos da sua organização estão bem protegidos contra ransomware, malware, phishing e outras ameaças.

Vamos começar!

Configure sua avaliação gratuita

Veja como configurar sua assinatura de avaliação:

- Adicionar usuários e atribuir licenças.

- Visite o portal Microsoft Defender.

- Usar o assistente de configuração.

- Instalar e configure o Defender para Empresas.

Etapa 1: adicionar usuários e atribuir licenças

Depois de se inscrever no Defender para Empresas, a primeira etapa é adicionar usuários e atribuir licenças.

Observação

Você precisa ser um administrador global para executar essa tarefa. A pessoa que inscreveu sua empresa no Microsoft 365 ou no Defender para Empresas é o administrador global por padrão. Saiba mais sobre funções e permissões.

Etapa 2: visite o portal Microsoft Defender

O portal Microsoft Defender (https://security.microsoft.com) é a loja única em que você usa e gerencia o Defender para Empresas. Ele inclui textos explicativos para ajudar você a começar, cartões que mostram informações relevantes e uma barra de navegação que fornece acesso fácil aos vários recursos e funcionalidades.

- Visite o portal Microsoft Defender.

- Explore a barra de navegação no lado esquerdo da tela para acessar seus incidentes, visualizar relatórios e gerenciar suas políticas e configurações de segurança.

Etapa 3: usar o assistente de configuração no Defender para Empresas (recomendado)

O Defender para Empresas foi projetado para economizar tempo e esforço das pequenas e médias empresas. Você pode fazer a instalação e configuração inicial através de um assistente de configuração. O assistente de configuração ajuda você a conceder acesso à sua equipe de segurança, configurar notificações por email para sua equipe de segurança e integrar os dispositivos Windows da sua empresa. Usar o assistente de configuração.

Observação

Você só pode usar o assistente de configuração uma vez.

Fluxo do assistente de instalação: o que esperar

Dica

Usar do assistente de configuração é opcional. Se você optar por não usar o assistente ou se o assistente estiver fechado antes da conclusão do processo de instalação, você poderá concluir o processo de configuração e configuração por conta própria. Confira Etapa 4: configurar e configurar o Defender para Empresas.

Atribuir permissões de usuário. Conceda à sua equipe de segurança acesso ao portal Microsoft Defender.

Configurar notificações por email para sua equipe de segurança.

Integrar e configurar dispositivos Windows. A integração imediata de dispositivos ajuda a proteger esses dispositivos desde o primeiro dia.

Observação

Ao usar o assistente de configuração, o sistema detecta se você tem dispositivos Windows já registrados no Intune. Será perguntado se deseja usar a integração automática para todos ou alguns desses dispositivos. Você pode integrar todos os dispositivos Windows de uma só vez ou selecionar dispositivos específicos primeiro e depois adicionar mais dispositivos posteriormente.

Para integrar outros dispositivos, consulte Etapa 4: Configurar e configurar o Defender para Empresas.

Exibir e editar suas políticas de segurança. O Defender para Empresas inclui políticas de segurança padrão para proteção de última geração e proteção por firewall que podem ser aplicadas aos dispositivos da sua empresa. Essas políticas de segurança pré-configuradas utilizam as configurações recomendadas, para que você fique protegido assim que seus dispositivos forem integrados ao Defender para Empresas. E você pode editar as políticas ou criar novas.

Etapa 4: instalar e configurar o Defender para Empresas

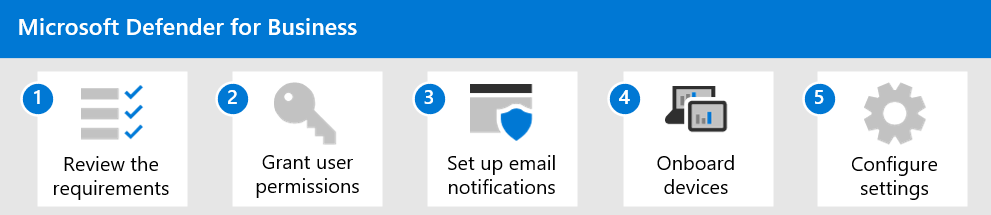

Se você optar por não usar o assistente de configuração, consulte o diagrama a seguir que mostra o processo geral de instalação e configuração do Defender para Empresas.

Se você usou o assistente de instalação, mas precisa integrar mais dispositivos, como dispositivos não Windows, vá diretamente para a etapa 4 no seguinte procedimento:

Examinar os requisitos para configurar e usar o Defender para Empresas.

Atribua funções e permissões no portal Microsoft Defender.

Configurar notificações por email para sua equipe de segurança.

Dispositivos integrados. Para integrar clientes Windows e Mac, você pode usar um script local.

Exibir e configurar suas políticas de segurança. Depois de integrar os dispositivos da sua empresa ao Defender para Empresas, o próximo passo é exibir e editar suas políticas e configurações de segurança.

O Defender para Empresas inclui políticas de segurança pré-configuradas que usam configurações recomendadas. Mas você pode editar as configurações para atender às necessidades da sua empresa.

As políticas de segurança para examinar e configurar incluem:

- Políticas de proteção de próxima geração que determinam proteção antivírus e antimalware para dispositivos da sua empresa

- Proteção de firewall e regras que determinam qual tráfego de rede pode fluir de e para os dispositivos da sua empresa

- Filtragem de conteúdo da Web que impede que as pessoas visitem determinados sites (URLs) com base em categorias, como conteúdo adulto ou responsabilidade legal

- Recursos avançados , como investigação automatizada e resposta e EDR (detecção e resposta de ponto de extremidade) no modo de bloco

Comece a usar o Defender para Empresas

Nos próximos 30 dias, veja as diretrizes da equipe de produtos sobre os principais recursos para tentar:

1. Use o dashboard de Gerenciamento de Vulnerabilidades do Defender

O Defender para Empresas inclui um dashboard de Gerenciamento de Vulnerabilidades do Defender projetado para economizar tempo e esforço da equipe de segurança. Saiba como usar o dashboard de Gerenciamento de Vulnerabilidades do Defender.

- Exibir sua pontuação de exposição, que está associada aos dispositivos na sua organização.

- Exibir suas principais recomendações de segurança, tais como endereçar comunicações prejudicadas com dispositivos, ativar a proteção do firewall ou atualizar as definições do Microsoft Defender Antivirus.

- Exibir atividades de correção, como arquivos enviados para quarentena ou vulnerabilidades encontradas em dispositivos.

2. Exibir e responder a ameaças detectadas

À medida que as ameaças são detectadas e os alertas são disparados, os incidentes são criados. A equipe de segurança da sua organização pode exibir e gerenciar incidentes no portal Microsoft Defender. Saiba como exibir e responder a ameaças detectadas.

- Exibir e gerenciar incidentes.

- Responder e mitigar ameaças.

- Revisar as ações de mediação na Central de Ações.

- Exibir e usar relatórios.

3. Examine as políticas de segurança

No Defender para Empresas, as configurações de segurança são configuradas por meio de políticas aplicadas a dispositivos. O Defender para Empresas inclui políticas pré-configuradas para ajudar a proteger os dispositivos da sua empresa assim que eles estiverem integrados, protegendo sua organização contra ameaças de segurança de identidade, dispositivo, aplicativo e documento.

Saiba como revisar políticas de segurança.

4. Prepare-se para o gerenciamento de segurança contínuo

Novos eventos de segurança, como detecção de ameaças em um dispositivo, adição de novos dispositivos e funcionários que entram ou saem da organização, exigirão que você gerencie a segurança. No Defender para Empresas, existem muitas maneiras de gerenciar a segurança do dispositivo.

- Exibir uma lista de dispositivos integrados para ver o nível de risco, o nível de exposição e o estado de integridade.

- Executar uma ação em um dispositivo que tenha detecções de ameaças.

- Integrar um dispositivo ao Defender para Empresas.

- Remover um dispositivo do Defender para Empresas.

5. Experimente o tutorial de Backdoor de Gotas de Documento

Confira rapidamente como o Defender para Empresas funciona ao tentar um tutorial.

Simule um ataque que introduz malware baseado em arquivo em um dispositivo de teste. O tutorial descreve como usar o arquivo de simulação e o que watch no portal Microsoft Defender.

Observação

Este tutorial exige que o Microsoft Word seja instalado em seu dispositivo de teste.

Para acessar o tutorial, faça o seguinte:

Acesse o portal do Microsoft Defender e entre.

No painel de navegação, em Pontos de Extremidade, escolha Tutoriais.

Escolha Backdoor de Gotas de Documento.

Recursos adicionais

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de