Políticas de controle de dispositivo no Microsoft Defender para Ponto de Extremidade

Aplica-se a:

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender para Empresas

Este artigo descreve políticas de controle de dispositivo, regras, entradas, grupos e condições avançadas. Essencialmente, as políticas de controle de dispositivo definem o acesso para um conjunto de dispositivos. Os dispositivos que estão no escopo são determinados por uma lista de grupos de dispositivos incluídos e uma lista de grupos de dispositivos excluídos. Uma política se aplica se o dispositivo estiver em todos os grupos de dispositivos incluídos e nenhum dos grupos de dispositivos excluídos. Se nenhuma política se aplicar, a aplicação padrão será aplicada.

Por padrão, o controle de dispositivo está desabilitado, portanto, o acesso a todos os tipos de dispositivos é permitido. Para saber mais sobre o controle do dispositivo, consulte Controle de dispositivo em Microsoft Defender para Ponto de Extremidade.

Controlar o comportamento padrão

Quando o controle do dispositivo está habilitado, ele é habilitado para todos os tipos de dispositivo por padrão. A aplicação padrão também pode ser alterada de Permitirnegar. Sua equipe de segurança também pode configurar os tipos de dispositivos que o controle do dispositivo protege. A tabela a seguir ilustra como várias combinações de configurações alteram a decisão de controle de acesso.

| O controle do dispositivo está habilitado? | Comportamento padrão | Tipos de dispositivo |

|---|---|---|

| Não | O acesso é permitido | - Unidades de CD/DVD -Impressoras - Dispositivos de mídia removíveis - Dispositivos portáteis windows |

| Sim | (Não especificado) O acesso é permitido |

- Unidades de CD/DVD -Impressoras - Dispositivos de mídia removíveis - Dispositivos portáteis windows |

| Sim | Negar | - Unidades de CD/DVD -Impressoras - Dispositivos de mídia removíveis - Dispositivos portáteis windows |

| Sim | Negar dispositivos de mídia removíveis e impressoras | - Impressoras e dispositivos de mídia removíveis (bloqueados) - Unidades de CD/DVD e dispositivos portáteis do Windows (permitidos) |

Quando os tipos de dispositivo são configurados, o controle de dispositivo no Defender para Ponto de Extremidade ignora solicitações para outras famílias de dispositivos.

Para saber mais, confira os seguintes artigos:

- Implantar e gerenciar o controle do dispositivo com Intune

- Implantar e gerenciar o controle do dispositivo com Política de Grupo

Políticas

Para refinar ainda mais o acesso aos dispositivos, o controle de dispositivo usa políticas. Uma política é um conjunto de regras e grupos. Como as regras e os grupos são definidos varia ligeiramente entre experiências de gerenciamento e sistemas operacionais, conforme descrito na tabela a seguir.

| Ferramenta de gerenciamento | Sistema operacional | Como as regras e os grupos são gerenciados |

|---|---|---|

| Intune – Política de controle de dispositivo | Windows | Grupos de dispositivos e impressoras podem ser gerenciados como configurações reutilizáveis e incluídos em regras. Nem todos os recursos estão disponíveis na política de controle do dispositivo (consulte Implantar e gerenciar o controle do dispositivo com Microsoft Intune) |

| Intune – Personalizado | Windows | Cada grupo/regra é armazenado como uma cadeia de caracteres XML na política de configuração personalizada. O OMA-URI contém o GUID do grupo/regra. O GUID deve ser gerado. |

| Política de grupo | Windows | Os grupos e as regras são definidos em configurações XML separadas no objeto Política de Grupo (consulte Implantar e gerenciar o controle do dispositivo com Política de Grupo). |

| Intune | Mac | As regras e as políticas são combinadas em um único JSON e incluídas no mobileconfig arquivo implantado usando Intune |

| JAMF | Mac | As regras e as políticas são combinadas em um único JSON e configuradas usando JAMF como a política de controle de dispositivo (consulte Controle de Dispositivo para macOS) |

Regras e grupos são identificados por GUIDs (Global Unique ID). Se as políticas de controle de dispositivo forem implantadas usando uma ferramenta de gerenciamento diferente de Intune, os GUIDs deverão ser gerados. Você pode gerar os GUIDs usando o PowerShell.

Para obter detalhes do esquema, consulte esquema JSON para Mac.

Usuários

As políticas de controle de dispositivo podem ser aplicadas a usuários e/ou grupos de usuários.

Observação

Nos artigos relacionados ao controle do dispositivo, grupos de usuários são chamados de grupos de usuários. Os grupos de termo referem-se a grupos definidos na política de controle do dispositivo.

Usando Intune, no Mac e no Windows, as políticas de controle de dispositivo podem ser direcionadas a grupos de usuários definidos em Entra Id.

No Windows, um usuário ou grupo de usuários pode ser uma condição em uma entrada em uma política.

Entradas com grupos de usuários ou usuários podem fazer referência a objetos de Uma ID de Entra ou de um Active Directory local.

Melhores práticas para usar o controle de dispositivo com usuários e grupos de usuários

Para criar uma regra para um usuário individual no Windows, crie uma entrada com uma

Sidcondição de usuário foreach em uma regraPara criar uma regra para um grupo de usuários no Windows e Intune, crie uma entrada com uma

Sidcondição para cada grupo de usuários em uma [regra] e direcione a política para um grupo de máquinas no Intune ou crie uma regra sem condições e direcione a política com Intune para o grupo de usuários.No Mac, use Intune e direcione a política para um grupo de usuários no Entra Id.

Aviso

Não use condições de grupo de usuário/usuário em regras e direcionamento de grupo de usuários em Intune.

Observação

Se a conectividade de rede for um problema, use Intune direcionamento de grupo de usuários ou um grupo local do Active Directory. As condições de grupo de usuário/usuário que fazem referência à ID do Entra só devem ser usadas em ambientes que tenham uma conexão confiável com a ID do Entra.

Regras

Uma regra define a lista de grupos incluídos e uma lista de grupos excluídos. Para que a regra seja aplicada, o dispositivo deve estar em todos os grupos incluídos e nenhum dos grupos excluídos. Se o dispositivo corresponder à regra, as entradas dessa regra serão avaliadas. Uma entrada define as opções de ação e notificação aplicadas, se a solicitação corresponder às condições. Se nenhuma regra se aplicar ou nenhuma entrada corresponder à solicitação, a aplicação padrão será aplicada.

Por exemplo, para permitir o acesso de gravação para alguns dispositivos USB e ler o acesso para todos os outros dispositivos USB, use as seguintes políticas, grupos e entradas com a imposição padrão definida para negar.

| Group | Descrição |

|---|---|

| Todos os dispositivos de armazenamento removíveis | Dispositivos de armazenamento removíveis |

| USBs graváveis | Lista de USBs em que o acesso à gravação é permitido |

| Regra | Grupos de dispositivos incluídos | Grupos de dispositivos excluídos | Entrada |

|---|---|---|---|

| Acesso somente leitura para USBs | Todos os dispositivos de armazenamento removíveis | USBs graváveis | Acesso somente leitura |

| Acesso de gravação para USBs | USBs graváveis | Acesso de Gravação |

O nome da regra aparece no portal para relatórios e na notificação de brinde aos usuários, portanto, certifique-se de fornecer os nomes descritivos das regras.

Você pode configurar regras editando políticas em Intune, usando um arquivo XML no Windows ou usando um arquivo JSON no Mac. Selecione cada guia para obter mais detalhes.

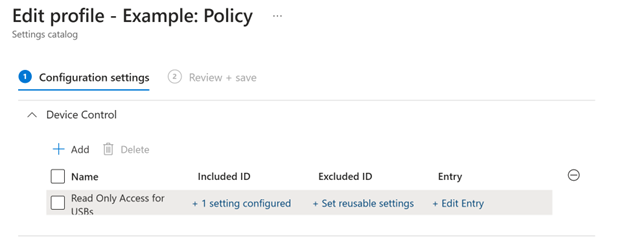

A imagem a seguir mostra as configurações de uma política de controle de dispositivo no Intune:

Na captura de tela, a ID incluída e a ID Excluída são as referências a grupos de configurações reutilizáveis incluídos e excluídos. Uma política pode ter várias regras.

Intune não honra a ordenação das regras. As regras podem ser avaliadas em qualquer ordem, portanto, exclua explicitamente grupos de dispositivos que não estão no escopo da regra.

Entradas

As políticas de controle de dispositivo definem o acesso (chamado de entrada) para um conjunto de dispositivos. As entradas definem as opções de ação e notificação para dispositivos que correspondem à política e às condições definidas na entrada.

| Configuração de entrada | Opções |

|---|---|

| Accessmask | Aplica a ação somente se as operações de acesso corresponderem à máscara de acesso – a máscara de acesso é a OR em termos de bit dos valores de acesso: 1 – Leitura do dispositivo 2 – Gravação de dispositivo 4 – Executar dispositivo 8 – Leitura de arquivo 16 – Gravação de arquivo 32 – Execução de arquivo 64 – Imprimir Por exemplo: Leitura, gravação e execução do dispositivo = 7 (1+2+4) Leitura do dispositivo, leitura de disco = 9 (1+8) |

| Ação | Permitir Negar AuditAllow AuditDeny |

| Notificação | Nenhum (padrão) Um evento é gerado O usuário recebe notificação A evidência do arquivo é capturada |

Aviso

A versão de fevereiro de 2024 causa resultados inconsistentes para clientes de controle de dispositivo que estão usando políticas de mídia removíveis apenas com acesso em disco/dispositivo (máscaras menores ou iguais a 7). A aplicação pode não funcionar conforme o esperado. Para atenuar esse problema, é recomendável reverter para a versão anterior.

Se o controle do dispositivo estiver configurado e um usuário tentar usar um dispositivo não permitido, o usuário receberá uma notificação que contém o nome da política de controle do dispositivo e o nome do dispositivo. A notificação é exibida uma vez a cada hora após o acesso inicial ser negado.

Uma entrada dá suporte às seguintes condições opcionais:

- Condição de grupo de usuário/usuário: aplica a ação somente ao grupo de usuários/usuários identificado pelo SID

Observação

Para grupos de usuários e usuários armazenados em Microsoft Entra ID, use a ID do objeto na condição. Para grupos de usuários e usuários armazenados localmente, use o SID (Identificador de Segurança)

Observação

No Windows, o SID do usuário que entrou pode ser recuperado executando o comando whoami /userdo PowerShell .

- Condição do computador: aplica a ação apenas ao dispositivo/grupo identificado pelo SID

- Condição de parâmetros: aplica a ação somente se os parâmetros corresponderem (Consulte condições avançadas)

As entradas podem ser ainda mais escopo para usuários e dispositivos específicos. Por exemplo, permitir acesso de leitura a esses USBs para esse usuário somente neste dispositivo.

| Política | Grupos de dispositivos incluídos | Grupos de dispositivos excluídos | Entrada(ies) |

|---|---|---|---|

| Acesso somente leitura para USBs | Todos os dispositivos de armazenamento removíveis | USBs graváveis | Acesso somente leitura |

| Acesso de gravação para USBs | USBs graváveis | Acesso de Gravação para Usuário 1 Gravar o Acesso para Usuário 2 no Grupo A de Dispositivos |

Todas as condições na entrada devem ser verdadeiras para que a ação seja aplicada.

Você pode configurar entradas usando Intune, um arquivo XML no Windows ou um arquivo JSON no Mac. Selecione cada guia para obter mais detalhes.

Em Intune, o campo Máscara de acesso tem opções, como:

- Leitura (Leitura no nível do disco = 1)

- Gravação (Gravação em nível de disco = 2)

- Executar (Execução em nível de disco = 4)

- Imprimir (Imprimir = 64).

Nem todos os recursos são mostrados na interface do usuário Intune. Para obter mais informações, consulte Implantar e gerenciar o controle do dispositivo com Intune.

Grupos

Os grupos definem critérios para filtrar objetos por suas propriedades. O objeto será atribuído ao grupo se suas propriedades corresponderem às propriedades definidas para o grupo.

Observação

Os grupos nesta seção não se referem a grupos de usuários.

Por exemplo:

- USBs permitidos são todos os dispositivos que correspondem a qualquer um desses fabricantes

- USBs perdidos são todos os dispositivos que correspondem a qualquer um desses números de série

- Impressoras permitidas são todos os dispositivos que correspondem a qualquer um desses VID/PID

As propriedades podem ser correspondidas de quatro maneiras: MatchAll, MatchAny, MatchExcludeAlle MatchExcludeAny

MatchAll: as propriedades são uma relação "E"; por exemplo, se o administrador colocarDeviceIDeInstancePathID, para cada USB conectado, o sistema verificará se o USB atende aos dois valores.MatchAny: as propriedades são uma relação "Or"; por exemplo, se o administrador colocar DeviceID eInstancePathID, para cada USB conectado, o sistema aplicará desde que o USB tenha um valor ouInstanceIDidênticoDeviceID.MatchExcludeAll: as propriedades são uma relação "E", todos os itens que NÃO atendem são abordados. Por exemplo, se o administrador colocarDeviceIDeInstancePathIDusarMatchExcludeAll, para cada USB conectado, o sistema aplicará desde que o USB não tenha o mesmo valor eInstanceIDo mesmoDeviceIDvalor.MatchExcludeAny: as propriedades são uma relação "Ou", todos os itens que NÃO atendem são abordados. Por exemplo, se o administrador colocaDeviceIDeInstancePathIDusaMatchExcludeAny, para cada USB conectado, o sistema impõe desde que o USB não tenha um valor ouInstanceIDidênticoDeviceID.

Os grupos são usados de duas maneiras: selecionar dispositivos para inclusão/exclusão em regras e filtrar o acesso para condições avançadas. Esta tabela resume os tipos de grupo e como eles são usados.

| Tipo | Descrição | O/S | Incluir/excluir regras | Condições avançadas |

|---|---|---|---|---|

| Dispositivo (padrão) | Filtrar dispositivos e impressoras | Windows/Mac | X | |

| Rede | Filtrar condições de rede | Windows | X | |

| Conexão VPN | Filtrar condições de VPN | Windows | X | |

| Arquivo | Filtrar propriedades do arquivo | Windows | X | |

| Trabalho de Impressão | Filtrar propriedades do arquivo que está sendo impresso | Windows | X |

Os dispositivos que estão no escopo da política determinada por uma lista de grupos incluídos e uma lista de grupos excluídos. Uma regra se aplica se o dispositivo estiver em todos os grupos incluídos e nenhum dos grupos excluídos. Os grupos podem ser compostos a partir das propriedades dos dispositivos. As seguintes propriedades podem ser usadas:

| Propriedade | Descrição | Dispositivos Windows | Dispositivos Mac | Impressoras |

|---|---|---|---|---|

FriendlyNameId |

O nome amigável no Windows Gerenciador de Dispositivos | Y | N | S |

PrimaryId |

O tipo do dispositivo | S | S | S |

VID_PID |

ID do fornecedor é o código de fornecedor de quatro dígitos que o comitê USB atribui ao fornecedor. ID do produto é o código de produto de quatro dígitos que o fornecedor atribui ao dispositivo. Há suporte para curingas. Por exemplo, 0751_55E0 |

Y | N | S |

PrinterConnectionId |

O tipo de conexão de impressora: -USB -Corporativa -Rede -Universal -Arquivo -Personalizado -Local |

N | N | S |

BusId |

Informações sobre o dispositivo (para obter mais informações, confira as seções que seguem esta tabela) | Y | N | N |

DeviceId |

Informações sobre o dispositivo (para obter mais informações, confira as seções que seguem esta tabela) | Y | N | N |

HardwareId |

Informações sobre o dispositivo (para obter mais informações, confira as seções que seguem esta tabela) | Y | N | N |

InstancePathId |

Informações sobre o dispositivo (para obter mais informações, confira as seções que seguem esta tabela) | Y | N | N |

SerialNumberId |

Informações sobre o dispositivo (para obter mais informações, confira as seções que seguem esta tabela) | S | S | N |

PID |

ID do produto é o código de produto de quatro dígitos que o fornecedor atribui ao dispositivo | S | S | N |

VID |

ID do fornecedor é o código de fornecedor de quatro dígitos que o comitê USB atribui ao fornecedor. | S | S | N |

APFS Encrypted |

Se o dispositivo for criptografado pelo APFS | N | Y | N |

Usar o Windows Gerenciador de Dispositivos para determinar propriedades do dispositivo

Para dispositivos Windows, você pode usar Gerenciador de Dispositivos para entender as propriedades dos dispositivos.

Abra Gerenciador de Dispositivos, localize o dispositivo, clique com o botão direito do mouse em Propriedades e selecione a guia Detalhes.

Na lista Propriedade, selecione Caminho da instância do dispositivo.

O valor mostrado para o caminho da instância do dispositivo é o

InstancePathId, mas também contém outras propriedades:USB\VID_090C&PID_1000\FBH1111183300721{BusId}\{DeviceId}\{SerialNumberId}

As propriedades no mapa do gerenciador de dispositivos para o controle do dispositivo, conforme mostrado na tabela a seguir:

Gerenciador de Dispositivos Controle de Dispositivo Hardware Ids HardwareIdNome amigável FriendlyNameIdPai VID_PIDDeviceInstancePath InstancePathId

Usando relatórios e caça avançada para determinar propriedades de dispositivos

As propriedades do dispositivo têm rótulos ligeiramente diferentes na caça avançada. A tabela abaixo mapeia os rótulos no portal para o propertyId em uma política de controle de dispositivo.

| propriedade portal Microsoft Defender | ID da propriedade de controle de dispositivo |

|---|---|

| Nome da mídia | FriendlyNameId |

| ID do fornecedor | HardwareId |

| DeviceId | InstancePathId |

| Número de série | SerialNumberId |

Observação

Verifique se o objeto selecionado tem a Classe de Mídia correta para a política. Em geral, para armazenamento removível, use Class Name == USB.

Configurar grupos em Intune, XML no Windows ou JSON no Mac

Você pode configurar grupos em Intune, usando um arquivo XML para Windows ou usando um arquivo JSON no Mac. Selecione cada guia para obter mais detalhes.

Observação

O Group Id no XML e id no JSON é usado para identificar o grupo dentro do controle do dispositivo. Não é uma referência a nenhum outro, como um grupo de usuários no Entra Id.

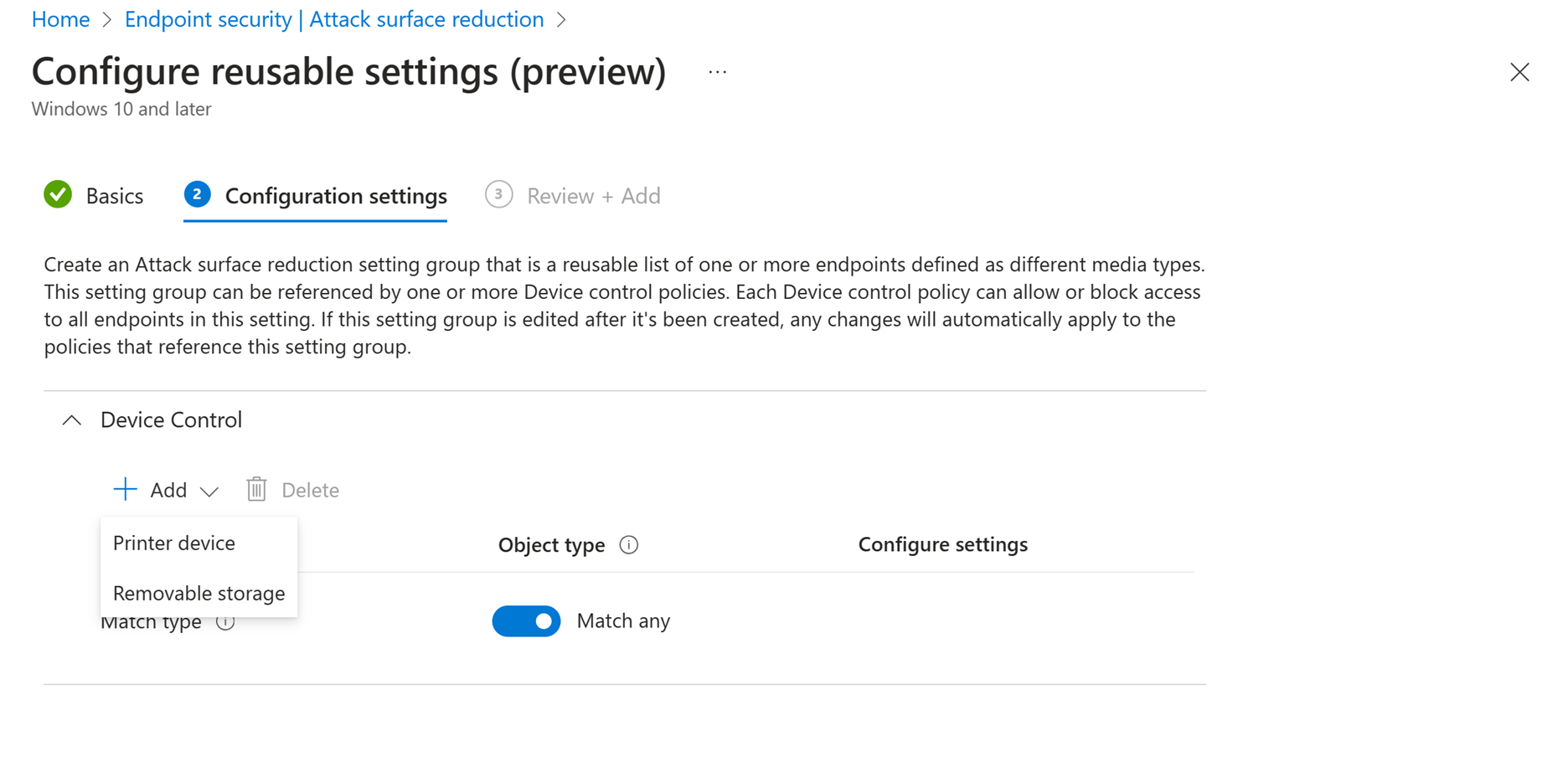

Configurações reutilizáveis no Intune mapear para grupos de dispositivos. Você pode configurar configurações reutilizáveis no Intune.

Há dois tipos de grupos: Dispositivo de Impressora e Armazenamento Removível. A tabela a seguir lista as propriedades desses grupos.

| Tipo de grupo | Propriedades |

|---|---|

| Dispositivo de impressora | - FriendlyNameId- PrimaryId- PrinterConnectionId- VID_PID |

| Repositório removível | - BusId - DeviceId- FriendlyNameId- HardwareId- InstancePathId- PID- PrimaryId- SerialNumberId- VID- VID_PID |

Condições avançadas

As entradas podem ser restritas ainda mais com base em parâmetros. Os parâmetros aplicam condições avançadas que vão além do dispositivo. As condições avançadas permitem o controle refinado com base em Rede, Conexão VPN, Arquivo ou Trabalho de Impressão sendo avaliado.

Observação

Há suporte apenas para condições avançadas no formato XML.

Condições de Rede

A tabela a seguir descreve as propriedades do grupo de rede:

| Propriedade | Descrição |

|---|---|

NameId |

O nome da rede. Há suporte para curingas. |

NetworkCategoryId |

As opções válidas são Public, Privateou DomainAuthenticated. |

NetworkDomainId |

As opções válidas são NonDomain, Domain, DomainAuthenticated. |

Essas propriedades são adicionadas ao DescriptorIdList de um grupo de tipo Rede. Aqui está um snippet de exemplo:

<Group Id="{e5f619a7-5c58-4927-90cd-75da2348a30a}" Type="Network" MatchType="MatchAll">

<DescriptorIdList>

<NetworkCategoryId>Public</PathId>

<NetworkDomainId>NonDomain</PathId>

</DescriptorIdList>

</Group>

Em seguida, o grupo é referenciado como parâmetros na entrada, conforme ilustrado no seguinte snippet:

<Entry Id="{1ecfdafb-9b7f-4b66-b3c5-f1d872b0961d}">

<Type>Deny</Type>

<Options>0</Options>

<AccessMask>40</AccessMask>

<Parameters MatchType="MatchAll">

<Network MatchType="MatchAny">

<GroupId>{ e5f619a7-5c58-4927-90cd-75da2348a30a }</GroupId>

</Network>

</Parameters>

</Entry>

Condições de conexão VPN

A tabela a seguir descreve as condições de conexão VPN:

| Nome | Descrição |

|---|---|

NameId |

O nome da Conexão VPN. Há suporte para curingas. |

VPNConnectionStatusId |

Os valores válidos são Connected ou Disconnected. |

VPNServerAddressId |

O valor da cadeia de caracteres de VPNServerAddress. Há suporte para curingas. |

VPNDnsSuffixId |

O valor da cadeia de caracteres de VPNDnsSuffix. Há suporte para curingas. |

Essas propriedades são adicionadas ao DescriptorIdList de um grupo do tipo VPNConnection, conforme mostrado no seguinte snippet:

<Group Id="{d633d17d-d1d1-4c73-aa27-c545c343b6d7}" Type="VPNConnection">

<Name>Corporate VPN</Name>

<MatchType>MatchAll</MatchType>

<DescriptorIdList>

<NameId>ContosoVPN</NameId>

<VPNServerAddressId>contosovpn.*.contoso.com</VPNServerAddressId>

<VPNDnsSuffixId>corp.contoso.com</VPNDnsSuffixId>

<VPNConnectionStatusId>Connected</VPNConnectionStatusId>

</DescriptorIdList>

</Group>

Em seguida, o grupo é referenciado como parâmetros em uma entrada, conforme ilustrado no seguinte snippet:

<Entry Id="{27c79875-25d2-4765-aec2-cb2d1000613f}">

<Type>Allow</Type>

<Options>0</Options>

<AccessMask>64</AccessMask>

<Parameters MatchType="MatchAny">

<VPNConnection>

<GroupId>{d633d17d-d1d1-4c73-aa27-c545c343b6d7}</GroupId>

</VPNConnection>

</Parameters>

</Entry>

Condições do arquivo

A tabela a seguir descreve as propriedades do grupo de arquivos:

| Nome | Descrição |

|---|---|

PathId |

Cadeia de caracteres, valor do caminho ou nome do arquivo. Há suporte para curingas. Aplicável somente para grupos de tipos de arquivo. |

A tabela a seguir ilustra como as propriedades são adicionadas ao DescriptorIdList de um grupo de arquivos:

<Group Id="{e5f619a7-5c58-4927-90cd-75da2348a30f}" Type="File" MatchType="MatchAny">

<DescriptorIdList>

<PathId>*.exe</PathId>

<PathId>*.dll</PathId>

</DescriptorIdList>

</Group>

Em seguida, o grupo é referenciado como parâmetros em uma entrada, conforme ilustrado no seguinte snippet:

<Entry Id="{1ecfdafb-9b7f-4b66-b3c5-f1d872b0961d}">

<Type>Deny</Type>

<Options>0</Options>

<AccessMask>40</AccessMask>

<Parameters MatchType="MatchAll">

<File MatchType="MatchAny">

<GroupId>{ e5f619a7-5c58-4927-90cd-75da2348a30f }</GroupId>

</File>

</Parameters>

</Entry>

Imprimir condições de trabalho

A tabela a seguir descreve as propriedades do PrintJob grupo:

| Nome | Descrição |

|---|---|

PrintOutputFileNameId |

O caminho do arquivo de destino de saída para impressão em arquivo. Há suporte para curingas. Por exemplo, C:\*\Test.pdf |

PrintDocumentNameId |

O caminho do arquivo de origem. Há suporte para curingas. Esse caminho pode não existir. Por exemplo, adicione texto a um novo arquivo no Bloco de Notas e imprima sem salvar o arquivo. |

Essas propriedades são adicionadas ao DescriptorIdList de um grupo de tipos PrintJob, conforme ilustrado no seguinte snippet:

<Group Id="{e5f619a7-5c58-4927-90cd-75da2348a30b}" Type="PrintJob" MatchType="MatchAny">

<DescriptorIdList>

<PrintOutputFileNameId>C:\Documents\*.pdf</PrintOutputFileNameId >

<PrintDocumentNameId>*.xlsx</PrintDocumentNameId>

<PrintDocumentNameId>*.docx</PrintDocumentNameId>

</DescriptorIdList>

</Group>

Em seguida, o grupo é referenciado como parâmetros em uma entrada, conforme ilustrado no seguinte snippet:

<Entry Id="{1ecfdafb-9b7f-4b66-b3c5-f1d872b0961d}">

<Type>Deny</Type>

<Options>0</Options>

<AccessMask>40</AccessMask>

<Parameters MatchType="MatchAll">

<PrintJob MatchType="MatchAny">

<GroupId>{e5f619a7-5c58-4927-90cd-75da2348a30b}</GroupId>

</PrintJob>

</Parameters>

</Entry>

Evidência de arquivo

Com o controle do dispositivo, você pode armazenar evidências de arquivos que foram copiados para dispositivos removíveis ou foram impressos. Quando a evidência do arquivo é habilitada, uma RemovableStorageFileEvent é criada. O comportamento das evidências de arquivo é controlado por opções na ação Permitir, conforme descrito na tabela a seguir:

| Opção | Descrição |

|---|---|

8 |

Create um RemovableStorageFileEvent evento comFileEvidenceLocation |

16 |

Create um RemovableStorageFileEvent semFileEvidenceLocation |

O FileEvidenceLocation campo de tem o local do arquivo de evidência, se um for criado. O arquivo de evidência tem um nome que termina em .dup, e sua localização é controlada pela configuração DataDuplicationFolder .

Próximas etapas

- Exibir eventos e informações de controle de dispositivo no Microsoft Defender para Ponto de Extremidade

- Implantar e gerenciar o controle do dispositivo no Microsoft Defender para Ponto de Extremidade com Microsoft Intune

- Implantar e gerenciar o controle de dispositivo em Microsoft Defender para Ponto de Extremidade usando Política de Grupo

- Controle de dispositivo para macOS

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de