Configurar o Microsoft Defender para Ponto de Extremidade em políticas macOS no Jamf Pro

Aplica-se a:

- Defender para Ponto de Extremidade no Mac

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

Esta página orientará você pelas etapas necessárias para configurar políticas macOS no Jamf Pro.

Você precisará seguir as seguintes etapas:

- Obter o pacote de integração Microsoft Defender para Ponto de Extremidade

- Create um perfil de configuração no Jamf Pro usando o pacote de integração

- Configurar configurações de Microsoft Defender para Ponto de Extremidade

- Configurar configurações de notificação Microsoft Defender para Ponto de Extremidade

- Configurar o MAU (Microsoft AutoUpdate)

- Conceder acesso completo ao disco ao Microsoft Defender para Ponto de Extremidade

- Aprovar extensões do sistema para Microsoft Defender para Ponto de Extremidade

- Configurar a extensão de rede

- Configurar serviços em segundo plano

- Conceder permissões Bluetooth

- Agendar verificações com Microsoft Defender para Ponto de Extremidade no macOS

- Implantar Microsoft Defender para Ponto de Extremidade no macOS

Etapa 1: obter o pacote de integração Microsoft Defender para Ponto de Extremidade

Em Microsoft Defender XDR, navegue até Configurações > de Integração de Pontos > de Extremidade.

Selecione macOS como o sistema operacional e o mobile Gerenciamento de Dispositivos/Microsoft Intune como o método de implantação.

Selecione Baixar pacote de integração (WindowsDefenderATPOnboardingPackage.zip).

Extrair

WindowsDefenderATPOnboardingPackage.zip.Copie o arquivo para o local preferido. Por exemplo,

C:\Users\JaneDoe_or_JohnDoe.contoso\Downloads\WindowsDefenderATPOnboardingPackage_macOS_MDM_contoso\jamf\WindowsDefenderATPOnboarding.plist.

Etapa 2: Create um perfil de configuração no Jamf Pro usando o pacote de integração

Localize o arquivo

WindowsDefenderATPOnboarding.plistda seção anterior.Entre no Jamf Pro, navegue atéPerfis de Configuração deComputadores> e selecione Novo.

Insira os seguintes detalhes na guia Geral :

- Nome: MDPE integração para macOS

- Descrição: MDPE integração do EDR para macOS

- Categoria: Nenhum

- Método de distribuição: instalar automaticamente

- Nível: Nível do computador

Navegue até a página Configurações Personalizadas & aplicativo e selecione Carregar>Adicionar.

Selecione Carregar Arquivo (arquivo PLIST) e, em Domínio de Preferência, insira:

com.microsoft.wdav.atp.Selecione Abrir e selecione o arquivo de integração.

Selecione Carregar.

Selecione a guia Escopo .

Selecione os computadores de destino.

Selecione Salvar.

Selecione Concluído.

Etapa 3: configurar configurações de Microsoft Defender para Ponto de Extremidade

Você pode usar o JAMF Pro GUI para editar configurações individuais do Microsoft Defender para Ponto de Extremidade configuração ou usar o método herdado criando uma Plist de configuração em um editor de texto e carregando-a no JAMF Pro.

Observe que você deve usar exatamente com.microsoft.wdav como o Domínio de Preferência, Microsoft Defender para Ponto de Extremidade usa apenas esse nome e com.microsoft.wdav.ext para carregar suas configurações gerenciadas!

(A com.microsoft.wdav.ext versão pode ser usada em casos raros quando você prefere usar o método GUI, mas também precisa configurar uma configuração que ainda não foi adicionada ao esquema.)

Método GUI

Baixe schema.json arquivo do repositório GitHub do Defender e salve-o em um arquivo local:

curl -o ~/Documents/schema.json https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/schema/schema.jsonCreate um novo Perfil de Configuração em Computadores -> Perfis de configuração, insira os seguintes detalhes na guia Geral:

- Nome: Configurações de MDATP MDAV

- Description:<blank>

- Categoria: Nenhum (padrão)

- Nível: Nível do computador (padrão)

- Método de distribuição: instalar automaticamente (padrão)

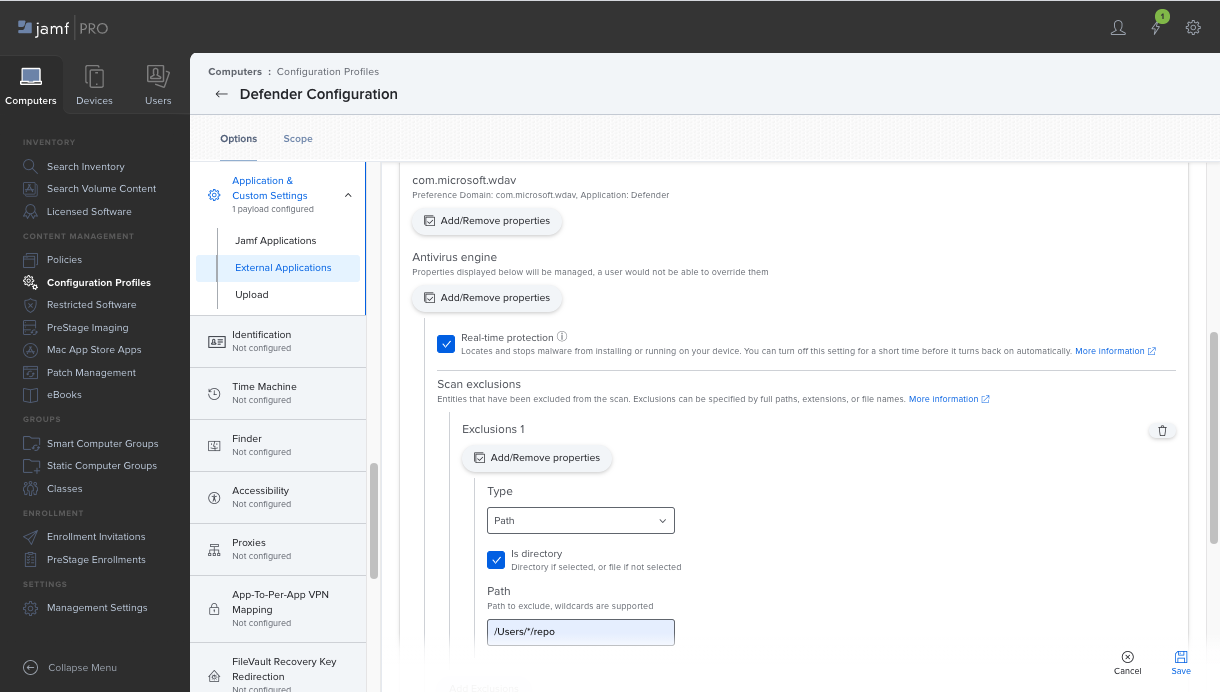

Role para baixo até a guia Configurações Personalizadas & aplicativo , selecione Aplicativos Externos, clique em Adicionar e use Esquema Personalizado como Fonte para usar para o domínio de preferência.

Insira

com.microsoft.wdavcomo Domínio de Preferência, selecione Adicionar Esquema e Carregar o arquivo schema.json baixado na Etapa 1. Clique em Salvar.Você pode ver todas as configurações de configuração de Microsoft Defender para Ponto de Extremidade com suporte abaixo, em Propriedades de Domínio de Preferência. Clique em Adicionar/Remover propriedades para selecionar as configurações que você deseja gerenciar e clique em Ok para salvar suas alterações. (As configurações não selecionadas não serão incluídas na configuração gerenciada, um usuário final poderá configurar essas configurações em seus computadores.)

Altere os valores das configurações para valores desejados. Você pode clicar em Mais informações para obter a documentação de uma configuração específica. (Você pode clicar na versão prévia de Plist para inspecionar como será a plist de configuração. Clique em Editor de Formulários para retornar ao editor visual.)

Selecione a guia Escopo .

Selecione Grupo de Máquinas da Contoso.

Selecione Adicionar e, em seguida, selecione Salvar.

Selecione Concluído. Você verá o novo perfil de configuração.

Microsoft Defender para Ponto de Extremidade adiciona novas configurações ao longo do tempo. Essas novas configurações serão adicionadas ao esquema e uma nova versão será publicada no GitHub. Tudo o que você precisa fazer para ter atualizações é baixar um esquema atualizado, editar o perfil de configuração existente e Editar esquema na guia Configurações Personalizadas & aplicativo .

Método herdado

Use as seguintes configurações de configuração Microsoft Defender para Ponto de Extremidade:

- enableRealTimeProtection

- passiveMode

Observação

Não ativado por padrão, se você estiver planejando executar um AV de terceiros para macOS, defina-o como

true.- Exclusões

- excludeedPath

- excludeedFileExtension

- excludeedFileName

- excludesMergePolicy

- allowedThreats

Observação

O EICAR está no exemplo, se você estiver passando por uma prova de conceito, remova-o especialmente se estiver testando o EICAR.

- disallowedThreatActions

- potentially_unwanted_application

- archive_bomb

- cloudService

- automaticSampleSubmission

- tags

- hideStatusMenuIcon

Para obter informações, consulte Lista de propriedades para o perfil de configuração completo do JAMF.

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>antivirusEngine</key> <dict> <key>enableRealTimeProtection</key> <true/> <key>passiveMode</key> <false/> <key>exclusions</key> <array> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <false/> <key>path</key> <string>/var/log/system.log</string> </dict> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <true/> <key>path</key> <string>/home</string> </dict> <dict> <key>$type</key> <string>excludedFileExtension</string> <key>extension</key> <string>pdf</string> </dict> <dict> <key>$type</key> <string>excludedFileName</string> <key>name</key> <string>cat</string> </dict> </array> <key>exclusionsMergePolicy</key> <string>merge</string> <key>allowedThreats</key> <array> <string>EICAR-Test-File (not a virus)</string> </array> <key>disallowedThreatActions</key> <array> <string>allow</string> <string>restore</string> </array> <key>threatTypeSettings</key> <array> <dict> <key>key</key> <string>potentially_unwanted_application</string> <key>value</key> <string>block</string> </dict> <dict> <key>key</key> <string>archive_bomb</string> <key>value</key> <string>audit</string> </dict> </array> <key>threatTypeSettingsMergePolicy</key> <string>merge</string> </dict> <key>cloudService</key> <dict> <key>enabled</key> <true/> <key>diagnosticLevel</key> <string>optional</string> <key>automaticSampleSubmission</key> <true/> </dict> <key>edr</key> <dict> <key>tags</key> <array> <dict> <key>key</key> <string>GROUP</string> <key>value</key> <string>ExampleTag</string> </dict> </array> </dict> <key>userInterface</key> <dict> <key>hideStatusMenuIcon</key> <false/> </dict> </dict> </plist>Salve o arquivo como

MDATP_MDAV_configuration_settings.plist.No dashboard do Jamf Pro, abra Computadores e seus Perfis de Configuração. Clique em Novo e alterne para a guia Geral .

Insira os seguintes detalhes na guia Geral :

- Nome: Configurações de MDATP MDAV

- Description:<blank>

- Categoria: Nenhum (padrão)

- Método de distribuição: instalar automaticamente (padrão)

- Nível: Nível do computador (padrão)

No Aplicativo & Configurações Personalizadas, selecione Configurar.

Selecione Carregar Arquivo (arquivo PLIST).

No Domínio preferências, insira

com.microsoft.wdav, em seguida, selecione Carregar Arquivo PLIST.Selecione Escolher Arquivo.

Selecione o MDATP_MDAV_configuration_settings.plist e selecione Abrir.

Selecione Carregar.

Selecione Salvar.

O arquivo é carregado.

Selecione a guia Escopo .

Selecione Grupo de Máquinas da Contoso.

Selecione Adicionar e, em seguida, selecione Salvar.

Selecione Concluído. Você verá o novo perfil de configuração.

Etapa 4: configurar configurações de notificações

Essas etapas são aplicáveis no macOS 11 (Big Sur) ou posterior.

No dashboard do Jamf Pro, selecione Computadores e perfis de configuração.

Clique em Novo e insira os seguintes detalhes na guia Geral para Opções:

- Nome: Configurações de notificação MDATP MDAV

- Descrição: macOS 11 (Big Sur) ou posterior

- Categoria: Nenhum (padrão)

- Método de distribuição: instalar automaticamente (padrão)

- Nível: Nível do computador (padrão)

Tab Notifications, click Add, and enter the following values:

- ID do pacote:

com.microsoft.wdav.tray - Alertas críticos: clique em Desabilitar

- Notificações: clique em Habilitar

- Tipo de alerta de faixa: selecione Incluir e Temporário(padrão)

- Notificações na tela de bloqueio: clique em Ocultar

- Notificações na Central de Notificações: clique em Exibir

- Ícone do aplicativo De selo: clique em Exibir

- ID do pacote:

Notificações de guia, clique em Adicionar mais uma vez, role para baixo até Novas Configurações de Notificações

- ID do pacote:

com.microsoft.autoupdate.fba - Configurar o restante das configurações para os mesmos valores que acima

Observe que agora você tem duas 'tabelas' com configurações de notificação, uma para ID do Pacote: com.microsoft.wdav.tray e outra para ID do Pacote: com.microsoft.autoupdate.fba. Embora você possa configurar configurações de alerta de acordo com seus requisitos, as IDs do pacote devem ser exatamente as mesmas descritas antes, e a opção Incluir deve estar Ativada para Notificações.

- ID do pacote:

Selecione a guia Escopo e selecione Adicionar.

Selecione Grupo de Máquinas da Contoso.

Selecione Adicionar e, em seguida, selecione Salvar.

Selecione Concluído. Você verá o novo perfil de configuração.

Etapa 5: Configurar o Mau (Microsoft AutoUpdate)

Use as seguintes configurações de configuração Microsoft Defender para Ponto de Extremidade:

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>ChannelName</key> <string>Current</string> <key>HowToCheck</key> <string>AutomaticDownload</string> <key>EnableCheckForUpdatesButton</key> <true/> <key>DisableInsiderCheckbox</key> <false/> <key>SendAllTelemetryEnabled</key> <true/> </dict> </plist>Salve-o como

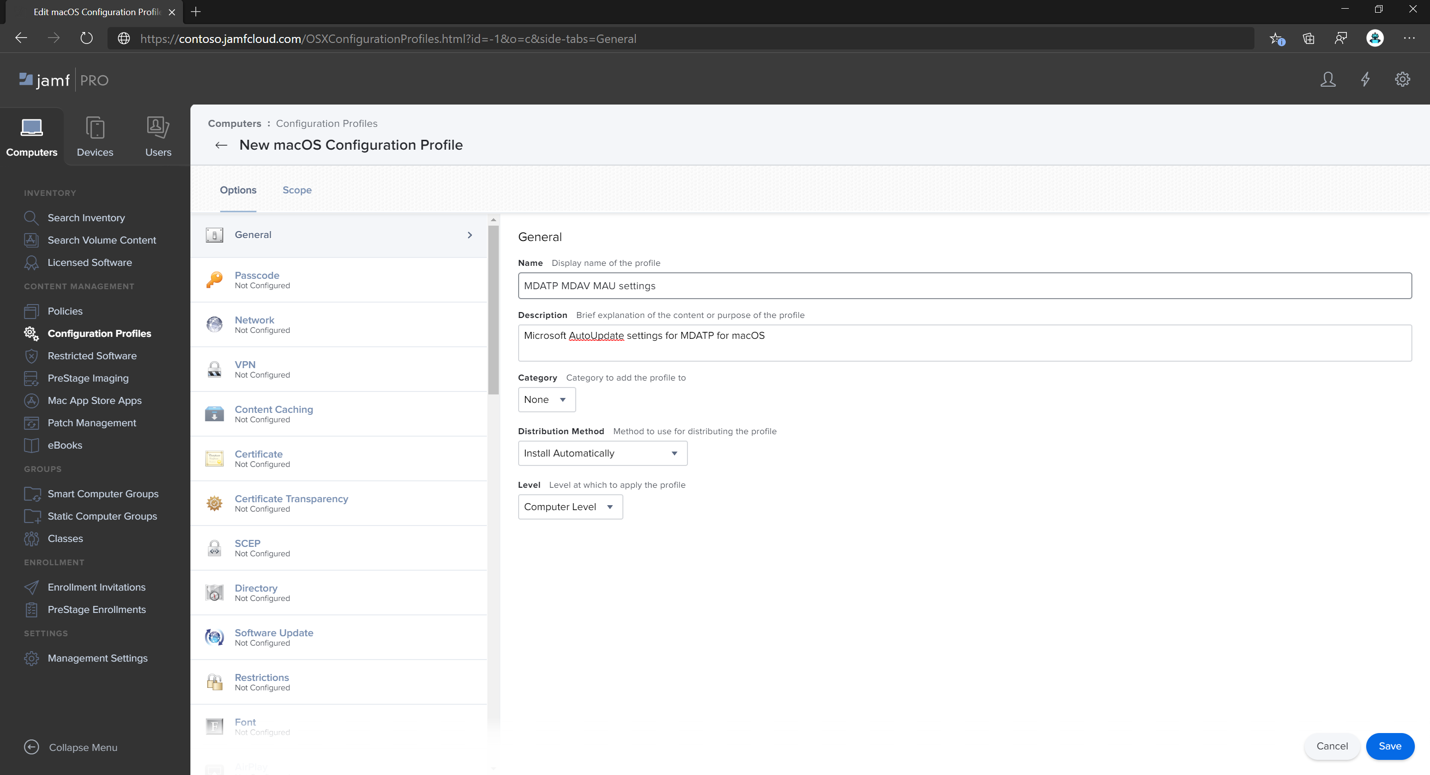

MDATP_MDAV_MAU_settings.plist.No dashboard do Jamf Pro, selecione Geral.

Insira os seguintes detalhes na guia Geral :

- Nome: Configurações MDATP MDAV MAU

- Descrição: Configurações do Microsoft AutoUpdate para MDATP para macOS

- Categoria: Nenhum (padrão)

- Método de distribuição: instalar automaticamente(padrão)

- Nível: Nível do computador(padrão)

No Aplicativo & Configurações Personalizadasselecione Configurar.

Selecione Carregar Arquivo (arquivo PLIST).

Em Domínio de Preferência insira:

com.microsoft.autoupdate2, em seguida, selecione Carregar Arquivo PLIST.Selecione Escolher Arquivo.

Selecione MDATP_MDAV_MAU_settings.plist.

Selecione Salvar.

Selecione a guia Escopo .

Selecione Adicionar.

Selecione Concluído.

Etapa 6: conceder acesso completo ao disco ao Microsoft Defender para Ponto de Extremidade

No dashboard do Jamf Pro, selecione Perfis de Configuração.

Selecione + Novo.

Insira os seguintes detalhes na guia Geral :

- Nome: MDATP MDAV – conceder acesso completo ao disco ao EDR e ao AV

- Descrição: no macOS 11 (Big Sur) ou posterior, o novo Controle de Política de Preferências de Privacidade

- Categoria: Nenhum

- Método de distribuição: instalar automaticamente

- Nível: nível do computador

Em Configurar Controle de Política de Preferências de Privacidade , selecione Configurar.

No Controle de Política de Preferências de Privacidade, insira os seguintes detalhes:

- Identificador:

com.microsoft.wdav - Tipo de identificador: ID do pacote

- Requisito de código:

identifier "com.microsoft.wdav" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

- Identificador:

Selecione + Adicionar.

Em Aplicativo ou serviço: definido como SystemPolicyAllFiles

Em "access": Defina como Permitir

Selecione Salvar (não aquele na parte inferior direita).

Clique no sinal ao lado do

+Acesso ao Aplicativo para adicionar uma nova entrada.Insira os seguintes detalhes:

- Identificador:

com.microsoft.wdav.epsext - Tipo de identificador: ID do pacote

- Requisito de código:

identifier "com.microsoft.wdav.epsext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

- Identificador:

Selecione + Adicionar.

Em Aplicativo ou serviço: definido como SystemPolicyAllFiles

Em "access": Defina como Permitir

Selecione Salvar (não aquele na parte inferior direita).

Selecione a guia Escopo .

Selecione + Adicionar.

Selecione Grupos de Computador> em Nome> do Grupo selecione MachineGroup da Contoso.

Selecione Adicionar.

Selecione Salvar.

Selecione Concluído.

Como alternativa, você pode baixar fulldisk.mobileconfig e carregá-lo em Perfis de Configuração jamf, conforme descrito em Implantar perfis de configuração personalizados usando o Jamf Pro|Método 2: carregar um perfil de configuração no Jamf Pro.

Observação

O acesso completo ao disco concedido por meio do Perfil de Configuração do MDM da Apple não se reflete em Configurações do Sistema => Privacidade & Segurança => Acesso completo ao disco.

Etapa 7: aprovar extensões do sistema para Microsoft Defender para Ponto de Extremidade

Nos Perfis de Configuração, selecione + Novo.

Insira os seguintes detalhes na guia Geral :

- Nome: Extensões do sistema MDATP MDAV

- Descrição: extensões do sistema MDATP

- Categoria: Nenhum

- Método de distribuição: instalar automaticamente

- Nível: Nível do computador

Em Extensões do Sistema , selecione Configurar.

Em Extensões do Sistema, insira os seguintes detalhes:

- Nome de exibição: Microsoft Corp. Extensões do sistema

- Tipos de extensão do sistema: extensões permitidas do sistema

- Identificador de equipe: UBF8T346G9

- Extensões de sistema permitidas:

- com.microsoft.wdav.epsext

- com.microsoft.wdav.netext

Selecione a guia Escopo .

Selecione + Adicionar.

Selecione Grupos de Computadores> em Nome> do Grupo selecione Grupo de Máquinas da Contoso.

Selecione + Adicionar.

Selecione Salvar.

Selecione Concluído.

Etapa 8: configurar a extensão de rede

Como parte dos recursos de Detecção e Resposta do Ponto de Extremidade, Microsoft Defender para Ponto de Extremidade no macOS inspeciona o tráfego do soquete e relata essas informações ao portal Microsoft Defender. A política a seguir permite que a extensão de rede execute essa funcionalidade.

Essas etapas são aplicáveis no macOS 11 (Big Sur) ou posterior.

No dashboard do Jamf Pro, selecione Computadores e perfis de configuração.

Clique em Novo e insira os seguintes detalhes para Opções:

Tab General:

- Nome: Microsoft Defender Extensão de Rede

- Descrição: macOS 11 (Big Sur) ou posterior

- Categoria: Nenhum (padrão)

- Método de distribuição: instalar automaticamente (padrão)

- Nível: Nível do computador (padrão)

Filtro de conteúdo da guia:

- Nome do filtro: filtro de conteúdo Microsoft Defender

- Identificador:

com.microsoft.wdav - Deixar Endereço de Serviço, Organização, Nome de Usuário, Senha, Certificado em branco (Incluirnão está selecionado)

- Ordem de Filtro: Inspetor

- Filtro de soquete:

com.microsoft.wdav.netext - Requisito designado para filtro de soquete:

identifier "com.microsoft.wdav.netext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9 - Deixar os campos filtro de rede em branco (Incluirnão está selecionado)

Observe que os valores exatos identificador, filtro de soquete e filtro de soquete designados , conforme especificado acima.

Selecione a guia Escopo .

Selecione + Adicionar.

Selecione Grupos de Computadores> em Nome> do Grupo selecione Grupo de Máquinas da Contoso.

Selecione + Adicionar.

Selecione Salvar.

Selecione Concluído.

Como alternativa, você pode baixar netfilter.mobileconfig e carregá-lo em Perfis de Configuração jamf, conforme descrito em Implantar perfis de configuração personalizados usando o Jamf Pro|Método 2: carregar um perfil de configuração no Jamf Pro.

Etapa 9: Configurar serviços em segundo plano

Cuidado

O macOS 13 (Ventura) contém novos aprimoramentos de privacidade. A partir dessa versão, por padrão, os aplicativos não podem ser executados em segundo plano sem consentimento explícito. Microsoft Defender para Ponto de Extremidade deve executar seu processo de daemon em segundo plano.

Esse perfil de configuração concede permissões do Serviço de Segundo Plano para Microsoft Defender para Ponto de Extremidade. Se você tiver configurado anteriormente Microsoft Defender para Ponto de Extremidade por meio do JAMF, recomendamos atualizar a implantação com esse perfil de configuração.

Baixe background_services.mobileconfig do nosso repositório GitHub.

Carregar configuração móvel baixada em Perfis de Configuração jamf, conforme descrito em Implantar perfis de configuração personalizados usando o Jamf Pro|Método 2: carregar um perfil de configuração no Jamf Pro.

Etapa 10: conceder permissões Bluetooth

Cuidado

O macOS 14 (Sonoma) contém novos aprimoramentos de privacidade. A partir dessa versão, por padrão, os aplicativos não podem acessar o Bluetooth sem consentimento explícito. Microsoft Defender para Ponto de Extremidade usá-lo se você configurar políticas Bluetooth para Controle de Dispositivo.

Baixe bluetooth.mobileconfig do repositório GitHub.

Aviso

A versão atual do JAMF Pro ainda não dá suporte a esse tipo de carga. Se você carregar essa configuração móvel como está, o JAMF Pro removerá o conteúdo sem suporte e ele não será aplicado aos computadores cliente. Primeiro, você precisa assinar a configuração móvel baixada, depois que o JAMF Pro considerar "selado" e não o adulterará. Confira as instruções abaixo:

- Você precisa ter pelo menos um certificado de assinatura instalado em seu KeyChain, até mesmo um certificado autoassinado funcionará. Você pode inspecionar o que você tem com:

> /usr/bin/security find-identity -p codesigning -v

1) 70E46A47F552EA8D58521DAC1E7F5144BA3012BC "DevCert"

2) 67FC43F3FAB77662BB7688C114585BAA37CA8175 "Mac Developer: John Doe (1234XX234)"

3) E142DFD879E5EB60FA249FB5B24CEAE3B370394A "Apple Development: Jane Doe 7XX7778888)"

4) 21DE31645BBF1D9F5C46E82E87A6968111E41C75 "Apple Development: me@example.com (8745XX123)"

4 valid identities found

- Escolha qualquer um deles e forneça o texto citado como o parâmetro -N:

/usr/bin/security cms -S -N "DevCert" -i bluetooth.mobileconfig -o bluetooth-signed.mobileconfig

- Agora você pode carregar o bluetooth-signed.mobileconfig gerado no JAMF Pro, conforme descrito na implantação de perfis de configuração personalizados usando o Jamf Pro|Método 2: carregar um perfil de configuração no Jamf Pro.

Observação

O Bluetooth concedido por meio do Perfil de Configuração do MDM da Apple não se reflete em Configurações do Sistema => Privacidade & Segurança => Bluetooth.

Etapa 11: Agendar verificações com Microsoft Defender para Ponto de Extremidade no macOS

Siga as instruções em Agendar verificações com Microsoft Defender para Ponto de Extremidade no macOS.

Etapa 12: Implantar Microsoft Defender para Ponto de Extremidade no macOS

Observação

Nas etapas a seguir, o nome do .pkg arquivo e os valores Nome de Exibição são exemplos. Nesses exemplos, 200329 representa a data em que o pacote e a política foram criados (em yymmdd formato) e v100.86.92 representa a versão do aplicativo Microsoft Defender que está sendo implantado.

Esses valores devem ser atualizados para estar em conformidade com a convenção de nomenclatura que você usa em seu ambiente para Pacotes e Políticas.

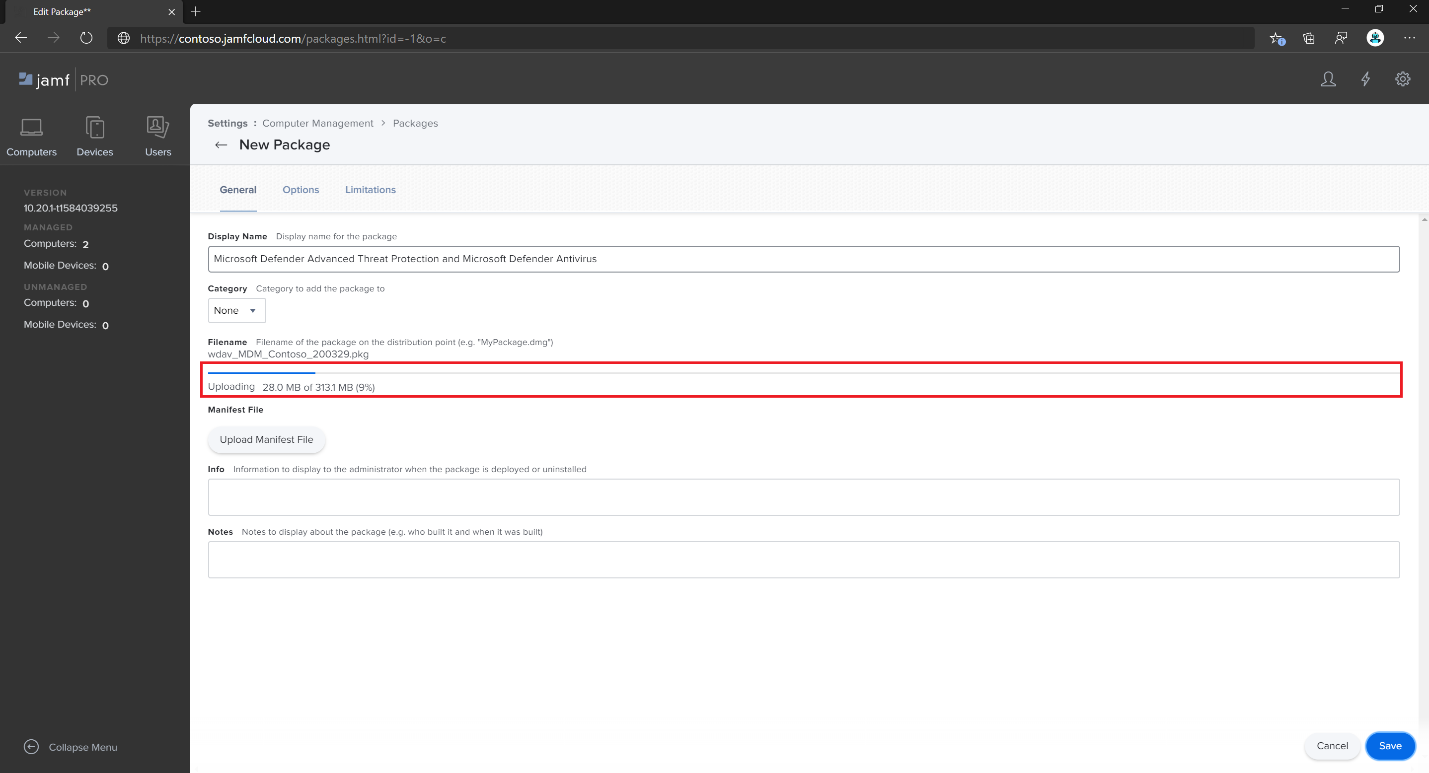

Navegue até onde você salvou

wdav.pkg.Renomeie-o como

wdav_MDM_Contoso_200329.pkg.Abra a dashboard do Jamf Pro.

Selecione seu computador e clique no ícone de engrenagem na parte superior e selecione Gerenciamento de Computadores.

Na guia Geral, insira os seguintes detalhes no Novo Pacote:

- Nome de exibição: deixe-o em branco por enquanto. Porque ele será redefinido quando você escolher seu pkg.

- Categoria: Nenhum (padrão)

- Nome do arquivo: escolher arquivo

Abra o arquivo e aponte-o para

wdav.pkgouwdav_MDM_Contoso_200329.pkg.Selecione Abrir. Defina o Nome de Exibiçãocomo Microsoft Defender Proteção Avançada contra Ameaças e Microsoft Defender Antivírus.

O Arquivo de Manifesto não é necessário. Microsoft Defender para Ponto de Extremidade funciona sem Arquivo de Manifesto.

Guia Opções: manter valores padrão.

Guia Limitações: manter valores padrão.

Selecione Salvar. O pacote é carregado no Jamf Pro.

Pode levar alguns minutos para que o pacote esteja disponível para implantação.

Navegue até a página Políticas .

Selecione + Novo para criar uma nova política.

Em geral, insira o nome de exibição MDATP Integrando a Contoso 200329 v100.86.92 ou posterior.

Selecione Check-in recorrente.

Selecione Salvar.

Selecione Pacotes > Configurar.

Selecione o botão Adicionar ao lado de Microsoft Defender Proteção Avançada contra Ameaças e Microsoft Defender Antivírus.

Selecione Salvar.

Create um grupo inteligente para computadores com perfis Microsoft Defender.

Para obter uma melhor experiência do usuário, os perfis de configuração para computadores registrados devem ser instalados antes do pacote do Microsoft Defender. Na maioria dos casos, o JAMF Prof pressiona os perfis de configuração imediatamente, quais políticas são executadas após algum tempo (ou seja, durante marcar-in).

No entanto, em alguns casos, a implantação de perfis de configuração pode ser implantada com um atraso significativo (ou seja, se o computador de um usuário estiver bloqueado).

O JAMF Pro fornece uma maneira de garantir a ordem correta. Você pode criar um grupo inteligente para computadores que já receberam o perfil de configuração do Microsoft Defender e instalar o pacote do Microsoft Defender somente nesses computadores (e assim que eles receberem esse perfil!)

Para fazer isso, crie um grupo inteligente primeiro. Na nova janela do navegador, abra Grupos de Computadores Inteligentes no menu esquerdo, clique em Novo. Atribua algum nome, alterne para a guia Critérios , clique em Adicionar e Mostrar Critérios Avançados.

Selecione Nome de Perfil como critério e use o nome de um perfil de configuração criado anteriormente como Valor:

Clique em Salvar. Volte para a janela em que você configura uma política de pacote.

Selecione a guia Escopo .

Selecione os computadores de destino.

Em Escopo, selecione Adicionar.

Alterne para a guia Grupos de Computadores . Encontre o grupo inteligente que você criou e Adicione-o .

Selecione Autoatendimento, se desejar que os usuários instalem Microsoft Defender voluntariamente, sob demanda.

Selecione Concluído.

Escopo do perfil de configuração

O JAMF exige que você defina um conjunto de computadores para um perfil de configuração. Você precisa garantir que todos os computadores que recebem o pacote do Defender também recebam todos os perfis de configuração listados acima.

Aviso

O JAMF dá suporte a Grupos de Computadores Inteligentes que permitem a implantação, como perfis de configuração ou políticas para todos os computadores que correspondem a determinados critérios avaliados dinamicamente. É um conceito poderoso que é amplamente usado para distribuição de perfis de configuração.

No entanto, lembre-se de que esses critérios não devem incluir a presença do Defender em um computador. Embora o uso desse critério possa parecer lógico, ele cria problemas difíceis de diagnosticar.

O Defender depende de todos esses perfis no momento de sua instalação. Fazer perfis de configuração dependendo da presença do Defender atrasa efetivamente a implantação de perfis de configuração e resulta em um produto inicialmente não íntegro e/ou solicitações para aprovação manual de determinadas permissões de aplicativo, que de outra forma são aprovadas automaticamente pelos perfis.

A implantação de uma política com o pacote do Microsoft Defender após a implantação de perfis de configuração garante a melhor experiência do usuário final, pois todas as configurações necessárias serão aplicadas antes da instalação do pacote.

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de