Gerenciamento de Vulnerabilidades do Microsoft Defender dashboard

Aplica-se a:

- Gerenciamento de Vulnerabilidades do Microsoft Defender

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender XDR

- Microsoft Defender para Servidores Plano 1 & 2

O gerenciamento de vulnerabilidades do Defender fornece aos administradores de segurança e equipes de operações de segurança um valor exclusivo, incluindo:

- Percepções de detecção e resposta do ponto de extremidade (EDR) em tempo real correlacionados a vulnerabilidades de ponto de extremidade

- Contexto de vulnerabilidade de dispositivo inestimável durante investigações de incidentes

- Processos de correção internos por meio de Microsoft Intune e Configuration Manager do Microsoft Endpoint

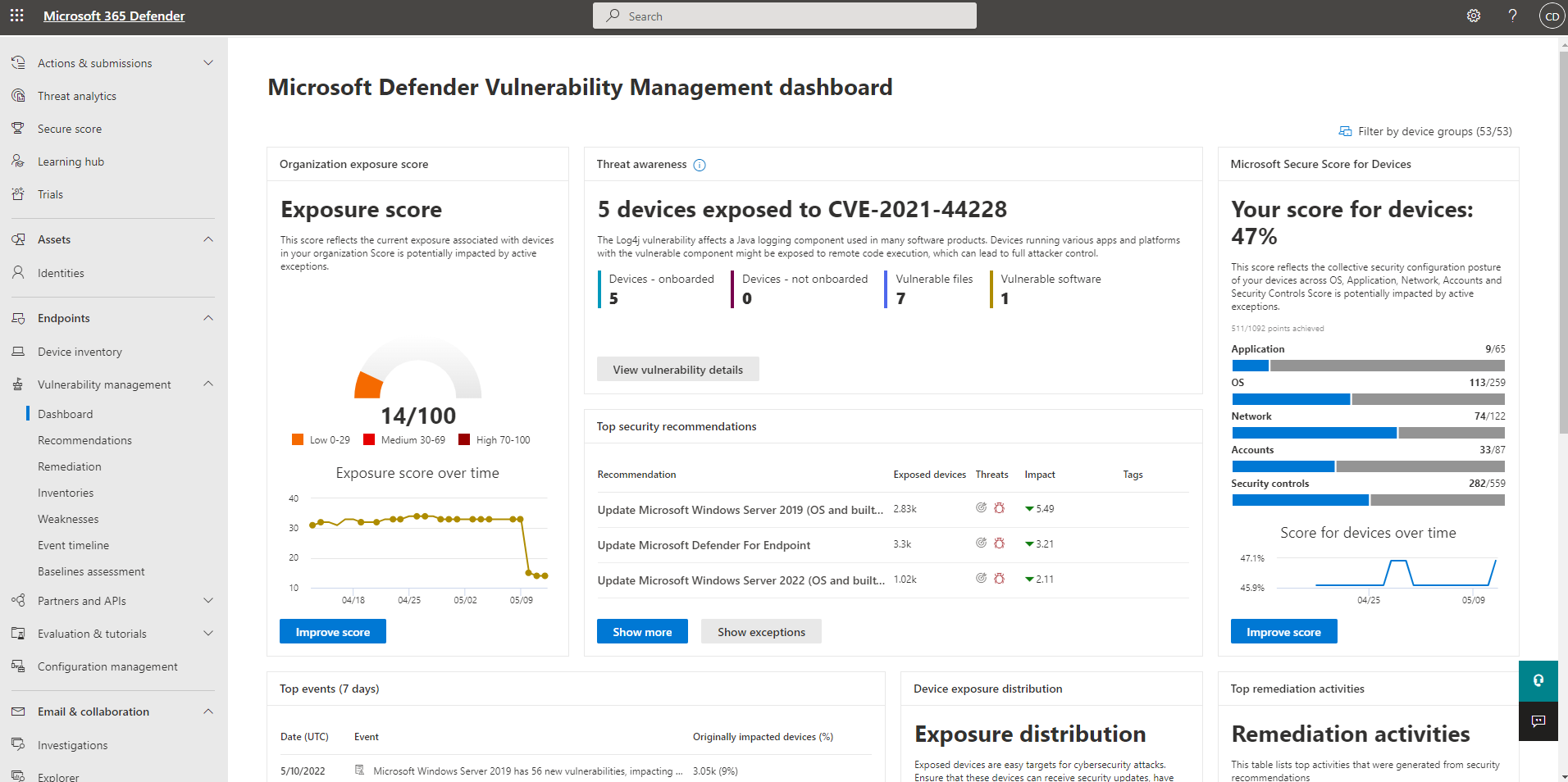

Você pode usar o Dashboard de Gerenciamento de Vulnerabilidades do Defender no portal do Microsoft Defender para:

- Exiba sua pontuação de exposição e o Microsoft Secure Score for Devices, juntamente com as principais recomendações de segurança, vulnerabilidade de software, atividades de correção e dispositivos expostos

- Correlacionar insights de EDR com vulnerabilidades de ponto de extremidade e processá-las

- Selecione opções de correção para triagem e acompanhamento das tarefas de correção

- Selecione opções de exceção e acompanhe exceções ativas

Observação

Os dispositivos que não estão ativos nos últimos 30 dias não são contabilizados nos dados que refletem a pontuação de exposição de gerenciamento de vulnerabilidades da sua organização e o Microsoft Secure Score for Devices.

Assista a este vídeo para obter uma visão geral rápida do que está no dashboard de Gerenciamento de Vulnerabilidades do Defender.

Dica

Você sabia que pode experimentar todos os recursos em Gerenciamento de Vulnerabilidades do Microsoft Defender gratuitamente? Descubra como se inscrever para uma avaliação gratuita.

Dashboard de Gerenciamento de Vulnerabilidades do Defender

| Área | Descrição |

|---|---|

| Grupos de dispositivos selecionados (#/#) | Filtre os dados de gerenciamento de vulnerabilidades que você deseja ver nos dashboard e cartões por grupos de dispositivos. O que você seleciona no filtro se aplica em todas as páginas de gerenciamento de vulnerabilidades. |

| Classificação de exposição | Consulte o estado atual da exposição de dispositivos da sua organização a ameaças e vulnerabilidades. Vários fatores afetam a pontuação de exposição da sua organização: fraquezas descobertas em seus dispositivos, probabilidade de seus dispositivos serem violados, valor dos dispositivos para sua organização e alertas relevantes descobertos com seus dispositivos. O objetivo é reduzir a pontuação de exposição da sua organização para ser mais segura. Para reduzir a pontuação, você precisa corrigir os problemas de configuração de segurança relacionados listados nas recomendações de segurança. |

| Microsoft Secure Score para Dispositivos | Consulte a postura de segurança do sistema operacional, aplicativos, rede, contas e controles de segurança da sua organização. O objetivo é corrigir os problemas de configuração de segurança relacionados para aumentar sua pontuação para dispositivos. A seleção das barras o levará à página de recomendação de segurança . |

| Distribuição de exposição de dispositivo | Confira quantos dispositivos são expostos com base no nível de exposição. Selecione uma seção no gráfico de donuts para acessar a página lista Dispositivos e exibir os nomes de dispositivo afetados, o nível de exposição, o nível de risco e outros detalhes, como domínio, plataforma do sistema operacional, seu estado de integridade, quando foi visto pela última vez e suas marcas. |

| Expirando certificados | Confira quantos certificados expiraram ou devem expirar nos próximos 30, 60 ou 90 dias. |

| Principais recomendações de segurança | Consulte as recomendações de segurança agrupadas que são classificadas e priorizadas com base na exposição de risco da sua organização e na urgência necessária. Selecione Mostrar mais para ver o restante das recomendações de segurança na lista. Selecione Mostrar exceções para a lista de recomendações que têm uma exceção. |

| Software vulnerável superior | Obtenha visibilidade em tempo real no inventário de software da sua organização com uma lista classificada de pilha de software vulnerável instalado nos dispositivos da sua rede e como eles afetam sua pontuação de exposição organizacional. Selecione um item para obter detalhes ou Mostrar mais para ver o restante da lista de software vulnerável na página inventário de software . |

| Principais atividades de correção | Acompanhe as atividades de correção geradas a partir das recomendações de segurança. Você pode selecionar cada item na lista para ver os detalhes na página Correção ou selecionar Mostrar mais para exibir o restante das atividades de correção e exceções ativas. |

| Principais dispositivos expostos | Exibir nomes de dispositivo expostos e seu nível de exposição. Selecione um nome de dispositivo na lista para acessar a página do dispositivo em que você pode exibir os alertas, riscos, incidentes, recomendações de segurança, software instalado e vulnerabilidades descobertas associadas aos dispositivos expostos. Selecione Mostrar mais para ver o restante da lista de dispositivos expostos. Na lista de dispositivos, você pode gerenciar marcas, iniciar investigações automatizadas, iniciar uma sessão de resposta ao vivo, coletar um pacote de investigação, executar a verificação antivírus, restringir a execução do aplicativo e isolar o dispositivo. |