Avaliação da configuração do compartilhamento de rede

Aplica-se a:

- Gerenciamento de Vulnerabilidades do Microsoft Defender

- Microsoft Defender XDR

- Microsoft Defender para Servidores Plano 2

Observação

Para usar esse recurso, você precisará Gerenciamento de Vulnerabilidades do Microsoft Defender Autônomo ou se já for um cliente do Plano 2 Microsoft Defender para Ponto de Extremidade, o complemento gerenciamento de vulnerabilidades do Defender.

A capacidade de compartilhar arquivos e pastas em uma rede permite que os usuários forneçam acesso a recursos como arquivos, documentos e mídia para outras pessoas na rede. Como os compartilhamentos de rede podem ser facilmente acessados pelos usuários de rede, existem algumas fraquezas comuns que podem fazer com que os compartilhamentos de rede sejam vulneráveis.

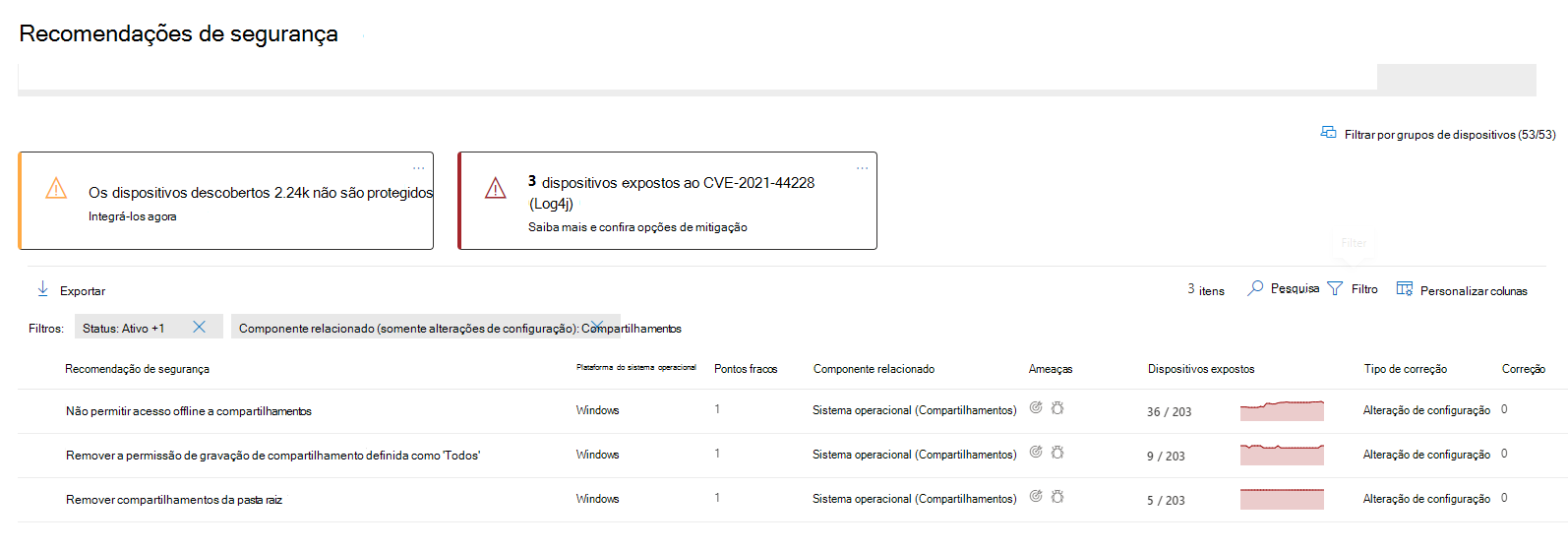

Quando configurações de compartilhamento de rede vulneráveis são identificadas, elas são mapeadas para recomendações de segurança acionáveis na página Recomendações de segurança. As seguintes recomendações podem ajudar a proteger contra vulnerabilidades em compartilhamentos de rede que podem ser explorados por invasores:

- Não permitir acesso offline a compartilhamentos

- Remover compartilhamentos da pasta raiz

- Remover a permissão de gravação de compartilhamento definida como 'Todos'

- Definir enumeração de pasta para compartilhamentos

Dica

Você sabia que pode experimentar todos os recursos em Gerenciamento de Vulnerabilidades do Microsoft Defender gratuitamente? Descubra como se inscrever para uma avaliação gratuita.

Encontrar informações sobre compartilhamentos de rede expostos

Para ver as recomendações de segurança que tratam das configurações de compartilhamento de rede:

- Acesse Recomendações de gerenciamento> devulnerabilidades.

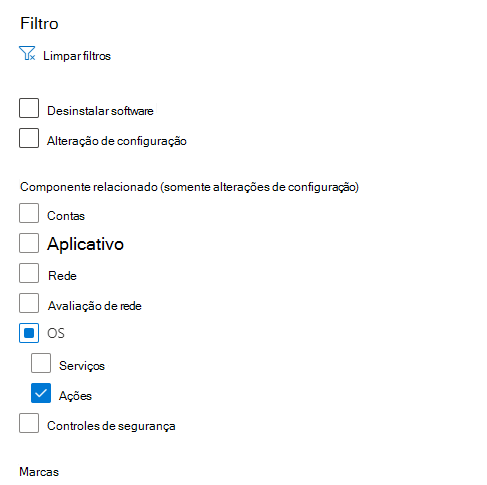

- Selecione Filtros e escolha Compartilhamentos relacionados dosistema operacional>>.

- Selecione Aplicar.

Se houver compartilhamentos de rede com vulnerabilidades para resolver, eles aparecerão na lista de recomendações

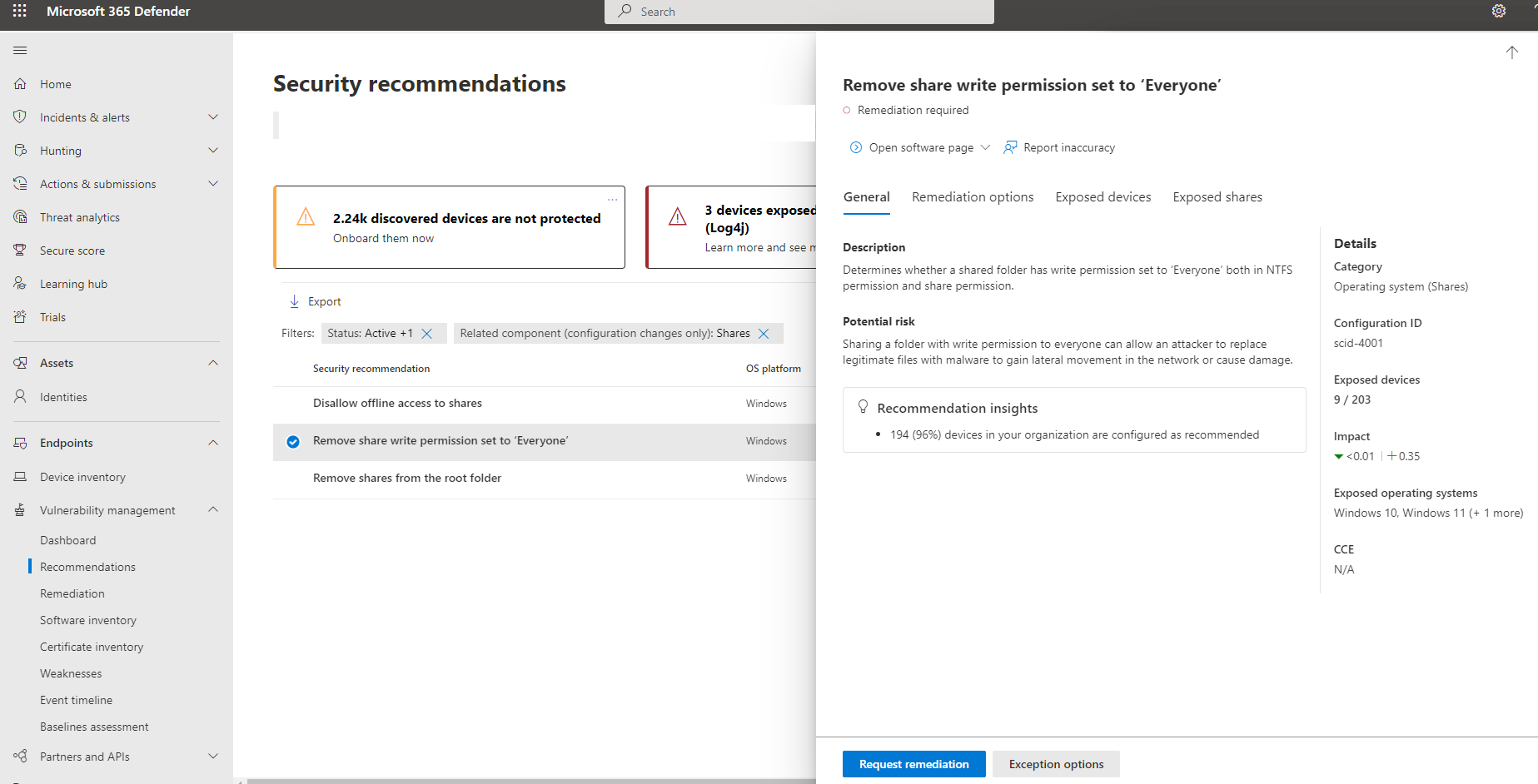

Selecione uma recomendação para ver um flyout com informações sobre a configuração de compartilhamento de rede vulnerável:

Explore as guias Dispositivos expostos e compartilhamentos expostos para obter detalhes das entidades expostas em sua organização.

Correção de solicitação para a configuração de compartilhamento de rede

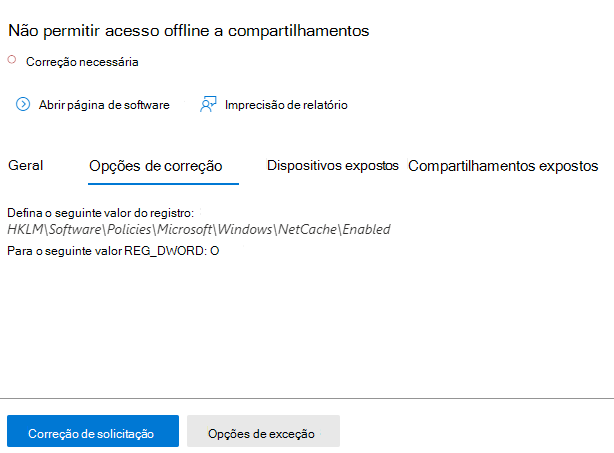

Você pode exibir e enviar uma solicitação de correção na guia opções de correção:

Exibir atividades de correção de configuração

AcesseCorreção de gerenciamento> de vulnerabilidades e filtre pelo tipo de correção, "alteração de configuração" para ver o item de atividade relacionado a essa alteração.

Artigos relacionados

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de