Segurança na Microsoft Power Platform

A Power Platform coloca o poder de criar soluções de ponta a ponta de maneira rápida e fácil ao alcance de desenvolvedores profissionais e não profissionais. A segurança é fundamental para essas soluções. A Power Platform foi desenvolvida para fornecer a principal proteção do setor.

As organizações estão acelerando sua transição para a nuvem, incorporando tecnologias avançadas nas operações e na tomada de decisões de negócios. Mais funcionários estão trabalhando remotamente. A demanda dos clientes por serviços online está aumentando. A segurança tradicional de aplicativos no local não é mais suficiente. As organizações que procuram uma solução de segurança nativa da nuvem, multicamadas e com defesa em profundidade para seus dados de inteligência de negócios recorrem à Power Platform. Agências de segurança nacional, instituições financeiras e prestadores de serviços de saúde confiam à Power Platform suas informações mais confidenciais.

Microsoft fez grandes investimentos em segurança desde meados dos anos 2000. Mais de 3.500 engenheiros trabalham para abordar proativamente o cenário de ameaças em constante mudança. Microsoft Microsoft a segurança começa no kernel do BIOS no chip e se estende até a experiência do usuário. Atualmente, nossa pilha de segurança é a mais avançada do setor. Microsoft é amplamente vista como líder global na luta contra agentes maliciosos. Bilhões de computadores, trilhões de logins e zettabytes de dados são confiados à proteção do Microsoft.

A Power Platform foi criada sobre essa poderosa fundação. Ele usa a mesma pilha de segurança que deu ao Azure o direito de servir e proteger os dados mais confidenciais do mundo e se integra às ferramentas de conformidade e proteção de informações mais avançadas do Microsoft 365. A Power Platform oferece proteção de ponta a ponta projetada com base nas preocupações mais desafiadoras de nossos clientes na era da nuvem:

- Como controlamos quem pode se conectar, de onde eles se conectam e como eles se conectam? Como podemos controlar as conexões?

- Como nossos dados são armazenados? Como isso é criptografado? Que controles temos sobre nossos dados?

- Como podemos controlar e proteger nossos dados confidenciais? Como podemos garantir que nossos dados não vazem para fora da organização?

- Como podemos auditar quem pode fazer o quê? Como podemos reagir rapidamente se detectarmos atividades suspeitas?

Governança

O Power Platform serviço é regido pelos Microsoft Termos dos Serviços Online e pela Microsoft Declaração de Privacidade Empresarial. Para saber o local do processamento de dados, consulte os Microsoft Termos dos Serviços Online e o Adendo de Proteção de Dados.

O Microsoft Trust Center é o principal recurso para Power Platform informações sobre conformidade. Saiba mais em Microsoft Ofertas de conformidade.

O serviço da Power Platform segue o Security Development Lifecycle (SDL). O SDL é um conjunto de práticas rígidas que permitem a garantia de segurança e os requisitos de conformidade. Saiba mais em Microsoft Práticas do ciclo de vida de desenvolvimento de segurança.

Conceitos de segurança comuns da Power Platform

A Power Platform inclui vários serviços. Alguns dos conceitos de segurança que abordaremos nesta série se aplicam a todos eles. Outros conceitos são específicos para serviços individuais. Quando os conceitos de segurança são diferentes, vamos indicá-los.

Os conceitos de segurança comuns a todos os serviços da Power Platform incluem:

- A arquitetura de serviço da Power Platform ou como as informações fluem pelo sistema

- Autenticação em Power Platform serviços, ou como os usuários obtêm acesso aos serviços

- Conectando e autenticando fontes de dados, ou como os serviços se conectam a fontes de dados e os usuários obtêm acesso aos dados

- Armazenamento de dados em Power Platform, ou como os dados são protegidos, estejam eles em repouso ou em trânsito entre sistemas e serviços

Arquitetura de serviços da Power Platform

Power Platform os serviços são criados no Azure, a plataforma de computação em nuvem do. Microsoft A arquitetura de serviço da Power Platform é composta por quatro componentes:

- Cluster de front-end da Web

- Cluster de back-end

- Infraestrutura premium

- Plataformas móveis

Cluster de front-end da Web

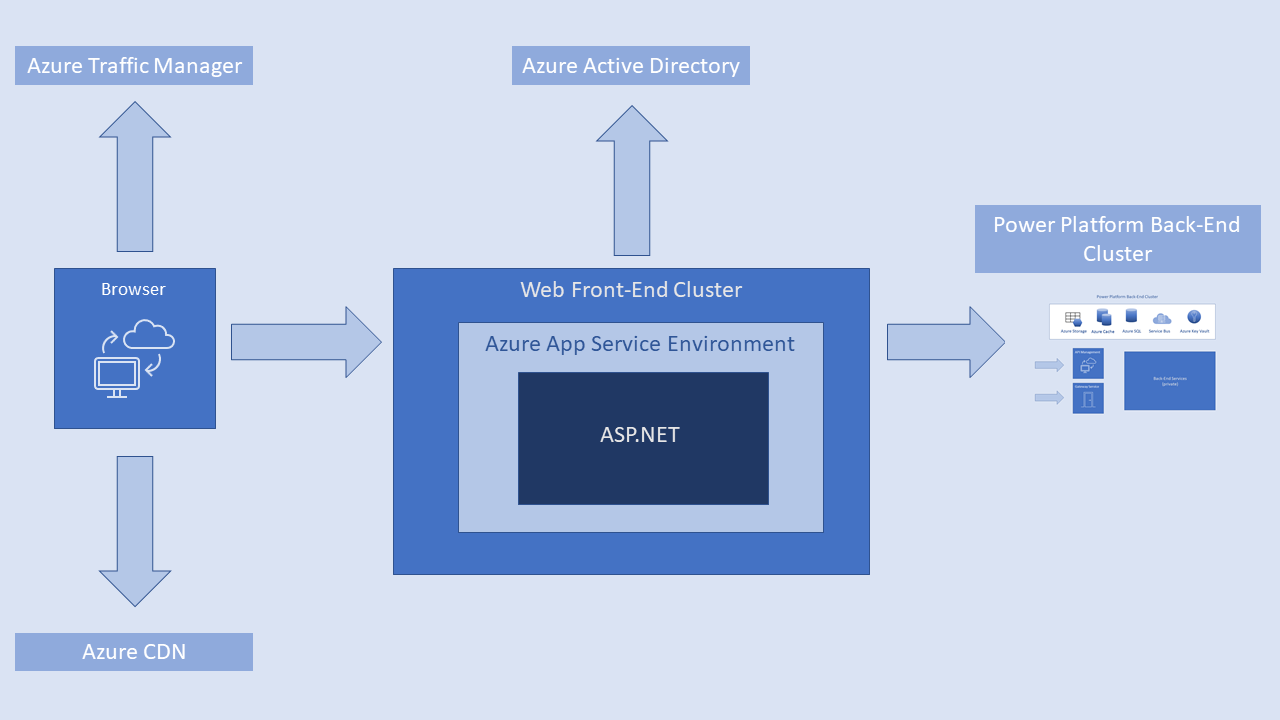

Aplica-se aos serviços da Power Platform que exibem uma interface do usuário da Web. O cluster de front-end da Web serve a página inicial do aplicativo ou serviço para o navegador do usuário. Ele usa o Microsoft Entra para autenticar clientes inicialmente e fornecer tokens para conexões de cliente subsequentes ao serviço de back-end do Power Platform.

Um cluster de front-end da Web consiste em um site ASP.NET em execução no Ambiente do Serviço de Aplicativo do Azure. Quando um usuário visita um serviço ou aplicativo da Power Platform, o serviço do DNS do cliente pode obter o datacenter mais apropriado (geralmente mais próximo) do Gerenciador de Tráfego do Azure. Para obter mais informações, consulte Método de roteamento de tráfego de desempenho para o Gerenciador de Tráfego do Azure.

O cluster de front-end da Web gerencia a sequência de logon e autenticação. Ele obtém um token de acesso do Microsoft Entra depois que o usuário é autenticado. O componente do ASP.NET analisa o token para determinar a qual organização o usuário pertence. O componente consulta o serviço de back-end global da Power Platform para especificar ao navegador qual cluster de back-end hospeda o locatário da organização. As interações subsequentes do cliente ocorrem diretamente com o cluster de back-end, sem a necessidade do intermediário de front-end da Web.

O navegador busca recursos estáticos, como .js, .css e arquivos de imagem, principalmente de uma rede de distribuição de conteúdo do Azure (CDN). As implantações de cluster do Governo Soberano são uma exceção. Por motivos de conformidade, essas implantações omitem a CDN do Azure. Em vez disso, eles usam um cluster de front-end da Web de uma região compatível para hospedar conteúdo estático.

Cluster de back-end da Power Platform

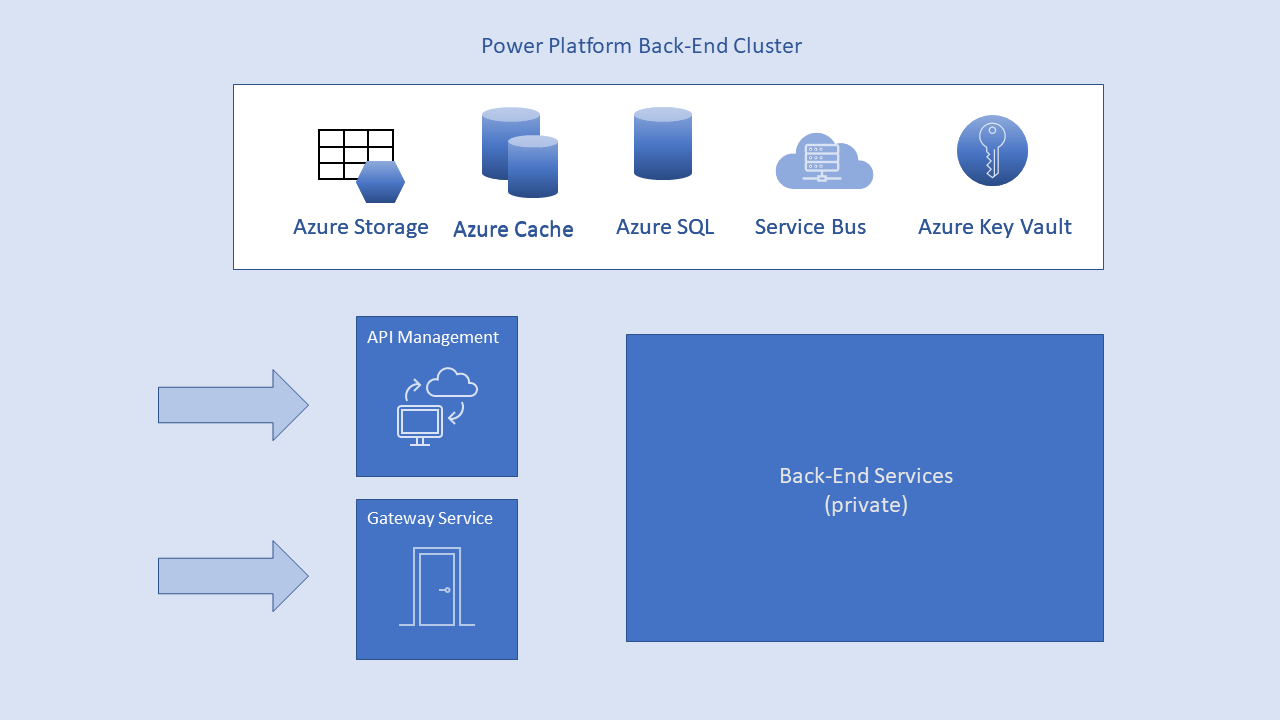

O cluster de back-end é a espinha dorsal de todas as funcionalidades disponíveis em um serviço da Power Platform. Ele consiste em terminais de serviço, serviços de trabalho em segundo plano, bancos de dados, caches e outros componentes.

O back-end está disponível na maioria das regiões do Azure e é implantado em novas regiões à medida que ficam disponíveis. Uma região pode hospedar vários clusters. Essa configuração permite aos serviços da Power Platform dimensionamento horizontal ilimitado depois que os limites de dimensionamento vertical e horizontal de um único cluster são atingidos.

Os clusters de back-end são com estado. Um cluster de back-end hospeda todos os dados de todos os locatários atribuídos a ele. O cluster que contém os dados de um locatário específico é chamado de cluster inicial do locatário. As informações sobre o cluster inicial de um usuário autenticado são fornecidas pelo serviço de back-end global da Power Platform para o cluster de front-end da Web. O front-end da Web usa as informações para rotear solicitações para o cluster de back-end inicial do locatário.

Os metadados e os dados do locatário são armazenados dentro dos limites do cluster. A exceção é a replicação de dados para um cluster de back-end secundário localizado em uma região pareada na mesma geografia do Azure. O cluster secundário serve como failover se houver uma interrupção regional e é passivo em qualquer outro momento. Os microsserviços executados em diferentes máquinas na rede virtual do cluster também atendem à funcionalidade de back-end. Apenas dois desses microsserviços são acessíveis pela Internet pública:

- Serviço de Gateway

- Gerenciamento de API do Azure

Infraestrutura da Power Platform Premium

A Power Platform Premium fornece acesso a um conjunto expandido de conectores como um serviço pago. Os fabricantes da Power Platform não estão restritos ao uso de conectores premium, mas os usuários do aplicativo estão. Ou seja, os usuários de um aplicativo que inclui conectores premium devem ter a licença correta para acessá-los. O serviço de back-end da Power Platform determina se um usuário tem acesso a conectores premium ou não.

Plataformas móveis

O Power Platform oferece suporte a aplicativos Android, iOS e Windows (UWP). As considerações de segurança para aplicativos móveis enquadram-se em duas categorias:

- Comunicação do dispositivo

- O aplicativo e os dados no dispositivo

Comunicação do dispositivo

Os aplicativos móveis da Power Platform usam as mesmas sequências de conexão e autenticação usadas pelos navegadores. Os aplicativos Android e iOS abrem uma sessão do navegador no aplicativo. Os aplicativos do Windows usam um agente para estabelecer um canal de comunicação com os serviços da Power Platform para o processo de entrada.

A tabela a seguir mostra o suporte a CBA (autenticação baseada em certificado) para dispositivos móveis:

| Suporte a CBA | iOS | Android | Janelas |

|---|---|---|---|

| Entrar no serviço | Compatível | Compatível | Incompatível |

| ADFS SSRS no local (conectar ao servidor SSRS) | Sem suporte | Com suporte | Sem suporte |

| Proxy de Aplicativo SSRS | Com suporte | Com suporte | Incompatível |

Os aplicativos móveis se comunicam ativamente com os serviços da Power Platform. As estatísticas de uso do aplicativo e dados semelhantes são transmitidos para serviços que monitoram o uso e a atividade. Nenhum dado do cliente está incluído.

O aplicativo e os dados no dispositivo

O aplicativo móvel e os dados necessários são armazenados com segurança no dispositivo. Os tokens de atualização e Microsoft Entra são armazenados usando medidas de segurança padrão do setor.

Os dados armazenados em cache no dispositivo incluem dados do aplicativo, configurações do usuário e painéis e relatórios acessados em sessões anteriores. O cache é armazenado em uma área restrita no armazenamento interno. O cache é acessível apenas para o aplicativo e pode ser criptografado pelo sistema operacional.

- iOS: a criptografia é automática quando o usuário define uma senha.

- Android: a criptografia pode ser definida nas configurações.

- Windows: a criptografia é tratada pelo BitLocker.

Microsoft A criptografia em nível de arquivo do Intune pode ser usada para aprimorar a criptografia de dados. O Intune é um serviço de software que fornece gerenciamento de aplicativos e dispositivos móveis. Todas as três plataformas móveis são compatíveis com o Intune. Com o Intune habilitado e configurado, os dados no dispositivo móvel são criptografados e o aplicativo da Power Platform não pode ser instalado em um cartão SD.

Os aplicativos do Windows também oferecem suporte à WIP (Proteção de Informações do Windows).

Os dados em cache são excluídos quando o usuário:

- desinstala o aplicativo

- sai do serviço da Power Platform

- falha ao entrar após alterar uma senha ou um token expira

A geolocalização é habilitada ou desabilitada explicitamente pelo usuário. Se ativado, os dados de geolocalização não serão salvos no dispositivo e não serão compartilhados com Microsoft.

As notificações são habilitadas ou desabilitadas explicitamente pelo usuário. Se as notificações estiverem habilitadas, o Android e o iOS não oferecem suporte aos requisitos de residência de dados geográficos.

Os serviços móveis da Power Platform não acessam outras pastas ou arquivos de aplicativos no dispositivo.

Alguns dados de autenticação baseados em token estão disponíveis para outros Microsoft aplicativos, como o Authenticator, para habilitar o logon único. Esses dados são gerenciados pelo SDK da Biblioteca de Autenticação do Microsoft Entra.

Artigos relacionados

Autenticando para Power Platform serviços

Conectando e autenticando fontes de dados

Armazenamento de dados em Power Platform

Power Platform Perguntas frequentes sobre segurança

Ver também

- Segurança em Microsoft Dataverse

- Microsoft Termos de serviços online

- Microsoft Declaração de privacidade empresarial

- Adendo de Proteção de Dados

- Microsoft Práticas do ciclo de vida do desenvolvimento de segurança

- Método de roteamento de tráfego de desempenho para o Azure Traffic Manager

- Microsoft Intune

- Proteção de informações do Windows (WIP)