Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Como um desenvolvedor com o objetivo de projetar e implementar aplicativos que seguem os princípios orientadores da Confiança Zero, você deseja aumentar a segurança do aplicativo com privilégios mínimos. É imperativo que você reduza a superfície de ataque do aplicativo e o efeito de uma violação de segurança.

Neste artigo, você aprenderá por que os aplicativos não devem solicitar mais permissões do que precisam. Você aprende o termo overprivilege. Você descobre recomendações e práticas recomendadas para limitar o privilégio em seus aplicativos, gerenciar o acesso e melhorar a segurança.

O que é excesso de privilégios?

O overprivilege ocorre quando um aplicativo solicita ou recebe mais permissões do que precisa para que ele funcione corretamente. Melhore sua compreensão do excesso de privilégios com exemplos de permissões não utilizados e reducionáveis no restante deste artigo.

Permissões não utilizados

Para este exemplo de chave não utilizado, imagine que há três portas bloqueadas (azul, amarelo e verde), conforme mostrado no diagrama a seguir.

Seus ativos estão atrás das portas. Você tem três chaves (azul, amarelo e verde) que permitem abrir a porta correspondente. Por exemplo, a chave azul pode abrir a porta azul. Quando você só precisa de acesso à porta amarela, você só carrega a chave amarela.

Para proteger melhor seus ativos, você só carrega as chaves necessárias quando precisa delas e mantém chaves não usadas em um local seguro.

Permissões reduzíveis

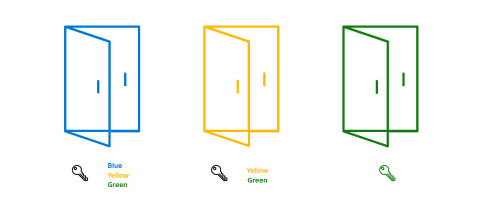

O exemplo de chaves reducionáveis é mais complicado do que o exemplo de chave não usada ao qual agora adicionamos duas chaves especiais, conforme mostrado no diagrama a seguir.

A primeira chave preta é uma chave de passagem que pode abrir todas as portas. A segunda chave preta pode abrir as portas amarelas e verdes. Quando você só precisa de acesso às portas amarelas e verdes, você carrega apenas a segunda chave preta. Você mantém sua chave de passagem em um local seguro com a chave verde redundante.

Com a plataforma de identidade da Microsoft, as chaves são permissões de acesso. Seus recursos e você, o titular da chave, são aplicativos. Se você entender o risco de carregar chaves desnecessárias, estará ciente do risco de seus aplicativos terem permissões desnecessárias.

Lacuna de permissão e risco

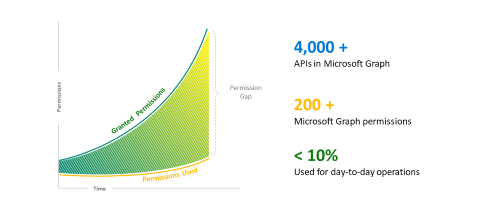

Como as portas e as chaves podem ajudar a entender como o excesso de privilégios ocorre? Por que seu aplicativo pode ter as permissões certas para executar uma tarefa, mas ainda assim ser superprivilegiado? Vamos examinar a lacuna de permissão que pode causar a discrepância no diagrama a seguir.

O eixo X representa Tempo e o eixo Y representa Permissões. No início do Tempo medido, você solicita e recebe permissão para seu aplicativo. À medida que a empresa cresce e muda ao longo do tempo, você adiciona novas permissões para dar suporte às suas necessidades e a inclinação das Permissões Concedidas aumenta. As Permissões Usadas podem ser inferiores às Permissões Concedidas quando você esquece de remover permissões desnecessárias (por exemplo, se o aplicativo não for interrompido) resultando em uma Lacuna de Permissão.

Aqui estão observações interessantes na plataforma de identidade da Microsoft.

- Temos mais de 4.000 APIs no Microsoft Graph.

- Mais de 200 permissões do Microsoft Graph estão disponíveis na plataforma de identidade da Microsoft.

- Os desenvolvedores têm acesso a uma ampla gama de dados e podem aplicar granularidade às permissões solicitadas por seus aplicativos.

- Em nossas investigações, descobrimos que os aplicativos utilizam totalmente apenas 10% de permissões para seus cenários.

Pense cuidadosamente sobre as permissões necessárias para seu aplicativo. Cuidado com a lacuna de permissões e verifique regularmente as permissões do aplicativo.

Segurança comprometida por excesso de privilégios

Vamos nos aprofundar nos riscos resultantes de lacunas de permissão com um exemplo. Esse cenário comprometedor compreende duas funções: administrador de TI e desenvolvedor.

- Administrador de TI: Jeff é um administrador de locatários que garante que os aplicativos na ID do Microsoft Entra sejam confiáveis e seguros. Parte do trabalho de Jeff é conceder consentimento às permissões que os desenvolvedores de aplicativos exigem.

- Desenvolvedor: Kelly é um desenvolvedor de aplicativos que usa a plataforma de identidade da Microsoft e possui aplicativos. O trabalho de Kelly é garantir que os aplicativos tenham as permissões certas para executar as tarefas necessárias.

O cenário comum de comprometimento de segurança por privilégio excessivo a seguir normalmente tem quatro estágios.

- O desenvolvedor começa a configurar o aplicativo e adicionar permissões necessárias.

- O administrador de TI examina as permissões necessárias e concede consentimento.

- O ator inválido começa a quebrar as credenciais do usuário e hackeia com êxito a identidade do usuário.

- Se o usuário tiver vários aplicativos, ele também será superprivilegiado. O agente malicioso pode usar rapidamente o token da permissão concedida para obter dados confidenciais.

Aplicativos superprivilegiados

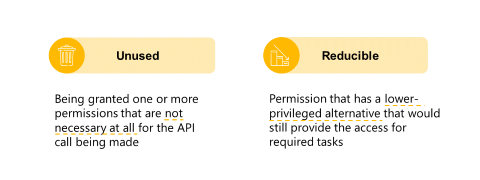

Uma entidade é superprivilegiada quando solicita ou recebe mais permissões do que precisa. A definição de aplicativo superprivilegiado na plataforma de identidade da Microsoft é qualquer aplicativo com permissões não utilizados ou reducionáveis.

Vamos usar o Microsoft Graph como parte da plataforma de identidade da Microsoft em um exemplo do mundo real para entender melhor a permissão não utilizada e a permissão reduível.

A permissão não usada ocorre quando seu aplicativo recebe permissões que não são necessárias para as tarefas desejadas. Por exemplo, você está criando um aplicativo de calendário. Seu aplicativo de calendário solicita e recebe Files.ReadWrite.All permissão. Seu aplicativo não se integra às APIs de nenhum arquivo. Portanto, seu aplicativo tem uma permissão não utilizada Files.ReadWrite.All.

A permissão reduzível é mais difícil de identificar. Ele ocorre quando seu aplicativo recebe poucas permissões, mas tem uma alternativa com privilégios inferiores que forneceria acesso suficiente para tarefas necessárias. No exemplo do aplicativo de calendário, seu aplicativo solicita e recebe Files.ReadWrite.All permissão. No entanto, ele só precisa ler arquivos do OneDrive do usuário conectado e nunca precisa criar novos arquivos ou modificar os existentes. Nesse caso, seu aplicativo utiliza Files.ReadWrite.All apenas parcialmente, portanto, você precisa fazer downgrade para Files.Read.All.

Recomendações para reduzir cenários superprivilegiados

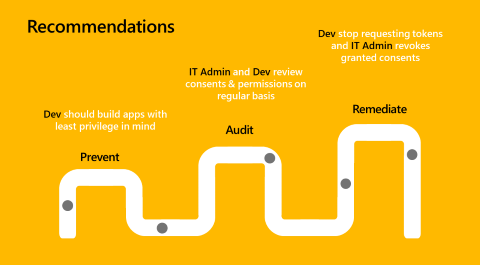

A segurança é um percurso, não um destino. Há três fases distintas no ciclo de vida de segurança:

- Prevenção

- Auditoria

- Remediação

O diagrama a seguir ilustra recomendações para reduzir cenários superprivilegiados.

- Impedir: ao criar um aplicativo, entenda completamente as permissões necessárias para as chamadas à API que seu aplicativo precisa fazer. Solicite apenas o que é necessário para habilitar seu cenário. A documentação do Microsoft Graph tem referências claras sobre permissões de menor privilégio até a permissão mais privilegiada para todos os pontos de extremidade. Lembre-se de cenários com privilégios excessivos ao determinar quais permissões você precisa.

- Auditoria: você e os administradores de TI devem examinar regularmente os privilégios concedidos anteriormente por aplicativos existentes.

- Correção: se você ou os administradores de TI observarem um aplicativo com privilégios excessivos no ecossistema, pare de solicitar tokens para a permissão superprivilegiada. Os administradores de TI devem revogar os consentimentos concedidos. Essa etapa geralmente requer uma alteração de código.

Práticas recomendadas para manter a permissão de privilégio mínimo

Dois grandes incentivos para manter a permissão de privilégio mínimo com seus aplicativos são impulsionar a adoção de aplicativos e impedir a propagação.

- Impulsione a adoção criando um aplicativo confiável para clientes que evite solicitações de permissão excessivas. Limite as permissões do aplicativo apenas para o que ele precisa para concluir sua tarefa. Essa prática reduz o raio de explosão potencial de ataques e aumenta a adoção dos aplicativos pelo cliente. Aplique mais escrutínio ao examinar as permissões que os aplicativos solicitam e decidir se concedem permissões de aplicativo.

- Interrompa a propagação garantindo que os maus atores não possam usar privilégios excessivos para obter mais acesso. Quando você cria um aplicativo que solicita permissões desnecessárias, é menos provável que ele receba aprovação ou negado completamente. A melhor maneira de controlar os danos é impedir que agentes mal-intencionados obtenham privilégios elevados que aumentem o escopo da violação. Por exemplo, se o aplicativo precisar

User.ReadBasic.Alller apenas as informações básicas do usuário, o OneDrive, o Outlook, o Teams e quaisquer dados confidenciais estarão seguros se um aplicativo estiver comprometido.

Próximas Etapas

- Adquirir autorização para acessar recursos ajuda você a entender a melhor forma de garantir Zero Trust ao adquirir permissões de acesso a recursos para seu aplicativo.

- O artigo Criar aplicativos com uma abordagem de identidade de Confiança Zero fornece uma visão geral das permissões e das práticas recomendadas de acesso.

- Personalizar tokens descreve as informações que você pode receber nos tokens do Microsoft Entra. Ele explica como personalizar tokens para melhorar a flexibilidade e o controle, aumentando a segurança de Confiança Zero do aplicativo com privilégios mínimos.

- Configurar declarações de grupo e funções de aplicativo em tokens mostra como configurar seus aplicativos com definições de função de aplicativo e atribuir grupos de segurança a funções de aplicativo. Esses métodos ajudam a melhorar a flexibilidade e o controle, aumentando a segurança de confiança zero do aplicativo com menos privilégios.

- Alcançar a prontidão para Zero Trust em seus aplicativos: projetar para Privilégio Mínimo ajuda você a criar aplicativos com o princípio de acesso menos privilegiado com a plataforma de identidade da Microsoft.

- Aumentar a segurança do aplicativo com o princípio de privilégio mínimo ajuda você a reduzir a superfície de ataque de um aplicativo e o efeito de uma violação de segurança (o raio de explosão) caso ocorra em um aplicativo integrado à plataforma de identidade da Microsoft.

- A Explorador do Graph e a referência de permissões do Microsoft Graph ajudam você a selecionar chamadas da API do Microsoft Graph para viabilizar seu cenário de aplicativo e identificar permissões correspondentes, da menos à mais privilegiada.