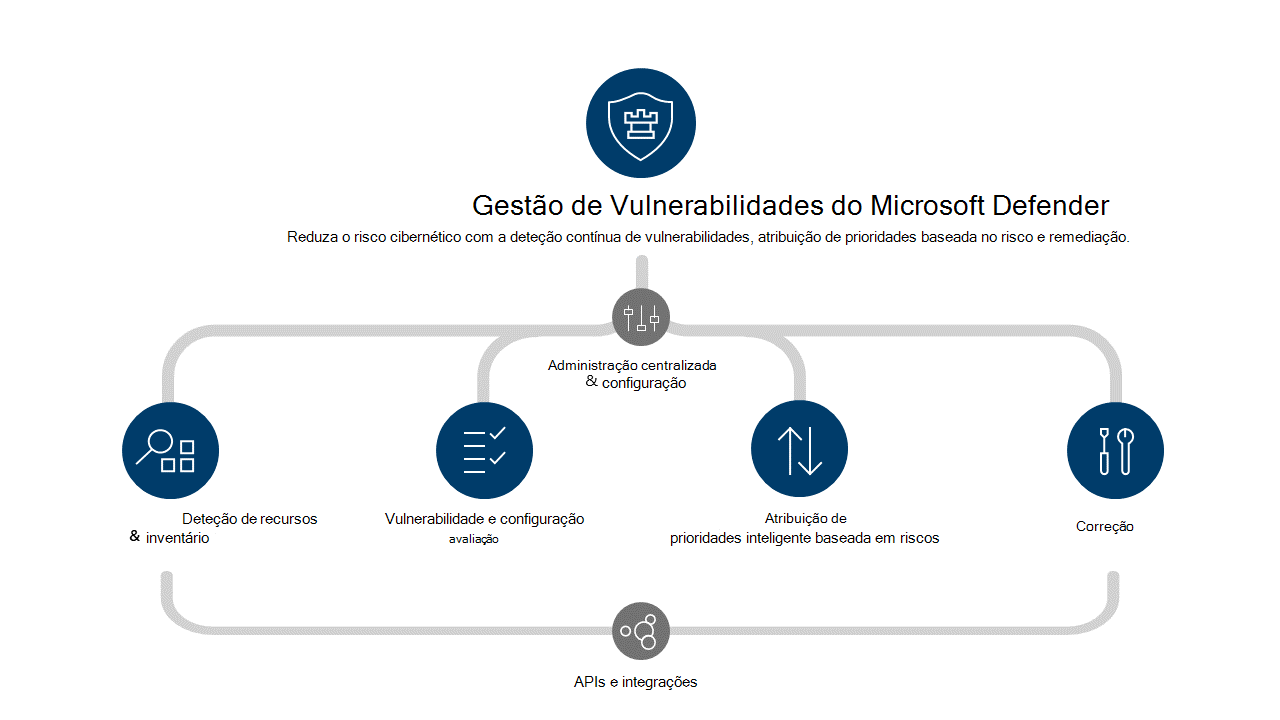

Gerir vulnerabilidades de pontos finais com a Gestão de Vulnerabilidades do Microsoft Defender

A redução do risco cibernético requer uma gestão abrangente de vulnerabilidades baseada no risco. A gestão de vulnerabilidades identifica, avalia, remedia e monitoriza as maiores vulnerabilidades de uma organização nos seus recursos mais críticos, tudo numa única solução.

O Microsoft 365 combate o risco cibernético com a Gestão de Vulnerabilidades do Microsoft Defender, um componente do Microsoft Defender para Endpoint Plano 2. A Gestão de Vulnerabilidades do Microsoft Defender utiliza informações sobre ameaças da Microsoft, predições de probabilidade de falhas de segurança, contextos empresariais e avaliações de dispositivos. Ao fazê-lo, atribui prioridades rápidas e contínuas às maiores vulnerabilidades dos recursos mais críticos de uma organização. Também fornece recomendações de segurança para mitigar o risco. A Gestão de Vulnerabilidades fornece ferramentas de remediação incorporadas para dispositivos windows, macOS, Linux, Android, iOS e de rede.

A Gestão de Vulnerabilidades do Microsoft Defender prioriza as vulnerabilidades com base em:

- O cenário de ameaças

- Deteções na sua organização

- Informações confidenciais em dispositivos vulneráveis

- Contexto empresarial

Se ativar a integração com o Microsoft Defender para Endpoint, obtém automaticamente os resultados da Gestão de Vulnerabilidades do Microsoft Defender sem a necessidade de mais agentes.

Material adicional. Selecione a seguinte ligação para ver um breve vídeo que apresenta o módulo Gestão de Vulnerabilidades do Microsoft Defender.

Com a Gestão de Vulnerabilidades do Microsoft Defender, pode capacitar as suas equipas de segurança e TI para colmatar lacunas de fluxo de trabalho e priorizar e resolver vulnerabilidades críticas e configurações incorretas em toda a sua organização. As organizações podem reduzir o risco de cibersegurança ao implementar as seguintes funcionalidades de Gestão de Vulnerabilidades:

Deteção e inventário de recursos

Os scanners incorporados e sem agente da Gestão de Vulnerabilidades do Microsoft Defender monitorizam e detetam continuamente riscos numa organização. Fazem-no mesmo quando uma organização tem dispositivos que não estão ligados à rede empresarial.

Com base nesta funcionalidade de deteção de recursos, a Gestão de Vulnerabilidades fornece uma vista consolidada em tempo real das aplicações de software, certificados digitais, partilhas de rede e extensões de browser de uma organização. Esta funcionalidade permite que as organizações:

- Descubra e avalie todos os recursos da empresa.

- Ver informações sobre permissões de extensão e níveis de risco associados.

- Identificar certificados antes de expirarem.

- Detetar potenciais vulnerabilidades devido a algoritmos de assinatura fracos.

- Avaliar configurações incorretas em partilhas de rede internas.

Avaliação de vulnerabilidades e configuração

A Gestão de Vulnerabilidades do Microsoft Defender avalia a exposição cibernética de uma organização com as seguintes ferramentas avançadas de avaliação de vulnerabilidades e configuração:

- Avaliação das linhas de base de segurança. Crie perfis de linha de base personalizáveis para medir a conformidade de risco com referências estabelecidas, como o Center for Internet Security (CIS) e o Security Technical Implementation Guides (STIG).

- Visibilidade do software e vulnerabilidades. Obtenha uma vista do inventário de software da organização e alterações de software, como instalações, desinstalações e patches.

- Avaliação da partilha de rede. Veja uma lista de configurações de partilha de rede identificadas como vulneráveis.

- Análise de ameaças e linhas cronológicas de eventos. Utilize linhas cronológicas de eventos e avaliações de vulnerabilidades ao nível da entidade para compreender e priorizar vulnerabilidades.

- Extensões do browser. Veja uma lista das extensões do browser instaladas em diferentes browsers na organização.

- Certificados digitais. Veja uma lista de certificados instalados em toda a organização numa única página central de Inventário de Certificados.

Atribuição de prioridades inteligente baseada em riscos

A Gestão de Vulnerabilidades do Microsoft Defender aplica informações sobre ameaças da Microsoft, predições de probabilidade de falhas de segurança, contextos empresariais e avaliações de dispositivos para priorizar rapidamente as maiores vulnerabilidades numa organização. Uma vista única das recomendações prioritárias de vários feeds de segurança, juntamente com detalhes críticos, incluindo CVEs relacionados e dispositivos expostos, ajuda as organizações a remediar rapidamente as maiores vulnerabilidades nos seus recursos mais críticos. A atribuição de prioridades inteligente baseada em riscos fornece as seguintes funcionalidades:

- Concentra-se em ameaças emergentes. Alinha dinamicamente a atribuição de prioridades de recomendações de segurança com vulnerabilidades atualmente exploradas na natureza e ameaças emergentes que representam o maior risco.

- Identifica falhas de segurança ativas. Correlaciona a gestão de vulnerabilidades e as informações de deteção e resposta de Ponto final (EDR). Ao fazê-lo, pode priorizar vulnerabilidades exploradas em falhas ativas na organização.

- Protege recursos de alto valor. Identifica dispositivos expostos com aplicações críticas para a empresa, dados confidenciais ou utilizadores de alto valor.

Remediação e controlo

A Gestão de Vulnerabilidades do Microsoft Defender permite que os administradores de segurança e os administradores de TI colaborem e corrijam de forma totalmente integrada os problemas com fluxos de trabalho incorporados.

- Solicitações de correção enviadas para TI. Crie uma tarefa de correção no Microsoft Intune de uma recomendação de segurança específica.

- Bloquear aplicações vulneráveis. Mitigar o risco com a capacidade de bloquear aplicações vulneráveis para grupos de dispositivos específicos.

- Mitigações alternativas. Obtenha insights sobre outras mitigações, como alterações de configuração que podem reduzir o risco associado a vulnerabilidades de software.

- Status de correção em tempo real. Monitoramento em tempo real do status e do progresso das atividades de correção em toda a organização.

Verificação de conhecimentos

Escolha a melhor resposta para as perguntas abaixo. Em seguida, selecione "Verifique suas respostas".