Resolução de nomes de design para sua rede virtual

Dependendo de como você usar o Azure para hospedar o IaaS, o PaaS e as soluções híbridas, pode ser necessário permitir que as VMs (máquinas virtuais) e outros recursos implantados na rede virtual se comuniquem entre si. Embora essa comunicação possa ser habilitada usando endereços IP, é muito mais simples usar nomes que possam ser facilmente lembrados e que não sejam alterados.

O DNS é dividido em duas áreas, DNS público e privado, para recursos acessíveis de suas próprias redes internas.

Serviços DNS públicos

Os serviços DNS públicos resolvem nomes e endereços IP para recursos e serviços acessíveis pela Internet, como servidores Web. O DNS do Azure é um serviço de hospedagem para domínios de DNS que fornece resolução de nomes usando a infraestrutura do Microsoft Azure. Domínios DNS no DNS do Azure são hospedados na rede global do Azure de servidores de nomes DNS. O DNS do Azure usa a rede anycast. Cada consulta DNS é atendida pelo servidor DNS disponível mais próximo para fornecer desempenho rápido e alta disponibilidade para seu domínio.

No DNS do Azure, você pode criar manualmente registros de endereço dentro de zonas relevantes. Os registros usados com mais frequência serão:

- Registros de host: A/AAAA (IPv4/IPv6)

- Registros de alias: CNAME

O DNS do Azure oferece um serviço de DNS seguro e confiável para gerenciar e resolver nomes de domínio em uma rede virtual, sem precisar adicionar uma solução de DNS personalizada.

Uma zona DNS hospeda os registros DNS de um domínio. Portanto, para começar a hospedar seu domínio no DNS do Azure, crie uma zona DNS para esse nome de domínio. Cada registro DNS para seu domínio é criado dentro dessa zona DNS.

Considerações

- O nome da zona deve ser exclusivo dentro do grupo de recursos e a zona não deve existir ainda.

- O mesmo nome de zona pode ser reutilizado em outro grupo de recursos ou uma assinatura do Azure diferente.

- Quando várias zonas têm o mesmo nome, cada instância recebe endereços de servidor de nomes diferentes.

- O domínio raiz/pai é registrado no registrador e apontado para o DNS do Azure.

- Os domínios filho são registrados diretamente no DNS do Azure.

Observação

Você não precisa ter um nome de domínio para criar uma zona DNS com esse nome de domínio no DNS do Azure. No entanto, você precisa ser o proprietário do domínio para configurá-lo.

Delegar domínios DNS

O Azure DNS permite hospedar uma zona DNS e gerenciar os registros DNS para um domínio no Azure. Para que consultas DNS para um domínio acessem o Azure DNS, o domínio deve ser delegado ao Azure DNS por meio do domínio pai. Tenha em mente que o DNS do Azure não é o registrador de domínio.

Para delegar o domínio ao DNS do Azure, primeiro você precisa saber os nomes do servidor de nomes da sua zona. Cada vez que uma zona DNS é criada, o DNS do Azure aloca servidores de nomes de um pool. Depois que os servidores de nomes são atribuídos, o DNS do Azure cria registros NS autoritativos automaticamente na sua zona.

Depois que a zona DNS for criada e você tiver os servidores de nomes, será necessário atualizar o domínio pai. Cada registrador tem suas próprias ferramentas de gerenciamento de DNS para alterar os registros de servidor de nomes para um domínio. Na página de gerenciamento do DNS do registrador, edite os registros NS e substitua-os por aqueles criados pelo Azure DNS.

Observação

Ao delegar um domínio ao Azure DNS, você deverá usar os nomes do servidor de nomes fornecidos pelo Azure DNS. Você sempre deve usar os quatro nomes de servidor de nomes, independentemente do nome do domínio.

Domínios filho

Se você quiser configurar uma zona filho separada, poderá delegar um subdomínio no DNS do Azure. Por exemplo, depois de configurar contoso.com no DNS do Azure, você pode configurar uma zona filho separada para partners.contoso.com.

A configuração de um subdomínio segue o mesmo processo que a delegação típica. A única diferença é que os registros NS precisam ser criados na zona pai contoso.com no DNS do Azure, não no registrador de domínios.

Observação

As zonas pai e filho podem estar no mesmo grupo de recursos ou em um grupo de recursos diferente. Observe que o nome do conjunto de registros na zona pai corresponde ao nome da zona filho, neste caso, partners.

É importante compreender a diferença entre os conjuntos de registros DNS e registros DNS individuais. Um conjunto de registros é uma coleção de registros em uma zona que tem o mesmo nome e o mesmo tipo.

Um conjunto de registros não pode conter dois registros idênticos. Conjuntos de registros vazios (sem nenhum registro) podem ser criados, mas não aparecem nos servidores de nome DNS do Azure. Os conjuntos de registros do tipo CNAME podem conter, no máximo, um registro.

A página Adicionar um conjunto de registros é alterada dependendo do tipo de registro selecionado. Para um registro A, você precisará da TTL (vida útil) e do endereço IP. O tempo de vida, ou TTL, especifica por quanto tempo cada registro é armazenado em cache pelos clientes antes de ser consultado.

Serviços de DNS privado

Os serviços de DNS privado resolvem nomes e endereços IP para recursos e serviços

Quando os recursos implantados nas redes virtuais precisam resolver os nomes de domínio para endereços IP internos, podem usar um destes três métodos:

- Zonas Privadas do DNS do Azure

- Resolução de nomes fornecida pelo Azure

- Resolução de nome usando seu próprio servidor DNS

O tipo de resolução de nomes usado depende de como seus recursos precisam se comunicar entre si.

Suas necessidades de resolução de nomes podem ir além dos recursos fornecidos pelo Azure. Por exemplo, pode ser necessário usar os domínios do Active Directory do Microsoft Windows Server e resolver os nomes de DNS entre as redes virtuais. Para abordar esses cenários, o Azure oferece a capacidade de usar seus próprios servidores DNS.

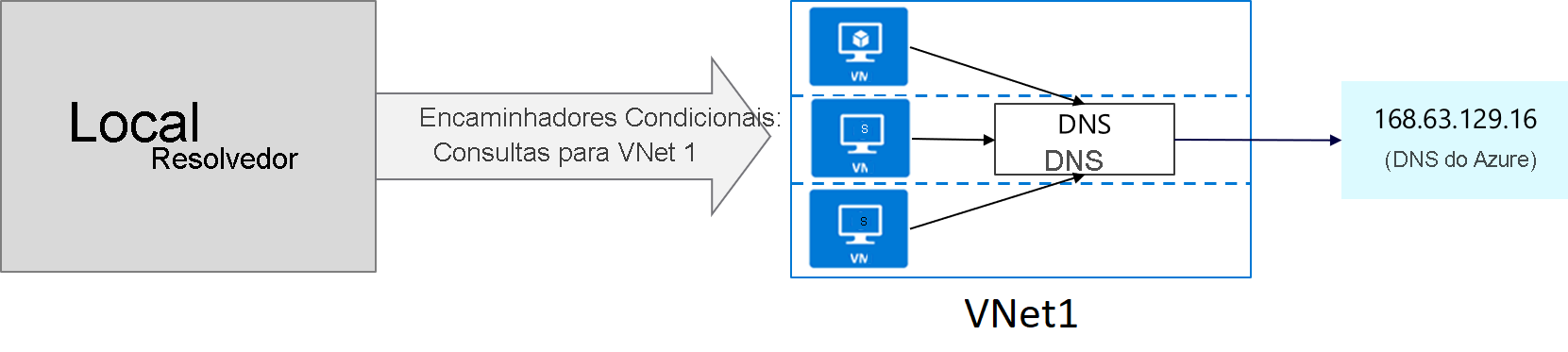

Os servidores DNS em uma rede virtual podem encaminhar consultas DNS para os resolvedores recursivos no Azure. Isso permite que você resolva os nomes de host dentro dessa rede virtual. Por exemplo, um DC (controlador de domínio) em execução no Azure pode responder a consultas DNS de seus domínios e encaminhar todas as outras consultas ao Azure. O encaminhamento de consultas permite que as VMs vejam tanto seus recursos locais (pelo DC) quanto nomes de host fornecidos pelo Azure (pelo encaminhador). O acesso a resolvedores recursivos no Azure é fornecido por meio da IP virtual 168.63.129.16.

O encaminhamento do DNS também possibilita a resolução do DNS entre redes virtuais e permite que os computadores locais resolvam nomes de host fornecidos pelo Azure. Para resolver o nome de host da VM, a VM do servidor DNS deve residir na mesma rede virtual e ser configurado para encaminhar consultas de nome de host ao Azure. Como o sufixo DNS é diferente em cada rede virtual, você pode usar regras de encaminhamento condicionais para enviar consultas DNS a fim de serem resolvidas pela rede virtual correta.

DNS fornecido pelo Azure

O Azure fornece seu próprio DNS interno padrão. Ele fornece uma zona DNS interna que sempre existe, dá suporte ao registro automático, não exige a criação manual de registro e é criado no momento da criação da VNet. Além disso, é um serviço gratuito. A resolução de nomes fornecida pelo Azure fornece apenas recursos básicos de DNS autoritativo. Se você usar essa opção, os nomes e registros de zona DNS serão gerenciados automaticamente pelo Azure e você não poderá controlar os nomes de zona ou o ciclo de vida dos registros DNS.

O DNS interno define um namespace da seguinte maneira: .internal.cloudapp.net.

Qualquer VM criada na VNet é registrada na zona DNS interna e obtém um nome de domínio DNS como myVM.internal.cloudapp.net. É importante reconhecer que o registro ocorre para o nome do Recurso do Azure, não para o nome do sistema operacional convidado na VM.

Limitações do DNS interno

- Não é possível resolver em VNets diferentes.

- Registra nomes de recursos, não nomes do sistema operacional convidado.

- Não permite a criação manual de registro.

Zonas DNS Privadas do Azure

As zonas DNS privadas no Azure estão disponíveis apenas para recursos internos. Por escopo, elas são globais, portanto, você pode acessá-las de qualquer região, de qualquer assinatura, de qualquer VNet e de qualquer locatário. Se você tiver permissão para ler a zona, poderá usá-la para resolução de nomes. As zonas DNS privadas são altamente resilientes e são replicadas para regiões em todo o mundo. Elas não estão disponíveis para recursos na Internet.

Para cenários que exigem mais flexibilidade do que permite o DNS interno, crie suas próprias zonas DNS privadas. Com essas zonas, você pode:

- Configurar um nome DNS específico para uma zona.

- Criar registros manualmente, quando necessário.

- Resolver nomes e endereços IP em zonas diferentes.

- Resolver nomes e endereços IP em VNets diferentes.

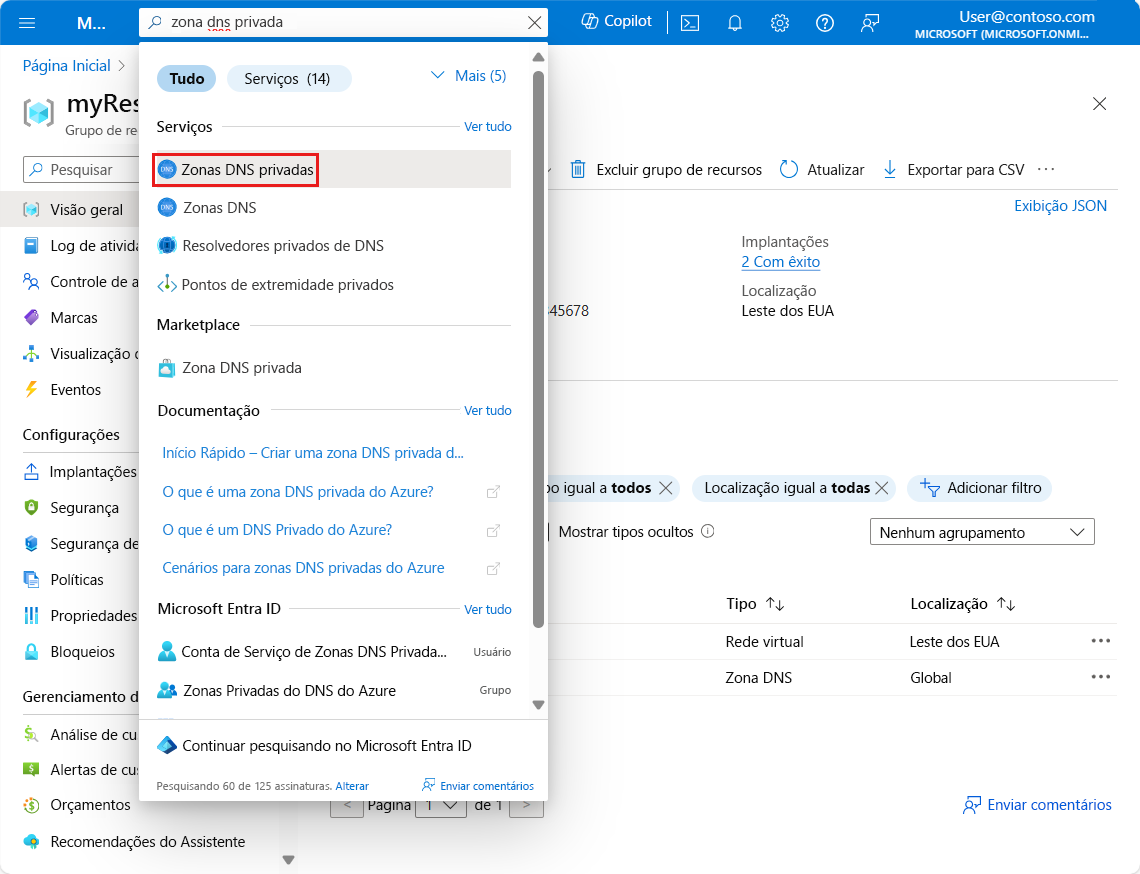

Criar uma zona DNS privada usando o portal

É possível criar uma zona DNS privada usando o portal do Azure, o Azure PowerShell ou a CLI do Azure.

Após a implantação da nova zona DNS, é possível criar manualmente registros de recursos ou usar o registro automático, que criará registros de recursos com base no nome do recurso do Azure.

As zonas DNS privadas dão suporte a uma gama completa de registros, incluindo ponteiros, MX, SOA, serviço e registros de texto.

Vincular VNets a zonas DNS privadas

No Azure, uma VNet representa um grupo de uma ou mais sub-redes, conforme definido por um intervalo de CIDR. Recursos como VMs são adicionados às sub-redes.

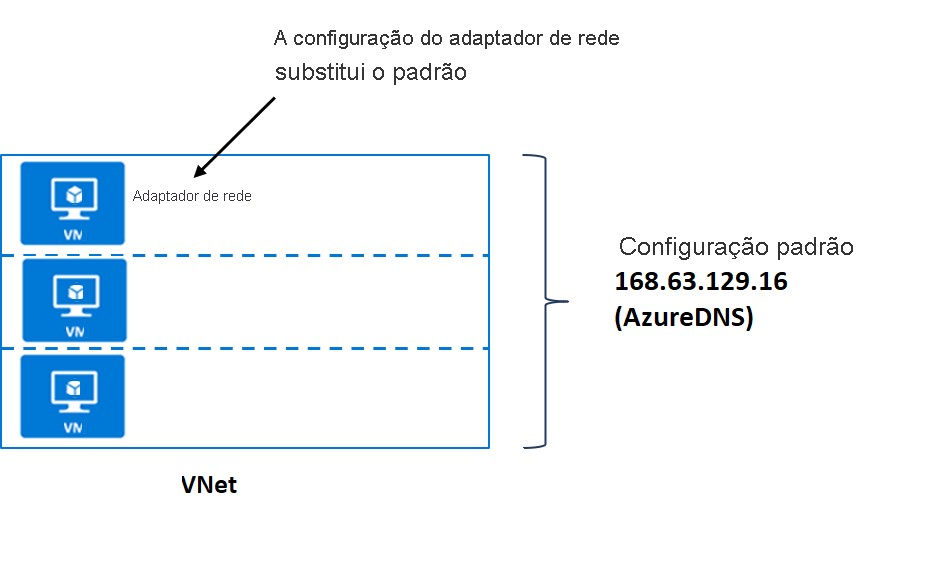

No nível da VNet, a configuração de DNS padrão faz parte das atribuições de DHCP feitas pelo Azure, especificando o endereço especial 168.63.129.16 para usar os serviços de DNS do Azure.

Se for necessário, substitua a configuração padrão definindo um servidor DNS alternativo na NIC da VM.

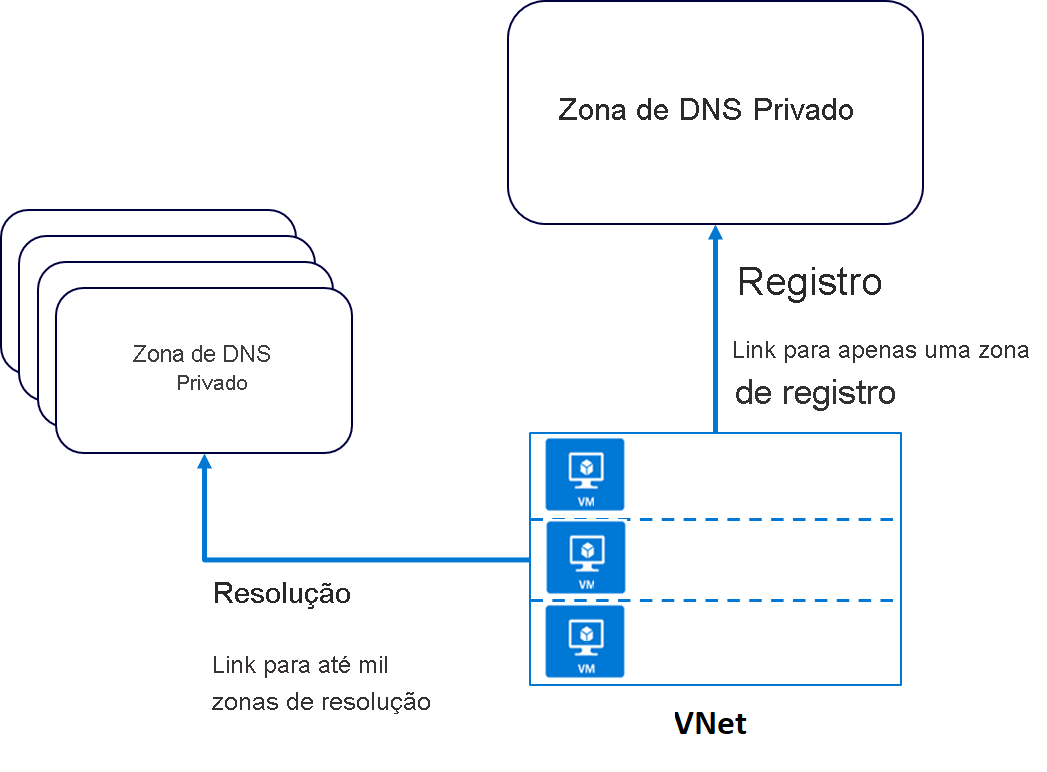

Duas maneiras de vincular VNets a uma zona privada:

- Registro: cada VNet pode ser vinculada a uma zona DNS privada para registro. No entanto, é possível vincular até 100 VNets à mesma zona DNS privada para registro.

- Resolução: pode haver muitas outras zonas DNS privadas para namespaces diferentes. Você pode vincular uma VNet a cada uma dessas zonas para resolução de nomes. É possível vincular cada VNet a até mil Zonas DNS privadas para resolução de nomes.

Integração do DNS local às VNets do Azure

Se você tiver um servidor DNS externo, por exemplo, um servidor local, poderá usar a configuração de DNS personalizada em sua VNet para integrar os dois.

O DNS externo pode ser executado em qualquer servidor DNS: BIND no UNIX, DNS no Active Directory Domain Services etc. Se você quiser usar um servidor DNS externo e não o serviço DNS padrão do Azure, configure os servidores DNS desejados.

As organizações costumam usar uma zona DNS privada interna do Azure para registro automático e, depois, usam uma configuração personalizada para encaminhar as consultas de zonas externas de um servidor DNS externo.

O encaminhamento assume duas formas:

- Encaminhamento – especifica outro servidor DNS (SOA para uma zona) para resolver a consulta se o servidor inicial não puder fazer isso.

- Encaminhamento condicional – especifica um servidor DNS para uma zona nomeada, assim, todas as consultas dessa zona serão roteadas para o servidor DNS especificado.

Observação

Se o servidor DNS estiver fora do Azure, ele não terá acesso ao DNS do Azure em 168.63.129.16. Nesse cenário, configure um resolvedor de DNS dentro de sua VNet, encaminhe as consultas para ele e, depois, faça com que ele as encaminhe para 168.63.129.16 (DNS do Azure). Essencialmente, você está usando o encaminhamento porque 168.63.129.16 não é roteável e, portanto, não é acessível a clientes externos.

Escolha a melhor resposta para cada uma das perguntas abaixo. Em seguida, selecione "Verifique suas respostas".