Apêndice H: Proteger contas e grupos de administrador local

Aplica-se a: Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 e Windows Server 2012

Apêndice H: Proteger contas e grupos de administrador local

Em todas as versões do Windows atualmente com o suporte base, a conta de Administrador local está desabilitada por padrão, o que torna a conta inutilizável para ataques de roubo de credenciais e Pass-the-Hash. No entanto, em ambientes que contêm sistemas operacionais herdados ou em que as contas de Administrador locais foram habilitadas, essas contas podem ser usadas conforme já descrito para propagar o comprometimento entre servidores membro e estações de trabalho. Cada grupo e conta de Administrador local deve ser protegido, conforme descrito nas instruções passo a passo a seguir.

Para obter informações detalhadas sobre as considerações sobre como proteger grupos BA (Administrador Interno), confira Como implementar modelos administrativos com menos privilégios.

Controles para contas de Administrador local

Para a conta de Administrador local em cada domínio da floresta, você deve definir as seguintes configurações:

- Configurar GPOs para restringir o uso da conta de Administrador do domínio em sistemas ingressados no domínio

Em um ou mais GPOs que você cria e vincula às UOs de servidor membro e de estação de trabalho em cada domínio, adicione a conta de Administrador aos seguintes direitos de usuário em Configuração do Computador\Políticas\Configurações do Windows\Configurações de Segurança\Políticas Locais\Atribuições de Direitos do Usuário:

Negar acesso a este computador pela rede

Negar o logon como um trabalho em lotes

Negar o logon como um serviço

Negar o logon por meio dos Serviços de Área de Trabalho Remota

Instruções passo a passo para proteger os grupos locais Administradores

Como configurar os GPOs para restringir a conta de Administrador em sistemas ingressados no domínio

No Gerenciador do Servidor, clique em Ferramentas e em Gerenciamento de Política de Grupo.

Na árvore do console, expanda <Floresta>\Domínios\<Domínio> e Objetos de Política de Grupo (em que <Floresta> é o nome da floresta e <Domínio> é o nome do domínio em que você deseja definir a Política de Grupo).

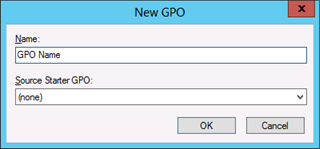

Na árvore do console, clique com o botão direito do mouse em Objetos de Política de Grupo e clique em Novo.

Na caixa de diálogo Novo GPO, digite <Nome do GPO> e clique em OK (em que <Nome do GPO> é o nome desse GPO).

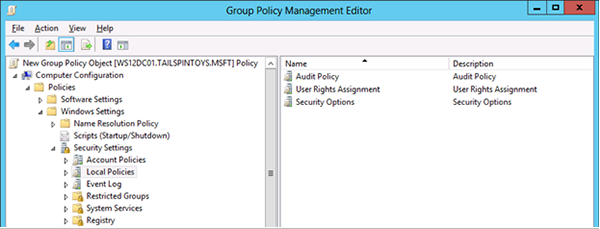

No painel de detalhes, clique com o botão direito do mouse em <Nome do GPO> e clique em Editar.

Navegue até Configuração do Computador\Políticas\Configurações do Windows\Configurações de Segurança\Políticas Locais e clique em Atribuição de Direitos de Usuário.

Configure os direitos de usuário para impedir que a conta de Administrador local acesse os servidores membro e as estações de trabalho pela rede fazendo o seguinte:

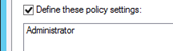

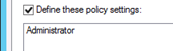

Clique duas vezes em Negar acesso a este computador pela rede e selecione Definir estas configurações de política.

Clique em Adicionar Usuário ou Grupo, digite o nome de usuário da conta de Administrador local e clique em OK. Esse nome de usuário será Administrador, o padrão quando o Windows for instalado.

Clique no OK.

Importante

Ao adicionar a conta de Administrador a essas configurações, você especifica se está configurando uma conta Administrador local ou uma conta Administrador de domínio pela forma como rotula as contas. Por exemplo, para adicionar a conta de Administrador do domínio TAILSPINTOYS a esses direitos de negação, navegue até a conta de Administrador do domínio TAILSPINTOYS, que será exibida como TAILSPINTOYS\Administrador. Se você digitar Administrador nessas configurações de direitos de usuário no Editor de Objeto de Política de Grupo, restringirá a conta de Administrador local em cada computador ao qual o GPO é aplicado, conforme já descrito.

Configure os direitos de usuário para impedir que a conta de Administrador local faça logon como um trabalho em lotes fazendo o seguinte:

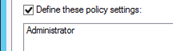

Clique duas vezes em Negar logon como um trabalho em lotes e selecione Definir estas configurações de política.

Clique em Adicionar Usuário ou Grupo, digite o nome de usuário da conta de Administrador local e clique em OK. Esse nome de usuário será Administrador, o padrão quando o Windows for instalado.

Clique no OK.

Importante

Ao adicionar a conta de Administrador a essas configurações, você especifica se está configurando a conta de Administrador local ou a conta de Administrador de domínio pela forma como rotula as contas. Por exemplo, para adicionar a conta de Administrador do domínio TAILSPINTOYS a esses direitos de negação, navegue até a conta de Administrador do domínio TAILSPINTOYS, que será exibida como TAILSPINTOYS\Administrador. Se você digitar Administrador nessas configurações de direitos de usuário no Editor de Objeto de Política de Grupo, restringirá a conta de Administrador local em cada computador ao qual o GPO é aplicado, conforme já descrito.

Configure os direitos de usuário para impedir que a conta de Administrador local faça logon como um serviço fazendo o seguinte:

Clique duas vezes em Negar logon como um serviço e selecione Definir estas configurações de política.

Clique em Adicionar Usuário ou Grupo, digite o nome de usuário da conta de Administrador local e clique em OK. Esse nome de usuário será Administrador, o padrão quando o Windows for instalado.

Clique no OK.

Importante

Ao adicionar a conta de Administrador a essas configurações, você especifica se está configurando a conta de Administrador local ou a conta de Administrador de domínio pela forma como rotula as contas. Por exemplo, para adicionar a conta de Administrador do domínio TAILSPINTOYS a esses direitos de negação, navegue até a conta de Administrador do domínio TAILSPINTOYS, que será exibida como TAILSPINTOYS\Administrador. Se você digitar Administrador nessas configurações de direitos de usuário no Editor de Objeto de Política de Grupo, restringirá a conta de Administrador local em cada computador ao qual o GPO é aplicado, conforme já descrito.

Configure os direitos de usuário para impedir que a conta de Administrador local acesse os servidores membro e as estações de trabalho por meio dos Serviços de Área de Trabalho Remota fazendo o seguinte:

Clique duas vezes em Negar logon por meio dos Serviços de Área de Trabalho Remota e selecione Definir estas configurações de política.

Clique em Adicionar Usuário ou Grupo, digite o nome de usuário da conta de Administrador local e clique em OK. Esse nome de usuário será Administrador, o padrão quando o Windows for instalado.

Clique no OK.

Importante

Ao adicionar a conta de Administrador a essas configurações, você especifica se está configurando a conta de Administrador local ou a conta de Administrador de domínio pela forma como rotula as contas. Por exemplo, para adicionar a conta de Administrador do domínio TAILSPINTOYS a esses direitos de negação, navegue até a conta de Administrador do domínio TAILSPINTOYS, que será exibida como TAILSPINTOYS\Administrador. Se você digitar Administrador nessas configurações de direitos de usuário no Editor de Objeto de Política de Grupo, restringirá a conta de Administrador local em cada computador ao qual o GPO é aplicado, conforme já descrito.

Para sair do Editor de Gerenciamento de Política de Grupo, clique em Arquivo e em Sair.

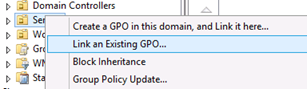

No Gerenciamento de Política de Grupo, vincule o GPO ao servidor membro e às OUs da estação de trabalho fazendo o seguinte:

Navegue até <Floresta>\Domínios\<Domínio> (em que <Floresta> é o nome da floresta e <Domínio> é o nome do domínio em que você deseja definir a Política de Grupo).

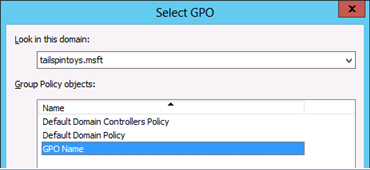

Clique com o botão direito do mouse na OU à qual o GPO será aplicado e clique em Vincular um GPO existente.

Selecione o GPO criado e clique em OK.

Crie vínculos para todas as outras OUs que contêm estações de trabalho.

Crie links para todas as outras UOs que contêm servidores membro.

Etapas de Verificação

Verificar as configurações de GPO "Negar acesso a este computador pela rede"

Em qualquer estação de trabalho ou servidor membro que não seja afetado pelas alterações de GPO (como um jump server), tente acessar um servidor membro ou uma estação de trabalho pela rede afetada pelas alterações de GPO. Para verificar as configurações de GPO, tente mapear a unidade do sistema usando o comando NET USE.

Faça logon em qualquer estação de trabalho ou servidor membro afetado pelas alterações de GPO.

Com o mouse, mova o ponteiro para o canto superior direito ou inferior direito da tela. Quando a barra Botões for exibida, clique em Pesquisar.

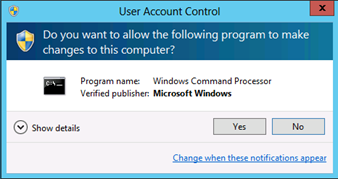

Na caixa Pesquisar, digite prompt de comando, clique com o botão direito do mouse em prompt de comando e clique em Executar como administrador para abrir um prompt de comandos com privilégios elevados.

Quando for solicitado aprovar a elevação, clique em Sim.

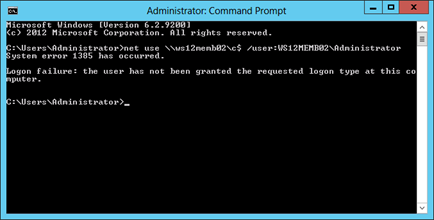

Na janela Prompt de Comando, digite

net use \\<Server Name>\c$ /user:<Server Name>\Administrator, em que <Nome do Servidor> é o nome do servidor membro ou da estação de trabalho que você está tentando acessar pela rede.Observação

As credenciais de Administrador local precisam ser do mesmo sistema que você está tentando acessar pela rede.

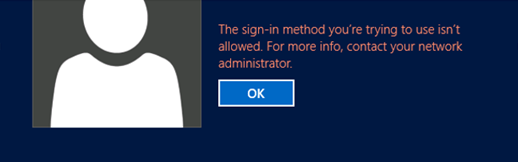

A captura de tela a seguir mostra a mensagem de erro que será exibida.

Verificar as configurações de GPO "Negar logon como um trabalho em lotes"

Em uma estação de trabalho ou servidor membro afetado pelas alterações de GPO, faça logon localmente.

Criar um arquivo em lotes

Com o mouse, mova o ponteiro para o canto superior direito ou inferior direito da tela. Quando a barra Botões for exibida, clique em Pesquisar.

Na caixa Pesquisar, digite Bloco de notas e clique em Bloco de notas.

No Bloco de notas, digite dir c:.

Clique em Arquivo e em Salvar como.

Na caixa Nome do arquivo, digite

<Filename>.bat(em que <Nome do arquivo> é o nome do novo arquivo em lotes).

Agendar uma tarefa

Com o mouse, mova o ponteiro para o canto superior direito ou inferior direito da tela. Quando a barra Botões for exibida, clique em Pesquisar.

Na caixa Pesquisar, digite agendador de tarefas e clique em Agendador de Tarefas.

Observação

Nos computadores que executam o Windows 8, na caixa Pesquisar, digite agendar tarefas e clique em Agendar tarefas.

Clique em Ação e em Criar Tarefa.

Na caixa de diálogo Criar Tarefa, digite <Nome da Tarefa> (em que <Nome da Tarefa> é o nome da nova tarefa).

Clique na guia Ações e em Nova.

No campo Ação, clique em Iniciar um programa.

No campo Programa/script, clique em Procurar, localize e selecione o arquivo em lotes criado na seção Criar um Arquivo em Lote e clique em Abrir.

Clique em OK.

Clique na guia Geral.

No campo Opções de segurança, clique em Alterar Usuário ou Grupo.

Digite o nome da conta de Administrador local do sistema, clique em Verificar Nomes e em OK.

Selecione Executar estando o usuário conectado ou não e Não armazenar senha. A tarefa terá acesso somente aos recursos do computador local.

Clique em OK.

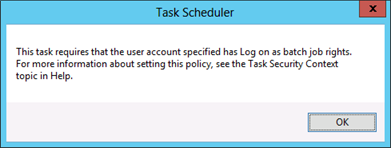

Uma caixa de diálogo será exibida, solicitando as credenciais da conta de usuário para executar a tarefa.

Depois de inserir as credenciais, clique em OK.

Uma caixa de diálogo semelhante à mostrada a seguir será exibida.

Verificar as configurações de GPO "Negar logon como um serviço"

Em uma estação de trabalho ou servidor membro afetado pelas alterações de GPO, faça logon localmente.

Com o mouse, mova o ponteiro para o canto superior direito ou inferior direito da tela. Quando a barra Botões for exibida, clique em Pesquisar.

Na caixa Pesquisar, digite serviços e clique em Serviços.

Localize e clique duas vezes em Spooler de Impressão.

Clique na guia Logon.

No campo Fazer logon como, clique em Esta conta.

Clique em Procurar, digite a conta de Administrador local do sistema, clique em Verificar Nomes e clique em OK.

Nos campos Senha e Confirmar senha, digite a senha da conta selecionada e clique em OK.

Clique em OK mais três vezes.

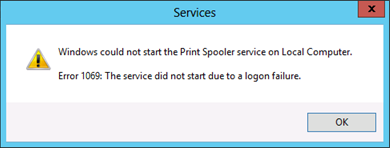

Clique com o botão direito do mouse em Spooler de Impressão e clique em Reiniciar.

Quando o serviço for reiniciado, uma caixa de diálogo semelhante à mostrada a seguir será exibida.

Reverter as alterações no Serviço de Spooler de Impressão

Em uma estação de trabalho ou servidor membro afetado pelas alterações de GPO, faça logon localmente.

Com o mouse, mova o ponteiro para o canto superior direito ou inferior direito da tela. Quando a barra Botões for exibida, clique em Pesquisar.

Na caixa Pesquisar, digite serviços e clique em Serviços.

Localize e clique duas vezes em Spooler de Impressão.

Clique na guia Logon.

No campo Fazer logon como:, selecione Conta do Sistema Local e clique em OK.

Verificar as configurações de GPO "Negar logon por meio dos Serviços de Área de Trabalho Remota"

Com o mouse, mova o ponteiro para o canto superior direito ou inferior direito da tela. Quando a barra Botões for exibida, clique em Pesquisar.

Na caixa Pesquisar, digite conexão de área de trabalho remota e clique em Conexão de Área de Trabalho Remota.

No campo Computador, digite o nome do computador ao qual deseja se conectar e clique em Conectar. (Você também pode digitar o endereço IP em vez do nome do computador.)

Quando solicitado, forneça credenciais da conta Administrador local do sistema.

Uma caixa de diálogo semelhante à mostrada a seguir será exibida.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de