Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

O DNS tradicional usa mensagens UDP ou TCP não criptografadas na porta 53, que expõe o tráfego DNS a monitoramento passivo, análise de tráfego e manipulação ativa por invasores. A criptografia DNS protege o tráfego de consulta e resposta DNS de serem observados, modificados ou adulterados durante o trânsito por uma rede.

O DNS via HTTPS (DoH) é um mecanismo baseado em padrões que criptografa o tráfego DNS encapsulando mensagens DNS dentro de HTTPS, fornecendo confidencialidade e integridade usando o TLS (Transport Layer Security). Ao criptografar o tráfego DNS, o DoH ajuda a evitar escutas, ataques man-in-the-middle e inspeção não autorizada de consultas e respostas DNS.

Como funciona o DNS via HTTPS

O DNS via HTTPS não altera o modelo de consulta e resposta DNS fundamental. Em vez disso, ele altera a forma como as mensagens DNS são transportadas pela rede. Quando você habilita o DoH em um servidor DNS, o DoH se torna uma opção de comunicação criptografada adicional e o Servidor DNS continua respondendo às consultas DNS tradicionais, a menos que você desabilite explicitamente essa funcionalidade.

Ao habilitar o DoH:

O servidor DNS escuta o tráfego HTTPS.

Configure um cliente compatível com DoH (como um cliente Windows 11) para usar consultas criptografadas em um servidor DNS.

O cliente DoH estabelece uma conexão TLS com o servidor DNS.

O cliente envia consultas DNS dentro de uma solicitação HTTPS.

O servidor DNS processa a consulta como de costume.

A resposta DNS é retornada dentro da resposta HTTPS.

DNS via HTTPS para servidor DNS (versão prévia)

Importante

O DNS via HTTPS (DoH) para o servidor DNS no Windows Server está atualmente em versão prévia. Essas informações estão relacionadas a um produto de pré-lançamento que pode ser substancialmente modificado antes de ser lançado. A Microsoft não faz garantias, expressas ou implícitas, em relação às informações fornecidas aqui.

Começando com a Atualização de Segurança 2026-02 (KB5075899) para Windows Server 2025, você pode habilitar o DNS por HTTPS (DoH) no serviço do Servidor DNS para criptografar o tráfego DNS entre clientes compatíveis com DoH e seu servidor DNS.

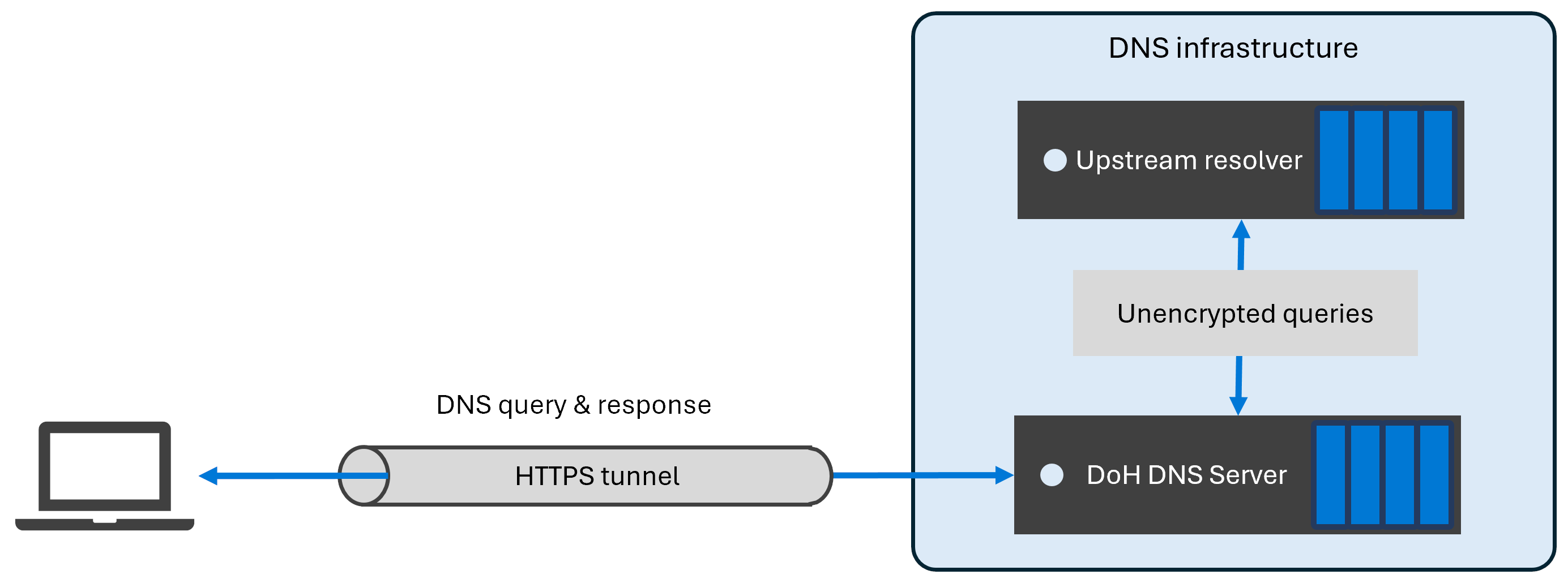

Um exemplo do fluxo de comunicação do DoH é mostrado no diagrama a seguir.

Ao configurar o DNS via HTTPS para o servidor DNS, considere o seguinte durante a visualização:

A comunicação DNS upstream (encaminhadores, encaminhadores condicionais, servidores autoritativos) permanece não criptografada.

As transferências de zona DNS permanecem não criptografadas.

As atualizações dinâmicas DNS permanecem não criptografadas por padrão.

Não é possível criar um filtro de consulta DNS que corresponda apenas às consultas DoH.

Políticas com um filtro de consulta do Protocolo de Transporte não correspondem às consultas DoH. Por exemplo, uma política com o filtro de protocolo de transporte definido como

EQ, TCPnão corresponde ao DoH.

Benefícios de segurança do DNS por HTTPS

O DNS via HTTPS fornece os seguintes benefícios de segurança e privacidade:

Confidencialidade. As consultas e respostas DNS são criptografadas, impedindo o monitoramento passivo.

Integridade. O TLS protege as mensagens DNS contra modificações durante o trânsito.

Authentication. Os clientes DNS podem validar a identidade do servidor DNS usando a validação de certificado HTTPS padrão.

Resistência à análise de tráfego. O tráfego DNS se mistura com outro tráfego HTTPS, reduzindo a exposição à filtragem ou manipulação específica de DNS. Essa abordagem melhora a privacidade e a resistência à interceptação.

Protocolos e padrões de DNS sobre HTTPS

O IETF define a DNS sobre HTTPS no RFC 8484 – Consultas DNS por HTTPS (DoH).

O RFC 8484 especifica como enviar e receber mensagens DNS usando HTTP via TLS. O padrão DoH dá suporte aos métodos GET e POST e define tipos de mídia para mensagens DNS. Essa abordagem permite que o tráfego DNS se beneficie de recursos HTTPS modernos, como criptografia, autenticação e reutilização de conexão.

Além disso, o padrão DoH permite que as implementações do servidor configurem o URI e a porta de escuta do servidor, permitindo a implantação flexível em diferentes ambientes de rede.

Criptografia DNS e DNSSEC

A criptografia DNS, como o DoH e o DNSSEC, abordam diferentes modelos de ameaças e são tecnologias complementares. A criptografia DNS protege o tráfego DNS na transmissão, enquanto a DNSSEC garante que os dados DNS sejam verificados criptograficamente quanto à integridade e sejam provenientes de uma fonte autoritativa.

Ao usar o DoH junto com o DNSSEC, você obtém a defesa detalhada combinando o transporte criptografado com dados DNS autenticados. Para obter mais informações sobre DNSSEC, consulte O que é DNSSEC?