Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo descreve as definições de Encriptação de Dados Pessoais e como configurá-las através de Microsoft Intune ou fornecedores de serviços de configuração (CSP).

Observação

A Encriptação de Dados Pessoais pode ser configurada com políticas CSP. O conteúdo a proteger pela Encriptação de Dados Pessoais pode ser especificado através da Encriptação de Dados Pessoais para pastas conhecidas e APIs de Encriptação de Dados Pessoais.

As APIs de Encriptação de Dados Pessoais podem ser utilizadas para criar aplicações e scripts personalizados para especificar o conteúdo a proteger e a que nível proteger o conteúdo. Além disso, as APIs de Encriptação de Dados Pessoais não podem ser utilizadas para proteger conteúdos até que a política de Encriptação de Dados Pessoais esteja ativada.

Definições de Encriptação de Dados Pessoais

A tabela seguinte lista as definições necessárias para ativar a Encriptação de Dados Pessoais.

| Nome da configuração | Descrição |

|---|---|

| Ativar a Encriptação de Dados Pessoais | A Encriptação de Dados Pessoais não está ativada por predefinição. Antes de poder utilizar a Encriptação de Dados Pessoais, tem de ativá-la. |

| Iniciar sessão e bloquear automaticamente o último utilizador interativo após um reinício | O início de sessão de reinício automático (ARSO) do Winlogon não é suportado para utilização com a Encriptação de Dados Pessoais. Para utilizar a Encriptação de Dados Pessoais, o ARSO tem de ser desativado. |

Encriptação de Dados Pessoais para definições de pastas conhecidas

A tabela seguinte lista as definições para configurar a Encriptação de Dados Pessoais para pastas conhecidas.

| Nome da configuração | Descrição |

|---|---|

| Proteger o Ambiente de Trabalho | Ative a Encriptação de Dados Pessoais na pasta Ambiente de Trabalho. |

| Proteger Documentos | Ative a Encriptação de Dados Pessoais na pasta Documentos. |

| Proteger Imagens | Ative a Encriptação de Dados Pessoais na pasta Imagens. |

Recomendações de proteção da Encriptação de Dados Pessoais

A tabela seguinte lista as definições recomendadas para melhorar a segurança da Encriptação de Dados Pessoais.

| Nome da configuração | Descrição |

|---|---|

| Informações de falha de sistema no modo kernel e informações de falha de sistema em direto | As informações de falha de sistema no modo kernel e as informações de falha de sistema em direto podem potencialmente fazer com que as chaves utilizadas pela Encriptação de Dados Pessoais protejam o conteúdo. Para maior segurança, desabilite despejos de memória e despejos dinâmicos no modo kernel. |

| Relatório de Erros do Windows (WER)/informações de falha no modo de utilizador | Desabilitar Relatório de Erros do Windows impede despejos de memória no modo de usuário. As informações de falha de sistema no modo de utilizador podem potencialmente fazer com que as chaves utilizadas pela Encriptação de Dados Pessoais protejam o conteúdo. Para maior segurança, desabilite os despejos de memória do modo de usuário. |

| Hibernação | Os ficheiros de hibernação podem potencialmente fazer com que as chaves utilizadas pela Encriptação de Dados Pessoais protejam o conteúdo para serem expostas. Para maior segurança, desabilite a hibernação. |

| Permitir que os usuários selecionem quando a senha é obrigatória após retomar do modo de espera conectado | Quando esta política não está configurada em dispositivos associados Microsoft Entra, os utilizadores num dispositivo de Modo de Espera Ligado podem alterar o período de tempo após o ecrã do dispositivo se desligar antes de ser necessária uma palavra-passe para reativar o dispositivo. Durante o tempo em que o ecrã se desliga, mas não é necessária uma palavra-passe, as chaves utilizadas pela Encriptação de Dados Pessoais para proteger conteúdo podem potencialmente ser expostas. Recomenda-se que desative explicitamente esta política em dispositivos associados Microsoft Entra. |

Configurar a Encriptação de Dados Pessoais com Microsoft Intune

Se utilizar Microsoft Intune para gerir os seus dispositivos, pode configurar a Encriptação de Dados Pessoais com uma política de encriptação de discos, uma política de catálogo de definições ou um perfil personalizado.

Política de encriptação de discos

Para configurar dispositivos com uma política de encriptação de disco, aceda a Segurança do ponto> finalEncriptação de disco e selecione Criar política:

- Plataforma>Windows

- Perfil>Encriptação de Dados Pessoais

Forneça um nome e selecione Seguinte. Na página Definições de configuração , selecione Ativar Encriptação de Dados Pessoais e configure as definições conforme necessário.

Atribua a política a um grupo que contém como membros os dispositivos ou utilizadores que pretende configurar.

Política de catálogo de definições

Para configurar dispositivos com Microsoft Intune, crie uma política de catálogo de Definições e utilize as seguintes definições:

| Categoria | Nome da configuração | Valor |

|---|---|---|

| Criptografia de dados | Ativar a Encriptação de Dados Pessoais (Utilizador) | Ativar a Encriptação de Dados Pessoais |

| Criptografia de dados | Proteger o Ambiente de Trabalho (Utilizador) | Ativar a proteção para a pasta Ambiente de Trabalho |

| Criptografia de dados | Proteger Documentos (Utilizador) | Ativar a proteção para a pasta Documentos |

| Criptografia de dados | Proteger Imagens (Utilizador) | Ativar a proteção para a pasta Imagens |

| Modelos Administrativos Componentes > do Windows Opções > de Início de Sessão do Windows | Iniciar sessão e bloquear automaticamente o último utilizador interativo após um reinício | Desabilitado |

| Captura de Memória | Permitir Captura em Direto | Bloqueio |

| Captura de Memória | Permitir Informação de Falha de Sistema | Bloqueio |

| Modelos Administrativos Componentes >> do Windows Relatório de Erros do Windows | Desativar Relatório de Erros do Windows | Habilitada |

| Power | Permitir Hibernação | Bloqueio |

| Início de Sessão do Sistema > de Modelos Administrativos > | Permitir que os usuários selecionem quando a senha é obrigatória após retomar do modo de espera conectado | Desabilitado |

Atribua a política a um grupo que contém como membros os dispositivos ou utilizadores que pretende configurar.

Dica

Utilize a seguinte chamada do Graph para criar automaticamente a política de catálogo de definições no seu inquilino sem atribuições nem etiquetas de âmbito.

Ao utilizar esta chamada, autentique-se no seu inquilino na janela do Graph Explorer. Se for a primeira vez que utiliza o Graph Explorer, poderá ter de autorizar a aplicação a aceder ao seu inquilino ou modificar as permissões existentes. Esta chamada de gráfico requer permissões DeviceManagementConfiguration.ReadWrite.All .

POST https://graph.microsoft.com/beta/deviceManagement/configurationPolicies

Content-Type: application/json

{ "id": "00-0000-0000-0000-000000000000", "name": "_MSLearn_PDE", "description": "", "platforms": "windows10", "technologies": "mdm", "roleScopeTagIds": [ "0" ], "settings": [ { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_admx_credentialproviders_allowdomaindelaylock", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_admx_credentialproviders_allowdomaindelaylock_0", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_errorreporting_disablewindowserrorreporting", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_errorreporting_disablewindowserrorreporting_1", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_windowslogon_allowautomaticrestartsignon", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_windowslogon_allowautomaticrestartsignon_0", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_memorydump_allowcrashdump", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_memorydump_allowcrashdump_0", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_memorydump_allowlivedump", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_memorydump_allowlivedump_0", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "user_vendor_msft_pde_enablepersonaldataencryption", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "user_vendor_msft_pde_enablepersonaldataencryption_1", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_power_allowhibernate", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_power_allowhibernate_0", "children": [] } } } ] }

Configurar a Encriptação de Dados Pessoais com CSP

Em alternativa, pode configurar dispositivos com o CSP de Política e o CSP de Encriptação de Dados Pessoais.

| OMA-URI | Formato | Valor |

|---|---|---|

./User/Vendor/MSFT/PDE/EnablePersonalDataEncryption |

int | 1 |

./User/Vendor/MSFT/PDE/ProtectFolders/ProtectDesktop |

int | 1 |

./User/Vendor/MSFT/PDE/ProtectFolders/ProtectDocuments |

int | 1 |

./User/Vendor/MSFT/PDE/ProtectFolders/ProtectPictures |

int | 1 |

./Device/Vendor/MSFT/Policy/Config/WindowsLogon/AllowAutomaticRestartSignOn |

string | <disabled/> |

./Device/Vendor/MSFT/Policy/Config/MemoryDump/AllowCrashDump |

int | 0 |

./Device/Vendor/MSFT/Policy/Config/MemoryDump/AllowLiveDump |

int | 0 |

./Device/Vendor/MSFT/Policy/Config/ErrorReporting/DisableWindowsErrorReporting |

string | <enabled/> |

./Device/Vendor/MSFT/Policy/Config/Power/AllowHibernate |

int | 0 |

./Device/Vendor/MSFT/Policy/Config/ADMX_CredentialProviders/AllowDomainDelayLock |

string | <disabled/> |

Experiência do usuário

Quando a Encriptação de Dados Pessoais está ativada, a experiência do utilizador é a seguinte:

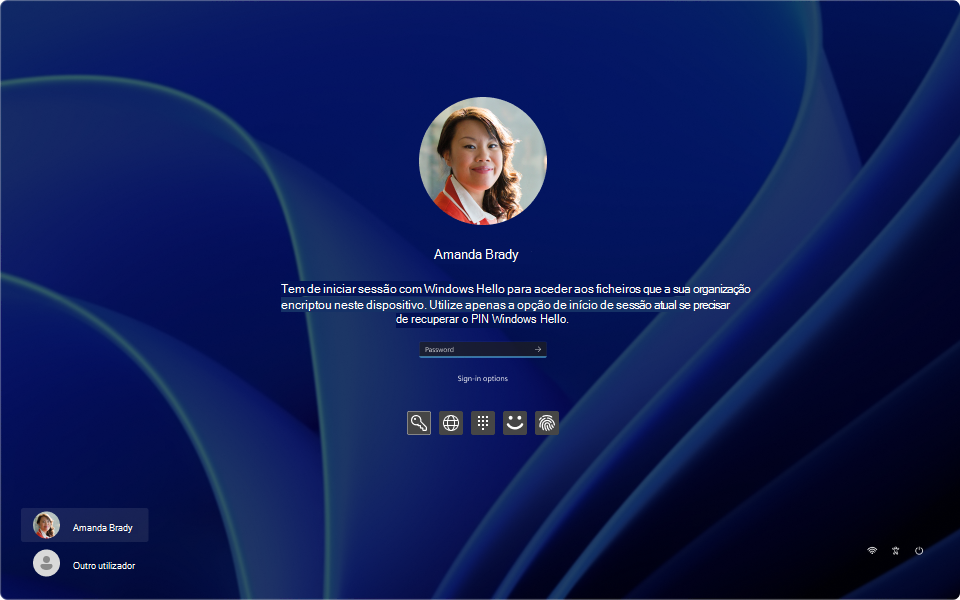

- O acesso ao conteúdo protegido da Encriptação de Dados Pessoais só é possível quando os utilizadores iniciam sessão com Windows Hello (biometria ou PIN). Se os utilizadores iniciarem sessão sem Windows Hello, não poderão abrir conteúdo encriptado

- Se um utilizador tentar iniciar sessão sem Windows Hello, é apresentada uma mensagem no ecrã de início de sessão a indicar que, para aceder a conteúdos encriptados, o utilizador tem de iniciar sessão com Windows Hello

- Os dados protegidos pela Encriptação de Dados Pessoais têm um cadeado no ícone do ficheiro ou pasta. O ícone de cadeado é apresentado no Explorador de Arquivos e no ambiente

Desativar a Encriptação de Dados Pessoais

Assim que a Encriptação de Dados Pessoais estiver ativada, não é recomendado desativá-la. No entanto, se precisar de desativar a Encriptação de Dados Pessoais, pode fazê-lo através dos seguintes passos.

Desativar a Encriptação de Dados Pessoais com uma política de encriptação de discos

Para desativar os dispositivos de Encriptação de Dados Pessoais através de uma política de encriptação de disco, aceda a Segurança do ponto> finalEncriptação de disco e selecione Criar política:

- Plataforma>Windows

- Perfil>Encriptação de Dados Pessoais

Forneça um nome e selecione Seguinte. Na página Definições de configuração , selecione Desativar Encriptação de Dados Pessoais.

Atribua a política a um grupo que contém como membros os dispositivos ou utilizadores que pretende configurar.

Desativar a Encriptação de Dados Pessoais com uma política de catálogo de definições no Intune

Para configurar dispositivos com Microsoft Intune, crie uma política de catálogo de Definições e utilize as seguintes definições:

| Categoria | Nome da configuração | Valor |

|---|---|---|

| Criptografia de dados | Ativar a Encriptação de Dados Pessoais (Utilizador) | Desativar a Encriptação de Dados Pessoais |

Atribua a política a um grupo que contém como membros os dispositivos ou utilizadores que pretende configurar.

Desativar a Encriptação de Dados Pessoais com CSP

Pode desativar a Encriptação de Dados Pessoais com CSP através da seguinte definição:

| OMA-URI | Formato | Valor |

|---|---|---|

./User/Vendor/MSFT/PDE/EnablePersonalDataEncryption |

int | 0 |

Desencriptar conteúdo encriptado

Quando desativa a Encriptação de Dados Pessoais, o conteúdo encriptado através da Encriptação de Dados Pessoais para pastas conhecidas é desencriptado automaticamente. No entanto, o conteúdo encriptado através de APIs de Encriptação de Dados Pessoais não é desencriptado automaticamente. Para desencriptar este conteúdo, siga estes passos:

- Abrir as propriedades do arquivo

- Na guia Geral, selecione Avançado...

- Desmarque a opção Criptografar conteúdo para proteger dados

- Escolha OK e OK novamente.

Os ficheiros protegidos também podem ser desencriptados com cipher.exe, o que pode ser útil nos seguintes cenários:

- Descriptografar um grande número de arquivos em um dispositivo

- Desencriptar ficheiros em vários dispositivos

Para descriptografar arquivos em um dispositivo por meio de cipher.exe:

Descriptografe todos os arquivos em um diretório, incluindo subdiretórios:

cipher.exe /d /s:<path_to_directory>Descriptografe um único arquivo ou todos os arquivos no diretório especificado, mas não em qualquer subdiretório:

cipher.exe /d <path_to_file_or_directory>

Importante

Quando um utilizador seleciona para desencriptar manualmente um ficheiro, o utilizador não pode voltar a proteger o ficheiro manualmente utilizando a Encriptação de Dados Pessoais.