Visão geral do monitoramento da integridade da inicialização

Para ajudar o Azure Trusted Launch a prevenir melhor ataques mal-intencionados de rootkit em máquinas virtuais (VMs), o atestado de convidado por meio de um ponto de extremidade de Atestado do Azure é usado para monitorar a integridade da sequência de inicialização. Este atestado é fundamental para fornecer a validade dos estados de uma plataforma.

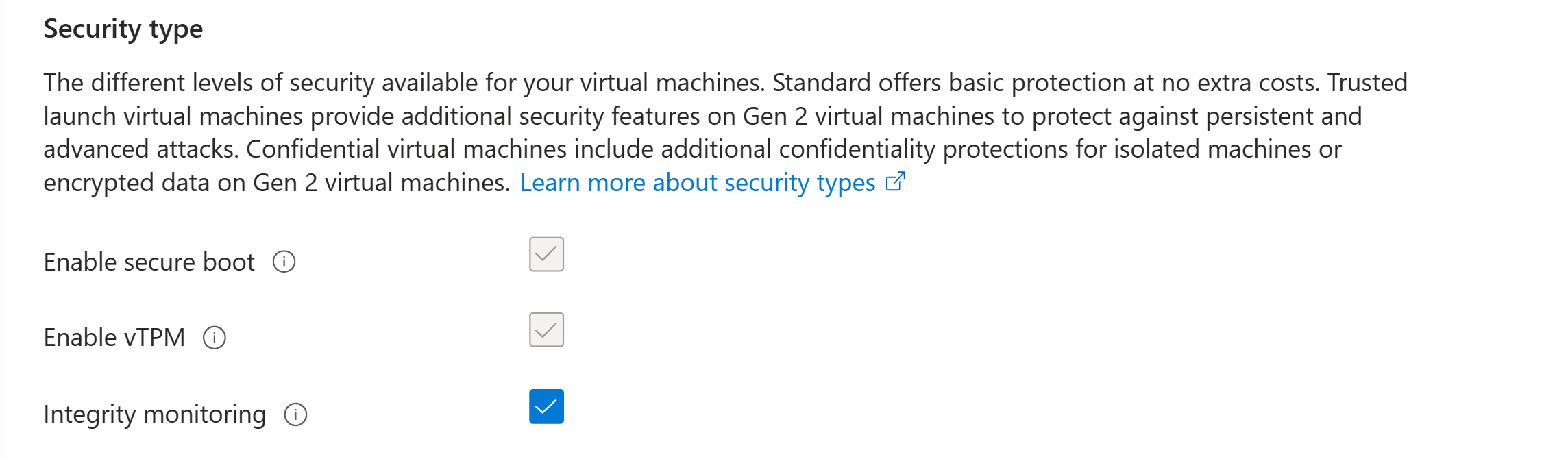

Sua VM de inicialização confiável precisa que a Inicialização Segura e o vTPM (Trusted Platform Module) virtual sejam habilitados para que as extensões de atestado possam ser instaladas. O Microsoft Defender for Cloud oferece relatórios com base no status de verificação do Atestado de Convidado e se a integridade de inicialização da sua VM está configurada corretamente. Para saber mais sobre a integração do Microsoft Defender for Cloud, consulte Integração de inicialização confiável com o Microsoft Defender for Cloud.

Importante

A Atualização Automática de Extensão está agora disponível para a extensão Boot Integrity Monitoring - Guest Attestation. Para obter mais informações, consulte Atualização automática de extensão.

Pré-requisitos

Você precisa de uma assinatura ativa do Azure e de uma VM de Inicialização Confiável.

Habilite o monitoramento de integridade

Para habilitar o monitoramento de integridade, siga as etapas nesta seção.

Inicie sessão no portal do Azure.

Selecione o recurso (Máquinas Virtuais).

Em Definições, selecione Configuração. No painel Tipo de segurança, selecione Monitoramento de integridade.

Guarde as alterações.

Na página Visão Geral da VM, o tipo de segurança para monitoramento de integridade deve aparecer como Habilitado.

Esta ação instala a extensão Atestado de Convidado, à qual você pode consultar por meio das configurações na guia Extensões + Aplicativos .

Guia de solução de problemas para instalação da extensão Guest Attestation

Esta seção aborda erros e soluções de atestado.

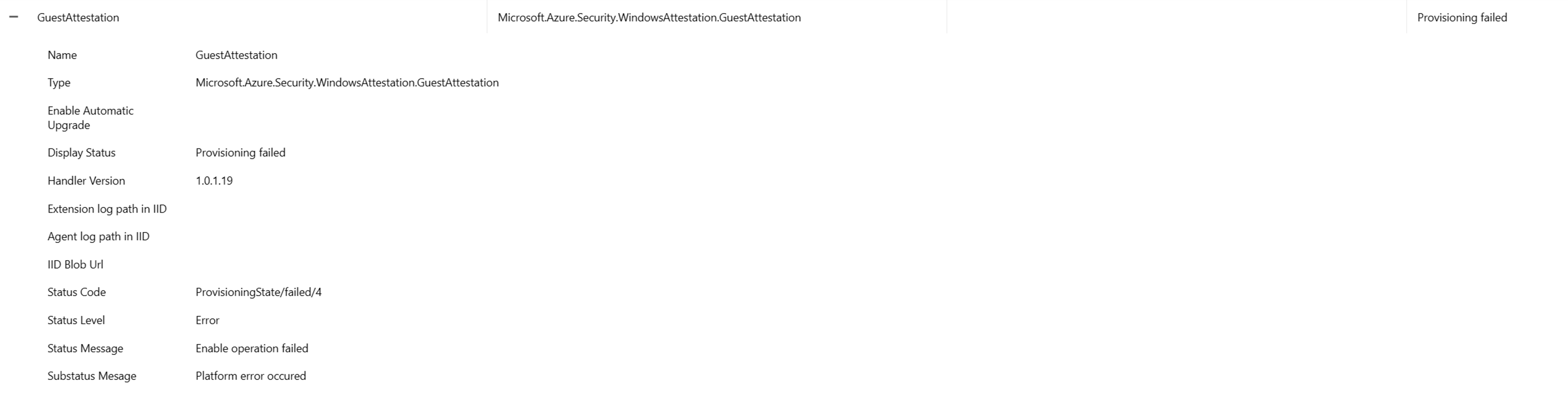

Sintomas

A extensão de Atestado do Azure não funcionará corretamente quando você configurar um grupo de segurança de rede (NSG) ou um proxy. Aparece um erro semelhante a "Microsoft.Azure.Security.WindowsAttestation.GuestAttestation falha no provisionamento".

Soluções

No Azure, os NSGs são usados para ajudar a filtrar o tráfego de rede entre os recursos do Azure. Os NSGs contêm regras de segurança que permitem ou negam o tráfego de rede de entrada ou o tráfego de rede de saída de vários tipos de recursos do Azure. O ponto de extremidade do Atestado do Azure deve ser capaz de se comunicar com a extensão Atestado Convidado. Sem esse ponto de extremidade, o Trusted Launch não pode acessar o atestado de convidado, o que permite que o Microsoft Defender for Cloud monitore a integridade da sequência de inicialização de suas VMs.

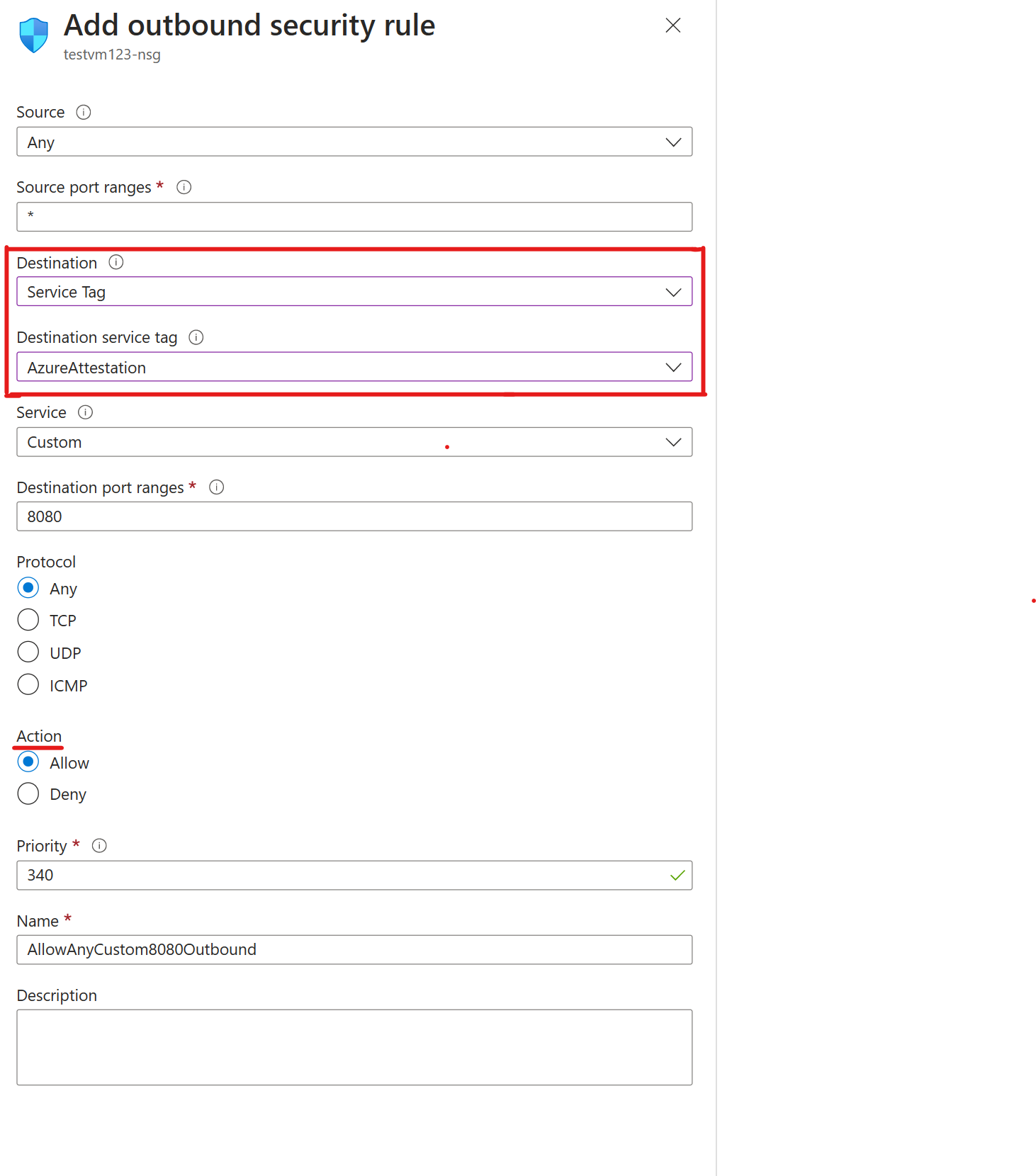

Para desbloquear o tráfego de Atestado do Azure em NSGs usando tags de serviço:

Vá para a VM que você deseja permitir o tráfego de saída.

No painel mais à esquerda, em Rede, selecione Configurações de rede.

Em seguida, selecione Criar regra>de porta Regra de porta de saída.

Para permitir o Atestado do Azure, torne o destino uma marca de serviço. Essa configuração permite que o intervalo de endereços IP seja atualizado e defina automaticamente regras que permitem o Atestado do Azure. Defina a tag de serviço de destino como AzureAttestation e defina Action como Allow.

Os firewalls protegem uma rede virtual, que contém várias VMs de inicialização confiável. Para desbloquear o tráfego de Atestado do Azure em um firewall usando uma coleção de regras de aplicativo:

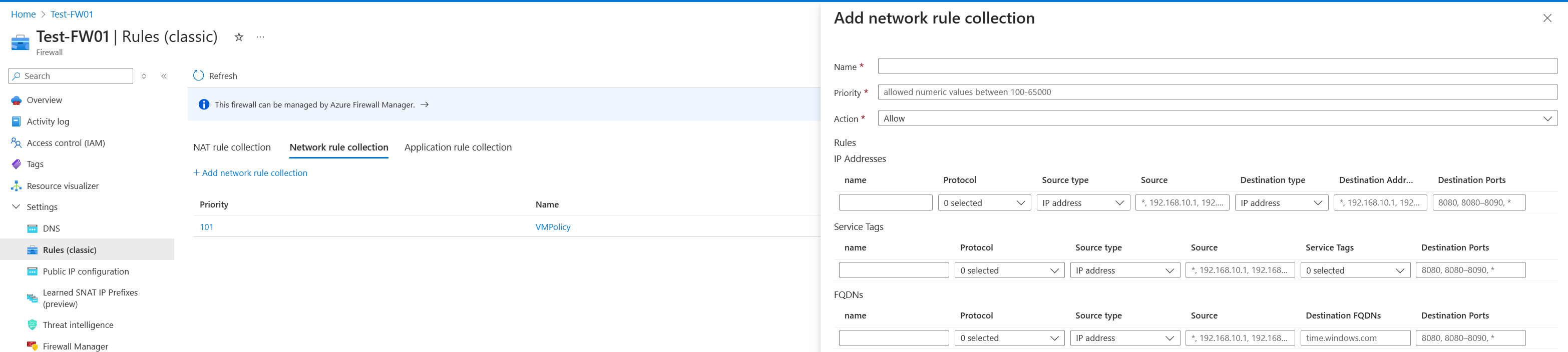

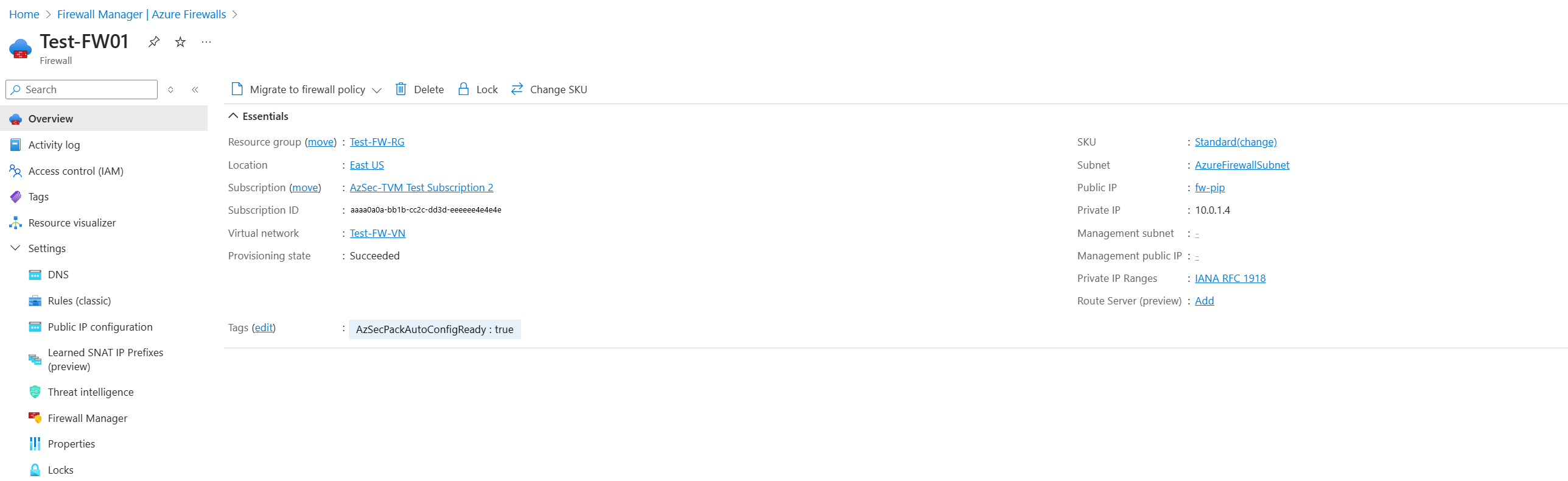

Vá para a instância do Firewall do Azure que tem o tráfego bloqueado do recurso VM de Inicialização Confiável.

Em Configurações, selecione Regras (clássicas) para começar a desbloquear o atestado de convidado atrás do firewall.

Em Coleção de regras de rede, selecione Adicionar coleção de regras de rede.

Configure o nome, a prioridade, o tipo de origem e as portas de destino com base nas suas necessidades. Defina Nome da marca de serviço como AzureAttestation e defina Action como Allow.

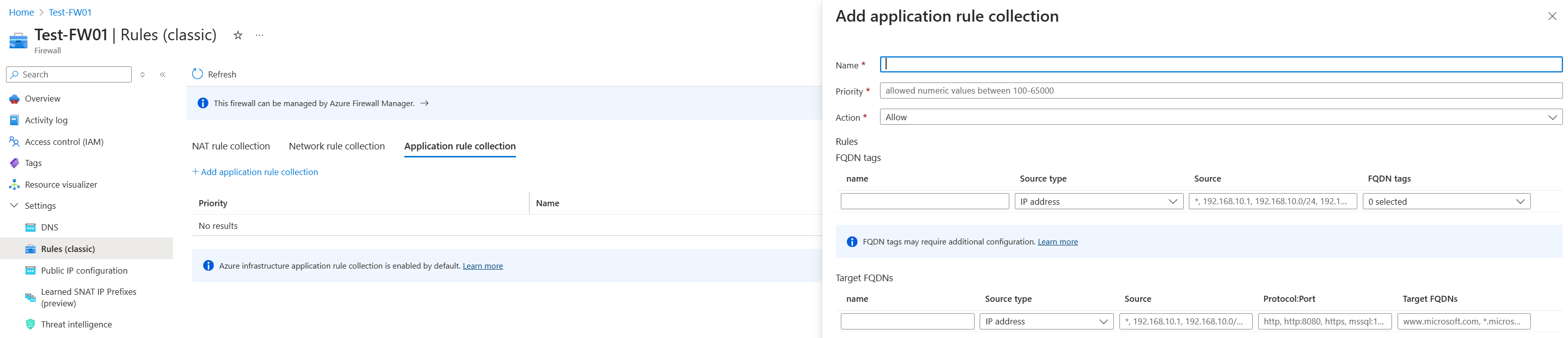

Para desbloquear o tráfego de Atestado do Azure em um firewall usando uma coleção de regras de aplicativo:

Vá para a instância do Firewall do Azure que tem o tráfego bloqueado do recurso VM de Inicialização Confiável.

A coleção de regras deve conter pelo menos uma regra destinada a FQDNs (nomes de domínio totalmente qualificados).

Selecione a coleção de regras de aplicativo e adicione uma regra de aplicativo.

Selecione um nome e uma prioridade numérica para suas regras de aplicativo. Defina Action para a coleção de regras como Allow.

Configure o nome, a origem e o protocolo. O tipo de origem é para um único endereço IP. Selecione o grupo IP para permitir vários endereços IP através do firewall.

Fornecedores regionais partilhados

O Atestado do Azure fornece um provedor compartilhado regional em cada região disponível. Você pode optar por usar o provedor compartilhado regional para atestado ou criar seus próprios provedores com políticas personalizadas. Qualquer usuário do Microsoft Entra pode acessar provedores compartilhados. A política associada a ele não pode ser alterada.

Nota

Você pode configurar o tipo de origem, o serviço, os intervalos de portas de destino, o protocolo, a prioridade e o nome.

Conteúdos relacionados

Saiba mais sobre a Inicialização Confiável e a implantação de uma VM de Inicialização Confiável.