Configurar a inscrição e o início de sessão com uma conta do Azure AD B2C a partir de outro inquilino do Azure AD B2C

Antes de começar, use o seletor Escolha um tipo de política para escolher o tipo de política que você está configurando. O Azure Ative Directory B2C oferece dois métodos para definir como os usuários interagem com seus aplicativos: por meio de fluxos de usuário predefinidos ou por meio de políticas personalizadas totalmente configuráveis. As etapas exigidas neste artigo são diferentes para cada método.

Nota

No Azure Ative Directory B2C, as políticas personalizadas são projetadas principalmente para lidar com cenários complexos. Para a maioria dos cenários, recomendamos que você use fluxos de usuário internos. Se você não tiver feito isso, saiba mais sobre o pacote inicial de políticas personalizadas em Introdução às políticas personalizadas no Ative Directory B2C.

Descrição geral

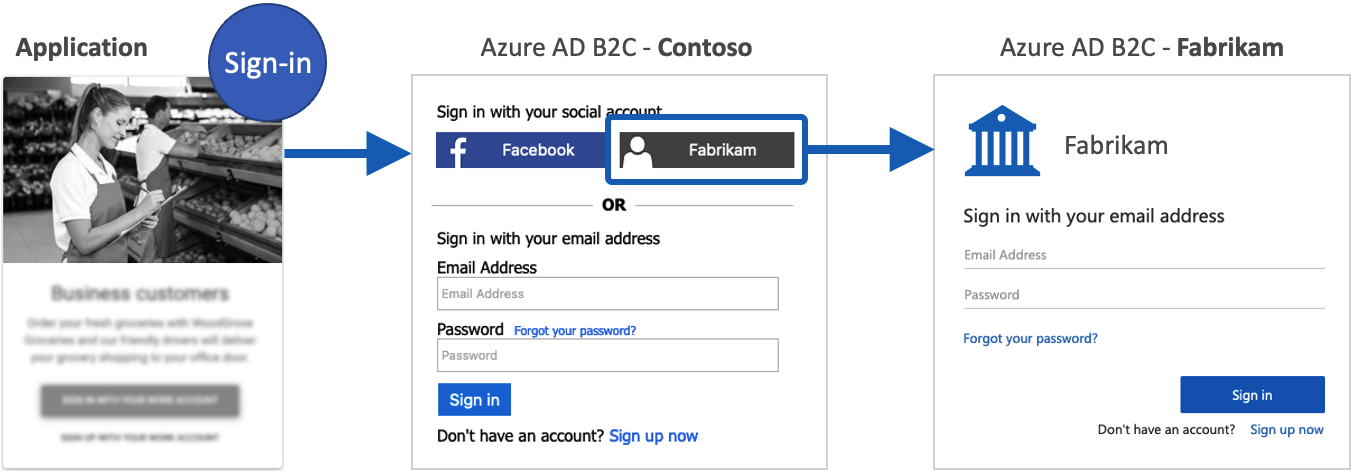

Este artigo descreve como configurar uma federação com outro locatário do Azure AD B2C. Quando seus aplicativos são protegidos com o Azure AD B2C, isso permite que os usuários de outros Azure AD B2C façam logon com suas contas existentes. No diagrama a seguir, os usuários podem entrar em um aplicativo protegido pelo Azure AD B2C da Contoso, com uma conta gerenciada pelo locatário do Azure AD B2C da Fabrikam. Nesse caso, a conta de usuário deve estar presente no locatário da Fabrikam antes que um aplicativo protegido pelo Azure AD B2C da Contoso possa tentar entrar.

Pré-requisitos

- Crie um fluxo de usuários para que os usuários possam se inscrever e entrar em seu aplicativo.

- Registe uma aplicação Web.

- Conclua as etapas em Introdução às políticas personalizadas no Ative Directory B2C

- Registe uma aplicação Web.

Verificar o domínio do editor do aplicativo

A partir de novembro de 2020, novos registros de aplicativos aparecem como não verificados no prompt de consentimento do usuário, a menos que o domínio do editor do aplicativo seja verificado e a identidade da empresa tenha sido verificadacom o Microsoft Partner Network e associada ao aplicativo. (Saiba mais sobre esta alteração.) Observe que, para fluxos de usuário do Azure AD B2C, o domínio do editor aparece somente quando se usa uma conta da Microsoft ou outro locatário do Microsoft Entra como provedor de identidade. Para atender a esses novos requisitos, faça o seguinte:

- Verifique a identidade da sua empresa usando sua conta do Microsoft Partner Network (MPN). Este processo verifica as informações sobre a sua empresa e o contacto principal da sua empresa.

- Conclua o processo de verificação do editor para associar sua conta MPN ao registro do aplicativo usando uma das seguintes opções:

- Se o registro do aplicativo para o provedor de identidade da conta da Microsoft estiver em um locatário do Microsoft Entra, verifique seu aplicativo no portal de Registro de Aplicativo.

- Se o registro do seu aplicativo para o provedor de identidade da conta da Microsoft estiver em um locatário do Azure AD B2C, marque seu aplicativo como editor verificado usando APIs do Microsoft Graph (por exemplo, usando o Graph Explorer). A interface do usuário para definir o editor verificado de um aplicativo está atualmente desabilitada para locatários do Azure AD B2C.

Criar um aplicativo do Azure AD B2C

Para habilitar o logon para usuários com uma conta de outro locatário do Azure AD B2C (por exemplo, Fabrikam), em seu Azure AD B2C (por exemplo, Contoso):

- Crie um fluxo de usuário ou uma política personalizada.

- Em seguida, crie um aplicativo no Azure AD B2C, conforme descrito nesta seção.

Para criar um aplicativo.

Inicie sessão no portal do Azure.

Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para seu locatário do Azure AD B2C no menu Diretórios + assinaturas .

No portal do Azure, procure e selecione Azure AD B2C.

Selecione Registos de aplicações e, em seguida, selecione Novo registo.

Insira um Nome para o aplicativo. Por exemplo, ContosoApp.

Em Tipos de conta suportados, selecione Contas em qualquer provedor de identidade ou diretório organizacional (para autenticar usuários com fluxos de usuários).

Em Redirecionar URI, selecione Web e insira a seguinte URL em letras minúsculas, onde

your-B2C-tenant-nameé substituído pelo nome do locatário do Azure AD B2C (por exemplo, Contoso).https://your-B2C-tenant-name.b2clogin.com/your-B2C-tenant-name.onmicrosoft.com/oauth2/authrespPor exemplo,

https://contoso.b2clogin.com/contoso.onmicrosoft.com/oauth2/authresp.Se utilizar um domínio personalizado, introduza

https://your-domain-name/your-tenant-name.onmicrosoft.com/oauth2/authresp. Substituayour-domain-namepelo seu domínio personalizado eyour-tenant-namepelo nome do seu inquilino.Em Permissões, marque a caixa de seleção Conceder consentimento de administrador para permissões openid e offline_access .

Selecione Registar.

Na página Azure AD B2C - Registros de aplicativos, selecione o aplicativo que você criou, por exemplo, ContosoApp.

Registre o ID do aplicativo (cliente) mostrado na página Visão geral do aplicativo. Você precisa disso quando configura o provedor de identidade na próxima seção.

No menu à esquerda, em Gerenciar, selecione Segredos de certificados&.

Selecione Novo segredo do cliente.

Insira uma descrição para o segredo do cliente na caixa Descrição . Por exemplo, clientsecret1.

Em Expira, selecione uma duração para a qual o segredo é válido e, em seguida, selecione Adicionar.

Registre o valor do segredo. Você precisa disso quando configura o provedor de identidade na próxima seção.

Configurar o Azure AD B2C como um provedor de identidade

Inicie sessão no portal do Azure.

Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para seu locatário do Azure AD B2C no menu Diretórios + assinaturas .

Escolha Todos os serviços no canto superior esquerdo do portal do Azure e, em seguida, procure e selecione Azure AD B2C.

Selecione Provedores de identidade e, em seguida, selecione Novo provedor OpenID Connect.

Insira um Nome. Por exemplo, insira Fabrikam.

Para URL de metadados, insira a seguinte URL substituindo

{tenant}pelo nome de domínio do locatário do Azure AD B2C (por exemplo, Fabrikam). Substitua o{policy}pelo nome da política que você configura no outro locatário:https://{tenant}.b2clogin.com/{tenant}.onmicrosoft.com/{policy}/v2.0/.well-known/openid-configurationPor exemplo,

https://fabrikam.b2clogin.com/fabrikam.onmicrosoft.com/B2C_1_susi/v2.0/.well-known/openid-configuration.Em ID do cliente, insira a ID do aplicativo que você registrou anteriormente.

Em Segredo do cliente, insira o segredo do cliente que você gravou anteriormente.

Para o Escopo, insira o

openidarquivo .Deixe os valores padrão para Tipo de resposta e Modo de resposta.

(Opcional) Para a dica de domínio, insira o nome de domínio que você deseja usar para a entrada direta. Por exemplo, fabrikam.com.

Em Mapeamento de declarações do provedor de identidade, selecione as seguintes declarações:

- ID de utilizador: sub

- Nome para exibição: nome

- Nome próprio: given_name

- Apelido: family_name

- E-mail: e-mail

Selecione Guardar.

Adicionar o provedor de identidade do Azure AD B2C a um fluxo de usuário

- Em seu locatário do Azure AD B2C, selecione Fluxos de usuário.

- Clique no fluxo de usuário que você deseja adicionar ao provedor de identidade do Azure AD B2C.

- Em Provedores de identidade social, selecione Fabrikam.

- Selecione Guardar.

- Para testar sua política, selecione Executar fluxo de usuário.

- Em Application, selecione o aplicativo Web chamado testapp1 que você registrou anteriormente. O URL de resposta deve mostrar

https://jwt.ms. - Selecione o botão Executar fluxo de usuário.

- Na página de inscrição ou entrada, selecione Fabrikam para entrar com o outro locatário do Azure AD B2C.

Se o processo de entrada for bem-sucedido, seu navegador será redirecionado para https://jwt.ms, que exibe o conteúdo do token retornado pelo Azure AD B2C.

Criar uma chave de política

Você precisa armazenar a chave do aplicativo criada anteriormente em seu locatário do Azure AD B2C.

- Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para seu locatário do Azure AD B2C no menu Diretórios + assinaturas .

- Escolha Todos os serviços no canto superior esquerdo do portal do Azure e, em seguida, procure e selecione Azure AD B2C.

- Em Políticas, selecione Identity Experience Framework.

- Selecione Chaves de política e, em seguida, selecione Adicionar.

- Em Opções, escolha

Manual. - Insira um Nome para a chave de política. Por exemplo,

FabrikamAppSecret. O prefixoB2C_1A_é adicionado automaticamente ao nome da sua chave quando ela é criada, portanto, sua referência no XML na seção a seguir é B2C_1A_FabrikamAppSecret. - Em Segredo, insira o segredo do cliente que você gravou anteriormente.

- Para Uso da chave, selecione

Signature. - Selecione Criar.

Configurar o Azure AD B2C como um provedor de identidade

Para permitir que os usuários entrem usando uma conta de outro locatário do Azure AD B2C (Fabrikam), você precisa definir o outro Azure AD B2C como um provedor de declarações com o qual o Azure AD B2C pode se comunicar por meio de um ponto de extremidade. O ponto de extremidade fornece um conjunto de declarações que são usadas pelo Azure AD B2C para verificar se um usuário específico foi autenticado.

Você pode definir o Azure AD B2C como um provedor de declarações adicionando o Azure AD B2C ao elemento ClaimsProvider no arquivo de extensão de sua política.

Abra o arquivo TrustFrameworkExtensions.xml .

Encontre o elemento ClaimsProviders . Se não existir, adicione-o sob o elemento raiz.

Adicione um novo ClaimsProvider da seguinte maneira:

<ClaimsProvider> <Domain>fabrikam.com</Domain> <DisplayName>Federation with Fabrikam tenant</DisplayName> <TechnicalProfiles> <TechnicalProfile Id="AzureADB2CFabrikam-OpenIdConnect"> <DisplayName>Fabrikam</DisplayName> <Protocol Name="OpenIdConnect"/> <Metadata> <!-- Update the Client ID below to the Application ID --> <Item Key="client_id">00000000-0000-0000-0000-000000000000</Item> <!-- Update the metadata URL with the other Azure AD B2C tenant name and policy name --> <Item Key="METADATA">https://{tenant}.b2clogin.com/{tenant}.onmicrosoft.com/{policy}/v2.0/.well-known/openid-configuration</Item> <Item Key="UsePolicyInRedirectUri">false</Item> <Item Key="response_types">code</Item> <Item Key="scope">openid</Item> <Item Key="response_mode">form_post</Item> <Item Key="HttpBinding">POST</Item> </Metadata> <CryptographicKeys> <Key Id="client_secret" StorageReferenceId="B2C_1A_FabrikamAppSecret"/> </CryptographicKeys> <OutputClaims> <OutputClaim ClaimTypeReferenceId="issuerUserId" PartnerClaimType="sub" /> <OutputClaim ClaimTypeReferenceId="givenName" PartnerClaimType="given_name" /> <OutputClaim ClaimTypeReferenceId="surname" PartnerClaimType="family_name" /> <OutputClaim ClaimTypeReferenceId="displayName" PartnerClaimType="name" /> <OutputClaim ClaimTypeReferenceId="email" PartnerClaimType="email" /> <OutputClaim ClaimTypeReferenceId="identityProvider" PartnerClaimType="iss" /> <OutputClaim ClaimTypeReferenceId="authenticationSource" DefaultValue="socialIdpAuthentication" AlwaysUseDefaultValue="true" /> <OutputClaim ClaimTypeReferenceId="otherMails" PartnerClaimType="emails"/> </OutputClaims> <OutputClaimsTransformations> <OutputClaimsTransformation ReferenceId="CreateRandomUPNUserName" /> <OutputClaimsTransformation ReferenceId="CreateUserPrincipalName" /> <OutputClaimsTransformation ReferenceId="CreateAlternativeSecurityId" /> </OutputClaimsTransformations> <UseTechnicalProfileForSessionManagement ReferenceId="SM-SocialLogin"/> </TechnicalProfile> </TechnicalProfiles> </ClaimsProvider>Atualize os seguintes elementos XML com o valor relevante:

Elemento XML Valor ClaimsProvider\Domínio O nome de domínio usado para entrada direta. Introduza o nome de domínio que pretende utilizar no início de sessão direto. Por exemplo, fabrikam.com. TechnicalProfile\DisplayName Este valor será apresentado no botão de início de sessão no ecrã de início de sessão. Por exemplo, a Fabrikam. Metadados\client_id O identificador de aplicativo do provedor de identidade. Atualize a ID do Cliente com a ID do Aplicativo criada anteriormente no outro locatário do Azure AD B2C. Metadados\METADADOS Uma URL que aponta para um documento de configuração do provedor de identidade OpenID Connect, que também é conhecido como ponto de extremidade de configuração conhecido do OpenID. Insira a seguinte URL substituindo {tenant}pelo nome de domínio do outro locatário do Azure AD B2C (Fabrikam). Substitua o{tenant}pelo nome da política que você configura no outro locatário e{policy]pelo nome da política:https://{tenant}.b2clogin.com/{tenant}.onmicrosoft.com/{policy}/v2.0/.well-known/openid-configuration. Por exemplo,https://fabrikam.b2clogin.com/fabrikam.onmicrosoft.com/B2C_1_susi/v2.0/.well-known/openid-configuration.Chaves Criptográficas Atualize o valor de StorageReferenceId para o nome da chave de política criada anteriormente. Por exemplo, B2C_1A_FabrikamAppSecret.

Adicionar uma jornada do usuário

Neste ponto, o provedor de identidade foi configurado, mas ainda não está disponível em nenhuma das páginas de entrada. Se você não tiver sua própria jornada de usuário personalizada, crie uma duplicata de uma jornada de usuário de modelo existente, caso contrário, continue para a próxima etapa.

- Abra o arquivo TrustFrameworkBase.xml do pacote inicial.

- Localize e copie todo o conteúdo do elemento UserJourney que inclui

Id="SignUpOrSignIn"o . - Abra o TrustFrameworkExtensions.xml e localize o elemento UserJourneys. Se o elemento não existir, adicione um.

- Cole todo o conteúdo do elemento UserJourney que você copiou como filho do elemento UserJourneys .

- Renomeie o ID da jornada do usuário. Por exemplo,

Id="CustomSignUpSignIn".

Adicionar o provedor de identidade a uma jornada do usuário

Agora que você tem uma jornada do usuário, adicione o novo provedor de identidade à jornada do usuário. Primeiro, adicione um botão de início de sessão e, em seguida, associe o botão a uma ação. A ação é o perfil técnico que você criou anteriormente.

Encontre o elemento da etapa de orquestração que inclui

Type="CombinedSignInAndSignUp"o , ouType="ClaimsProviderSelection"na jornada do usuário. Geralmente é o primeiro passo da orquestração. O elemento ClaimsProviderSelections contém uma lista de provedores de identidade com os quais um usuário pode entrar. A ordem dos elementos controla a ordem dos botões de entrada apresentados ao usuário. Adicione um elemento XML ClaimsProviderSelection . Defina o valor de TargetClaimsExchangeId como um nome amigável.Na próxima etapa de orquestração, adicione um elemento ClaimsExchange . Defina o Id como o valor do ID de troca de declarações de destino. Atualize o valor de TechnicalProfileReferenceId para o Id do perfil técnico criado anteriormente.

O XML a seguir demonstra as duas primeiras etapas de orquestração de uma jornada do usuário com o provedor de identidade:

<OrchestrationStep Order="1" Type="CombinedSignInAndSignUp" ContentDefinitionReferenceId="api.signuporsignin">

<ClaimsProviderSelections>

...

<ClaimsProviderSelection TargetClaimsExchangeId="AzureADB2CFabrikamExchange" />

</ClaimsProviderSelections>

...

</OrchestrationStep>

<OrchestrationStep Order="2" Type="ClaimsExchange">

...

<ClaimsExchanges>

<ClaimsExchange Id="AzureADB2CFabrikamExchange" TechnicalProfileReferenceId="AzureADB2CFabrikam-OpenIdConnect" />

</ClaimsExchanges>

</OrchestrationStep>

Configurar a política de terceira parte confiável

A política de terceira parte confiável, por exemplo SignUpSignIn.xml, especifica a jornada do usuário que o Azure AD B2C executará. Encontre o elemento DefaultUserJourney na terceira parte confiável. Atualize o ReferenceId para corresponder ao ID de jornada do usuário, no qual você adicionou o provedor de identidade.

No exemplo a seguir, para a jornada do CustomSignUpSignIn usuário, o ReferenceId é definido como CustomSignUpSignIn:

<RelyingParty>

<DefaultUserJourney ReferenceId="CustomSignUpSignIn" />

...

</RelyingParty>

Carregar a política personalizada

- Inicie sessão no portal do Azure.

- Selecione o ícone Diretório + Assinatura na barra de ferramentas do portal e selecione o diretório que contém seu locatário do Azure AD B2C.

- No portal do Azure, procure e selecione Azure AD B2C.

- Em Políticas, selecione Identity Experience Framework.

- Selecione Carregar Política Personalizada e, em seguida, carregue os dois ficheiros de política que alterou, pela seguinte ordem: a política de extensão, por exemplo

TrustFrameworkExtensions.xml, e, em seguida, a política de entidade confiadora, comoSignUpSignIn.xml.

Testar sua política personalizada

- Selecione sua política de terceira parte confiável, por exemplo

B2C_1A_signup_signin. - Em Aplicativo, selecione um aplicativo Web que você registrou anteriormente. O URL de resposta deve mostrar

https://jwt.ms. - Selecione o botão Executar agora .

- Na página de inscrição ou entrada, selecione Fabrikam para entrar com o outro locatário do Azure AD B2C.

Se o processo de entrada for bem-sucedido, seu navegador será redirecionado para https://jwt.ms, que exibe o conteúdo do token retornado pelo Azure AD B2C.

Próximos passos

Saiba como passar o outro token do Azure AD B2C para seu aplicativo.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários