Configurar o Azure Active Directory B2C com o Protetor de Aplicações Web da Akamai

Saiba como ativar o inquilino do Akamai Web Application Protector (WAP) para o Azure Active Directory B2C (Azure AD B2C) através de domínios personalizados. O Akamai WAP ajuda a organização a proteger as suas aplicações Web contra ataques maliciosos que visam explorar vulnerabilidades como a injeção de SQL e scripting entre sites.

Saiba mais sobre akamai.com: O que é um Firewall de Aplicações Web (WAF)?

Vantagens da utilização da WAF:

- Controlar a gestão de tráfego para os seus serviços

- Configurar à frente de um inquilino do Azure AD B2C

- Manipular o tráfego para proteger e proteger a sua infraestrutura de identidade

Este artigo aplica-se a:

WAP: Web Application Protector KSD: Kona Site Defender

Pré-requisitos

- Uma subscrição do Azure

- Se não tiver uma, obtenha uma conta gratuita do Azure

- Um inquilino Azure AD B2C associado à sua subscrição do Azure

- Uma conta Akamai WAP

- Aceda a akamai.com para Explorar todos os produtos e versões de avaliação da Akamai

Descrição do cenário

A integração do Akamai WAP inclui os seguintes componentes:

- Azure AD B2C – o servidor de autorização que verifica as credenciais do utilizador com políticas personalizadas no inquilino. Também conhecido como fornecedor de identidade (IdP).

- Azure Front Door – permite domínios personalizados para o inquilino do Azure B2C

- O tráfego do Akamai WAP encaminha para o Azure Front Door e, em seguida, vai para o inquilino Azure AD B2C

- O que é o Azure Front Door?

- Akamai WAP – a firewall de aplicações Web que gere o tráfego enviado para o servidor de autorização

Integrar com o Azure AD B2C

Para domínios personalizados no Azure AD B2C, utilize a funcionalidade de domínio personalizado no Azure Front Door.

Veja Ativar domínios personalizados para Azure AD B2C.

Quando o domínio personalizado para Azure AD B2C estiver configurado com o Azure Front Door, utilize as seguintes instruções para testar o domínio personalizado.

Veja Testar o seu domínio personalizado e, em seguida, avance para a secção seguinte.

Criar uma conta do Akamai

- Aceda a akamai.com.

- Selecione Saiba mais.

- Na página Serviços de Computação na Cloud , selecione Criar conta.

Criar e configurar uma propriedade

Uma propriedade é um ficheiro de configuração que indica aos nossos servidores edge como lidar e responder a pedidos recebidos dos seus utilizadores finais. As propriedades são criadas e mantidas no Gestor de Propriedades.

Para saber mais, aceda a techdocs.akamai.com para O que é uma Propriedade?

- Aceda a control.akamai.com para iniciar sessão: página de início de sessão do Centro de Controlo do Akamai.

- Aceda ao Gestor de Propriedades.

- Em Versão da propriedade, selecione TLSStandard ou Avançado (recomendado).

- Para nomes de anfitrião de propriedades, adicione um nome de anfitrião de propriedade, o seu domínio personalizado. Por exemplo,

login.domain.com.

Importante

Crie ou modifique certificados com as definições de nome de domínio personalizadas corretas. Aceda a techdocs.akamai.com para Configurar nomes de anfitrião HTTPS.

Definições de configuração da propriedade do servidor de origem

Utilize as seguintes definições para o servidor de origem.

- Em Tipo de origem, introduza o seu tipo.

- Em Nome do anfitrião do servidor de origem , introduza o seu nome de anfitrião. Por exemplo,

yourafddomain.azurefd.net - Para Reencaminhar cabeçalho de anfitrião, utilize Cabeçalho de Anfitrião recebido.

- Para o Nome do anfitrião da chave de cache , utilize Cabeçalho de Anfitrião recebido.

Configurar o DNS

Crie um registo de Nome Canónico (CNAME) no seu DNS, como login.domain.com, que aponta para o nome do anfitrião do Edge no campo Nome do anfitrião da propriedade .

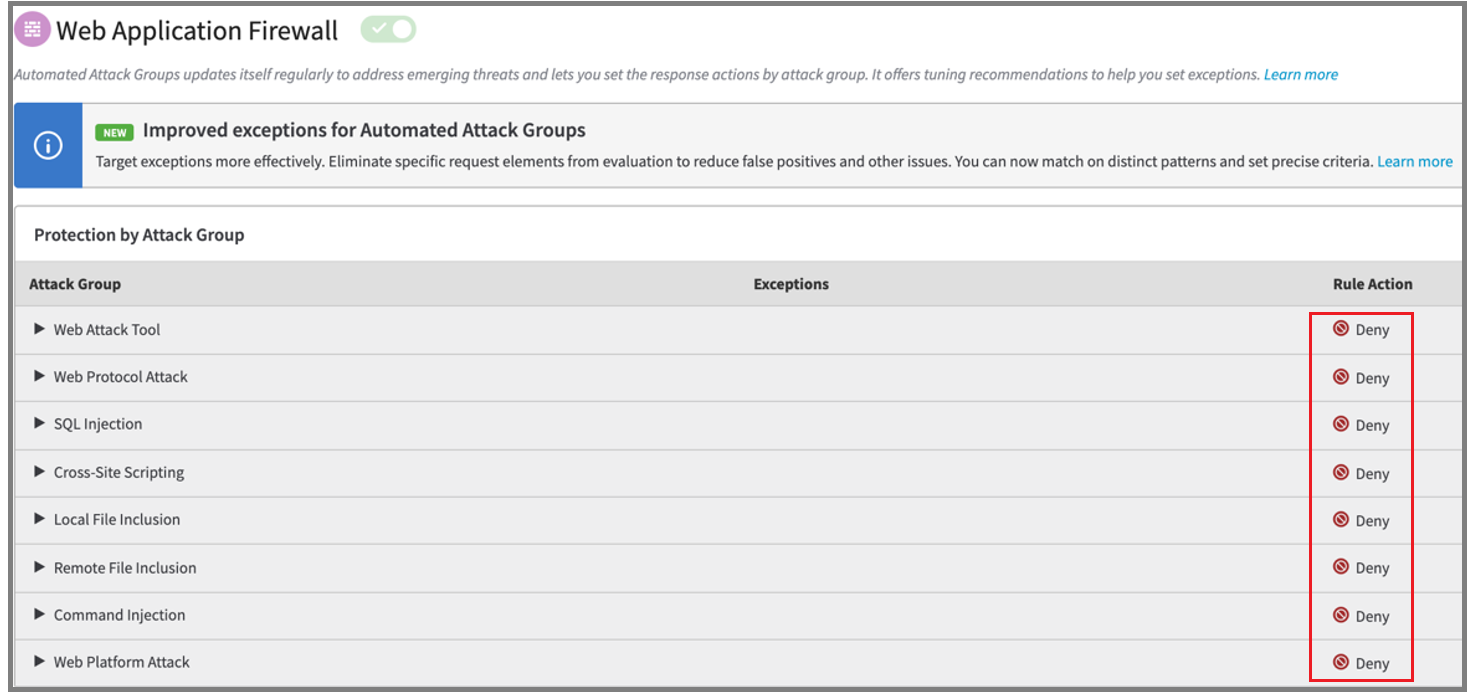

Configurar o Akamai WAP

Para começar a utilizar a configuração da WAP, aceda a techdocs.akamai.com do Protetor de API da Aplicação&.

Durante a configuração, para itens no Grupo de Ataques, em Ações de Regra, selecione Negar.

Testar as definições

Para garantir que o tráfego para Azure AD B2C passa pelo domínio personalizado:

- Confirmar que a WAP encaminha os pedidos recebidos para o domínio personalizado Azure AD B2C

- Garantir uma ligação TLS válida

- Confirme Azure AD B2C define os cookies corretamente para o domínio personalizado

- O dashboard do WAP na consola do Defender para Cloud tem gráficos de tráfego WAP

- O tráfego de ataque também aparece

Passos seguintes

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários