Configurar o TLS ponto a ponto com o Gateway de Aplicação através do portal

Este artigo descreve como usar o portal do Azure para configurar a criptografia TLS (Transport Layer Security) de ponta a ponta, anteriormente conhecida como criptografia SSL (Secure Sockets Layer), por meio da SKU do Azure Application Gateway v1.

Nota

O SKU do Application Gateway v2 requer certificados raiz confiáveis para habilitar a configuração de ponta a ponta.

Se não tiver uma subscrição do Azure, crie uma conta gratuita antes de começar.

Antes de começar

Para configurar o TLS de ponta a ponta com um gateway de aplicativo, você precisa de um certificado para o gateway. Os certificados também são necessários para os servidores back-end. O certificado de gateway é usado para derivar uma chave simétrica em conformidade com a especificação do protocolo TLS. A chave simétrica é então usada para criptografar e descriptografar o tráfego enviado para o gateway.

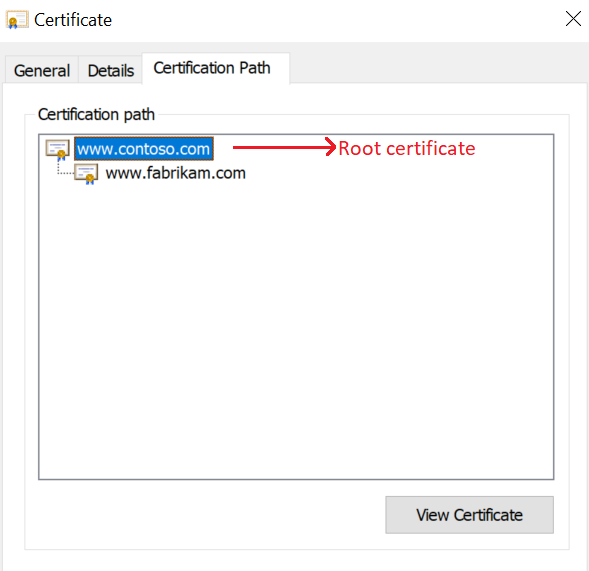

Para criptografia TLS de ponta a ponta, os servidores back-end corretos devem ser permitidos no gateway de aplicativo. Para permitir esse acesso, carregue o certificado público dos servidores back-end, também conhecidos como Certificados de Autenticação (v1) ou Certificados Raiz Confiáveis (v2), no gateway de aplicativo. Adicionar o certificado garante que o gateway de aplicativo se comunique apenas com instâncias de back-end conhecidas. Essa configuração protege ainda mais a comunicação de ponta a ponta.

Importante

Se você receber uma mensagem de erro para o certificado do servidor back-end, verifique se o certificado de front-end Common Name (CN) corresponde ao certificado de back-end CN. Para obter mais informações, consulte Incompatibilidade de certificado raiz confiável

Para saber mais, consulte Visão geral da terminação TLS e TLS de ponta a ponta com o Application Gateway.

Criar um novo gateway de aplicativo com TLS de ponta a ponta

Para criar um novo gateway de aplicativo com criptografia TLS de ponta a ponta, você precisará primeiro habilitar a terminação TLS ao criar um novo gateway de aplicativo. Essa ação habilita a criptografia TLS para comunicação entre o cliente e o gateway de aplicativo. Em seguida, você precisará colocar na lista Destinatários seguros os certificados para os servidores back-end nas configurações HTTP. Essa configuração permite a criptografia TLS para comunicação entre o gateway de aplicativos e os servidores back-end. Isso realiza criptografia TLS de ponta a ponta.

Habilitar a terminação TLS ao criar um novo gateway de aplicativo

Para saber mais, consulte habilitar a terminação TLS ao criar um novo gateway de aplicativo.

Adicionar autenticação/certificados raiz de servidores back-end

Selecione Todos os recursos e, em seguida, selecione myAppGateway.

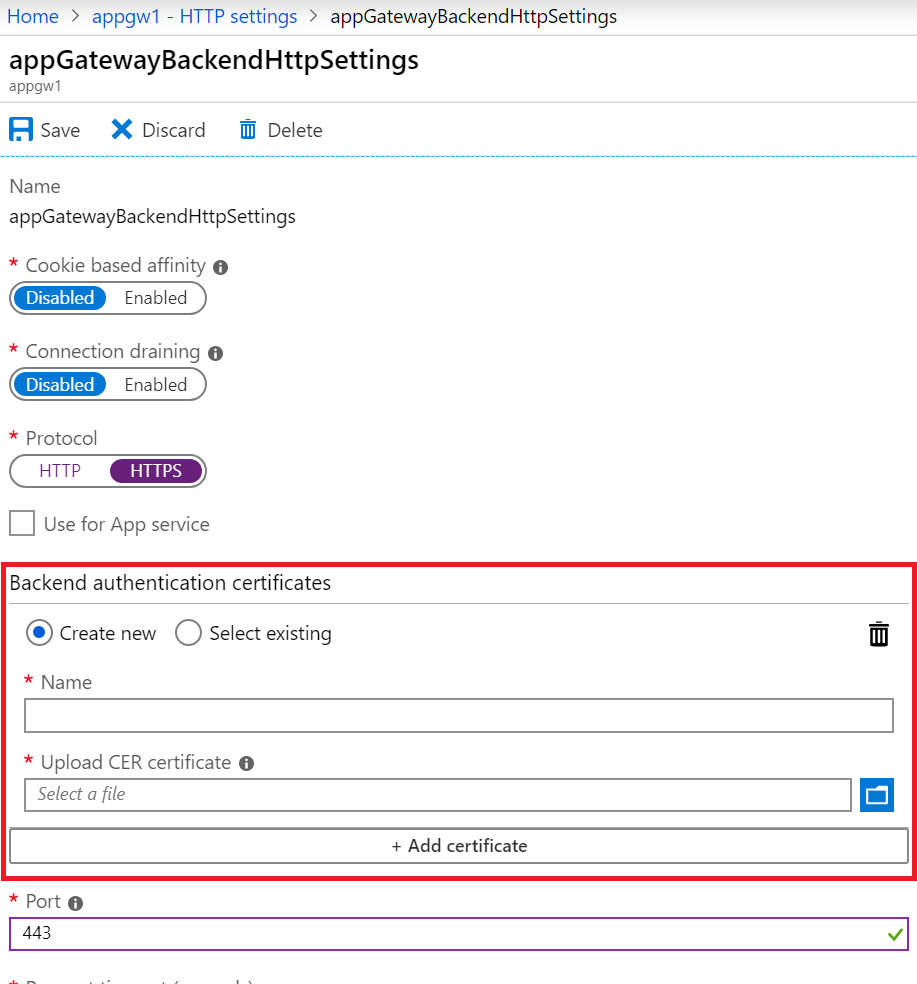

Selecione Configurações HTTP no menu do lado esquerdo. O Azure criou automaticamente uma configuração HTTP padrão, appGatewayBackendHttpSettings, quando você criou o gateway de aplicativo.

Selecione appGatewayBackendHttpSettings.

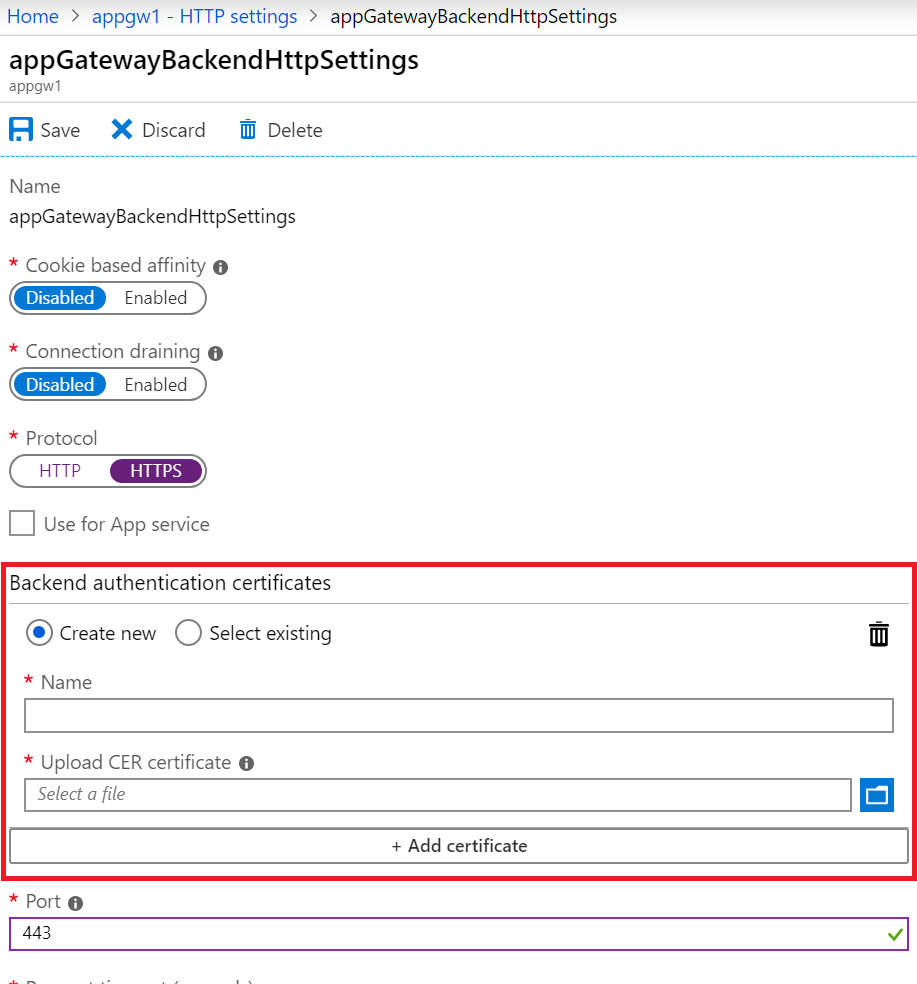

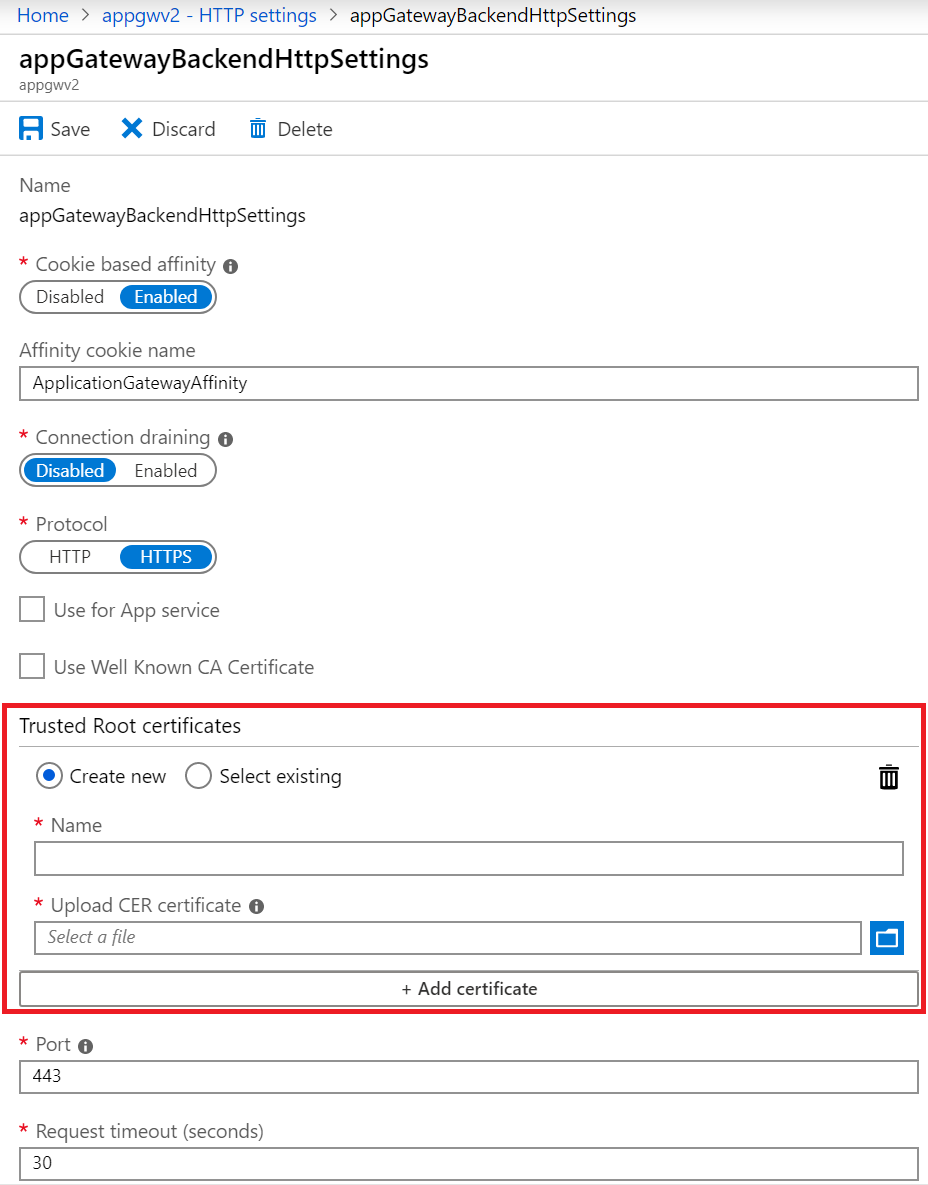

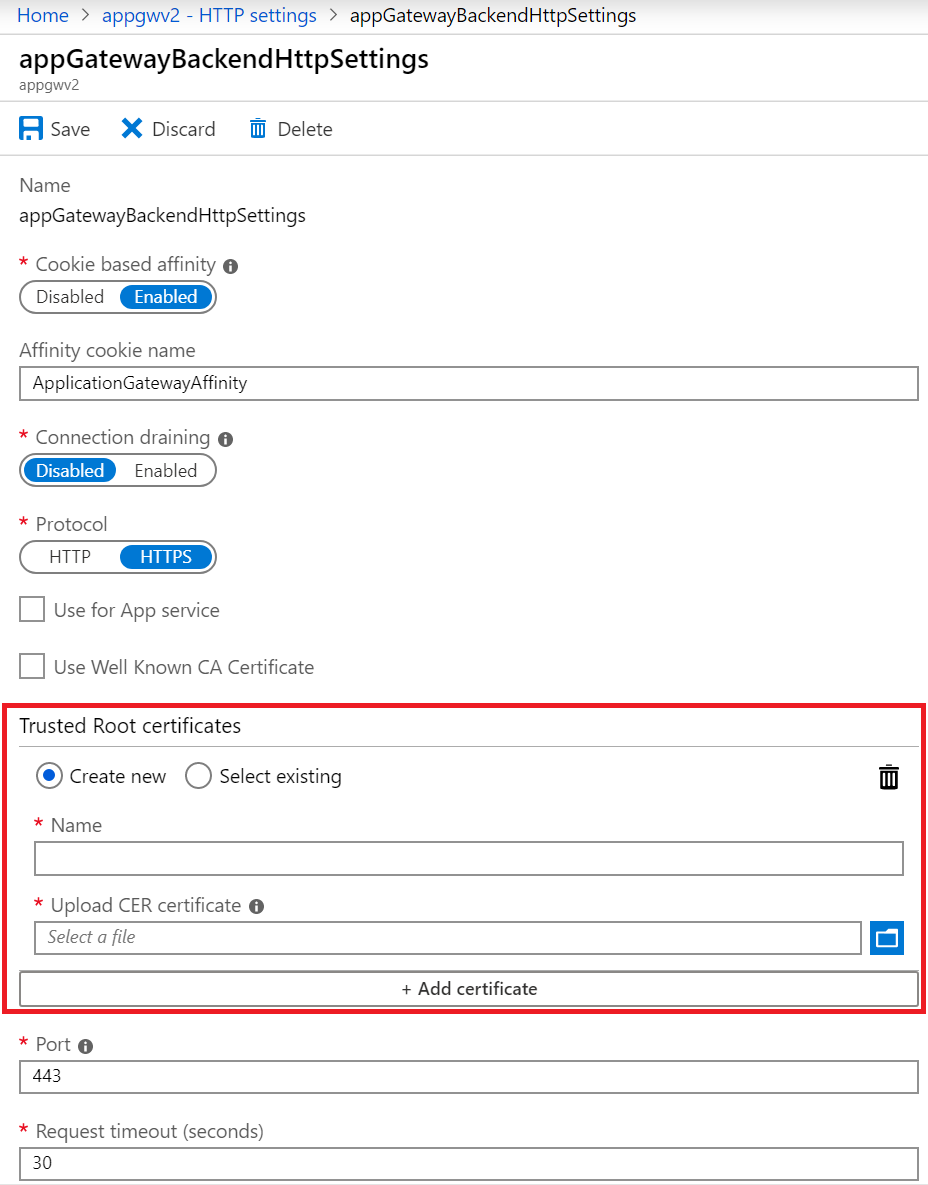

Em Protocolo, selecione HTTPS. Um painel para certificados de autenticação de back-end ou certificados raiz confiáveis é exibido.

Selecione Criar novo.

No campo Nome, insira um nome adequado.

Selecione o arquivo de certificado na caixa Carregar certificado CER.

Para gateways de aplicativos Standard e WAF (v1), você deve carregar a chave pública do certificado do servidor de back-end no formato .cer.

Para Standard_v2 e WAF_v2 gateways de aplicativos, você deve carregar o certificado raiz do certificado do servidor back-end em .cer formato. Se o certificado de back-end for emitido por uma autoridade de certificação (CA) conhecida, você poderá marcar a caixa de seleção Usar certificado de autoridade de certificação conhecida e, em seguida, não será necessário carregar um certificado .

Selecione Guardar.

Habilite o TLS de ponta a ponta para um gateway de aplicativo existente

Para configurar um gateway de aplicativo existente com criptografia TLS de ponta a ponta, você deve primeiro habilitar a terminação TLS no ouvinte. Essa ação habilita a criptografia TLS para comunicação entre o cliente e o gateway de aplicativo. Em seguida, coloque esses certificados para servidores back-end nas configurações HTTP na lista Destinatários seguros. Essa configuração permite a criptografia TLS para comunicação entre o gateway de aplicativos e os servidores back-end. Isso realiza criptografia TLS de ponta a ponta.

Você precisará usar um ouvinte com o protocolo HTTPS e um certificado para habilitar a terminação TLS. Você pode usar um ouvinte existente que atenda a essas condições ou criar um novo ouvinte. Se você escolher a opção anterior, poderá ignorar a seguinte seção "Habilitar terminação TLS em um gateway de aplicativo existente" e mover diretamente para a seção "Adicionar autenticação/certificados raiz confiáveis para servidores back-end".

Se você escolher a última opção, aplique as etapas no procedimento a seguir.

Habilitar a terminação TLS em um gateway de aplicativo existente

Selecione Todos os recursos e, em seguida, selecione myAppGateway.

Selecione Ouvintes no menu do lado esquerdo.

Selecione Ouvinte Básico ou Multissite, dependendo das suas necessidades.

Em Protocolo, selecione HTTPS. É apresentado um painel para Certificado .

Carregue o certificado PFX que você pretende usar para terminação TLS entre o cliente e o gateway de aplicativo.

Nota

Para fins de teste, você pode usar um certificado autoassinado. No entanto, isso não é recomendado para cargas de trabalho de produção, porque elas são mais difíceis de gerenciar e não são completamente seguras. Para saber mais, veja criar um certificado autoassinado.

Adicione outras configurações necessárias para o ouvinte, dependendo de suas necessidades.

Selecione OK para guardar.

Adicionar autenticação/certificados raiz confiáveis de servidores back-end

Selecione Todos os recursos e, em seguida, selecione myAppGateway.

Selecione Configurações HTTP no menu do lado esquerdo. Você pode colocar certificados em uma configuração HTTP de back-end existente na lista Destinatários seguros ou criar uma nova configuração HTTP. (Na próxima etapa, o certificado para a configuração HTTP padrão, appGatewayBackendHttpSettings, é adicionado à lista de Destinatários Seguros.)

Selecione appGatewayBackendHttpSettings.

Em Protocolo, selecione HTTPS. Um painel para certificados de autenticação de back-end ou certificados raiz confiáveis é exibido.

Selecione Criar novo.

No campo Nome, insira um nome adequado.

Selecione o arquivo de certificado na caixa Carregar certificado CER.

Para gateways de aplicativos Standard e WAF (v1), você deve carregar a chave pública do certificado do servidor de back-end no formato .cer.

Para Standard_v2 e WAF_v2 gateways de aplicativos, você deve carregar o certificado raiz do certificado do servidor back-end em .cer formato. Se o certificado de back-end for emitido por uma autoridade de certificação conhecida, você poderá marcar a caixa de seleção Usar certificado de autoridade de certificação conhecida e, em seguida, não será necessário carregar um certificado .

Selecione Guardar.

Próximos passos

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários