Tutorial: Configurar a rotação automática de certificados no Key Vault

Pode aprovisionar, gerir e implementar certificados digitais facilmente com o Azure Key Vault. Os certificados podem ser certificados SSL (Secure Sockets Layer)/Transport Layer Security (TLS) assinados por uma autoridade de certificação (AC) ou um certificado autoassinado. Key Vault também podem pedir e renovar certificados através de parcerias com ACs, fornecendo uma solução robusta para a gestão do ciclo de vida dos certificados. Neste tutorial, irá atualizar o período de validade de um certificado, a frequência de rotação automática e os atributos de AC.

Este tutorial mostra-lhe como:

- Faça a gestão de um certificado com o portal do Azure.

- Adicione uma conta de fornecedor de AC.

- Atualize o período de validade do certificado.

- Atualize a frequência de rotação automática do certificado.

- Atualize os atributos do certificado com Azure PowerShell.

Antes de começar, leia Key Vault conceitos básicos.

Se não tiver uma subscrição do Azure, crie uma conta gratuita antes de começar.

Iniciar sessão no Azure

Inicie sessão no portal do Azure.

Criar um cofre

Crie um cofre de chaves com um destes três métodos:

- Criar um cofre de chaves com o portal do Azure

- Criar um cofre de chaves com a CLI do Azure

- Criar um cofre de chaves com Azure PowerShell

Criar um certificado no Key Vault

Crie um certificado ou importe um certificado para o cofre de chaves (veja Passos para criar um certificado no Key Vault. Neste caso, irá trabalhar num certificado denominado ExampleCertificate.

Atualizar atributos do ciclo de vida do certificado

No Azure Key Vault, pode atualizar os atributos de ciclo de vida de um certificado no momento da criação do certificado ou depois.

Um certificado criado no Key Vault pode ser:

- Um certificado autoassinado.

- Um certificado criado com uma AC associada a Key Vault.

- Um certificado com uma AC que não esteja associada a Key Vault.

As seguintes ACs são atualmente fornecedores parceiros com Key Vault:

- DigiCert: Key Vault oferece certificados OV ou EV TLS/SSL.

- GlobalSign: Key Vault oferece certificados OV ou EV TLS/SSL.

Key Vault roda automaticamente certificados através de parcerias estabelecidas com ACs. Uma vez que Key Vault solicita e renova automaticamente certificados através da parceria, a capacidade de rotação automática não é aplicável a certificados criados com ACs que não estejam associados a Key Vault.

Nota

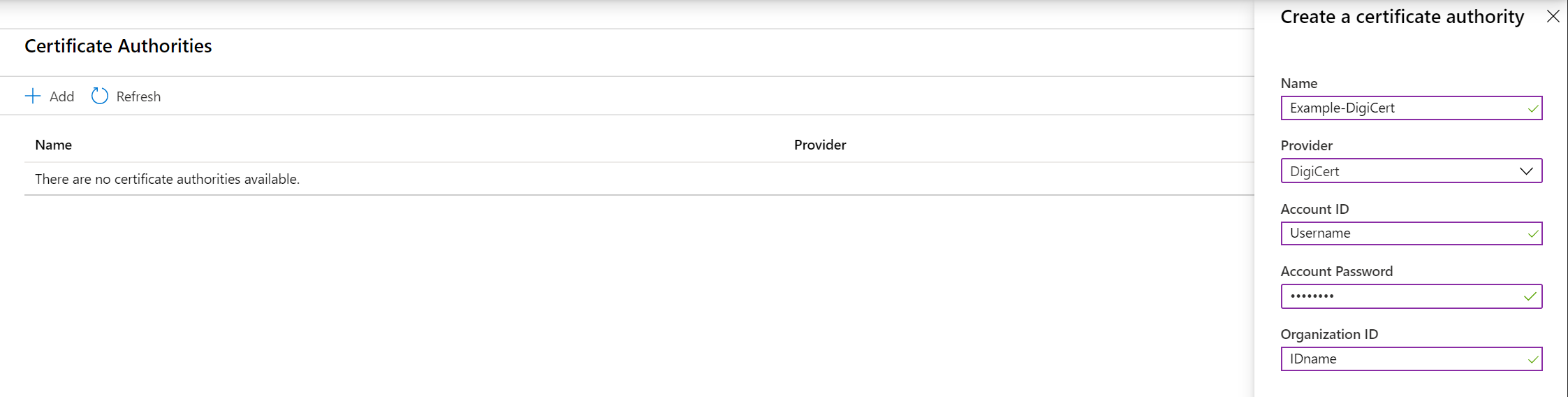

Um administrador de conta de um fornecedor de AC cria credenciais que Key Vault utiliza para criar, renovar e utilizar certificados TLS/SSL.

Atualizar atributos do ciclo de vida do certificado no momento da criação

Nas páginas de propriedades Key Vault, selecione Certificados.

Selecione Gerar/Importar.

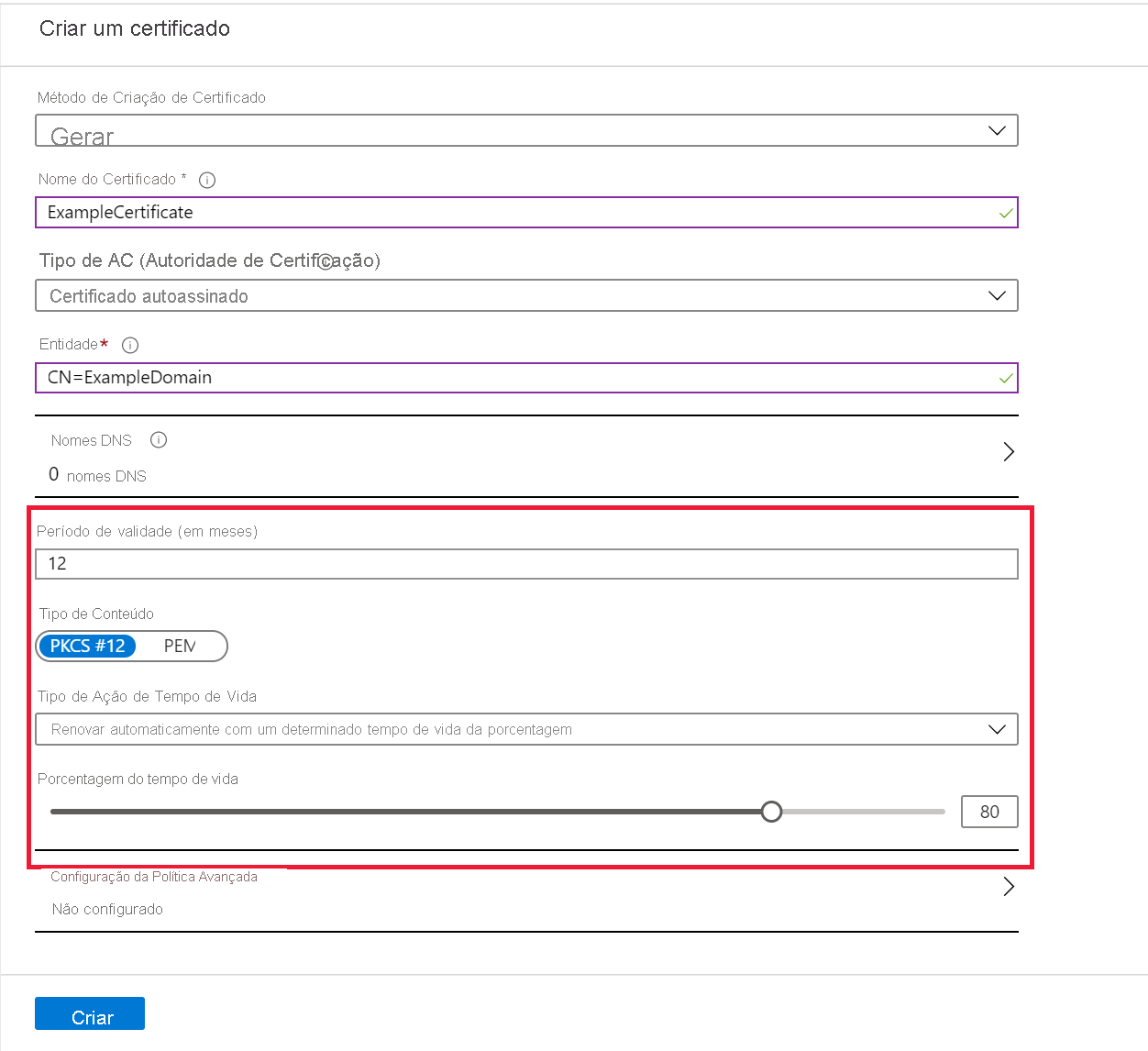

No ecrã Criar um certificado , atualize os seguintes valores:

Período de Validade: introduza o valor (em meses). A criação de certificados de curta duração é uma prática de segurança recomendada. Por predefinição, o valor de validade de um certificado recentemente criado é de 12 meses.

Tipo de Ação de Duração: selecione a ação de renovação automática e alerta do certificado e, em seguida, atualize a percentagem de duração ou Número de dias antes de expirar. Por predefinição, a renovação automática de um certificado é definida em 80% da sua duração. No menu pendente, selecione uma das seguintes opções.

Renovar automaticamente num determinado momento Email todos os contactos num determinado momento Selecionar esta opção ativará a autorotação. Selecionar esta opção não irá rodar automaticamente, mas apenas alertará os contactos. Pode saber mais sobre como configurar Email contacto aqui

Selecione Criar.

Atualizar atributos de ciclo de vida de um certificado armazenado

Selecione o cofre de chaves.

Nas páginas de propriedades Key Vault, selecione Certificados.

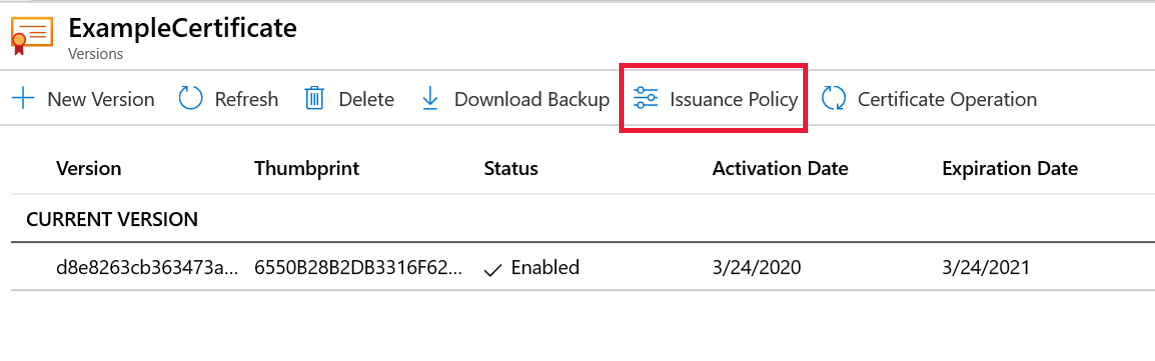

Selecione o certificado que pretende atualizar. Neste caso, irá trabalhar num certificado denominado ExampleCertificate.

Selecione Política de Emissão na barra de menus superior.

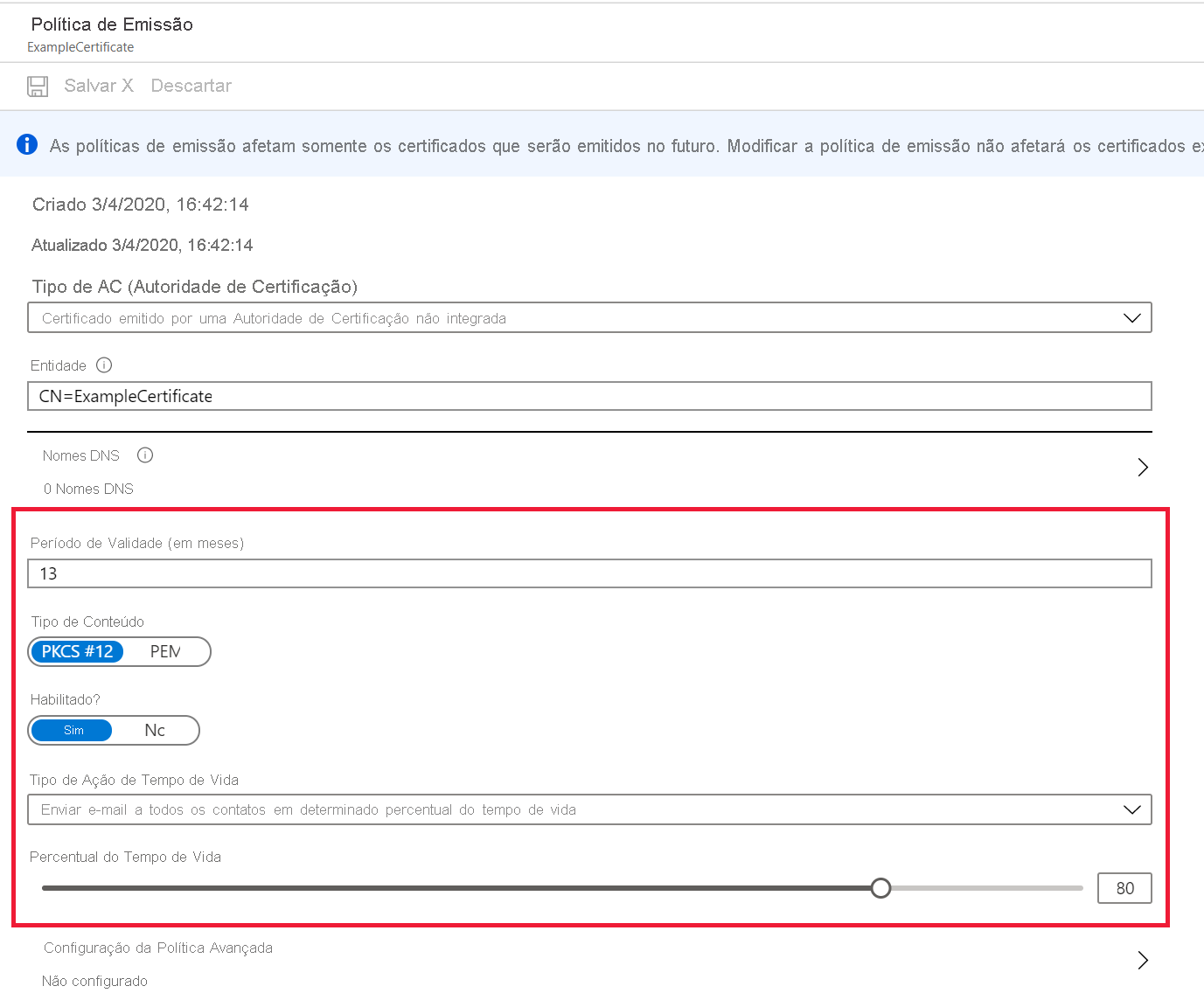

No ecrã Política de Emissão , atualize os seguintes valores:

- Período de Validade: atualize o valor (em meses).

- Tipo de Ação de Duração: selecione a ação de renovação automática e alerta do certificado e, em seguida, atualize a duração da percentagem ou o Número de dias antes de expirar.

Selecione Guardar.

Importante

Alterar o Tipo de Ação de Duração de um certificado registará imediatamente as modificações dos certificados existentes.

Atualizar atributos de certificado com o PowerShell

Set-AzureKeyVaultCertificatePolicy -VaultName $vaultName

-Name $certificateName

-RenewAtNumberOfDaysBeforeExpiry [276 or appropriate calculated value]

Dica

Para modificar a política de renovação de uma lista de certificados, introduza File.csv contendo VaultName,CertName como no exemplo seguinte:

vault1,Cert1

vault2,Cert2

$file = Import-CSV C:\Users\myfolder\ReadCSVUsingPowershell\File.csv

foreach($line in $file)

{

Set-AzureKeyVaultCertificatePolicy -VaultName $vaultName -Name $certificateName -RenewAtNumberOfDaysBeforeExpiry [276 or appropriate calculated value]

}

Para saber mais sobre os parâmetros, veja az keyvault certificate (certificado az keyvault).

Limpar os recursos

Outros tutoriais Key Vault baseiam-se neste tutorial. Se planeia trabalhar com estes tutoriais, poderá querer deixar estes recursos existentes implementados. Quando já não precisar deles, elimine o grupo de recursos, que elimina o cofre de chaves e os recursos relacionados.

Para eliminar o grupo de recursos com o portal:

- Introduza o nome do grupo de recursos na caixa Procurar na parte superior do portal. Quando o grupo de recursos utilizado neste início rápido aparecer nos resultados da pesquisa, selecione-o.

- Selecione Eliminar grupo de recursos.

- Na caixa ESCREVA O NOME DO GRUPO DE RECURSOS: escreva o nome do grupo de recursos e, em seguida, selecione Eliminar.

Passos seguintes

Neste tutorial, atualizou os atributos de ciclo de vida de um certificado. Para saber mais sobre Key Vault e como integrá-la com as suas aplicações, avance para os seguintes artigos:

- Leia mais sobre Gerir a criação de certificados no Azure Key Vault.

- Reveja a Descrição Geral do Key Vault.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários