Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Importante

A criação manual de incidentes, através do portal ou do Logic Apps, está atualmente em PRÉ-VISUALIZAÇÃO. Consulte os Termos de Utilização Suplementares para Pré-visualizações do Microsoft Azure para obter termos legais adicionais aplicáveis às funcionalidades Azure que estão em versão beta, pré-visualização ou que ainda não foram lançadas para disponibilidade geral.

A criação manual de incidentes está geralmente disponível com a API.

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender. A partir de julho de 2025, muitos novos clientes são automaticamente integrados e redirecionados para o portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender. Para obter mais informações, consulte It's Time to Move: Retireing Microsoft Sentinel's portal do Azure for greater security (Está na altura de mover: extinguir portal do Azure de Microsoft Sentinel para maior segurança).

Com Microsoft Sentinel como solução de gestão de informações e eventos de segurança (SIEM), as atividades de deteção e resposta de ameaças das suas operações de segurança são centradas em incidentes que investiga e remedia. Estes incidentes têm duas origens principais:

São gerados automaticamente quando os mecanismos de deteção operam nos registos e alertas que Microsoft Sentinel ingeridos a partir das respetivas origens de dados ligadas.

São ingeridos diretamente a partir de outros serviços de segurança ligados da Microsoft (como Microsoft Defender XDR) que os criaram.

No entanto, os dados de ameaças também podem ser provenientes de outras origens não ingeridas em Microsoft Sentinel ou eventos não registados em nenhum registo e, no entanto, podem justificar a abertura de uma investigação. Por exemplo, um funcionário pode reparar numa pessoa não reconhecida envolvida em atividades suspeitas relacionadas com os recursos de informação da sua organização. Este funcionário pode ligar ou enviar um e-mail para o centro de operações de segurança (SOC) para comunicar a atividade.

Microsoft Sentinel na portal do Azure permite que os seus analistas de segurança criem manualmente incidentes para qualquer tipo de evento, independentemente da origem ou dos dados, para que não perca a investigação destes tipos invulgares de ameaças.

Casos de utilização comuns

Criar um incidente para um evento comunicado

Este é o cenário descrito na introdução acima.

Criar incidentes a partir de eventos a partir de sistemas externos

Crie incidentes com base em eventos de sistemas cujos registos não são ingeridos no Microsoft Sentinel. Por exemplo, uma campanha de phishing baseada em SMS pode utilizar a imagem corporativa e os temas da sua organização para direcionar os dispositivos móveis pessoais dos funcionários. Poderá querer investigar tal ataque e pode criar um incidente no Microsoft Sentinel para que tenha uma plataforma para gerir a investigação, recolher e registar provas e registar as suas ações de resposta e mitigação.

Criar incidentes com base nos resultados da investigação

Crie incidentes com base nos resultados observados das atividades de caça. Por exemplo, enquanto procura de ameaças no contexto de uma investigação específica (ou por conta própria), poderá encontrar provas de uma ameaça completamente não relacionada que justifica a sua própria investigação separada.

Criar manualmente um incidente

Existem três formas de criar um incidente manualmente:

- Criar um incidente com o portal do Azure

- Crie um incidente com o Azure Logic Apps com o acionador incidente Microsoft Sentinel.

- Crie um incidente com a API Microsoft Sentinel, através do grupo de operações Incidentes. Permite-lhe obter, criar, atualizar e eliminar incidentes.

Após a inclusão Microsoft Sentinel no portal do Microsoft Defender, os incidentes criados manualmente não são sincronizados com o portal do Defender, embora possam continuar a ser visualizados e geridos no Microsoft Sentinel no portal do Azure e através do Logic Apps e da API.

Permissões

As seguintes funções e permissões são necessárias para criar manualmente um incidente.

| Método | Função necessária |

|---|---|

| portal do Azure e API | Uma das seguintes opções: |

| Azure Logic Apps | Uma das opções acima, mais: |

Saiba mais sobre as funções no Microsoft Sentinel.

Criar um incidente com o portal do Azure

Selecione Microsoft Sentinel e escolha a área de trabalho.

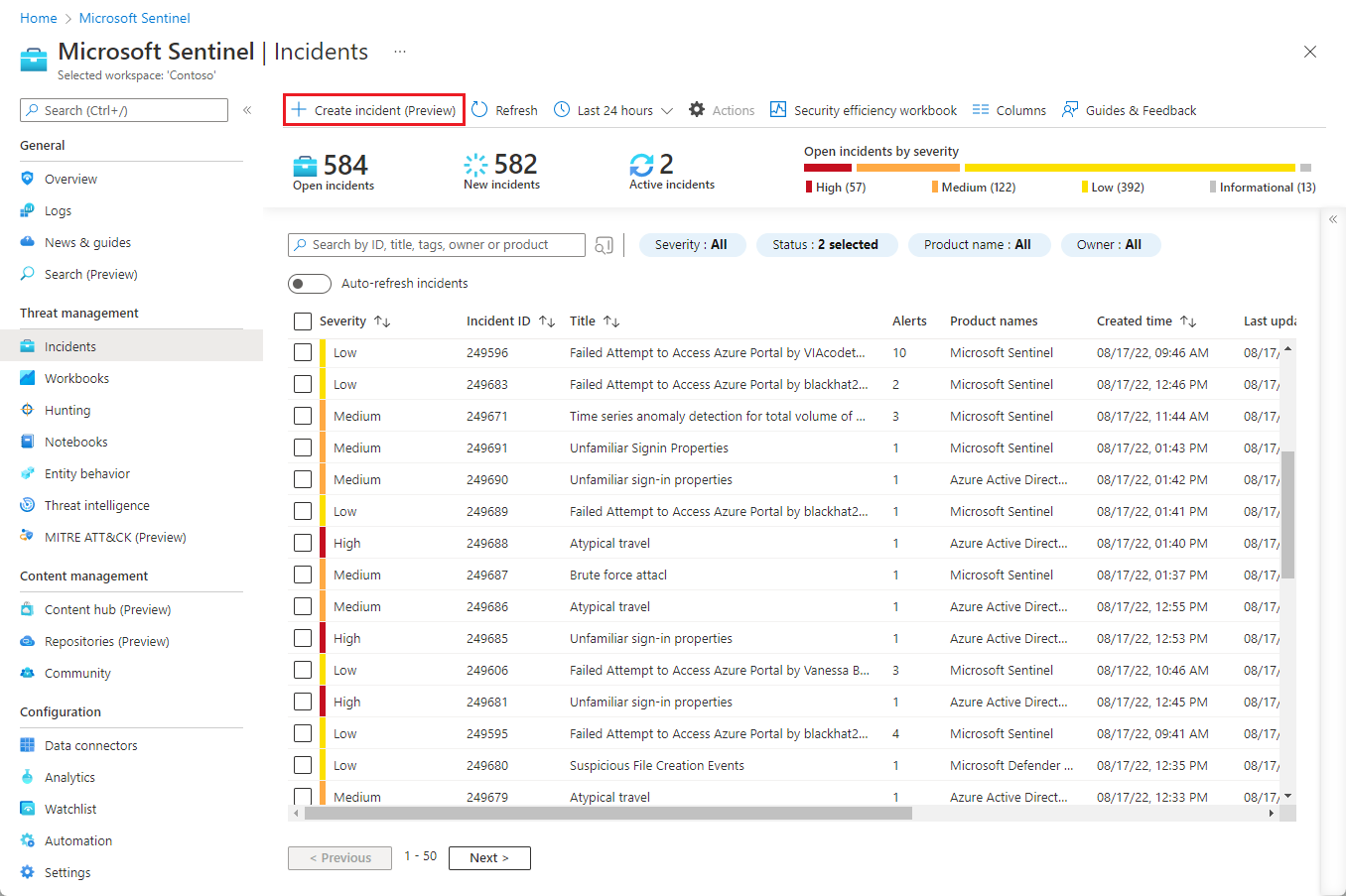

No menu de navegação Microsoft Sentinel, selecione Incidentes.

Na página Incidentes , selecione + Criar incidente (Pré-visualização) na barra de botões.

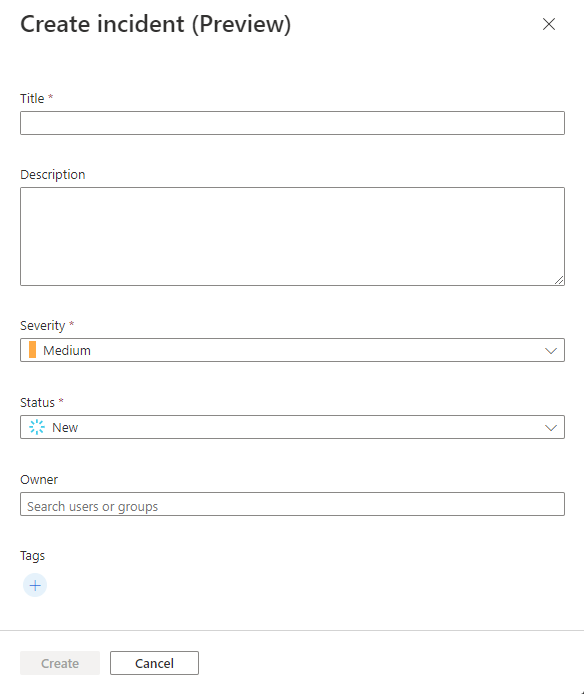

O painel Criar incidente (Pré-visualização) será aberto no lado direito do ecrã.

Preencha os campos no painel em conformidade.

Cargo

- Introduza um título à sua escolha para o incidente. O incidente será apresentado na fila com este título.

- Obrigatório. Texto livre de comprimento ilimitado. Os espaços serão cortados.

Descrição

- Introduza informações descritivas sobre o incidente, incluindo detalhes como a origem do incidente, quaisquer entidades envolvidas, relação com outros eventos, que foram informados, etc.

- Opcional. Texto livre com até 5000 carateres.

Gravidade

- Escolha uma gravidade na lista pendente. Estão disponíveis todas as gravidades suportadas Microsoft Sentinel.

- Obrigatório. A predefinição é "Médio".

Estado

- Escolha um estado na lista pendente. Estão disponíveis todos os estados Microsoft Sentinel suportados.

- Obrigatório. A predefinição é "Novo".

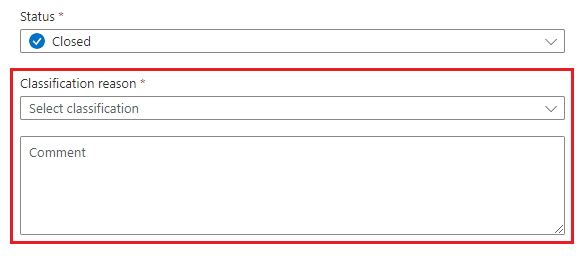

- Pode criar um incidente com o estado "fechado" e, em seguida, abri-lo manualmente depois para fazer alterações e escolher um estado diferente. Escolher "fechado" no menu pendente ativará os campos da razão da classificação para escolher um motivo para fechar o incidente e adicionar comentários.

Proprietário

- Escolha entre os utilizadores ou grupos disponíveis no seu inquilino. Comece a escrever um nome para procurar utilizadores e grupos. Selecione o campo (clique ou toque) para apresentar uma lista de sugestões. Selecione "atribuir-me" na parte superior da lista para atribuir o incidente a si próprio.

- Opcional.

Etiquetas

- Utilize etiquetas para classificar incidentes e filtrar e localizá-los na fila.

- Crie etiquetas selecionando o ícone de sinal de adição, introduzindo texto na caixa de diálogo e selecionando OK. A conclusão automática irá sugerir etiquetas utilizadas na área de trabalho nas duas semanas anteriores.

- Opcional. Texto livre.

Selecione Criar na parte inferior do painel. Após alguns segundos, o incidente será criado e aparecerá na fila de incidentes.

Se atribuir um estado "Fechado" a um incidente, este não será apresentado na fila até alterar o filtro de estado para mostrar também incidentes fechados. Por predefinição, o filtro é definido para apresentar apenas incidentes com o estado "Novo" ou "Ativo".

Selecione o incidente na fila para ver os detalhes completos, adicionar marcadores, alterar o proprietário e o estado, etc.

Se, por algum motivo, mudar de ideias depois de criar o incidente, pode eliminá-lo da grelha da fila ou do próprio incidente. Tem de ter a função contribuidor Microsoft Sentinel para eliminar um incidente.

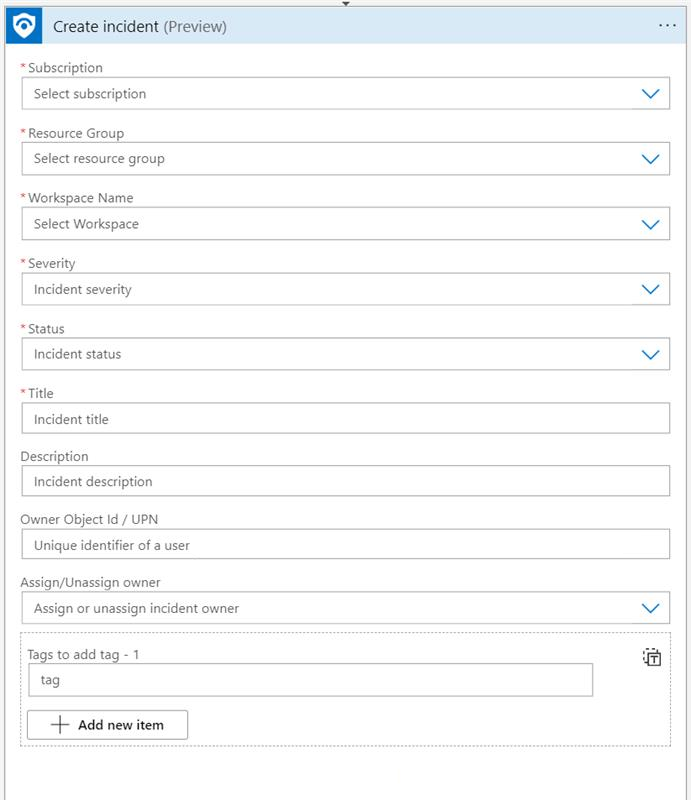

Criar um incidente com o Azure Logic Apps

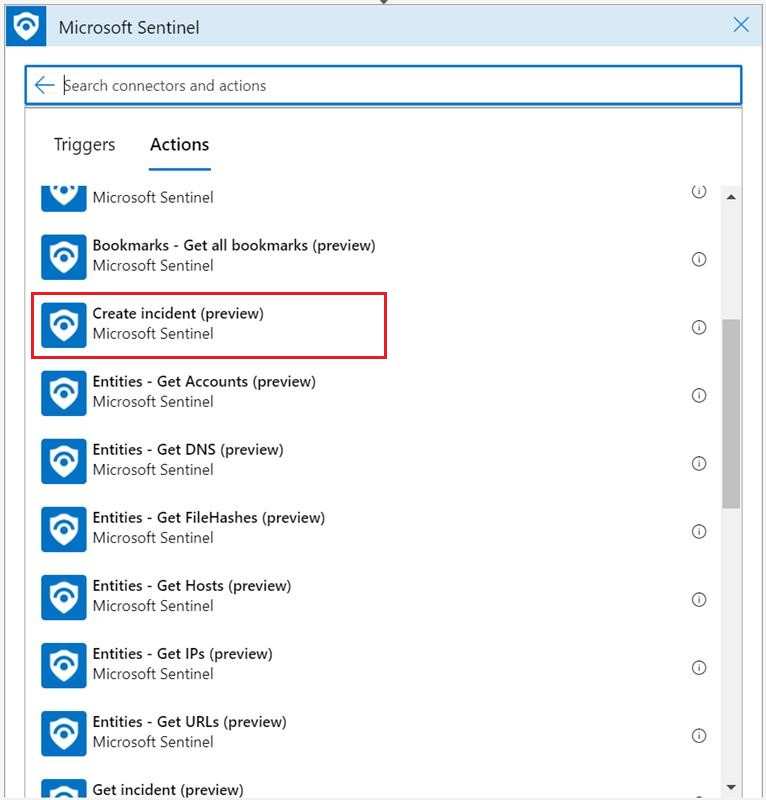

A criação de um incidente também está disponível como uma ação do Logic Apps no conector Microsoft Sentinel e, por conseguinte, no Microsoft Sentinel manuais de procedimentos.

Pode encontrar a ação Criar incidente (pré-visualização) no esquema do manual de procedimentos do acionador de incidentes.

Tem de fornecer parâmetros conforme descrito abaixo:

Selecione a Subscrição, o Grupo de recursos e o nome da Área de Trabalho nos respetivos menus pendentes.

Para os restantes campos, veja as explicações acima (em Criar um incidente com o portal do Azure).

Microsoft Sentinel fornece alguns modelos de manual de procedimentos de exemplo que lhe mostram como trabalhar com esta capacidade:

- Criar incidente com o Microsoft Form

- Criar incidente a partir da caixa de entrada de e-mail partilhado

Pode encontrá-los na galeria de modelos de manuais de procedimentos na página automatização do Microsoft Sentinel.

Criar um incidente com a API de Microsoft Sentinel

O grupo de operações Incidentes permite-lhe não só criar, mas também atualizar (editar),obter (obter), listar e eliminar incidentes.

Crie um incidente com o seguinte ponto final. Após este pedido ser feito, o incidente estará visível na fila de incidentes no portal.

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}?api-version=2022-07-01-preview

Eis um exemplo do aspeto que um corpo de pedido pode ter:

{

"etag": "\"0300bf09-0000-0000-0000-5c37296e0000\"",

"properties": {

"lastActivityTimeUtc": "2019-01-01T13:05:30Z",

"firstActivityTimeUtc": "2019-01-01T13:00:30Z",

"description": "This is a demo incident",

"title": "My incident",

"owner": {

"objectId": "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb"

},

"severity": "High",

"classification": "FalsePositive",

"classificationComment": "Not a malicious activity",

"classificationReason": "IncorrectAlertLogic",

"status": "Closed"

}

}

Notas

Os incidentes criados manualmente não contêm quaisquer entidades ou alertas. Por conseguinte, o separador Alertas na página do incidente permanecerá vazio até relacionar os alertas existentes com o incidente.

O separador Entidades também permanecerá vazio, uma vez que a adição de entidades diretamente a incidentes criados manualmente não é atualmente suportada. (Se relacionar um alerta com este incidente, as entidades do alerta serão apresentadas no incidente.)

Os incidentes criados manualmente também não apresentarão nenhum Nome do produto na fila.

A fila de incidentes é filtrada por predefinição para apresentar apenas incidentes com o estado "Novo" ou "Ativo". Se criar um incidente com o estado "Fechado", este não aparecerá na fila até alterar o filtro de estado para mostrar também incidentes fechados.

Passos seguintes

Para mais informações, consulte: