Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo ajuda-o a utilizar a experiência de investigação de incidentes legada do Microsoft Sentinel. Se estiver a utilizar a versão mais recente da interface, utilize o conjunto de instruções mais recente para corresponder. Para obter mais informações, veja Navegar e investigar incidentes no Microsoft Sentinel.

Depois de ligar as origens de dados a Microsoft Sentinel, quer ser notificado quando algo suspeito acontecer. Para lhe permitir fazê-lo, Microsoft Sentinel permite-lhe criar regras de análise avançadas que geram incidentes que pode atribuir e investigar.

Um incidente pode incluir vários alertas. É uma agregação de todas as provas relevantes para uma investigação específica. É criado um incidente com base nas regras de análise que criou na página Análise . As propriedades relacionadas com os alertas, como a gravidade e o estado, são definidas ao nível do incidente. Depois de informar Microsoft Sentinel que tipos de ameaças procura e como as encontrar, pode monitorizar as ameaças detetadas ao investigar incidentes.

Importante

As funcionalidades anotados estão atualmente em PRÉ-VISUALIZAÇÃO. Os Termos Suplementares de Pré-visualização do Azure incluem termos legais adicionais que se aplicam a funcionalidades Azure que estão em beta, pré-visualização ou que ainda não foram lançadas para disponibilidade geral.

Pré-requisitos

Só poderá investigar o incidente se tiver utilizado os campos de mapeamento de entidades quando configurar a regra de análise. O gráfico de investigação requer que o incidente original inclua entidades.

Se tiver um utilizador convidado que precise de atribuir incidentes, tem de ser atribuída ao utilizador a função Leitor de Diretórios no seu inquilino Microsoft Entra. Os utilizadores regulares (nonguest) têm esta função atribuída por predefinição.

Como investigar incidentes

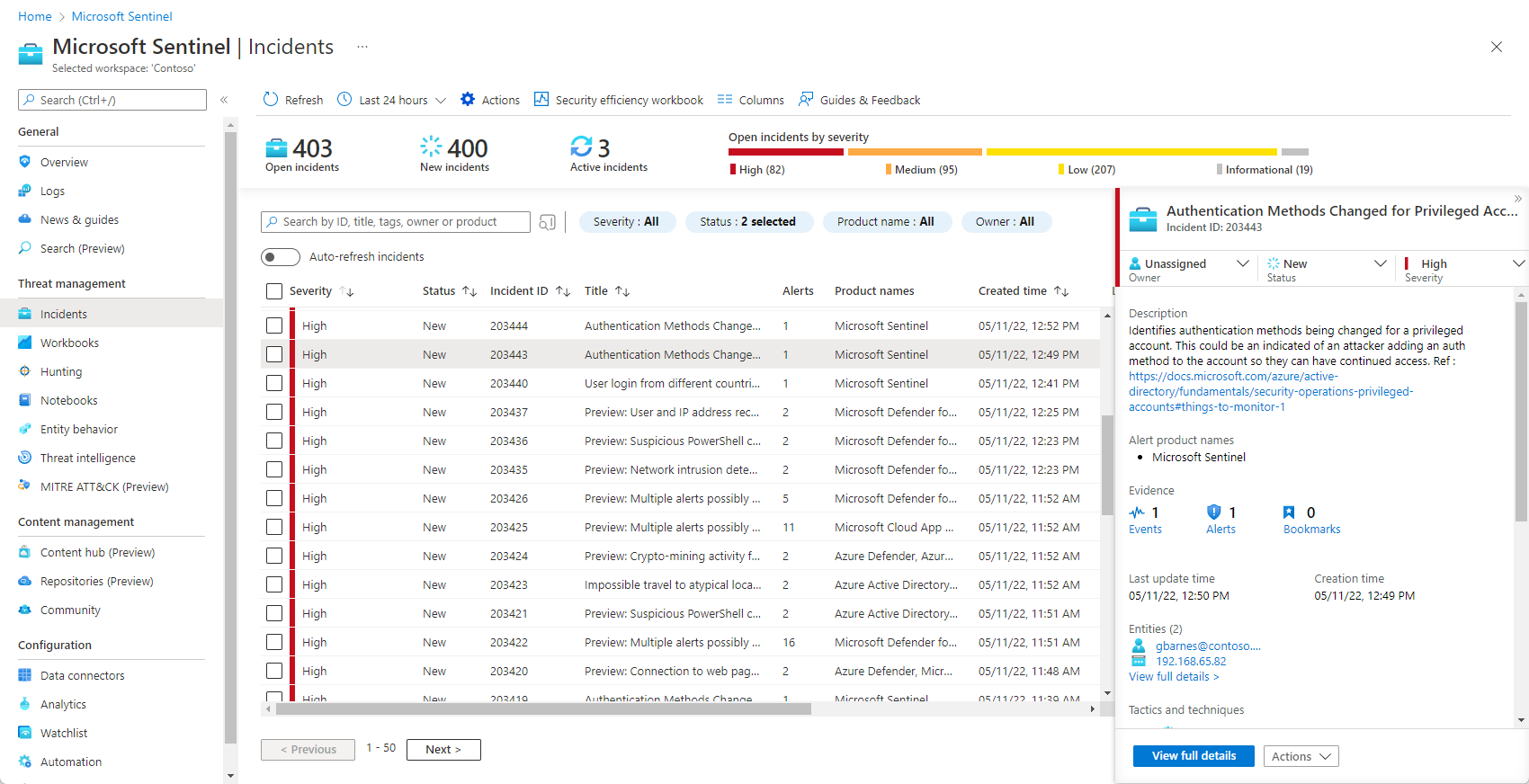

Selecione Incidentes. A página Incidentes permite-lhe saber quantos incidentes tem e se são novos, Ativos ou fechados. Para cada incidente, pode ver a hora em que ocorreu e o estado do incidente. Observe a gravidade para decidir quais os incidentes a processar primeiro.

Pode filtrar os incidentes conforme necessário, por exemplo, por estado ou gravidade. Para obter mais informações, veja Procurar incidentes.

Para iniciar uma investigação, selecione um incidente específico. À direita, pode ver informações detalhadas sobre o incidente, incluindo a sua gravidade, resumo do número de entidades envolvidas, os eventos não processados que acionaram este incidente, o ID exclusivo do incidente e qualquer ATT MITRE mapeado&táticas ou técnicas CK mapeadas.

Para ver mais detalhes sobre os alertas e entidades no incidente, selecione Ver detalhes completos na página do incidente e reveja os separadores relevantes que resumem as informações do incidente.

Se estiver a utilizar a nova experiência, desative-a no canto superior direito da página de detalhes do incidente para utilizar a experiência legada.

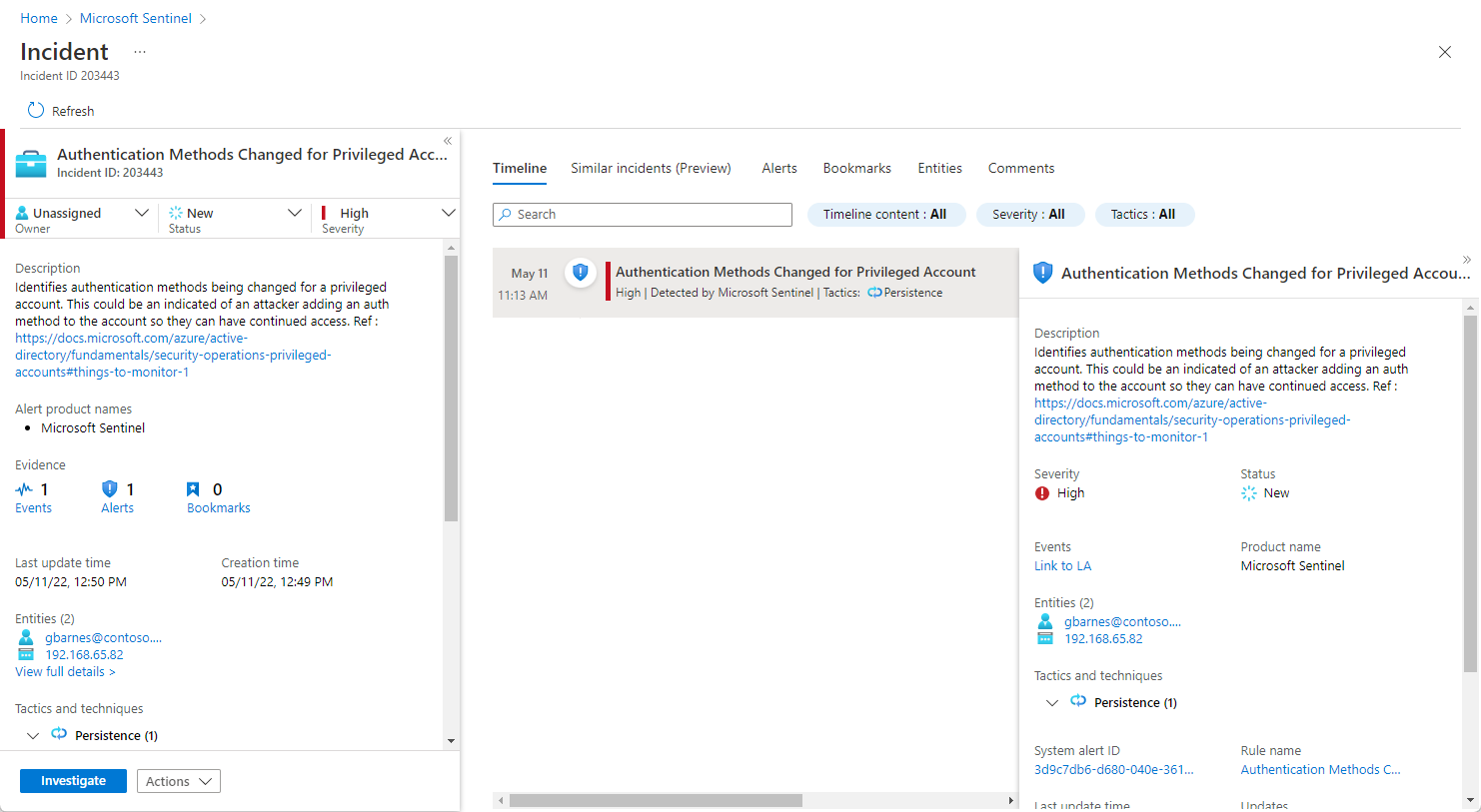

No separador Linha Cronológica , reveja a linha cronológica dos alertas e marcadores no incidente, o que pode ajudá-lo a reconstruir a linha cronológica da atividade do atacante.

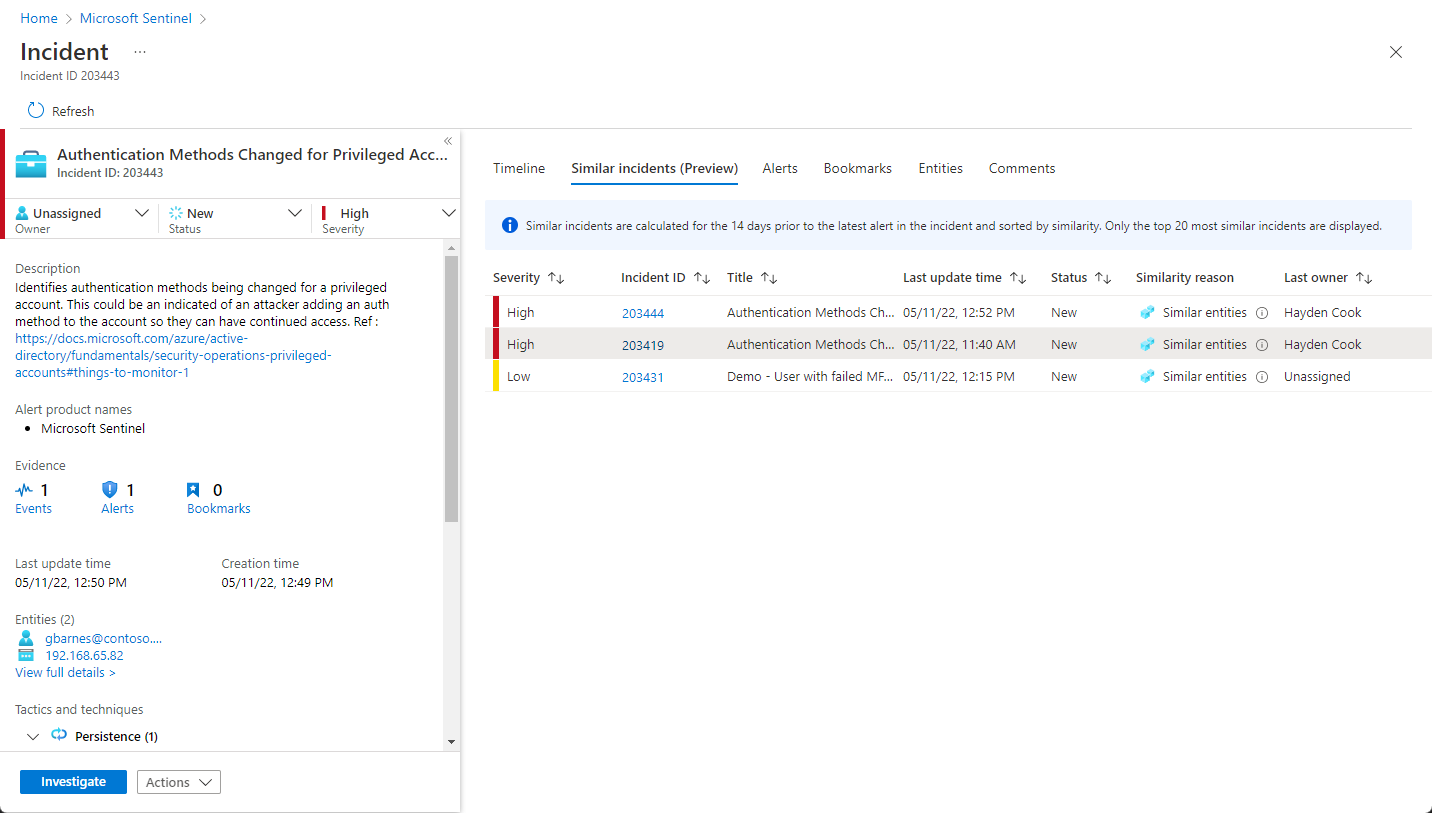

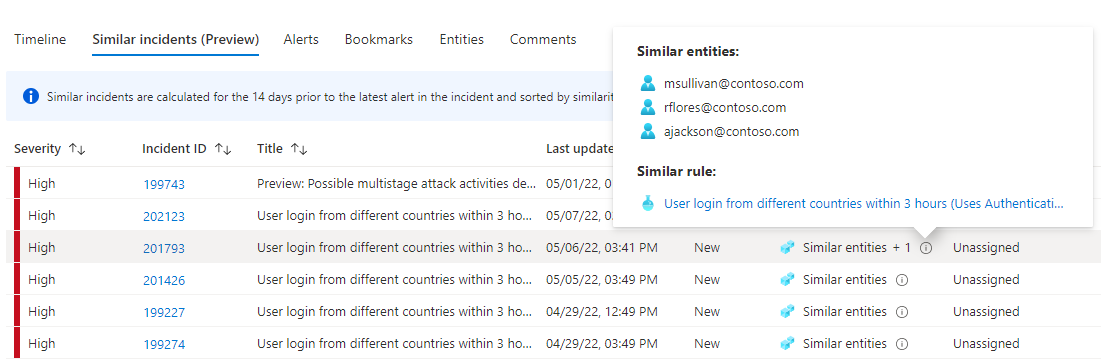

No separador Incidentes semelhantes (Pré-visualização ), verá uma coleção de até 20 outros incidentes que se assemelham mais ao incidente atual. Isto permite-lhe ver o incidente num contexto maior e ajuda a direcionar a sua investigação. Saiba mais sobre incidentes semelhantes abaixo.

No separador Alertas , reveja os alertas incluídos neste incidente. Verá todas as informações relevantes sobre os alertas – as regras de análise que os produziram, o número de resultados devolvidos por alerta e a capacidade de executar manuais de procedimentos nos alertas. Para desagregar ainda mais o incidente, selecione o número de Eventos. Esta ação abre a consulta que gerou os resultados e os eventos que acionaram o alerta no Log Analytics.

No separador Marcadores , verá os marcadores que você ou outros investigadores tenham ligado a este incidente. Saiba mais sobre marcadores.

No separador Entidades , pode ver todas as entidades que mapeou como parte da definição da regra de alerta. Estes são os objetos que desempenharam uma função no incidente, quer sejam utilizadores, dispositivos, endereços, ficheiros ou outros tipos.

Por fim, no separador Comentários , pode adicionar os seus comentários sobre a investigação e ver quaisquer comentários feitos por outros analistas e investigadores. Saiba mais sobre os comentários.

Se estiver a investigar ativamente um incidente, recomendamos que defina o estado do incidente como Ativo até o fechar.

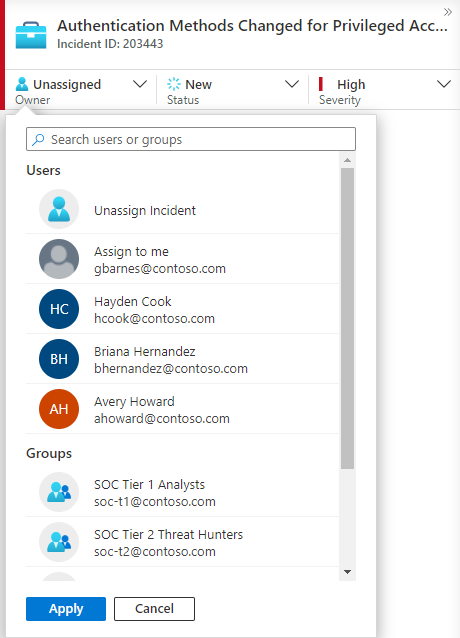

Os incidentes podem ser atribuídos a um utilizador específico ou a um grupo. Para cada incidente, pode atribuir um proprietário ao definir o campo Proprietário . Todos os incidentes começam como não atribuídos. Também pode adicionar comentários para que outros analistas consigam compreender o que investigou e quais são as suas preocupações em torno do incidente.

Os utilizadores e grupos selecionados recentemente aparecem na parte superior da lista pendente na imagem.

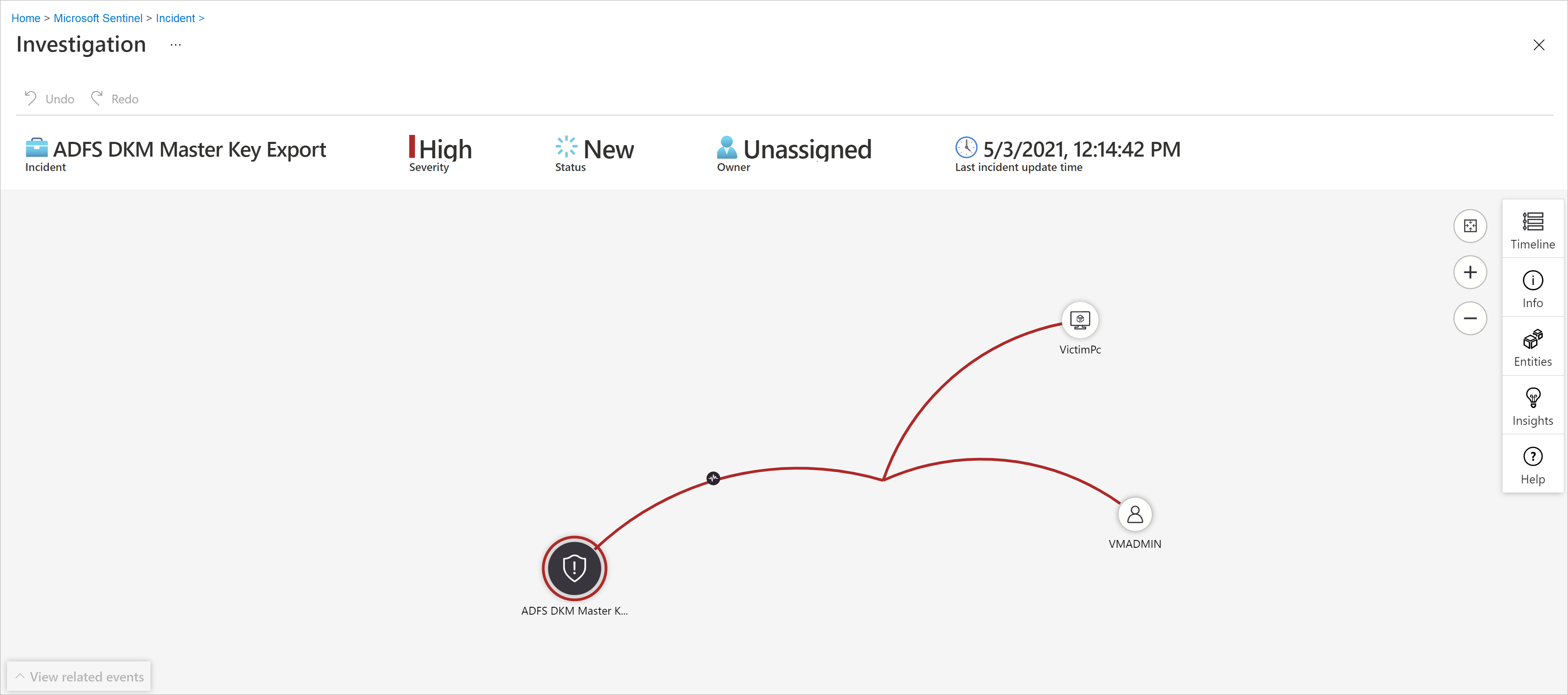

Selecione Investigar para ver o mapa de investigação.

Utilizar o grafo de investigação para aprofundar a descrição

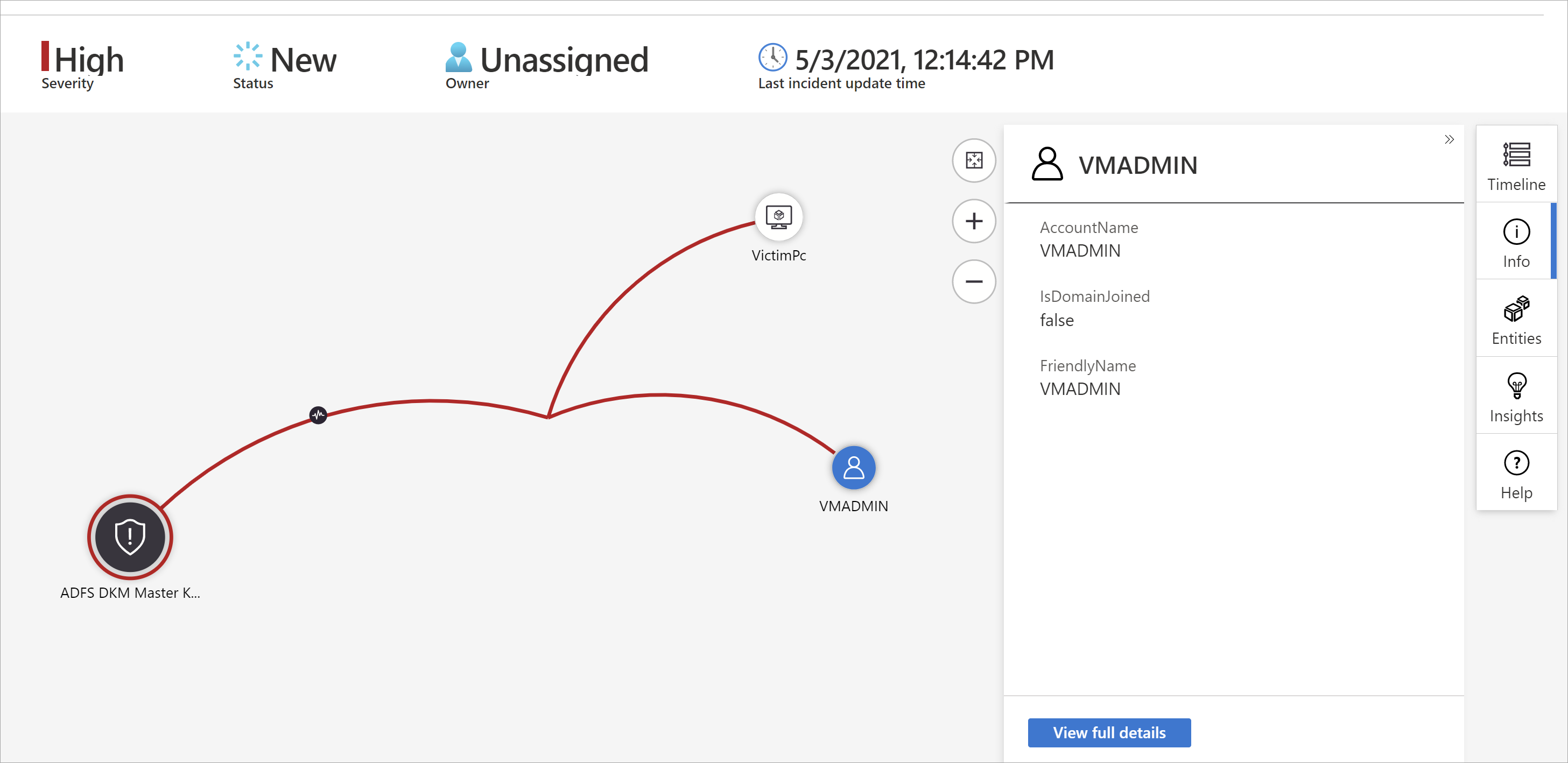

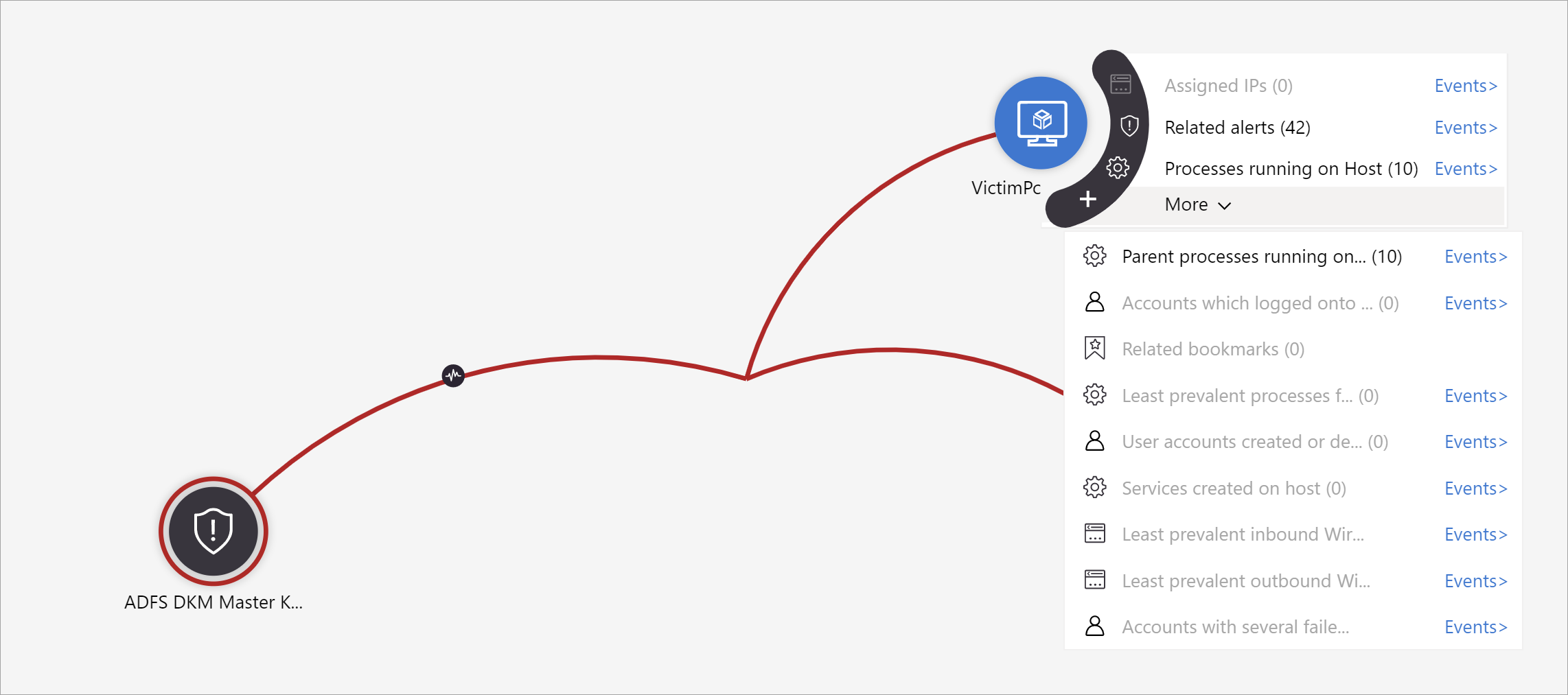

O gráfico de investigação permite que os analistas façam as perguntas certas para cada investigação. O gráfico de investigação ajuda-o a compreender o âmbito e a identificar a causa raiz de uma potencial ameaça à segurança ao correlacionar dados relevantes com qualquer entidade envolvida. Pode aprofundar e investigar qualquer entidade apresentada no gráfico ao selecioná-la e escolher entre diferentes opções de expansão.

O gráfico de investigação fornece-lhe:

Contexto visual a partir de dados não processados: o gráfico visual dinâmico apresenta as relações entre entidades extraídas automaticamente dos dados não processados. Isto permite-lhe ver facilmente ligações em diferentes origens de dados.

Deteção completa do âmbito da investigação: expanda o âmbito da investigação através de consultas de exploração incorporadas para ver o âmbito completo de uma falha de segurança.

Passos de investigação incorporados: utilize opções de exploração predefinidas para se certificar de que está a fazer as perguntas certas perante uma ameaça.

Para utilizar o gráfico de investigação:

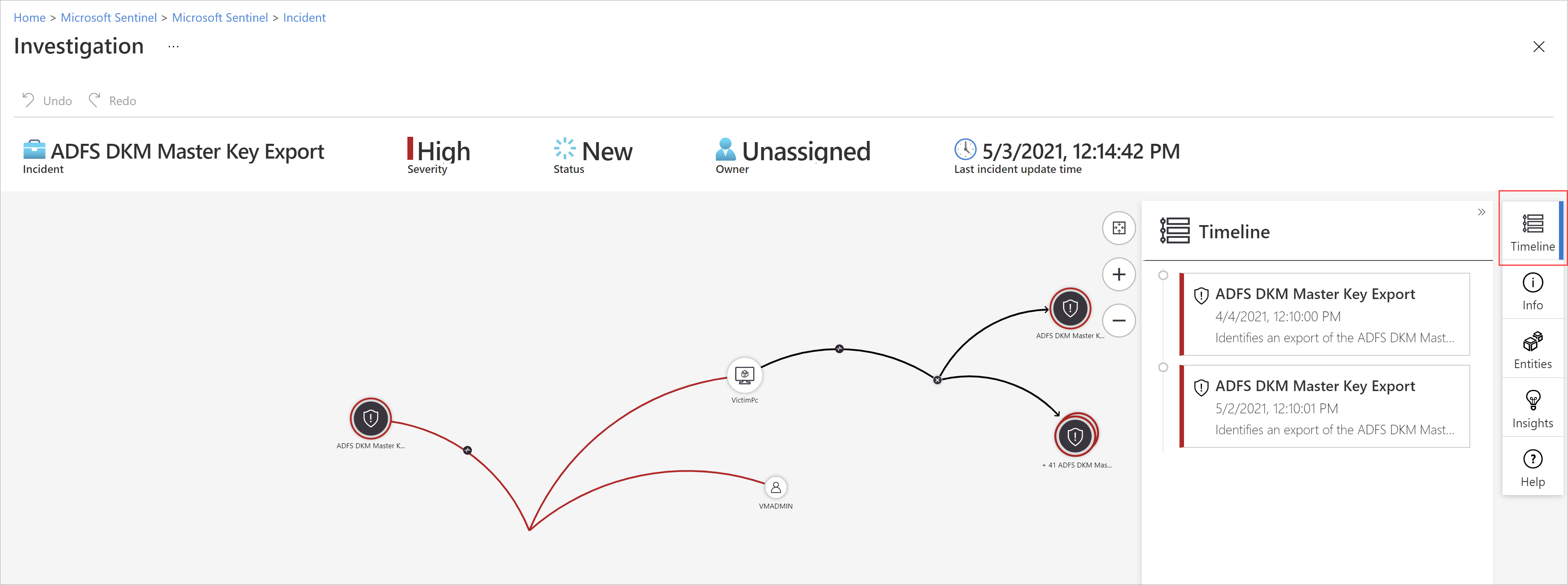

Selecione um incidente e, em seguida, selecione Investigar. Isto leva-o para o gráfico de investigação. O gráfico fornece um mapa ilustrativo das entidades diretamente ligadas ao alerta e cada recurso ligado mais.

Importante

Só poderá investigar o incidente se tiver utilizado os campos de mapeamento de entidades quando configurar a regra de análise. O gráfico de investigação requer que o incidente original inclua entidades.

Microsoft Sentinel atualmente suporta a investigação de incidentes até 30 dias.

Selecione uma entidade para abrir o painel Entidades para que possa rever as informações sobre essa entidade.

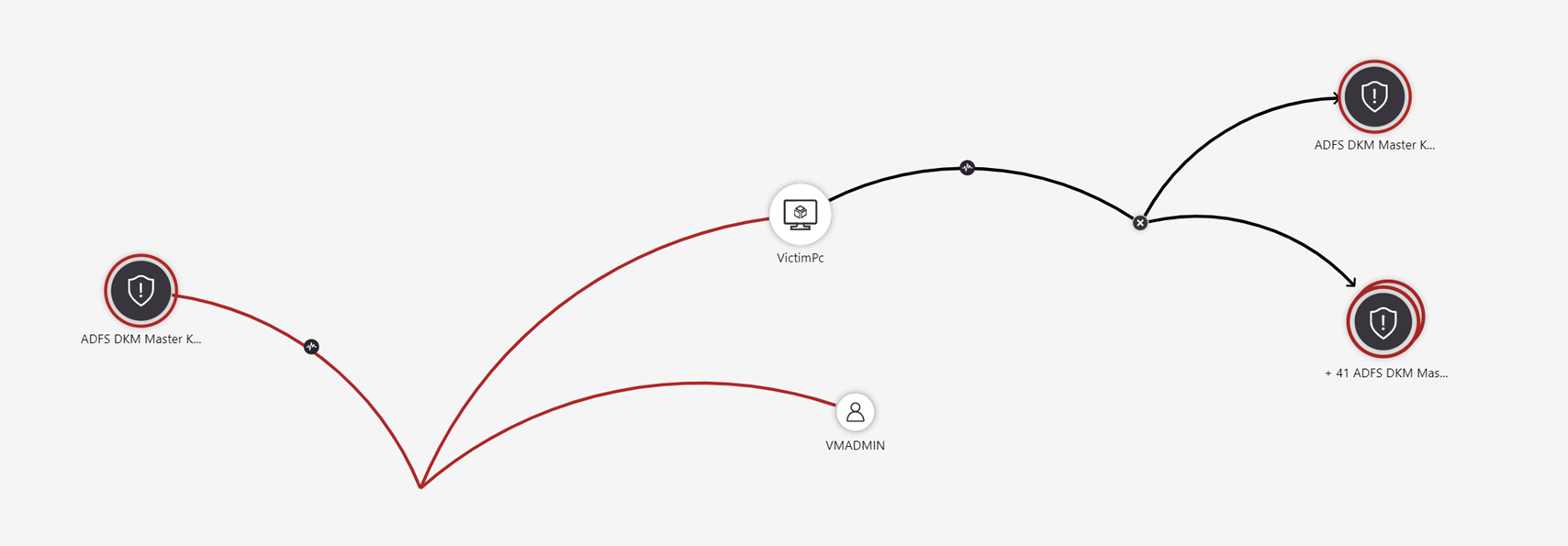

Expanda a investigação ao pairar o cursor sobre cada entidade para revelar uma lista de perguntas que foram concebidas pelos nossos especialistas de segurança e analistas por tipo de entidade para aprofundar a investigação. Chamamos a estas opções consultas de exploração.

Por exemplo, pode pedir alertas relacionados. Se selecionar uma consulta de exploração, as entidades resultantes serão adicionadas novamente ao gráfico. Neste exemplo, selecionar Alertas relacionados devolveu os seguintes alertas ao gráfico:

Veja se os alertas relacionados aparecem ligados à entidade por linhas pontilhadas.

Para cada consulta de exploração, pode selecionar a opção para abrir os resultados de eventos não processados e a consulta utilizada no Log Analytics ao selecionar Eventos>.

Para compreender o incidente, o gráfico fornece-lhe uma linha cronológica paralela.

Paire o cursor sobre a linha cronológica para ver que itens no gráfico ocorreram em que ponto no tempo.

Concentre a investigação

Saiba como pode alargar ou restringir o âmbito da sua investigação ao adicionar alertas aos incidentes ou remover alertas de incidentes.

Incidentes semelhantes (pré-visualização)

Enquanto analista de operações de segurança, ao investigar um incidente, quer prestar atenção ao contexto maior. Por exemplo, vai querer ver se outros incidentes como este já aconteceram antes ou estão a acontecer agora.

Poderá querer identificar incidentes simultâneos que podem fazer parte da mesma estratégia de ataque maior.

Poderá querer identificar incidentes semelhantes no passado, para utilizá-los como pontos de referência para a sua investigação atual.

Poderá querer identificar os proprietários de incidentes semelhantes anteriores, encontrar as pessoas no seu SOC que podem fornecer mais contexto ou a quem pode escalar a investigação.

O separador incidentes semelhantes na página de detalhes do incidente, agora em pré-visualização, apresenta até 20 outros incidentes que são os mais semelhantes aos atuais. A semelhança é calculada por algoritmos de Microsoft Sentinel internos e os incidentes são ordenados e apresentados por ordem descendente de semelhança.

Cálculo de semelhança

Existem três critérios através dos quais a semelhança é determinada:

Entidades semelhantes: Um incidente é considerado semelhante a outro incidente se ambos incluírem as mesmas entidades. Quanto mais entidades tiverem dois incidentes em comum, mais semelhantes são consideradas.

Regra semelhante: Um incidente é considerado semelhante a outro incidente se ambos tiverem sido criados pela mesma regra de análise.

Detalhes de alerta semelhantes: Um incidente é considerado semelhante a outro incidente se partilharem o mesmo título, nome do produto e/ou detalhes personalizados.

Os motivos pelos quais um incidente aparece na lista de incidentes semelhantes são apresentados na coluna Motivo da semelhança . Paire o cursor sobre o ícone de informações para mostrar os itens comuns (entidades, nome da regra ou detalhes).

Período de tempo de semelhança

A semelhança do incidente é calculada com base nos dados dos 14 dias anteriores à última atividade no incidente, sendo a hora de fim do alerta mais recente no incidente.

A semelhança do incidente é recalculada sempre que introduzir a página de detalhes do incidente, pelo que os resultados podem variar entre sessões se forem criados ou atualizados novos incidentes.

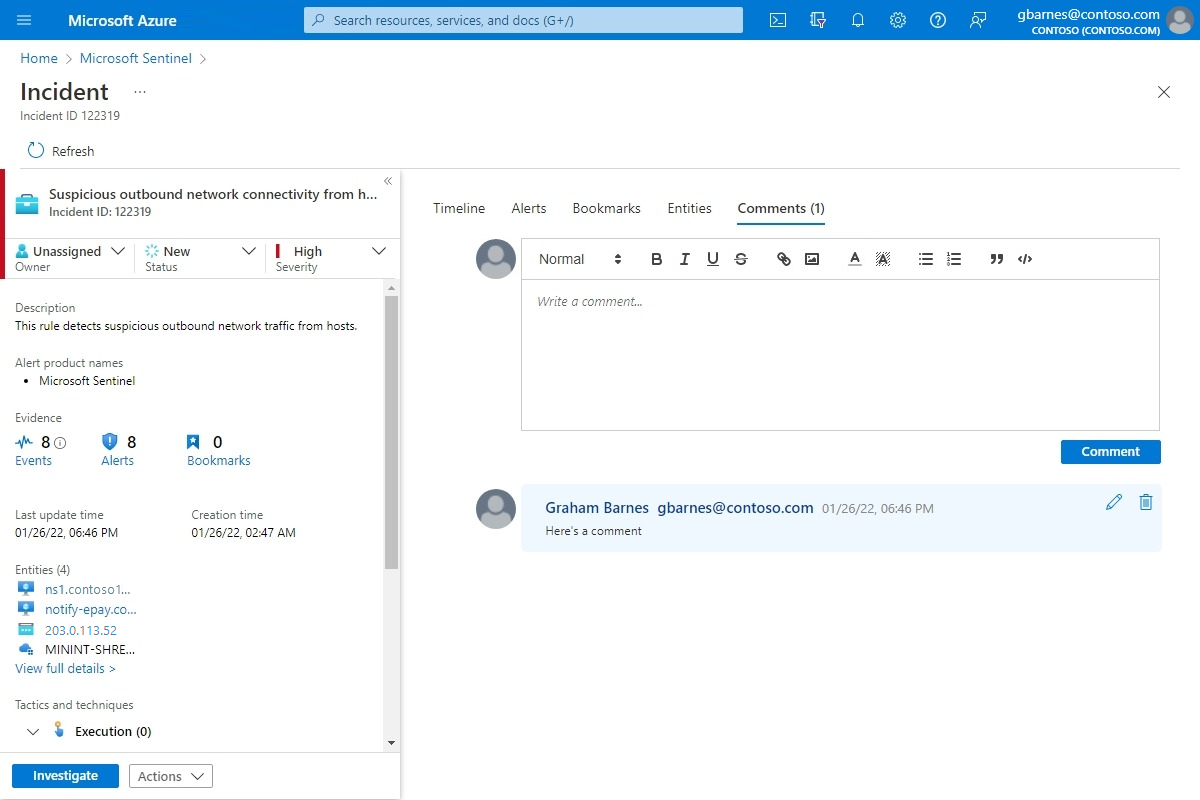

Comentar incidentes

Enquanto analista de operações de segurança, ao investigar um incidente, vai querer documentar exaustivamente os passos que toma, tanto para garantir relatórios precisos para a gestão como para permitir uma cooperação e colaboração totalmente integradas entre colegas. Microsoft Sentinel fornece-lhe um ambiente de comentários avançado para o ajudar a realizar esta tarefa.

Outra coisa importante que pode fazer com os comentários é enriquecer automaticamente os seus incidentes. Quando executa um manual de procedimentos num incidente que obtém informações relevantes de origens externas (por exemplo, verificar a existência de software maligno num ficheiro no VirusTotal), pode fazer com que o manual de procedimentos coloque a resposta da origem externa , juntamente com quaisquer outras informações que definir, nos comentários do incidente.

Os comentários são simples de utilizar. Pode aceder aos mesmos através do separador Comentários na página de detalhes do incidente.

Perguntas mais frequentes sobre comentários de incidentes

Existem várias considerações a ter em conta ao utilizar comentários de incidentes. A seguinte lista de perguntas aponta para estas considerações.

Que tipos de entrada são suportados?

Texto: Os comentários no Microsoft Sentinel suportam entradas de texto em texto simples, HTML básico e Markdown. Também pode colar texto copiado, HTML e Markdown na janela de comentários.

Imagens: Pode inserir ligações para imagens em comentários e as imagens são apresentadas inline, mas as imagens já têm de estar alojadas numa localização acessível publicamente, como o Dropbox, o OneDrive, o Google Drive e afins. As imagens não podem ser carregadas diretamente para comentários.

Existe um limite de tamanho nos comentários?

Por comentário: Um único comentário pode conter até 30 000 carateres.

Por incidente: Um único incidente pode conter até 100 comentários.

Nota

O limite de tamanho de um único registo de incidente na tabela SecurityIncident no Log Analytics é de 64 KB. Se este limite for excedido, os comentários (começando pelo mais antigo) serão truncados, o que pode afetar os comentários que serão apresentados nos resultados avançados da pesquisa .

Os registos de incidentes reais na base de dados de incidentes não serão afetados.

Quem pode editar ou eliminar comentários?

A editar: Apenas o autor de um comentário tem permissão para editá-lo.

A eliminar: Apenas os utilizadores com a função contribuidor Microsoft Sentinel têm permissão para eliminar comentários. Até o autor do comentário tem de ter esta função para o eliminar.

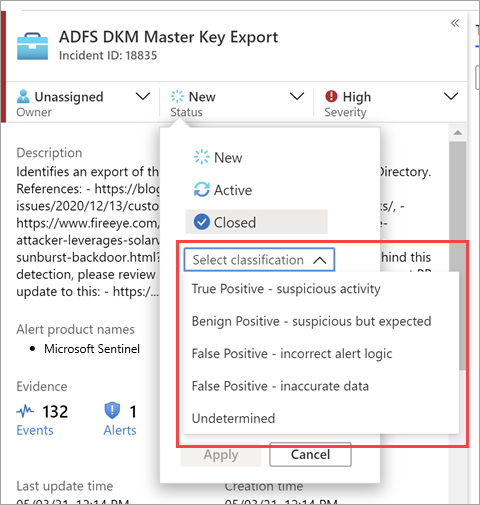

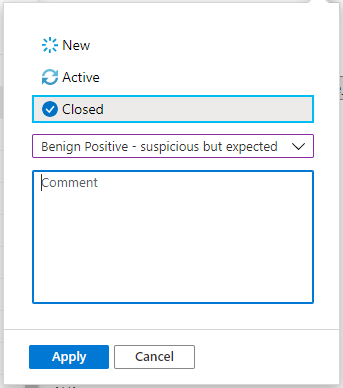

Fechar um incidente

Depois de resolver um determinado incidente (por exemplo, quando a investigação chegar à conclusão), deve definir o estado do incidente como Fechado. Quando o fizer, ser-lhe-á pedido para classificar o incidente ao especificar o motivo pelo qual o está a fechar. Este passo é obrigatório. Selecione Selecionar classificação e escolha uma das seguintes opções na lista pendente:

- Verdadeiro Positivo - atividade suspeita

- Positivo Benigno - suspeito, mas esperado

- Falso Positivo - lógica de alerta incorreta

- Falso Positivo - dados incorretos

- Indeterminado

Para obter mais informações sobre falsos positivos e positivos benignos, veja Lidar com falsos positivos no Microsoft Sentinel.

Depois de escolher a classificação adequada, adicione algum texto descritivo no campo Comentário . Isto é útil no caso de precisar de voltar a este incidente. Selecione Aplicar quando terminar e o incidente é fechado.

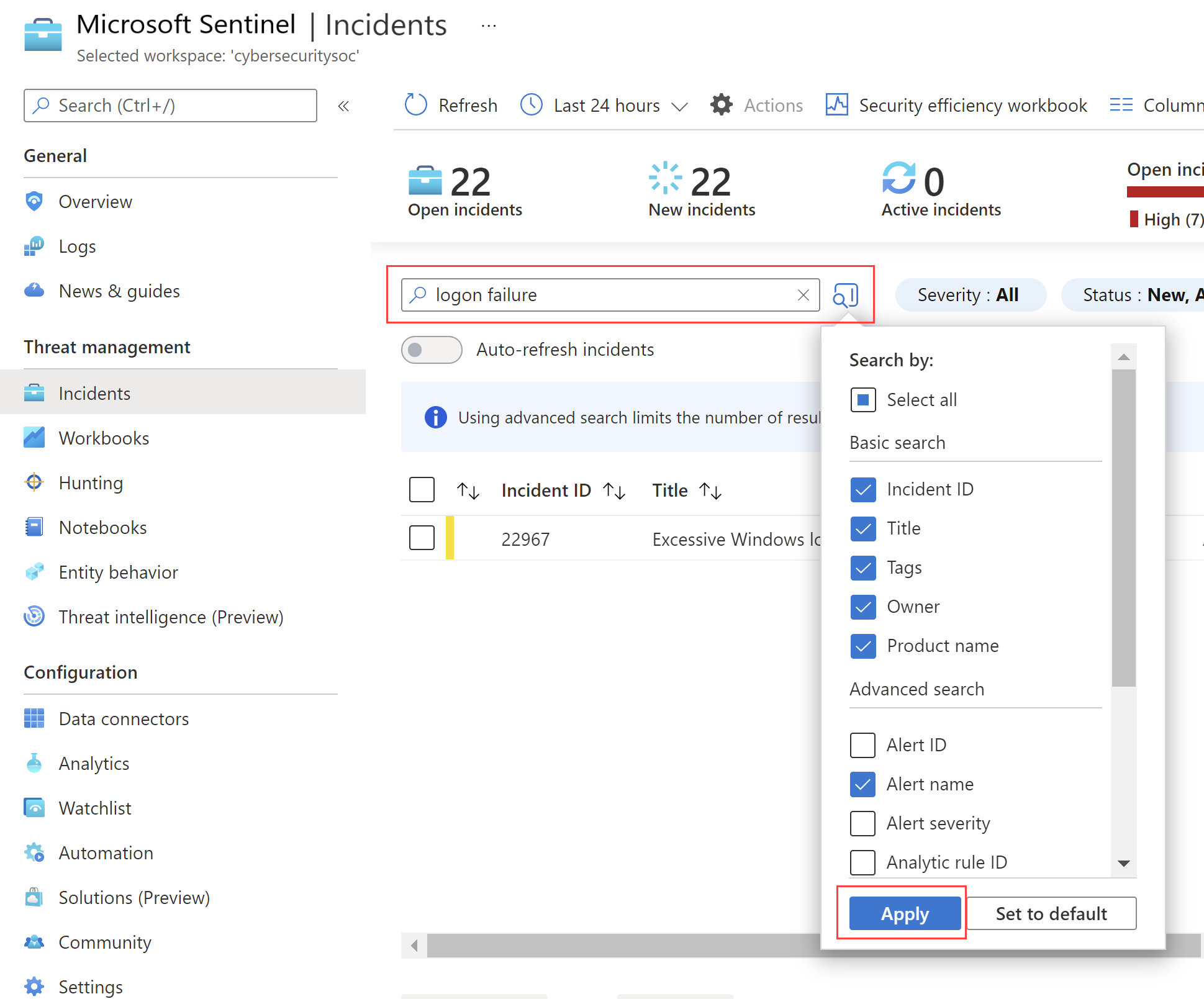

Procurar incidentes

Para localizar rapidamente um incidente específico, introduza uma cadeia de pesquisa na caixa de pesquisa acima da grelha de incidentes e prima Enter para modificar a lista de incidentes apresentados em conformidade. Se o incidente não estiver incluído nos resultados, poderá querer restringir a sua pesquisa através das Opções de pesquisa avançadas .

Para modificar os parâmetros de pesquisa, selecione o botão Procurar e, em seguida, selecione os parâmetros onde pretende executar a pesquisa.

Por exemplo:

Por predefinição, as pesquisas de incidentes são executadas apenas nos valores ID do Incidente, Título, Etiquetas, Proprietário e Nome do produto . No painel de pesquisa, desloque-se para baixo na lista para selecionar um ou mais parâmetros a procurar e selecione Aplicar para atualizar os parâmetros de pesquisa. Selecione Predefinir para repor os parâmetros selecionados para a opção predefinida.

Nota

As pesquisas no campo Proprietário suportam nomes e endereços de e-mail.

A utilização de opções de pesquisa avançadas altera o comportamento da pesquisa da seguinte forma:

| Comportamento da pesquisa | Descrição |

|---|---|

| Cor do botão de pesquisa | A cor do botão de pesquisa muda, dependendo dos tipos de parâmetros atualmente utilizados na pesquisa.

|

| Atualização automática | A utilização de parâmetros de pesquisa avançada impede-o de selecionar para atualizar automaticamente os resultados. |

| Parâmetros de entidade | Todos os parâmetros de entidade são suportados para pesquisas avançadas. Ao procurar em qualquer parâmetro de entidade, a pesquisa é executada em todos os parâmetros de entidade. |

| Cadeias de pesquisa | Procurar uma cadeia de palavras inclui todas as palavras na consulta de pesquisa. As cadeias de pesquisa são sensíveis a maiúsculas e minúsculas. |

| Suporte entre áreas de trabalho | As pesquisas avançadas não são suportadas para vistas entre áreas de trabalho. |

| Número de resultados da pesquisa apresentados | Quando estiver a utilizar parâmetros de pesquisa avançados, são apresentados apenas 50 resultados de cada vez. |

Sugestão

Se não conseguir encontrar o incidente que procura, remova os parâmetros de pesquisa para expandir a pesquisa. Se a pesquisa resultar em demasiados itens, adicione mais filtros para restringir os resultados.

Conteúdos relacionados

Neste artigo, aprendeu a investigar incidentes com Microsoft Sentinel. Para mais informações, consulte: