Que ameaças procura a ATA?

Aplica-se a: Advanced Threat Analytics versão 1.9

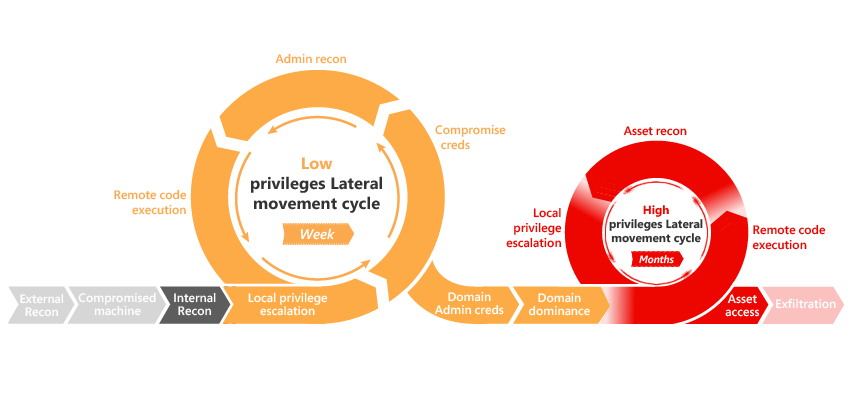

O ATA fornece deteção para as seguintes várias fases de um ataque avançado: reconhecimento, comprometimento de credenciais, movimento lateral, escalonamento de privilégios, domínio de domínio e outros. Essas deteções visam detetar ataques avançados e ameaças internas antes que eles causem danos à sua organização. A deteção de cada fase resulta em várias atividades suspeitas relevantes para a fase em questão, onde cada atividade suspeita se correlaciona a diferentes tipos de possíveis ataques. Essas fases na cadeia de abate em que o ATA atualmente fornece deteções são destacadas na imagem a seguir:

Para obter mais informações, consulte Trabalhando com atividades suspeitas e o Guia de atividades suspeitas do ATA.

O que se segue?

Para obter mais informações sobre como o ATA se encaixa em sua rede: Arquitetura ATA

Para começar a implantar o ATA: Instalar o ATA