XSS 趋势和 Internet Explorer

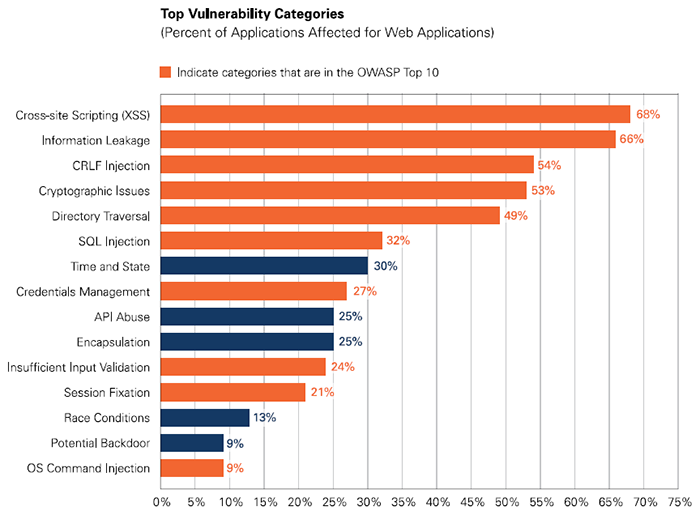

早在 2005 年,跨站点脚本 (XSS) 就被公认为最常报告的一种软件漏洞。Veracode 近期的一项研究使用了来自 Web 黑客事件数据库的数据,其结果表明 XSS 是 Web 应用程序中的最常见漏洞,在现实世界中,被利用实施攻击的可能性位居第二。

图表由 Veracode 提供;经许可使用

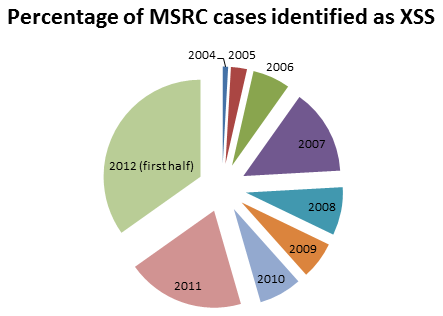

来自 Microsoft 安全响应中心 (MSRC) 的数据显示,报告的 XSS 漏洞数量呈持续增长态势:

报告的 XSS 漏洞数量从 2004 年至 2012 年(上半年)保持持续增长

以上图表显示了 XSS 漏洞如何开始逐年在百分比上超过报告的其他类型漏洞。

为了帮助保护用户,Internet Explorer 率先实施了针对 XSS 的多重缓解技术,包括 httpOnly Cookie、 security=restricted IFRAMES、 toStaticHTML() 以及 IE XSS 筛选器。IE10 支持新的 HTML5 标准 IFRAME 沙盒,它使 Web 应用程序开发人员能够更加严密地控制嵌入内容的行为。我们决心继续在这个领域进行投资,因为在现实世界中,数据所面临的 XSS 漏洞数量仍然呈上升趋势。

为了解 IE XSS 筛选器的作用,我们对在 2012 年上半年向 MSRC 报告的所有漏洞进行了深入分析。该分析表明,IE XSS 筛选器当前适用于向 MSRC 报告的 37% 的非法漏洞。(从某些角度来说,另外一个报告很多的漏洞类别是内存安全,涵盖同一数据集中的 24% 漏洞。)

IE XSS 筛选器只是我们浏览器的威胁缓解策略的一个示例,这些策略不仅限于内存安全缓解(例如 ASLR 和 DEP/NX)。随着更多客户和企业开始使用 Web 技术,缓解 XSS 和其他 Web 应用程序漏洞也变得日益重要。我们非常高兴地看到这些缓解手段对 XSS 威胁产生了影响,并且期望将来继续在这一领域中进行创新。

— Microsoft 安全响应中心首席安全软件工程师 David Ross