Registre seus servidores e atribua permissões para a implantação do Azure Stack HCI, versão 23H2

Aplica-se a: Azure Stack HCI, versão 23H2

Este artigo descreve como registrar seus servidores HCI do Azure Stack e, em seguida, configurar as permissões necessárias para implantar um cluster HCI do Azure Stack, versão 23H2.

Pré-requisitos

Antes de começar, certifique-se de que concluiu os seguintes pré-requisitos:

Satisfaça os pré-requisitos e complete a lista de verificação de implantação.

Prepare seu ambiente do Ative Directory .

Instale o sistema operacional Azure Stack HCI, versão 23H2 em cada servidor.

Registe a sua subscrição junto dos fornecedores de recursos (RP) necessários. Você pode usar o portal do Azure ou o Azure PowerShell para se registrar. Você precisa ser um proprietário ou colaborador em sua assinatura para registrar os seguintes RPs de recursos:

- Microsoft.HybridCompute

- Microsoft.GuestConfiguration

- Microsoft.HybridConnectivity

- Microsoft.AzureStackHCI

Nota

A suposição é que a pessoa que registra a assinatura do Azure com os provedores de recursos é uma pessoa diferente daquela que está registrando os servidores HCI do Azure Stack com o Arc.

Se você estiver registrando os servidores como recursos Arc, certifique-se de ter as seguintes permissões no grupo de recursos onde os servidores foram provisionados:

Para verificar se você tem essas funções, siga estas etapas no portal do Azure:

- Vá para a assinatura que você usa para a implantação do Azure Stack HCI.

- Vá para o grupo de recursos onde você planeja registrar os servidores.

- No painel esquerdo, vá para Controle de Acesso (IAM).

- No painel direito, vá para as atribuições de função. Verifique se você tem as funções de Integração de Máquina Conectada do Azure e Administrador de Recursos de Máquina Conectada do Azure atribuídas.

Registrar servidores com o Azure Arc

Importante

Execute estas etapas em cada servidor HCI do Azure Stack que você pretende clusterizar.

Instale o script de registro Arc do PSGallery.

#Register PSGallery as a trusted repo Register-PSRepository -Default -InstallationPolicy Trusted #Install required PowerShell modules in your node for registration Install-Module Az.Accounts -RequiredVersion 2.13.2 Install-Module Az.Resources -RequiredVersion 6.12.0 Install-Module Az.ConnectedMachine -RequiredVersion 0.5.2 #Install Arc registration script from PSGallery Install-Module AzsHCI.ARCinstallerDefina os parâmetros. O script leva nos seguintes parâmetros:

Parâmetros Description SubscriptionIDA ID da assinatura usada para registrar seus servidores no Azure Arc. TenantIDA ID do locatário usada para registrar seus servidores no Azure Arc. Vá para sua ID do Microsoft Entra e copie a propriedade ID do locatário. ResourceGroupO grupo de recursos pré-criado para o registro Arc dos servidores. Um grupo de recursos é criado se um não existir. RegionA região do Azure usada para registro. Consulte as regiões suportadas que podem ser usadas. AccountIDO usuário que registra e implanta o cluster. ProxyServerParâmetro opcional. Endereço do servidor proxy quando necessário para conectividade de saída. DeviceCodeO código do dispositivo exibido no console em https://microsoft.com/devicelogine é usado para entrar no dispositivo.#Define the subscription where you want to register your server as Arc device $Subscription = "YourSubscriptionID" #Define the resource group where you want to register your server as Arc device $RG = "YourResourceGroupName" #Define the region you will use to register your server as Arc device $Region = "eastus" #Define the tenant you will use to register your server as Arc device $Tenant = "YourTenantID" #Define the proxy address if your HCI deployment access internet via proxy $ProxyServer = "http://proxyaddress:port"Conecte-se à sua conta do Azure e defina a assinatura. Você precisará abrir o navegador no cliente que está usando para se conectar ao servidor e abrir esta página:

https://microsoft.com/devicelogine insira o código fornecido na saída da CLI do Azure para autenticar. Obtenha o token de acesso e o ID da conta para o registo.#Connect to your Azure account and Subscription Connect-AzAccount -SubscriptionId $Subscription -TenantId $Tenant -DeviceCode #Get the Access Token for the registration $ARMtoken = (Get-AzAccessToken).Token #Get the Account ID for the registration $id = (Get-AzContext).Account.IdFinalmente, execute o script de registro do Arc. A execução do script demora alguns minutos.

#Invoke the registration script. Use a supported region. Invoke-AzStackHciArcInitialization -SubscriptionID $Subscription -ResourceGroup $RG -TenantID $Tenant -Region $Region -Cloud "AzureCloud" -ArmAccessToken $ARMtoken -AccountID $id -Proxy $ProxyServerSe você estiver acessando a Internet através de um servidor proxy, você precisa passar o

-proxyparâmetro e fornecer o servidor proxy comohttp://<Proxy server FQDN or IP address>:Portao executar o script.Para obter uma lista de regiões do Azure suportadas, consulte Requisitos do Azure.

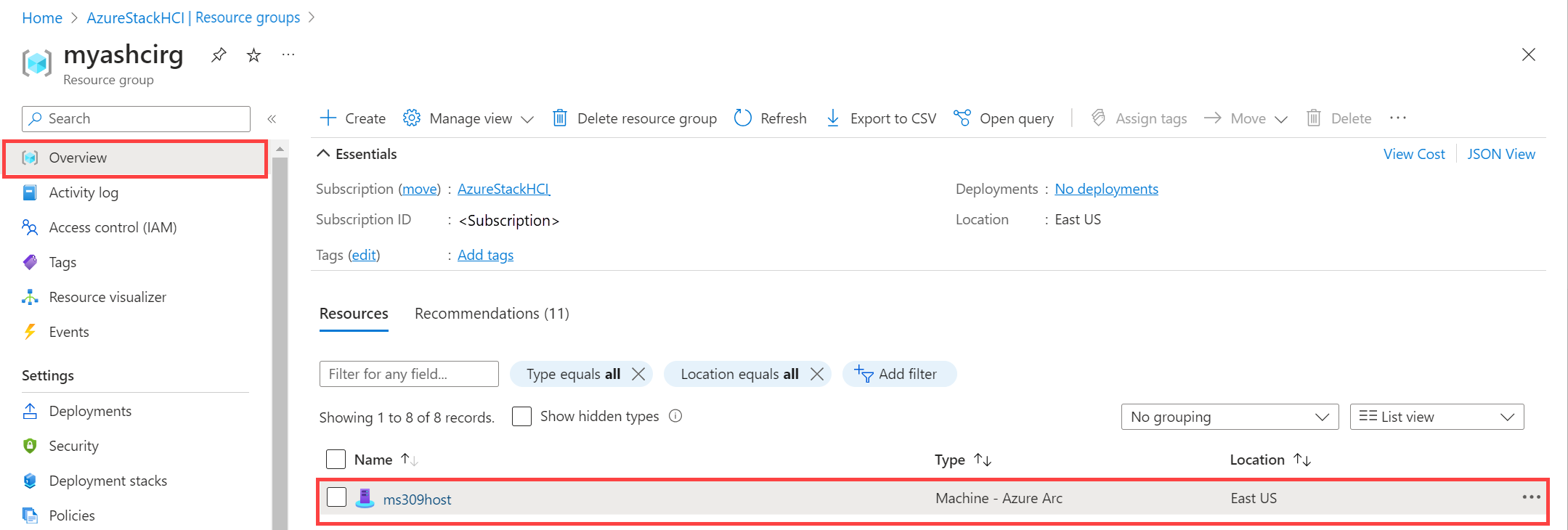

Depois que o script for concluído com êxito em todos os servidores, verifique se:

Os seus servidores estão registados na Arc. Vá para o portal do Azure e, em seguida, vá para o grupo de recursos associado ao registro. Os servidores aparecem dentro do grupo de recursos especificado como Machine - Azure Arc type resources.

As extensões HCI obrigatórias do Azure Stack são instaladas em seus servidores. No grupo de recursos, selecione o servidor registrado. Vá para as Extensões. As extensões obrigatórias aparecem no painel direito.

Atribuir as permissões necessárias para implantação

Esta seção descreve como atribuir permissões do Azure para implantação a partir do portal do Azure.

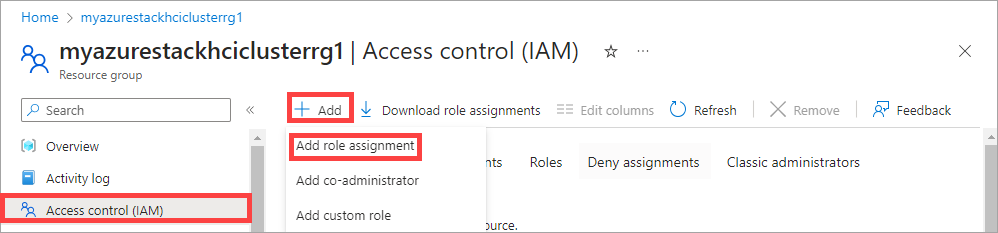

No portal do Azure, vá para a assinatura usada para registrar os servidores. No painel esquerdo, selecione Controle de acesso (IAM). No painel direito, selecione + Adicionar e, na lista suspensa, selecione Adicionar atribuição de função.

Percorra as guias e atribua as seguintes permissões de função ao usuário que implanta o cluster:

- Azure Stack HCI Administrator

- Leitor

No portal do Azure, vá para o grupo de recursos usado para registrar os servidores em sua assinatura. No painel esquerdo, selecione Controle de acesso (IAM). No painel direito, selecione + Adicionar e, na lista suspensa, selecione Adicionar atribuição de função.

Percorra as guias e atribua as seguintes permissões ao usuário que implanta o cluster:

- Administrador de Acesso a Dados do Cofre de Chaves: essa permissão é necessária para gerenciar permissões de plano de dados para o cofre de chaves usado para implantação.

- Key Vault Secrets Officer: Esta permissão é necessária para ler e escrever segredos no cofre de chaves usado para implantação.

- Key Vault Contributor: Esta permissão é necessária para criar o cofre de chaves usado para implantação.

- Colaborador da Conta de Armazenamento: essa permissão é necessária para criar a conta de armazenamento usada para implantação.

No painel direito, vá para Atribuições de função. Verifique se o usuário de implantação tem todas as funções configuradas.

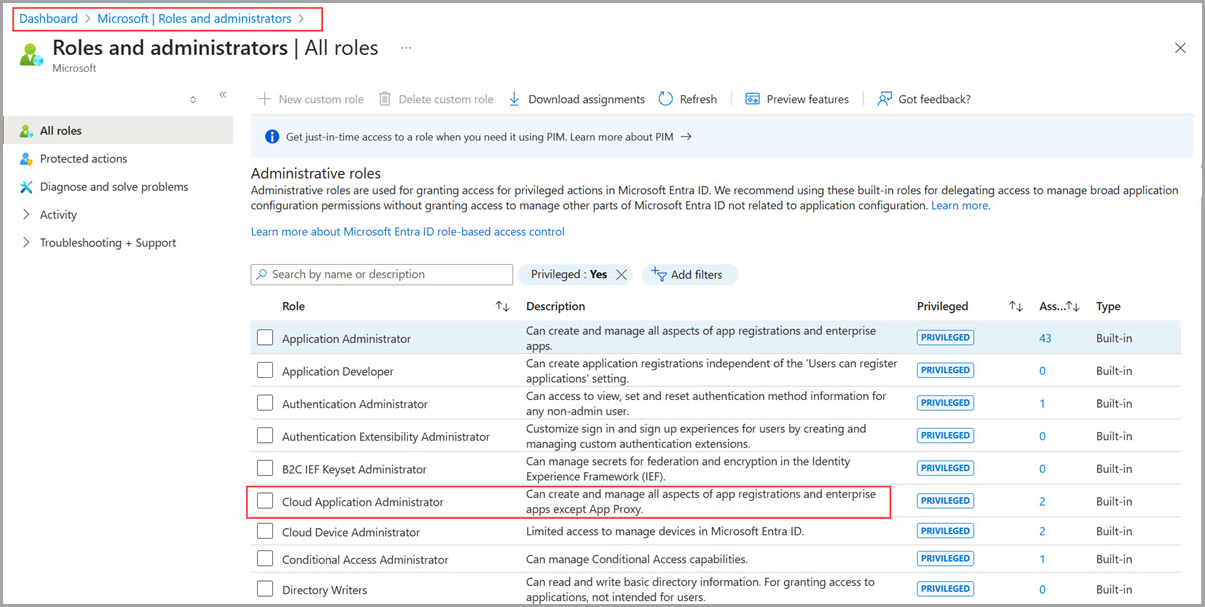

No portal do Azure, vá para Funções e Administradores do Microsoft Entra e atribua a permissão da função de Administrador de Aplicativo de Nuvem no nível de locatário do Microsoft Entra.

Nota

A permissão Cloud Application Administrator é temporariamente necessária para criar a entidade de serviço. Após a implantação, essa permissão pode ser removida.

Próximos passos

Depois de configurar o primeiro servidor em seu cluster, você estará pronto para implantar usando o portal do Azure:

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários