Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Visão geral do design de rede

Projeto de rede física

A solução robusta do Azure Stack Hub requer uma infraestrutura física resiliente e altamente disponível para dar suporte à sua operação e serviços. Uplinks de switches ToR para Border são limitados a mídia SFP+ ou SFP28 e velocidades de 1 GB, 10 GB ou 25 GB. Verifique a disponibilidade com o fornecedor de hardware do fabricante do equipamento original (OEM).

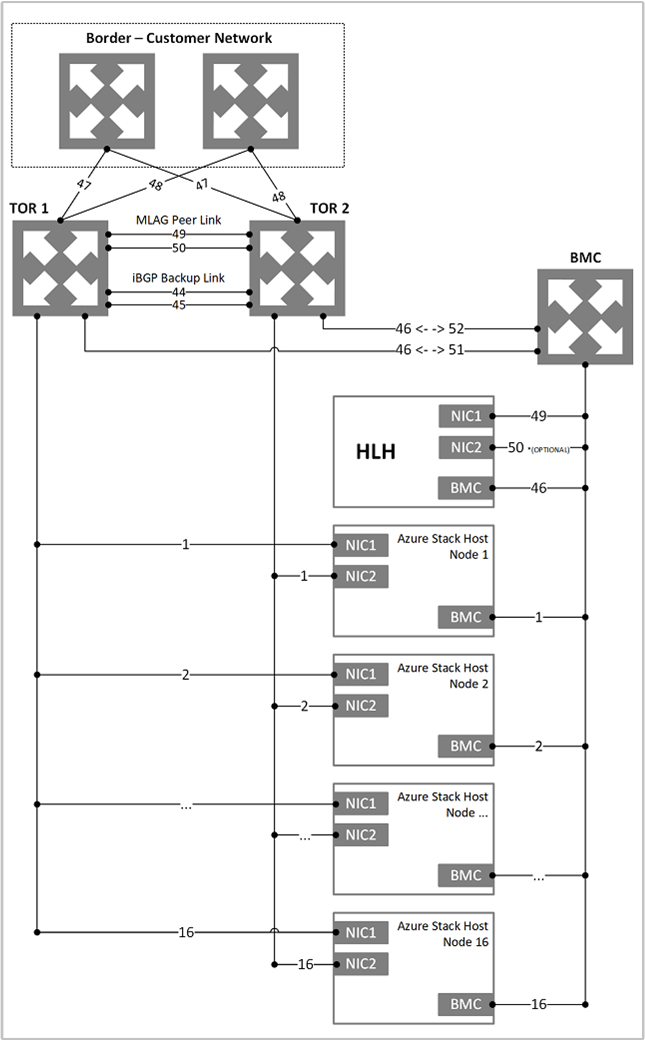

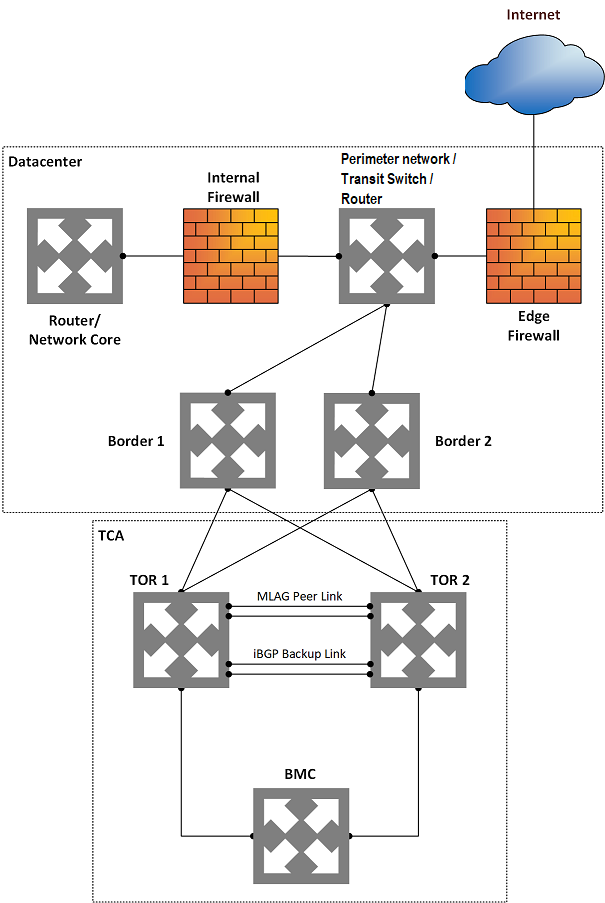

O diagrama a seguir apresenta nosso design recomendado para o Azure Stack Hub robusto.

Projeto de rede lógica

Um design de rede lógica representa uma abstração de uma infraestrutura de rede física. Eles são usados para organizar e simplificar atribuições de rede para hosts, máquinas virtuais (VMs) e serviços. Como parte da criação de rede lógica, os sites de rede são criados para definir:

- redes locais virtuais (VLANs)

- Sub-redes IP

- Pares de sub-rede/VLAN IP

Todos os quais estão associados à rede lógica em cada local físico.

A tabela a seguir mostra as redes lógicas e os intervalos de sub-redes IPv4 associados que você deve planejar:

| Rede lógica | Descrição | Tamanho |

|---|---|---|

| IP Virtual Público (VIP) | O Azure Stack Hub robusto usa um total de 31 endereços dessa rede. Oito endereços IP públicos são usados para um pequeno conjunto de serviços robustos do Azure Stack Hub e o restante é usado por VMs locatárias. Se você planeja usar o Serviço de Aplicativo e os provedores de recursos SQL, mais 7 endereços serão usados. Os 15 IPs restantes estão reservados para futuros serviços do Azure. | /26 (62 anfitriões)- /22 (1022 anfitriões) Recomendado = /24 (254 anfitriões) |

| Infraestrutura de comutação | Endereços IP ponto a ponto para fins de roteamento, interfaces de gerenciamento de switch dedicadas e endereços de loopback atribuídos ao switch. | /26 |

| Infraestrutura | Usado para componentes internos robustos do Azure Stack Hub se comunicarem. | /24 |

| Privado | Usado para a rede de armazenamento, VIPs privados, contêineres de infraestrutura e outras funções internas. | /20 |

| Controlador de gerenciamento de placa base (BMC) | Usado para se comunicar com os controladores de gerenciamento da placa base nos hosts físicos. | /26 |

Infraestrutura de Rede

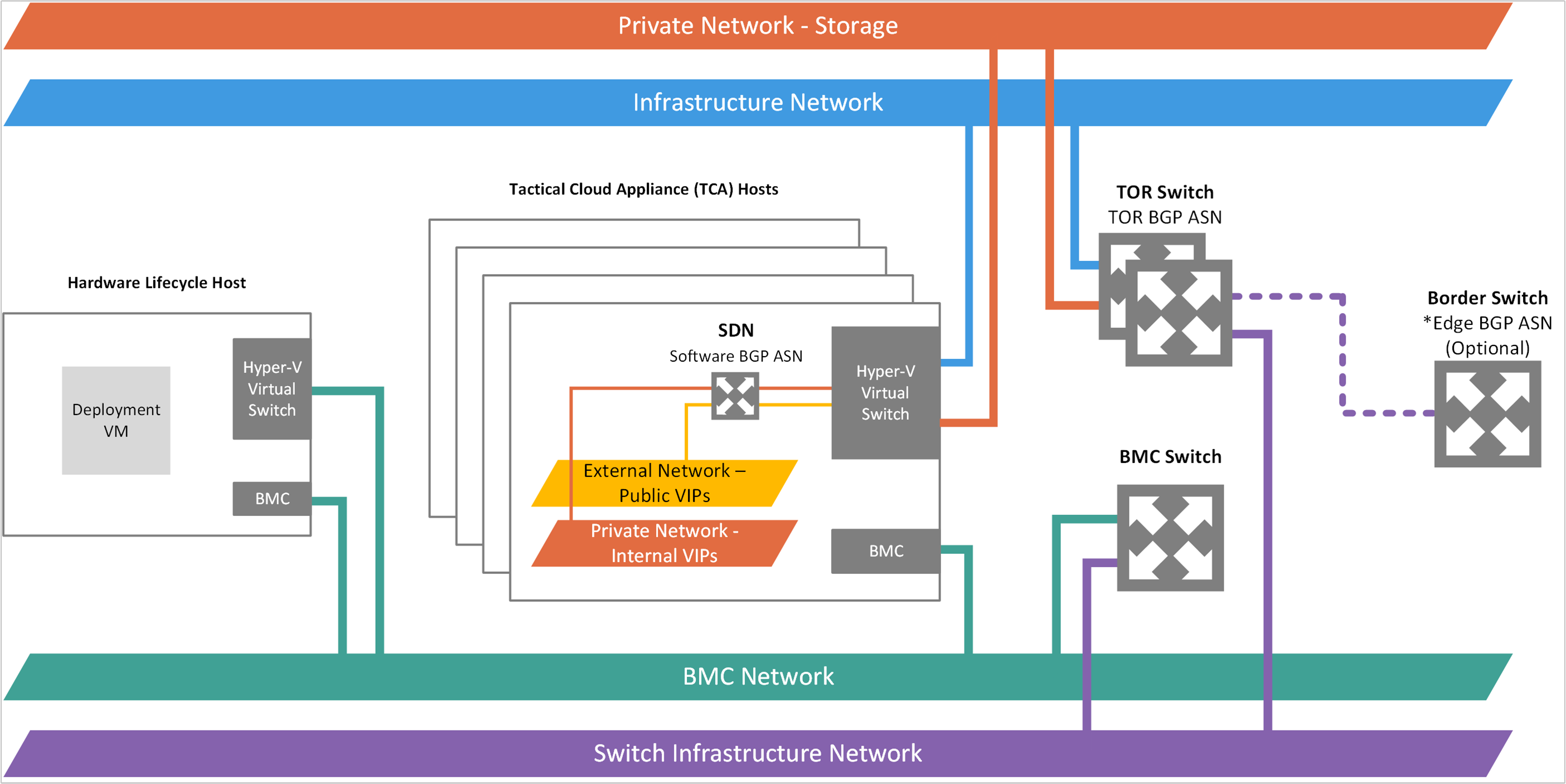

A infraestrutura de rede para o Azure Stack Hub robusto consiste em várias redes lógicas que são configuradas nos switches. O diagrama a seguir mostra essas redes lógicas e como elas se integram com os switches top-of-rack (TOR), controlador de gerenciamento de placa base e borda (rede do cliente).

Diagrama de rede lógica robusta do Azure Stack Hub:

Rede BMC

Esta rede é dedicada a conectar todos os controladores de gerenciamento da placa base (também conhecidos como BMC ou processadores de serviço) à rede de gerenciamento. Exemplos incluem: iDRAC, iLO, iBMC e assim por diante. Apenas uma conta BMC é usada para se comunicar com qualquer nó BMC. Se presente, o Hardware Lifecycle Host (HLH) está localizado nesta rede e pode fornecer software específico do OEM para manutenção ou monitoramento de hardware.

O HLH também hospeda a VM de implantação (DVM). O DVM é usado durante a implantação robusta do Azure Stack Hub e é removido quando a implantação é concluída. O DVM requer acesso à Internet em cenários de implantação conectados para testar, validar e acessar vários componentes. Esses componentes podem estar dentro e fora da sua rede corporativa (por exemplo: NTP, DNS e Azure). Para obter mais informações sobre os requisitos de conectividade, consulte a seção NAT em Integração de firewall robusta do Azure Stack Hub.

Rede privada

A rede /20 (4096 IPs de host) é privada para a região robusta do Azure Stack Hub. Ele não se expande além dos dispositivos de switch de borda da região robusta do Azure Stack Hub. Esta rede está dividida em várias sub-redes, por exemplo:

- Rede de armazenamento: uma rede /25 (128 IPs) usada para suportar o uso do tráfego de armazenamento Spaces Direct e Server Message Block (SMB) e migração ao vivo de VM.

- Rede IP virtual interna: Uma rede /25 dedicada a VIPs apenas internos para o balanceador de carga de software.

- Rede de contêineres: uma rede /23 (512 IPs) dedicada ao tráfego interno entre contêineres que executam serviços de infraestrutura

O tamanho da Rede Privada é /20 (4096 IPs) de espaço IP privado. Esta rede é privada para o sistema robusto do Azure Stack Hub. Ele não roteia além dos dispositivos de switch de borda do sistema robusto do Azure Stack Hub e pode ser reutilizado em vários sistemas robustos do Azure Stack Hub. Embora a rede seja privada para o Azure Stack Hub robusta, ela não deve se sobrepor a outras redes no datacenter. Para obter orientação sobre o espaço IP privado, recomendamos seguir o RFC 1918.

O espaço IP privado /20 é dividido em várias redes, que permitem que a infraestrutura de sistema robusta do Azure Stack Hub seja executada em contêineres em versões futuras. Consulte as notas de versão de 1910 para obter detalhes. Esse novo espaço IP privado permite esforços contínuos para reduzir o espaço IP roteável necessário antes da implantação.

Rede de infraestrutura robusta do Azure Stack Hub

A rede /24 é dedicada a componentes internos robustos do Azure Stack Hub, para comunicar e trocar dados entre si. Essa sub-rede pode ser roteável externamente da solução robusta do Azure Stack Hub para seu datacenter. Não recomendamos o uso de endereços IP públicos ou roteáveis pela Internet nesta sub-rede. Esta rede é anunciada para a fronteira, mas a maioria dos seus IPs são protegidos por listas de controle de acesso (ACLs). Os IPs permitidos para acesso estão dentro de um pequeno intervalo, equivalente em tamanho a uma rede /27. Os IPs hospedam serviços como o ponto de extremidade privilegiado (PEP) e o Backup robusto do Azure Stack Hub.

Rede VIP pública

A Rede VIP Pública é atribuída ao controlador de rede no Azure Stack Hub robusto. Não é uma rede lógica no switch. O SLB usa o pool de endereços e atribui /32 redes para cargas de trabalho de locatário. Na tabela de roteamento do switch, esses IPs /32 são anunciados como uma rota disponível via BGP (Border Gateway Protocol). Esta rede contém endereços públicos que são acessíveis externamente. A infraestrutura robusta do Azure Stack Hub reserva os primeiros 31 endereços desta Rede VIP Pública, enquanto o restante é usado por VMs locatárias. O tamanho da rede nesta sub-rede pode variar de um mínimo de /26 (64 hosts) a um máximo de /22 (1022 hosts). Recomendamos que você planeje uma rede /24.

Rede de infraestrutura de comutação

A rede /26 é a sub-rede que contém as sub-redes IP /30 (dois IPs de host) roteáveis ponto a ponto e os loopbacks. Estas são sub-redes dedicadas /32 para gerenciamento de switch em banda e ID de roteador BGP. Esse intervalo de endereços IP deve ser roteável fora da solução robusta do Azure Stack Hub para seu datacenter. Os endereços IP podem ser privados ou públicos.

Rede de gestão de comutadores

A rede /29 (seis IPs de host) é dedicada a conectar as portas de gerenciamento dos switches. Essa rede permite acesso fora da banda para implantação, gerenciamento e solução de problemas. É calculado a partir da rede de infraestrutura de switch mencionada acima.

Visão geral do design de DNS

Para acessar pontos de extremidade robustos do Azure Stack Hub (portal, adminportal, management, adminmanagement) de fora do Azure Stack Hub robusto, você deve integrar os serviços DNS robustos do Azure Stack Hub com os servidores DNS que hospedam as zonas DNS que você deseja usar no Azure Stack Hub robusto.

Espaço de nomes DNS robusto do Azure Stack Hub

Você é obrigado a fornecer algumas informações importantes relacionadas ao DNS ao implantar o Azure Stack Hub robusto.

| Campo | Descrição | Exemplo |

|---|---|---|

| País/Região | A localização geográfica da sua implantação robusta do Azure Stack Hub. | Leste |

| Nome de Domínio Externo | O nome da zona que você deseja usar para sua implantação robusta do Azure Stack Hub. | cloud.fabrikam.com |

| Nome de domínio interno | O nome da zona interna usada para serviços de infraestrutura no Azure Stack Hub robusto. É integrado ao Serviço de Diretório e privado (não acessível de fora da implantação robusta do Azure Stack Hub). | azurestack.local |

| Encaminhadores DNS | Servidores DNS usados para encaminhar consultas DNS, zonas DNS e registros hospedados fora do Azure Stack Hub robusto, na intranet corporativa ou na Internet pública. Você pode editar o valor DNS Forwarder com o cmdlet Set-AzSDnsForwarder após a implantação. | |

| Prefixo de nomenclatura (opcional) | O prefixo de nomenclatura que você deseja que seus nomes de máquina de instância de função de infraestrutura robusta do Hub de Pilha do Azure tenham. Se não for fornecido, o padrão é "azs". | AZS |

O FQDN (nome de domínio totalmente qualificado) da implantação robusta e dos pontos de extremidade do Azure Stack Hub é a combinação do parâmetro Region e do parâmetro External Domain Name. Usando os valores dos exemplos na tabela anterior, o FQDN para esta implantação robusta do Azure Stack Hub seria: east.cloud.fabrikam.com

Como tal, exemplos de alguns dos pontos de extremidade para esta implantação seriam parecidos com os seguintes URLs:

https://portal.east.cloud.fabrikam.comhttps://adminportal.east.cloud.fabrikam.com

Para usar este namespace DNS de exemplo para uma implantação robusta do Azure Stack Hub, as seguintes condições são necessárias:

- A zona fabrikam.com está registrada em um registrador de domínio, servidor DNS corporativo interno ou ambos. O registo depende dos requisitos de resolução do seu nome.

- O domínio filho cloud.fabrikam.com existe sob a zona fabrikam.com.

- Os servidores DNS que hospedam as zonas fabrikam.com e cloud.fabrikam.com podem ser acessados a partir da implantação robusta do Azure Stack Hub.

Para resolver nomes DNS para pontos de extremidade robustos do Azure Stack Hub e instâncias de fora do Azure Stack Hub robustos, você deve integrar os servidores DNS. Incluindo servidores que hospedam a zona DNS externa para o Azure Stack Hub robusto, com os servidores DNS que hospedam a zona pai que você deseja usar.

Etiquetas de nomes DNS

O Azure Stack Hub robusto dá suporte à adição de um rótulo de nome DNS a um endereço IP público para permitir a resolução de nomes para endereços IP públicos. As etiquetas DNS são uma forma conveniente de os utilizadores acederem a aplicações e serviços alojados no Azure Stack Hub robustos pelo nome. O rótulo de nome DNS usa um namespace ligeiramente diferente dos pontos de extremidade de infraestrutura. Seguindo o namespace de exemplo anterior, o namespace para rótulos de nome DNS seria: *.east.cloudapp.cloud.fabrikam.com.

Se um locatário especificar Myapp no campo Nome DNS de um recurso de endereço IP público, ele criará um registro A para myapp na zona east.cloudapp.cloud.fabrikam.com no servidor DNS externo robusto do Azure Stack Hub. O nome de domínio totalmente qualificado resultante seria: myapp.east.cloudapp.cloud.fabrikam.com.

Se você quiser aproveitar essa funcionalidade e usar esse namespace, deverá integrar os servidores DNS. Incluindo servidores que hospedam a zona DNS externa para o Azure Stack Hub robusto e os servidores DNS que hospedam a zona pai que você deseja usar também. Esse namespace é diferente daquele usado para os pontos de extremidade de serviço robustos do Azure Stack Hub, portanto, você deve criar uma delegação adicional ou uma regra de encaminhamento condicional.

Para obter mais informações sobre como o rótulo de Nome DNS funciona, consulte "Usando DNS" no Azure Stack Hub robusto.

Resolução e delegação

Existem dois tipos de servidores DNS:

- Um servidor DNS autoritativo aloja zonas DNS. Responde a consultas DNS para os registos apenas dessas zonas.

- Um servidor DNS recursivo não hospeda zonas DNS. Responde a todas as consultas DNS ao chamar servidores DNS autoritativos para recolher os dados de que necessita.

O Azure Stack Hub robusto inclui servidores DNS autoritativos e recursivos. Os servidores recursivos são usados para resolver nomes de tudo, exceto a zona privada interna e a zona DNS pública externa para a implantação robusta do Azure Stack Hub.

Resolvendo nomes DNS externos do Azure Stack Hub robusto

Para resolver nomes DNS para pontos de extremidade fora do Azure Stack Hub robustos (por exemplo: www.bing.com), você deve fornecer servidores DNS para o Azure Stack Hub robusto para encaminhar solicitações DNS, para as quais o Azure Stack Hub robusto não é autoritativo. Os servidores DNS para os quais o Azure Stack Hub encaminha solicitações são necessários na Planilha de Implantação (no campo Encaminhador DNS). Forneça pelo menos dois servidores neste campo para tolerância a falhas. Sem esses valores, a implantação robusta do Azure Stack Hub falha. Você pode editar os valores do Encaminhador DNS com o cmdlet Set-AzSDnsForwarder após a implantação.

Visão geral do design do firewall

É recomendável que você use um dispositivo de firewall para ajudar a proteger o Azure Stack Hub robusto. Os firewalls podem ajudar a se defender contra coisas como ataques distribuídos de negação de serviço (DDOS), deteção de intrusão e inspeção de conteúdo. No entanto, eles também podem se tornar um gargalo de taxa de transferência para serviços de armazenamento do Azure, como blobs, tabelas e filas.

Se um modo de implantação desconectado for usado, você deverá publicar o ponto de extremidade do AD FS. Para obter mais informações, consulte o artigo Identidade de integração de datacenter.

Os pontos de extremidade do Azure Resource Manager (administrador), do portal do administrador e do Cofre da Chave (administrador) não exigem necessariamente publicação externa. Por exemplo, como um provedor de serviços, você pode limitar a superfície de ataque administrando apenas o Azure Stack Hub robusto de dentro de sua rede, e não da Internet.

Para organizações empresariais, a rede externa pode ser a rede corporativa existente. Nesse cenário, você deve publicar pontos de extremidade para operar o Azure Stack Hub robusto da rede corporativa.

Tradução de Endereços de Rede

Network Address Translation (NAT) é o método recomendado para permitir que a máquina virtual de implantação (DVM) acesse recursos externos durante a implantação. Também para VMs do Console de Recuperação de Emergência (ERCS) ou ponto de extremidade privilegiado (PEP) durante o registro e a solução de problemas.

NAT também pode ser uma alternativa para endereços IP públicos na rede externa ou VIPs públicos. No entanto, não é recomendado fazê-lo porque limita a experiência do usuário locatário e aumenta a complexidade. Uma opção seria um NAT individual que ainda requer um IP público por IP de usuário no pool. Outra opção é um NAT muitos para um que requer uma regra NAT por usuário VIP para todas as portas que um usuário pode usar.

Algumas das desvantagens de usar NAT para VIP Público são:

- Sobrecarga ao gerenciar regras de firewall, pois os usuários controlam seus próprios pontos de extremidade e publicam regras na pilha de rede definida por software (SDN). Os usuários devem entrar em contato com o operador robusto do Azure Stack Hub para publicar seus VIPs e atualizar a lista de portas.

- Embora o uso de NAT limite a experiência do usuário, ele dá controle total ao operador sobre as solicitações de publicação.

- Para cenários de nuvem híbrida com o Azure, considere que o Azure não oferece suporte à configuração de um túnel VPN para um ponto de extremidade usando NAT.

Intercetação SSL

Atualmente, é recomendado desabilitar qualquer intercetação SSL (por exemplo, descarregamento de descriptografia) em todo o tráfego robusto do Azure Stack Hub. Se houver suporte em atualizações futuras, serão fornecidas orientações sobre como habilitar a intercetação SSL para o Azure Stack Hub robusto.

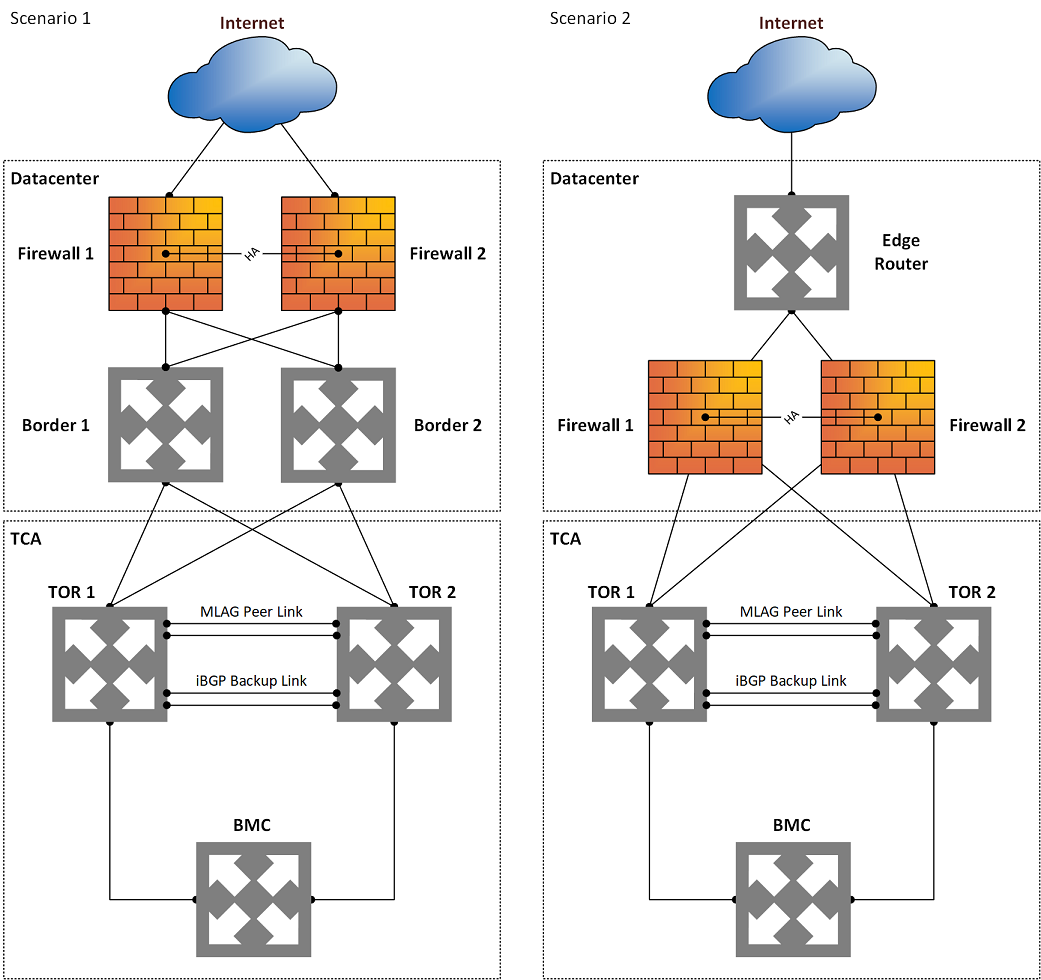

Cenário de firewall de implantação de borda

Em uma implantação de borda, o Azure Stack Hub robusto é implantado diretamente atrás do roteador de borda ou do firewall. Nesses cenários, há suporte para que o firewall esteja acima da borda (Cenário 1), onde ele oferece suporte às configurações de firewall ativo-ativo e ativo-passivo. Ele também pode atuar como o dispositivo de borda (Cenário 2), onde suporta apenas a configuração de firewall ativo-ativo. O cenário 2 depende de ECMP (equal-cost multi-path) com BGP ou roteamento estático para failover.

Os endereços IP roteáveis públicos são especificados para o pool VIP público da rede externa, no momento da implantação. Por motivos de segurança, IPs roteáveis públicos não são recomendados em nenhuma outra rede em um cenário de borda. Esse cenário permite que um usuário experimente a experiência de nuvem autocontrolada completa como em uma nuvem pública como o Azure.

Cenário de firewall de rede de perímetro ou intranet corporativa

Em uma implantação de intranet ou perímetro empresarial, o Azure Stack Hub robusto é implantado em um firewall de várias zonas ou entre o firewall de borda e o firewall de rede corporativa interna. Seu tráfego é então distribuído entre a rede de perímetro segura (ou DMZ) e as zonas não seguras, conforme descrito abaixo:

- Zona segura: a rede interna que usa endereços IP roteáveis internos ou corporativos. A rede segura pode ser dividida. Pode ter acesso de saída à Internet através do NAT da Firewall. Normalmente é acessível a partir do seu centro de dados através da rede interna. Todas as redes robustas do Azure Stack Hub devem residir na zona segura, exceto o pool VIP público da rede externa.

- Zona de perímetro. A rede de perímetro é onde os aplicativos externos ou voltados para a Internet, como servidores Web, normalmente são implantados. Normalmente é monitorado por um firewall para evitar ataques como DDoS e intrusão (hacking) enquanto ainda permite tráfego de entrada especificado da Internet. Somente o pool VIP público de rede externa do Azure Stack Hub robusto deve residir na zona DMZ.

- Zona insegura. A rede externa, a Internet. A implantação do Azure Stack Hub robusto na zona não segura não é recomendada.

Visão geral do design de VPN

Embora a VPN seja um conceito de usuário, existem algumas considerações importantes que um proprietário e operador de solução precisa saber.

Antes de enviar tráfego de rede entre sua rede virtual do Azure e seu site local, você deve criar um gateway de rede virtual (VPN) para sua rede virtual.

Um gateway de VPN é um tipo de gateway de rede virtual que envia o tráfego encriptado através de uma ligação pública. Você pode usar gateways VPN para enviar tráfego com segurança entre uma rede virtual no Azure Stack Hub robusta e uma rede virtual no Azure. Você também pode enviar tráfego com segurança entre uma rede virtual e outra rede conectada a um dispositivo VPN.

Quando cria um gateway de rede virtual, tem de especificar o tipo de gateway que pretende criar. O Azure Stack Hub robusto dá suporte a um tipo de gateway de rede virtual: o tipo Vpn .

Cada rede virtual pode ter dois gateways de rede virtual, mas apenas um de cada tipo. Dependendo das definições que escolher, pode criar várias ligações para um gateway de VPN individual. Um exemplo desse tipo de configuração é uma configuração de conexão multissite.

Antes de criar e configurar gateways VPN para o Azure Stack Hub robusto, revise as considerações sobre a rede robusta do Azure Stack Hub. Você aprende como as configurações robustas do Azure Stack Hub diferem do Azure.

No Azure, a taxa de transferência de largura de banda para a SKU do gateway VPN escolhida deve ser dividida em todas as conexões conectadas ao gateway. No Azure Stack Hub, no entanto, o valor de largura de banda para a SKU do gateway VPN é aplicado a cada recurso de conexão conectado ao gateway. Por exemplo:

- No Azure, a SKU do gateway VPN básico pode acomodar aproximadamente 100 Mbps de taxa de transferência agregada. Se você criar duas conexões com esse gateway VPN e uma conexão estiver usando 50 Mbps de largura de banda, 50 Mbps estarão disponíveis para a outra conexão.

- No Azure Stack Hub robusto, cada conexão com a SKU do gateway VPN básico é alocada 100 Mbps de taxa de transferência.

Tipos de VPN

Ao criar o gateway de rede virtual para uma configuração de gateway VPN, você deve especificar um tipo de VPN. O tipo de VPN escolhido depende da topologia de conexão que você deseja criar. Um tipo de VPN também pode depender do hardware que você está usando. As configurações S2S requerem um dispositivo VPN. Alguns dispositivos VPN suportam apenas um determinado tipo de VPN.

Importante

Atualmente, o Azure Stack Hub robusto suporta apenas o tipo de VPN baseado em rota. Se o seu dispositivo suportar apenas VPNs baseadas em políticas, as ligações a esses dispositivos a partir do Azure Stack Hub robusto não são suportadas. Além disso, o Azure Stack Hub robusto não oferece suporte ao uso de seletores de tráfego baseados em políticas para gateways baseados em rota no momento, porque as configurações de política IPSec/IKE personalizadas não são suportadas.

- PolicyBased: VPNs baseadas em políticas criptografam e direcionam pacotes por meio de túneis IPsec, com base em políticas IPsec. As políticas são configuradas com as combinações de prefixos de endereço entre sua rede local e a VNet robusta do Azure Stack Hub. A política, ou seletor de tráfego, geralmente é uma lista de acesso na configuração do dispositivo VPN. PolicyBased tem suporte no Azure, mas não no Azure Stack Hub robusto.

- RouteBased: VPNs baseadas em rota usam rotas configuradas na tabela de encaminhamento ou roteamento IP. As rotas direcionam os pacotes para suas interfaces de túnel correspondentes. As interfaces de túnel, em seguida, encriptam ou desencriptam os pacotes dentro e fora dos túneis. A política, ou seletor de tráfego, para VPNs RouteBased são configuradas como any-to-any (ou usam curingas). Por padrão, eles não podem ser alterados. O valor para um tipo de VPN RouteBased é RouteBased.

Configurando um gateway VPN

Uma conexão de gateway VPN depende de vários recursos que são configurados com configurações específicas. A maioria desses recursos pode ser configurada separadamente, mas em alguns casos eles devem ser configurados em uma ordem específica.

Definições

As configurações escolhidas para cada recurso são essenciais para criar uma conexão bem-sucedida.

Este artigo ajuda-o a compreender:

- Tipos de gateway, tipos de VPN e tipos de conexão.

- Sub-redes de gateway, gateways de rede local e outras configurações de recursos que você pode querer considerar.

Diagramas de topologia de ligação

Há diferentes configurações disponíveis para conexões de gateway VPN. Determine qual configuração melhor atende às suas necessidades. Nas seções a seguir, você pode exibir informações e diagramas de topologia sobre as seguintes conexões de gateway VPN:

- O modelo de implementação disponível

- As ferramentas de configuração disponíveis

- Ligações que o levam diretamente para um artigo, se disponível

Os diagramas e descrições nas seções a seguir podem ajudá-lo a selecionar uma topologia de conexão que corresponda às suas necessidades. Os diagramas mostram as topologias de linha de base principais, mas é possível construir configurações mais complexas usando os diagramas como guia.

Site a site e multi-site (túnel VPN IPsec/IKE)

Site a Site

Uma conexão de gateway VPN site a site (S2S) é uma conexão através do túnel VPN IPsec/IKE (IKEv2). Esse tipo de conexão requer um dispositivo VPN localizado no local e que receba um endereço IP público. Este dispositivo não pode ser localizado atrás de um NAT. As ligações S2S podem ser utilizadas para configurações em vários locais e híbridas.

Múltiplos sites

Uma conexão multissite é uma variação da conexão site a site. Cria mais de uma ligação de VPN a partir do gateway de rede virtual, ligando, geralmente, a vários sites no local. Ao trabalhar com várias conexões, você deve usar um tipo de VPN baseado em rota (conhecido como gateway dinâmico ao trabalhar com redes virtuais clássicas). Uma vez que cada rede virtual só pode ter um gateway de VPN, todas as ligações através do mesmo partilham a largura de banda disponível.

SKUs de Gateway

Ao criar um gateway de rede virtual para o Azure Stack Hub robusto, você especifica a SKU de gateway que deseja usar. As seguintes SKUs de gateway VPN são suportadas:

- Básica

- Padrão

- Elevado Desempenho

A seleção de uma SKU de gateway mais alta aloca mais CPUs e largura de banda de rede para o gateway. Como resultado, o gateway pode suportar uma taxa de transferência de rede mais alta para a rede virtual.

O Azure Stack Hub robusto não suporta a SKU do gateway Ultra Performance, que é usada exclusivamente com a Rota Expressa.

Considere o seguinte ao selecionar a SKU:

- O Azure Stack Hub robusto não oferece suporte a gateways baseados em políticas.

- O BGP não é suportado no Basic SKU.

- As configurações coexistentes do gateway ExpressRoute-VPN não são suportadas no Azure Stack Hub robusto.

Disponibilidade do gateway

Os cenários de alta disponibilidade só podem ser configurados na SKU de conexão do Gateway de Alto Desempenho . Ao contrário do Azure, que fornece disponibilidade por meio de configurações ativas/ativas e ativas/passivas, o Azure Stack Hub robusto dá suporte apenas à configuração ativa/passiva.

Ativação pós-falha

Há três VMs de infraestrutura de gateway multilocatário no Azure Stack Hub robustas. Duas dessas VMs estão no modo ativo e a terceira está no modo redundante. As VMs ativas permitem a criação de conexões VPN nelas, e a VM redundante só aceita conexões VPN se ocorrer um failover. Se uma VM de gateway ativa ficar indisponível, a conexão VPN fará failover para a VM redundante após um curto período (alguns segundos) de perda de conexão.

Débito agregado estimado por SKU

A tabela a seguir mostra os tipos de gateway e a taxa de transferência agregada estimada por SKU de gateway:

| Débito do Gateway de VPN (1) | Máximo de túneis IPsec do Gateway de VPN (2) | |

|---|---|---|

| SKU básico(3) | 100 Mbps | 20 |

| SKU padrão | 100 Mbps | 20 |

| SKU de alto desempenho | 200 Mbps | 10 |

Notas de tabela

(1) - A taxa de transferência VPN não é uma taxa de transferência garantida para conexões entre locais pela Internet. É a medição de rendimento máximo possível.

(2) - Max tunnels é o total por implantação robusta do Azure Stack Hub para todas as assinaturas.

(3) - O roteamento BGP não é suportado para o SKU Básico.

Importante

Apenas uma conexão VPN site a site pode ser criada entre duas implantações robustas do Azure Stack Hub. Isto é devido a uma limitação na plataforma que só permite uma única conexão VPN para o mesmo endereço IP. Como o Azure Stack Hub robusto aproveita o gateway multilocatário, que usa um único IP público para todos os gateways VPN no sistema robusto do Azure Stack Hub, pode haver apenas uma conexão VPN entre dois sistemas robustos do Azure Stack Hub.

Essa limitação também se aplica à conexão de mais de uma conexão VPN site a site a qualquer gateway VPN que use um único endereço IP. O Azure Stack Hub robusto não permite que mais de um recurso de gateway de rede local seja criado usando o mesmo endereço IP.**

Parâmetros de IPsec/IKE

Ao configurar uma conexão VPN no Azure Stack Hub robusto, você deve configurar a conexão em ambas as extremidades. Se você estiver configurando uma conexão VPN entre o Azure Stack Hub robusto e um dispositivo de hardware, esse dispositivo poderá solicitar configurações adicionais. Por exemplo, um switch ou roteador que esteja atuando como um gateway VPN.

Ao contrário do Azure, que dá suporte a várias ofertas como iniciador e respondente, o Azure Stack Hub robusto oferece suporte a apenas uma oferta por padrão. Se precisar de utilizar diferentes definições IPSec/IKE para trabalhar com o seu dispositivo VPN, existem mais definições disponíveis para configurar a sua ligação manualmente.

Parâmetros de IKE Fase 1 (Modo Principal)

| Propriedade | Valor |

|---|---|

| Versão do IKE | IKEv2 |

| Grupo Diffie-Hellman | ECP384 |

| Método de autenticação | Chave Pré-partilhada |

| Algoritmos de Encriptação e Hash | AES256, SHA384 |

| Duração de SA (Tempo) | 28 800 segundos |

Parâmetros de IKE Fase 2 (Modo Rápido)

| Propriedade | Valor |

|---|---|

| Versão do IKE | IKEv2 |

| Encriptação & Algoritmos de hash (Encriptação) | GCMAES256 |

| Algoritmos de criptografia e hash (autenticação) | GCMAES256 |

| Duração de SA (Tempo) | 27,000 segundos |

| Tempo de vida do SA (kilobytes) | 33,553,408 |

| Sigilo futuro perfeito (PFS) | ECP384 |

| Deteção de Elemento Inutilizado | Suportado |

Configurar políticas de conexão IPSec/IKE personalizadas

O padrão de protocolo IPsec e IKE suporta uma ampla gama de algoritmos criptográficos em várias combinações. Para ver quais parâmetros são suportados no Azure Stack Hub robustos para satisfazer os requisitos de conformidade ou segurança, consulte Parâmetros IPsec/IKE.

Este artigo fornece instruções sobre como criar e configurar uma política IPsec/IKE e aplicar a uma conexão nova ou existente.

Considerações

Observe as seguintes considerações importantes ao usar essas políticas:

- A política IPsec/IKE só funciona nas SKUs de gateway Standard e HighPerformance (baseadas em rota).

- Só pode especificar uma combinação de políticas para uma determinada ligação.

- Você deve especificar todos os algoritmos e parâmetros para IKE (Modo Principal) e IPsec (Modo Rápido). A especificação parcial da política não é permitida.

- Consulte as especificações do fornecedor do dispositivo VPN para garantir que a política seja suportada em seus dispositivos VPN locais. Não é possível estabelecer conexões site a site se as políticas forem incompatíveis.

Fluxo de trabalho para criar e definir a política IPsec/IKE

Esta seção descreve o fluxo de trabalho necessário para criar e atualizar a política IPsec/IKE em uma conexão VPN site a site:

- Crie uma rede virtual e um gateway VPN.

- Crie um gateway de rede local para conexão entre locais.

- Crie uma política IPsec/IKE com algoritmos e parâmetros selecionados.

- Crie uma conexão IPSec com a diretiva IPsec/IKE.

- Adicione/atualize/remova uma política IPsec/IKE para uma conexão existente.

Algoritmos criptográficos suportados e pontos fortes das chaves

A tabela a seguir lista os algoritmos criptográficos com suporte e os principais pontos fortes configuráveis por clientes robustos do Azure Stack Hub:

| IPsec/IKEv2 | Opções |

|---|---|

| Encriptação IKEv2 | AES256, AES192, AES128, DES3, DES |

| Integridade do IKEv2 | SHA384, SHA256, SHA1, MD5 |

| Grupo DH | ECP384, ECP256, DHGroup14, DHGroup2048, DHGroup2, DHGroup1, Nenhum |

| Encriptação do IPsec | GCMAES256, GCMAES192, GCMAES128, AES256, AES192, AES128, DES3, DES, Nenhum |

| Integridade do IPsec | GCMASE256, GCMAES192, GCMAES128, SHA256, SHA1, MD5 |

| Grupo PFS | PFS24, ECP384, ECP256, PFS2048, PFS2, PFS1, Nenhum |

| Duração de SA QM | (Opcional: os valores padrão são usados se não forem especificados) |

| Segundos (inteiro; min. 300/padrão 27.000 segundos) | |

| KBytes (inteiro; min. 1024/padrão 102.400.000 KBytes) | |

| Seletor de tráfego | Os Seletores de Tráfego baseados em políticas não têm suporte no Azure Stack Hub robusto. |

A configuração de dispositivo VPN local deve corresponder ou deve conter os seguintes algoritmos e parâmetros que especificar na política de IPsec/IKE do Azure:

- Algoritmo de encriptação IKE (Modo Principal / Fase 1).

- Algoritmo de integridade IKE (Modo Principal / Fase 1).

- Grupo DH (Modo Principal / Fase 1).

- Algoritmo de encriptação IPsec (Modo Rápido / Fase 2).

- Algoritmo de integridade IPsec (Modo Rápido / Fase 2).

- Grupo PFS (Modo Rápido / Fase 2).

- Os tempos de vida da SA são apenas especificações locais, não precisam corresponder.

Se o GCMAES for usado como para o algoritmo de criptografia IPsec, você deverá selecionar o mesmo algoritmo GCMAES e o mesmo comprimento de chave para integridade IPsec. Por exemplo: usar GCMAES128 para ambos.

Na tabela anterior:

- O IKEv2 corresponde ao Modo Principal ou à Fase 1.

- IPsec corresponde ao Modo Rápido ou Fase 2.

- O Grupo DH especifica o Grupo Diffie-Hellmen usado no Modo Principal ou na Fase 1.

- O Grupo PFS especifica o Grupo Diffie-Hellmen usado no Modo Rápido ou na Fase 2.

- O tempo de vida da SA do Modo Principal IKEv2 é fixado em 28.800 segundos nos gateways VPN robustos do Azure Stack Hub.

A tabela a seguir lista os grupos Diffie-Hellman correspondentes suportados pela política personalizada:

| Grupo Diffie-Hellman | DHGroup | PFSGroup | Comprimento da chave |

|---|---|---|---|

| 1 | DHGroup1 | PFS1 | MODP de 768 bits |

| 2 | DHGroup2 | PFS2 | MODP de 1024 bits |

| 14 | DHGroup14 | PFS2048 | MODP de 2048 bits |

| DHGroup2048 | |||

| 19 | ECP256 | ECP256 | ECP de 256 bits |

| 20 | ECP384 | ECP384 | ECP de 384 bits |

| 24 | DHGroup24 | PFS24 | MODP de 2048 bits |

Conectar o Azure Stack Hub robusto ao Azure usando o Azure ExpressRoute

Visão geral, pressupostos e pré-requisitos

O Azure ExpressRoute permite estender suas redes locais para a nuvem da Microsoft. Você usa uma conexão privada fornecida por um provedor de conectividade. O ExpressRoute não é uma conexão VPN pela Internet pública.

Para obter mais informações sobre a Rota Expressa do Azure, consulte a Visão geral da Rota Expressa.

Suposições

Este artigo parte do princípio de que:

- Você tem um conhecimento prático do Azure.

- Você tem uma compreensão básica do Azure Stack Hub robusto.

- Você tem uma compreensão básica de networking.

Pré-requisitos

Para conectar o Azure Stack Hub robusto e o Azure usando a Rota Expressa, você deve atender aos seguintes requisitos:

- Um circuito de Rota Expressa provisionado por meio de um provedor de conectividade.

- Uma assinatura do Azure para criar um circuito de Rota Expressa e redes virtuais no Azure.

- Um router que suporta:

- conexões VPN site a site entre sua interface LAN e o gateway multilocatário robusto do Azure Stack Hub.

- criando vários VRFs (Virtual Routing and Forwarding) se houver mais de um locatário em sua implantação robusta do Azure Stack Hub.

- Um router que tenha:

- Uma porta WAN conectada ao circuito ExpressRoute.

- Uma porta LAN conectada ao gateway multilocatário robusto do Azure Stack Hub.

Arquitetura de rede ExpressRoute

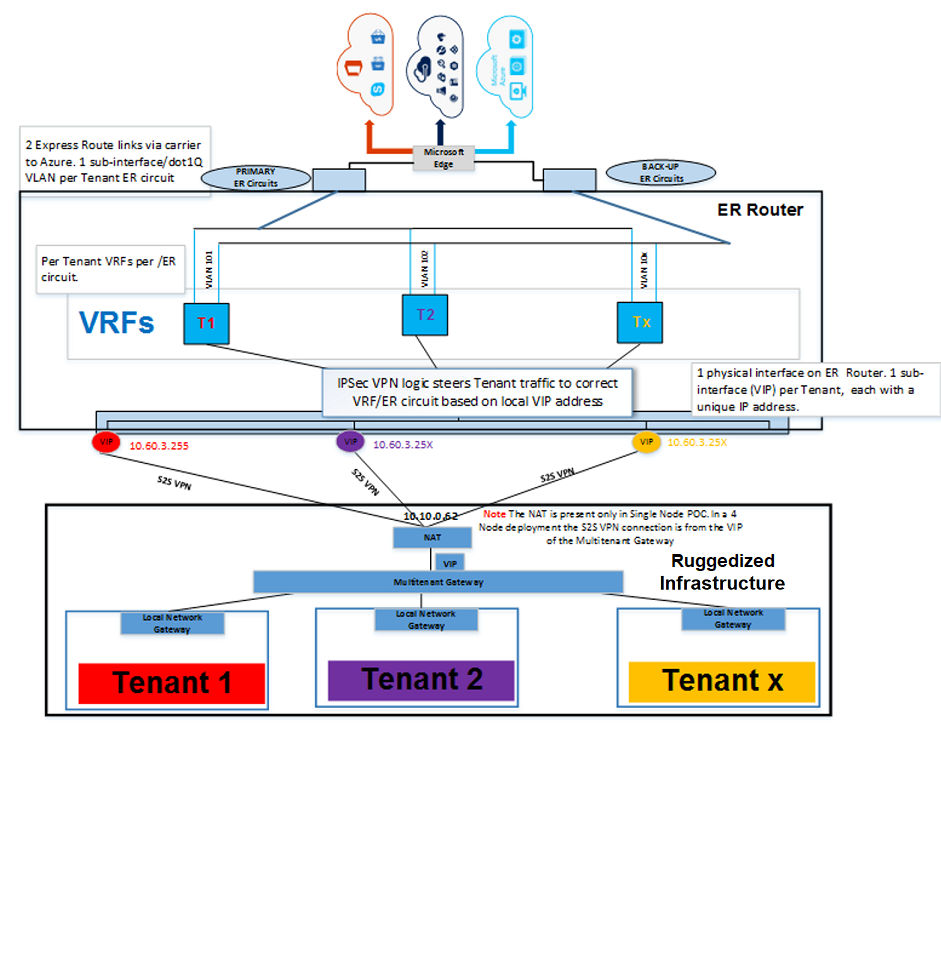

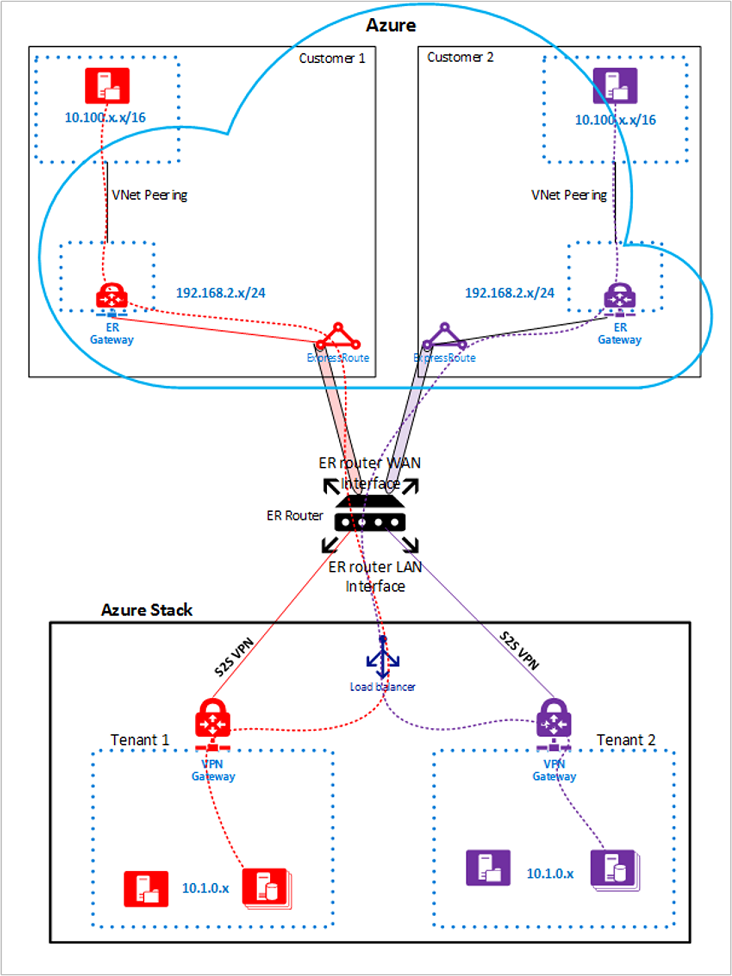

A figura a seguir mostra os ambientes robustos do Azure Stack Hub e do Azure depois que você concluir a configuração da Rota Expressa usando os exemplos neste artigo:

A figura a seguir mostra como vários locatários se conectam da infraestrutura robusta do Azure Stack Hub por meio do roteador ExpressRoute para o Azure: