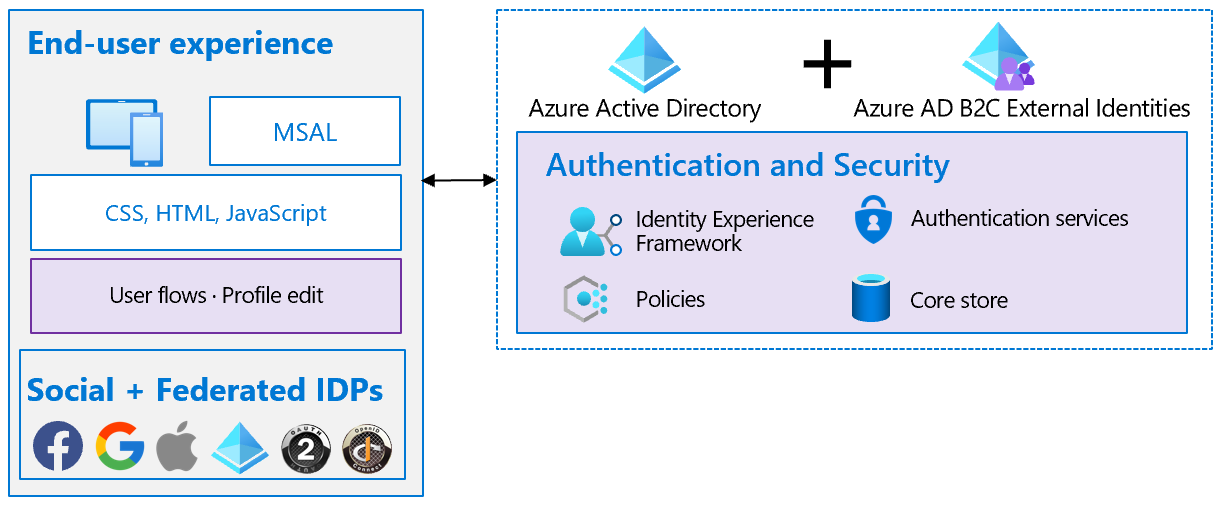

Experiência resiliente do usuário final

A experiência do utilizador final de registo e início de sessão é composta pelos seguintes elementos:

As interfaces com as quais o usuário interage – como CSS, HTML e JavaScript

Os fluxos de usuário e as políticas personalizadas que você cria, como inscrição, entrada e edição de perfil

Os provedores de identidade (IDPs) para seu aplicativo, como nome de usuário/senha da conta local, Outlook, Facebook e Google

Escolha entre fluxo de usuário e política personalizada

Para ajudá-lo a configurar as tarefas de identidade mais comuns, o Azure AD B2C fornece fluxos de usuário configuráveis internos. Você também pode criar suas próprias políticas personalizadas que oferecem a máxima flexibilidade. No entanto, é recomendável usar políticas personalizadas apenas para lidar com cenários complexos.

Como decidir entre o fluxo de usuários e a política personalizada

Escolha fluxos de usuários internos se seus requisitos de negócios puderem ser atendidos por eles. Desde que amplamente testado pela Microsoft, você pode minimizar os testes necessários para validar a funcionalidade, o desempenho ou a escala desses fluxos de usuário de identidade no nível de política. Você ainda precisa testar seus aplicativos quanto à funcionalidade, desempenho e escalabilidade.

Se você escolher políticas personalizadas devido aos seus requisitos de negócios, certifique-se de executar testes de nível de política para funcional, desempenho ou escala, além de testes no nível do aplicativo.

Consulte o artigo que compara fluxos de usuários e políticas personalizadas para ajudá-lo a decidir.

Escolha vários IDPs

Ao usar um provedor de identidade externo, como o Facebook, certifique-se de ter um plano de fallback caso o provedor externo fique indisponível.

Como configurar vários deslocados internos

Como parte do processo de registro do provedor de identidade externo, inclua uma declaração de identidade verificada, como o número de celular ou o endereço de e-mail do usuário. Confirme as declarações verificadas na instância de diretório subjacente do Azure AD B2C. Se o provedor externo não estiver disponível, reverta para a declaração de identidade verificada e volte para o número de telefone como um método de autenticação. Outra opção é enviar ao usuário uma senha única para permitir que o usuário faça login.

Siga estas etapas para criar caminhos de autenticação alternativos:

Configure sua política de inscrição para permitir a inscrição por conta local e IDPs externos.

Configure uma política de perfil para permitir que os usuários vinculem a outra identidade à conta depois de entrarem .

Notifique e permita que os usuários alternem para um IDP alternativo durante uma interrupção.

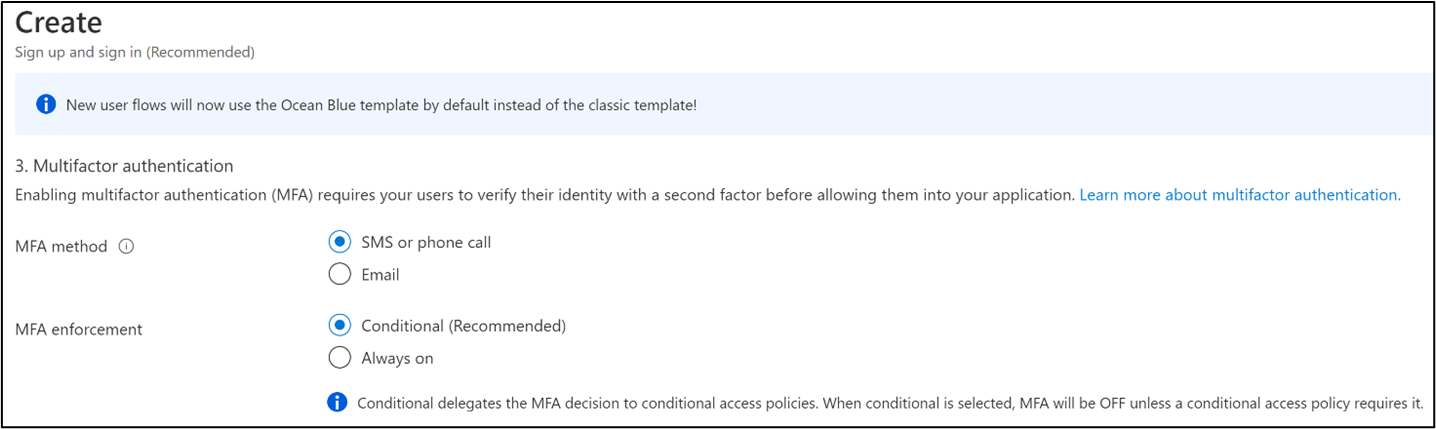

Disponibilidade da autenticação multifator

Ao usar um serviço telefônico para autenticação multifator (MFA), certifique-se de considerar um provedor de serviços alternativo. O fornecedor local de serviços telefónicos ou de telecomunicações pode sofrer interrupções no seu serviço.

Como escolher um MFA alternativo

O serviço Azure AD B2C usa um provedor de MFA interno baseado em telefone para fornecer OTPs (One-time passcodes) baseados em tempo. É na forma de uma chamada de voz e mensagem de texto para o número de telefone pré-registrado do usuário. Os seguintes métodos alternativos estão disponíveis para vários cenários:

Quando você usa fluxos de usuário, há dois métodos para criar resiliência:

- Alterar a configuração do fluxo do usuário: ao detetar uma interrupção na entrega de OTP baseada em telefone, altere o método de entrega de OTP de baseado em telefone para baseado em e-mail e reimplante o fluxo de usuário, deixando os aplicativos inalterados.

- Alterar aplicativos: para cada tarefa de identidade, como inscrição e entrada, defina dois conjuntos de fluxos de usuário. Configure o primeiro conjunto para usar OTP baseada em telefone e o segundo para OTP baseada em e-mail. Ao detetar uma interrupção na entrega de OTP baseada em telefone, altere e reimplante os aplicativos para alternar do primeiro conjunto de fluxos de usuário para o segundo, deixando os fluxos de usuário inalterados.

Quando você usa políticas personalizadas, há quatro métodos para criar resiliência. A lista abaixo está na ordem de complexidade e você precisará reimplantar políticas atualizadas.

Habilitar a seleção de usuários de OTP baseada em telefone ou OTP baseada em e-mail: exponha ambas as opções aos usuários e permita que os usuários selecionem automaticamente uma das opções. Não há necessidade de fazer alterações nas políticas ou aplicativos.

Alterne dinamicamente entre OTP baseada em telefone e OTP baseada em e-mail: colete informações de telefone e e-mail na inscrição. Defina uma política personalizada com antecedência para alternar condicionalmente durante uma interrupção do telefone, de entrega OTP baseada em telefone para entrega de OTP baseada em e-mail. Não há necessidade de fazer alterações nas políticas ou aplicativos.

Usar um aplicativo Autenticador: atualize a política personalizada para usar um aplicativo Autenticador. Se sua MFA normal for OTP baseada em telefone ou e-mail, reimplante suas políticas personalizadas para alternar para usar o aplicativo Authenticator.

Nota

Os usuários precisam configurar a integração do aplicativo Authenticator durante a inscrição.

- Usar perguntas de segurança: se nenhum dos métodos acima for aplicável, implemente as perguntas de segurança como um backup. Configure as Perguntas de Segurança para os usuários durante a integração ou edite o perfil e armazene as respostas em um banco de dados separado diferente do diretório. Este método não atende ao requisito de MFA de "algo que você tem", por exemplo, telefone, mas oferece um secundário "algo que você sabe".

Usar uma rede de distribuição de conteúdo

As redes de distribuição de conteúdo (CDNs) têm melhor desempenho e são menos dispendiosas do que as lojas de blob para armazenamento de UI de fluxo de usuário personalizada. O conteúdo da página web é entregue mais rapidamente a partir de uma rede geograficamente distribuída de servidores altamente disponíveis.

Teste periodicamente a disponibilidade da CDN e o desempenho da distribuição de conteúdo por meio de cenários completos e testes de carga. Se você está planejando um próximo aumento por causa da promoção ou do tráfego de feriados, revise suas estimativas para testes de carga.