Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

O Ambiente do Serviço de Aplicativo é uma implantação de locatário único do Serviço de Aplicativo do Azure que hospeda contêineres do Windows e Linux, aplicativos Web, aplicativos de API, aplicativos lógicos e aplicativos de função. Ao instalar um Ambiente do Serviço de Aplicativo, você escolhe a rede virtual do Azure na qual deseja que ele seja implantado. Todo o tráfego de entrada e saída do aplicativo está dentro da rede virtual que você especificar. Você implanta em uma única sub-rede em sua rede virtual e nada mais pode ser implantado nessa sub-rede.

Requisitos de sub-rede

A seguir estão o conjunto mínimo de requisitos para a sub-rede em que seu Ambiente do Serviço de Aplicativo está.

- A sub-rede deve ser delegada a

Microsoft.Web/hostingEnvironments. - A sub-rede deve estar vazia.

- A propriedade da

addressPrefixsub-rede deve ser formatada como uma cadeia de caracteres, não como uma matriz.

O tamanho da sub-rede pode afetar os limites de dimensionamento das instâncias do plano do Serviço de Aplicativo no Ambiente do Serviço de Aplicativo. Para escala de produção, recomendamos um espaço de /24 endereçamento (256 endereços) para sua sub-rede. Se planear dimensionar perto da capacidade máxima de 200 instâncias no nosso Ambiente de Serviço de Aplicações e planeia operações frequentes de aumento/redução de escala, recomendamos um /23 espaço de endereçamento (512 endereços) para a sua sub-rede.

Nota

Agora é possível mover seu Ambiente do Serviço de Aplicativo para uma nova sub-rede. Para mover o seu Ambiente de Serviço de Aplicações para uma nova subrede, crie um pedido de suporte. Um tíquete de suporte é necessário porque há pré-requisitos e configurações que precisam ser validados e configurados corretamente antes de alterar a sub-rede para garantir uma migração bem-sucedida. Uma migração inadequada pode causar interrupções e problemas de conectividade.

Se você usar uma sub-rede menor, esteja ciente das seguintes limitações:

- Qualquer sub-rede em particular tem cinco endereços reservados para fins de gestão. Além dos endereços de gerenciamento, o Ambiente do Serviço de Aplicativo dimensiona dinamicamente a infraestrutura de suporte e usa entre 7 e 27 endereços, dependendo da configuração e da carga. Você pode usar os endereços restantes para instâncias no plano do Serviço de Aplicações. O tamanho mínimo da sua sub-rede é um

/27espaço de endereço (32 endereços). - Para qualquer combinação de OS/SKU do plano do Serviço de Aplicativo usada em seu Ambiente do Serviço de Aplicativo, como o Windows I1v2, uma instância em espera é criada para cada 20 instâncias ativas. As instâncias em espera também exigem endereços IP.

- Ao dimensionar os planos do Serviço de Aplicativo no Ambiente do Serviço de Aplicativo para cima/para baixo, a quantidade de endereços IP usados pelo plano do Serviço de Aplicativo é temporariamente dobrada enquanto a operação de escala é concluída. As novas instâncias precisam estar totalmente operacionais antes que as instâncias existentes sejam desprovisionadas.

- As atualizações de plataforma precisam de endereços IP gratuitos para garantir que as atualizações possam acontecer sem interrupções no tráfego de saída.

- Após a expansão, redução ou conclusão das operações, pode haver um curto período de tempo antes que os endereços IP sejam liberados. Em casos raros, esta operação pode ser de até 12 horas.

- Se você ficar sem endereços em sua sub-rede, poderá ser impedido de expandir seus planos do Serviço de Aplicativo no Ambiente do Serviço de Aplicativo. Outra possibilidade é que você possa experimentar maior latência durante a carga de tráfego intensivo, se a Microsoft não for capaz de dimensionar a infraestrutura de suporte.

Nota

Os Contêineres do Windows usam um endereço IP adicional por aplicativo para cada instância do plano do Serviço de Aplicativo e você precisa dimensionar a sub-rede de acordo. Se o seu Ambiente do Serviço de Aplicativo tiver, por exemplo, 2 planos do Serviço de Aplicativo de Contêiner do Windows, cada um com 25 instâncias e cada um com 5 aplicativos em execução, você precisará de 300 endereços IP e endereços adicionais para dar suporte à escala horizontal (entrada/saída).

Cálculo da amostra:

Para cada instância do plano do Serviço de Aplicativo, você precisa: 5 aplicativos de contêiner do Windows = 5 endereços IP 1 endereço IP por instância do plano do Serviço de Aplicativo 5 + 1 = 6 endereços IP

Para 25 instâncias: 6 x 25 = 150 endereços IP por plano do Serviço de Aplicativo

Como você tem 2 planos do Serviço de Aplicativo, 2 x 150 = 300 endereços IP.

Endereços

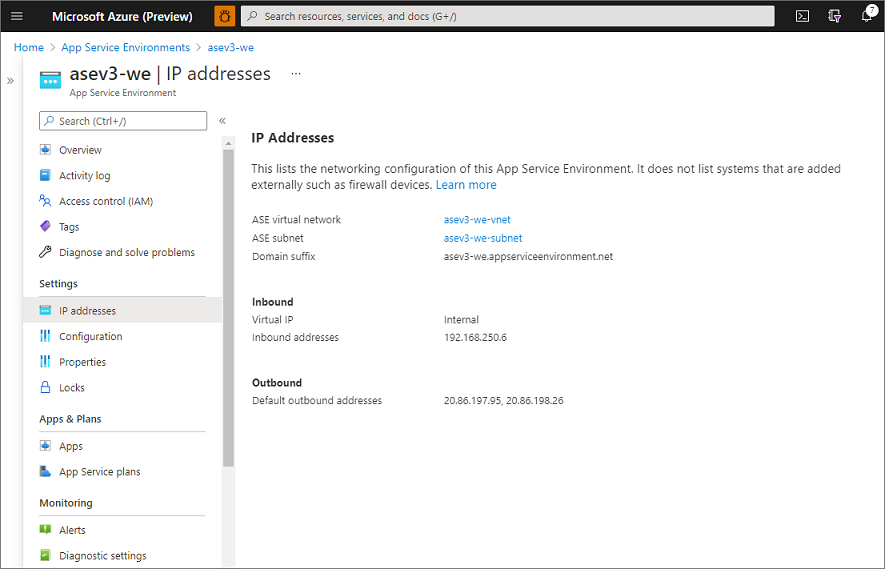

O Ambiente do Serviço de Aplicativo tem as seguintes informações de rede na criação:

| Tipo de endereço | Descrição |

|---|---|

| Rede virtual do Ambiente de Serviço de Aplicações | A rede virtual implantada em. |

| Sub-rede do Ambiente do Serviço de Aplicações | A sub-rede implantada em. |

| Sufixo de domínio | O sufixo de domínio padrão usado pelos aplicativos. |

| Sufixo de domínio personalizado | (facultativo) O sufixo de domínio personalizado usado pelos aplicativos. |

| IP virtual (VIP) | O tipo de VIP utilizado. Os dois valores possíveis são interno e externo. |

| Endereço de entrada | O endereço de entrada é o endereço no qual seus aplicativos são alcançados. Se tiver um VIP interno, será um endereço na sub-rede do Ambiente do Serviço de Aplicações. Se o endereço for externo, é um endereço voltado para o público. |

| Endereços de saída do trabalhador | Os aplicativos usam este ou esses endereços, ao fazer chamadas de saída para a internet. |

| Endereços de saída da plataforma | A plataforma utiliza este endereço, ao fazer chamadas de saída para a internet. Um exemplo é extrair certificados para sufixo de domínio personalizado do Cofre da Chave se um ponto de extremidade privado não for usado. |

Você pode encontrar detalhes na parte Endereços IP do portal, conforme mostrado na captura de tela a seguir:

À medida que você dimensiona seus planos do Serviço de Aplicativo em seu Ambiente do Serviço de Aplicativo, você usa mais endereços fora de sua sub-rede. O número de endereços que você usa varia, com base no número de instâncias do plano do Serviço de Aplicativo que você tem e quanto tráfego existe. Os aplicativos no Ambiente do Serviço de Aplicativo não têm endereços dedicados na sub-rede. Os endereços específicos usados por um aplicativo na sub-rede serão alterados ao longo do tempo.

Traga o seu próprio endereço de entrada

Você pode trazer o seu próprio endereço de entrada para o seu Ambiente de Serviço de Aplicações. Se você criar um Ambiente do Serviço de Aplicativo com um VIP interno, poderá especificar um endereço IP estático na sub-rede. Se criar um Ambiente do Serviço de Aplicações com um VIP (Endereço IP Virtual) externo, pode usar o seu próprio endereço IP público do Azure, especificando o identificador do recurso do endereço IP público. A seguir estão as limitações para trazer seu próprio endereço de entrada:

- Para o Ambiente do Serviço de Aplicativo com VIP externo, o recurso de endereço IP Público do Azure deve estar na mesma assinatura que o Ambiente do Serviço de Aplicativo.

- O endereço de entrada não pode ser alterado após a criação do Ambiente do Serviço de Aplicativo.

Limitação de tráfego de entrada no Ambiente de Serviços de Aplicações ILB

Para Ambientes de Serviços de Aplicações com um VIP interno, o tráfego de entrada para os front-ends pode ser cortado se o endereço IP de origem se enquadrar no intervalo de endereços de infraestrutura usado para os front-ends do Ambiente de Serviços de Aplicações.

Não use endereços IP de origem no 172.31.192.0/25 espaço de endereçamento ao ligar-se a um Ambiente de Serviços de Aplicações ILB.

Portas e restrições de rede

Para que seu aplicativo receba tráfego, verifique se as regras do NSG (grupo de segurança de rede) de entrada permitem que a sub-rede Ambiente do Serviço de Aplicativo receba tráfego das portas necessárias. Além de todas as portas nas quais você gostaria de receber tráfego, você deve garantir que o Balanceador de Carga do Azure seja capaz de se conectar à sub-rede na porta 80. Essa porta é usada para verificações de integridade da máquina virtual interna. Você ainda pode controlar o tráfego da porta 80 da rede virtual para sua sub-rede.

Nota

As alterações nas regras do NSG podem levar até 14 dias para entrar em vigor devido à persistência da conexão HTTP. Se você fizer uma alteração que bloqueie o tráfego da plataforma/gerenciamento, pode levar até 14 dias para que o efeito seja visto.

É uma boa ideia configurar a seguinte regra NSG de entrada:

| Porta(s) de Origem/Destino | Direção | Origem | Destino | Propósito |

|---|---|---|---|---|

| * / 80,443 | Entrada | VirtualNetwork | Intervalo de sub-redes do Ambiente do Serviço de Aplicações | Permitir tráfego da aplicação e tráfego de ping de integridade interna |

O requisito mínimo para que o Ambiente do Serviço de Aplicativo esteja operacional é:

| Porta(s) de Origem/Destino | Direção | Origem | Destino | Propósito |

|---|---|---|---|---|

| * / 80 | Entrada | AzureLoadBalancer | Intervalo de sub-redes do Ambiente do Serviço de Aplicações | Permitir tráfego de ping para verificação de saúde interna |

Se você usar a regra mínima necessária, talvez precise de uma ou mais regras para o tráfego do aplicativo. Se estiveres a usar alguma das opções de implantação ou depuração, também deverás permitir esse tráfego para a sub-rede do Ambiente de Serviço de Aplicativos. A origem dessas regras pode ser a rede virtual ou um ou mais IPs de cliente específicos ou intervalos de IP. O destino é sempre o intervalo da sub-rede do Ambiente de Serviço de Apps.

O tráfego de ping de integridade interna na porta 80 é isolado entre o balanceador de carga e os servidores internos. Nenhum tráfego externo pode atingir o endpoint de monitorização de integridade.

As portas normais de acesso ao aplicativo para tráfego de entrada são as seguintes:

| Utilizar | Portas |

|---|---|

| HTTP/HTTPS | 80, 443 |

| FTP/FTPS | 21, 990, 10001-10020 |

| Depuração remota do Visual Studio | 4022, 4024, 4026 |

| Serviço de implantação da Web | 8172 |

Nota

Para acesso FTP, mesmo que queiras não permitir o FTP padrão na porta 21, ainda precisas permitir o tráfego do Balancador de Carga para a faixa de sub-rede do Ambiente do Serviço de Aplicações na porta 21, pois é utilizado especificamente para o tráfego interno de ping de integridade do serviço ftp.

Encaminhamento de rede

Você pode definir tabelas de rotas sem restrições. Você pode direcionar todo o tráfego de saída da aplicação do seu App Service Environment para um firewall de saída, como o Azure Firewall. Nesse cenário, a única coisa com a qual você precisa se preocupar são as dependências do aplicativo.

As dependências do aplicativo incluem pontos de extremidade de que seu aplicativo precisa durante o tempo de execução. Além das APIs e serviços que a aplicação está a chamar, as dependências também podem incluir pontos de extremidade derivados, como pontos de verificação de listas de revogação de certificados (CRL) e pontos de extremidade de identidade/autenticação, como é o caso do Microsoft Entra ID. Se estiver a usar implantação contínua no Serviço de Aplicações, pode também necessitar de permitir endpoints, dependendo do tipo e do idioma. Especificamente para implantação contínua do Linux, você precisa permitir oryx-cdn.microsoft.io:443o .

Você pode colocar os seus dispositivos de firewall de aplicação web, como o Gateway de Aplicação do Azure, à frente do tráfego de entrada. Isso permite que você exponha aplicativos específicos nesse Ambiente do Serviço de Aplicativo.

Seu aplicativo usa um dos endereços de saída padrão para o tráfego de saída para pontos de extremidade públicos. Se quiser personalizar o endereço de saída de seus aplicativos em um Ambiente do Serviço de Aplicativo, você pode adicionar um gateway NAT à sua sub-rede.

Nota

A conectividade SMTP de saída (porta 25) é suportada para o Ambiente do Serviço de Aplicativo v3. A capacidade de suporte é determinada por uma configuração na assinatura em que a rede virtual é implantada. Para redes/sub-redes virtuais criadas antes de 1. Agosto de 2022 você precisa iniciar uma alteração de configuração temporária na rede/sub-rede virtual para que a configuração seja sincronizada a partir da assinatura. Um exemplo pode ser adicionar uma sub-rede temporária, associar/dissociar um NSG temporariamente ou configurar um ponto de extremidade de serviço temporariamente. Para obter mais informações e solução de problemas, consulte Solucionar problemas de conectividade SMTP de saída no Azure.

Segmentação da rede de saída

A segmentação de rede de saída permite-lhe ligar aplicações a sub-redes alternativas para controlar como o tráfego de saída é encaminhado. Por defeito, todo o tráfego de saída de um Ambiente de Serviços de Aplicações origina-se da sub-rede que aloja o Ambiente de Serviços de Aplicações.

Ativar a segmentação da rede de saída

Deve ativar a segmentação da rede de saída ao criar o seu Ambiente de Serviços de Aplicações. Não pode ativar esta funcionalidade nos Ambientes de Serviços de Aplicações existentes. Não existe suporte para portal para ativar esta configuração de cluster ou para juntar sub-redes alternativas.

Para ativar a funcionalidade, configure a definição do MultipleSubnetJoinEnabled cluster ao criar o Ambiente de Serviços de Aplicações usando um modelo Azure Resource Manager ou Bicep:

"clusterSettings": [

{

"name": "MultipleSubnetJoinEnabled",

"value": "true"

}

]

Para orientações sobre a configuração das definições do cluster, consulte Definições de configuração personalizadas para Ambientes de Serviços de Aplicações.

Deve também definir a allowNewDirectNetworkIntegrations propriedade como true na configuração de rede do Ambiente de Serviços de Aplicações. Esta propriedade é uma parte obrigatória do corpo de configuração de rede. Se atualizar a configuração de rede sem incluir esta propriedade, pode ser desativada porque por defeito é false.

Pode definir esta propriedade usando a CLI ou diretamente num template ARM.

Não existe um parâmetro CLI dedicado para esta propriedade, por isso use o seguinte az rest comando para a ativar:

az rest --method put \

--uri "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Web/hostingEnvironments/{aseName}/configurations/networking?api-version=2024-04-01" \

--body '{

"properties": {

"allowNewDirectNetworkIntegrations": true

}

}'

Substitua {subscriptionId}, {resourceGroupName} e {aseName} pelos teus valores.

Importante

Ao atualizar a configuração da rede, inclua todas as propriedades que pretende preservar. A allowNewDirectNetworkIntegrations propriedade é um booleano não anulável que por defeito é false, por isso omitir essa função numa atualização de configuração de rede desativa a funcionalidade.

Ligue uma aplicação a uma sub-rede alternativa

A sub-rede alternativa deve estar vazia e delegada a Microsoft.Web/serverFarms. Assegure que o encaminhamento do tráfego da aplicação está ativado para que a sua aplicação encaminhe todo o tráfego através da sub-rede alternativa.

Para juntar uma aplicação a uma sub-rede alternativa, use o seguinte comando Azure CLI:

az webapp vnet-integration add --resource-group <APP-RESOURCE-GROUP> --name <APP-NAME> --vnet <VNET-NAME> --subnet <ALTERNATE-SUBNET-NAME>

Se a tua sub-rede alternativa estiver num grupo de recursos diferente da tua aplicação, corre az webapp vnet-integration add -h para aprender a especificar o ID do recurso.

Para mudar a sub-rede alternativa de uma aplicação, primeiro remove a integração existente e depois adiciona uma nova.

Para remover a junção alternativa de sub-redes de uma aplicação, remova a integração de rede virtual usando o Azure CLI ou ARM/Bicep:

az webapp vnet-integration remove --resource-group <APP-RESOURCE-GROUP> --name <APP-NAME>

Importante

Não adiciones a sub-rede do Ambiente de Serviço de Aplicação como sub-rede alternativa. Esta configuração causa um conflito e impede que a sua aplicação funcione corretamente.

Limitações

- A aplicação, o Ambiente de Serviços de Aplicações e a rede virtual devem estar todos na mesma subscrição.

- Cada aplicação de um dado plano só pode integrar-se com uma sub-rede alternativa.

- Um plano pode ter até quatro ligações de sub-rede diferentes, e as aplicações do mesmo plano podem usar qualquer uma dessas ligações.

- Esta funcionalidade não é compatível com a junção de sub-rede de vários planos disponível na oferta App Service multitenant.

Ponto final privado

Para habilitar Pontos de Extremidade Privados para aplicativos hospedados em seu Ambiente do Serviço de Aplicativo, você deve primeiro habilitar esse recurso no nível do Ambiente do Serviço de Aplicativo.

Você pode ativá-lo por meio do portal do Azure. No painel de configuração do Ambiente de Serviço de Aplicações, ative a definição Allow new private endpoints.

Como alternativa, a seguinte CLI pode habilitá-lo:

az appservice ase update --name myasename --allow-new-private-endpoint-connections true

Para obter mais informações sobre o Ponto de Extremidade Privado e o Aplicativo Web, consulte Ponto de Extremidade Privado do Aplicativo Web do Azure

DNS

As seções a seguir descrevem as considerações e configurações de DNS que se aplicam ao tráfego de entrada e saída no seu Ambiente de Serviço de Aplicações. Os exemplos usam o sufixo appserviceenvironment.net de domínio da Nuvem Pública do Azure. Se você estiver usando outras nuvens, como o Azure Government, precisará usar o respetivo sufixo de domínio. Para domínios do Ambiente do Serviço de Aplicativo, o nome do site é truncado em 59 caracteres devido aos limites de DNS. Para domínios do Ambiente de Serviço de Aplicações com slots, o nome do site é cortado para 40 caracteres e o nome do slot é cortado para 19 caracteres devido aos limites de DNS.

Configuração de DNS para seu Ambiente do Serviço de Aplicativo

Se o seu Ambiente do Serviço de Aplicativo for feito com um VIP externo, seus aplicativos serão automaticamente colocados em DNS público. Se o Ambiente do Serviço de Aplicativo for feito com um VIP interno, você terá duas opções ao criar o Ambiente do Serviço de Aplicativo. Se você selecionar ter zonas privadas do DNS do Azure configuradas automaticamente, o DNS será configurado em sua rede virtual. Se você optar por configurar o DNS manualmente, precisará usar seu próprio servidor DNS ou configurar zonas privadas do DNS do Azure. Para localizar o endereço de entrada, vá para o portal do Ambiente do Serviço de Aplicativo e selecione Endereços IP.

Se você quiser usar seu próprio servidor DNS, adicione os seguintes registros:

- Crie uma zona para

<App Service Environment-name>.appserviceenvironment.net. - Crie um registro A nessa zona que aponte * para o endereço IP de entrada usado pelo seu Ambiente do Serviço de Aplicativo.

- Crie um registro A nessa zona que aponte @ para o endereço IP de entrada usado pelo seu Ambiente do Serviço de Aplicativo.

- Crie uma zona em

<App Service Environment-name>.appserviceenvironment.netchamadascm. - Crie um registo A na zona

scmque direcione * para o endereço IP utilizado pelo ponto de extremidade privado do seu Ambiente do Serviço de Aplicações.

Para configurar o DNS em zonas privadas do DNS do Azure:

- Crie uma zona privada do DNS do Azure chamada

<App Service Environment-name>.appserviceenvironment.net. - Crie um registo A nessa zona que aponte * para o endereço IP de entrada.

- Crie um registro A nessa zona que aponte @ para o endereço IP de entrada.

- Crie um registro A nessa zona que aponte *.scm para o endereço IP de entrada.

Além do domínio padrão fornecido quando um aplicativo é criado, você também pode adicionar um domínio personalizado ao seu aplicativo. Pode definir um nome de domínio personalizado sem qualquer validação nas suas aplicações. Se você estiver usando domínios personalizados, precisará garantir que eles tenham registros DNS configurados. Você pode seguir as orientações anteriores para configurar zonas e registros DNS para um nome de domínio personalizado (substitua o nome de domínio padrão pelo nome de domínio personalizado). O nome de domínio personalizado funciona para solicitações de aplicativos, mas não funciona para o scm site. O scm site só está disponível em <appname>.scm.<asename>.appserviceenvironment.net.

Configuração de DNS para acesso FTP

Para acesso FTP ao Ambiente do Serviço de Aplicativo ILB (Balanceador de Carga Interno) v3 especificamente, você precisa garantir que o DNS esteja configurado. Configure uma zona privada do DNS do Azure ou DNS personalizado equivalente com as seguintes configurações:

- Crie uma zona privada do DNS do Azure chamada

ftp.appserviceenvironment.net. - Crie um registro A nessa zona que aponte

<App Service Environment-name>para o endereço IP de entrada.

Além de configurar o DNS, também precisa de o ativar no Ambiente de Serviços de Aplicações - Configurar as definições de rede e ao nível da aplicação.

Configuração de DNS do seu Ambiente do Serviço de Aplicativo

Os aplicativos em seu Ambiente do Serviço de Aplicativo usam o DNS com o qual sua rede virtual está configurada. Se pretender que algumas aplicações utilizem um servidor DNS diferente, pode defini-lo manualmente por aplicação, com as definições WEBSITE_DNS_SERVER da aplicação e WEBSITE_DNS_ALT_SERVER.

WEBSITE_DNS_ALT_SERVER configura o servidor DNS secundário. O servidor DNS secundário só é usado quando não há resposta do servidor DNS primário.