Tráfego direto com um aplicativo distribuído geograficamente usando o Azure e o Azure Stack Hub

Saiba como direcionar o tráfego para pontos de extremidade específicos com base em várias métricas usando o padrão de aplicativos distribuídos geograficamente. A criação de um perfil do Gerenciador de Tráfego com roteamento baseado em geografia e configuração de ponto final garante que as informações sejam roteadas para pontos de extremidade com base nos requisitos regionais, na regulamentação corporativa e internacional e nas suas necessidades de dados.

Nesta solução, você criará um ambiente de exemplo para:

- Crie um aplicativo distribuído geograficamente.

- Use o Gerenciador de Tráfego para segmentar seu aplicativo.

Usar o padrão de aplicativos distribuídos geograficamente

Com o padrão distribuído geograficamente, seu aplicativo abrange regiões. Você pode usar como padrão a nuvem pública, mas alguns de seus usuários podem exigir que seus dados permaneçam em sua região. Você pode direcionar os usuários para a nuvem mais adequada com base em suas necessidades.

Problemas e considerações

Considerações de escalabilidade

A solução que você criará com este artigo não é acomodar a escalabilidade. No entanto, se usado em combinação com outras soluções do Azure e locais, você pode acomodar os requisitos de escalabilidade.

Considerações de disponibilidade

Como é o caso com considerações de escalabilidade, esta solução não aborda diretamente a disponibilidade. No entanto, as soluções do Azure e locais podem ser implementadas nessa solução para garantir alta disponibilidade para todos os componentes envolvidos.

Quando utilizar este padrão

Sua organização tem filiais internacionais que exigem políticas de distribuição e segurança regional personalizadas.

Cada um dos escritórios da sua organização extrai dados de funcionários, empresas e instalações, o que requer relatórios de atividades de acordo com os regulamentos locais e fusos horários.

Os requisitos de alta escala são atendidos pela expansão horizontal de aplicativos com várias implantações de aplicativos em uma única região e entre regiões para lidar com requisitos de carga extrema.

Planejando a topologia

Antes de criar uma pegada de aplicativo distribuída, é útil saber o seguinte:

Domínio personalizado para o aplicativo: qual é o nome de domínio personalizado que os clientes usarão para acessar o aplicativo? Para o aplicativo de exemplo, o nome de domínio personalizado é

www.scalableasedemo.com.Domínio do Gerenciador de Tráfego: um nome de domínio é escolhido ao criar um perfil do Gerenciador de Tráfego do Azure. Esse nome é combinado com o sufixo

trafficmanager.netpara registrar uma entrada de domínio gerenciada pelo Gerenciador de Tráfego. Para o aplicativo de exemplo, o nome escolhido éscalable-ase-demo. Como resultado, o nome de domínio completo que é gerenciado pelo Gerenciador de Tráfego éscalable-ase-demo.trafficmanager.net.Estratégia para dimensionar a pegada do aplicativo: decida se a pegada do aplicativo será distribuída em vários ambientes do Serviço de Aplicativo em uma única região, várias regiões ou uma combinação de ambas as abordagens. A decisão deve ser baseada nas expectativas de onde o tráfego do cliente será originado e quão bem o restante da infraestrutura de back-end de suporte de um aplicativo pode ser dimensionada. Por exemplo, com um aplicativo 100% sem monitoração de estado, um aplicativo pode ser dimensionado massivamente usando uma combinação de vários ambientes do Serviço de Aplicativo por região do Azure, multiplicados por ambientes do Serviço de Aplicativo implantados em várias regiões do Azure. Com 15+ regiões globais do Azure disponíveis para escolha, os clientes podem realmente criar uma pegada de aplicativo de hiperescala mundial. Para o aplicativo de exemplo usado aqui, três ambientes do Serviço de Aplicativo foram criados em uma única região do Azure (Centro-Sul dos EUA).

Convenção de nomenclatura para os ambientes do Serviço de Aplicativo: cada ambiente do Serviço de Aplicativo requer um nome exclusivo. Além de um ou dois ambientes do Serviço de Aplicativo, é útil ter uma convenção de nomenclatura para ajudar a identificar cada ambiente do Serviço de Aplicativo. Para o aplicativo de exemplo usado aqui, uma convenção de nomenclatura simples foi usada. Os nomes dos três ambientes do Serviço de Aplicativo são fe1ase, fe2ase e fe3ase.

Convenção de nomenclatura para os aplicativos: como várias instâncias do aplicativo serão implantadas, um nome é necessário para cada instância do aplicativo implantado. Com o Ambiente do Serviço de Aplicativo para Power Apps, o mesmo nome de aplicativo pode ser usado em vários ambientes. Como cada ambiente do Serviço de Aplicativo tem um sufixo de domínio exclusivo, os desenvolvedores podem optar por reutilizar exatamente o mesmo nome de aplicativo em cada ambiente. Por exemplo, um desenvolvedor pode ter aplicativos nomeados da seguinte forma:

myapp.foo1.p.azurewebsites.net,myapp.foo2.p.azurewebsites.net,myapp.foo3.p.azurewebsites.net, e assim por diante. Para o aplicativo usado aqui, cada instância do aplicativo tem um nome exclusivo. Os nomes de instância do aplicativo usados são webfrontend1, webfrontend2 e webfrontend3.

Gorjeta

O Microsoft Azure Stack Hub é uma extensão do Azure. O Azure Stack Hub traz a agilidade e a inovação da computação em nuvem para o seu ambiente local, permitindo a única nuvem híbrida que permite criar e implantar aplicativos híbridos em qualquer lugar.

O Microsoft Azure Stack Hub é uma extensão do Azure. O Azure Stack Hub traz a agilidade e a inovação da computação em nuvem para o seu ambiente local, permitindo a única nuvem híbrida que permite criar e implantar aplicativos híbridos em qualquer lugar.

O artigo Considerações de design de aplicativo híbrido analisa os pilares da qualidade de software (posicionamento, escalabilidade, disponibilidade, resiliência, capacidade de gerenciamento e segurança) para projetar, implantar e operar aplicativos híbridos. As considerações de design ajudam a otimizar o design de aplicativos híbridos, minimizando os desafios em ambientes de produção.

Parte 1: Criar um aplicativo distribuído geograficamente

Nesta parte, você criará um aplicativo Web.

- Crie aplicativos Web e publique.

- Adicione código ao Azure Repos.

- Aponte a compilação do aplicativo para vários destinos na nuvem.

- Gerencie e configure o processo de CD.

Pré-requisitos

Uma assinatura do Azure e a instalação do Azure Stack Hub são necessárias.

Etapas do aplicativo distribuídas geograficamente

Obter um domínio personalizado e configurar o DNS

Atualize o arquivo de zona DNS do domínio. O Microsoft Entra ID pode então verificar a propriedade do nome de domínio personalizado. Use o DNS do Azure para Azure/Microsoft 365/registros DNS externos no Azure ou adicione a entrada DNS em um registrador DNS diferente.

Registre um domínio personalizado com um registrador público.

Inicie sessão na entidade de registo de nome de domínio para o domínio. Um administrador aprovado pode ser necessário para fazer as atualizações de DNS.

Atualize o arquivo de zona DNS para o domínio adicionando a entrada DNS fornecida pelo ID do Microsoft Entra. A entrada DNS não altera comportamentos como roteamento de email ou hospedagem na Web.

Criar aplicativos Web e publicar

Configure a Integração Contínua Híbrida/Entrega Contínua (CI/CD) para implantar o Aplicativo Web no Azure e no Azure Stack Hub, e envie automaticamente as alterações para ambas as nuvens.

Nota

O Azure Stack Hub com imagens adequadas distribuídas para execução (Windows Server e SQL) e a implantação do Serviço de Aplicativo são necessários. Para obter mais informações, consulte Pré-requisitos para implantar o Serviço de Aplicativo no Azure Stack Hub.

Adicionar código ao Azure Repos

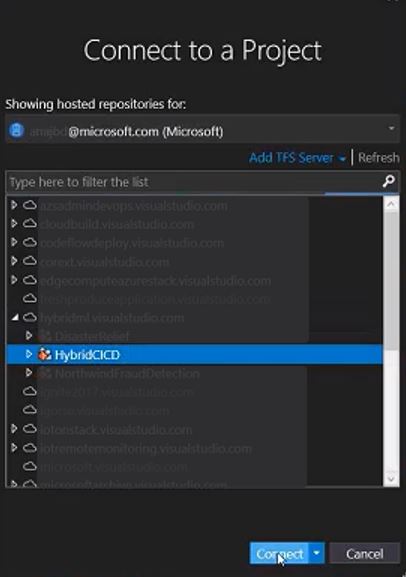

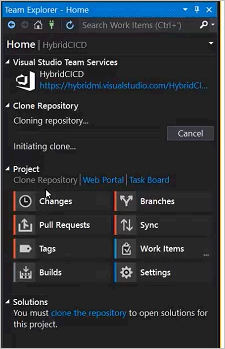

Entre no Visual Studio com uma conta que tenha direitos de criação de projeto no Azure Repos.

O CI/CD pode ser aplicado ao código do aplicativo e ao código da infraestrutura. Use modelos do Azure Resource Manager para desenvolvimento de nuvem privada e hospedada.

Clone o repositório criando e abrindo o aplicativo Web padrão.

Criar implantação de aplicativo Web em ambas as nuvens

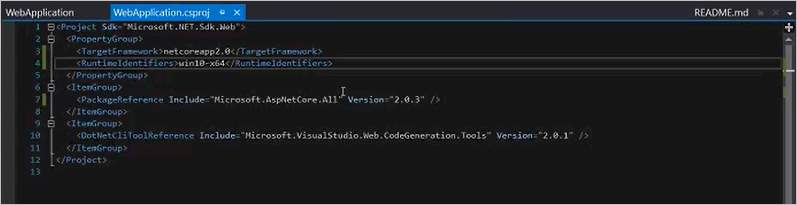

Edite o arquivo WebApplication.csproj : Selecione

Runtimeidentifiere adicionewin10-x64. (Ver Documentação de implantação independente.)

Faça check-in do código para o Azure Repos usando o Team Explorer.

Confirme se o código do aplicativo foi verificado no Azure Repos.

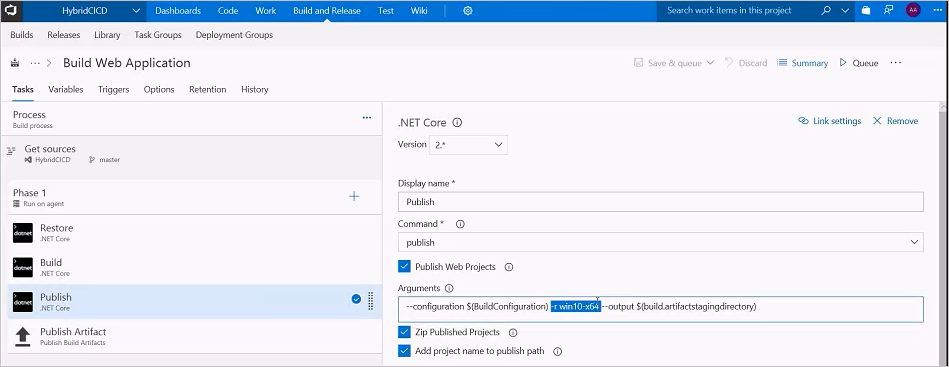

Criar a definição de compilação

Entre no Azure Pipelines para confirmar a capacidade de criar definições de compilação.

Adicionar

-r win10-x64código. Essa adição é necessária para disparar uma implantação independente com o .NET Core.

Execute a compilação. O processo de compilação de implantação independente publicará artefatos que podem ser executados no Azure e no Azure Stack Hub.

Usando um agente hospedado do Azure

Usar um agente hospedado no Azure Pipelines é uma opção conveniente para criar e implantar aplicativos Web. A manutenção e as atualizações são executadas automaticamente pelo Microsoft Azure, o que permite desenvolvimento, teste e implantação ininterruptos.

Gerenciar e configurar o processo de CD

Os Serviços de DevOps do Azure fornecem um pipeline altamente configurável e gerenciável para versões para vários ambientes, como ambientes de desenvolvimento, preparação, controle de qualidade e produção; incluindo a exigência de aprovações em fases específicas.

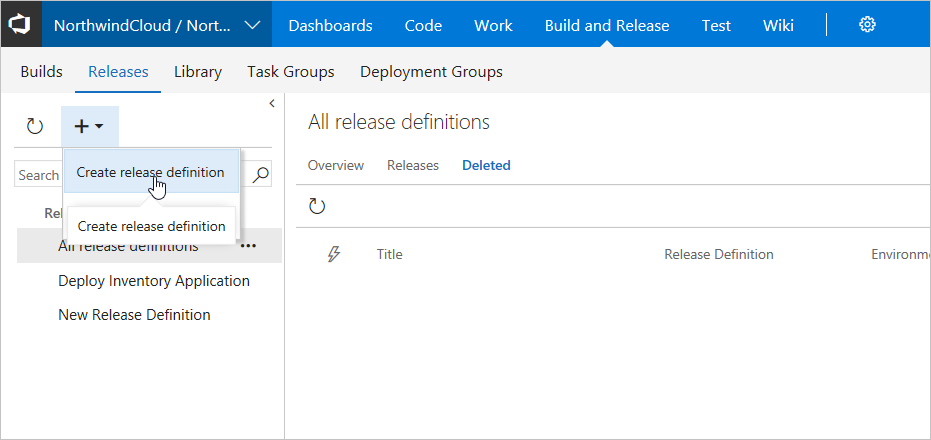

Criar definição de versão

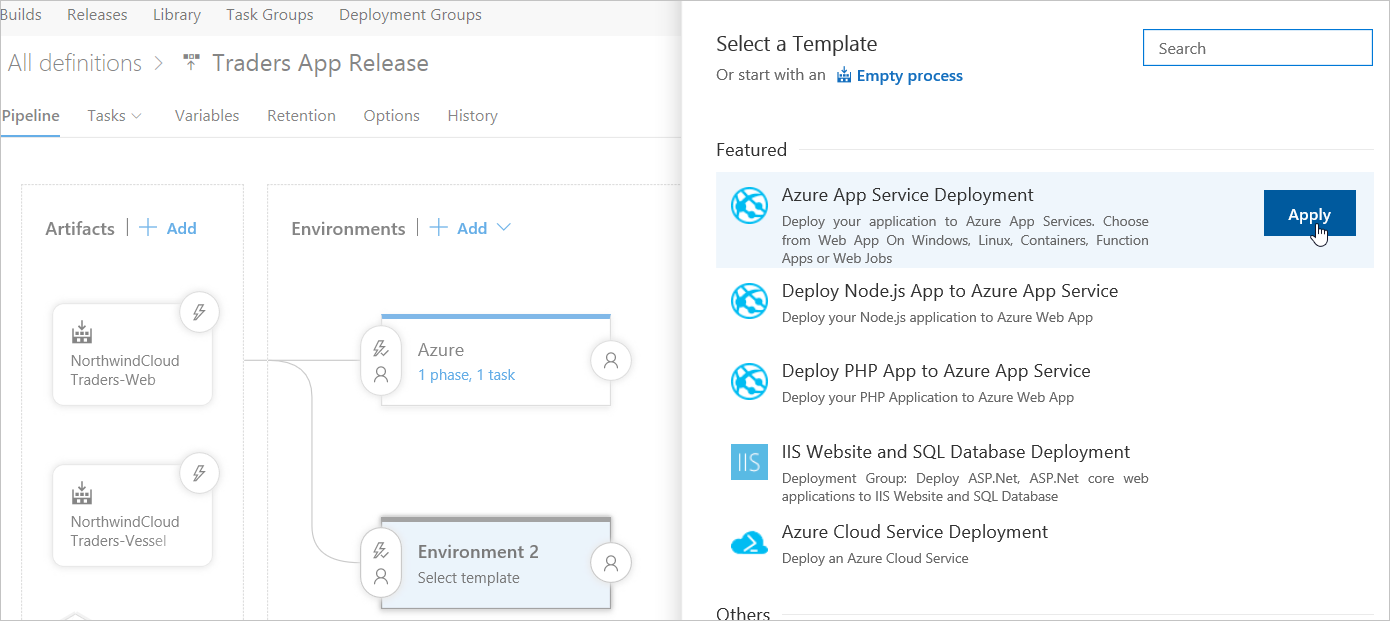

Selecione o botão de adição para adicionar uma nova versão na guia Versões na seção Criar e Liberar dos Serviços de DevOps do Azure.

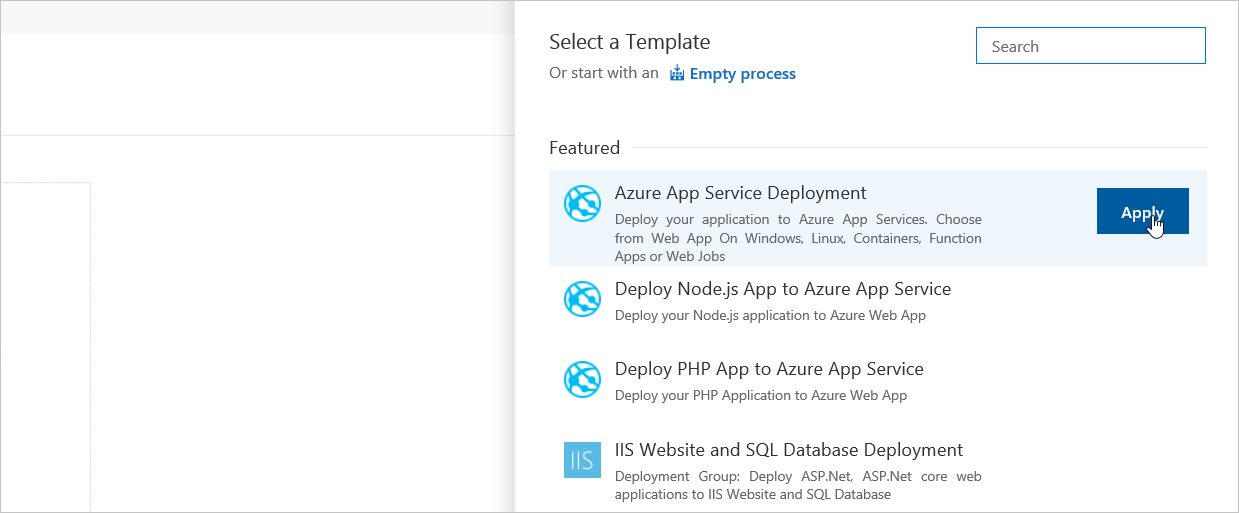

Aplique o modelo de Implantação do Serviço de Aplicativo do Azure.

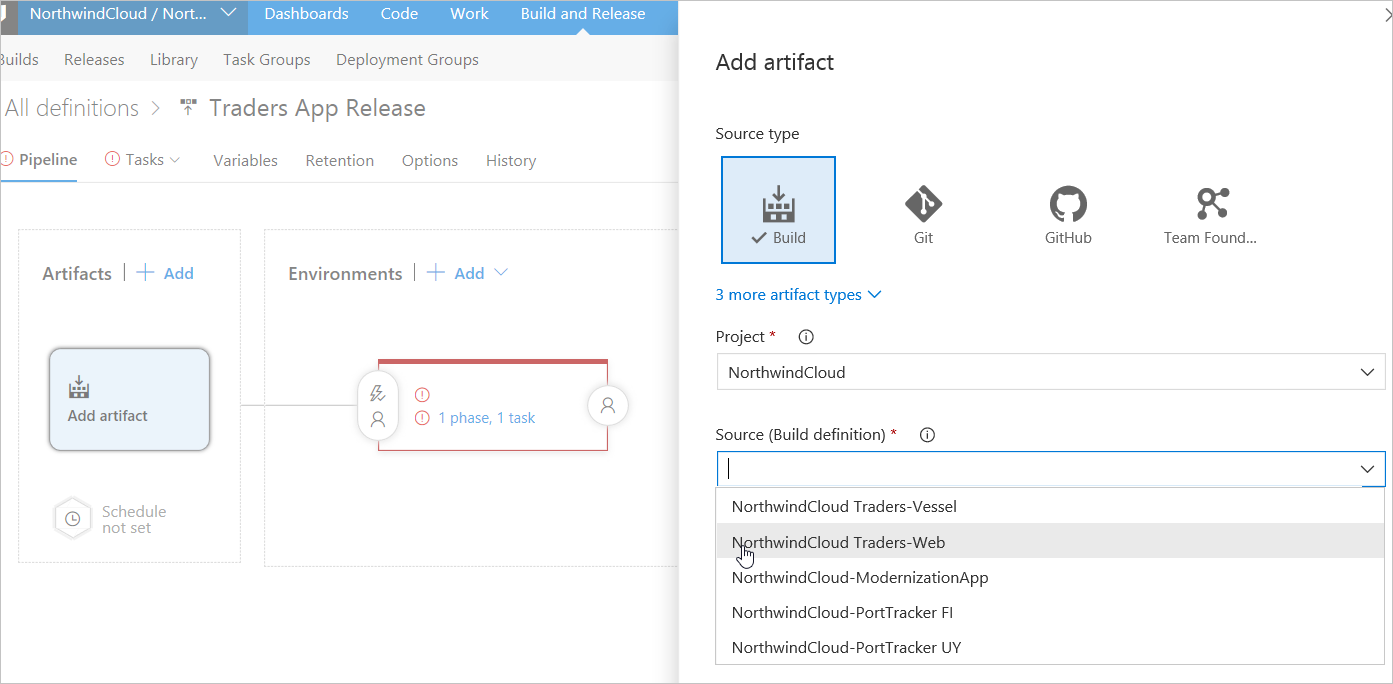

Em Adicionar artefato, adicione o artefato para o aplicativo de compilação da Nuvem do Azure.

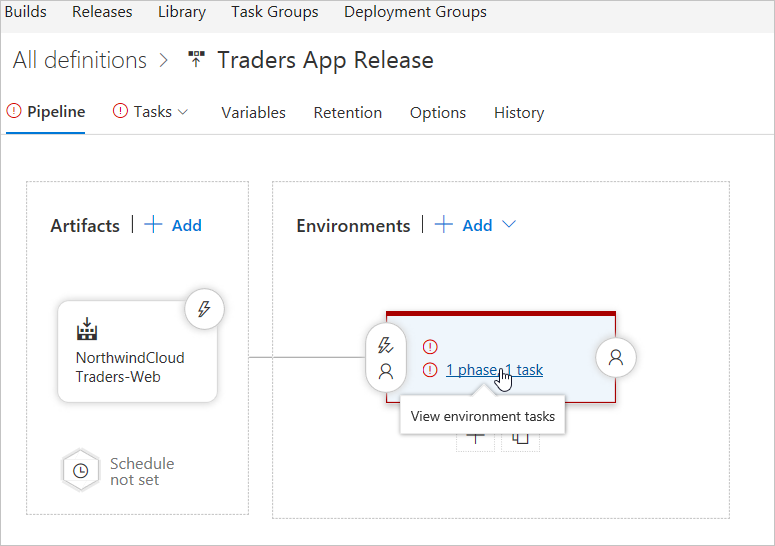

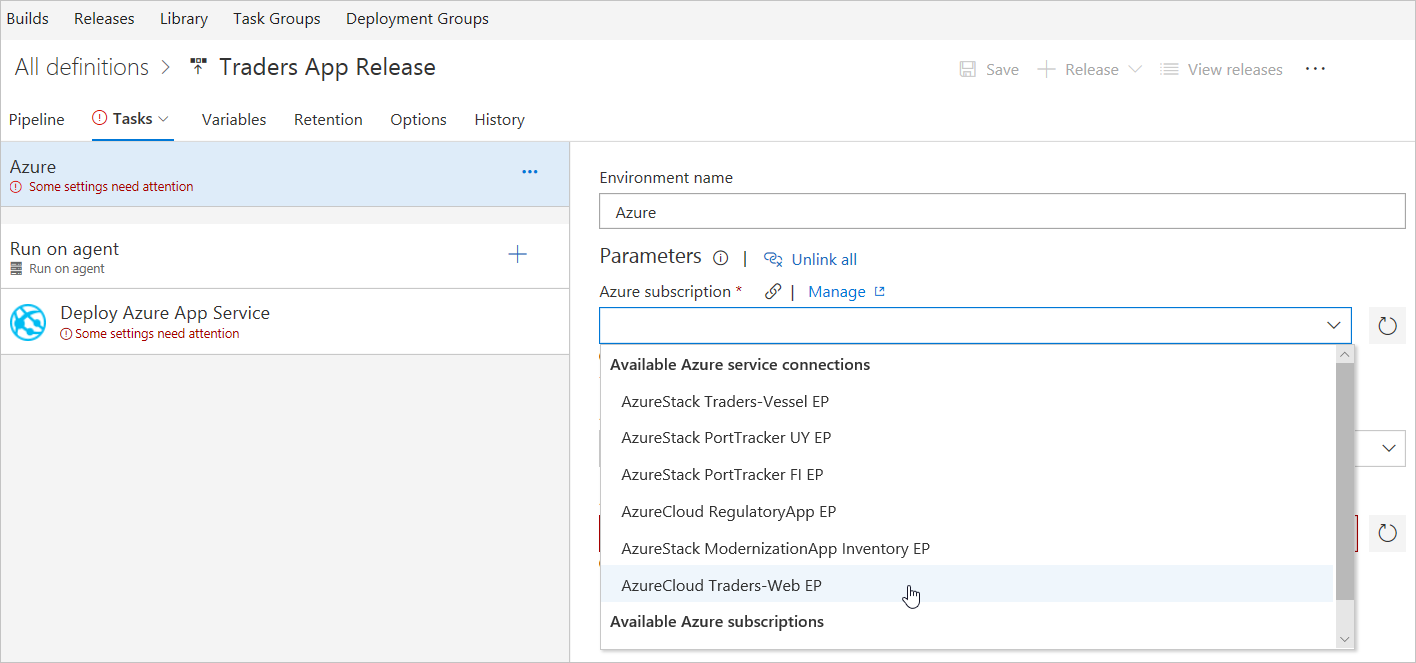

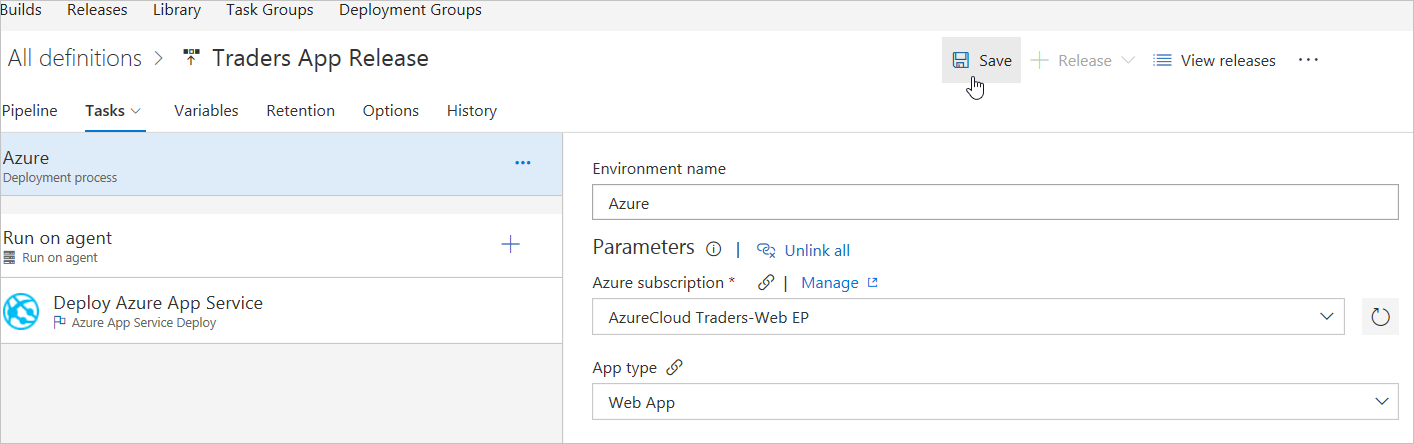

Na guia Pipeline, selecione o link Fase, Tarefa do ambiente e defina os valores do ambiente de nuvem do Azure.

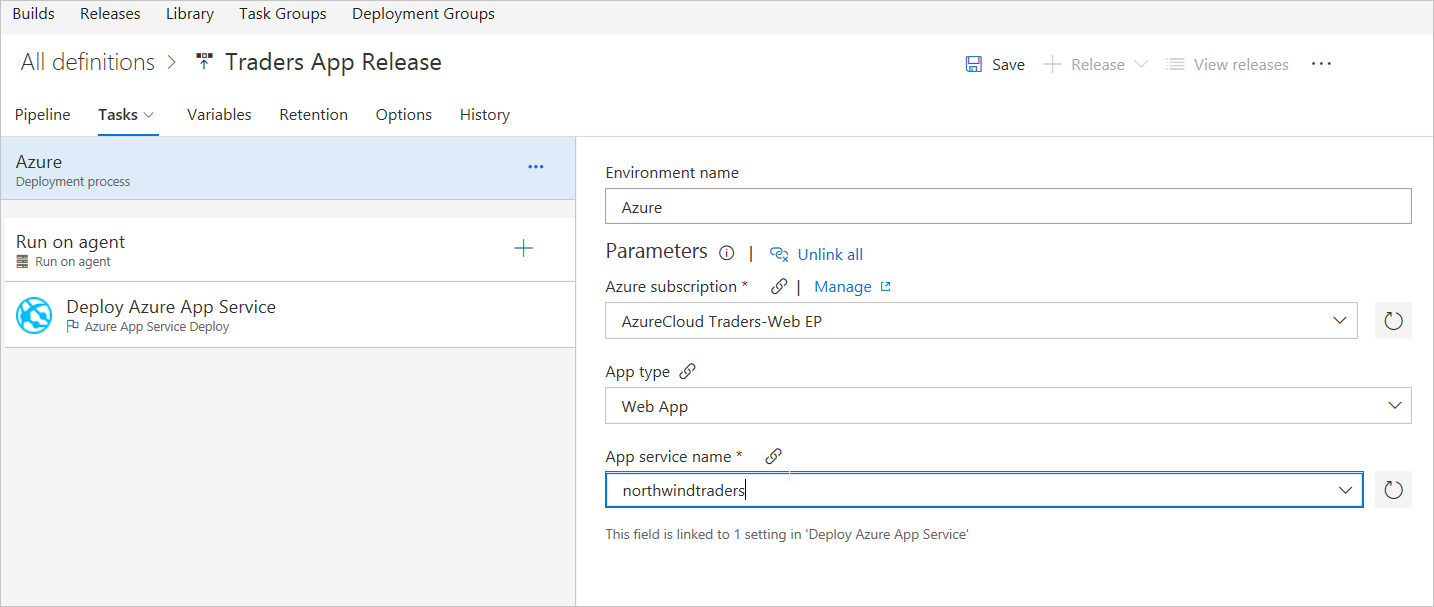

Defina o nome do ambiente e selecione a assinatura do Azure para o ponto de extremidade da Nuvem do Azure.

Em Nome do serviço de aplicativo, defina o nome do serviço de aplicativo do Azure necessário.

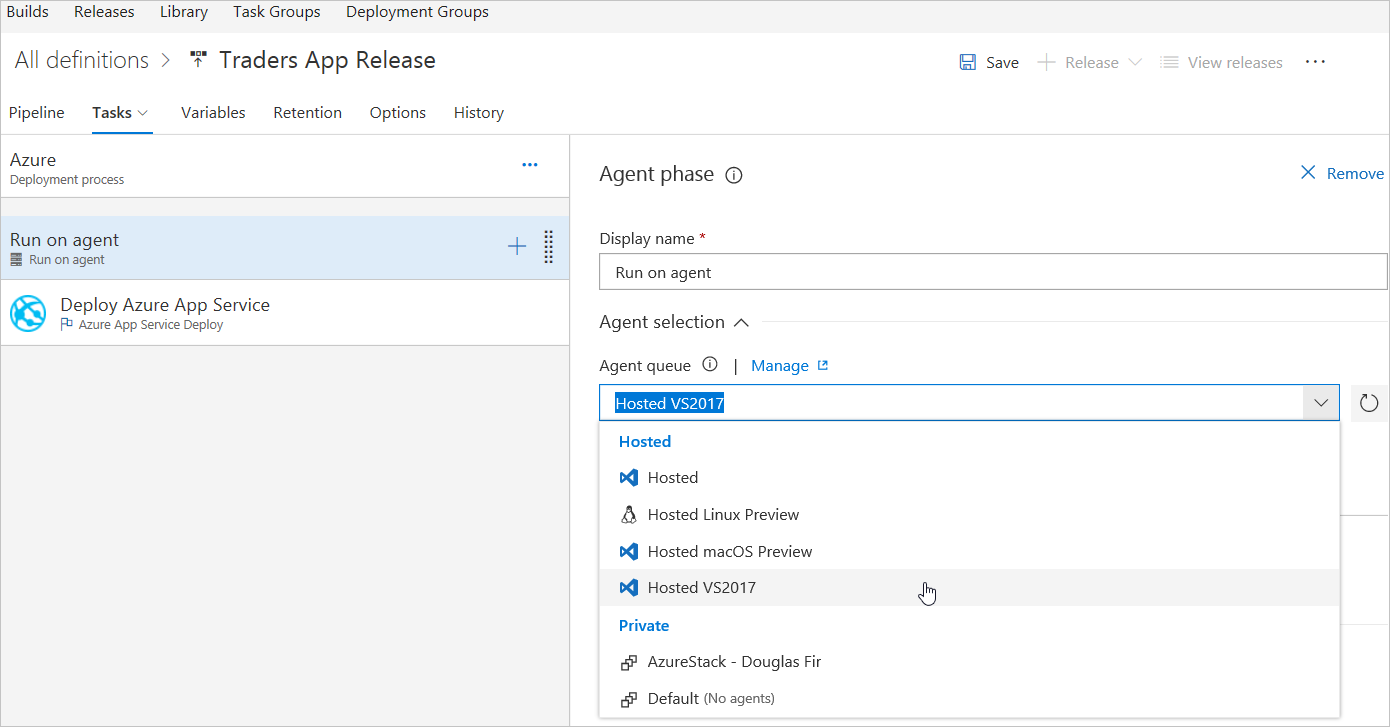

Insira "Hosted VS2017" em Fila de agentes para o ambiente hospedado na nuvem do Azure.

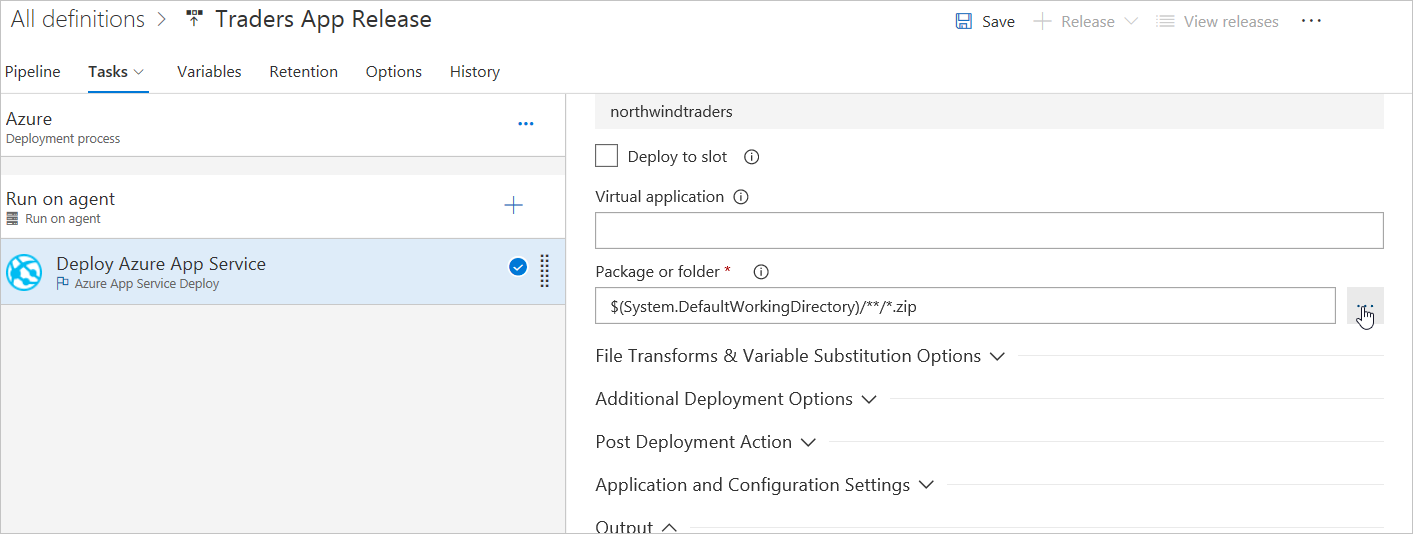

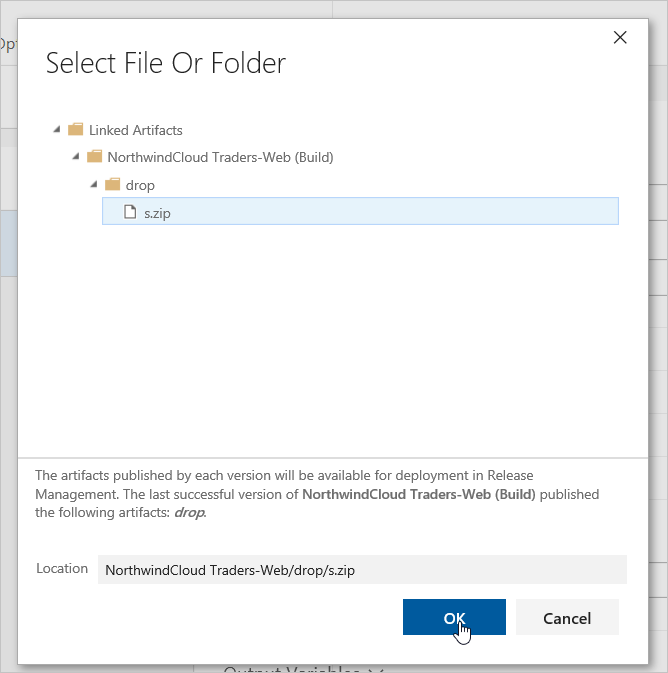

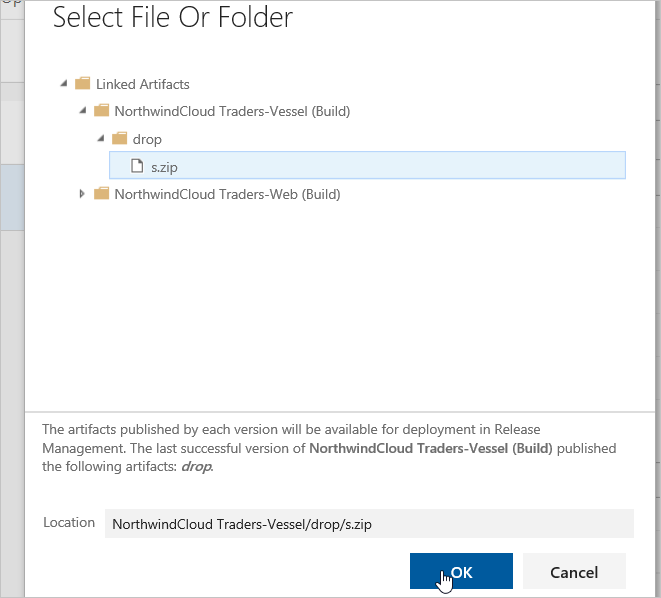

No menu Implantar o Serviço de Aplicativo do Azure, selecione o Pacote ou Pasta válido para o ambiente. Selecione OK para o local da pasta.

Salve todas as alterações e volte para liberar pipeline.

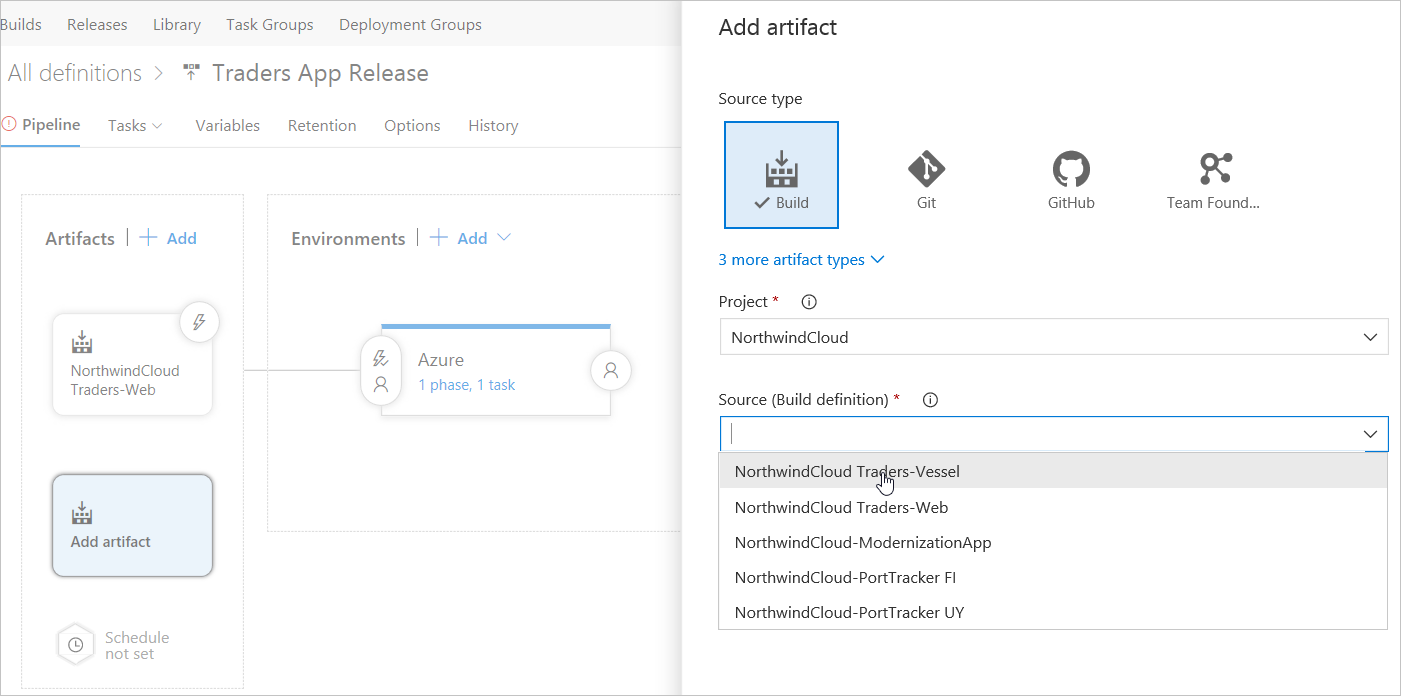

Adicione um novo artefato selecionando a compilação para o aplicativo Azure Stack Hub.

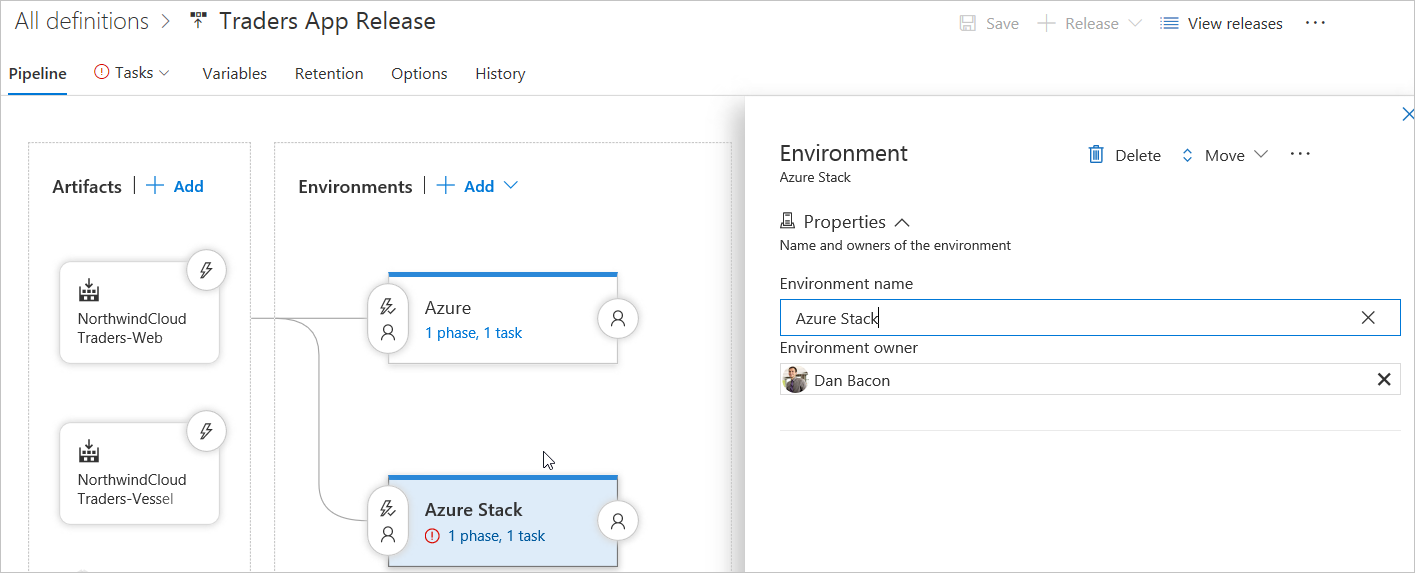

Adicione mais um ambiente aplicando a Implantação do Serviço de Aplicativo do Azure.

Nomeie o novo ambiente Azure Stack Hub.

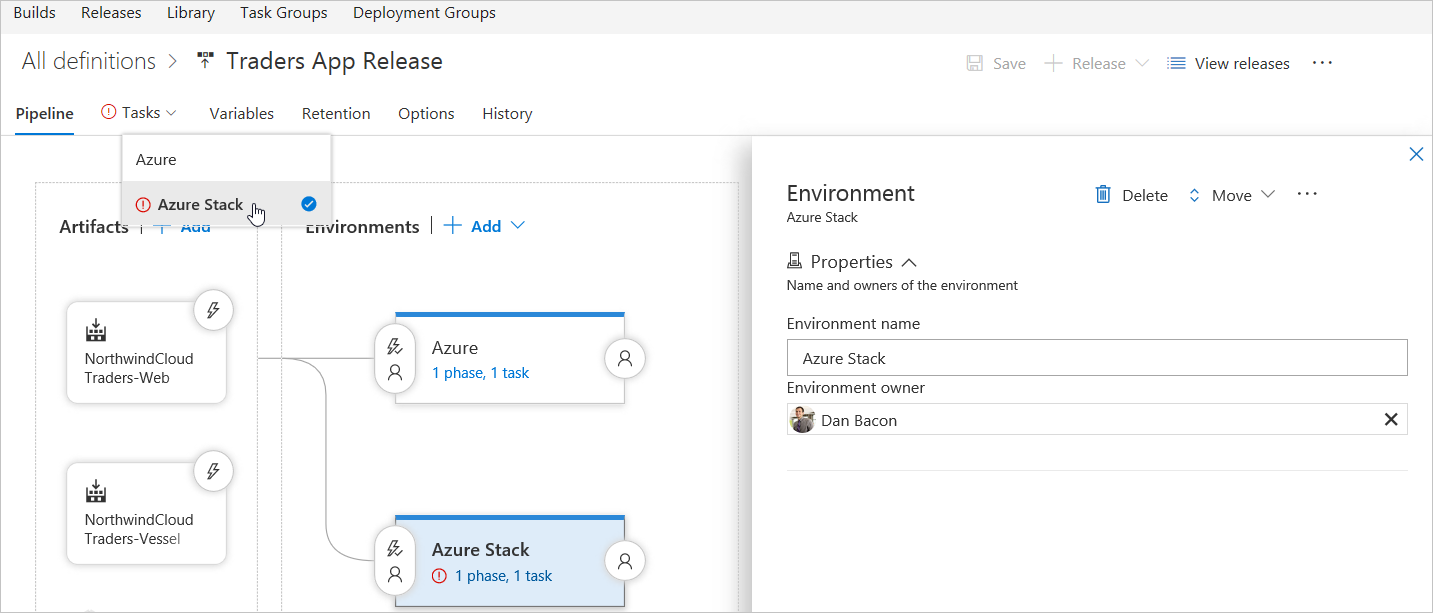

Encontre o ambiente do Azure Stack Hub na guia Tarefa .

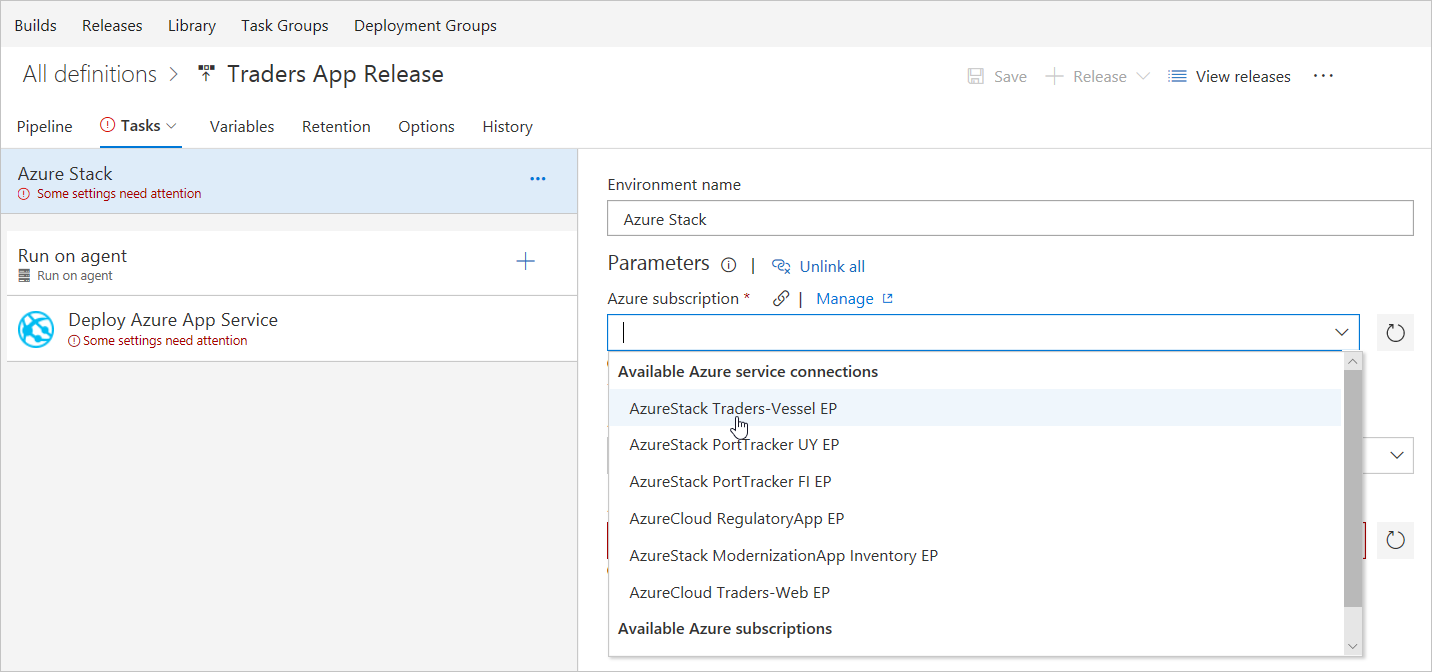

Selecione a assinatura para o ponto de extremidade do Azure Stack Hub.

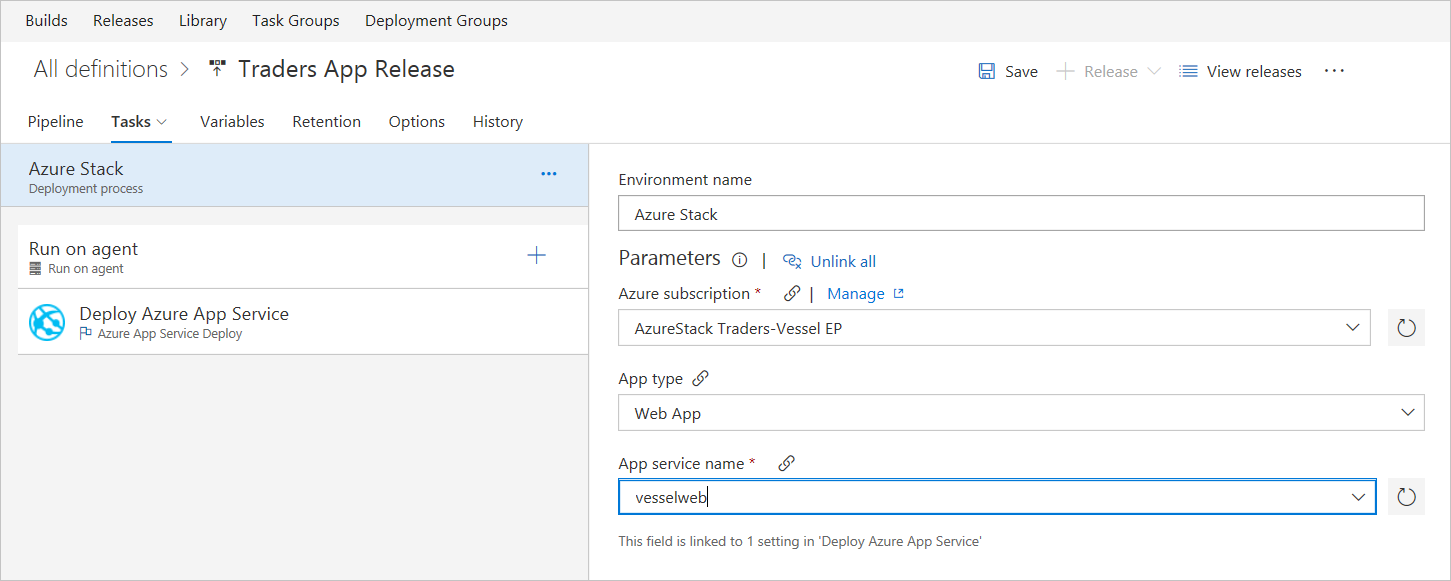

Defina o nome do aplicativo Web do Azure Stack Hub como o nome do serviço de aplicativo.

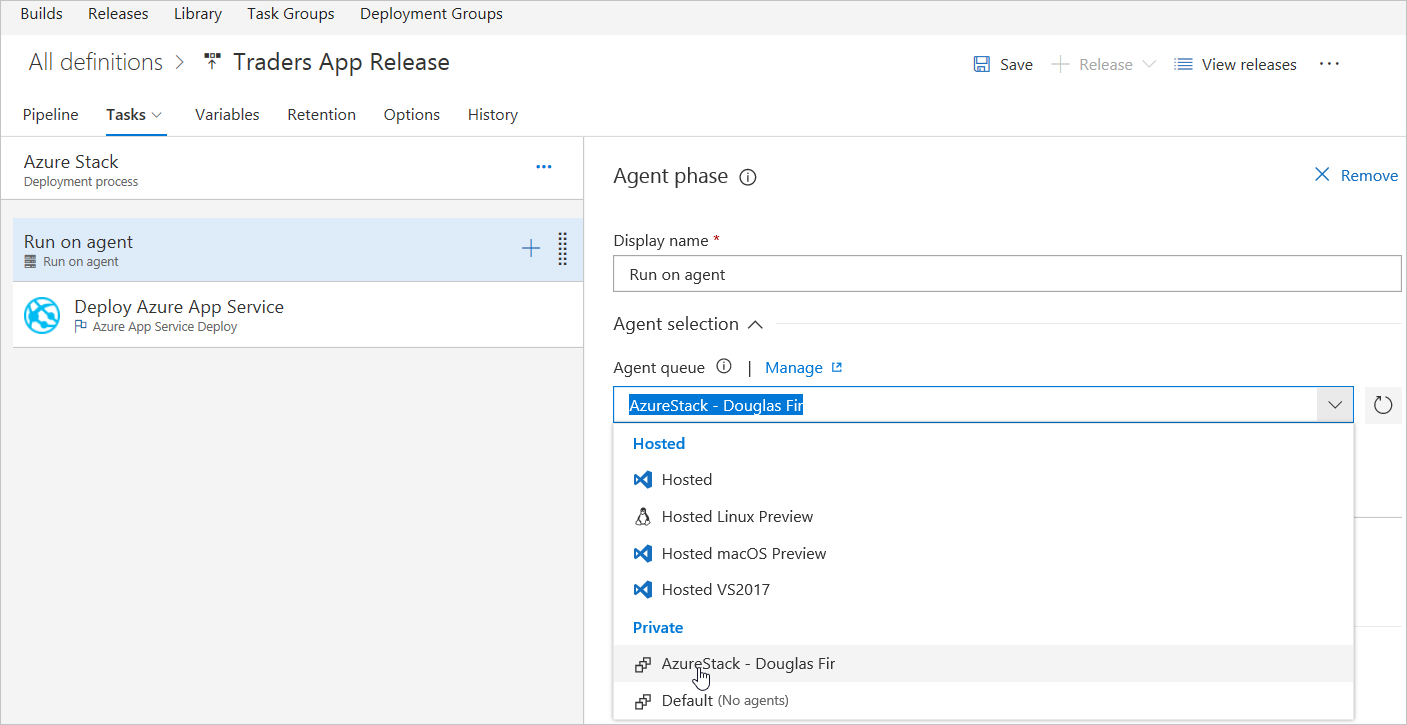

Selecione o agente do Azure Stack Hub.

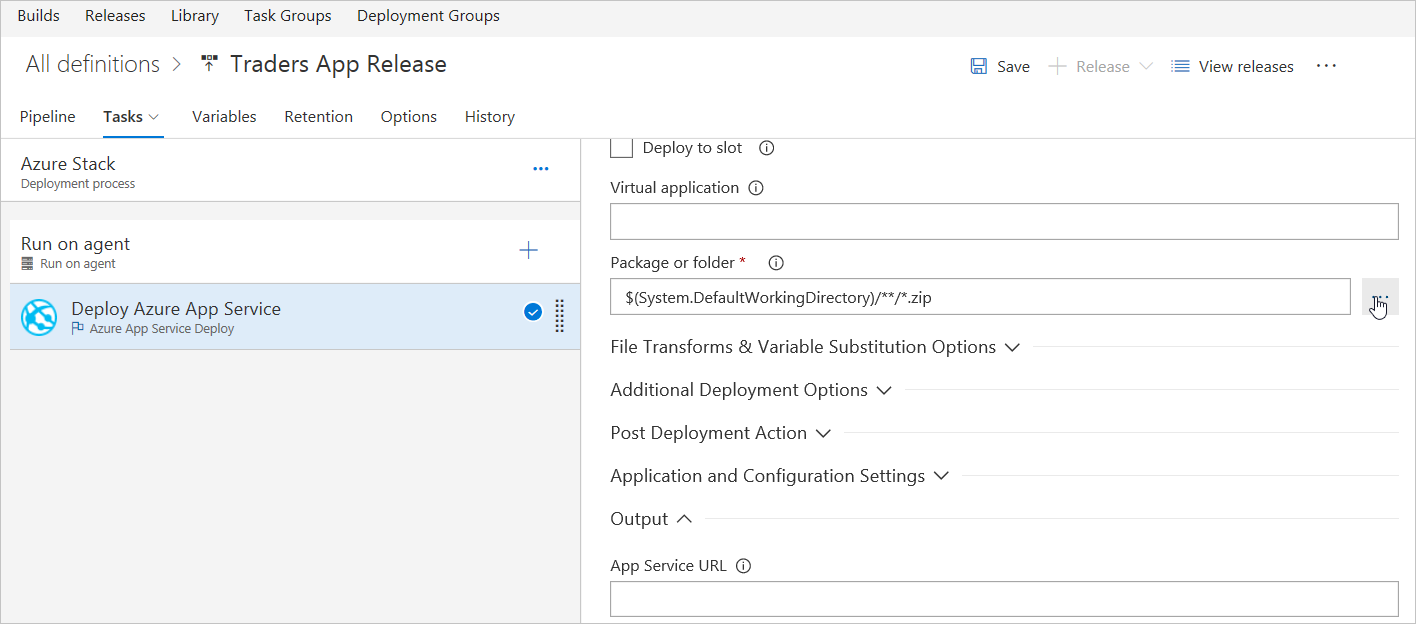

Na seção Implantar o Serviço de Aplicativo do Azure, selecione o Pacote ou Pasta válido para o ambiente. Selecione OK para o local da pasta.

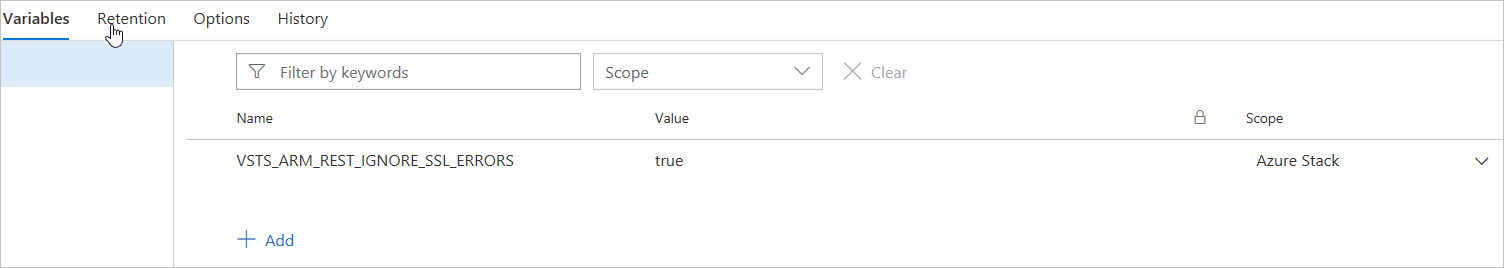

Na guia Variável, adicione uma variável chamada

VSTS\_ARM\_REST\_IGNORE\_SSL\_ERRORS, defina seu valor como true e escopo para o Azure Stack Hub.

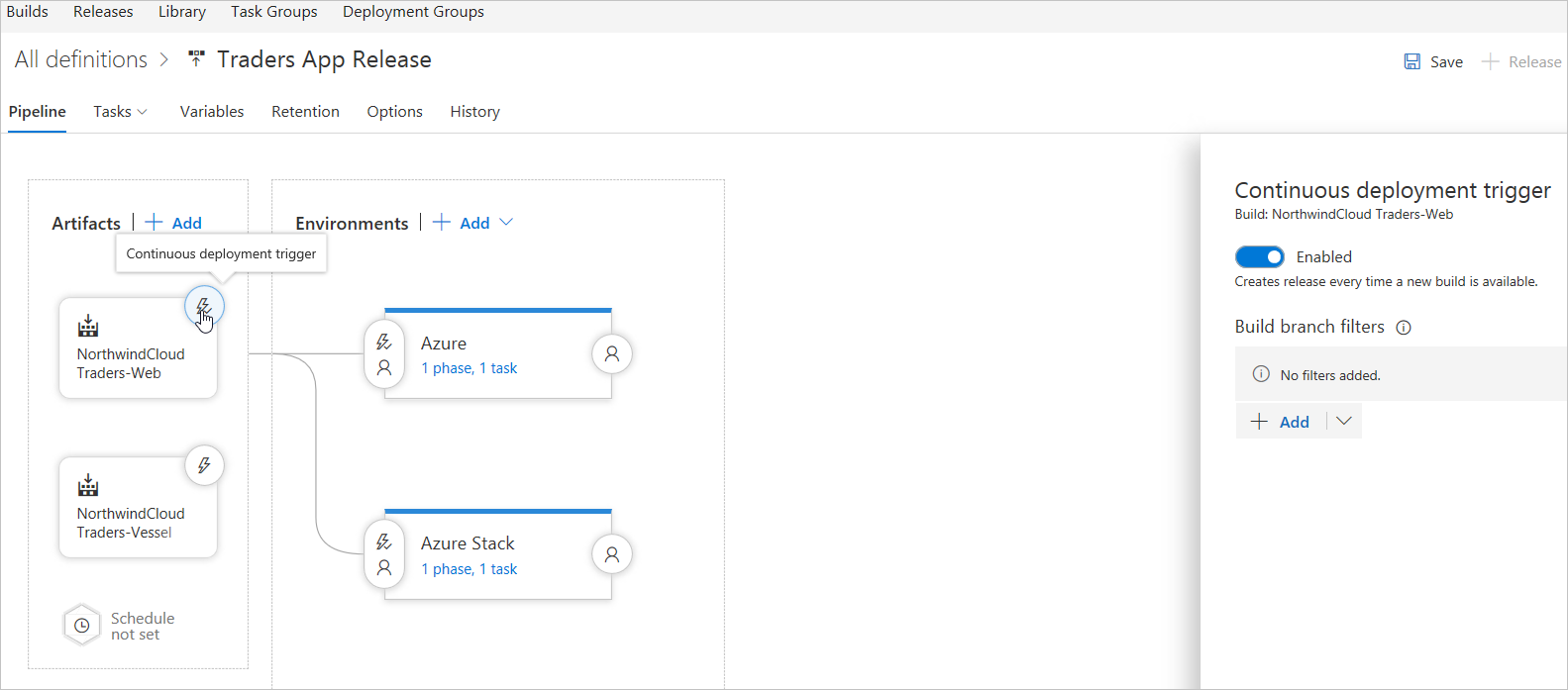

Selecione o ícone Gatilho de implantação contínua em ambos os artefatos e habilite o gatilho de implantação Continua .

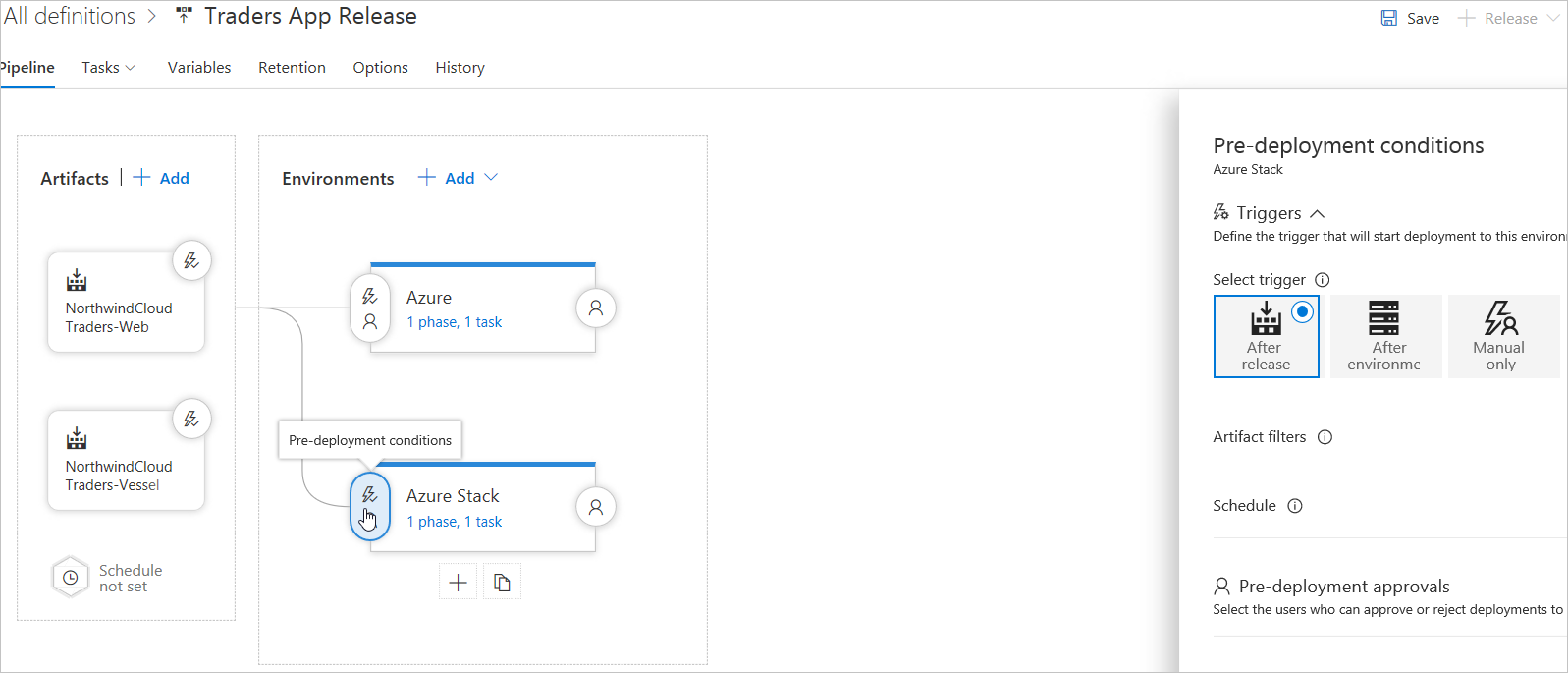

Selecione o ícone Condições de pré-implantação no ambiente do Azure Stack Hub e defina o gatilho como Após o lançamento.

Salve todas as alterações.

Nota

Algumas configurações para as tarefas podem ter sido definidas automaticamente como variáveis de ambiente ao criar uma definição de versão a partir de um modelo. Essas configurações não podem ser modificadas nas configurações da tarefa; em vez disso, o item de ambiente pai deve ser selecionado para editar essas configurações.

Parte 2: Atualizar opções do aplicativo Web

O Serviço de Aplicações do Azure oferece um serviço de alojamento na Web altamente dimensionável e com correção automática.

- Mapeie um nome DNS personalizado existente para os Aplicativos Web do Azure.

- Use um registro CNAME e um registro A para mapear um nome DNS personalizado para o Serviço de Aplicativo.

Mapear um nome DNS personalizado existente para as Aplicações Web do Azure

Nota

Use um CNAME para todos os nomes DNS personalizados, exceto um domínio raiz (por exemplo, northwind.com).

Para migrar um site em direto e o respetivo nome de domínio DNS para o Serviço de Aplicações, veja Migrate an active DNS name to Azure App Service (Migrar um nome DNS ativo para o Serviço de Aplicações do Azure).

Pré-requisitos

Para concluir esta solução:

Crie um aplicativo do Serviço de Aplicativo ou use um aplicativo criado para outra solução.

Adquira um nome de domínio e garanta o acesso ao registro DNS para o provedor de domínio.

Atualize o arquivo de zona DNS do domínio. O Microsoft Entra ID verificará a propriedade do nome de domínio personalizado. Use o DNS do Azure para Azure/Microsoft 365/registros DNS externos no Azure ou adicione a entrada DNS em um registrador DNS diferente.

Registre um domínio personalizado com um registrador público.

Inicie sessão na entidade de registo de nome de domínio para o domínio. (Um administrador aprovado pode ser obrigado a fazer atualizações de DNS.)

Atualize o arquivo de zona DNS para o domínio adicionando a entrada DNS fornecida pelo ID do Microsoft Entra.

Por exemplo, para adicionar entradas DNS para northwindcloud.com e www.northwindcloud.com, defina as configurações de DNS para o domínio raiz northwindcloud.com.

Nota

Um nome de domínio pode ser comprado usando o portal do Azure. Para mapear um nome DNS personalizado para uma aplicação Web, o plano do Serviço de Aplicações dessa aplicação tem de ser um escalão pago (Partilhado, Básico, Standard ou Premium).

Criar e mapear registros CNAME e A

Aceder a registos DNS com o fornecedor de domínios

Nota

Use o DNS do Azure para configurar um nome DNS personalizado para os Aplicativos Web do Azure. Para obter mais informações, veja Utilizar o DNS do Azure para oferecer definições de domínio personalizado para um serviço do Azure.

Faça login no site do provedor principal.

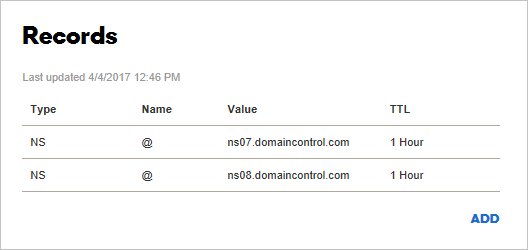

Localize a página para gerir os registos DNS. Cada provedor de domínio tem sua própria interface de registros DNS. Procure áreas do site com os nomes Nome de Domínio, DNS ou Gestão de Servidor de Nomes.

A página de registros DNS pode ser visualizada em Meus domínios. Localize o link chamado Arquivo de zona, Registros DNS ou Configuração avançada.

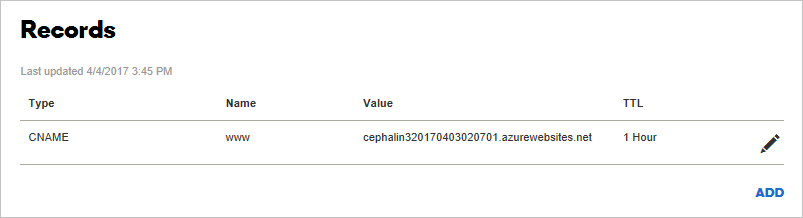

A captura de ecrã seguinte mostra um exemplo de uma página de registos DNS:

Em Registrador de Nomes de Domínio, selecione Adicionar ou Criar para criar um registro. Alguns fornecedores têm ligações diferentes para adicionar diferentes tipos de registos. Consulte a documentação do fornecedor.

Adicione um registro CNAME para mapear um subdomínio para o nome de host padrão do aplicativo.

Para o exemplo de domínio www.northwindcloud.com, adicione um registro CNAME que mapeie o nome para

<app_name>.azurewebsites.net.

Depois de adicionar o CNAME, a página de registros DNS se parece com o exemplo a seguir:

Ativar o mapeamento de registos CNAME no Azure

Em uma nova guia, entre no portal do Azure.

Aceda a Serviços Aplicacionais.

Selecione aplicativo Web.

No painel de navegação esquerdo da página da aplicação no portal do Azure, selecione Domínios personalizados.

Selecione o ícone + junto a Adicionar nome de anfitrião.

Digite o nome de domínio totalmente qualificado, como

www.northwindcloud.com.Selecione Validar.

Se indicado, adicione registros adicionais de outros tipos (

AouTXT) aos registros DNS dos registradores de nomes de domínio. O Azure fornecerá os valores e tipos desses registros:a. Um registo A, para mapear o endereço IP da aplicação.

b. Um registo TXT, para mapear para o nome de anfitrião predefinido da aplicação,

<app_name>.azurewebsites.net. O Serviço de Aplicativo usa esse registro somente no momento da configuração para verificar a propriedade do domínio personalizado. Após a verificação, exclua o registro TXT.Conclua esta tarefa na guia registrador de domínios e revalide até que o botão Adicionar nome de host seja ativado.

Verifique se o tipo de registro Hostname está definido como CNAME (www.example.com ou qualquer subdomínio).

Selecione Adicionar nome de anfitrião.

Digite o nome de domínio totalmente qualificado, como

northwindcloud.com.Selecione Validar. O Adicionar está ativado.

Confirme que o Tipo de registo de nome de anfitrião está definido como Registo A (www.example.com).

Adicione o nome do host.

Pode levar algum tempo para que os novos nomes de host sejam refletidos na página Domínios personalizados do aplicativo. Experimente atualizar o browser para atualizar os dados.

Se houver um erro, uma notificação de erro de verificação aparecerá na parte inferior da página.

Nota

As etapas acima podem ser repetidas para mapear um domínio curinga (*.northwindcloud.com). Isso permite a adição de quaisquer subdomínios adicionais a este serviço de aplicativo sem ter que criar um registro CNAME separado para cada um. Siga as instruções do registrador para definir essa configuração.

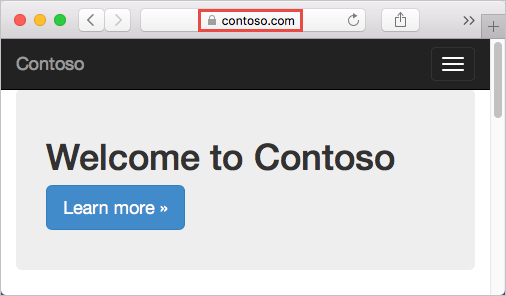

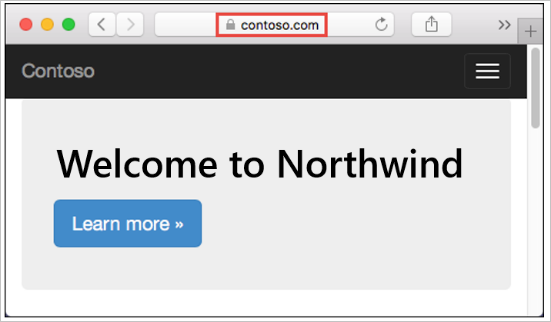

Teste em um navegador

Navegue até o(s) nome(s) DNS(s) configurado(s) anteriormente(por exemplo, northwindcloud.com ou www.northwindcloud.com).

Parte 3: Vincular um certificado SSL personalizado

Nesta parte, iremos:

- Associe o certificado SSL personalizado ao Serviço de Aplicativo.

- Imponha HTTPS para o aplicativo.

- Automatize a vinculação de certificados SSL com scripts.

Nota

Se necessário, obtenha um certificado SSL do cliente no portal do Azure e associe-o ao aplicativo Web. Para obter mais informações, consulte o tutorial Certificados do Serviço de Aplicativo.

Pré-requisitos

Para concluir esta solução:

- Crie um aplicativo do Serviço de Aplicativo.

- Mapeie um nome DNS personalizado para seu aplicativo Web.

- Adquira um certificado SSL de uma autoridade de certificação confiável e use a chave para assinar a solicitação.

Requisitos do certificado SSL

Para utilizar um certificado no Serviço de Aplicações, aquele tem de cumprir os seguintes requisitos:

Assinado por uma autoridade de certificação fidedigna.

Exportado como um ficheiro PFX protegido por palavra-passe.

Contém chave privada com pelo menos 2.048 bits de comprimento.

Contém todos os certificados intermédios na cadeia de certificados.

Nota

Os certificados ECC (Elliptic Curve Cryptography) funcionam com o Serviço de Aplicativo, mas não estão incluídos neste guia. Consulte uma autoridade de certificação para obter assistência na criação de certificados ECC.

Preparar o aplicativo Web

Para vincular um certificado SSL personalizado ao aplicativo Web, o plano do Serviço de Aplicativo deve estar na camada Básica, Standard ou Premium.

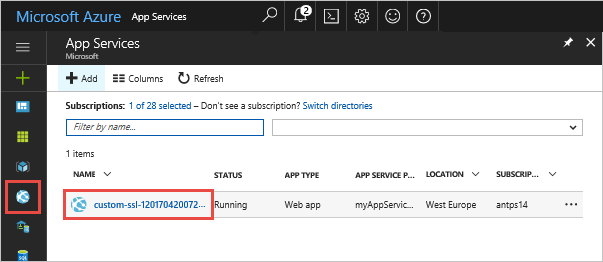

Iniciar sessão no Azure

Abra o portal do Azure e vá para o aplicativo Web.

No menu à esquerda, selecione Serviços de Aplicativos e, em seguida, selecione o nome do aplicativo Web.

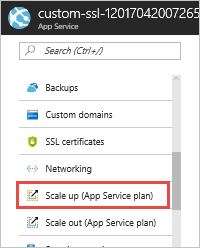

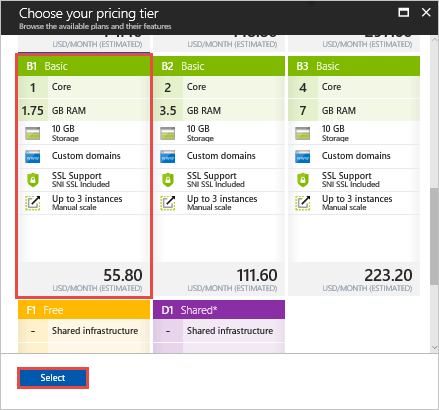

Verificar o escalão de preço

Na navegação à esquerda da página do aplicativo Web, role até a seção Configurações e selecione Aumentar escala (plano do Serviço de Aplicativo).

Verifique se o aplicativo Web não está na camada Gratuito ou Compartilhado . A camada atual do aplicativo Web é realçada em uma caixa azul escura.

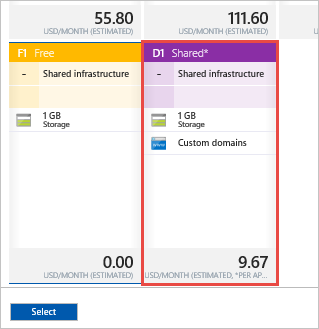

O SSL personalizado não é suportado no nível Gratuito ou Compartilhado . Para escalonar, siga as etapas na próxima seção ou na página Escolha seu nível de preço e pule para Carregar e vincular seu certificado SSL.

Aumentar verticalmente o seu plano do Serviço de Aplicações

Selecione um dos escalões Básico, Standard ou Premium.

Selecione Selecionar.

A operação de escala é concluída quando a notificação é exibida.

Vincular seu certificado SSL e mesclar certificados intermediários

Mescle vários certificados na cadeia.

Abra cada certificado recebido em um editor de texto.

Crie um arquivo para o certificado mesclado chamado mergedcertificate.crt. Num editor de texto, copie o conteúdo de cada certificado para este ficheiro. A ordem dos seus certificados deve seguir a ordem na cadeia de certificados, a começar no seu certificado e a terminar no certificado de raiz. O aspeto é igual ao do exemplo abaixo:

-----BEGIN CERTIFICATE----- <your entire Base64 encoded SSL certificate> -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- <The entire Base64 encoded intermediate certificate 1> -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- <The entire Base64 encoded intermediate certificate 2> -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- <The entire Base64 encoded root certificate> -----END CERTIFICATE-----

Exportar o certificado para PFX

Exporte o certificado SSL mesclado com a chave privada gerada pelo certificado.

Um arquivo de chave privada é criado via OpenSSL. Para exportar o certificado para PFX, execute o seguinte comando e substitua os espaços reservados <private-key-file> pelo <merged-certificate-file> caminho da chave privada e pelo arquivo de certificado mesclado:

openssl pkcs12 -export -out myserver.pfx -inkey <private-key-file> -in <merged-certificate-file>

Quando solicitado, defina uma senha de exportação para carregar seu certificado SSL no Serviço de Aplicativo mais tarde.

Quando o IIS ou Certreq.exe são usados para gerar a solicitação de certificado, instale o certificado em uma máquina local e, em seguida , exporte o certificado para PFX.

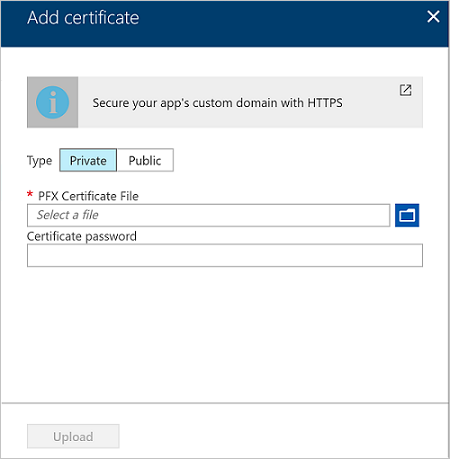

Carregue o certificado SSL

Selecione Configurações de SSL na navegação à esquerda do aplicativo Web.

Selecione Carregar certificado.

Em Arquivo de certificado PFX, selecione Arquivo PFX.

Em Senha do certificado, digite a senha criada ao exportar o arquivo PFX.

Selecione Carregar.

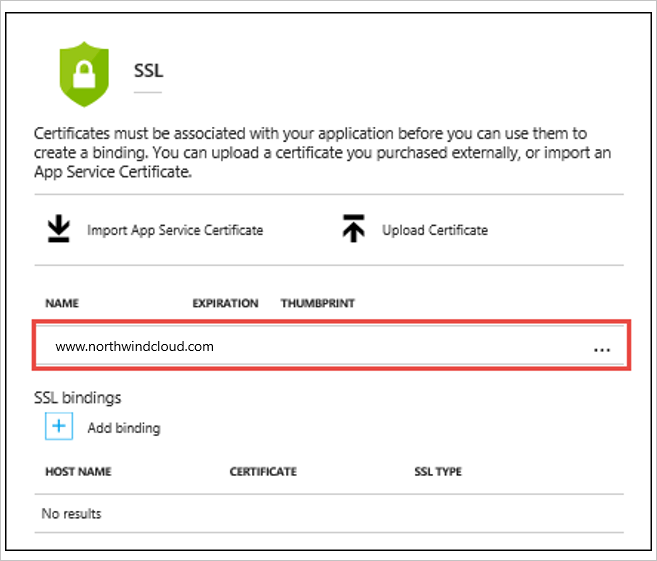

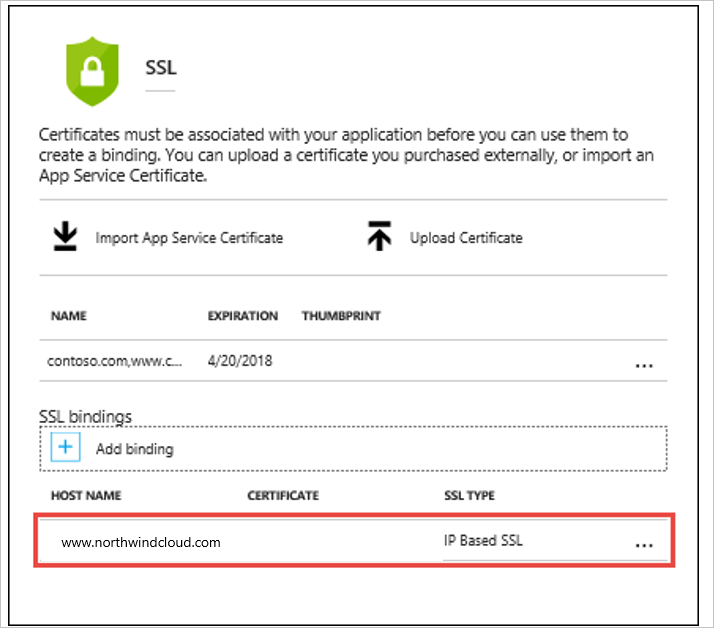

Quando o Serviço de Aplicativo terminar de carregar o certificado, ele aparecerá na página Configurações de SSL.

Vincular o seu certificado SSL

Na seção Ligações SSL, selecione Adicionar vinculação.

Nota

Se o certificado tiver sido carregado, mas não aparecer no(s) nome(s) de domínio na lista suspensa Nome do host , tente atualizar a página do navegador.

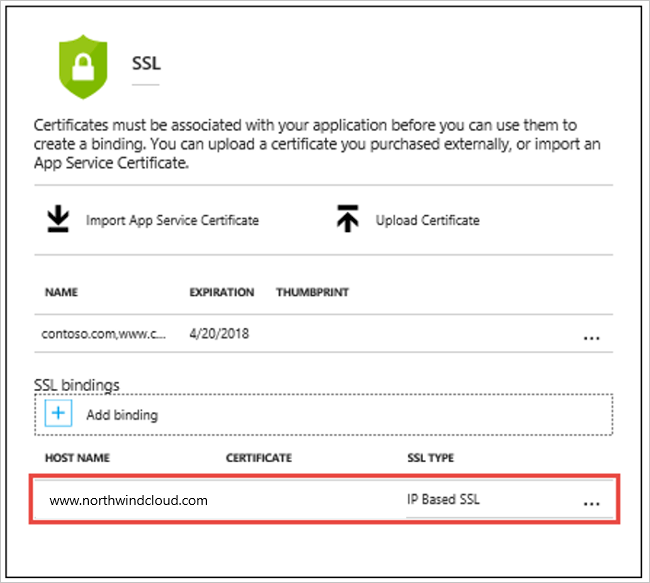

Na página Adicionar Vinculação SSL, use as listas suspensas para selecionar o nome de domínio a ser protegido e o certificado a ser usado.

Em Tipo de SSL, selecione se vai utilizar SSL baseado em Indicação do Nome de Servidor (SNI) ou baseado em IP.

SSL baseado em SNI: Várias ligações SSL baseadas em SNI podem ser adicionadas. Esta opção permite utilizar vários certificados SSL para proteger múltiplos domínios no mesmo endereço IP. Os browsers mais modernos (incluindo o Internet Explorer, o Chrome, o Firefox e o Opera) suportam SNI (encontre informações mais abrangentes sobre o suporte de browsers em Server Name Indication [Indicação do Nome de Servidor]).

SSL baseado em IP: Apenas uma ligação SSL baseada em IP pode ser adicionada. Esta opção permite utilizar apenas um certificado SSL para proteger um endereço IP público dedicado. Para proteger vários domínios, proteja-os todos usando o mesmo certificado SSL. SSL baseado em IP é a opção tradicional para vinculação SSL.

Selecione Adicionar ligação.

Quando o Serviço de Aplicativo terminar de carregar o certificado, ele aparecerá nas seções de associações SSL.

Remapear o registro A para IP SSL

Se o SSL baseado em IP não for usado no aplicativo Web, pule para Testar HTTPS para seu domínio personalizado.

Por padrão, o aplicativo Web usa um endereço IP público compartilhado. Quando o certificado é vinculado a SSL baseado em IP, o Serviço de Aplicativo cria um endereço IP novo e dedicado para o aplicativo Web.

Quando um registro A é mapeado para o aplicativo Web, o registro de domínio deve ser atualizado com o endereço IP dedicado.

A página Domínio personalizado é atualizada com o novo endereço IP dedicado. Copie este endereço IP e, em seguida, remapeie o registo A para este novo endereço IP.

Tester HTTPS

Em navegadores diferentes, vá para https://<your.custom.domain> garantir que o aplicativo Web seja servido.

Nota

Se ocorrerem erros de validação de certificado, um certificado autoassinado pode ser a causa ou certificados intermediários podem ter sido deixados de lado ao exportar para o arquivo PFX.

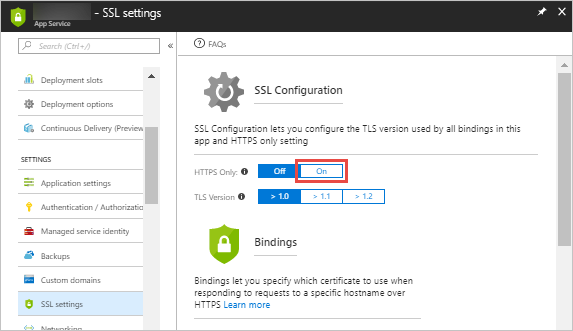

Impor HTTPS

Por padrão, qualquer pessoa pode acessar o aplicativo Web usando HTTP. Todas as solicitações HTTP para a porta HTTPS podem ser redirecionadas.

Na página do aplicativo Web, selecione Configurações de SL. Em seguida, em HTTPS Apenas, selecione Ativado.

Quando a operação estiver concluída, vá para qualquer uma das URLs HTTP que apontam para o aplicativo. Por exemplo:

- https://< app_name.azurewebsites.net>

https://northwindcloud.comhttps://www.northwindcloud.com

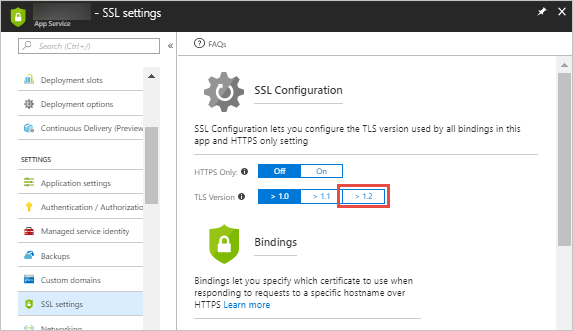

Impor TLS 1.1/1.2

O aplicativo permite TLS 1.0 por padrão, que não é mais considerado seguro pelos padrões da indústria (como PCI DSS). Para impor versões do TLS superiores, siga estes passos:

Na página do aplicativo Web, na navegação à esquerda, selecione Configurações de SSL.

Na versão TLS, selecione a versão mínima do TLS.

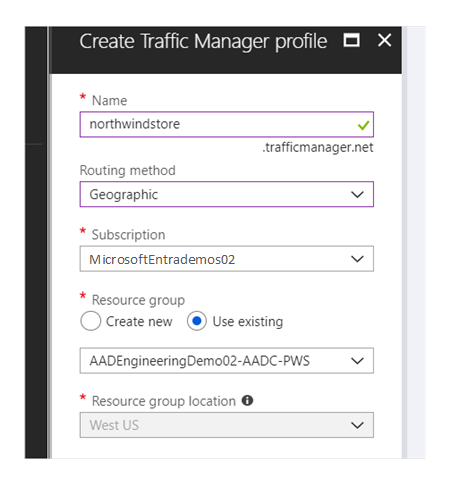

Criar um perfil do Gestor de Tráfego

Selecione Criar um recurso>>Perfil do Gerenciador de Tráfego de Rede>Criar.

No painel Criar perfil do Gestor de Tráfego, preencha o seguinte:

Em Nome, forneça um nome para o perfil. Esse nome precisa ser exclusivo dentro da zona de manager.net de tráfego e resulta no nome DNS, trafficmanager.net, que é usado para acessar o perfil do Gerenciador de Tráfego.

Em Método de roteamento, selecione o método de roteamento geográfico.

Em Subscrição, selecione a subscrição sob a qual pretende criar este perfil.

Em Grupo de Recursos, crie um grupo de recursos novo onde colocar este perfil.

Em Localização do grupo de recursos, selecione a localização do grupo de recursos. Essa configuração refere-se ao local do grupo de recursos e não tem impacto no perfil do Gerenciador de Tráfego implantado globalmente.

Selecione Criar.

Quando a implantação global do perfil do Gerenciador de Tráfego estiver concluída, ele será listado no respetivo grupo de recursos como um dos recursos.

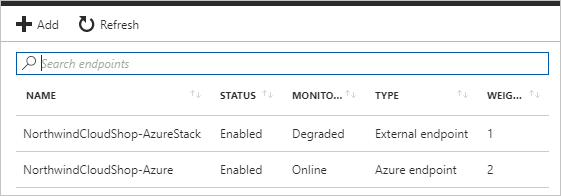

Adicionar pontos finais do Gestor de Tráfego

Na barra de pesquisa do portal, procure o nome do perfil do Gerenciador de Tráfego criado na seção anterior e selecione o perfil do Gerenciador de Tráfego nos resultados exibidos.

No perfil do Gerenciador de Tráfego, na seção Configurações, selecione Pontos de extremidade.

Selecione Adicionar.

Adicionando o ponto de extremidade do Azure Stack Hub.

Em Tipo, selecione Ponto de extremidade externo.

Forneça um Nome para esse ponto de extremidade, idealmente o nome do Azure Stack Hub.

Para FQDN (nome de domínio totalmente qualificado), use a URL externa para o Aplicativo Web do Azure Stack Hub.

Em Mapeamento geográfico, selecione uma região/continente onde o recurso está localizado. Por exemplo, a Europa.

Na lista suspensa País/Região exibida, selecione o país/região que se aplica a esse ponto de extremidade. Por exemplo, a Alemanha.

Mantenha a caixa Adicionar como desativado desmarcada.

Selecione OK.

Adicionando o ponto de extremidade do Azure:

Em Tipo, selecione Ponto de extremidade do Azure.

Forneça um Nome para o ponto de extremidade.

Em Tipo de recurso de destino, selecione Serviço de Aplicativo.

Em Recurso de destino, selecione Escolher um serviço de aplicativo para mostrar a listagem dos Aplicativos Web na mesma assinatura. Em Recurso, escolha o serviço de aplicativo usado como o primeiro ponto de extremidade.

Em Mapeamento geográfico, selecione uma região/continente onde o recurso está localizado. Por exemplo, América do Norte/América Central/Caribe.

Na lista suspensa País/Região exibida, deixe esse ponto em branco para selecionar todos os agrupamentos regionais acima.

Mantenha a caixa Adicionar como desativado desmarcada.

Selecione OK.

Nota

Crie pelo menos um ponto de extremidade com um escopo geográfico de Todos (Mundo) para servir como o ponto de extremidade padrão para o recurso.

Quando a adição de ambos os pontos de extremidade estiver concluída, eles serão exibidos no perfil do Gerenciador de Tráfego, juntamente com seu status de monitoramento como Online.

A Global Enterprise depende dos recursos de distribuição geográfica do Azure

O direcionamento do tráfego de dados por meio do Gerenciador de Tráfego do Azure e de pontos de extremidade específicos de geografia permite que as empresas globais adiram às regulamentações regionais e mantenham os dados em conformidade e seguros, o que é crucial para o sucesso dos locais de negócios locais e remotos.

Próximos passos

- Para saber mais sobre os Padrões de Nuvem do Azure, consulte Padrões de Design de Nuvem.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários