Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo descreve como fazer backup e restaurar máquinas virtuais (VMs) do Windows ou Linux Azure com discos criptografados usando o Backup do Azure. Para obter mais informações, consulte Criptografia de backups de VM do Azure.

Cenários suportados para backup e restauração de VMs criptografadas do Azure

Esta seção descreve os cenários com suporte para backup e restauração de VMs do Azure criptografadas.

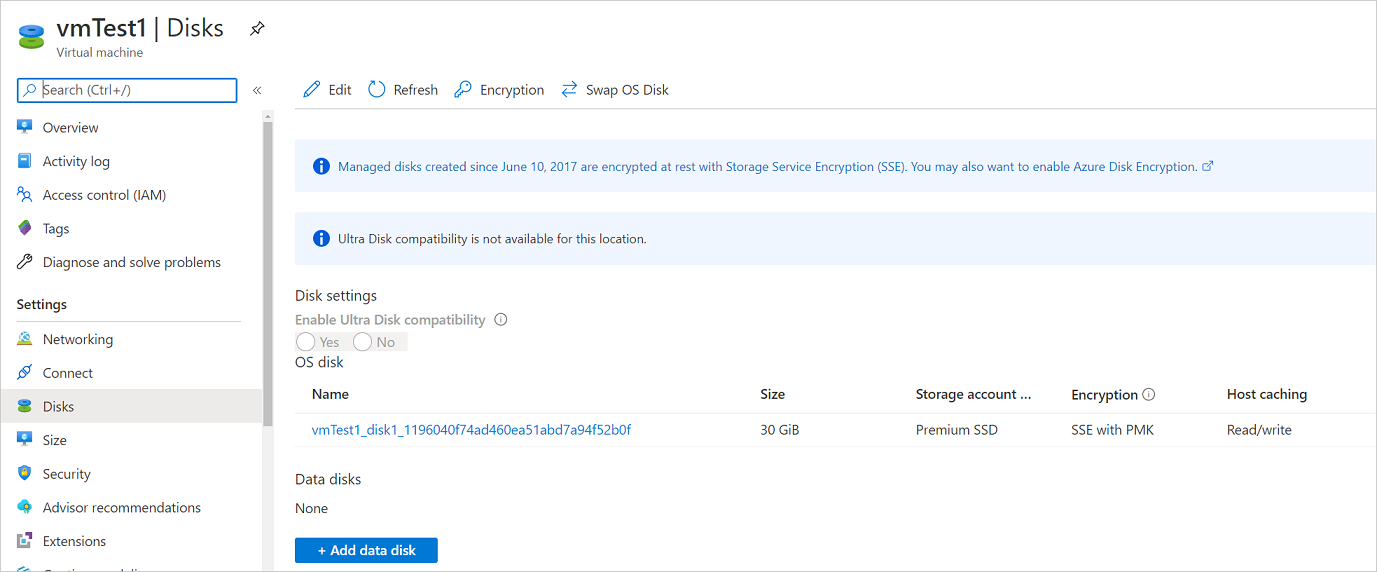

Criptografia usando chaves gerenciadas pela plataforma

Por padrão, todos os discos em suas VMs são automaticamente criptografados em repouso usando chaves gerenciadas por plataforma (PMKs) que usam a criptografia de serviço de armazenamento (SSE). Você pode fazer backup dessas VMs usando o Backup do Azure sem ser necessário tomar medidas específicas para suportar a criptografia do seu lado. Para obter mais informações sobre criptografia com chaves gerenciadas pela plataforma, consulte Fazer backup e restaurar VMs criptografadas do Azure.

Criptografia usando chaves gerenciadas pelo cliente

Quando você criptografa discos com chaves gerenciadas pelo cliente (CMKs), a chave usada para criptografar os discos é armazenada no Cofre de Chaves do Azure, que você gerencia. O SSE usando CMKs difere do Azure Disk Encryption (ADE). O ADE usa as ferramentas de criptografia do sistema operacional. O SSE criptografa dados no serviço de armazenamento, o que permite que você use qualquer sistema operacional ou imagens para suas VMs.

Você não precisa executar nenhuma ação explícita para backup ou restauração de VMs que usam CMKs para criptografar seus discos. Os dados de backup dessas VMs armazenados no cofre são criptografados com os mesmos métodos que a criptografia usada no cofre.

Para obter mais informações sobre a criptografia de discos gerenciados com CMKs, consulte Criptografia do lado do servidor do armazenamento em disco do Azure.

Suporte à criptografia usando o ADE

O Azure Backup suporta backup de VMs Azure geridas cujos discos do sistema operativo/dados estão encriptados com ADE. O ADE usa o Azure BitLocker para criptografia de VMs do Windows e o recurso dm-crypt para VMs Linux. O ADE integra-se ao Azure Key Vault para gerenciar chaves e segredos de criptografia de disco. Você também pode usar chaves de criptografia do Cofre de Chaves (KEKs) para adicionar uma camada extra de segurança. Os KEKs criptografam segredos antes de escrevê-los no Cofre de Chaves.

O Azure Backup pode fazer backup e restaurar VMs Azure geridas usando ADE com e sem a aplicação Microsoft Entra, como resumido na tabela seguinte.

| Tipo de disco VM | ADE (BEK/dm-crypt) | ADE e KEK |

|---|---|---|

| Não gerido | No | No |

| Gerenciado | Sim | Sim |

- Saiba mais sobre ADE, Key Vault e KEKs.

- Leia as Perguntas frequentes sobre criptografia de disco de VM do Azure.

Limitações

Antes de fazer backup ou restaurar VMs criptografadas do Azure, examine as seguintes limitações:

- A cópia de segurança de VMs do Azure que utilizam discos não geridos não é suportada.

- Você pode fazer backup e restaurar VMs criptografadas pelo ADE dentro da mesma assinatura.

- Você pode criptografar VMs somente usando chaves autônomas. Qualquer chave que faça parte de um certificado usado para criptografar uma VM não é suportada no momento.

- Você pode restaurar dados para uma região secundária. O Backup do Azure suporta a restauração de VMs do Azure criptografadas entre regiões emparelhadas do Azure. Para obter mais informações, consulte Matriz de suporte.

- Você pode recuperar VMs criptografadas pelo ADE no nível de arquivo ou pasta. Você precisa recuperar toda a VM para restaurar arquivos e pastas.

- Não é possível usar a opção substituir VM existente para VMs criptografadas por ADE ao restaurar uma VM. Esta opção é suportada apenas para discos geridos não encriptados.

Antes de começar

Antes de começar, siga estes passos:

- Verifique se você tem uma ou mais VMs Windows ou Linux com o ADE habilitado.

- Analise a matriz de suporte para o backup de VM do Azure.

- Crie um cofre de Serviços de Recuperação se não tiver um.

- Se você habilitar a criptografia para VMs que já estão habilitadas para backup, forneça ao Backup do Azure permissões para acessar o cofre de chaves para que os backups possam continuar sem interrupções. Saiba mais sobre como atribuir essas permissões.

Em algumas circunstâncias, talvez também seja necessário instalar o agente da VM na VM.

O Backup do Azure faz backup das VMs do Azure instalando uma extensão para o agente de VM do Azure que é executado no computador. Se a sua VM foi criada a partir de uma imagem do Azure Marketplace, o agente está instalado e em execução. Se você criar uma VM personalizada ou migrar uma máquina local, talvez seja necessário instalar o agente manualmente.

Configurar uma política de backup

Para configurar uma política de backup, siga estas etapas:

Se você não tiver um cofre de backup dos Serviços de Recuperação, siga estas instruções para criar um.

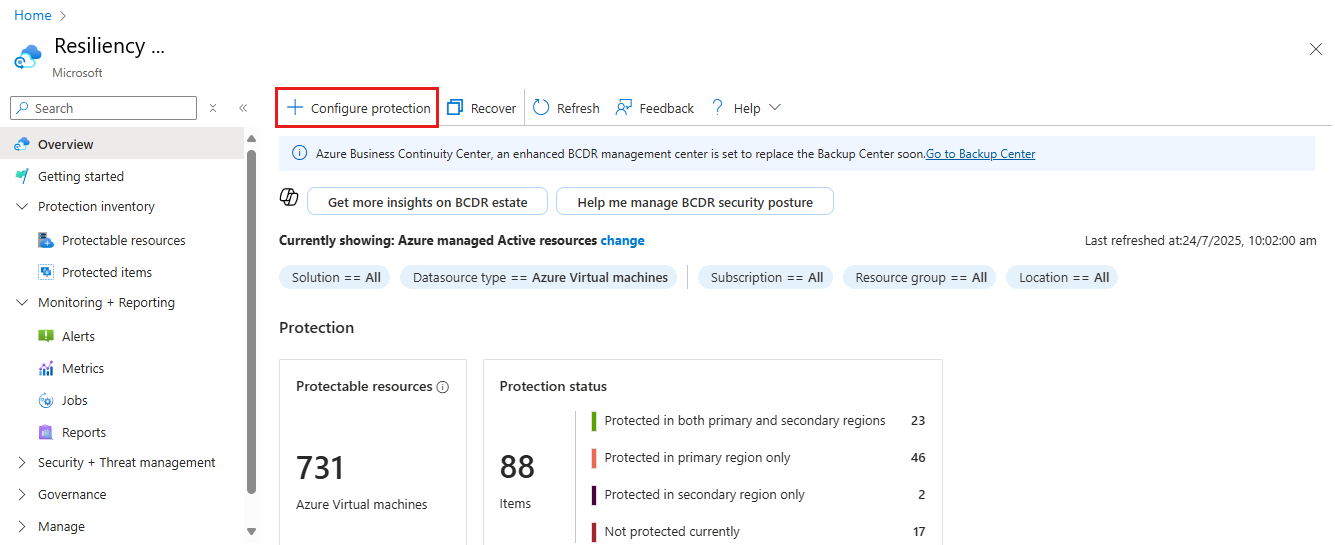

Vai a Resiliência e depois seleciona + Configurar proteção.

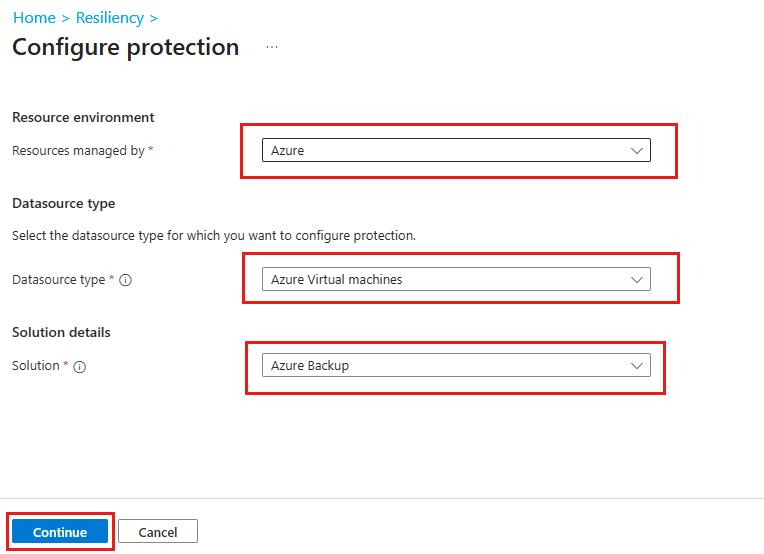

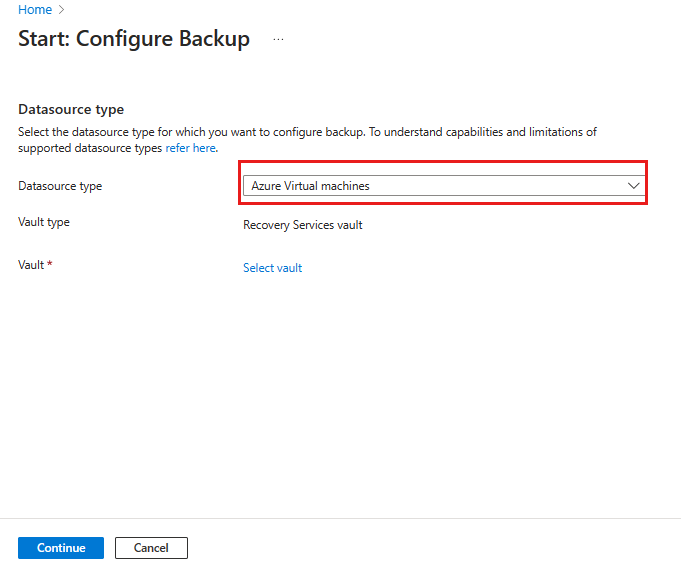

No painel Configurar proteção , preencha os seguintes campos:

- Recursos gerenciados por: Selecione Azure.

- Tipo de fonte de dados: Selecione Máquinas virtuais do Azure.

- Solução: Selecione Backup do Azure.

Em seguida, selecione Continuar.

No início: Configurar o painel de Backup, para o tipo de fonte de dados, selecione Máquinas Virtuais Azure e selecione o cofre que criou. Em seguida, selecione Continuar.

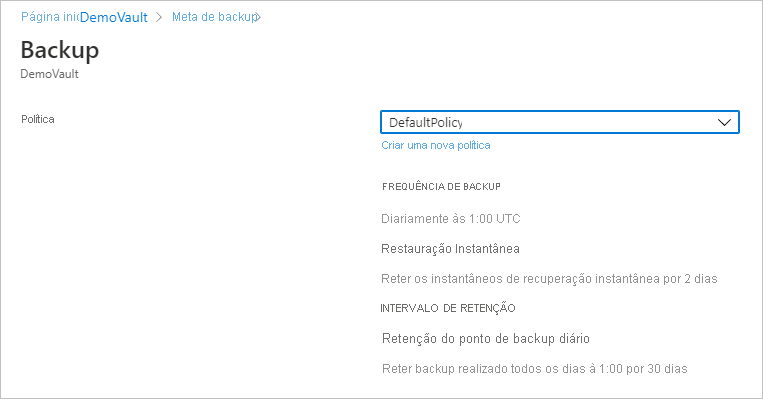

No painel Configurar backup , atribui uma política de backup.

- A política padrão faz backup da VM uma vez por dia. Os backups diários são retidos por 30 dias. Os snapshots de recuperação instantânea são retidos por dois dias.

- Se você não quiser usar a política padrão, selecione Criar novo e crie uma política personalizada.

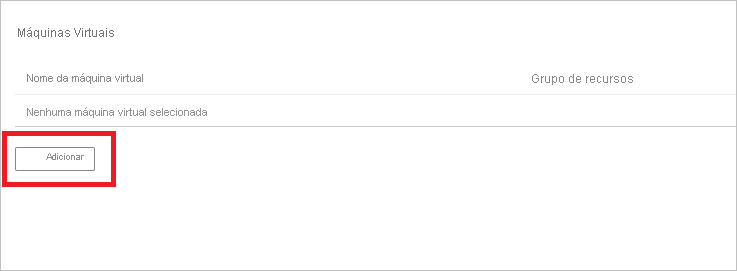

Em Máquinas Virtuais, selecione Adicionar.

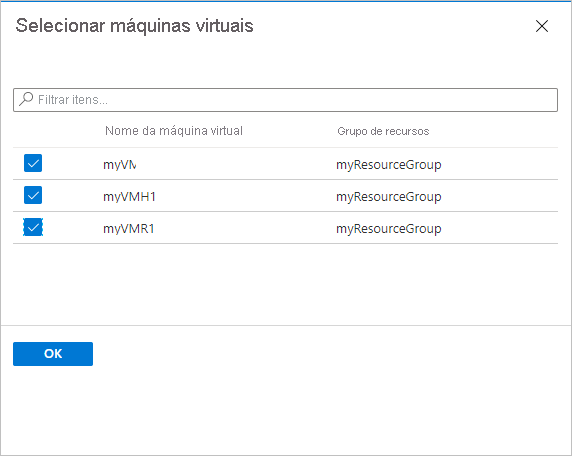

Escolha as VMs criptografadas das quais deseja fazer backup usando a política de seleção e selecione OK.

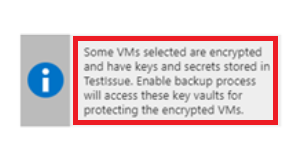

Se estiver a usar o Key Vault, na página do Key Vault, verá uma mensagem informando que o Azure Backup precisa de acesso de leitura às chaves e segredos no Key Vault.

Se você receber essa mensagem, nenhuma ação será necessária:

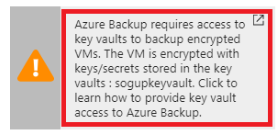

Se você receber essa mensagem, defina as permissões conforme descrito no procedimento a seguir:

Selecione Habilitar backup para implantar a política de backup no cofre e habilitar o backup para as VMs selecionadas.

Faça backup de VMs criptografadas pelo ADE com cofres de chaves habilitados para RBAC

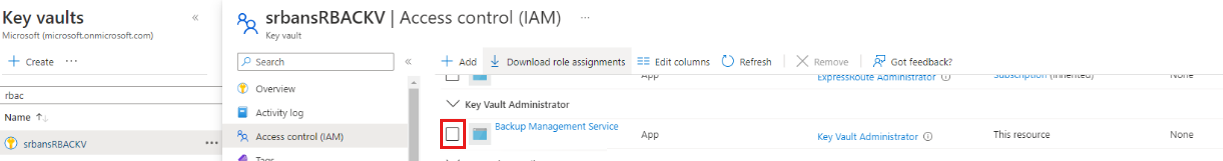

Para habilitar backups para VMs criptografadas pelo ADE usando cofres de chave habilitados pelo RBAC (controle de acesso baseado em função) do Azure, atribua a função de Administrador do Cofre de Chaves ao aplicativo Microsoft Entra do Serviço de Gerenciamento de Backup adicionando uma atribuição de função no Controle de acesso para o cofre de chaves.

As operações de backup de VM usam a aplicação de Serviço de Gestão de Backups em vez da identidade gerida do cofre de Serviços de Recuperação para aceder ao cofre de chaves. Deve conceder as permissões necessárias do Key Vault a esta aplicação para que os backups funcionem corretamente.

Saiba mais sobre as funções disponíveis. A função de Administrador do Cofre de Chaves permite permissão para obter, listar e fazer backup do segredo e da chave.

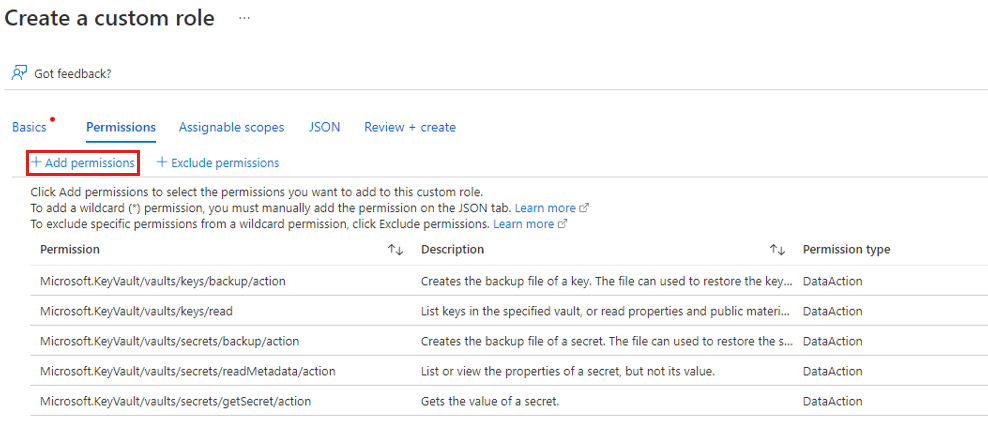

Para cofres de chaves habilitados para RBAC do Azure, pode-se criar uma função personalizada com o seguinte conjunto de permissões. Saiba como criar uma função personalizada.

Observação

Ao usar o Azure Government, verifique se a função de Administrador do Cofre da Chave está atribuída ao aplicativo Backup Fairfax Microsoft Entra para habilitar o acesso e a funcionalidade adequados.

| Ação | Descrição |

|---|---|

Microsoft.KeyVault/vaults/keys/backup/action |

Cria o arquivo de backup de uma chave. |

Microsoft.KeyVault/vaults/secrets/backup/action |

Cria o arquivo de backup de um segredo. |

Microsoft.KeyVault/vaults/secrets/getSecret/action |

Obtém o valor do segredo. |

Microsoft.KeyVault/vaults/keys/read |

Lista as chaves no cofre indicado ou lê propriedades e materiais públicos. |

Microsoft.KeyVault/vaults/secrets/readMetadata/action |

Lista ou exibe as propriedades de um segredo, mas não seus valores. |

"permissions": [

{

"actions": [],

"notActions": [],

"dataActions": [

"Microsoft.KeyVault/vaults/keys/backup/action",

"Microsoft.KeyVault/vaults/secrets/backup/action",

"Microsoft.KeyVault/vaults/secrets/getSecret/action",

"Microsoft.KeyVault/vaults/keys/read",

"Microsoft.KeyVault/vaults/secrets/readMetadata/action"

],

"notDataActions": []

}

]

Acionar uma tarefa de backup

O backup inicial é executado de acordo com o agendamento, mas você também pode executá-lo imediatamente:

Vá aResiliência>Itens Protegidos.

No painel Itens Protegidos , para o tipo de Fonte de Dados, selecione Azure Virtual Machines. Em seguida, procure a VM que você configurou para backup.

Clique com o botão direito do rato na linha relevante ou selecione Mais(...) e, em seguida, selecione Cópia de Segurança Agora.

Em Backup Agora, use o controle de calendário para selecionar o último dia em que o ponto de recuperação deve ser mantido. Em seguida, selecione OK.

Monitore as notificações do portal.

Para monitorar o progresso do trabalho, vá a Resiliência>Trabalhos e filtre a lista de trabalhos em curso. Dependendo do tamanho da sua VM, a criação do backup inicial pode demorar um pouco.

Fornecer permissões

O Backup do Azure precisa de acesso de leitura apenas para efetuar cópia de segurança das chaves e segredos, juntamente com as VMs associadas.

- O seu cofre de chaves está associado ao inquilino do Microsoft Entra na subscrição do Azure. Se você for um usuário membro, o Backup do Azure adquire acesso ao cofre de chaves sem ação adicional.

- Se for um utilizador convidado, deverá fornecer permissões para o Backup do Azure aceder ao cofre de chaves. Você precisa ter acesso aos cofres de chaves para configurar o Backup do Azure para VMs criptografadas.

Para fornecer permissões RBAC do Azure em um cofre de chaves, consulte Habilitar permissões RBAC em um cofre de chaves.

Para definir permissões:

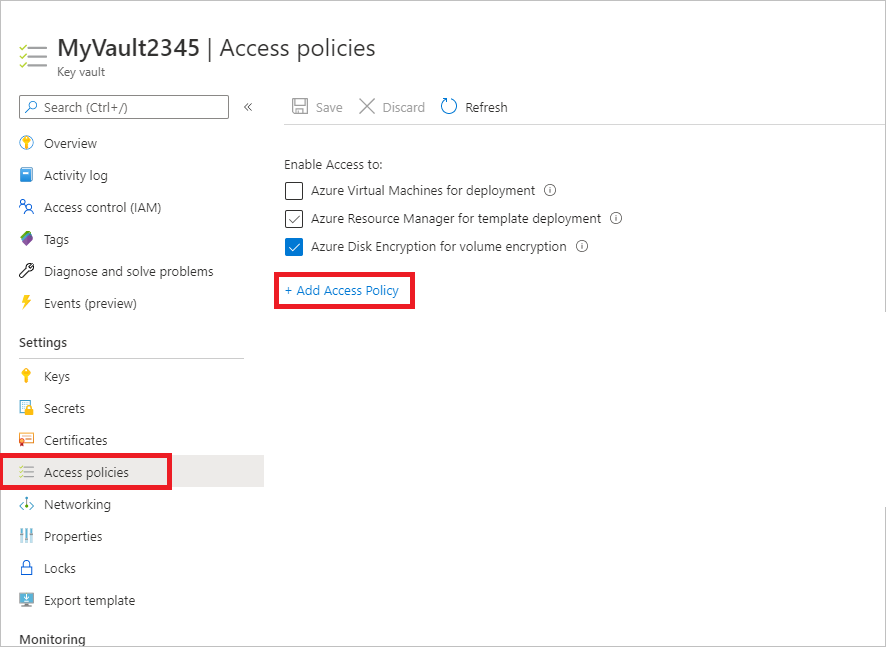

No portal do Azure, selecione Todos os serviços e procure por Cofres de chaves.

Selecione o cofre de chaves associado à VM criptografada da qual você está fazendo backup.

Gorjeta

Para identificar o cofre de chaves associado de uma VM, use o seguinte comando do PowerShell. Substitua o nome do grupo de recursos e o nome da VM:

Get-AzVm -ResourceGroupName "MyResourceGroup001" -VMName "VM001" -StatusProcure o nome do cofre de chaves nesta linha:

SecretUrl : https://<keyVaultName>.vault.azure.netSelecione Políticas de acesso>Adicionar política de acesso.

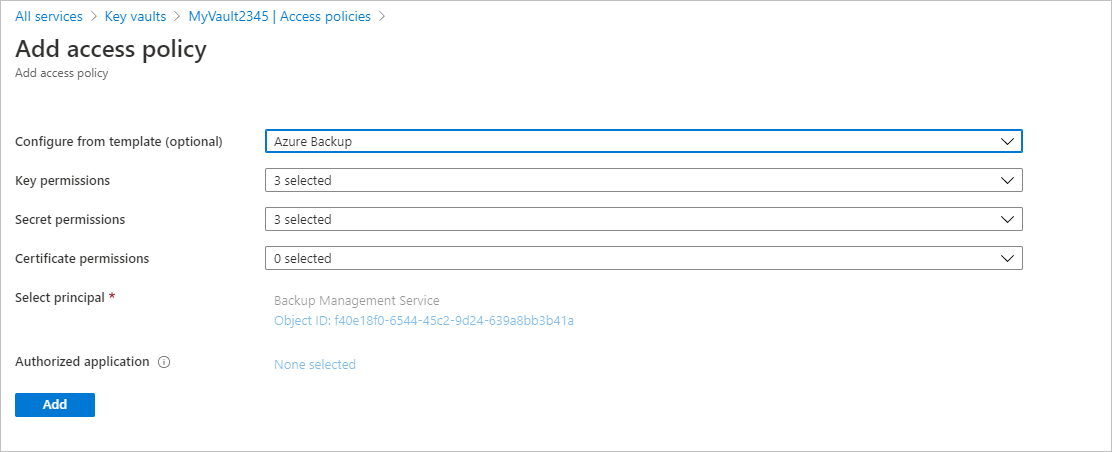

Para Adicionar política de acesso>Configurar a partir do modelo (opcional), selecione Backup do Azure.

- As permissões necessárias são pré-preenchidas para permissões de chave e permissões secretas.

- Se sua VM for criptografada usando apenas BEK, remova a seleção de permissões de chave porque você precisa de permissões apenas para segredos.

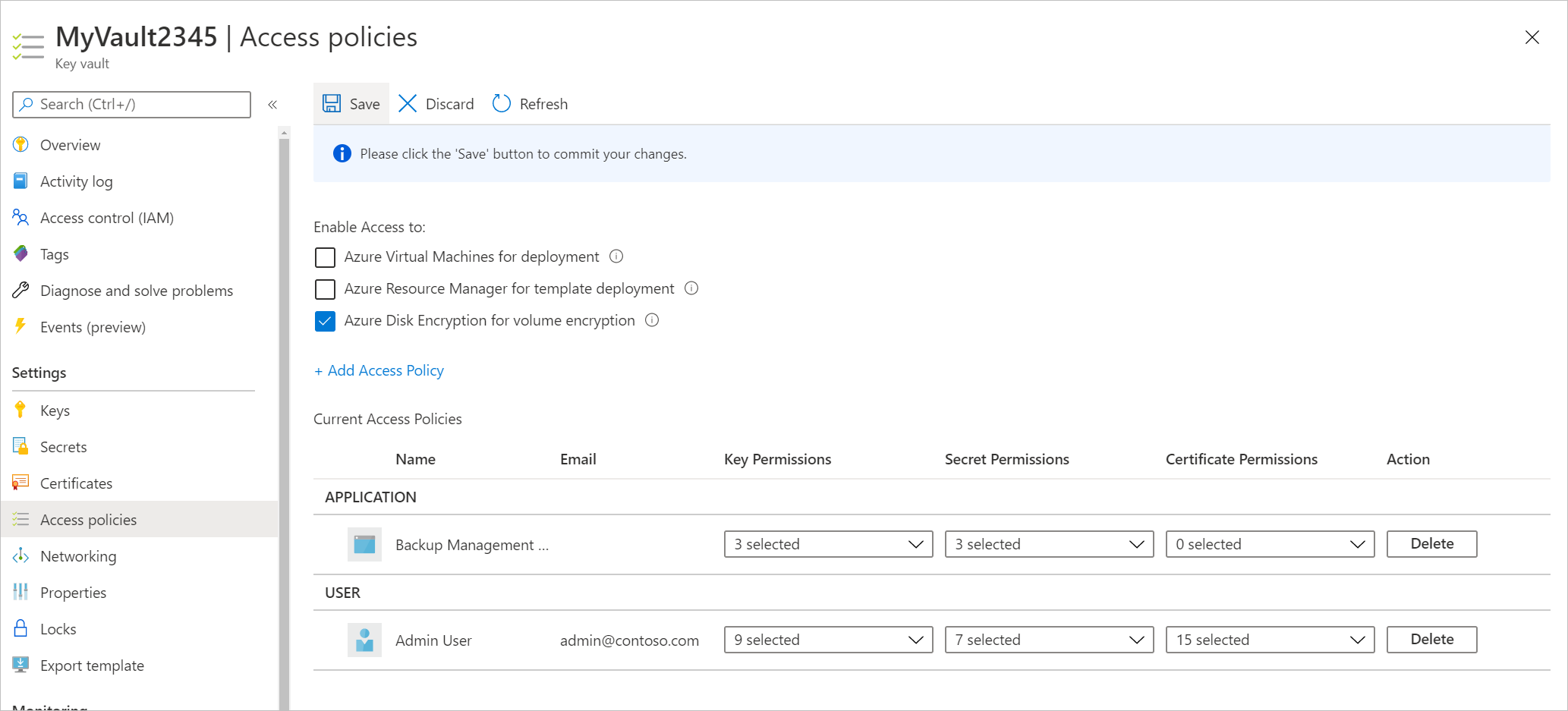

Selecione Adicionar para adicionar o Serviço de Gerenciamento de Backup em Políticas de Acesso Atuais.

Selecione Salvar para fornecer o Backup do Azure com as permissões.

Você também pode definir a política de acesso usando o PowerShell ou a CLI do Azure.

Conteúdo relacionado

Se você tiver algum problema, revise estes artigos:

- Erros comuns ao fazer backup e restaurar VMs criptografadas do Azure.

- Problemas com o agente/extensão de backup da VM do Azure.

- Restaure a chave e o segredo do Cofre da Chave para VMs criptografadas usando o Backup do Azure.