Configurar os serviços de gerenciamento de servidor do Azure em escala

Você deve concluir estas duas tarefas para integrar os serviços de gerenciamento de servidor do Azure aos seus servidores:

- Implante agentes de serviço em seus servidores.

- Habilite as soluções de gerenciamento.

Este artigo aborda os três processos necessários para concluir essas tarefas:

- Implante os agentes necessários nas VMs do Azure usando a Política do Azure.

- Implante os agentes necessários em servidores locais.

- Habilite e configure as soluções.

Nota

Crie o espaço de trabalho necessário do Log Analytics e a conta da Automação do Azure antes de integrar máquinas virtuais aos serviços de gerenciamento de servidor do Azure.

Usar a Política do Azure para implantar extensões em VMs do Azure

Todas as soluções de gerenciamento discutidas nas ferramentas e serviços de gerenciamento do Azure exigem que o agente do Log Analytics esteja instalado em máquinas virtuais no Azure, bem como em servidores locais. Você pode integrar suas VMs do Azure em escala usando a Política do Azure. Atribua a política para garantir que o agente esteja instalado em suas VMs do Azure e conectado ao espaço de trabalho correto do Log Analytics.

A Política do Azure tem uma iniciativa de política interna que inclui o agente do Log Analytics e o Agente de Dependência da Microsoft, que é exigido pelo Azure Monitor para VMs.

Nota

Para obter mais informações sobre vários agentes para monitorar o Azure, consulte Visão geral dos agentes de monitoramento do Azure.

Políticas de atribuição

Para atribuir as políticas descritas na seção anterior:

No portal do Azure, vá para a iniciativa Atribuir Atribuições de>Política.>

Na página Atribuir política, defina o Escopo selecionando as reticências (...) e, em seguida, selecionando um grupo de gerenciamento ou uma assinatura. Opcionalmente, selecione um grupo de recursos. Em seguida, escolha Selecionar na parte inferior da página Escopo . O escopo determina a quais recursos ou grupo de recursos a política é atribuída.

Selecione as reticências (...) ao lado de Definição de política para abrir a lista de definições disponíveis. Para filtrar as definições de iniciativa, insira Azure Monitor na caixa Pesquisar :

O Nome da atribuição é preenchido automaticamente com o nome da política que você selecionou, mas você pode alterá-lo. Você também pode adicionar uma descrição opcional para fornecer mais informações sobre essa atribuição de política. O campo Atribuído por é preenchido automaticamente com base em quem está conectado. Este campo é opcional e suporta valores personalizados.

Para esta política, selecione Espaço de trabalho do Log Analytics para o agente do Log Analytics associar.

Marque a caixa de seleção Local da Identidade Gerenciada . Se essa política for do tipo

DeployIfNotExists, uma identidade gerenciada será necessária para implantar a política. No portal, a conta será criada conforme indicado pela seleção da caixa de seleção.Selecione Atribuir.

Depois de concluir o assistente, a atribuição de política será implantada no ambiente. Pode levar até 30 minutos para que a política entre em vigor. Para testá-lo, crie novas VMs após 30 minutos e verifique se o agente do Log Analytics está habilitado na VM por padrão.

Instalar agentes em servidores locais

Nota

Crie o espaço de trabalho necessário do Log Analytics e a conta de Automação do Azure antes de integrar os serviços de gerenciamento de servidor do Azure aos servidores.

Para servidores locais, você precisa baixar e instalar o agente do Log Analytics e o Microsoft Dependency Agent manualmente e configurá-los para se conectar ao espaço de trabalho correto. Você deve especificar o ID do espaço de trabalho e as informações da chave. Para obter essas informações, vá para o espaço de trabalho do Log Analytics no portal do Azure e selecione Configurações>avançadas.

Habilitar e configurar soluções

Para ativar as soluções, tem de configurar a área de trabalho do Log Analytics. As VMs do Azure integradas e os servidores locais obterão as soluções dos espaços de trabalho do Log Analytics aos quais estão conectados.

Gestão de Atualizações

A solução de Gerenciamento de Atualizações e a solução de Controle de Alterações e Inventário exigem um espaço de trabalho do Log Analytics e uma conta de Automação do Azure. Para garantir que esses recursos estejam configurados corretamente, recomendamos que você integre por meio de sua conta de automação. Para obter mais informações, consulte Integrar a solução de gerenciamento de atualizações e a solução de controle de alterações e inventário.

Recomendamos que você habilite a solução de Gerenciamento de Atualizações para todos os servidores. O Gerenciamento de Atualizações é gratuito para VMs do Azure e servidores locais. Se você habilitar o Gerenciamento de Atualizações por meio de sua conta de Automação, uma configuração de escopo será criada no espaço de trabalho. Atualize manualmente o escopo para incluir máquinas cobertas pela solução de Gerenciamento de Atualizações.

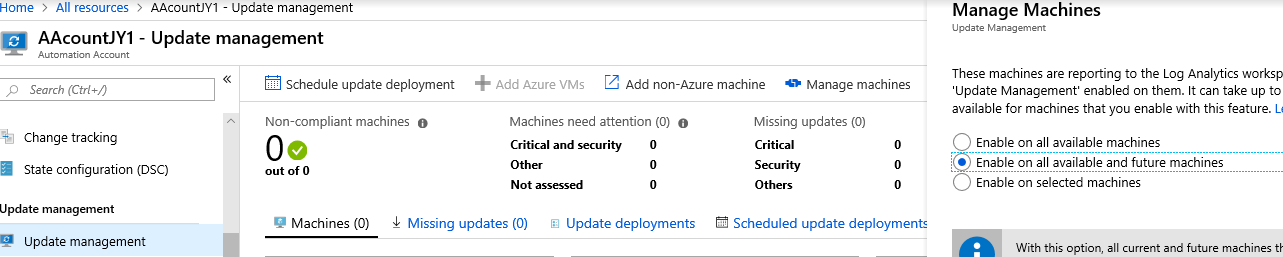

Para cobrir seus servidores existentes, bem como servidores futuros, você precisa remover a configuração do escopo. Para fazer isso, exiba sua conta de automação no portal do Azure. Selecione Gerenciamento de atualizações>Gerenciar máquina>Ativar em todas as máquinas disponíveis e futuras. Essa configuração permite que todas as VMs do Azure conectadas ao espaço de trabalho usem o Gerenciamento de Atualizações.

Soluções de Controlo de Alterações e Inventário

Para integrar as soluções de Controle de Alterações e Inventário, siga as mesmas etapas do Gerenciamento de Atualizações. Para obter mais informações sobre como integrar essas soluções a partir de sua conta de automação, consulte Integrar a solução de gerenciamento de atualizações e a solução de controle de alterações e inventário.

A solução de Controle de Alterações e Inventário é gratuita para VMs do Azure e custa US$ 6 por nó por mês para servidores locais. Esse custo cobre o controle de alterações, o inventário e a Configuração do Estado Desejado. Se você quiser registrar apenas servidores locais específicos, poderá optar por esses servidores. Recomendamos que você integre todos os seus servidores de produção.

Optar por participar através do portal do Azure

- Vá para a conta de Automação que tem o Controle de Alterações e o Inventário habilitados.

- Selecione Alterar acompanhamento.

- Selecione Gerenciar máquinas no painel superior direito.

- Selecione Ativar em máquinas selecionadas. Em seguida, selecione Adicionar ao lado do nome da máquina.

- Selecione Ativar para habilitar a solução para essas máquinas.

Aceitar usando pesquisas salvas

Como alternativa, você pode configurar a configuração do escopo para aceitar servidores locais. A configuração do escopo usa pesquisas salvas.

Para criar ou modificar a pesquisa guardada, siga estes passos:

Vá para o espaço de trabalho do Log Analytics vinculado à conta de automação que você configurou nas etapas anteriores.

Em Geral, selecione Pesquisas salvas.

Na caixa Filtro, introduza Controlo de Alterações para filtrar a lista de pesquisas guardadas. Nos resultados, selecione MicrosoftDefaultComputerGroup.

Introduza o nome do computador ou o VMUUID para incluir os computadores que pretende aceitar para o Controlo de Alterações e o Inventário.

Heartbeat

| where AzureEnvironment=~"Azure" or Computer in~ ("list of the on-premises server names", "server1")

| distinct Computer

Nota

O nome do servidor deve corresponder exatamente ao valor na expressão e não deve conter um sufixo de nome de domínio.

- Selecione Guardar. Por padrão, a configuração do escopo está vinculada à pesquisa salva MicrosoftDefaultComputerGroup. Será atualizado automaticamente.

Registo de atividades do Azure

O log de atividades do Azure também faz parte do Azure Monitor. Ele fornece informações sobre eventos de nível de assinatura que ocorrem no Azure.

Para implementar esta solução:

- No portal do Azure, abra Todos os serviços e selecione Soluções de Gerenciamento + Governança>.

- Na visualização Soluções, selecione Adicionar.

- Pesquise por Activity Log Analytics e selecione-o.

- Selecione Criar.

Você precisa especificar o nome do espaço de trabalho do espaço de trabalho que você criou na seção anterior onde a solução está habilitada.

Funcionamento de Agente da Análise de Registos do Azure

A solução Azure Log Analytics Agent Health relata a integridade, o desempenho e a disponibilidade de seus servidores Windows e Linux.

Para implementar esta solução:

- No portal do Azure, abra Todos os serviços e selecione Soluções de Gerenciamento + Governança>.

- Na visualização Soluções, selecione Adicionar.

- Pesquise a integridade do agente do Azure Log Analytics e selecione-a.

- Selecione Criar.

Você precisa especificar o nome do espaço de trabalho do espaço de trabalho que você criou na seção anterior onde a solução está habilitada.

Após a conclusão da criação, a instância de recurso do espaço de trabalho exibe AgentHealthAssessment quando você seleciona Exibir>Soluções.

Avaliação de antimalware

A solução de avaliação antimalware ajuda a identificar servidores que estão infetados ou com maior risco de infeção por malware.

Para implementar esta solução:

- No portal do Azure, abra Todos os serviços, selecione Soluções de Gerenciamento + Governança>.

- Na visualização Soluções, selecione Adicionar.

- Procure e selecione Avaliação Antimalware.

- Selecione Criar.

Você precisa especificar o nome do espaço de trabalho do espaço de trabalho que você criou na seção anterior onde a solução está habilitada.

Após a conclusão da criação, a instância do recurso de espaço de trabalho exibe AntiMalware quando você seleciona Exibir>Soluções.

Azure Monitor para VMs

Você pode habilitar o Azure Monitor para VMs por meio da página de exibição da instância de VM, conforme descrito em Habilitar serviços de gerenciamento em uma única VM para avaliação. Você não deve habilitar soluções diretamente da página Soluções como faz para as outras soluções descritas neste artigo. Para implantações em grande escala, pode ser mais fácil usar a automação para habilitar as soluções corretas no espaço de trabalho.

Microsoft Defender for Cloud

Recomendamos que você integre todos os seus servidores pelo menos ao nível Gratuito do Microsoft Defender for Cloud. Esta opção fornece avaliações básicas de segurança e recomendações de segurança acionáveis para o seu ambiente. O nível Standard oferece benefícios adicionais. Para obter mais informações, consulte Preços do Microsoft Defender for Cloud.

Para ativar o escalão gratuito do Microsoft Defender for Cloud, siga estes passos:

- Vá para a página do portal do Defender for Cloud .

- Em POLICY & COMPLIANCE, selecione Security policy.

- Encontre o recurso de espaço de trabalho do Log Analytics que você criou no painel à direita.

- Selecione Editar configurações para esse espaço de trabalho.

- Selecione Escalão de preço.

- Escolha a opção Grátis .

- Selecione Guardar.

Próximos passos

Saiba como usar a automação para integrar servidores e criar alertas.