Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

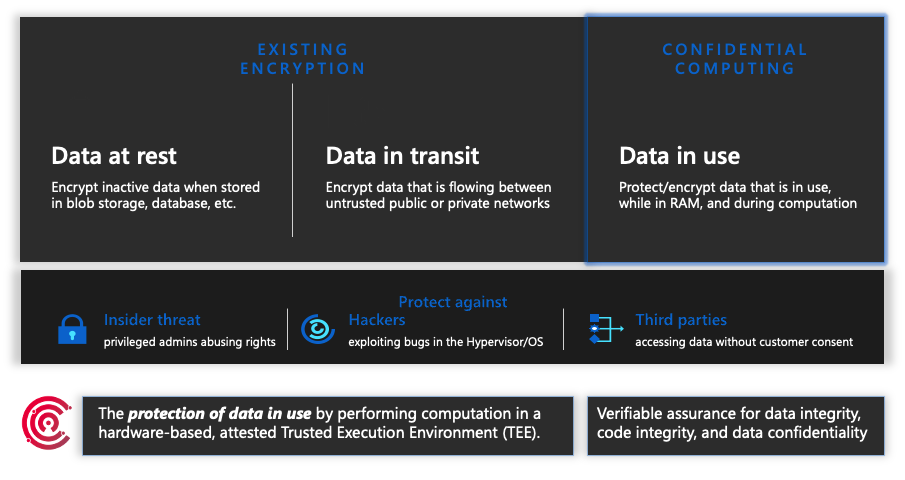

Computação confidencial é um termo da indústria estabelecido pelo Confidential Computing Consortium (CCC), que faz parte da Linux Foundation. O CCC define a computação confidencial da seguinte forma:

"A Computação Confidencial protege os dados em uso executando computação em um Ambiente de Execução Confiável baseado em hardware e atestado.

"Esses ambientes seguros e isolados impedem o acesso não autorizado ou a modificação de aplicativos e dados enquanto estão em uso, aumentando assim o nível de segurança das organizações que gerenciam dados confidenciais e regulamentados."

A Microsoft é um dos membros fundadores do CCC e fornece Ambientes de Execução Confiáveis (TEEs) no Azure com base nesta definição de CCC.

Reduzir a superfície de ataque

O Azure já criptografa dados em repouso e em trânsito. A computação confidencial ajuda a proteger os dados em uso, incluindo a proteção de chaves criptográficas. A computação confidencial do Azure ajuda os clientes a impedir o acesso não autorizado aos dados em uso, inclusive do operador de nuvem, processando dados em um TEE baseado em hardware e atestado. Quando a computação confidencial do Azure está habilitada e configurada corretamente, a Microsoft não pode acessar dados de clientes não criptografados.

O modelo de ameaça visa reduzir a confiança ou remover a capacidade de um operador de provedor de nuvem ou outros atores no domínio do locatário de acessar código e dados enquanto ele está sendo executado. O Azure usa uma raiz de confiança de hardware que não é controlada pelo provedor de nuvem, que é projetada para impedir o acesso não autorizado ou a modificação do ambiente.

Quando a computação confidencial é usada com criptografia de dados em repouso e em trânsito, ela estende ainda mais as proteções de dados para proteger os dados enquanto a computação confidencial está em uso. Esse recurso é benéfico para organizações que buscam proteção adicional para dados confidenciais e aplicativos hospedados em ambientes de nuvem.

Parceria com a indústria

O CCC reúne fornecedores de hardware, provedores de nuvem e desenvolvedores de software para acelerar a adoção de tecnologias e padrões TEE. A Microsoft ajudou a cofundar o CCC em 2019 e presidiu o órgão regulador e o Conselho Consultivo Técnico.

Conteúdo relacionado

Para apoiar sua jornada para a confidencialidade, explore ofertas que abrangem infraestrutura como serviço (IaaS), plataforma como serviço (PaaS) e ferramentas de desenvolvedor.

Para saber mais sobre computação confidencial, consulte Visão geral da computação confidencial do Azure.