Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

A Política do Azure ajuda a impor padrões de governança organizacional, avaliar a conformidade de recursos e implementar a correção automática. Os casos de uso comuns incluem segurança, gerenciamento de custos e consistência de configuração.

A Política do Azure fornece definições de política internas. Você pode criar definições de política personalizadas para cenários que não são abordados pelas definições de política internas. Consulte a documentação da Política do Azure para obter mais detalhes.

Importante

A Política do Azure é imposta no nível do provedor de recursos para os serviços do Azure. Os SDKs do Azure Cosmos DB podem executar a maioria das operações de gerenciamento em recursos de banco de dados, contêiner e taxa de transferência que ignoram o provedor de recursos do Azure Cosmos DB, ignorando assim quaisquer políticas criadas usando a Política do Azure.

Atribuir uma definição de política incorporada

As definições de política descrevem as condições de conformidade dos recursos e o efeito que ocorre se a condição for cumprida. As atribuições de política são criadas a partir de definições de política. Você pode usar definições de política internas ou personalizadas para seus recursos do Azure Cosmos DB. As atribuições de política têm como escopo um grupo de gerenciamento do Azure, uma assinatura do Azure ou um grupo de recursos e são aplicadas aos recursos dentro do escopo selecionado. Opcionalmente, você pode excluir recursos específicos do escopo.

Você pode criar atribuições de política com o portal do Azure, Azure PowerShell, Azure CLI ou modelo ARM.

Para criar uma atribuição de política a partir de uma definição de política interna para o Azure Cosmos DB, use as etapas em Criar uma atribuição de política com o artigo do portal do Azure.

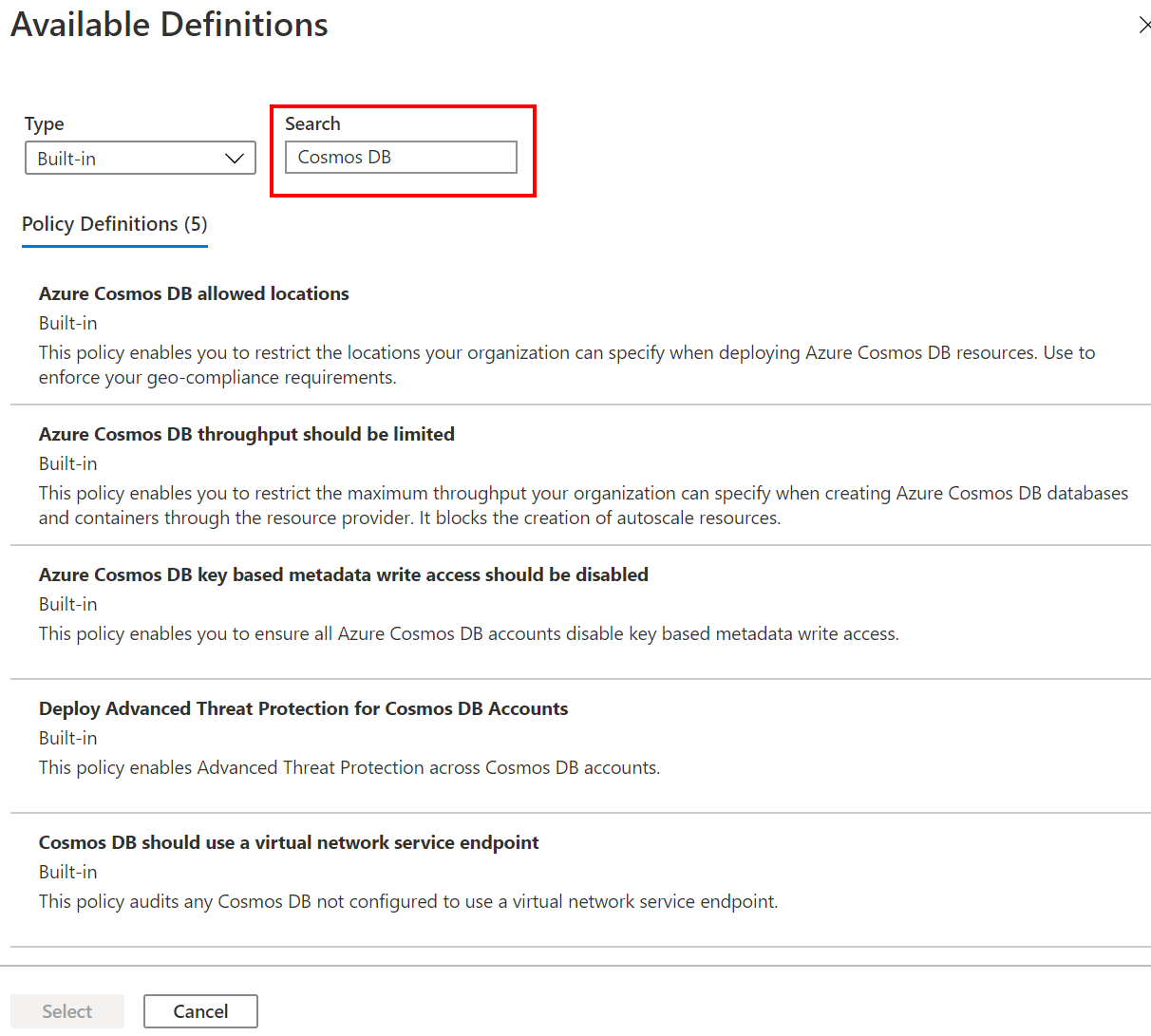

Na etapa para selecionar uma definição de política, insira Azure Cosmos DB no campo Pesquisar para filtrar a lista de definições de política internas disponíveis. Selecione uma das definições de política internas disponíveis e escolha Selecionar para continuar a criar a atribuição de política.

Gorjeta

Você também pode usar os nomes de definição de política internos mostrados no painel Definições Disponíveis com modelos do Azure PowerShell, CLI do Azure ou ARM para criar atribuições de política.

Criar uma definição de política personalizada

Para cenários específicos que não são abordados por políticas internas, você pode criar uma definição de política personalizada. Mais tarde, você criará uma atribuição de política a partir de sua definição de política personalizada.

Tipos de propriedade e aliases de propriedade em regras de política

Use as etapas de definição de política personalizada para identificar as propriedades de recurso e os aliases de propriedade, que são necessários para criar regras de política.

Para identificar aliases de propriedade específicos do Azure Cosmos DB, use o namespace Microsoft.DocumentDB com um dos métodos mostrados no artigo de etapas de definição de política personalizada.

Use a CLI do Azure:

# Login first with az login if not using Cloud Shell

# Get Azure Policy aliases for namespace Microsoft.DocumentDB

az provider show --namespace Microsoft.DocumentDB --expand "resourceTypes/aliases" --query "resourceTypes[].aliases[].name"

Utilizar o Azure PowerShell:

# Login first with Connect-AzAccount if not using Cloud Shell

# Use Get-AzPolicyAlias to list aliases for Microsoft.DocumentDB namespace

(Get-AzPolicyAlias -NamespaceMatch 'Microsoft.DocumentDB').Aliases

Esses comandos geram a lista de nomes de alias de propriedade para a propriedade do Azure Cosmos DB. A seguir, um trecho da saída:

[

"Microsoft.DocumentDB/databaseAccounts/sku.name",

"Microsoft.DocumentDB/databaseAccounts/virtualNetworkRules[*]",

"Microsoft.DocumentDB/databaseAccounts/virtualNetworkRules[*].id",

"Microsoft.DocumentDB/databaseAccounts/isVirtualNetworkFilterEnabled",

"Microsoft.DocumentDB/databaseAccounts/consistencyPolicy.defaultConsistencyLevel",

"Microsoft.DocumentDB/databaseAccounts/enableAutomaticFailover",

"Microsoft.DocumentDB/databaseAccounts/Locations",

"Microsoft.DocumentDB/databaseAccounts/Locations[*]",

"Microsoft.DocumentDB/databaseAccounts/Locations[*].locationName",

"..."

]

Você pode usar qualquer um desses nomes de alias de propriedade nas regras de definição de política personalizada.

A seguir está um exemplo de definição de política que verifica se uma conta do Azure Cosmos DB está configurada para vários locais de gravação. A definição de política personalizada inclui duas regras: uma para verificar o tipo específico de alias de propriedade e a segunda para a propriedade específica do tipo, neste caso o campo que armazena a configuração de vários locais de gravação. Ambas as regras usam os nomes de alias.

"policyRule": {

"if": {

"allOf": [

{

"field": "type",

"equals": "Microsoft.DocumentDB/databaseAccounts"

},

{

"field": "Microsoft.DocumentDB/databaseAccounts/enableMultipleWriteLocations",

"notEquals": true

}

]

},

"then": {

"effect": "Audit"

}

}

As definições de política personalizadas podem ser usadas para criar atribuições de política, assim como as definições de política internas são usadas.

Conformidade com a política

Depois que as atribuições de política são criadas, a Política do Azure avalia os recursos no escopo da atribuição. A conformidade de cada recurso com a política é avaliada. O efeito especificado na política é então aplicado a recursos não compatíveis.

Você pode revisar os resultados de conformidade e os detalhes de correção no portal do Azure ou por meio da CLI do Azure ou dos logs do Azure Monitor.

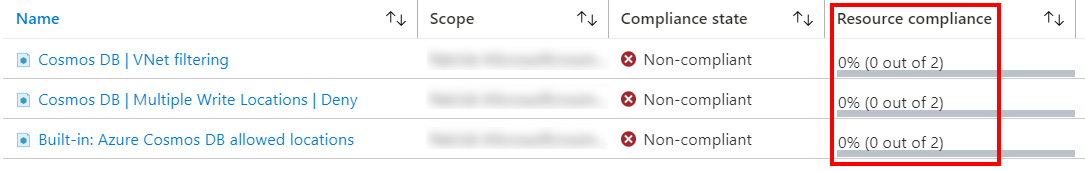

A captura de tela a seguir mostra dois exemplos de atribuições de política.

Uma atribuição é baseada em uma definição de política interna, que verifica se os recursos do Azure Cosmos DB são implantados apenas nas regiões permitidas do Azure. A conformidade de recursos mostra o resultado da avaliação da política (compatível ou não compatível) para recursos dentro do escopo.

A outra atribuição é baseada em uma definição de política personalizada. Essa atribuição verifica se as contas do Azure Cosmos DB estão configuradas para vários locais de gravação.

Depois que as atribuições de política são implantadas, o painel de conformidade mostra os resultados da avaliação. Observe que isso pode levar até 30 minutos após a implantação de uma atribuição de política. Além disso, as verificações de avaliação de políticas podem ser iniciadas sob demanda imediatamente após a criação de atribuições de políticas.

A captura de tela mostra os seguintes resultados de avaliação de conformidade para contas do Azure Cosmos DB no escopo:

- Zero de duas contas são compatíveis com uma política de que a filtragem de Rede Virtual (VNet) deve ser configurada.

- Zero de duas contas são compatíveis com uma política que exige que a conta seja configurada para vários locais de gravação

- Zero de duas contas são compatíveis com uma política de que os recursos foram implantados em regiões permitidas do Azure.

Para corrigir os recursos não compatíveis, veja como corrigir recursos com a Política do Azure.

Próximos passos

- Analise exemplos de definições de política personalizada para o Azure Cosmos DB, inclusive para o local de gravação múltiplo e as políticas de filtragem de VNet mostradas acima.

- Criar uma atribuição de política no portal do Azure

- Rever as definições de política incorporadas da Política do Azure para o Azure Cosmos DB