Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

A verificação de máquinas sem agente no Microsoft Defender para a Cloud melhora a postura de segurança das máquinas ligadas ao Defender para a Cloud.

A verificação sem agente não precisa de agentes instalados ou conectividade de rede e não afeta o desempenho da máquina. Digitalização de máquina sem agente:

- Verifica as definições de deteção e resposta de endpoints (EDR): Analisa as máquinas para avaliar se estão a executar uma solução de EDR e se as definições estão corretas caso as máquinas se integrem no Microsoft Defender para Endpoint. Mais informações

- Verificações de inventário de software: Analise o seu inventário de software com o Gestão de vulnerabilidades do Microsoft Defender integrado.

- Scans para vulnerabilidades: Avaliar as máquinas quanto a vulnerabilidades usando o Gerenciamento de Vulnerabilidades do Defender integrado.

- Verifica segredos em máquinas: localize segredos de texto simples em seu ambiente de computação com a varredura de segredos sem agente.

- Verificações de malware: Analisar máquinas em busca de malware e vírus usando Microsoft Defender Antivirus.

- Scans VMs a correr como nós Kubernetes: Avaliação de vulnerabilidades e análise de malware estão disponíveis para VMs a correr como nós Kubernetes quando o Defender para o Plano 2 de Servidores ou o plano Defender para Containers está ativado. Disponível apenas em nuvens comerciais.

A varredura sem agente está disponível nos seguintes planos do Defender para a Cloud:

- Defender Gestão da Postura de Segurança na Cloud (CSPM).

- Defender para Servidores Plano 2.

- A análise de malware está disponível apenas no Defender for Servers Plan 2.

- A varredura sem agente está disponível para VMs do Azure, AWS EC2 e instâncias de computação GCP ligadas ao Defender para a Cloud.

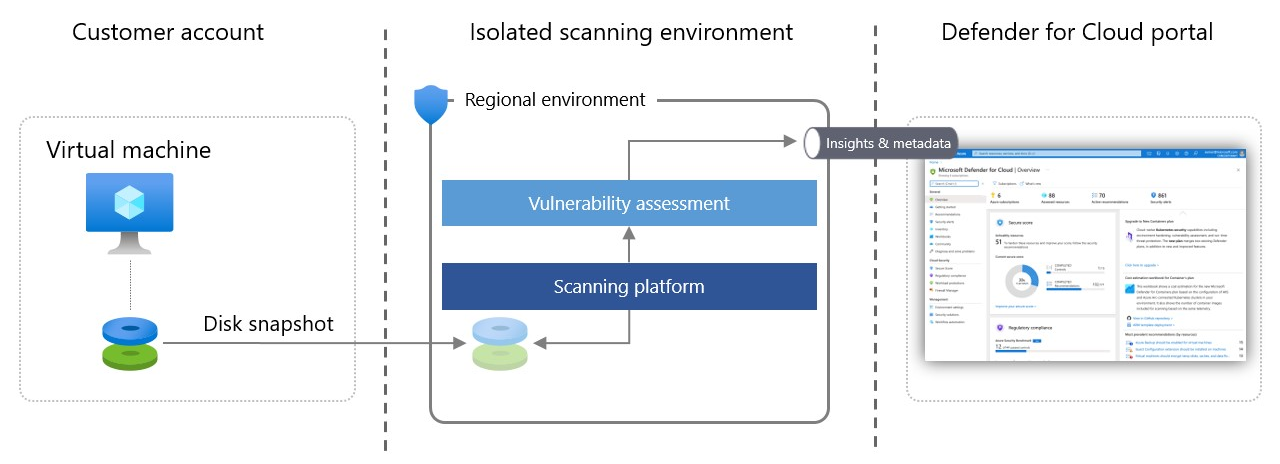

Arquitetura de análise sem agente

Veja como funciona a verificação sem agente:

O Defender para a Cloud tira instantâneos de discos de VM (root + disco de dados) e realiza uma análise profunda e fora de banda da configuração do sistema operativo e do sistema de ficheiros armazenados no instantâneo.

- O instantâneo copiado permanece na mesma região que a VM.

- A verificação não afeta a VM.

Depois de o Defender para a Cloud obter os metadados necessários do disco copiado, apaga imediatamente o snapshot copiado do disco e envia os metadados para os motores Microsoft relevantes para detetar lacunas de configuração e potenciais ameaças. Por exemplo, na avaliação de vulnerabilidades, a análise é feita pelo Gestão de vulnerabilidades do Defender.

O Defender para a Cloud apresenta resultados de varredura, que consolidam tanto os resultados baseados em agentes como os sem agente na página de alertas de segurança.

A Defender para a Cloud analisa discos num ambiente de varrimento regional, volátil, isolado e altamente seguro. Os instantâneos de disco e os dados não relacionados à análise não são armazenados por mais tempo do que o necessário para recolher os metadados, geralmente por alguns minutos.

Permissões utilizadas na verificação sem agente

O Defender para a Cloud usava funções e permissões específicas para realizar varredura sem agentes.

- No Azure, estas permissões são automaticamente adicionadas às suas subscrições quando ativa a varredura sem agente.

- Na AWS, essas permissões são adicionadas à pilha do CloudFormation no conector da AWS.

- No GCP, essas permissões são adicionadas ao script de integração no seu conector GCP.

Permissões do Azure

O papel interno operador de scanner de VM tem permissões de leitura apenas para discos de VM que são necessárias para o processo de snapshot. A lista detalhada de permissões é:

Microsoft.Compute/disks/readMicrosoft.Compute/disks/beginGetAccess/actionMicrosoft.Compute/disks/diskEncryptionSets/readMicrosoft.Compute/virtualMachines/instanceView/readMicrosoft.Compute/virtualMachines/readMicrosoft.Compute/virtualMachineScaleSets/instanceView/readMicrosoft.Compute/virtualMachineScaleSets/readMicrosoft.Compute/virtualMachineScaleSets/virtualMachines/readMicrosoft.Compute/virtualMachineScaleSets/virtualMachines/instanceView/read

Quando a cobertura para discos criptografados CMK está habilitada, mais permissões são necessárias:

Microsoft.KeyVault/vaults/keys/readMicrosoft.KeyVault/vaults/keys/wrap/actionMicrosoft.KeyVault/vaults/keys/unwrap/action

Permissões da AWS

A função VmScanner é atribuída ao scanner quando você habilita a verificação sem agente. Esta função tem o conjunto mínimo de permissões definido para criar e eliminar instantâneos (com escopo por tag) e verificar o estado atual da máquina virtual. As permissões detalhadas são:

| Atributo | Valor |

|---|---|

| SID | VmScannerDeleteSnapshotAccess |

| Ações | ec2:DeleteSnapshot |

| Condições | "StringEquals":{"ec2:ResourceTag/CreatedBy”:<br>"Microsoft Defender for Cloud"} |

| Recursos | arn:aws:ec2:::snapshot/ |

| Efeito | Permitir |

| Atributo | Valor |

|---|---|

| SID | VmScannerAccess |

| Ações | ec2:ModifySnapshotAttribute ec2:DeleteTags ec2:CriarTags ec2:CreateSnapshots ec2:CopiarImagens ec2:CreateSnapshot |

| Condições | Nenhuma |

| Recursos | arn:aws:ec2:::instância/ arn:aws:ec2:::snapshot/ arn:aws:ec2:::volume/ |

| Efeito | Permitir |

| Atributo | Valor |

|---|---|

| SID | VmScannerVerificationAccess |

| Ações | ec2:DescribeSnapshots ec2:DescribeInstanceStatus |

| Condições | Nenhuma |

| Recursos | * |

| Efeito | Permitir |

| Atributo | Valor |

|---|---|

| SID | VmScannerEncryptionKeyCreation |

| Ações | kms:CreateKey |

| Condições | Nenhuma |

| Recursos | * |

| Efeito | Permitir |

| Atributo | Valor |

|---|---|

| SID | VmScannerEncryptionKeyManagement |

| Ações | kms:TagResource kms:GetKeyRotationStatus kms:PutKeyPolicy kms:GetKeyPolicy kms:CreateAlias kms:ListResourceTags |

| Condições | Nenhuma |

| Recursos | arn:aws:kms::${AWS::AccountId}: key/ <br> arn:aws:kms:*:${AWS::AccountId}:alias/DefenderForCloudKey |

| Efeito | Permitir |

| Atributo | Valor |

|---|---|

| SID | VmScannerEncryptionKeyUsage |

| Ações | kms:GenerateDataKeyWithoutPlaintext kms:DescribeKey kms:RetireGrant kms:CreateGrant kms:ReEncryptFrom |

| Condições | Nenhuma |

| Recursos | arn:aws:kms::${AWS::AccountId}: chave/ |

| Efeito | Permitir |

Permissões do GCP

Durante a integração, uma nova função personalizada é criada com permissões mínimas necessárias para obter o status das instâncias e criar instantâneos.

Além disso, são concedidas permissões para uma função KMS existente do GCP para suportar a verificação de discos que estão criptografados com CMEK. As funções são:

- roles/MDCAgentlessScanningRole atribuído à conta de serviço do Defender para a Cloud com permissões: compute.disks.createSnapshot, compute.instances.get

- roles/cloudkms.cryptoKeyEncrypterDecrypter concedido ao agente de serviço do motor de computação do Defender para a Cloud