Proteção de ativos críticos no Microsoft Defender for Cloud (Visualização)

O Defender for Cloud agora tem o conceito de criticidade de negócios adicionado aos seus recursos de gerenciamento de postura de segurança. Esta funcionalidade ajuda-o a identificar e proteger os seus ativos mais importantes. Ele usa o mecanismo de ativos críticos criado pelo Microsoft Security Exposure Management (MSEM). Você pode definir regras de ativos críticos no MSEM, e o Defender for Cloud pode fazê-las em cenários como priorização de risco, análise de caminho de ataque e explorador de segurança na nuvem.

Disponibilidade

| Aspeto | Detalhes |

|---|---|

| Estado de liberação | Pré-visualizar |

| Pré-requisitos | Defender Cloud Security Posture Management (CSPM) ativado |

| Funções internas necessárias do Microsoft Entra ID: | Para criar/editar/ler regras de classificação: Administrador Global, Administrador de Segurança, Operador de Segurança Para ler as regras de classificação: Global Reader, Security Reader |

| Nuvens: | Todas as nuvens comerciais |

Configurar o gerenciamento de ativos críticos

Inicie sessão no portal do Azure.

Navegue até Configurações de ambiente do Microsoft Defender for Cloud>.

Selecione o bloco Criticidade do recurso.

O painel Gerenciamento de ativos críticos é aberto. Selecione Abrir portal do Microsoft Defender."

Em seguida, você chega à página Gerenciamento de ativos críticos no portal Microsoft Defender XDR .

Para criar regras de ativos críticos personalizadas para marcar seus recursos como recursos críticos no Defender for Cloud, selecione o botão Criar uma nova classificação .

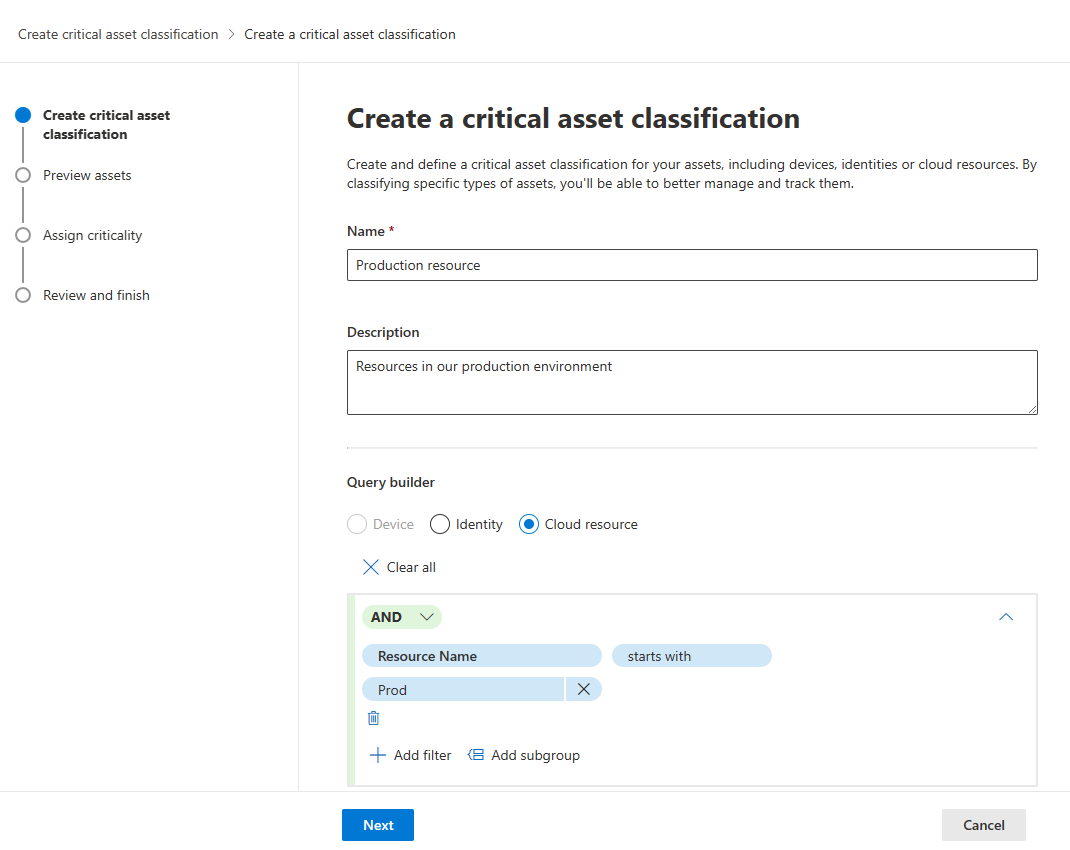

Adicione um nome e uma descrição para sua nova classificação e use em Construtor de consultas, selecione Recurso de nuvem para criar sua regra de ativos críticos. Em seguida, selecione Seguinte.

Na página Visualizar ativos, você pode ver uma lista de ativos que correspondem à regra que você criou. Depois de rever a página, selecione Seguinte.

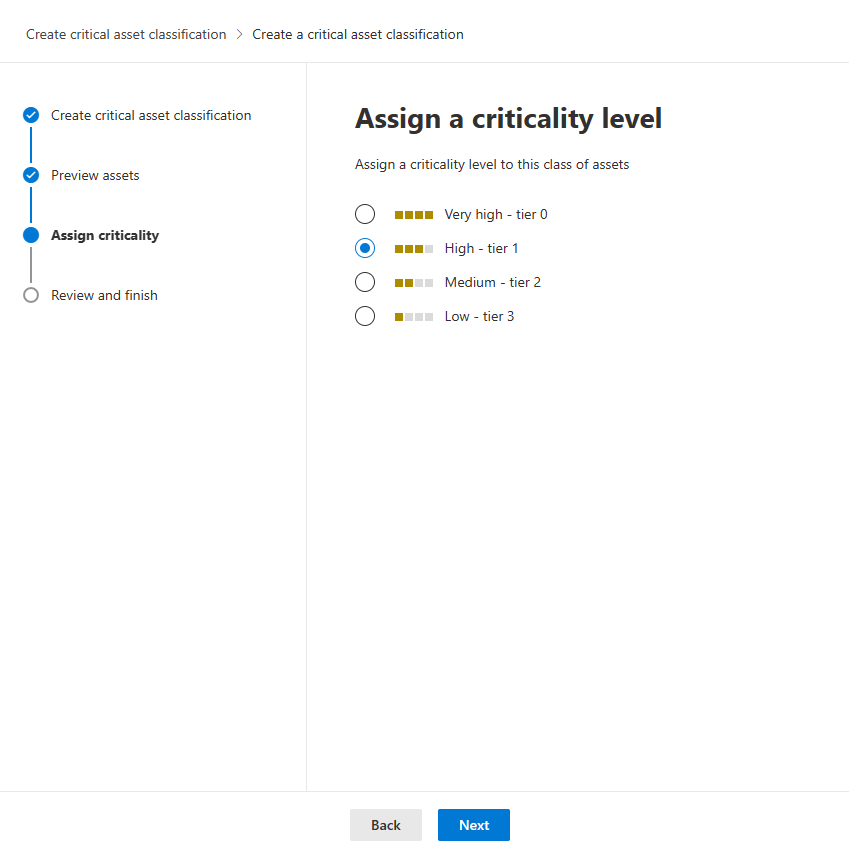

Na página Atribuir criticidade, atribua o nível de criticidade a todos os ativos que correspondem à regra. Em seguida, selecione Seguinte.

Em seguida, você pode ver a página Revisar e concluir . Analise os resultados e, depois de aprovar, selecione Enviar.

Depois de selecionar Enviar, você pode fechar o portal Microsoft Defender XDR . Você deve aguardar até duas horas até que todos os ativos correspondentes à sua regra sejam marcados como Críticos.

Nota

Suas regras críticas de ativos se aplicam a todos os recursos no locatário que correspondem à condição da regra.

Veja seus ativos críticos no Defender for Cloud

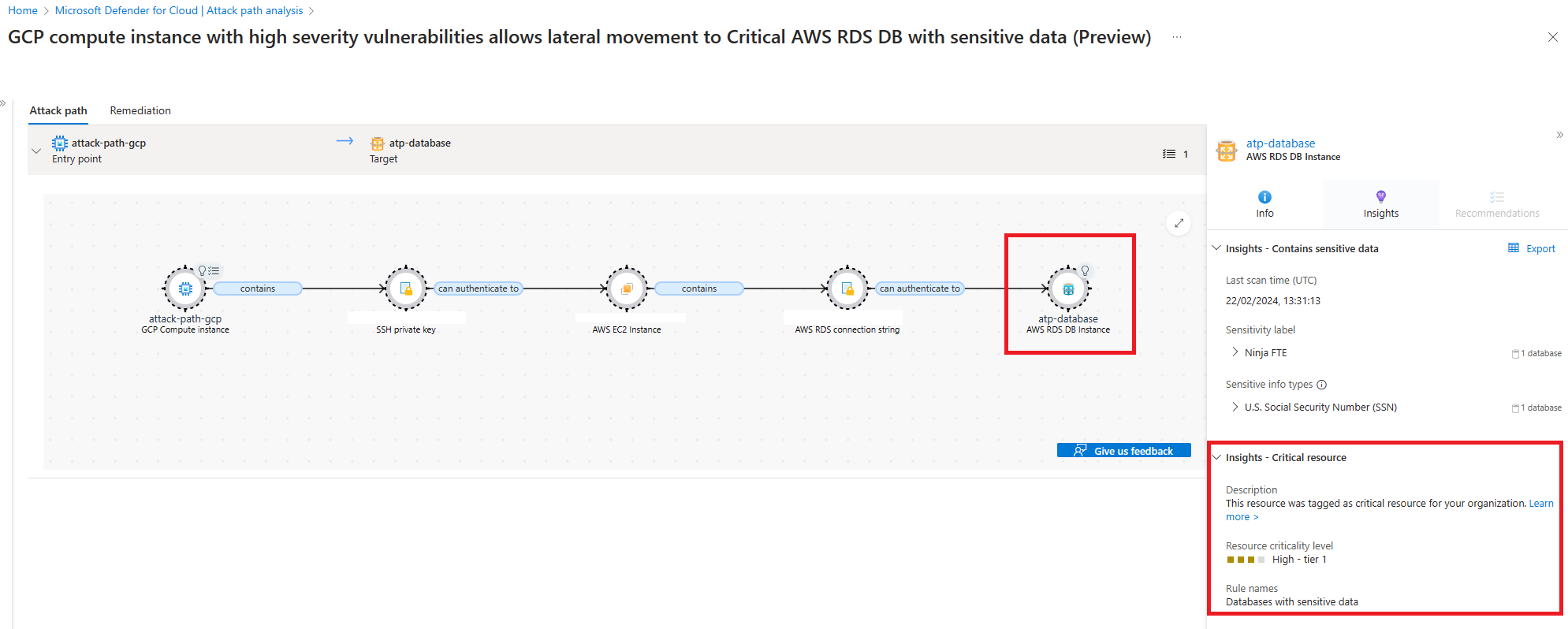

Depois que seus ativos forem atualizados, vá para a página Análise de caminho de ataque no Defender for Cloud. Você pode ver todos os caminhos de ataque para seus ativos críticos.

Se você selecionar um título de caminho de ataque, poderá ver seus detalhes. Selecione o destino e, em Insights - Recurso crítico, você pode ver as informações críticas de marcação de ativos.

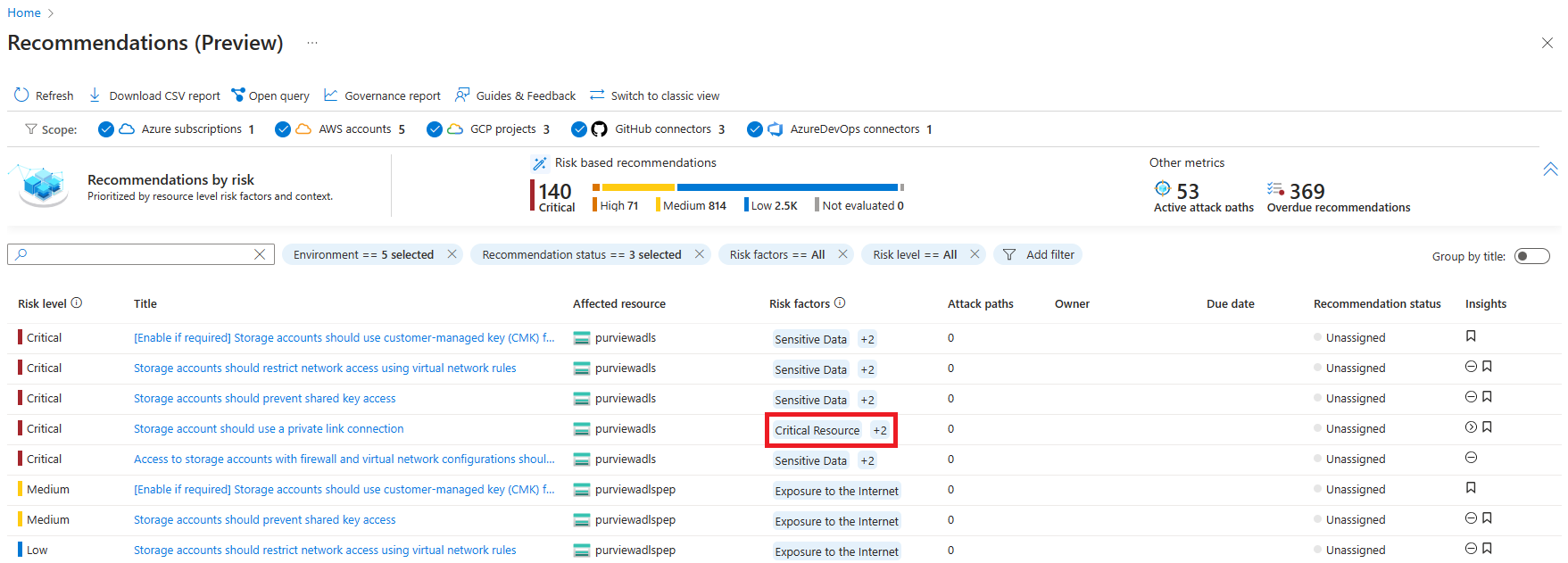

Na página Recomendações do Defender for Cloud, selecione o banner Visualizar disponível para ver todas as recomendações, que agora são priorizadas com base na criticidade dos ativos.

Selecione uma recomendação e, em seguida, escolha a guia Gráfico . Em seguida, escolha o destino e selecione a guia Insights . Você pode ver as informações críticas de marcação de ativos.

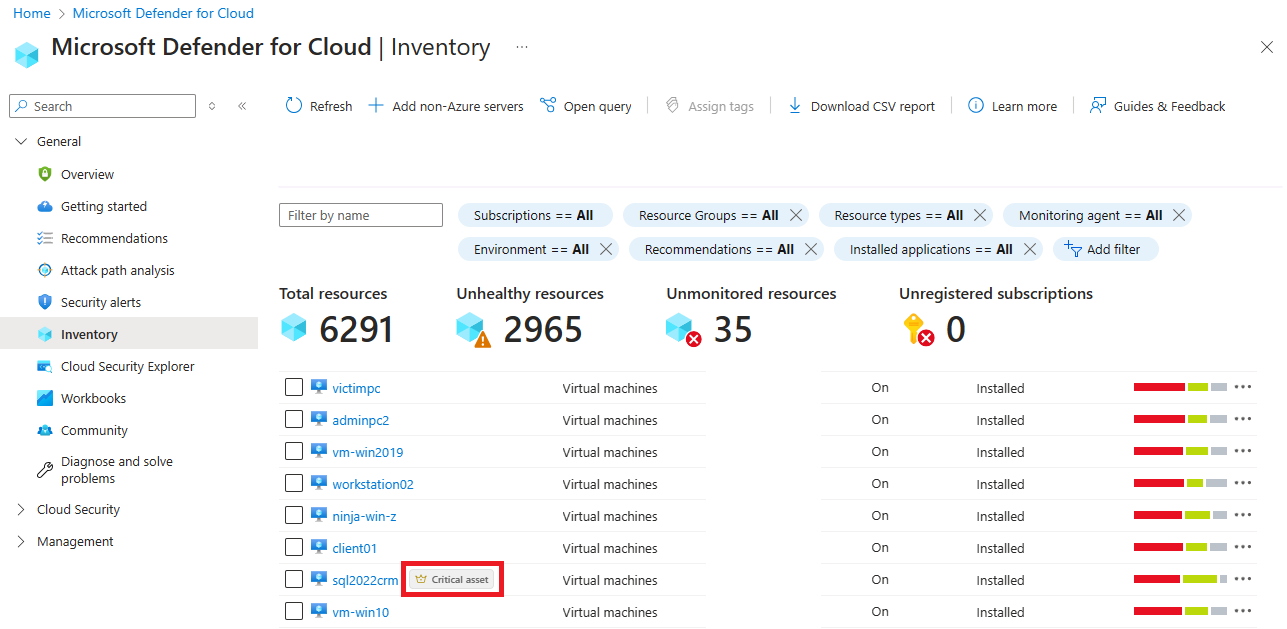

Na página Inventário do Defender for Cloud, você pode ver os ativos críticos em sua organização.

Para executar consultas personalizadas em seus ativos críticos, vá para a página do Cloud Security Explorer no Defender for Cloud.

Conteúdos relacionados

Para obter mais informações sobre como melhorar sua postura de segurança na nuvem, consulte Gerenciamento de postura de segurança na nuvem (CSPM).