Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Pode usar uma Regra de Recolha de Dados (DCR) personalizada para controlar quais os eventos de Segurança do Windows que são enviados para o Log Analytics for Defender for Servers. Isto pode ajudar a reduzir o volume de ingestão ao filtrar eventos que não precisa.

Com um DCR personalizado, pode fazer o seguinte:

- Filtrar eventos de segurança de alto volume

- Recolha um subconjunto específico de eventos de Segurança do Windows

- Aplicar transformações antes da ingestão

Pré-requisitos

Antes de criar um DCR personalizado, certifique-se:

O Azure Monitor Agent (AMA) está instalado nas máquinas que enviam dados para o Log Analytics.

Existe um espaço de trabalho de Log Analytics na mesma região do DCR.

Criar um DCR

Entre no portal do Azure.

Ir a ▸ Monitorizar ▸ Definições ▸ Regras de Recolha de Dados ▸ + Criar.

Introduza um nome e uma subscrição.

Escolha ou crie um grupo de recursos.

Selecione a região. A região deve corresponder à região do(s) espaço de trabalho de Log Analytics para onde irá enviar.

Em Tipo de Plataforma, selecione Windows para recolher eventos de Segurança do Windows para o benefício de ingestão

SecurityEvent. (Escolha Linux ou All se também precisar desses logs.)Em Data Collection Endpoint, não deixe <nenhum> , a menos que esteja a usar um Data Collection Endpoint para Private Link ou outra configuração avançada de rede.

Selecionar Próximo: Recursos >.

Selecione + Adicionar recursos e escolha os recursos relevantes.

Se o seu ambiente exigir um Endpoint de Recolha de Dados (por exemplo, ao usar Private Link), selecione + Criar endpoint e crie-o na mesma região do DCR.

Selecionar Próximo: Recolher e entregar >.

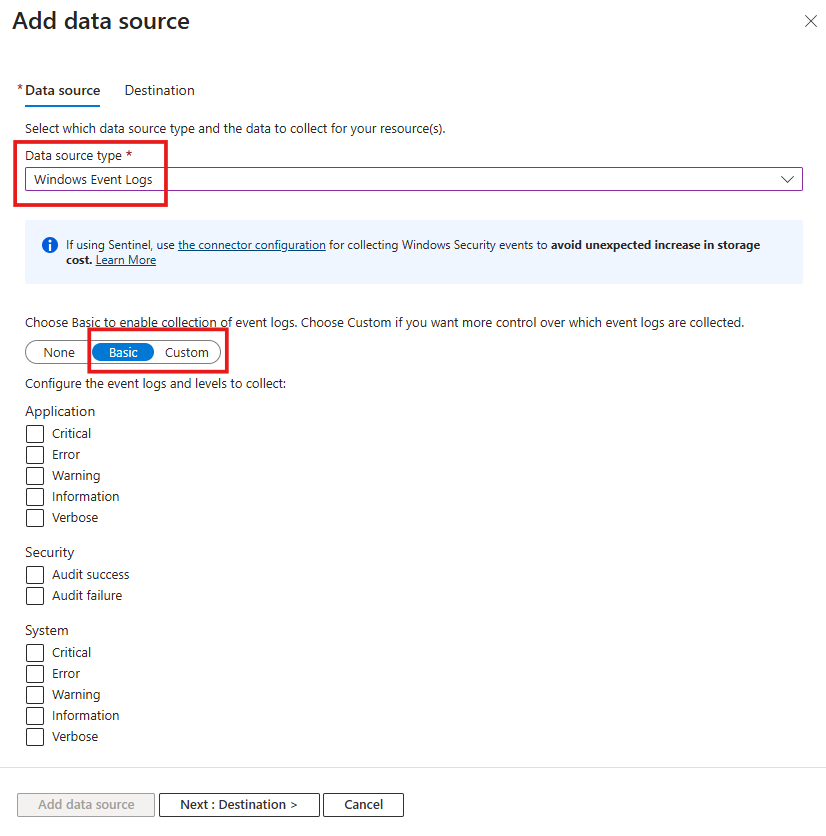

Selecionar + Adicionar fonte de dados.

Para o tipo de fonte de dados, selecione Registos de Eventos do Windows e escolha Básico ou Personalizado:

-

Básico:

-

Em Segurança, selecione Sucesso da Auditoria e/ou Falha da Auditoria para enviar eventos de Segurança do Windows para a

SecurityEventmesa. - Se necessário, selecione registos de eventos de aplicação ou sistema para recolher eventos adicionais. Estes eventos são enviados para a

Eventtabela e cobrados como ingestão regular. Não estão cobertos pelo benefício de ingestão do Defender for Servers.

-

Em Segurança, selecione Sucesso da Auditoria e/ou Falha da Auditoria para enviar eventos de Segurança do Windows para a

-

Personalizado:

Introduza uma consulta XPath em Usar consultas XPath para filtrar registos de eventos e limitar a recolha de dados. Por exemplo,

Security!*[System[(EventID=4624 or EventID=4625 or EventID=4688)]]

-

Básico:

Selecione Adicionar.

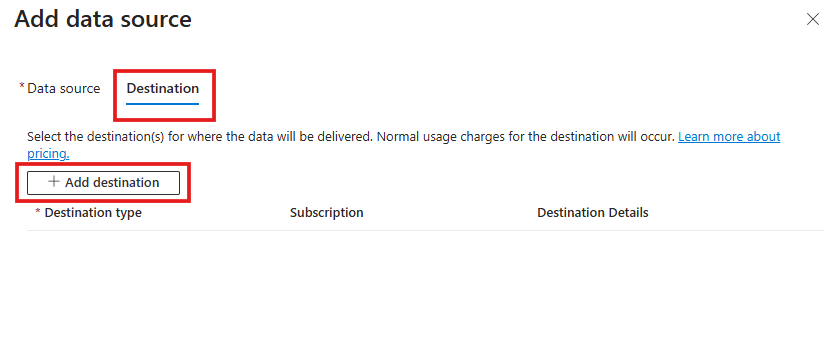

Selecione Próximo: Destino >.

Selecionar + Adicionar destino.

Para o tipo de destino, escolha Azure Monitor Logs.

Selecione pelo menos um espaço de trabalho de Log Analytics na mesma região do DCR.

Selecione Guardar.

Selecione Próximo: Etiquetas > e adicione quaisquer etiquetas que precise para organização de recursos ou gestão de custos.

Selecione Seguinte : Rever e criar >.

Selecione Criar para implementar o DCR.

Verificar a ingestão de dados

Depois de o DCR ser implementado, espere alguns minutos para que os dados comecem a fluir.

Execute a seguinte consulta KQL no espaço de trabalho de Log Analytics:

SecurityEvent

| take 10

Exemplo de fragmento JSON

O exemplo seguinte mostra uma configuração DCR que recolhe eventos selecionados de Segurança do Windows:

{

"dataSources": {

"windowsEventLogs": [

{

"name": "SecurityEvents",

"streams": ["Microsoft-SecurityEvent"],

"xPathQueries": [

"Security!*[System[(EventID=4624 or EventID=4625 or EventID=4688)]]"

]

}

]

},

"destinations": {

"logAnalytics": [

{ "workspaceId": "<workspace-id>" }

]

}

}

Implementar usando Azure Policy

Para ambientes de grande escala, pode utilizar o Azure Policy para criar e atribuir automaticamente Regras de Recolha de Dados (DCRs) para eventos de segurança em várias subscrições, usando a iniciativa Deploy AMA DCR for Security Events collection.