Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Neste início rápido, você conecta suas organizações do GitHub na página Configurações de ambiente no Microsoft Defender for Cloud. Esta página fornece uma experiência de integração simples para descobrir automaticamente seus repositórios do GitHub.

Ao conectar seus ambientes GitHub ao Defender for Cloud, você estende os recursos de segurança do Defender for Cloud aos seus recursos do GitHub e melhora a postura de segurança. Mais informações.

Pré-requisitos

Para concluir este início rápido, você precisa:

- Uma conta do Azure com o Defender for Cloud integrado. Se ainda não tiver uma conta do Azure, crie uma gratuitamente.

Disponibilidade

| Aspeto | Detalhes |

|---|---|

| Estado de lançamento: | Disponibilidade Geral. |

| Preços: | Para obter preços, consulte a página de preços do Defender for Cloud Você também pode estimar custos com a calculadora de custos do Defender for Cloud. |

| Permissões necessárias: |

Administrador de Conta com permissões para iniciar sessão no portal do Azure. Colaborador para criar o conector na assinatura do Azure. Proprietário da organização no GitHub. |

| Planos e modelos de usuário suportados pelo GitHub | GitHub Free, Pro, Team e Enterprise Cloud (com contas pessoais e Enterprise Managed Users) |

| Regiões e disponibilidade: | Consulte a seção de suporte e pré-requisitos para obter suporte à região e disponibilidade de recursos. |

| Nuvens: |

Comerciais

Comerciais  Nacional (Azure Government, Microsoft Azure operado pela 21Vianet)

Nacional (Azure Government, Microsoft Azure operado pela 21Vianet) |

Observação

A função Leitor de Segurança pode ser aplicada no escopo do conector Grupo de Recursos/GitHub para evitar a definição de permissões altamente privilegiadas em um nível de Assinatura para acesso de leitura de avaliações de postura de segurança do DevOps.

Conecte seu ambiente GitHub

Para conectar seu ambiente GitHub ao Microsoft Defender for Cloud:

Inicie sessão no portal Azure.

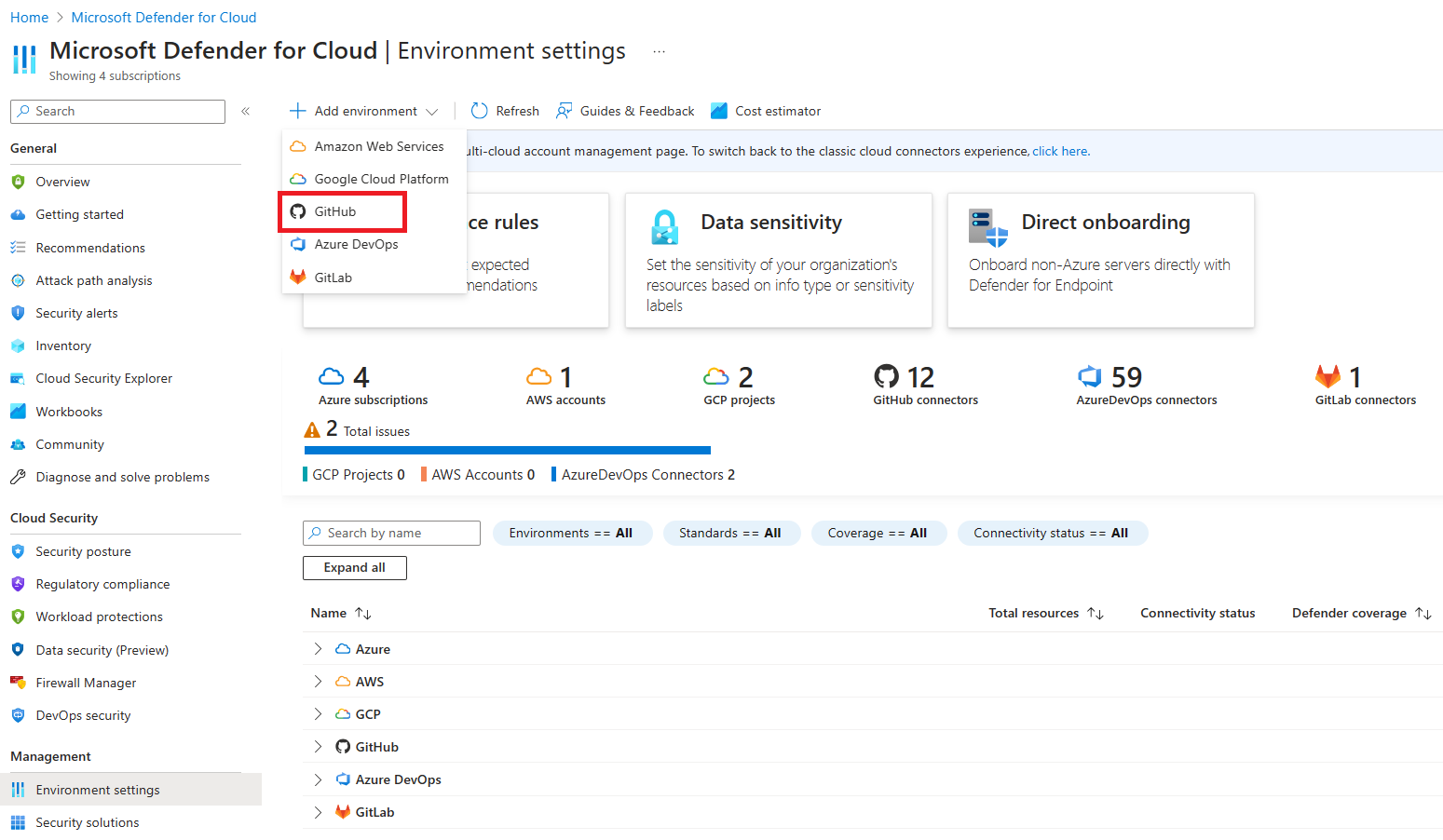

Vá para Configurações do Microsoft Defender for Cloud>Environment.

Selecione Adicionar ambiente.

Selecione GitHub.

Introduza um nome (limite de 20 carateres) e, em seguida, selecione a sua subscrição, grupo de recursos e região.

A assinatura é o local onde o Defender for Cloud cria e armazena a conexão do GitHub.

Selecione Seguinte: Configurar acesso.

Selecione Autorizar para conceder acesso à sua assinatura do Azure aos repositórios do GitHub. Inicie sessão, se necessário, com uma conta que tenha permissões para os repositórios que pretende proteger.

Após a autorização, se você esperar muito tempo para instalar o aplicativo GitHub de segurança DevOps, a sessão expirará e você receberá uma mensagem de erro.

Selecione Instalar.

Selecione as organizações para instalar o aplicativo Defender for Cloud GitHub. É recomendável conceder acesso a todos os repositórios para garantir que o Defender for Cloud possa proteger todo o seu ambiente GitHub.

Esta etapa concede ao Defender for Cloud acesso às organizações que você deseja integrar.

Todas as organizações com o aplicativo Defender for Cloud GitHub instalado serão integradas ao Defender for Cloud. Para alterar o comportamento no futuro, selecione uma das seguintes opções:

Selecione todas as organizações existentes para descobrir automaticamente todos os repositórios em organizações do GitHub onde o aplicativo GitHub de segurança DevOps está instalado.

Selecione todas as organizações existentes e futuras para descobrir automaticamente todos os repositórios em organizações do GitHub onde o aplicativo GitHub de segurança DevOps está instalado e organizações futuras onde o aplicativo GitHub de segurança DevOps está instalado.

Observação

As organizações podem ser removidas do conector após a conclusão da criação do conector. Consulte a página editando seu conector de DevOps para obter mais informações.

Selecione Avançar: Revisar e gerar.

Selecione Criar.

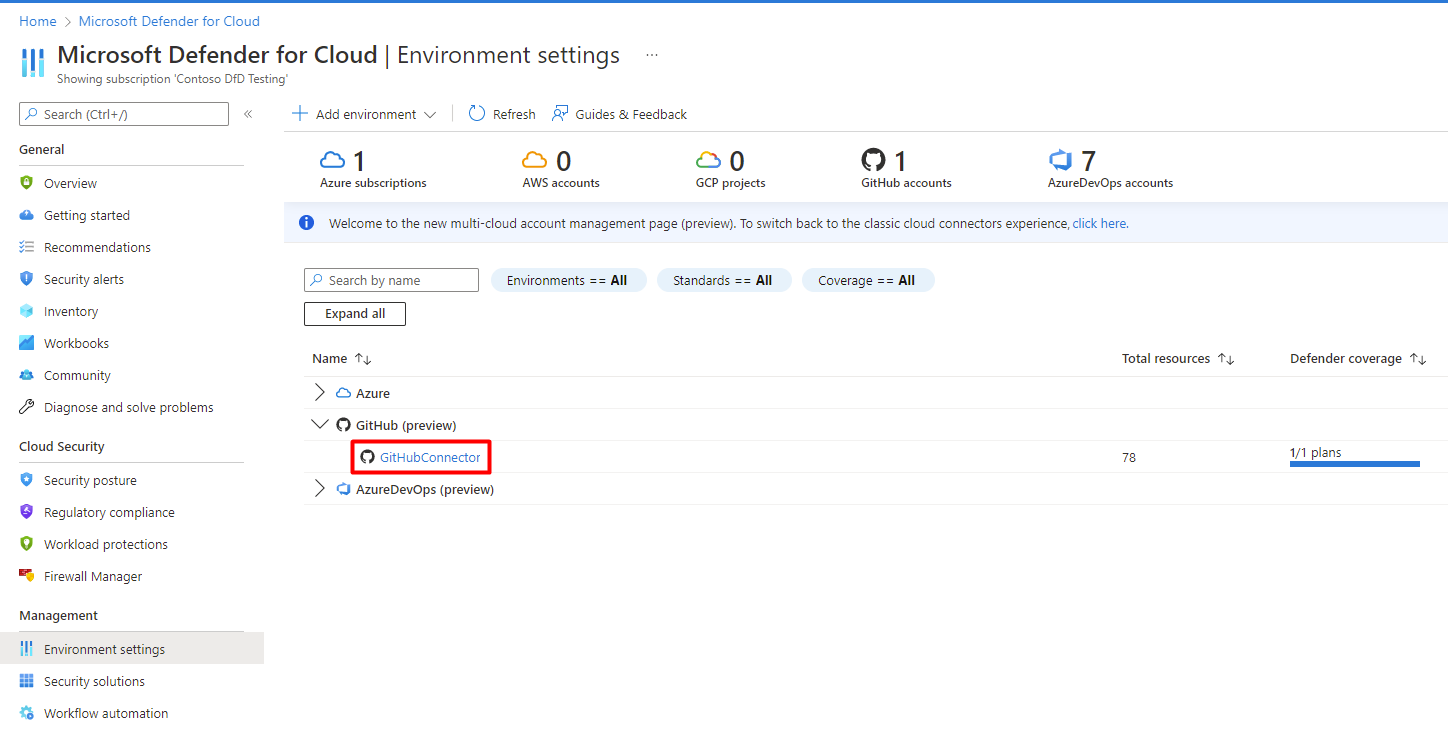

Quando o processo terminar, o conector GitHub aparecerá na página Configurações do Ambiente.

O serviço Defender for Cloud descobre automaticamente as organizações onde você instalou o aplicativo GitHub de segurança DevOps.

Observação

Para assegurar o funcionamento correto dos recursos avançados de postura de DevOps no Defender for Cloud, apenas uma instância de uma organização do GitHub pode ser integrada ao tenant do Azure no qual se está a criar um conector.

Após a integração bem-sucedida, os recursos de DevOps (por exemplo, repositórios, compilações) estarão presentes nas páginas de segurança de Inventário e DevOps. Pode levar até 8 horas para que os recursos apareçam. As recomendações de verificação de segurança podem exigir uma etapa adicional para configurar seus fluxos de trabalho. Os intervalos de atualização para descobertas de segurança variam de acordo com a recomendação e os detalhes podem ser encontrados na página Recomendações.

Próximos passos

- Saiba mais sobre a segurança de DevOps no Defender for Cloud.

- Saiba como configurar a ação do GitHub do Microsoft Security DevOps.