Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Neste início rápido, você conecta seus grupos do GitLab na página Configurações de ambiente no Microsoft Defender for Cloud. Esta página fornece uma experiência de integração simples para descobrir automaticamente seus recursos do GitLab.

Ao conectar seus grupos do GitLab ao Defender for Cloud, você estende os recursos de segurança do Defender for Cloud aos seus recursos do GitLab. Estas funcionalidades incluem:

Recursos básicos do CSPM (Cloud Security Posture Management): você pode avaliar sua postura de segurança do GitLab por meio de recomendações de segurança específicas do GitLab. Você também pode aprender sobre todas as recomendações para recursos de DevOps .

Recursos do Defender CSPM: os clientes do Defender CSPM recebem código para caminhos de ataque contextualizados na nuvem, avaliações de risco e insights para identificar as fraquezas mais críticas que os invasores podem usar para violar seu ambiente. Conectar seus projetos do GitLab permite que você contextualize as descobertas de segurança de DevOps com suas cargas de trabalho na nuvem e identifique a origem e o desenvolvedor para correção oportuna. Para obter mais informações, saiba como identificar e analisar riscos em seu ambiente.

Pré-requisitos

Para concluir este arranque rápido, necessita de:

- Uma conta do Azure com o Defender for Cloud integrado. Se ainda não tiver uma conta do Azure, crie uma gratuitamente.

- Licença GitLab Ultimate para o seu Grupo GitLab.

Disponibilidade

| Aspeto | Detalhes |

|---|---|

| Estado de lançamento: | Disponibilidade geral. |

| Preços: | Para obter preços, consulte a página de preços do Defender for Cloud. Você também pode estimar custos com a calculadora de custos do Defender for Cloud. |

| Permissões necessárias: |

Administrador de Conta com permissões para iniciar sessão no portal do Azure. Colaborador para criar um conector na assinatura do Azure. Proprietário do Grupo GitLab. |

| Regiões e disponibilidade: | Consulte a seção de suporte e pré-requisitos para obter suporte à região e disponibilidade de recursos. |

| Nuvens: |

Comerciais

Comerciais  Nacional (Azure Government, Microsoft Azure operado pela 21Vianet)

Nacional (Azure Government, Microsoft Azure operado pela 21Vianet) |

Observação

A função Leitor de Segurança pode ser aplicada no escopo do conector Grupo de Recursos/GitLab para evitar a definição de permissões altamente privilegiadas em um nível de Assinatura para acesso de leitura de avaliações de postura de segurança do DevOps.

Conecte seu grupo GitLab

Para conectar seu Grupo GitLab ao Defender for Cloud usando um conector nativo:

Inicie sessão no portal Azure.

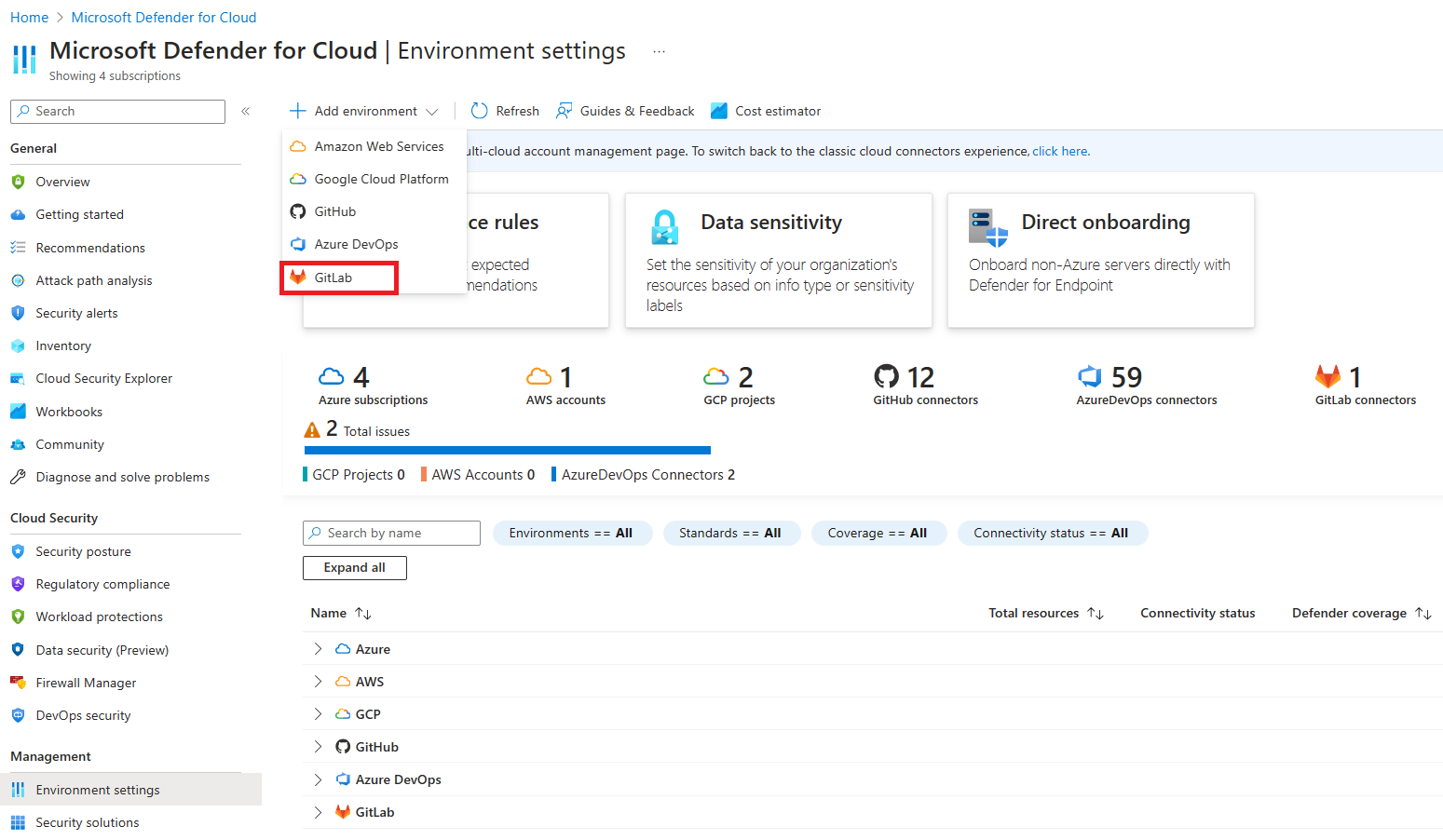

Vá para Configurações do Microsoft Defender for Cloud>Environment.

Selecione Adicionar ambiente.

Selecione GitLab.

Insira um nome, assinatura, grupo de recursos e região.

A assinatura é o local onde o Microsoft Defender for Cloud cria e armazena a conexão do GitLab.

Selecione Seguinte: Configurar acesso.

Selecione Autorizar.

Na caixa de diálogo pop-up, leia a lista de solicitações de permissão e selecione Aceitar.

Em Grupos, selecione uma das seguintes opções:

- Selecione todos os grupos existentes para descobrir automaticamente todos os subgrupos e projetos em grupos nos quais você é proprietário no momento.

- Selecione todos os grupos existentes e futuros para descobrir automaticamente todos os subgrupos e projetos em todos os grupos atuais e futuros nos quais você é proprietário.

Como os projetos do GitLab são integrados sem custo adicional, a descoberta automática é aplicada em todo o grupo para garantir que o Defender for Cloud possa avaliar de forma abrangente a postura de segurança e responder a ameaças de segurança em todo o seu ecossistema de DevOps. Mais tarde, os grupos podem ser adicionados e removidos manualmente por meio das configurações do Microsoft Defender for Cloud>Environment.

Selecione Avançar: Revisar e gerar.

Reveja as informações e, em seguida, selecione Criar.

Observação

Para garantir a funcionalidade adequada dos recursos avançados de postura de DevOps no Defender for Cloud, apenas uma instância de um grupo do GitLab pode ser integrada ao Locatário do Azure no qual você está criando um conector.

O painel de segurança DevOps mostra seus repositórios integrados pelo grupo GitLab. O painel Recomendações mostra todas as avaliações de segurança relacionadas a projetos do GitLab.

Próximos passos

- Saiba mais sobre a segurança de DevOps no Defender for Cloud.