Criar e gerenciar usuários em um sensor de rede OT

O Microsoft Defender para IoT fornece ferramentas para gerenciar o acesso de usuários locais no sensor de rede OT e no console de gerenciamento local herdado. Os usuários do Azure são gerenciados no nível de assinatura do Azure usando o Azure RBAC.

Este artigo descreve como gerenciar usuários locais diretamente em um sensor de rede OT.

Usuários privilegiados padrão

Por padrão, cada sensor de rede OT é instalado com o usuário administrador privilegiado, que tem acesso a ferramentas avançadas para solução de problemas e configuração.

Ao configurar um sensor pela primeira vez, inicie sessão no utilizador administrador , crie um utilizador inicial com uma função de administrador e, em seguida, crie utilizadores adicionais para analistas de segurança e utilizadores só de leitura.

Para obter mais informações, consulte Instalar e configurar seu sensor OT e Usuários locais privilegiados padrão.

As versões do sensor anteriores à 23.1.x também incluem o cyberx e cyberx_host usuários privilegiados. Nas versões 23.1.x e superiores, esses usuários são instalados, mas não habilitados por padrão.

Para habilitar os usuários cyberx e cyberx_host nas versões 23.1.x e superiores, como usá-los com a CLI do Defender for IoT, redefina a senha. Para obter mais informações, consulte Alterar a senha de um usuário do sensor.

Configurar uma conexão com o Ative Directory

Recomendamos configurar usuários locais em seu sensor OT com o Ative Directory, para permitir que os usuários do Ative Directory entrem no sensor e usem grupos do Ative Directory, com permissões coletivas atribuídas a todos os usuários do grupo.

Por exemplo, use o Ative Directory quando tiver um grande número de usuários aos quais deseja atribuir acesso Somente Leitura e quiser gerenciar essas permissões no nível do grupo.

Gorjeta

Quando estiver pronto para começar a gerir as definições do sensor OT em escala, defina as definições do Ative Directory a partir do portal do Azure. Depois de aplicar as configurações do portal do Azure, as configurações no console do sensor são somente leitura. Para obter mais informações, consulte Configurar configurações do sensor OT no portal do Azure (visualização pública).

Para integrar com o Ative Directory:

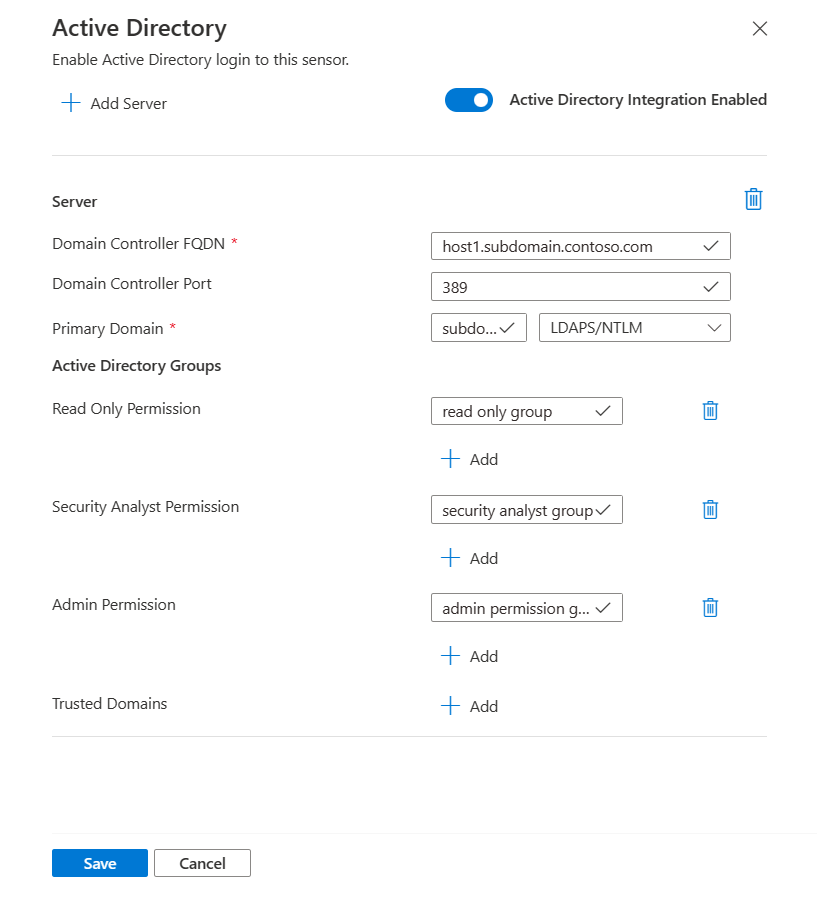

Inicie sessão no seu sensor OT e selecione Configurações do Sistema>Integrações Ative>Directory.

Ative a opção Integração com o Ative Directory Habilitada .

Insira os seguintes valores para o servidor do Ative Directory:

Nome Descrição FQDN do controlador de domínio O nome de domínio totalmente qualificado (FQDN), exatamente como aparece no seu servidor LDAP. Por exemplo, introduza host1.subdomain.contoso.com.

Se você encontrar um problema com a integração usando o FQDN, verifique sua configuração de DNS. Você também pode inserir o IP explícito do servidor LDAP em vez do FQDN ao configurar a integração.Porta do controlador de domínio A porta onde o LDAP está configurado. Por exemplo, use a porta 636 para conexões LDAPS (SSL). Domínio primário O nome de domínio, como subdomain.contoso.com, e selecione o tipo de conexão para sua configuração LDAP.

Os tipos de conexão suportados incluem: LDAPS/NTLMv3 (recomendado), LDAP/NTLMv3 ou LDAP/SASL-MD5Grupos do Ative Directory Selecione + Adicionar para adicionar um grupo do Ative Directory a cada nível de permissão listado, conforme necessário.

Ao inserir um nome de grupo, certifique-se de inserir o nome do grupo exatamente como está definido na configuração do Ative Directory no servidor LDAP. Use esses nomes de grupo ao adicionar novos usuários de sensor com o Ative Directory.

Os níveis de permissão suportados incluem Somente leitura, Analista de segurança, Administrador e Domínios confiáveis.Importante

Ao inserir parâmetros LDAP:

- Defina valores exatamente como aparecem no Ative Directory, exceto para o caso.

- Somente caracteres minúsculos do usuário, mesmo que a configuração no Ative Directory use maiúsculas.

- LDAP e LDAPS não podem ser configurados para o mesmo domínio. No entanto, você pode configurar cada um em domínios diferentes e, em seguida, usá-los ao mesmo tempo.

Para adicionar outro servidor do Ative Directory, selecione + Adicionar servidor na parte superior da página e defina esses valores de servidor.

Quando tiver adicionado todos os servidores do Ative Directory, selecione Guardar.

Por exemplo:

Adicionar novos usuários do sensor OT

Este procedimento descreve como criar novos usuários para um sensor de rede OT específico.

Pré-requisitos: Este procedimento está disponível para os usuários admin, cyberx e cyberx_host e qualquer usuário com a função Admin.

Para adicionar um usuário:

Inicie sessão na consola do sensor e selecione Utilizadores>+ Adicionar utilizador.

Na seção Criar um usuário | Página Utilizadores , introduza os seguintes detalhes:

Nome Descrição Nome de utilizador Insira um nome de usuário significativo para o usuário. E-mail Digite o endereço de e-mail do usuário. Nome Próprio Introduza o nome próprio do utilizador. Apelido Insira o sobrenome do usuário. Função Selecione uma das seguintes funções de usuário: Admin, Security Analyst ou Read Only. Para obter mais informações, consulte Funções de usuário locais. Palavra-passe Selecione o tipo de usuário, Local ou Usuário do Ative Directory.

Para usuários locais, digite uma senha para o usuário. Os requisitos de senha incluem:

- Pelo menos oito caracteres

- Caracteres alfabéticos minúsculos e maiúsculos

- Pelo menos um número

- Pelo menos um símbolo

As senhas de usuário local só podem ser modificadas por usuários administradores .Gorjeta

A integração com o Ative Directory permite associar grupos de usuários a níveis de permissão específicos. Se você quiser criar usuários usando o Ative Directory, primeiro configure uma conexão com o Ative Directory e retorne a este procedimento.

Quando terminar, selecione Guardar.

Seu novo usuário é adicionado e listado na página Usuários do sensor.

Para editar um usuário, selecione o ícone Editar ![]() do usuário que você deseja editar e altere os valores conforme necessário.

do usuário que você deseja editar e altere os valores conforme necessário.

Para excluir um usuário, selecione o botão Excluir do usuário que você deseja excluir.

Alterar a palavra-passe de um utilizador do sensor

Este procedimento descreve como os usuários Admin podem alterar as senhas de usuário locais. Os usuários administradores podem alterar senhas para si mesmos ou para outros usuários do Analista de Segurança ou Somente Leitura. Os utilizadores privilegiados podem alterar as suas próprias palavras-passe e as palavras-passe dos utilizadores Admin .

Gorjeta

Se você precisar recuperar o acesso a uma conta de usuário privilegiada, consulte Recuperar acesso privilegiado a um sensor.

Pré-requisitos: Este procedimento está disponível apenas para usuários cyberx, admin ou cyberx_host , ou para usuários com a função Admin .

Para alterar a senha de um usuário em um sensor:

Inicie sessão no sensor e selecione Utilizadores.

Na página Usuários do sensor, localize o usuário cuja senha precisa ser alterada.

À direita dessa linha de usuário, selecione o menu> de opções (...) Editar para abrir o painel do usuário.

No painel do utilizador à direita, na área Alterar palavra-passe , introduza e confirme a nova palavra-passe. Se estiver a alterar a sua própria palavra-passe, também terá de introduzir a sua palavra-passe atual.

Os requisitos de senha incluem:

- Pelo menos oito caracteres

- Caracteres alfabéticos minúsculos e maiúsculos

- Pelo menos um número

- Pelo menos um símbolo

Quando terminar, selecione Guardar.

Recupere acesso privilegiado a um sensor

Este procedimento descreve como recuperar acesso privilegiado a um sensor, para os usuários cyberx, admin ou cyberx_host. Para obter mais informações, consulte Usuários locais com privilégios padrão.

Pré-requisitos: Este procedimento está disponível apenas para os usuários cyberx, admin ou cyberx_host.

Para recuperar acesso privilegiado a um sensor:

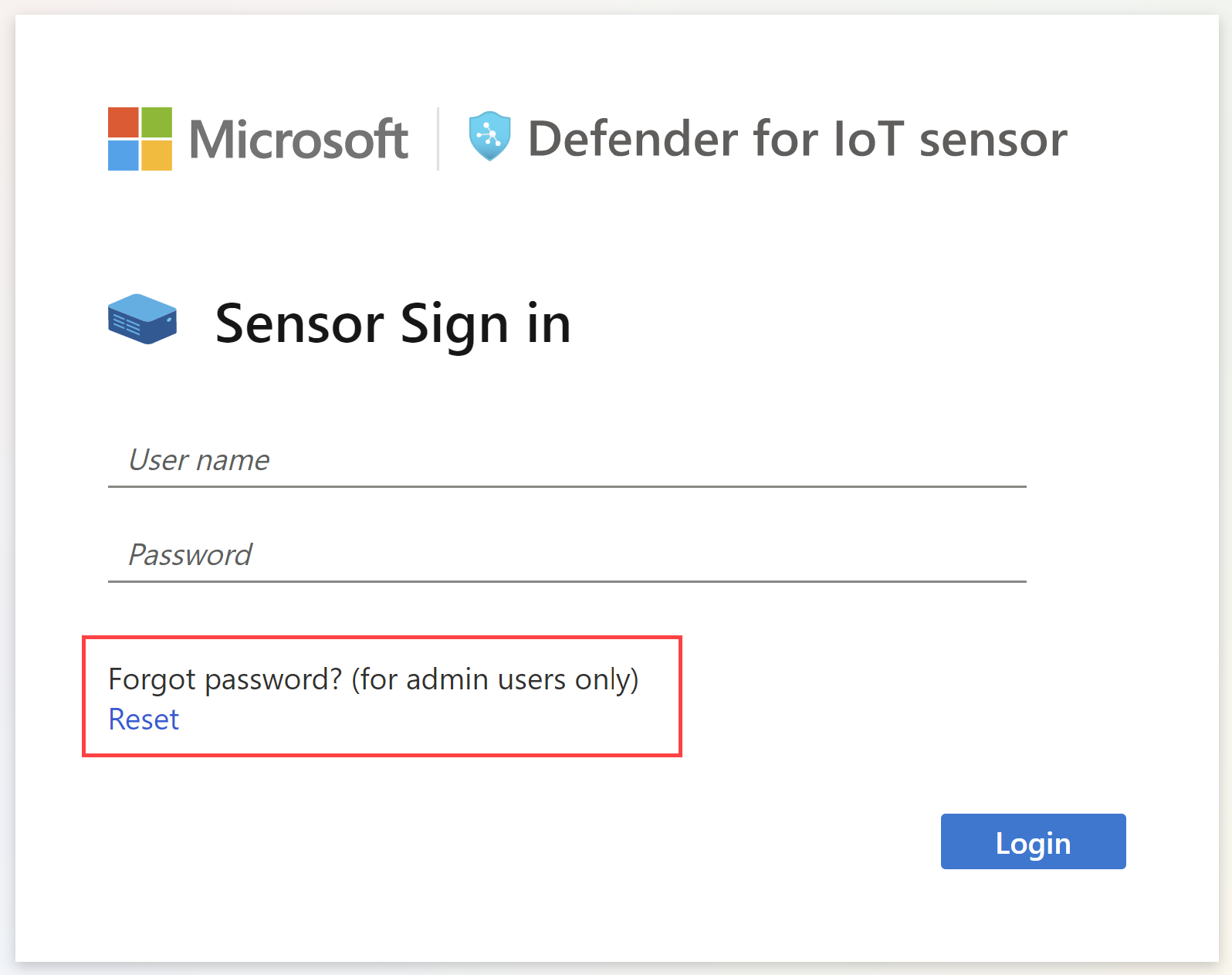

Comece a iniciar sessão no sensor de rede OT. Na tela de entrada, selecione o link Redefinir . Por exemplo:

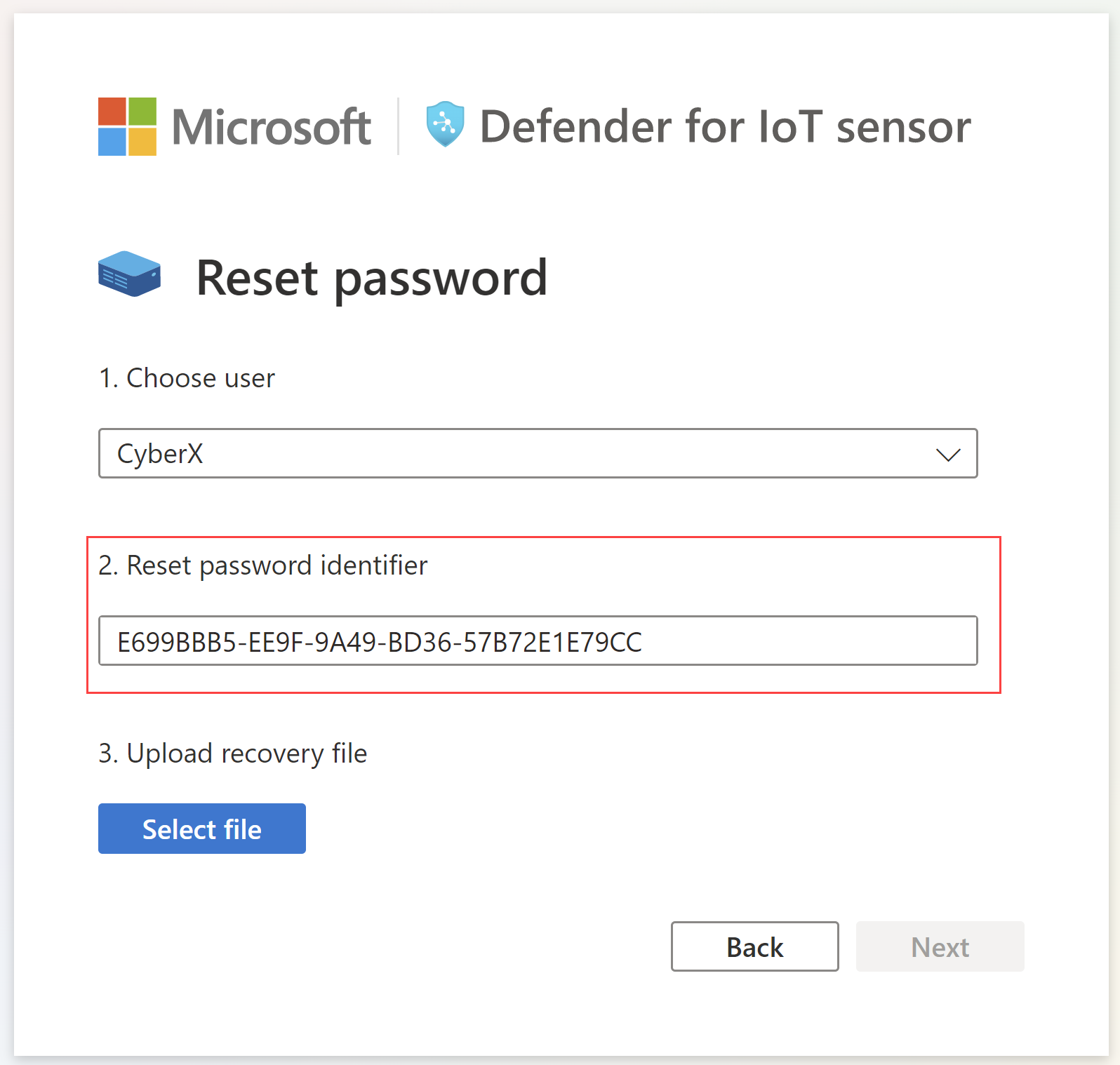

Na caixa de diálogo Redefinir senha, no menu Escolher usuário, selecione o usuário cuja senha você está recuperando, Cyberx, Admin ou CyberX_host.

Copie o código de identificador exclusivo mostrado em Redefinir identificador de senha para a área de transferência. Por exemplo:

Vá para a página Sites e sensores do Defender for IoT no portal do Azure. Talvez você queira abrir o portal do Azure em uma nova guia ou janela do navegador, mantendo a guia do sensor aberta.

Nas configurações >do portal do Azure Diretórios + assinaturas, verifique se você selecionou a assinatura na qual o sensor foi integrado ao Defender for IoT.

Na página Sites e sensores, localize o sensor com o qual está a trabalhar e selecione o menu de opções (...) à direita >Recuperar a minha palavra-passe. Por exemplo:

Na caixa de diálogo Recuperar que se abre, introduza o identificador exclusivo que copiou do sensor para a área de transferência e selecione Recuperar. Um arquivo password_recovery.zip é baixado automaticamente.

Todos os arquivos baixados do portal do Azure são assinados por raiz de confiança para que suas máquinas usem apenas ativos assinados.

De volta à guia do sensor, na tela Recuperação de senha, selecione Selecionar arquivo. Navegue e carregue o arquivo password_recovery.zip que você baixou anteriormente do portal do Azure.

Nota

Se uma mensagem de erro for exibida, indicando que o arquivo é inválido, você pode ter uma assinatura incorreta selecionada nas configurações do portal do Azure.

Retorne ao Azure e selecione o ícone de configurações na barra de ferramentas superior. Na página Diretórios + subscrições, certifique-se de que selecionou a subscrição em que o sensor foi integrado no Defender para IoT. Em seguida, repita as etapas no Azure para baixar o arquivo password_recovery.zip e carregá-lo no sensor novamente.

Selecione Seguinte. Uma senha gerada pelo sistema para o sensor é exibida para você usar para o usuário selecionado. Certifique-se de anotar a senha, pois ela não será mostrada novamente.

Selecione Avançar novamente para entrar no sensor com a nova senha.

Definir o número máximo de entradas com falha

Use o acesso à CLI do sensor OT para definir o número máximo de entradas com falha antes que um sensor OT impeça o usuário de entrar novamente a partir do mesmo endereço IP.

Para obter mais informações, consulte Defender for IoT CLI users and access.

Pré-requisitos: Este procedimento está disponível apenas para o usuário cyberx .

Entre no seu sensor OT via SSH e execute:

nano /var/cyberx/components/xsense-web/cyberx_web/settings.pyNo arquivo settings.py, defina o

"MAX_FAILED_LOGINS"valor como o número máximo de entradas com falha que você deseja definir. Certifique-se de considerar o número de usuários simultâneos em seu sistema.Saia do arquivo e execute

sudo monit restart allpara aplicar as alterações.

Próximos passos

Para obter mais informações, consulte Auditar a atividade do usuário.