Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este tutorial mostra como instalar o IBM WebSphere Application Server (WAS) Network Deployment (ND) tradicional e configurar um cluster WAS em Máquinas Virtuais (VMs) do Azure no GNU/Linux.

Neste tutorial, irá aprender a:

- Crie uma rede virtual personalizada e crie as VMs dentro da rede.

- Instale manualmente o WebSphere Application Server Network Deployment tradicional (V9 ou V8.5) nas VMs usando a interface gráfica.

- Configure um cluster WAS usando a Ferramenta de Gerenciamento de Perfil.

- Implemente e execute um aplicativo Java Platform Enterprise Edition (Java EE) no cluster.

- Exponha o aplicativo à Internet pública por meio do Gateway de Aplicativo do Azure.

- Valide a configuração bem-sucedida.

Se você preferir uma solução totalmente automatizada que execute todas essas etapas em seu nome em VMs GNU/Linux, diretamente do portal do Azure, consulte Guia de início rápido: implementar o WebSphere Application Server Network Deployment Cluster em máquinas virtuais do Azure. Uma opção menos automatizada, mas ainda acelerada, é ignorar as etapas de instalação do Java Development Kit (JDK) e do WebSphere no sistema operacional usando uma imagem base pré-configurada do Red Hat Linux. É possível encontrar essas ofertas no Azure Marketplace usando uma consulta para a imagem 9.0.5.x do WebSphere Application Server.

Se você estiver interessado em trabalhar de perto em seu cenário de migração com a equipe de engenharia que desenvolve soluções WebSphere on Azure, preencha esta breve pesquisa sobre migração do WebSphere e inclua suas informações de contato. A equipe de gerentes de programa, arquitetos e engenheiros entrará prontamente em contato com você para iniciar uma estreita colaboração.

Pré-requisitos

- Uma subscrição do Azure. Se não tiver uma subscrição do Azure, crie uma conta gratuita antes de começar.

-

Instale a CLI do Azure versão 2.46.0 ou posterior para executar comandos da CLI do Azure.

- Este artigo fornece instruções para invocar comandos da CLI do Azure no Windows PowerShell ou UNIX Bash. De qualquer forma, você deve instalar a CLI do Azure.

- Quando lhe for pedido, instale as extensões do CLI do Azure durante a primeira utilização. Para obter mais informações sobre extensões, consulte Usar e gerenciar extensões com a CLI do Azure.

- Execute o comando az version para localizar a versão e as bibliotecas dependentes instaladas. Para atualizar para a versão mais recente, execute o comando az upgrade.

- Você deve ter um IBMid. Se você não tiver uma, crie uma conta IBM em Log in to IBM e selecione Create an IBMid. Anote sua senha e e-mail do IBMid.

- Se você planeja usar a versão 8.5.5 do IBM WebSphere Application Server Network Deployment, esse IBMid deve ter direito a usar essa versão do software. Para saber mais sobre direitos, peça aos contatos primários ou secundários do site do IBM Passport Advantage para conceder acesso ou siga as etapas em IBM eCustomer Care.

Preparar o ambiente

Nesta seção, você configura a infraestrutura na qual instala o IBM Installation Manager e o WebSphere Application Server Network Deployment tradicional.

Suposições

Este tutorial configura um cluster WAS com um gerenciador de implantação e dois servidores gerenciados em um total de três VMs. Para configurar o cluster, você deve criar as três VMs do Azure a seguir dentro do mesmo conjunto de disponibilidade:

- A VM admin (nome

adminVMda VM) tem o gerenciador de implementação em execução. - As VMs gerenciadas (nomes

mspVM1de VM emspVM2) têm dois servidores gerenciados em execução.

Iniciar sessão no Azure

Se ainda não o fez, inicie sessão na sua subscrição do Azure utilizando o comando az login e siga as instruções no ecrã.

az login

Nota

Se vários locatários do Azure estiverem associados às suas credenciais do Azure, você deverá especificar em qual locatário deseja entrar. Você pode fazer isso usando a --tenant opção. Por exemplo: az login --tenant contoso.onmicrosoft.com.

Criar um grupo de recursos

Crie um grupo de recursos usando az group create. Os nomes de grupos de recursos devem ser globalmente exclusivos dentro de uma assinatura. Por esse motivo, considere antecipar um identificador exclusivo para todos os nomes criados que devem ser exclusivos. Uma técnica útil é usar suas iniciais, seguidas da data de hoje no mmdd formato. Este exemplo cria um grupo de recursos nomeado abc1110rg no eastus local:

export RESOURCE_GROUP_NAME=abc1110rg

az group create --name $RESOURCE_GROUP_NAME --location eastus

Criar uma rede virtual

Nota

Por padrão, os comandos da CLI do Azure nesta seção seguem o estilo Bash, a menos que especificado de outra forma.

Se você executar esses comandos no PowerShell, certifique-se de declarar os parâmetros do ambiente conforme indicado nos comandos anteriores.

Para dividir uma linha de comando em várias linhas no PowerShell, você pode usar o caractere de backtick (') no final de cada linha.

Os recursos que compõem o cluster do WebSphere Application Server devem se comunicar entre si e com a Internet pública usando uma rede virtual. Para obter um guia completo para planejar sua rede virtual, consulte o guia do Cloud Adoption Framework for Azure Plan virtual networks. Para obter mais informações, consulte Perguntas frequentes sobre a Rede Virtual do Azure.

Use as etapas a seguir para criar a rede virtual. O exemplo nesta seção cria uma rede virtual com espaço 192.168.0.0/16 de endereço e cria uma sub-rede para VMs.

Crie uma rede virtual usando az network vnet create. O exemplo a seguir cria uma rede chamada

myVNet:az network vnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name myVNet \ --address-prefixes 192.168.0.0/24Crie uma sub-rede para o cluster WAS usando az network vnet subnet create. O exemplo a seguir cria uma sub-rede chamada

mySubnet:az network vnet subnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name mySubnet \ --vnet-name myVNet \ --address-prefixes 192.168.0.0/25Crie uma sub-rede para o Application Gateway usando az network vnet subnet create. O exemplo a seguir cria uma sub-rede chamada

wasGateway:az network vnet subnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name wasGateway \ --vnet-name myVNet \ --address-prefixes 192.168.0.128/25

Criar um conjunto de disponibilidade

Crie um conjunto de disponibilidade usando az vm availability-set create, conforme mostrado no exemplo a seguir. A criação de um conjunto de disponibilidade é opcional, mas é recomendável. Para obter mais informações, consulte Exemplo passo a passo da infraestrutura do Azure para VMs do Windows.

az vm availability-set create \

--resource-group $RESOURCE_GROUP_NAME \

--name myAvailabilitySet \

--platform-fault-domain-count 2 \

--platform-update-domain-count 2

Obter ou instalar o WAS no GNU/Linux

As seções a seguir descrevem as etapas para obter ou instalar o WAS no GNU/Linux. É possível escolher o sistema operacional e a versão do WAS de acordo com seus requisitos, mas deve-se verificar se eles estão disponíveis na documentação do IBM WebSphere Application Server Network Deployment.

Se você quiser usar o WAS V9, as instruções usam uma imagem de VM do Azure que contém a versão mais recente com suporte do software. IBM e Microsoft mantêm a imagem. Para obter a lista completa de imagens base do WAS que a IBM e a Microsoft mantêm, consulte Azure Marketplace.

A IBM e a Microsoft mantêm uma imagem base de VM com o WAS V9 pré-instalado na versão recomendada do Red Hat Enterprise Linux. Para obter mais informações sobre esta imagem, consulte o portal do Azure. Se você adotar essa abordagem, a imagem do Azure Marketplace usada para criar as VMs será ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2021-04-27-twas-cluster-base-image:2021-04-27-twas-cluster-base-image:latest. Use o seguinte comando para salvar o nome da imagem em uma variável de ambiente:

export VM_URN="ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2023-03-27-twas-cluster-base-image:2023-03-27-twas-cluster-base-image:latest"

$Env:VM_URN="ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2023-03-27-twas-cluster-base-image:2023-03-27-twas-cluster-base-image:latest"

Criar uma máquina Red Hat Enterprise Linux

Use as etapas a seguir para criar uma VM básica, garantir a instalação das ferramentas necessárias, tirar um instantâneo de seu disco e criar réplicas com base nesse instantâneo:

Crie uma VM usando az vm create. Execute o gerenciador de implementação nesta VM.

O exemplo a seguir cria uma máquina Red Hat Enterprise Linux usando um par de nome de usuário/senha para a autenticação. Você pode optar por usar a autenticação TLS/SSL, que é mais segura.

az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --availability-set myAvailabilitySet \ --image $VM_URN \ --size Standard_DS1_v2 \ --admin-username azureuser \ --admin-password Secret123456 \ --public-ip-address "" \ --nsg ""Crie e anexe um novo disco para arquivos WAS usando o seguinte comando:

Esta etapa já é executada para você quando você usa a imagem base da VM.

Criar uma VM do Windows e configurar um servidor X

Este tutorial usa a interface gráfica do WAS para concluir a instalação e configuração. Use uma VM do Windows como uma caixa de salto e execute um servidor X Window System para exibir os instaladores gráficos nas três VMs do cluster WAS.

Use as etapas a seguir para provisionar uma máquina Windows 10 e instalar um servidor X. Se você já tiver uma máquina Windows na mesma rede que a máquina Red Hat Enterprise Linux, não precisará provisionar uma nova do Azure. Você pode ir diretamente para a seção que instala o servidor X.

Use as seguintes etapas para criar uma VM do Windows 10 a partir do portal do Azure:

- Abra o grupo de recursos que você criou antes no portal do Azure.

- Selecione Criar para criar o recurso.

- Selecione Computação, procure o Windows 10 e, em seguida, selecione Microsoft Windows 10.

- Selecione o plano que pretende e, em seguida, selecione Criar.

- Use os seguintes valores para configurar a VM:

- Nome da máquina virtual: myWindowsVM

- Imagem: Windows 10 Pro

- Nome de usuário: azureuser

- Senha: Secret123456

- Marque a caixa de seleção em Licenciamento.

- Selecione Rever + criar e, em seguida, selecione Criar.

São necessários alguns minutos para criar a VM e os recursos de suporte.

Após a conclusão da implantação, instale o servidor X e use-o para configurar o servidor de aplicativos nas máquinas Linux usando uma interface gráfica.

Use as seguintes etapas para instalar e iniciar o servidor X:

- Use a Área de Trabalho Remota para se conectar ao

myWindowsVM. Para obter um guia detalhado, consulte Como conectar-se usando a Área de Trabalho Remota e entrar em uma máquina virtual do Azure executando o Windows. Você deve executar as etapas restantes nesta seção emmyWindowsVM. - Baixe e instale o VcXsrv Windows X Server.

- Desative o firewall. Para permitir a comunicação das VMs do Linux, use as seguintes etapas para desativar o Firewall do Windows Defender:

- Procure e abra o Firewall do Windows Defender.

- Localize Ativar ou desativar o Firewall do Windows Defender e selecione Desativar em Configurações de rede privada. Você pode deixar as configurações de rede pública sozinhas.

- Selecione OK.

- Feche o painel de configurações do Firewall do Windows Defender.

- Selecione X-launch na área de trabalho.

- Para configurações de exibição, defina o número de exibição como -1 para usar várias janelas e selecione Avançar.

- Em Selecionar como iniciar clientes, selecione Iniciar sem cliente e, em seguida, selecione Avançar.

- Para configurações extras, selecione Área de transferência e seleção primária, opengl nativo e Desativar controle de acesso.

- Selecione Seguinte para concluir.

Uma caixa de diálogo de Alerta de Segurança do Windows pode aparecer com esta mensagem: "Permitir que o VcXsrv windows X-server se comunique nessas redes". Selecione Permitir acesso.

- Use a Área de Trabalho Remota para se conectar ao

Agora você está pronto para se conectar à máquina Red Hat Enterprise Linux e instalar as ferramentas necessárias usando a interface gráfica. As seções a seguir orientam você a instalar o IBM Installation Manager e o WebSphere Application Server Network Deployment tradicional. Você usa myWindowsVM para a instalação e configuração.

Instalar dependências

Use as seguintes etapas para instalar as dependências necessárias para permitir a conexão do servidor X e habilitar a instalação gráfica:

Use as seguintes etapas para obter o endereço IP privado de

adminVM:- No portal do Azure, selecione o grupo de recursos criado anteriormente.

- Na lista de recursos, selecione

adminVM. - No painel de visão geral, selecione Propriedades.

-

Na seção Rede, copie o valor do endereço IP privado. Neste exemplo, o valor é

192.168.0.4.

Abra um prompt de comando do

myWindowsVMe, em seguida, conecte-se aoadminVMusando o , conformesshmostrado no exemplo a seguir:set ADMINVM_IP="192.168.0.4" ssh azureuser@%ADMINVM_IP%Digite a senha Secret123456.

Use o seguinte comando para alternar para o

rootusuário. Este tutorial instala todas as ferramentas com orootusuário.sudo su -Use os seguintes comandos para instalar dependências:

# dependencies for X server access yum install -y libXtst libSM libXrender # dependencies for GUI installation yum install -y gtk2 libXtst xorg-x11-fonts-Type1 mesa-libGL

Mais tarde, você continua a montar o disco de dados no adminVM, portanto, mantenha este terminal aberto.

Monte o disco de dados

Esta etapa já é executada para você quando você usa a imagem base da VM.

Instale o WebSphere Application Server Network Deployment tradicional

Quando você usa a imagem base, o WebSphere Application Server Network Deployment já está instalado no diretório /datadrive/IBM/WebSphere/ND/V9.

Criar máquinas para servidores gerenciados

Você instalou o WebSphere Application Server Network Deployment no adminVM, que executa o gerenciador de implementação. Você ainda precisa preparar máquinas para executar os dois servidores gerenciados. Em seguida, crie um snapshot a partir de discos e prepare máquinas para servidores adminVM gerenciados mspVM1 e mspVM2.

Esta seção apresenta uma abordagem para preparar máquinas com o instantâneo do adminVM. Retorne ao seu terminal onde você está conectado à CLI do Azure e use as etapas a seguir. Este terminal não é a caixa de salto do Windows.

Use o seguinte comando para parar

adminVM:# export RESOURCE_GROUP_NAME=abc1110rg az vm stop --resource-group $RESOURCE_GROUP_NAME --name adminVMUse az snapshot create para tirar um instantâneo do disco do

adminVMsistema operacional:export ADMIN_OS_DISK_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query storageProfile.osDisk.managedDisk.id \ --output tsv) az snapshot create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminOSDiskSnapshot \ --source $ADMIN_OS_DISK_IDUse az snapshot create para tirar um instantâneo do

adminVMdisco de dados:export ADMIN_DATA_DISK_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query 'storageProfile.dataDisks[0].managedDisk.id' \ --output tsv) az snapshot create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminDataDiskSnapshot \ --source $ADMIN_DATA_DISK_IDUse os seguintes comandos para consultar as IDs de instantâneo que você usa posteriormente:

# Get the snapshot ID. export OS_SNAPSHOT_ID=$(az snapshot show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminOSDiskSnapshot \ --query '[id]' \ --output tsv) export DATA_SNAPSHOT_ID=$(az snapshot show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminDataDiskSnapshot \ --query '[id]' \ --output tsv)

Em seguida, crie mspVM1 e mspVM2.

Criar mspVM1

Use as seguintes etapas para criar mspVM1:

Crie um disco do sistema operacional para

mspVM1usando az disk create:# Create a new managed disk by using the OS snapshot ID. # Note that the managed disk is created in the same location as the snapshot. az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_OsDisk_1 \ --source $OS_SNAPSHOT_IDUse os seguintes comandos para criar a VM anexando o

mspVM1discomspVM1_OsDisk_1do sistema operacional:# Get the resource ID of the managed disk. export MSPVM1_OS_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_OsDisk_1 \ --query '[id]' \ --output tsv)# Create the VM by attaching the existing managed disk as an OS. az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --attach-os-disk $MSPVM1_OS_DISK_ID \ --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops \ --plan-product 2023-03-27-twas-cluster-base-image \ --plan-name 2023-03-27-twas-cluster-base-image \ --os-type linux \ --availability-set myAvailabilitySet \ --public-ip-address "" \ --nsg ""# Create the VM by attaching the existing managed disk as an OS. # For `public-ip-address` and `nsg`, be sure to wrap the value "" in '' in PowerShell. az vm create ` --resource-group $Env:RESOURCE_GROUP_NAME ` --name mspVM1 ` --attach-os-disk $Env:MSPVM1_OS_DISK_ID ` --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops ` --plan-product 2023-03-27-twas-cluster-base-image ` --plan-name 2023-03-27-twas-cluster-base-image ` --os-type linux ` --availability-set myAvailabilitySet ` --public-ip-address '""' ` --nsg '""'Crie um disco gerenciado a partir do instantâneo do disco de dados e anexe-o ao

mspVM1:az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_Data_Disk_1 \ --source $DATA_SNAPSHOT_ID export MSPVM1_DATA_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_Data_Disk_1 \ --query '[id]' \ --output tsv) az vm disk attach \ --resource-group $RESOURCE_GROUP_NAME \ --vm-name mspVM1 \ --name $MSPVM1_DATA_DISK_IDVocê criou

mspVM1com o WAS instalado. Como você criou a VM a partir de um instantâneo dosadminVMdiscos, as duas VMs têm o mesmo nome de host. Use az vm run-command invoke para alterar o nome do host para o valormspVM1:az vm run-command invoke \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --command-id RunShellScript \ --scripts "sudo hostnamectl set-hostname mspVM1"Quando o comando é concluído com êxito, você obtém uma saída semelhante ao exemplo a seguir:

{ "value": [ { "code": "ProvisioningState/succeeded", "displayStatus": "Provisioning succeeded", "level": "Info", "message": "Enable succeeded: \n[stdout]\n\n[stderr]\n", "time": null } ] }

Criar mspVM2

Use as seguintes etapas para criar mspVM2:

Crie um disco do sistema operacional para

mspVM2usando az disk create:# Create a new managed disk by using the OS snapshot ID. # Note that the managed disk is created in the same location as the snapshot. az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_OsDisk_1 \ --source $OS_SNAPSHOT_IDUse os seguintes comandos para criar a VM anexando o

mspVM2discomspVM2_OsDisk_1do sistema operacional:# Get the resource ID of the managed disk. export MSPVM2_OS_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_OsDisk_1 \ --query '[id]' \ --output tsv)# Create the VM by attaching the existing managed disk as an OS. az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --attach-os-disk $MSPVM2_OS_DISK_ID \ --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops \ --plan-product 2023-03-27-twas-cluster-base-image \ --plan-name 2023-03-27-twas-cluster-base-image \ --os-type linux \ --availability-set myAvailabilitySet \ --public-ip-address "" \ --nsg ""# Create the VM by attaching the existing managed disk as an OS. # For `public-ip-address` and `nsg`, be sure to wrap the value "" in '' in PowerShell. az vm create ` --resource-group $Env:RESOURCE_GROUP_NAME ` --name mspVM2 ` --attach-os-disk $Env:MSPVM2_OS_DISK_ID ` --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops ` --plan-product 2023-03-27-twas-cluster-base-image ` --plan-name 2023-03-27-twas-cluster-base-image ` --os-type linux ` --availability-set myAvailabilitySet ` --public-ip-address '""' ` --nsg '""'Crie um disco gerenciado a partir do instantâneo de dados e anexe-o ao

mspVM2:az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_Data_Disk_1 \ --source $DATA_SNAPSHOT_ID export MSPVM2_DATA_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_Data_Disk_1 \ --query '[id]' \ --output tsv) az vm disk attach \ --resource-group $RESOURCE_GROUP_NAME \ --vm-name mspVM2 \ --name $MSPVM2_DATA_DISK_IDVocê criou

mspVM2com o WAS instalado. Como você criou a VM a partir de um instantâneo dosadminVMdiscos, as duas VMs têm o mesmo nome de host. Use az vm run-command invoke para alterar o nome do host para o valormspVM2:az vm run-command invoke \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --command-id RunShellScript \ --scripts "sudo hostnamectl set-hostname mspVM2"Quando o comando é concluído com êxito, você obtém uma saída semelhante ao exemplo a seguir:

{ "value": [ { "code": "ProvisioningState/succeeded", "displayStatus": "Provisioning succeeded", "level": "Info", "message": "Enable succeeded: \n[stdout]\n\n[stderr]\n", "time": null } ] }

Certifique-se de que concluiu os passos anteriores para ambos e mspVM1mspVM2. Em seguida, utilize os seguintes passos para concluir a preparação das máquinas:

Use o comando az vm start para iniciar

adminVM, conforme mostrado no exemplo a seguir:az vm start --resource-group $RESOURCE_GROUP_NAME --name adminVMUse os seguintes comandos para obter e mostrar os endereços IP privados, que você usa em seções posteriores:

export ADMINVM_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export ADMINVM_IP=$(az network nic show \ --ids $ADMINVM_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) export MSPVM1_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export MSPVM1_IP=$(az network nic show \ --ids $MSPVM1_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) export MSPVM2_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export MSPVM2_IP=$(az network nic show \ --ids $MSPVM2_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) echo "Private IP of adminVM: $ADMINVM_IP" echo "Private IP of mspVM1: $MSPVM1_IP" echo "Private IP of mspVM2: $MSPVM2_IP"

Agora, as três máquinas estão prontas. Em seguida, configure um cluster WAS.

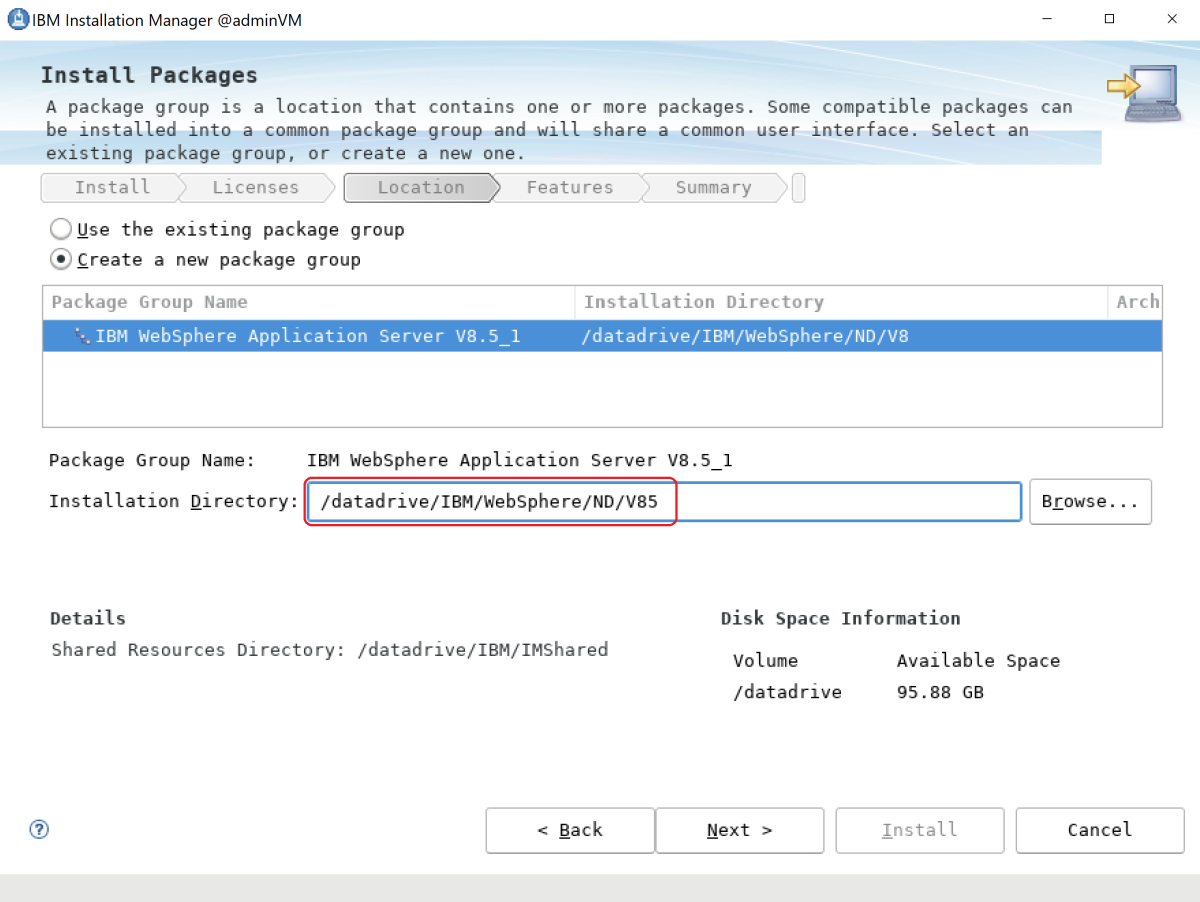

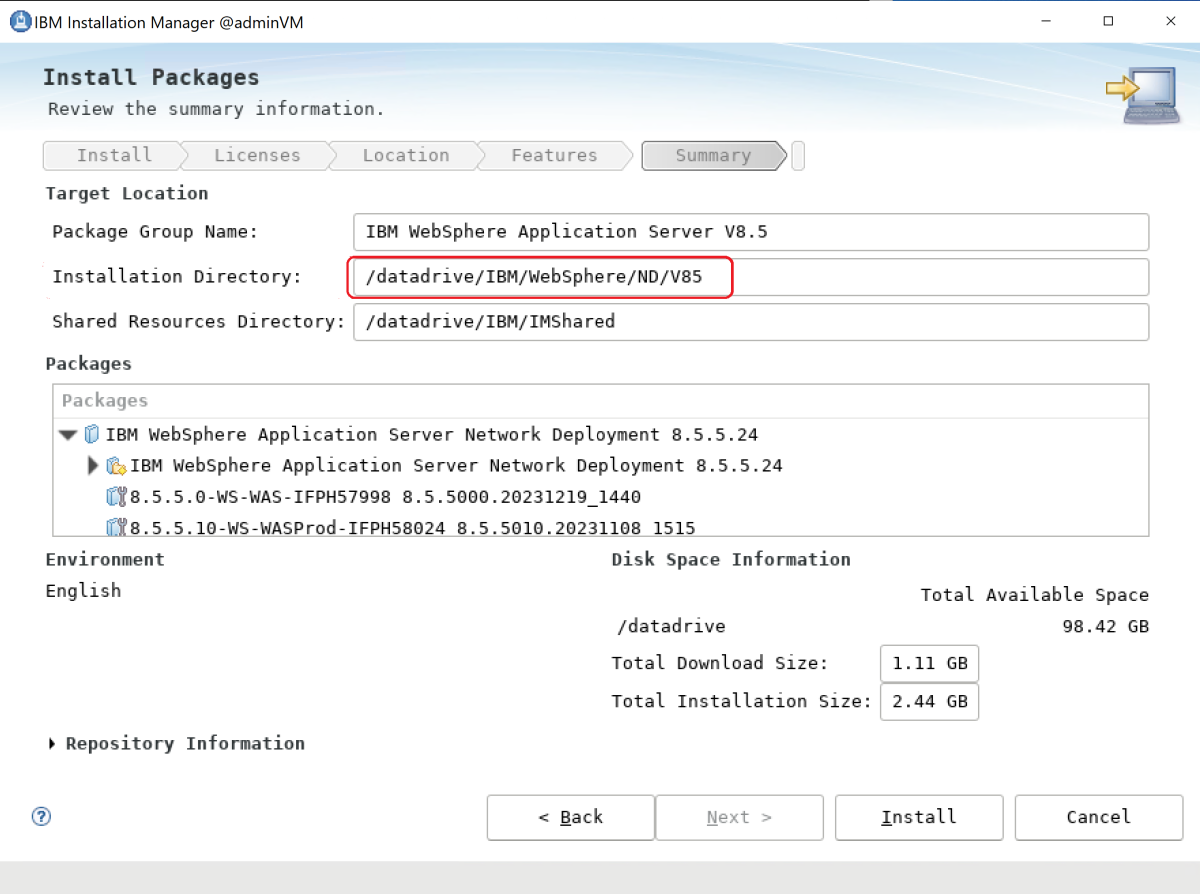

Criar perfis WAS e um cluster

Esta seção mostra como criar e configurar um cluster do WAS. Em termos de criação de perfis WAS e um cluster, não há diferença significativa entre a série 9.x e a série 8.5.x. Todas as capturas de tela nesta seção mostram V9 como base.

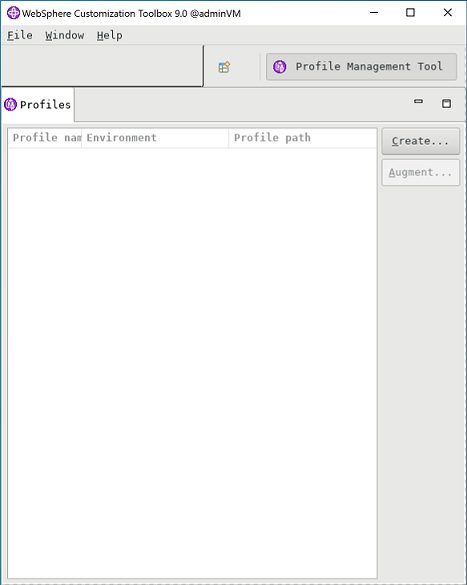

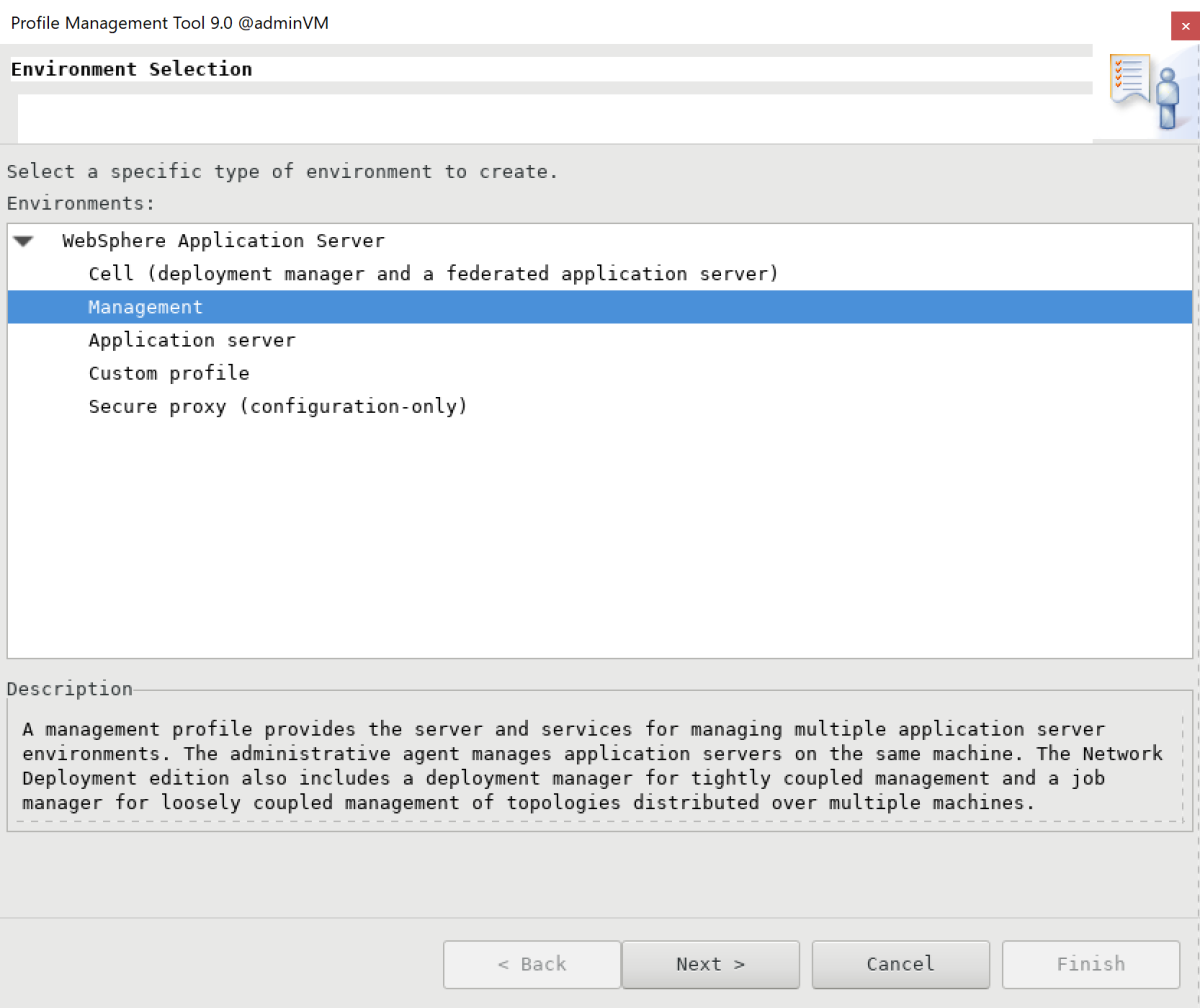

Configurar um perfil do gerenciador de implementação

Nesta seção, você usa o servidor X para myWindowsVM criar um perfil de gerenciamento para que o gerenciador de implantação administre servidores dentro da célula do gerenciador de implantação usando a Ferramenta de Gerenciamento de Perfil. Para obter mais informações sobre perfis, consulte Conceitos de perfil. Para obter mais informações sobre como criar o perfil do gerenciador de implantação, consulte Criando perfis de gerenciamento com gerentes de implantação.

Use as seguintes etapas para criar e configurar o perfil de gerenciamento:

Certifique-se de que ainda está no seu computador Windows. Se não estiver, utilize os seguintes comandos para ligar remotamente ao

myWindowsVMe, em seguida, ligue-se aadminVMpartir de uma linha de comandos:set ADMINVM_IP="192.168.0.4" ssh azureuser@%ADMINVM_IP%Use os seguintes comandos para se tornar o

rootusuário e definir aDISPLAYvariável:sudo su - export DISPLAY=<my-windows-vm-private-ip>:0.0 # export DISPLAY=192.168.0.5:0.0Use os seguintes comandos para iniciar a Ferramenta de Gerenciamento de Perfil:

cd /datadrive/IBM/WebSphere/ND/V9/bin/ProfileManagement ./pmt.shDepois de um tempo, a Ferramenta de Gerenciamento de Perfil aparece. Se você não vir a interface do usuário, verifique atrás do prompt de comando. Selecione Criar.

No painel Seleção de Ambiente, selecione Gerenciamento e, em seguida, selecione Avançar.

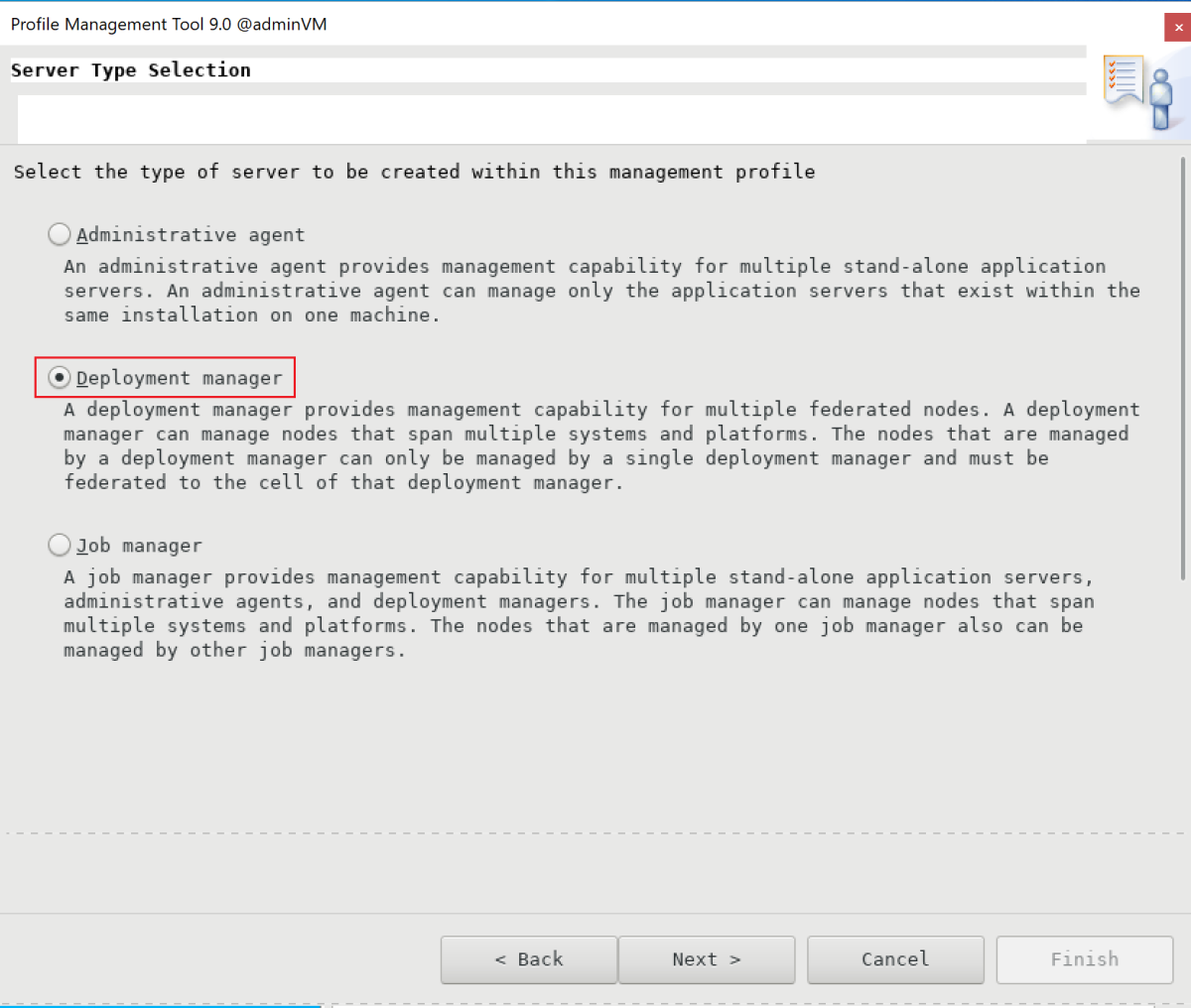

No painel Seleção de Tipo de Servidor , selecione Gerenciador de implantação e selecione Avançar.

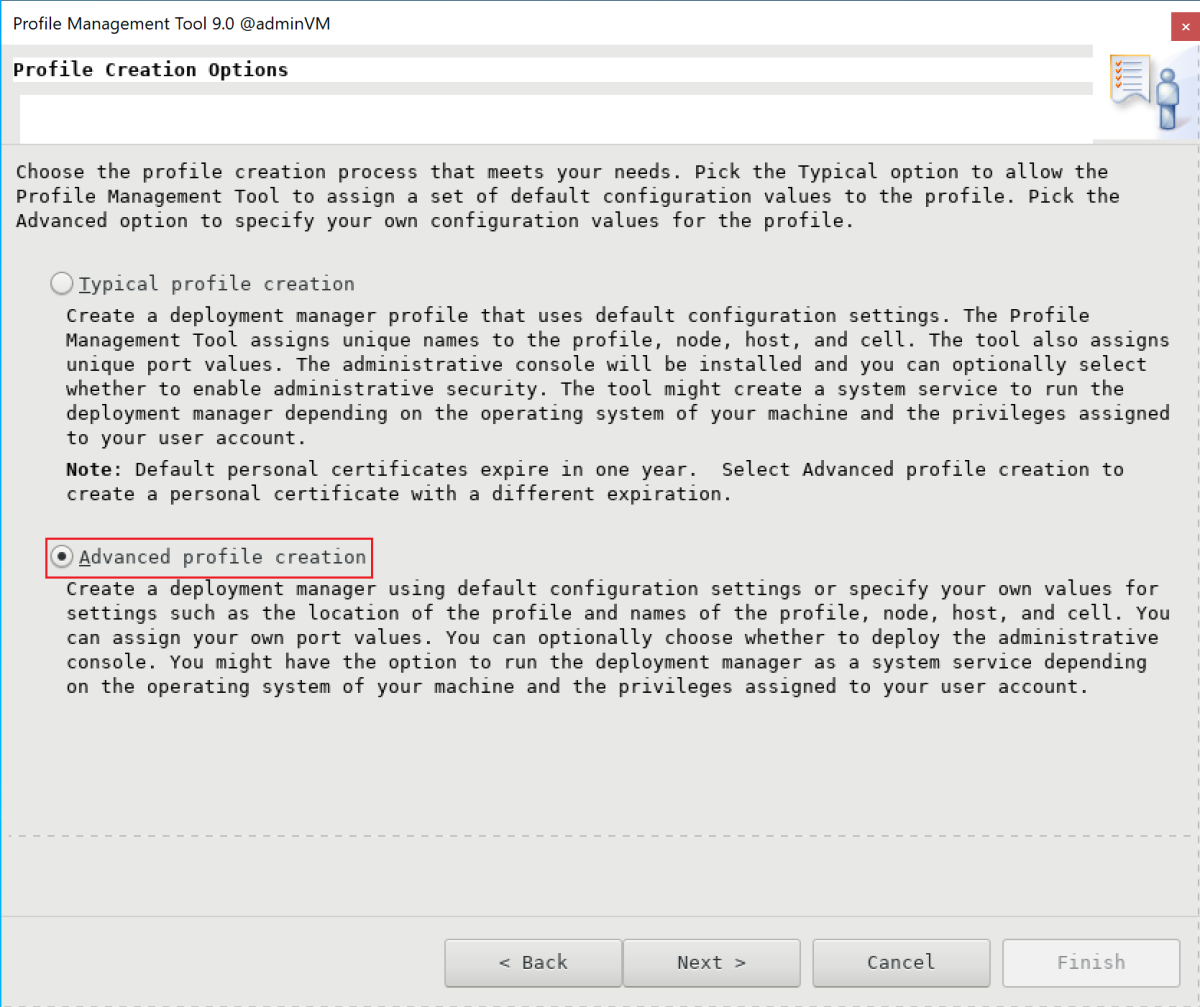

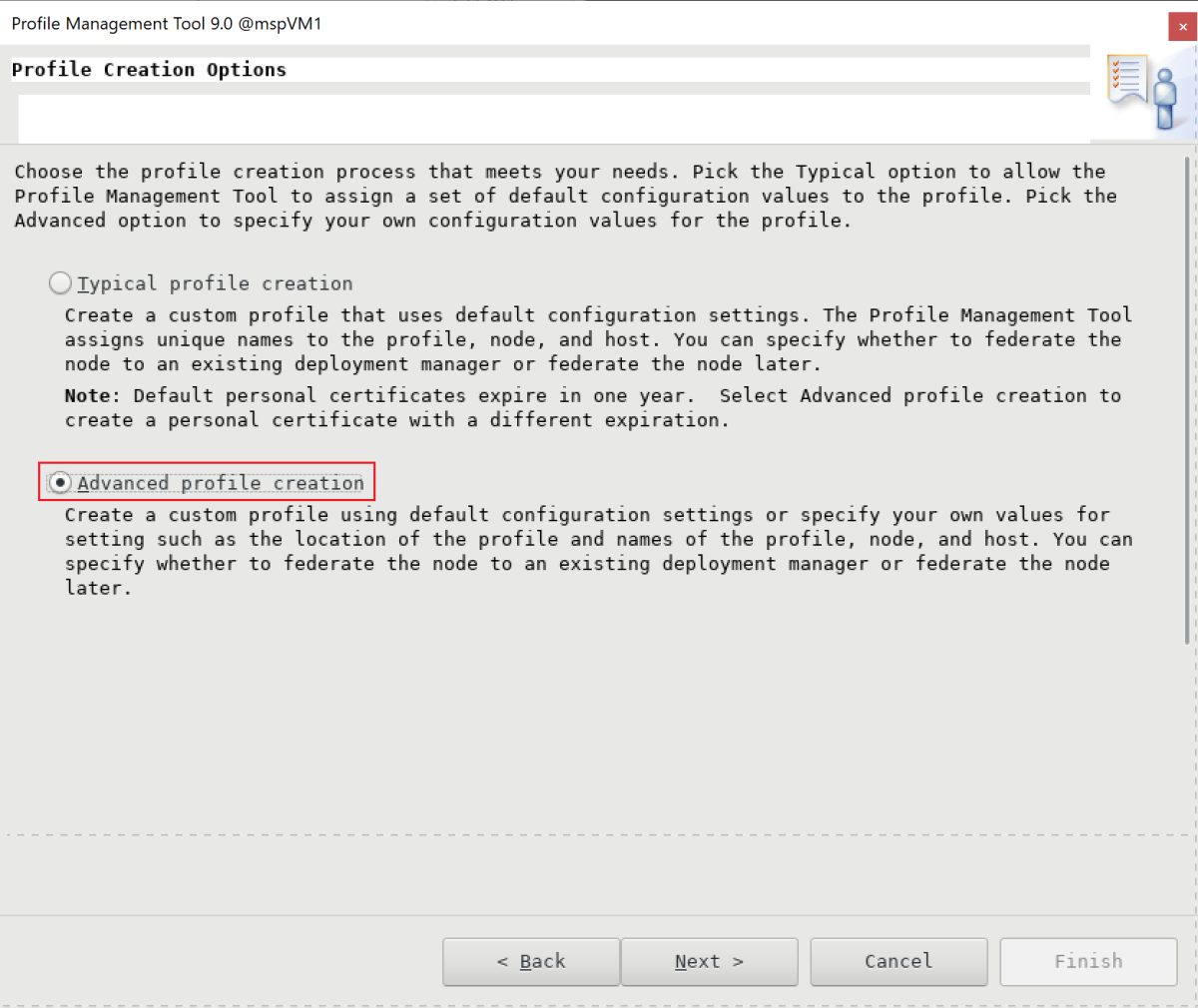

No painel Opções de Criação de Perfil, selecione Criação avançada de perfil e, em seguida, selecione Avançar.

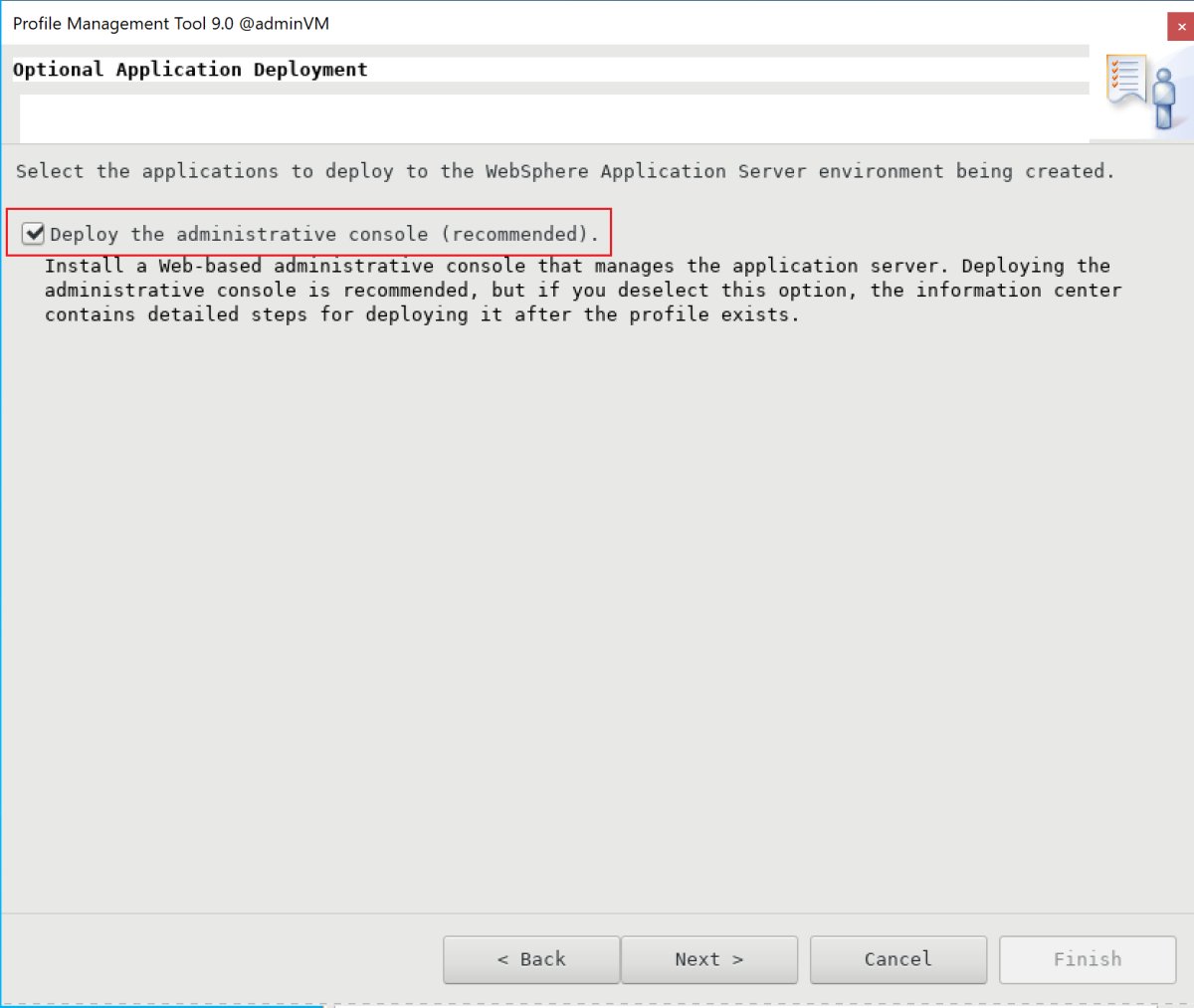

No painel Implantação de Aplicativo Opcional, verifique se a opção Implantar o console administrativo (recomendado) está selecionada e selecione Avançar.

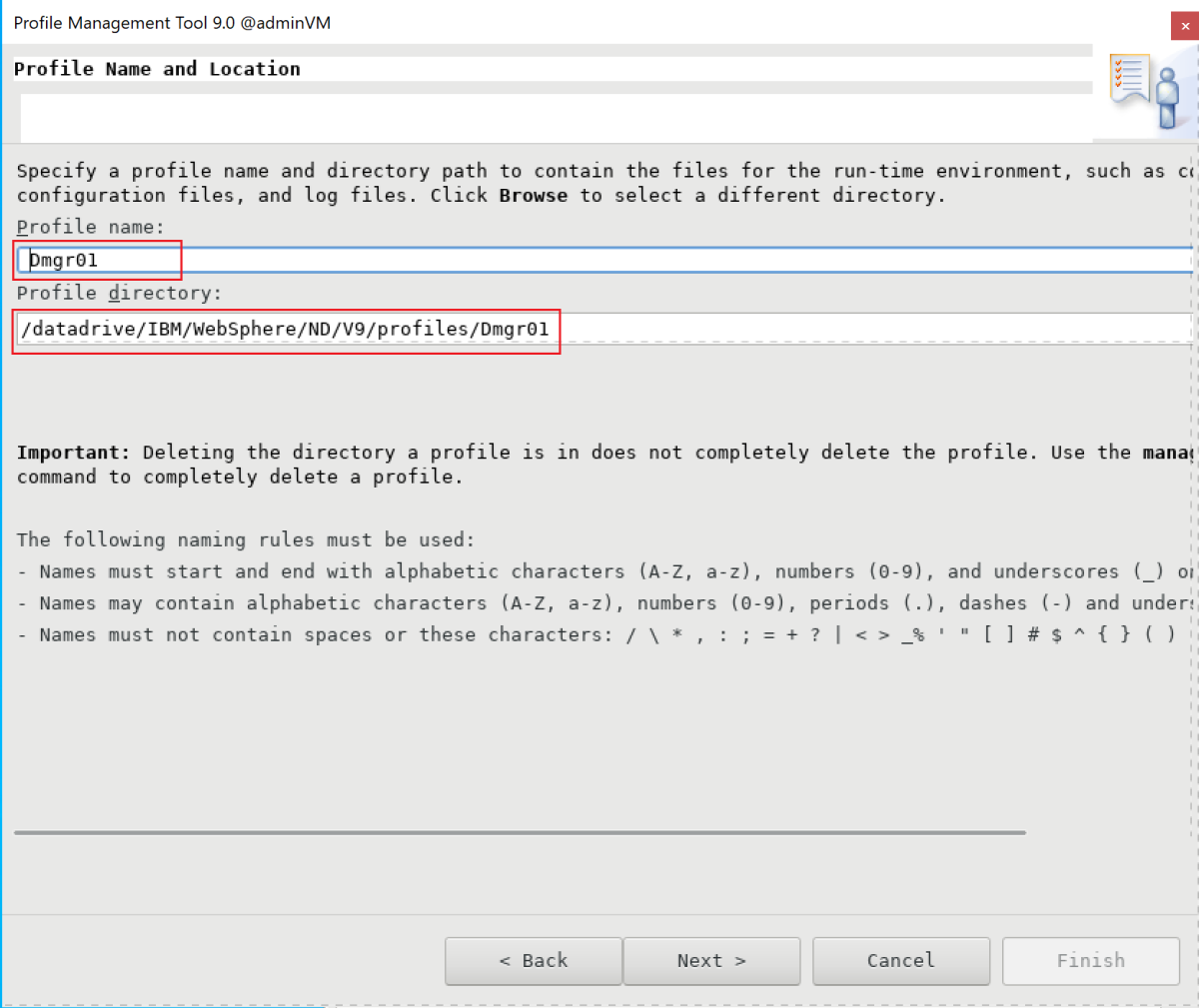

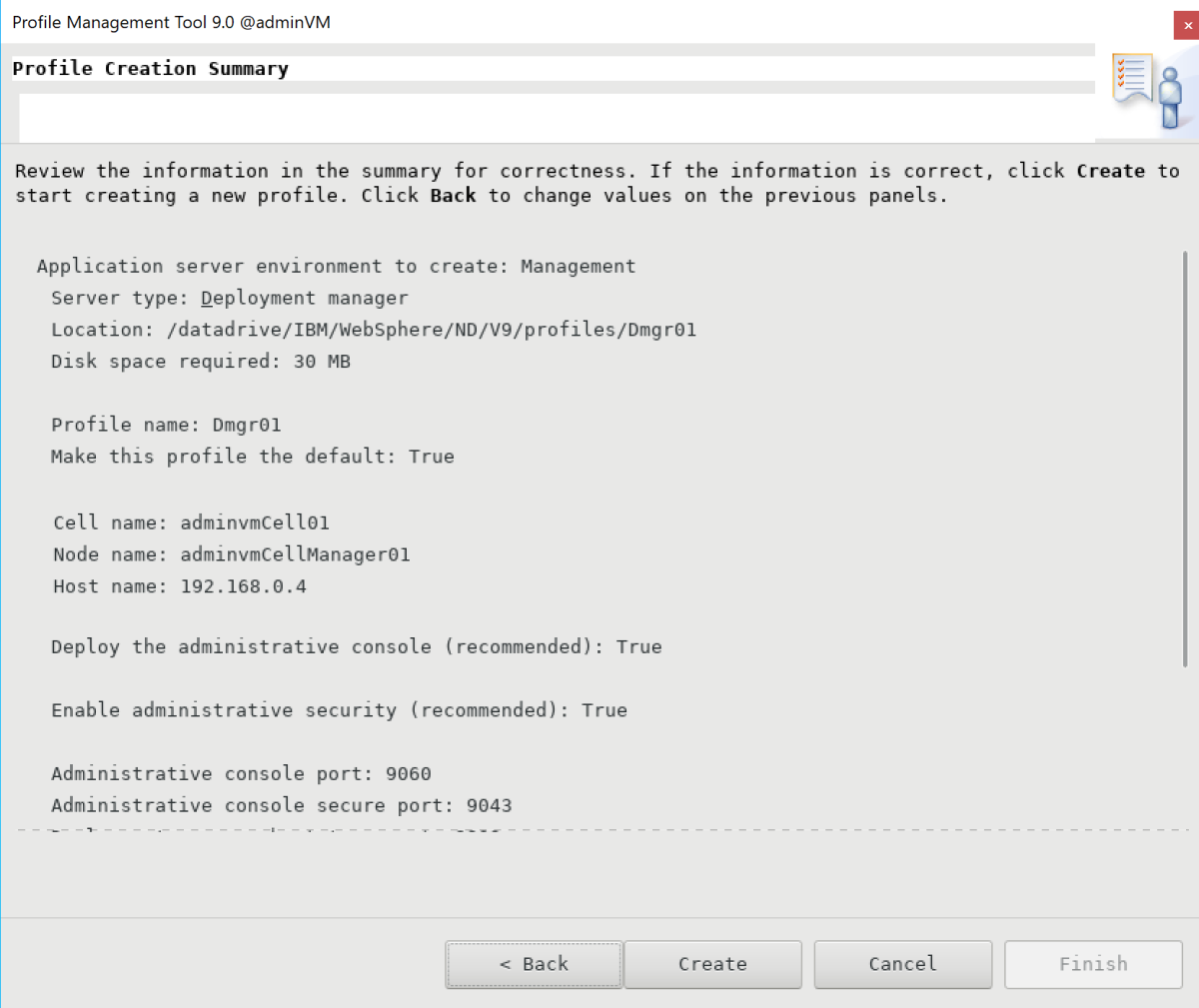

No painel Nome e Localização do Perfil, introduza o nome e a localização do seu perfil. Neste exemplo, o nome do perfil é

Dmgr01. A localização depende da sua versão do WAS:- No WAS V9, o local é /datadrive/IBM/WebSphere/ND/V9/profiles/Dmgr01.

- No WAS V8.5, o local é /datadrive/IBM/WebSphere/ND/V85/profiles/Dmgr01.

Quando terminar, selecione Avançar.

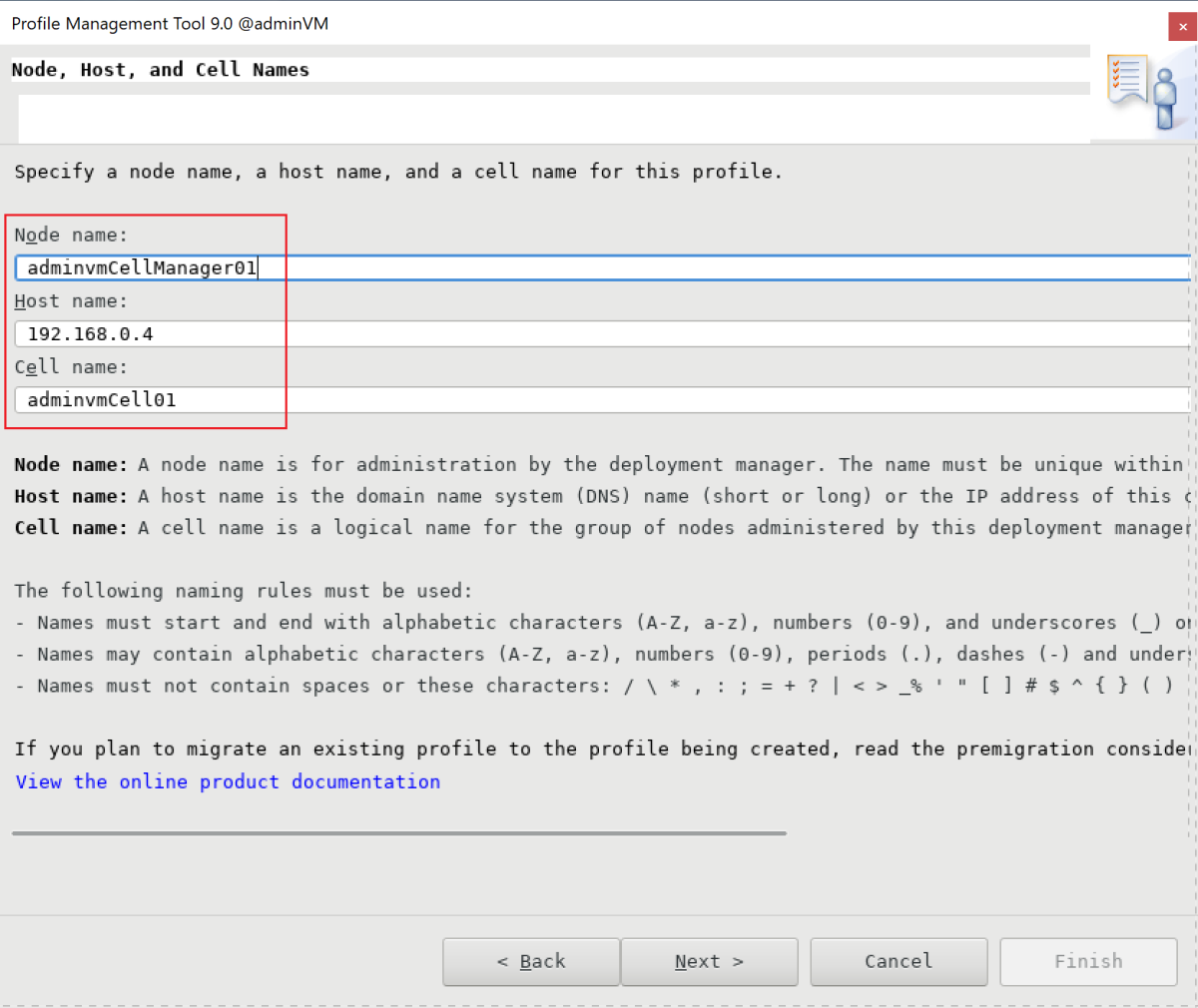

No painel Nomes de Nó, Host e Célula, insira o nome do nó, o nome do host e o nome da célula. O host é o endereço IP privado do

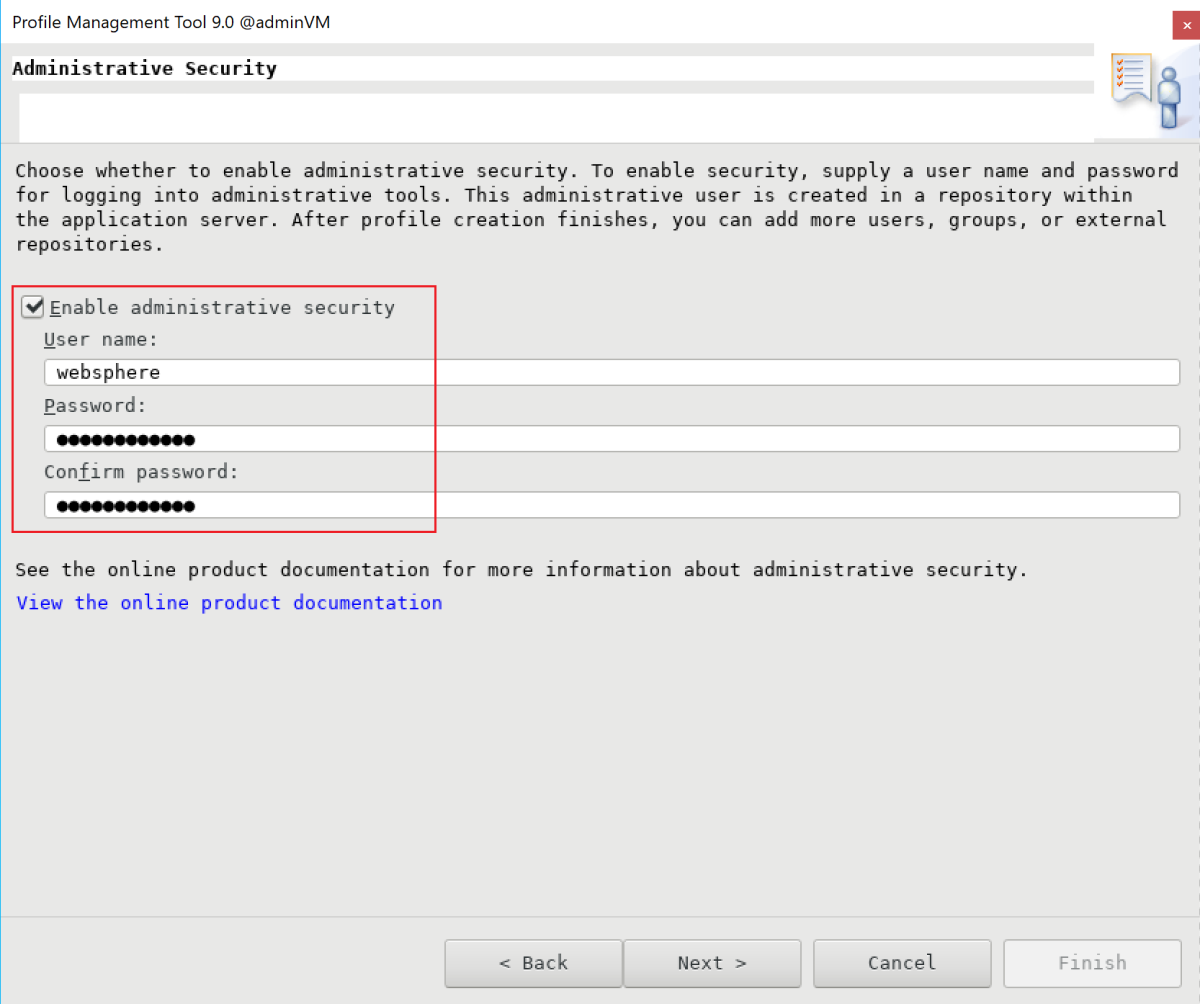

adminVM. Neste exemplo, o nome do nó éadminvmCellManager01, o valor do host é192.168.0.4, e o nome da célula éadminvmCell01. Quando terminar, selecione Avançar.No painel Segurança Administrativa, introduza o seu nome de utilizador e palavra-passe de administrador. Neste exemplo, o nome de usuário é

websphere, e a senha éSecret123456. Anote o nome de usuário e a senha para que você possa usá-los para entrar no console IBM. Quando terminar, selecione Avançar.Para o certificado de segurança (parte 1), insira seu certificado, se tiver um. Este exemplo usa o certificado autoassinado padrão. Em seguida, selecione Seguinte.

Para o certificado de segurança (parte 2), insira seu certificado, se tiver um. Este exemplo usa o certificado autoassinado padrão. Em seguida, selecione Seguinte.

No painel Atribuição de Valores de Porta, mantenha as portas padrão e selecione Avançar.

No painel Definição de Serviço Linux, não selecione Executar o processo do gerenciador de implementação como um serviço Linux. Mais tarde, você cria o serviço Linux. Selecione Seguinte.

No painel Resumo da Criação de Perfil , verifique se as informações estão corretas e selecione Criar.

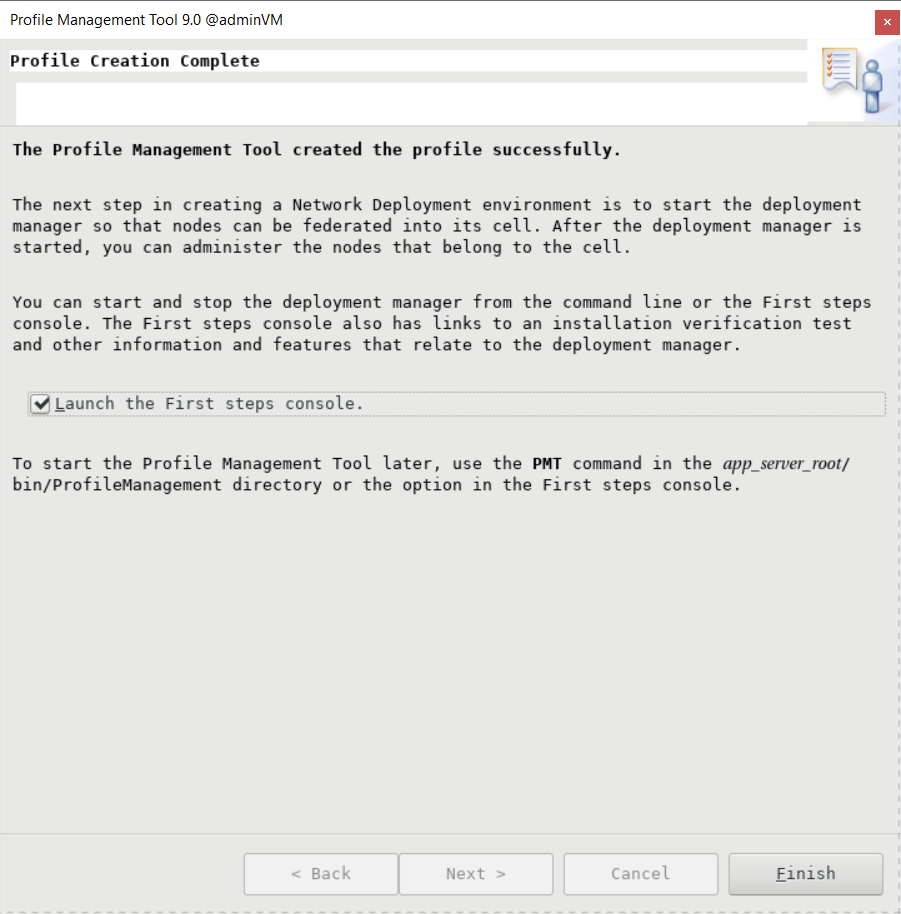

Demora um pouco para concluir a criação do perfil. Quando o painel Criação de perfil concluída for exibido, selecione Iniciar o console Primeiras etapas. Em seguida, selecione Concluir.

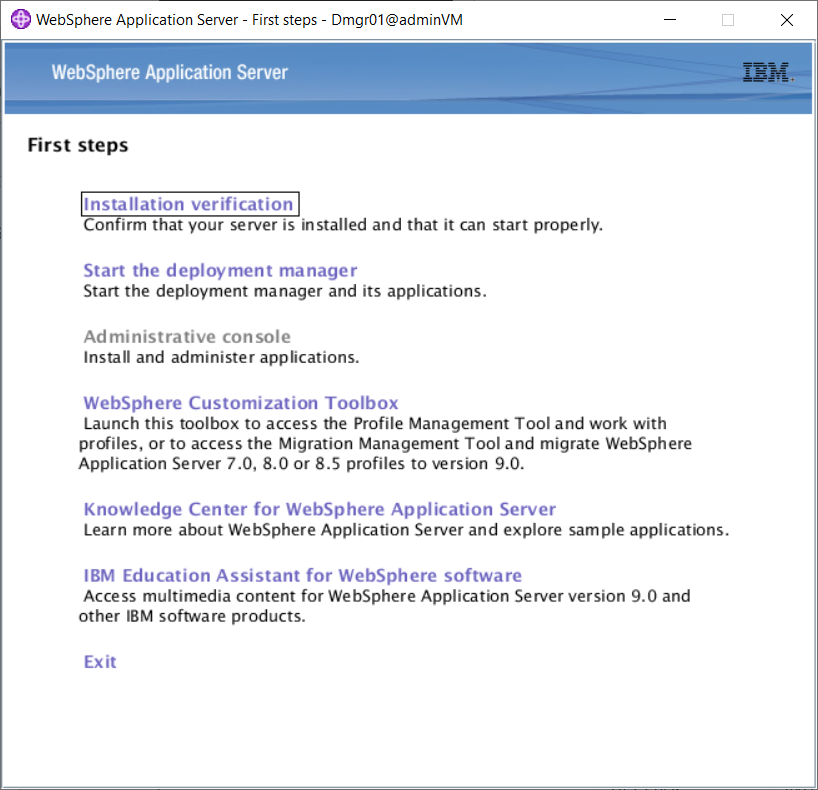

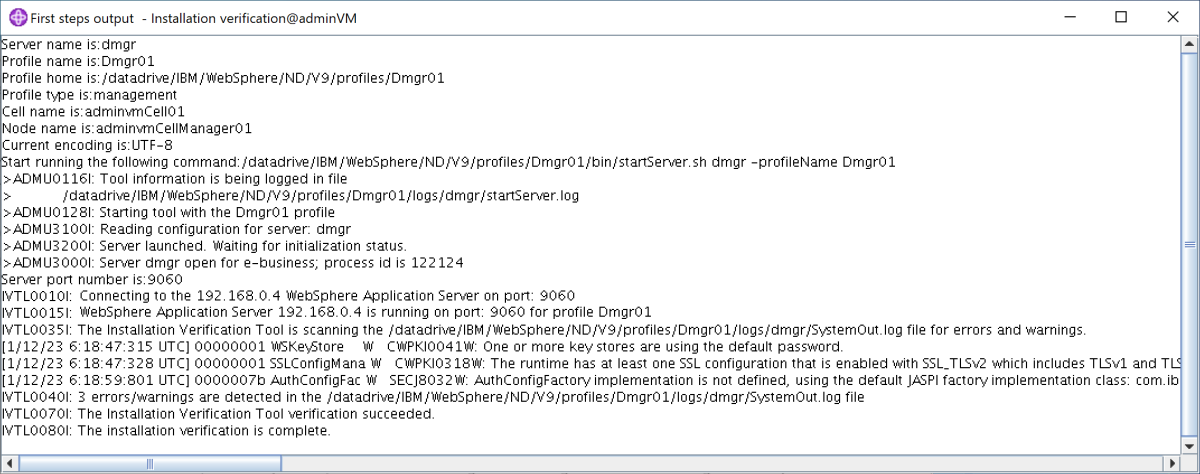

O console Primeiros passos é exibido. Selecione Verificação de instalação.

O processo de verificação é iniciado e a saída semelhante ao exemplo a seguir é exibida. Se houver erros, você deve resolvê-los antes de seguir em frente.

O processo do gerenciador de implantação é iniciado. Você pode fechar o console Primeiros passos fechando o painel de saída e selecionando Sair no console.

Você terminou a criação do perfil. É possível fechar o WebSphere Customization Toolbox.

Para acessar o console IBM, abra as portas do firewall usando os seguintes comandos:

firewall-cmd --zone=public --add-port=9060/tcp --permanent firewall-cmd --zone=public --add-port=9043/tcp --permanent firewall-cmd --zone=public --add-port=9809/tcp --permanent firewall-cmd --zone=public --add-port=7277/tcp --permanent firewall-cmd --zone=public --add-port=9402/tcp --permanent firewall-cmd --zone=public --add-port=9403/tcp --permanent firewall-cmd --zone=public --add-port=9352/tcp --permanent firewall-cmd --zone=public --add-port=9632/tcp --permanent firewall-cmd --zone=public --add-port=9100/tcp --permanent firewall-cmd --zone=public --add-port=9401/tcp --permanent firewall-cmd --zone=public --add-port=8879/tcp --permanent firewall-cmd --zone=public --add-port=5555/tcp --permanent firewall-cmd --zone=public --add-port=7060/tcp --permanent firewall-cmd --zone=public --add-port=11005/udp --permanent firewall-cmd --zone=public --add-port=11006/tcp --permanent firewall-cmd --zone=public --add-port=9420/tcp --permanent firewall-cmd --reloadPara iniciar o gerenciador de implementação automaticamente na inicialização, crie um serviço Linux para o processo. Execute os seguintes comandos para criar um serviço Linux:

export PROFILE_PATH=/datadrive/IBM/WebSphere/ND/V9/profiles/Dmgr01 # Configure SELinux so systemctl has access on server start/stop script files. semanage fcontext -a -t bin_t "${PROFILE_PATH}/bin(/.*)?" restorecon -r -v ${PROFILE_PATH}/bin # Add service. ${PROFILE_PATH}/bin/wasservice.sh -add adminvmCellManager01 -servername dmgr -profilePath ${PROFILE_PATH}Confirme se a seguinte saída aparece:

CWSFU0013I: Service [adminvmCellManager01] added successfully.Se a saída não aparecer, solucione e resolva o problema antes de continuar.

O gerenciador de implantação está sendo executado no adminVM. A partir da VM do Windows da caixa de saltos, é possível aceder à consola IBM no URL http://<admin-vm-private-ip>:9060/ibm/console/.

Configurar perfis personalizados

Nesta seção, você usa o servidor X para myWindowsVM criar perfis personalizados para os servidores mspVM1 gerenciados e mspVM2.

Certifique-se de que ainda está no seu computador Windows. Se não estiver, ligue-se remotamente ao myWindowsVM.

Configurar o perfil personalizado para mspVM1

Use as seguintes etapas para configurar um perfil personalizado para mspVM1:

Use os seguintes comandos para se conectar a

mspVM1partir de um prompt de comando:set MSPVM1VM_IP="192.168.0.6" ssh azureuser@%MSPVM1VM_IP%Use os seguintes comandos para se tornar o

rootusuário e definir aDISPLAYvariável:sudo su - export DISPLAY=<my-windows-vm-private-ip>:0.0 # export DISPLAY=192.168.0.5:0.0Para acessar o gerenciador de implementação no

adminVM, abra as portas do firewall usando os seguintes comandos:firewall-cmd --zone=public --add-port=9080/tcp --permanent firewall-cmd --zone=public --add-port=9443/tcp --permanent firewall-cmd --zone=public --add-port=2809/tcp --permanent firewall-cmd --zone=public --add-port=9405/tcp --permanent firewall-cmd --zone=public --add-port=9406/tcp --permanent firewall-cmd --zone=public --add-port=9353/tcp --permanent firewall-cmd --zone=public --add-port=9633/tcp --permanent firewall-cmd --zone=public --add-port=5558/tcp --permanent firewall-cmd --zone=public --add-port=5578/tcp --permanent firewall-cmd --zone=public --add-port=9100/tcp --permanent firewall-cmd --zone=public --add-port=9404/tcp --permanent firewall-cmd --zone=public --add-port=7276/tcp --permanent firewall-cmd --zone=public --add-port=7286/tcp --permanent firewall-cmd --zone=public --add-port=5060/tcp --permanent firewall-cmd --zone=public --add-port=5061/tcp --permanent firewall-cmd --zone=public --add-port=8880/tcp --permanent firewall-cmd --zone=public --add-port=11003/udp --permanent firewall-cmd --zone=public --add-port=11004/tcp --permanent firewall-cmd --zone=public --add-port=2810/tcp --permanent firewall-cmd --zone=public --add-port=9201/tcp --permanent firewall-cmd --zone=public --add-port=9202/tcp --permanent firewall-cmd --zone=public --add-port=9354/tcp --permanent firewall-cmd --zone=public --add-port=9626/tcp --permanent firewall-cmd --zone=public --add-port=9629/tcp --permanent firewall-cmd --zone=public --add-port=7272/tcp --permanent firewall-cmd --zone=public --add-port=5001/tcp --permanent firewall-cmd --zone=public --add-port=5000/tcp --permanent firewall-cmd --zone=public --add-port=9900/tcp --permanent firewall-cmd --zone=public --add-port=9901/tcp --permanent firewall-cmd --zone=public --add-port=8878/tcp --permanent firewall-cmd --zone=public --add-port=7061/tcp --permanent firewall-cmd --zone=public --add-port=7062/tcp --permanent firewall-cmd --zone=public --add-port=11001/udp --permanent firewall-cmd --zone=public --add-port=11002/tcp --permanent firewall-cmd --zone=public --add-port=9809/tcp --permanent firewall-cmd --zone=public --add-port=9402/tcp --permanent firewall-cmd --zone=public --add-port=9403/tcp --permanent firewall-cmd --zone=public --add-port=9352/tcp --permanent firewall-cmd --zone=public --add-port=9632/tcp --permanent firewall-cmd --zone=public --add-port=9401/tcp --permanent firewall-cmd --zone=public --add-port=11005/udp --permanent firewall-cmd --zone=public --add-port=11006/tcp --permanent firewall-cmd --zone=public --add-port=8879/tcp --permanent firewall-cmd --zone=public --add-port=9060/tcp --permanent firewall-cmd --zone=public --add-port=9043/tcp --permanent firewall-cmd --reloadUse os seguintes comandos para iniciar a Ferramenta de Gerenciamento de Perfil:

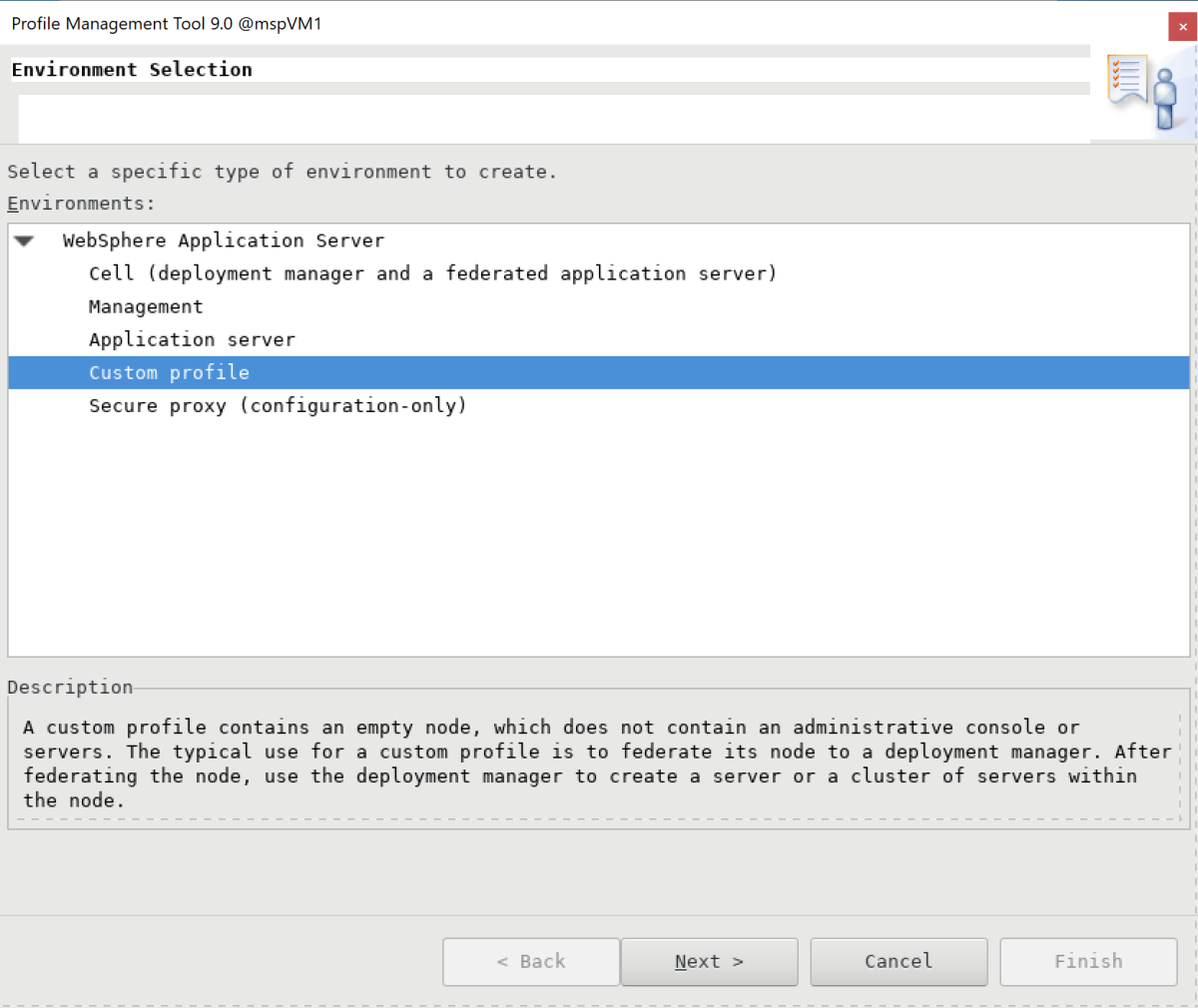

cd /datadrive/IBM/WebSphere/ND/V9/bin/ProfileManagement ./pmt.shDepois de um tempo, a Ferramenta de Gerenciamento de Perfil aparece. Se você não vir a interface do usuário, solucione e resolva o problema antes de continuar. Selecione Criar.

No painel Seleção de Ambiente, selecione Perfil personalizado e, em seguida, selecione Avançar.

No painel Opções de Criação de Perfil, selecione Criação avançada de perfil e, em seguida, selecione Avançar.

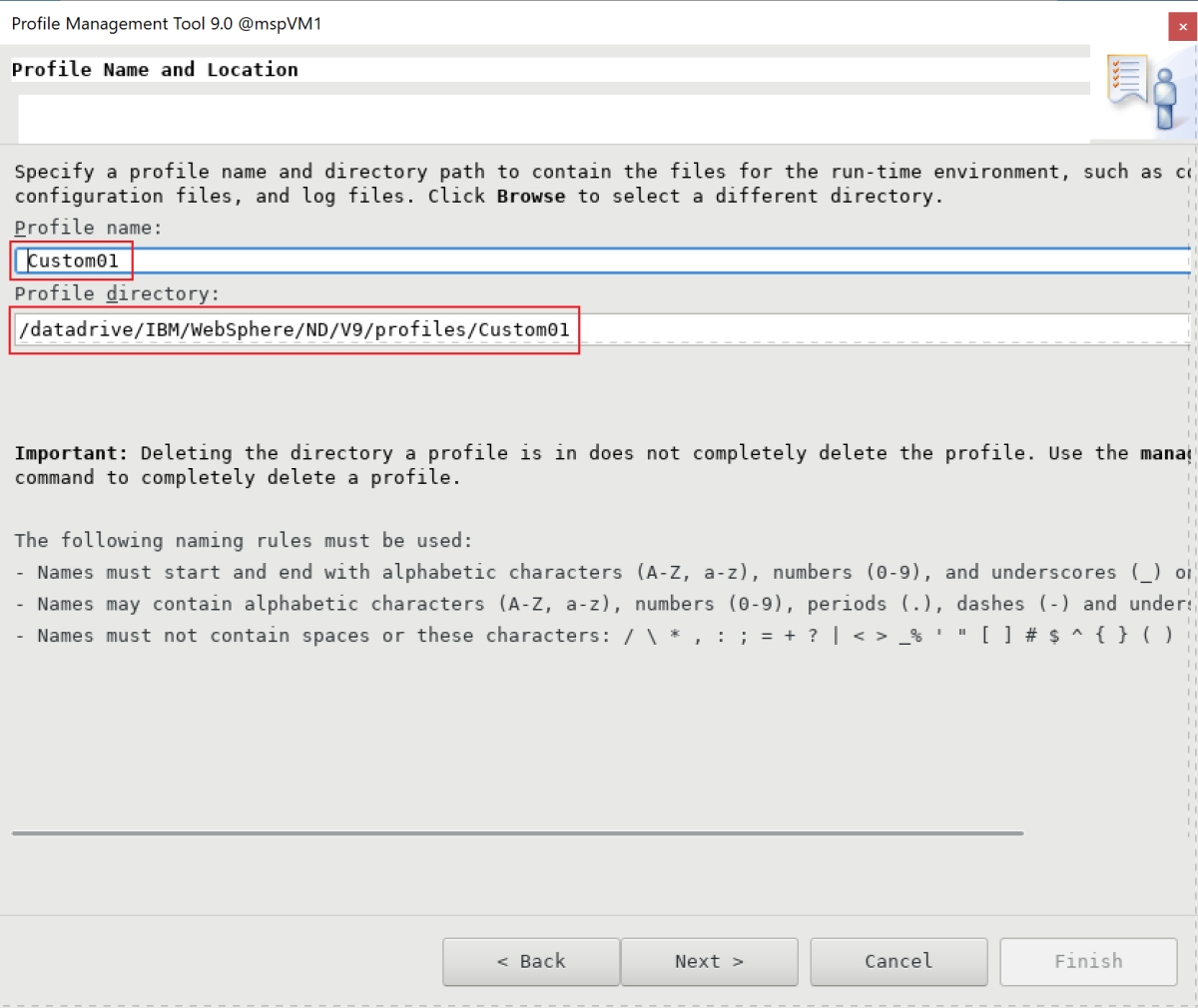

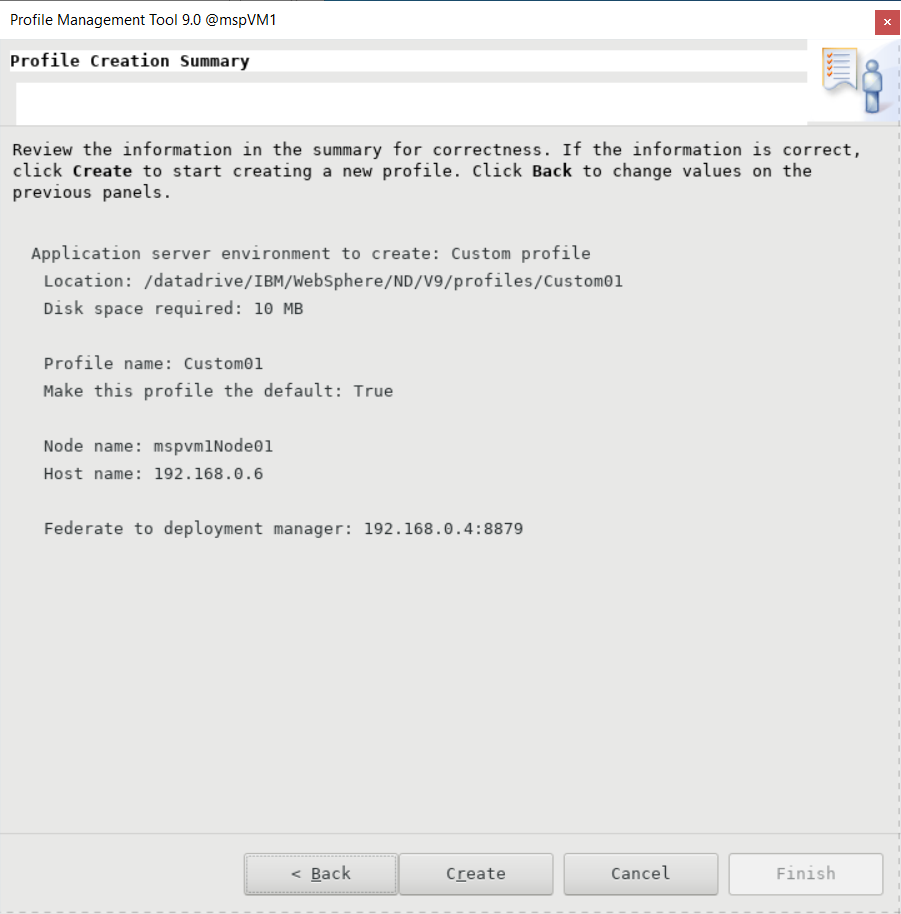

No painel Nome e Localização do Perfil, introduza o nome e a localização do seu perfil. Neste exemplo, o nome do perfil é

Custom01. A localização depende da sua versão do WAS:- No WAS V9, o local é /datadrive/IBM/WebSphere/ND/V9/profiles/Custom01.

- No WAS V8.5, o local é /datadrive/IBM/WebSphere/ND/V85/profiles/Custom01.

Quando terminar, selecione Avançar.

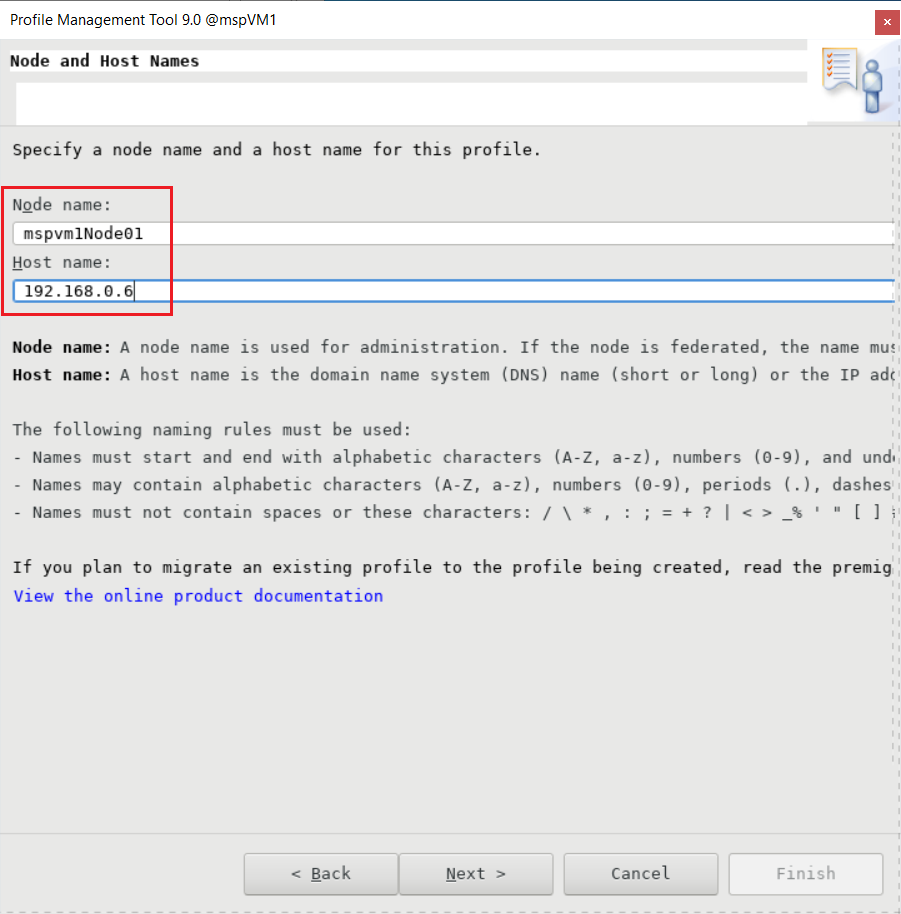

No painel Nomes de Nó e Host, insira o nome do nó e o host. O valor do host é o endereço IP privado de

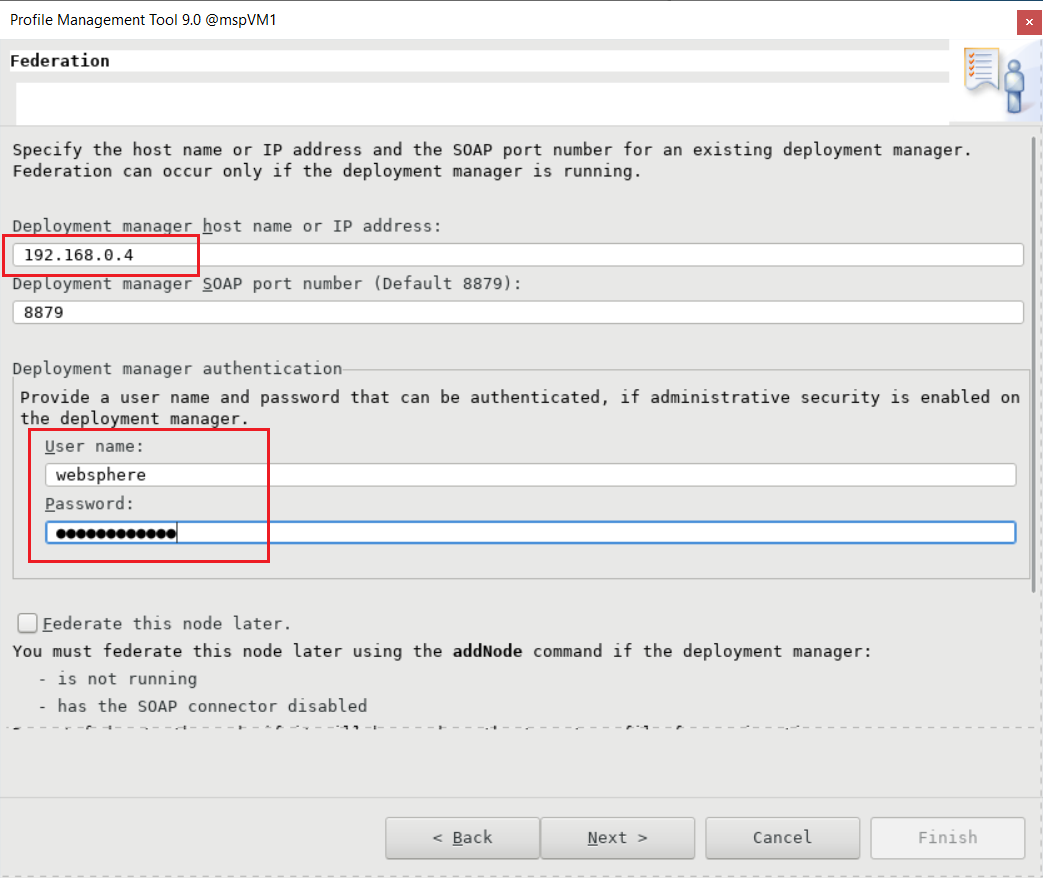

mspVM1. Neste exemplo, o host é192.168.0.6e o nome do nó émspvm1Node01. Quando terminar, selecione Avançar.No painel Federação, insira o nome do host e a autenticação do gerenciador de implantação. Para o nome do host ou endereço IP do gerenciador de implementação, o valor é o endereço IP privado do

adminVM, que está192.168.0.4aqui. Para autenticação do gerenciador de implementação, neste exemplo, o nome de usuário éwebspheree a senha éSecret123456. Quando terminar, selecione Avançar.Para o certificado de segurança (parte 1), insira seu certificado, se tiver um. Este exemplo usa o certificado autoassinado padrão. Em seguida, selecione Seguinte.

Para o certificado de segurança (parte 2), insira seu certificado, se tiver um. Este exemplo usa o certificado autoassinado padrão. Em seguida, selecione Seguinte.

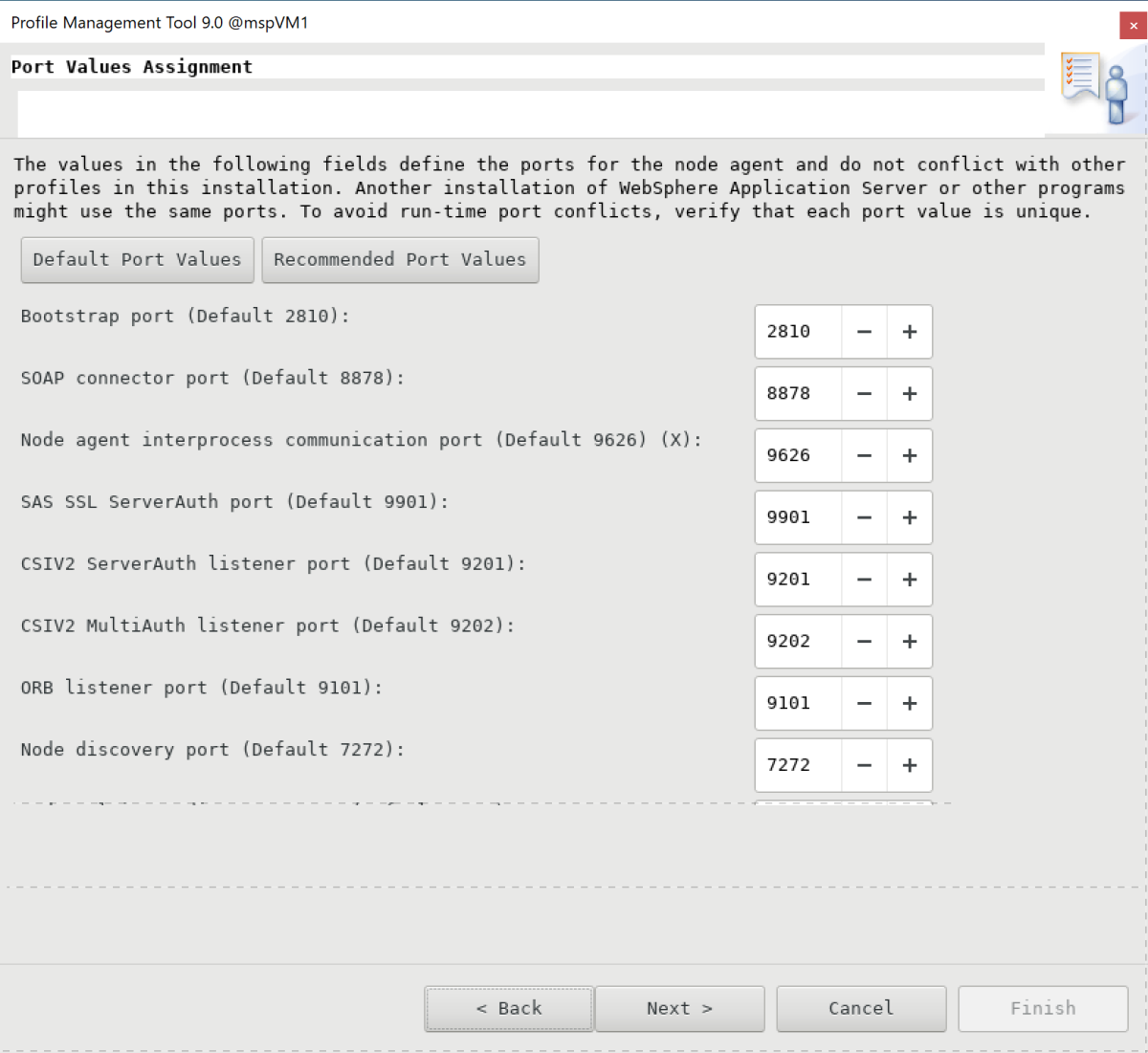

No painel Atribuição de Valores de Porta, mantenha as portas padrão e selecione Avançar.

No painel Resumo da Criação de Perfil , verifique se as informações estão corretas e selecione Criar.

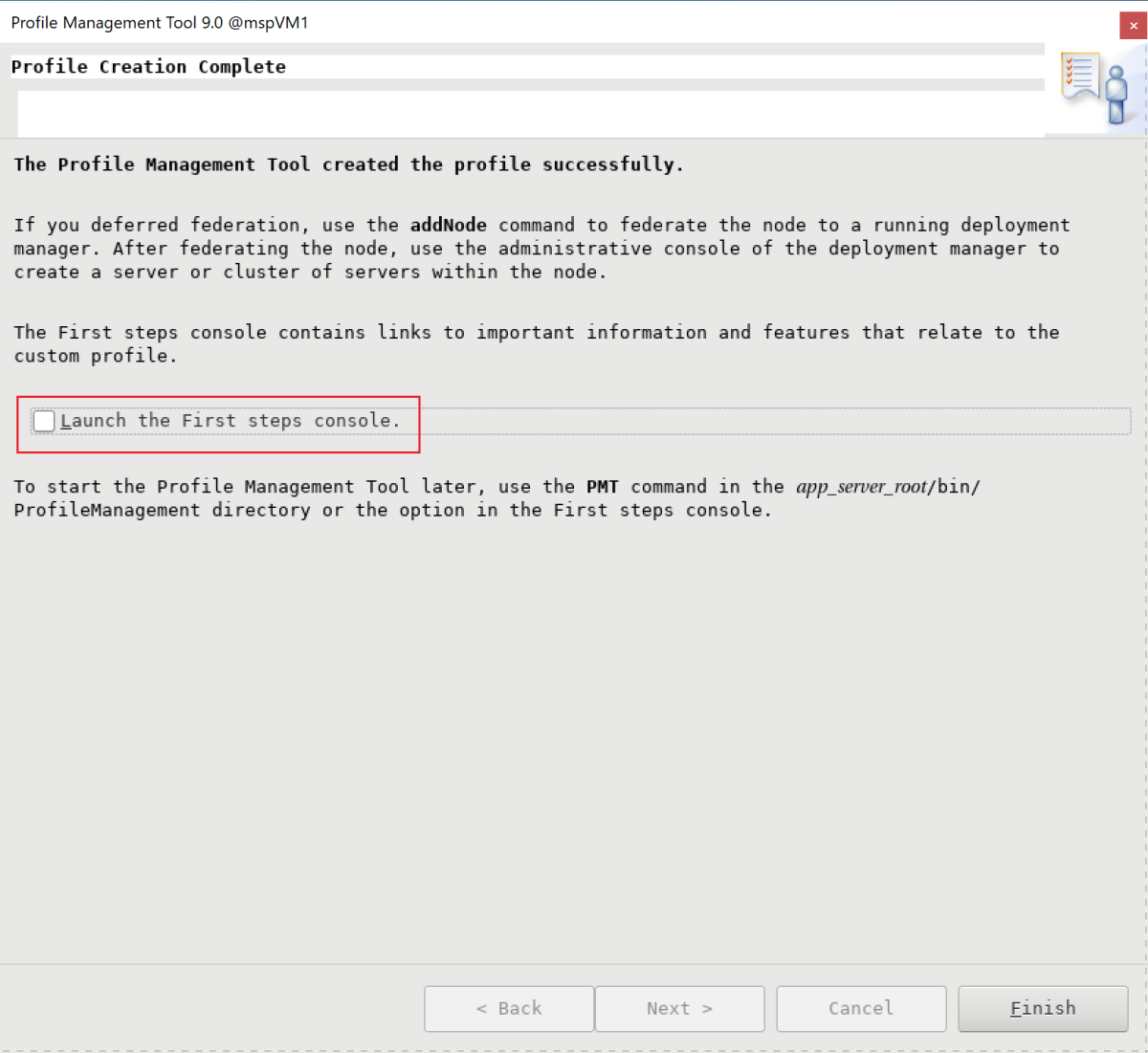

Leva um tempo para criar o perfil personalizado. No painel Criação de Perfil Concluída , desmarque a caixa de seleção Iniciar o console Primeiras etapas. Em seguida, selecione Concluir para concluir a criação do perfil e feche a Ferramenta de Gerenciamento de Perfil.

Para iniciar o servidor automaticamente na inicialização, crie um serviço Linux para o processo. Os comandos a seguir criam um serviço Linux para iniciar

nodeagent:export PROFILE_PATH=/datadrive/IBM/WebSphere/ND/V9/profiles/Custom01 # Configure SELinux so systemctl has access on server start/stop script files. semanage fcontext -a -t bin_t "${PROFILE_PATH}/bin(/.*)?" restorecon -r -v ${PROFILE_PATH}/bin # Add service to start nodeagent. ${PROFILE_PATH}/bin/wasservice.sh -add mspvm1Node01 -servername nodeagent -profilePath ${PROFILE_PATH}Confirme se a seguinte saída aparece:

CWSFU0013I: Service [mspvm1Node01] added successfully.Se a saída não aparecer, solucione e resolva o problema antes de continuar.

Você criou um perfil personalizado e nodeagent está executando em mspVM1. Pare de ser o root usuário e feche a conexão SSH para mspVM1.

Configurar o perfil personalizado para mspVM2

Volte ao início da seção Configurar o perfil personalizado para mspVM1 e execute as mesmas etapas para mspVM2. Ou seja, onde quer que você tenha usado mspVM1 ou similar, faça o mesmo para mspVM2.

No painel Nomes de Nó e Host, insira mspvm2Node01 Nome do Nó e 192.168.0.7 Nome do Host.

Você preparou o perfil personalizado para dois servidores gerenciados: mspVM1 e mspVM2. Continue em frente para criar um cluster WAS.

Criar um cluster e iniciar servidores

Nesta seção, use o console IBM para criar um cluster WAS e iniciar servidores gerenciados usando o navegador no myWindowsVM. Certifique-se de que ainda está no seu computador Windows. Se não estiver, ligue-se remotamente ao myWindowsVM. Em seguida, use as seguintes etapas:

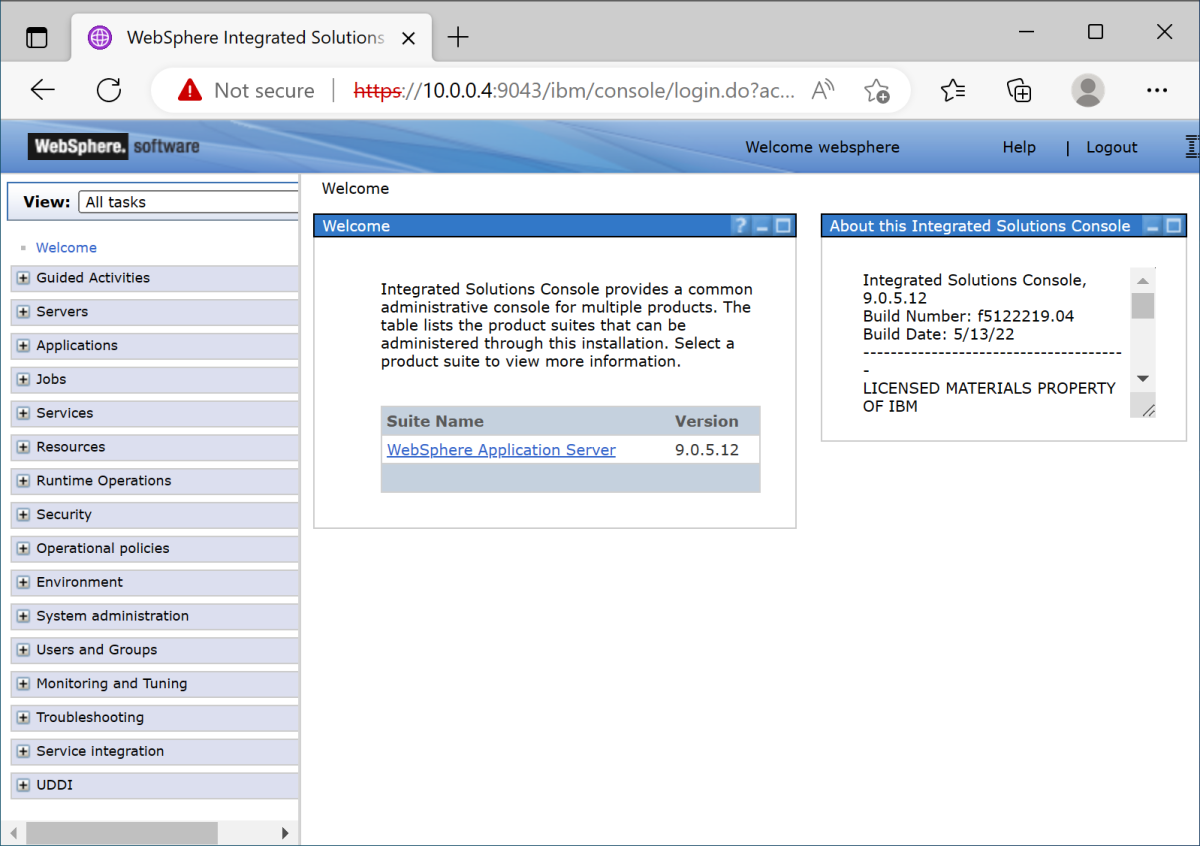

Abra o navegador Microsoft Edge e vá para

http://<adminvm-private-ip>:9060/ibm/console/. Neste exemplo, a URL do console IBM éhttp://192.168.0.4:9060/ibm/console/. Localize o painel de início de sessão. Inicie sessão na consola IBM utilizando o seu nome de utilizador administrativo e palavra-passe (websphere/Secret123456). Agora você pode administrar clusters e servidores.No painel de navegação, selecione > de aplicativos. Em seguida, selecione Novo para criar um novo cluster.

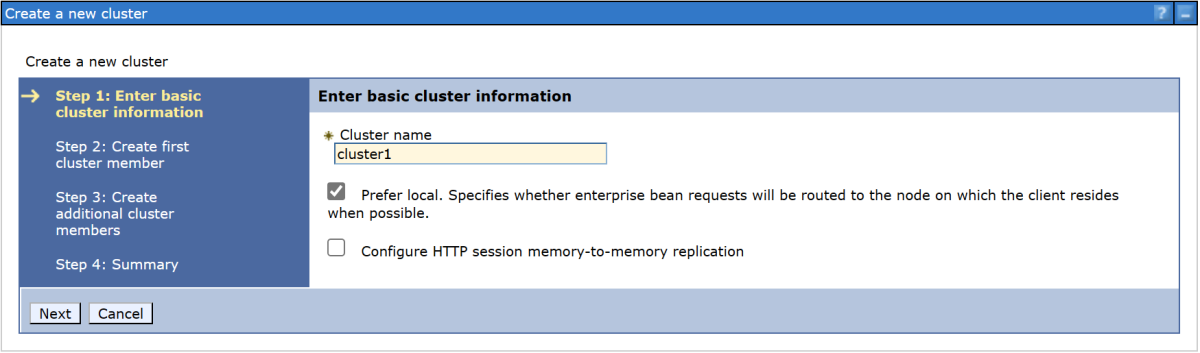

Na caixa de diálogo Criar um novo cluster, para Etapa 1: Inserir informações básicas do cluster, insira o nome do cluster. Neste exemplo, o nome do cluster é

cluster1. Quando terminar, selecione Avançar.Para a Etapa 2: Criar primeiro membro do cluster, insira o nome do

mspvm1Node01membro e selecione o nó . Neste exemplo, o nome do membro émsp1. O nó depende da sua versão do WAS:- No WAS V9, o nó é

mspvm1Node01 (ND 9.0.5.12). - No WAS V8.5, o nó é

mspvm1Node01 (ND 8.5.5.24).

Quando terminar, selecione Avançar.

- No WAS V9, o nó é

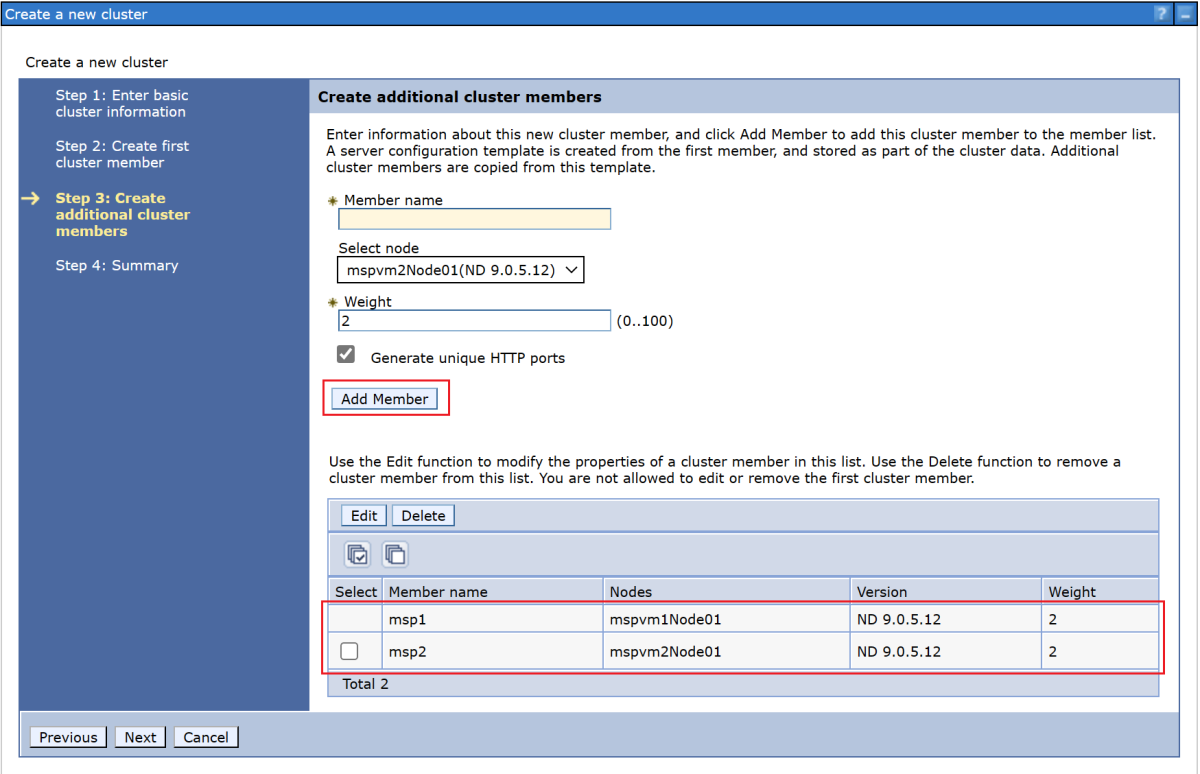

Para a Etapa 3: Criar membros adicionais do cluster, insira o nome do

mspvm2Node01segundo membro e selecione o nó . Neste exemplo, o nome do membro émsp2. O nó depende da sua versão do WAS:- No WAS V9, o nó é

mspvm2Node01 (ND 9.0.5.12). - No WAS V8.5, o nó é

mspvm2Node01 (ND 8.5.5.24).

- No WAS V9, o nó é

Selecione Adicionar Membro para adicionar o segundo nó. A tabela lista dois membros. Quando terminar, selecione Avançar.

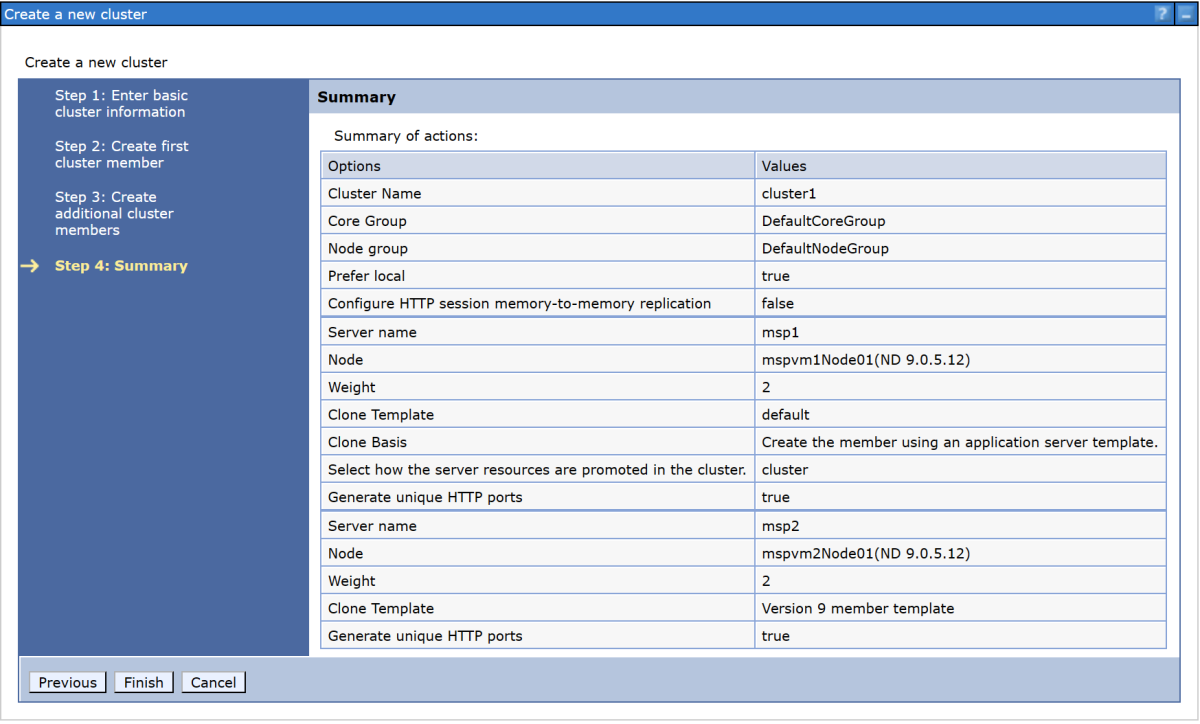

Para Etapa 4: Resumo, selecione Concluir.

Leva um tempo para criar o cluster. Depois que o cluster é criado,

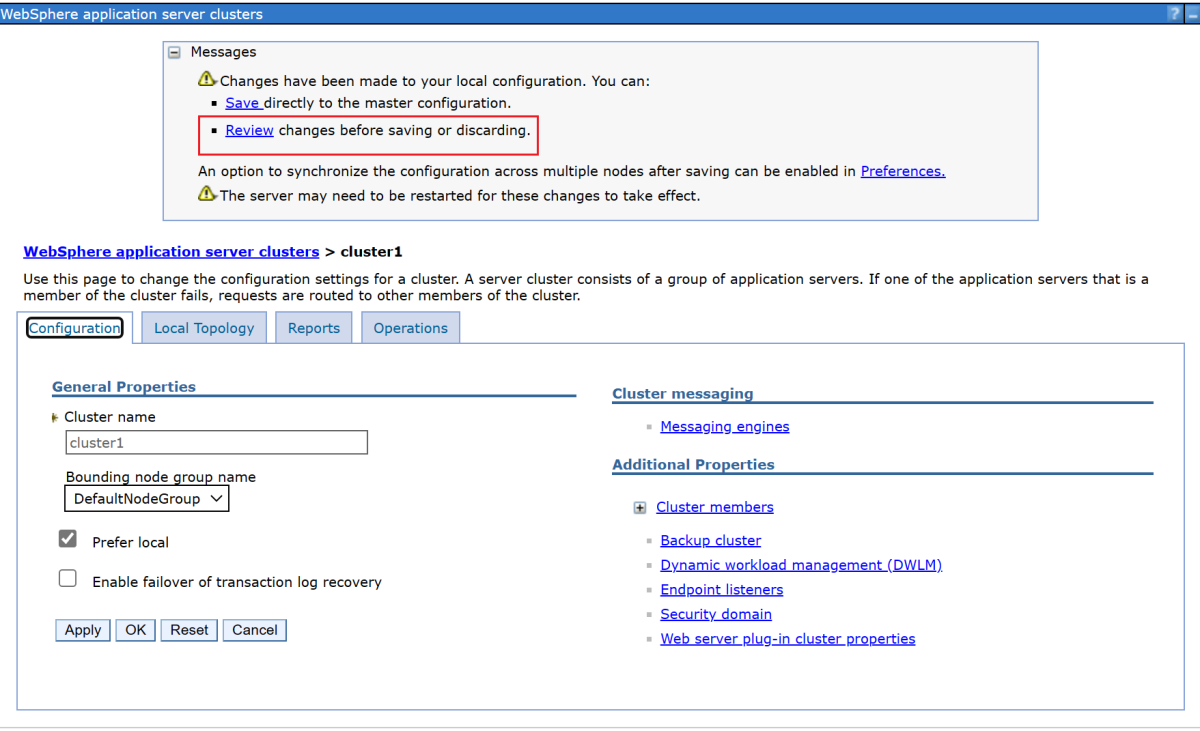

cluster1aparece na tabela.Selecione cluster1 e, em seguida, selecione Rever para rever as informações.

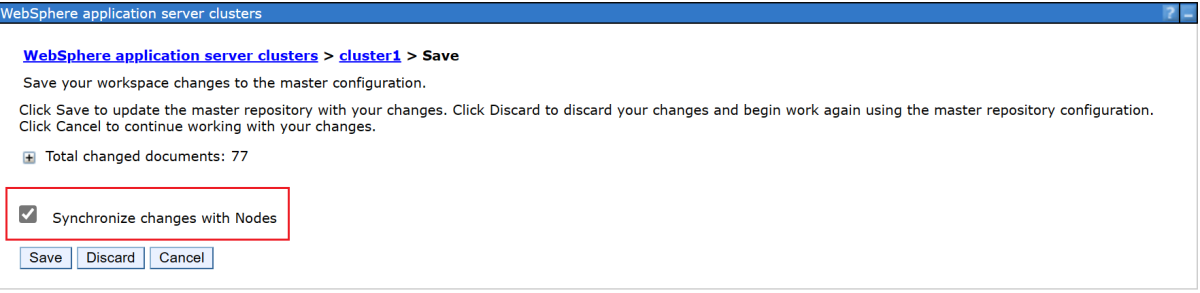

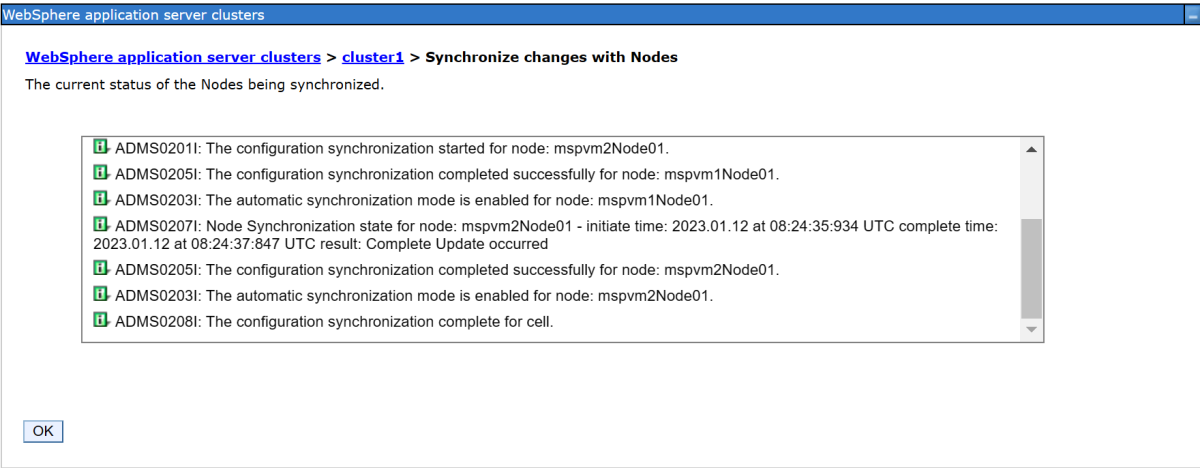

Selecione Sincronizar alterações com nós e, em seguida, selecione Salvar.

A criação deve terminar sem erros. Selecione OK para continuar.

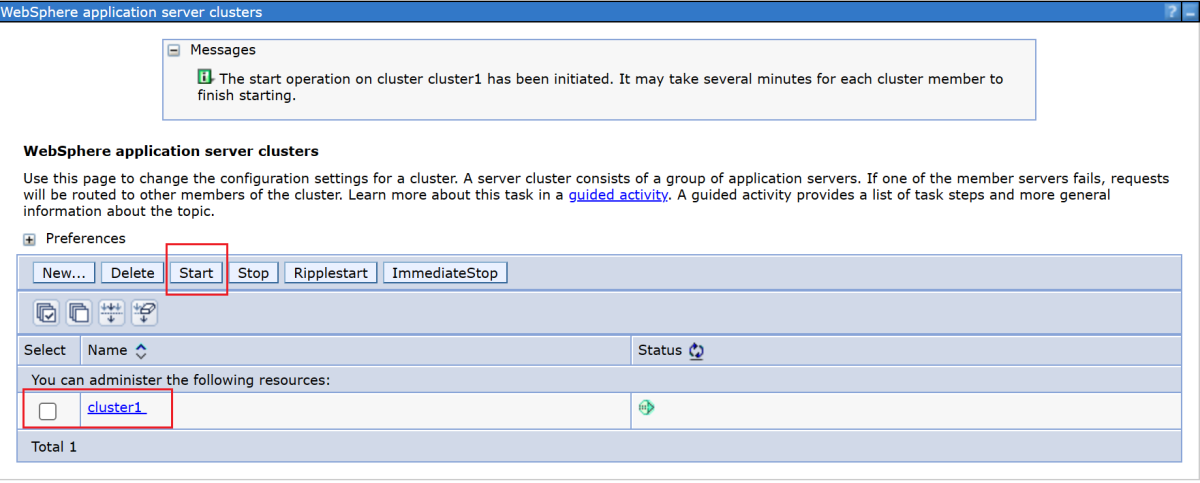

Selecione cluster1 na tabela e, em seguida, selecione o botão Iniciar para iniciar o cluster.

Leva um tempo para iniciar os dois servidores gerenciados. Na coluna Status, selecione o ícone de atualização (duas setas apontando uma para a outra) para atualizar o status.

Passe o cursor sobre o ícone de atualização. Quando a dica de ferramenta mostra Iniciado, você pode confiar que o cluster está formado. Continue a atualizar periodicamente e verificar até que a dica de ferramenta mostre Iniciado.

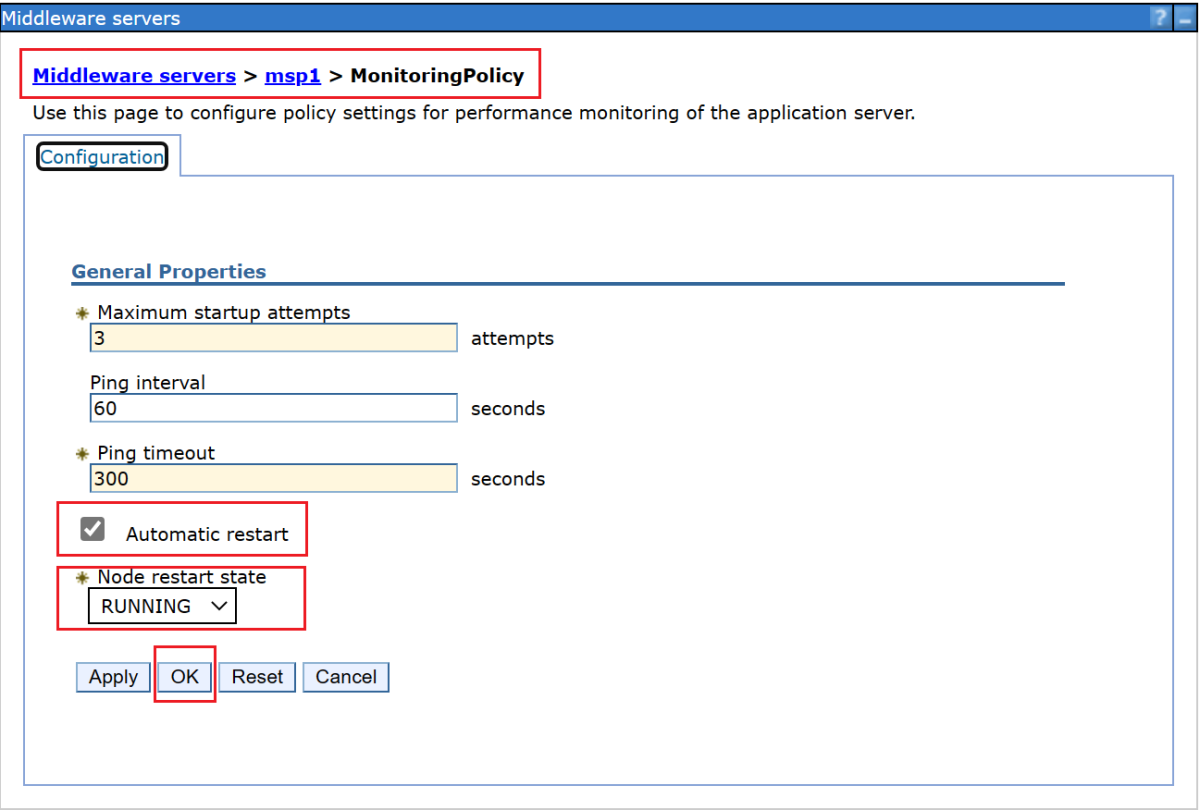

Use as etapas a seguir para definir as configurações da Diretiva de Monitoramento do Servidor de Aplicativos para iniciar automaticamente o servidor gerenciado após a inicialização do Agente de Nó.

Use as seguintes etapas para configurar

msp1:No painel de navegação, selecione Servidores, selecione Tipos de Servidor e, em seguida, selecione WebSphere Application Servers.

Selecione o hiperlink para o servidor

msp1de aplicativos .Na seção Infraestrutura do Servidor, selecione Java e gerenciamento de processos.

Selecione Política de monitoramento.

Verifique se a opção Reinicialização automática está selecionada e, em seguida, selecione EXECUTANDO como o estado de reinicialização do nó. Selecione OK.

Volte para o painel Serviços de middleware . No painel Mensagens, selecione o link Revisar e, em seguida, selecione Sincronizar alterações com nós. Selecione Salvar para salvar e sincronizar as alterações.

A seguinte mensagem é exibida:

The configuration synchronization complete for cell.Selecione OK para sair da configuração.

Use as seguintes etapas para configurar

msp2:- No painel de navegação, selecione Servidores, selecione Tipos de Servidor e, em seguida, selecione WebSphere Application Servers.

- Selecione o hiperlink para o servidor

msp2de aplicativos . - Na seção Infraestrutura do Servidor, selecione Java e gerenciamento de processos.

- Selecione Política de monitoramento.

- Verifique se a opção Reinicialização automática está selecionada e, em seguida, selecione EXECUTANDO como o estado de reinicialização do nó. Selecione OK.

- Volte para o painel Serviços de middleware . No painel Mensagens, selecione o link Revisar e, em seguida, selecione Sincronizar alterações com nós. Selecione Salvar para salvar e sincronizar as alterações.

- A seguinte mensagem é exibida:

The configuration synchronization complete for cell.Selecione OK para sair da configuração.

Você configurou cluster1 com dois servidores msp1 gerenciados e msp2. O cluster está instalado e em execução.

Implementar uma aplicação

Use as seguintes etapas para implantar o aplicativo:

Na consola administrativa onde iniciou sessão anteriormente, selecione Aplicações>Nova Aplicação e, em seguida, selecione Nova Aplicação Empresarial.

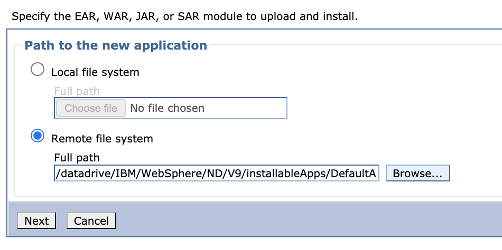

No painel seguinte, selecione Sistema de ficheiros remoto e, em seguida, selecione Procurar para navegar pelos sistemas de ficheiros dos servidores instalados.

Selecione o sistema que começa com adminvm. O sistema de arquivos da VM é exibido. A partir daí, selecione V9 (ou V85) e, em seguida, selecione installableApps.

Na lista de aplicativos disponíveis para instalação, selecione DefaultApplication.ear. Em seguida, selecione OK.

Você está de volta ao painel para selecionar o aplicativo. Selecione Seguinte.

Selecione Avançar para todas as etapas restantes no fluxo de trabalho Instalar novo aplicativo . Em seguida, selecione Concluir.

A seguinte mensagem deve aparecer:

Application DefaultApplication.ear installed successfully.Se essa mensagem não aparecer, solucione e resolva o problema antes de continuar.Selecione o link Salvar diretamente na configuração principal.

Você precisa iniciar o aplicativo. Vá para Aplicativos>Todos os Aplicativos. Marque a caixa de seleção DefaultApplication.ear, verifique se Action está definido como Start e selecione Submit Action.

Na tabela Todos os Aplicativos, na coluna Status, selecione o ícone de atualização. Depois de atualizar a tabela dessa forma, uma seta verde deve aparecer na coluna Status de DefaultApplication.ear.

O aplicativo agora está instalado no cluster do WAS.

Expor o WAS usando o Gateway de Aplicativo do Azure

Agora que você terminou de criar o cluster WAS em máquinas virtuais GNU/Linux, esta seção o orienta pelo processo de exposição do WAS à Internet usando o Gateway de Aplicativo do Azure.

Criar o gateway de aplicação

Use as seguintes etapas para criar o gateway de aplicativo:

Para expor o WAS à internet, você precisa de um endereço IP público. No shell com a CLI do Azure instalada, crie o endereço IP usando az network public-ip create, conforme mostrado no exemplo a seguir:

az network public-ip create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAGPublicIPAddress \ --allocation-method Static \ --sku Standard export APPGATEWAY_IP=$(az network public-ip show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAGPublicIPAddress \ --query '[ipAddress]' \ --output tsv)Crie o gateway de aplicativo para associar ao endereço IP. O exemplo a seguir cria um gateway de aplicativo com os servidores gerenciados do WebSphere no pool de back-end padrão:

az network application-gateway create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAppGateway \ --public-ip-address myAGPublicIPAddress \ --location eastus \ --capacity 2 \ --http-settings-port 80 \ --http-settings-protocol Http \ --frontend-port 80 \ --sku Standard_V2 \ --subnet wasGateway \ --vnet-name myVNet \ --priority 1001 \ --servers ${MSPVM1_IP} ${MSPVM2_IP}Os servidores gerenciados expõem suas cargas de trabalho com a porta

9080. Use os seguintes comandos para atualizarappGatewayBackendHttpSettingsespecificando a porta9080back-end e criando uma sonda para ela:az network application-gateway probe create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name clusterProbe \ --protocol http \ --host-name-from-http-settings true \ --match-status-codes 404 \ --path "/" az network application-gateway http-settings update \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name appGatewayBackendHttpSettings \ --host-name-from-backend-pool true \ --port 9080 \ --probe clusterProbeUse os seguintes comandos para provisionar uma regra de reescrita para redirecionamentos:

# Create a rewrite rule set. az network application-gateway rewrite-rule set create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name myRewriteRuleSet # Associated routing rules. az network application-gateway rule update \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name rule1 \ --rewrite-rule-set myRewriteRuleSet # Create a rewrite rule 1. az network application-gateway rewrite-rule create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-set-name myRewriteRuleSet \ --name myRewriteRule01 \ --sequence 100 \ --response-headers Location=http://${APPGATEWAY_IP}{http_resp_Location_2} # Create a rewrite rule condition. az network application-gateway rewrite-rule condition create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-name myRewriteRule01 \ --rule-set-name myRewriteRuleSet \ --variable "http_resp_Location" \ --ignore-case true \ --negate false \ --pattern "(https?):\/\/192.168.0.6:9080(.*)$" # Create a rewrite rule 2. az network application-gateway rewrite-rule create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-set-name myRewriteRuleSet \ --name myRewriteRule02 \ --sequence 100 \ --response-headers Location=http://${APPGATEWAY_IP}{http_resp_Location_2} # Create a rewrite rule condition. az network application-gateway rewrite-rule condition create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-name myRewriteRule02 \ --rule-set-name myRewriteRuleSet \ --variable "http_resp_Location" \ --ignore-case true \ --negate false \ --pattern "(https?):\/\/192.168.0.7:9080(.*)$"

Agora você pode acessar o aplicativo usando a URL que o comando a seguir produz:

echo "http://${APPGATEWAY_IP}/snoop/"

Nota

Este exemplo configura o acesso simples aos servidores WAS com HTTP. Se você quiser acesso seguro, configure a terminação TLS/SSL seguindo as instruções em TLS de ponta a ponta com o Application Gateway.

Este exemplo não expõe o console IBM via Application Gateway. Para acessar o console IBM, é possível usar a máquina myWindowsVM Windows ou atribuir um endereço IP público ao adminVM.

Se não quiser usar a caixa myWindowsVM de salto para acessar o console IBM, mas quiser expô-la a uma rede pública, use os seguintes comandos para atribuir um endereço IP público a adminVM:

# Create a public IP address.

az network public-ip create \

--resource-group $RESOURCE_GROUP_NAME \

--name myAdminVMPublicIPAddress \

--allocation-method Static \

--sku Standard

# Create a network security group.

az network nsg create \

--resource-group $RESOURCE_GROUP_NAME \

--name adminnsg

# Create an inbound rule for the network security group.

az network nsg rule create \

--resource-group $RESOURCE_GROUP_NAME \

--nsg-name adminnsg \

--name ALLOW_IBM_CONSOLE \

--access Allow \

--direction Inbound \

--source-address-prefixes '["*"]' \

--destination-port-ranges 9043 \

--protocol Tcp \

--priority 500

# Update the network adapter with the network security group.

az network nic update \

--resource-group $RESOURCE_GROUP_NAME \

--name adminVMVMNic \

--network-security-group adminnsg

# Update the network adapter with the public IP address.

az network nic ip-config update \

--resource-group $RESOURCE_GROUP_NAME \

--name ipconfigadminVM \

--nic-name adminVMVMNic \

--public-ip-address myAdminVMPublicIPAddress

export ADMIN_PUBLIC_IP=$(az network public-ip show \

--resource-group $RESOURCE_GROUP_NAME \

--name myAdminVMPublicIPAddress \

--query '[ipAddress]' \

--output tsv)

echo "IBM Console public URL: https://${ADMIN_PUBLIC_IP}:9043/ibm/console/"

Testar a configuração do cluster WAS

Você concluiu a configuração do cluster WAS e a implementação do aplicativo Java EE nele. Use as seguintes etapas para acessar o aplicativo para validar todas as configurações:

- Abra um browser.

- Vá para o aplicativo usando o URL

http://<gateway-public-ip-address>/snoop/. - Quando você atualiza continuamente o navegador, o aplicativo percorre as instâncias do servidor. Observe o valor do cabeçalho da solicitação do Host e observe que ele muda após o recarregamento várias vezes.

Clean up resources (Limpar recursos)

Você concluiu a configuração do cluster do WAS. As seções a seguir descrevem como remover os recursos que você criou.

Limpe a máquina Windows

Você pode remover a máquina myWindowsVM Windows usando os seguintes comandos. Como alternativa, você pode desligar a máquina Windows e continuar a usá-la como uma caixa de salto para tarefas de manutenção de cluster em andamento.

export WINDOWSVM_NIC_ID=$(az vm show \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myWindowsVM \

--query networkProfile.networkInterfaces[0].id \

--output tsv)

export WINDOWSVM_NSG_ID=$(az network nic show \

--ids ${WINDOWSVM_NIC_ID} \

--query networkSecurityGroup.id \

--output tsv)

export WINDOWSVM_DISK_ID=$(az vm show \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myWindowsVM \

--query storageProfile.osDisk.managedDisk.id \

--output tsv)

export WINDOWSVM_PUBLIC_IP=$(az network public-ip list \

-g ${RESOURCE_GROUP_NAME} --query [0].id \

--output tsv)

echo "deleting myWindowsVM"

az vm delete --resource-group ${RESOURCE_GROUP_NAME} --name myWindowsVM --yes

echo "deleting nic ${WINDOWSVM_NIC_ID}"

az network nic delete --ids ${WINDOWSVM_NIC_ID}

echo "deleting public-ip ${WINDOWSVM_PUBLIC_IP}"

az network public-ip delete --ids ${WINDOWSVM_PUBLIC_IP}

echo "deleting disk ${WINDOWSVM_DISK_ID}"

az disk delete --yes --ids ${WINDOWSVM_DISK_ID}

echo "deleting nsg ${WINDOWSVM_NSG_ID}"

az network nsg delete --ids ${WINDOWSVM_NSG_ID}

Limpe todos os recursos

Exclua abc1110rg usando o seguinte comando:

az group delete --name $RESOURCE_GROUP_NAME --yes --no-wait

Próximos passos

Para explorar opções para executar produtos WebSphere no Azure, consulte Quais são as soluções para executar a família de produtos WebSphere no Azure?