Conectar o Azure Front Door Premium a uma origem de Serviço de Aplicativo (Aplicativo Web) com Link Privado

Este artigo orienta você sobre como configurar a camada Premium do Azure Front Door para se conectar ao seu Serviço de Aplicativo (Aplicativo Web) de forma privada usando o serviço de Link Privado do Azure.

Pré-requisitos

- Uma conta do Azure com uma subscrição ativa. Crie uma conta gratuitamente.

Nota

Os pontos de extremidade privados exigem que seu plano do Serviço de Aplicativo atenda a alguns requisitos. Para obter mais informações, consulte Usando pontos de extremidade privados para o Azure Web App. Esse recurso não é compatível com os Slots do Serviço de Aplicativo

Iniciar sessão no Azure

Inicie sessão no portal do Azure.

Habilitar Link Privado para um Serviço de Aplicativo (Aplicativo Web) no Azure Front Door Premium

Nesta seção, você mapeia o serviço de Link Privado para um ponto de extremidade privado criado na rede privada do Azure Front Door.

No seu perfil do Azure Front Door Premium, em Configurações, selecione Grupos de origem.

Selecione o grupo de origem que contém a origem do Serviço de Aplicativo (Aplicativo Web) para a qual você deseja habilitar o Link Privado.

Selecione + Adicionar uma origem para adicionar uma nova origem do Serviço de Aplicativo (Aplicativo Web) ou selecione uma origem do Serviço de Aplicativo (Aplicativo Web) criada anteriormente na lista.

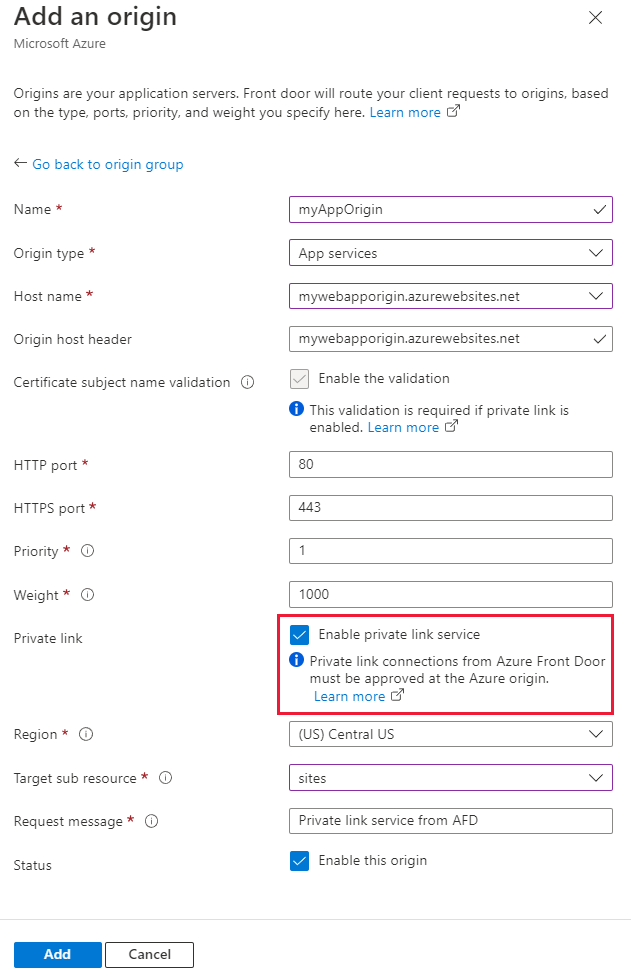

A tabela a seguir tem informações sobre quais valores selecionar nos respetivos campos ao habilitar o link privado com o Azure Front Door. Selecione ou insira as seguintes configurações para configurar o Serviço de Aplicativo (Aplicativo Web) com o qual você deseja que o Azure Front Door Premium se conecte de forma privada.

Definição Valor Nome Insira um nome para identificar a origem desse Serviço de Aplicativo (Aplicativo Web). Tipo de origem Serviços aplicacionais Nome do anfitrião Selecione o host na lista suspensa que você deseja como origem. Cabeçalho de anfitrião de origem Você pode personalizar o cabeçalho do host da origem ou deixá-lo como padrão. Porta HTTP 80 (predefinição) Porta HTTPS 443 (padrão) Prioridade Origens diferentes podem ter prioridades diferentes para fornecer origens primárias, secundárias e de backup. Espessura 1000 (padrão). Atribua pesos à sua origem diferente quando quiser distribuir tráfego. País/Região Selecione a região que é a mesma ou mais próxima da sua origem. Subrecurso de destino O tipo de subrecurso para o recurso selecionado anteriormente que seu ponto de extremidade privado pode acessar. Você pode selecionar site. Solicitar mensagem Mensagem personalizada para ver ao aprovar o ponto de extremidade privado. Selecione Adicionar para salvar sua configuração. Em seguida, selecione Atualizar para salvar as configurações do grupo de origem.

Aprovar a conexão de ponto de extremidade privado do Azure Front Door Premium a partir do Serviço de Aplicativo (Aplicativo Web)

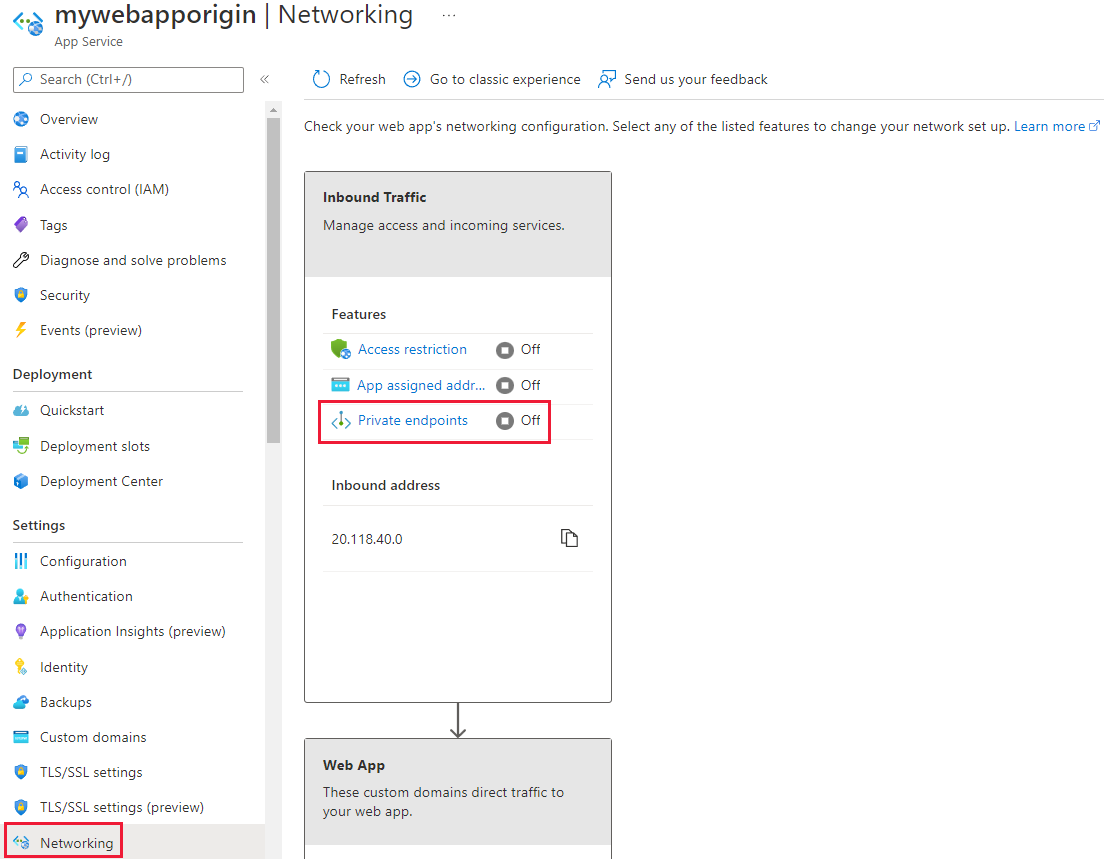

Vá para o Serviço de Aplicativo (Aplicativo Web) para o qual você configurou o Link Privado na última seção. Selecione Rede em Configurações.

Em Rede, selecione Configurar suas conexões de ponto de extremidade privadas.

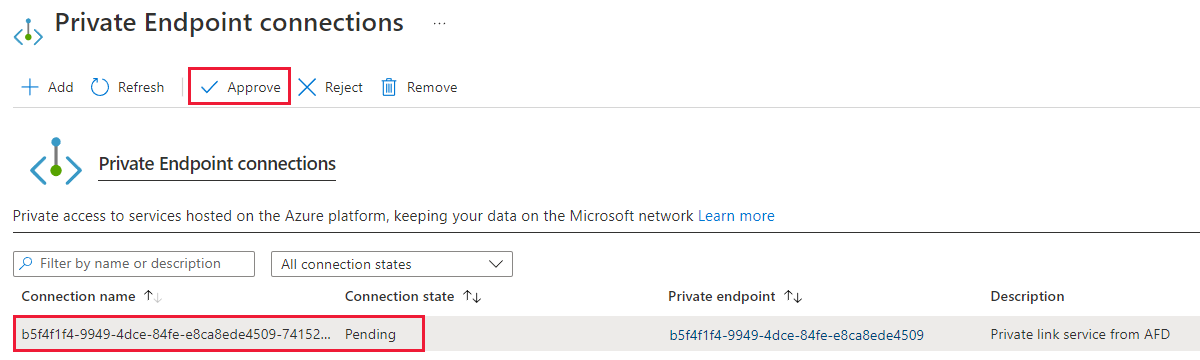

Selecione a solicitação de ponto de extremidade privado pendente do Azure Front Door Premium e selecione Aprovar.

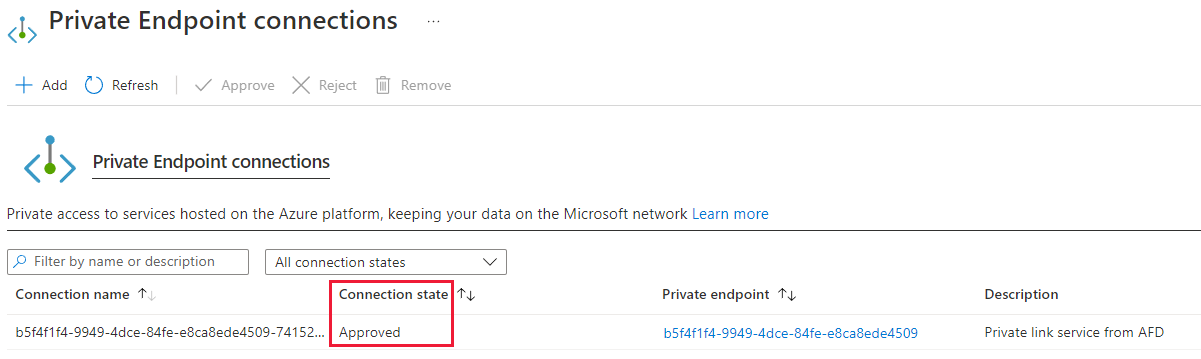

Uma vez aprovado, ele deve se parecer com a captura de tela a seguir. Leva alguns minutos para que a conexão se estabeleça completamente. Agora você pode acessar seu aplicativo Web do Azure Front Door Premium. O acesso direto ao aplicativo Web a partir da Internet pública é desativado depois que o ponto de extremidade privado é habilitado.

Próximos passos

Saiba mais sobre o serviço Private Link com o serviço de aplicativo.