Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo descreve a funcionalidade Insights (pré-visualização) no Azure Migrate, que fornece uma avaliação de segurança da infraestrutura e do inventário de software descoberto no seu centro de dados.

Principais benefícios do Insights: O que os usuários ganham

- Analise os riscos de segurança em seu datacenter no início do planejamento da migração.

- Planeie mitigação para resolver problemas de segurança e tornar a sua migração para o Azure fluida e segura.

- Identificar e planear a atualização de servidores Windows e Linux com sistema operativo sem suporte, software sem suporte e atualizações pendentes.

- Detete vulnerabilidades em servidores, bases de dados, aplicações web e software descoberto e tome medidas para remediar riscos.

- Identificar servidores sem software de segurança ou gestão de patches, e planear configurar Microsoft Defender for Cloud e Azure Update Manager.

- Rever e planear a atualização de bases de dados a funcionar em plataformas de base de dados fora de suporte e de aplicações web com tempos de execução fora de suporte.

Dados do Security Insights

O Azure Migrate foca-se atualmente num conjunto central de áreas de risco de segurança. Cada área corresponde a uma visão de segurança específica. A tabela a seguir resume os dados de insights disponíveis:

| Resource | Informações de segurança | Detalhes |

|---|---|---|

| Servers | Com riscos de segurança | Os servidores são sinalizados se tiverem pelo menos um dos seguintes riscos de segurança: Sistema operacional de fim de suporte, Software de fim de suporte, Vulnerabilidades conhecidas (CVEs), Software de gerenciamento de patches ou segurança ausente, Atualizações críticas ou de segurança pendentes |

| Fim do suporte ao SO | Servidores com sistema operativo com fim de suporte. | |

| Fim do suporte ao software | Servidores com software de fim de suporte descobertos no Azure Migrate. | |

| Com vulnerabilidades | Servidores com vulnerabilidade conhecida (CVE) no SO e no Software descoberto. | |

| Software de segurança em falta | Servidores sem qualquer software descoberto pertencente à categoria de software de segurança. | |

| Software de gerenciamento de patches ausente | Servidores sem qualquer software de gestão de patches descoberto. | |

| Atualizações pendentes | Servidores com atualizações ou patches pendentes. | |

| Programa informático | Com riscos de segurança | Software com pelo menos um dos riscos de segurança – fim do suporte, vulnerabilidades. |

| Fim do suporte | Software declarado fim do suporte pelo fornecedor. | |

| Com vulnerabilidades | Software com vulnerabilidade conhecida (CVE). | |

| Databases | Com riscos de segurança | Base de dados com pelo menos um dos riscos de segurança na plataforma de base de dados – fim do suporte, vulnerabilidades. |

| Fim do suporte | Bases de dados em plataformas que atingiram o fim do suporte. | |

| Com vulnerabilidades | Bases de dados com vulnerabilidade conhecida (CVE) na plataforma de base de dados. | |

| Aplicações Web | Com riscos de segurança | Aplicações web com pelo menos um dos riscos de segurança em framework/runtime – fim do suporte, vulnerabilidades. |

| Fim do suporte | Aplicações web com framework/tempo de execução que atingiram o fim de suporte. | |

| Com vulnerabilidades | Aplicações web com vulnerabilidade conhecida (CVE) em framework/runtime. |

Como são derivados os Insights

Azure Migrate identifica potenciais riscos de segurança no seu datacenter utilizando dados de inventário de software recolhidos através do processo de descoberta de appliances Azure Migrate. Quando executa uma detecção no seu ambiente no local, normalmente fornece credenciais de utilizador convidado para os seus servidores Windows e Linux. Isso permite que a ferramenta colete informações sobre o software instalado, a configuração do sistema operacional e as atualizações pendentes. O Azure Migrate processa estes dados para gerar informações essenciais de segurança sem necessidade de credenciais ou permissões adicionais.

Observação

O Azure Migrate não instala agentes adicionais nem faz uma análise profunda do seu ambiente. Os insights de segurança limitam-se aos dados de software e do sistema operativo descobertos através da descoberta rápida do dispositivo Azure Migrate. Ele analisa os dados de inventário de software coletados e faz referência cruzada com bancos de dados de vulnerabilidade e ciclo de vida de suporte disponíveis publicamente para destacar os riscos de segurança em seu datacenter.

Os riscos de segurança são derivados através de uma série de seguintes análises:

Fim do suporte: O Azure Migrate verifica as versões de sistema operativo, software, plataforma de base de dados e ambiente de execução da aplicação web descobertos em relação ao repositório público endoflife.date. Todos os dados de fim de vida útil são atualizados a cada 7 dias. Se o software for considerado o fim do suporte (o que significa que o fornecedor não fornece mais atualizações de segurança), ele o sinalizará como um risco de segurança. De forma semelhante, uma instância de base de dados é assinalada como risco de segurança se a plataforma de base de dados estiver no fim do suporte. Da mesma forma, uma aplicação web apresenta riscos de segurança quando é construída sobre um framework/runtime que já não é suportado. Identificar recursos não suportados cedo ajuda-o a planear atualizações ou mitigações como parte da sua migração para a cloud.

Vulnerabilidades: Azure Migrate identifica o software instalado e o sistema operativo (SO) de cada servidor. Mapeia o software descoberto, o sistema operativo, a plataforma de base de dados e o runtime da aplicação web para a nomenclatura CPE (Common Platform Enumeration) usando um modelo de IA, que fornece uma identificação única para cada versão. O Azure Migrate armazena apenas metadados de software (nome, editor, versão) e não recolhe qualquer informação específica da organização. Correlaciona os nomes dos CPE com os IDs CVE conhecidos (Vulnerabilidades e Exposições Comuns). Os IDs CVE são identificadores exclusivos atribuídos a vulnerabilidades de cibersegurança divulgadas publicamente e ajudam as organizações a identificar e rastrear vulnerabilidades de forma padrão. Consulte CVE para obter mais detalhes. As informações sobre IDs CVE e software relacionado vêm do National Vulnerability Database (NVD) disponível publicamente, gerenciado pelo NIST. Isto ajuda a identificar vulnerabilidades no software, sistema operativo, instância de base de dados e aplicação web. Cada vulnerabilidade é categorizada por nível de risco (Crítico, Alto, Médio, Baixo) com base na pontuação CVSS fornecida pela NVD. Esse recurso usa a API NVD, mas não é endossado nem certificado pela NVD. Todos os dados CVE do NVD são atualizados a cada 7 dias.

Atualizações pendentes para servidores: O Azure Migrate identifica máquinas que não estão totalmente corrigidas ou atualizadas com base nos metadados do Windows Update para servidores Windows e nos metadados do gestor de pacotes para servidores Linux. Ele também recupera a classificação dessas atualizações (Crítica, Segurança, Outras atualizações) e as mostra para uma análise mais aprofundada. O Azure Migrate atualiza os dados dos gestores de pacotes Windows Updates e Linux a cada 24 horas. Essa perceção aparece como Servidores com atualizações críticas e de segurança pendentes, indicando que o servidor não está totalmente corrigido e deve ser atualizado.

Software de segurança e gestão de patches em falta: Azure Migrate classifica o software processando o seu nome e editor em categorias e subcategorias pré-definidas. Saiba mais. Ele identifica servidores desprotegidos que não possuem software de Segurança e Conformidade identificados por meio do inventário de software. Por exemplo, se o inventário de software indicar um servidor sem software em categorias como antivírus, deteção de ameaças, SIEM, IAM ou gestão de patches, o Azure Migrate assinala o servidor como um potencial risco de segurança.

O Azure Migrate atualiza os insights de segurança sempre que atualiza os dados de inventário de software descobertos. A plataforma atualiza os insights quando executa uma nova descoberta ou quando o dispositivo Azure Migrate envia atualizações de inventário. Normalmente, você executa uma descoberta completa no início de um projeto e pode fazer novas varreduras periódicas antes de finalizar uma avaliação. Quaisquer alterações no sistema, tais como, novos patches ou software que cheguem ao fim da vida útil, refletir-se-ão nas informações de segurança atualizadas.

Calcular o número de riscos de segurança

Use a seguinte fórmula para calcular o número de riscos de segurança para um servidor:

Sinalizador de fim de suporte do SO + Sinalizador de fim de suporte de software + Número de vulnerabilidades + Número de atualizações críticas e de segurança pendentes + Sinalizador de software de segurança + Sinalizador de software de gerenciamento de patches

- Sinalizador de fim de suporte do SO = 1 se o sistema operacional do servidor estiver no fim do suporte; caso contrário, 0.

- Flag de fim de suporte do software = 1 se o software for fim de suporte; caso contrário, 0.

- Número de vulnerabilidades = Contagem de CVEs identificadas para o servidor.

- Número de atualizações críticas e de segurança pendentes = Atualizações pendentes para servidores Windows e Linux classificados como Críticos ou de Segurança.

- Sinalizador de software de segurança = 1 se nenhum software pertencente à categoria Segurança foi descoberto no servidor; caso contrário, 0.

- Sinalizador de software de gerenciamento de patches = 1 se nenhum software pertencente à subcategoria Gerenciamento de patches foi descoberto no servidor; caso contrário, 0.

De forma semelhante, o número de riscos de segurança para uma instância de base de dados é determinado pela soma de: indicador de fim de suporte da plataforma de base de dados + número de vulnerabilidades.

- Flag de fim de suporte da plataforma de base de dados = 1 se a plataforma de base de dados estiver no fim do suporte; caso contrário, 0.

- Número de vulnerabilidades = Número de CVEs identificados para a plataforma de Base de Dados.

Da mesma forma, o número de riscos de segurança para uma aplicação web é calculado como: Indicador de fim de suporte em tempo de execução + Número de vulnerabilidades

- Flag de fim de suporte do runtime = 1 se a versão de runtime da aplicação web estiver no fim de suporte; caso contrário, 0.

- Número de vulnerabilidades = Número de CVEs identificados para a versão em tempo de execução.

Observação

Os insights de segurança no Azure Migrate ajudam a orientar e destacar potenciais riscos de segurança no datacenter. Eles não devem ser comparados com ferramentas de segurança especializadas. Recomendamos a adoção de Azure serviços como Microsoft Defender for Cloud e Azure Update Manager para uma proteção abrangente do seu ambiente híbrido.

Pré-requisitos para revisar o Insights

Certifique-se de que os seguintes pré-requisitos sejam atendidos para gerar insights completos:

- Utilize a descoberta baseada em appliance no Azure Migrate para rever insights. Pode levar até 24 horas após a descoberta para gerar Insights. A descoberta baseada em importação não é suportada.

- Utilize um projeto existente ou crie um projeto Azure Migrate usando portal em qualquer uma das regiões públicas suportadas por Azure Migrate. Atualmente, esse recurso não é suportado em nuvens governamentais.

- Verifique se os recursos de descoberta de convidados estão habilitados no(s) dispositivo(s).

- Certifique-se de que não há problemas de descoberta de software. Vai a Action Center no projeto Azure Migrate para filtrar problemas para inventário de software.

- Certifique-se de que o inventário de software seja reunido ativamente para todos os servidores pelo menos uma vez nos últimos 30 dias.

Informações de revisão

Para analisar os insights no Azure Migrate:

Vai ao portal Azure Migrate.

Selecione o seu projeto em Todos os projetos.

No menu à esquerda, selecione Explorar inventário>Insights (pré-visualização) para revisar as informações de segurança do projeto selecionado. Esta página fornece um resumo dos riscos de segurança em servidores e software descobertos.

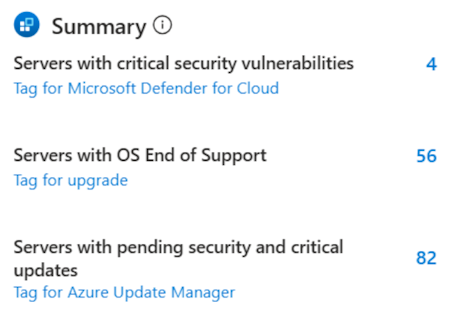

Selecione qualquer insight para rever mais detalhes. O cartão Resumo destaca os riscos críticos de segurança em seu datacenter que precisam de atenção imediata. Identifica:

- Servidores com vulnerabilidades críticas que beneficiam de ativar o Microsoft Defender for Cloud após a migração.

- Servidores que executam sistemas operacionais de fim de suporte, recomendando atualizações durante a migração.

- O número de servidores com atualizações críticas e de segurança pendentes, sugerindo remediação usando o Azure Update Manager após a migração. Pode marcar servidores com riscos críticos para apoiar um planeamento e mitigação eficazes durante a modernização para o Azure.

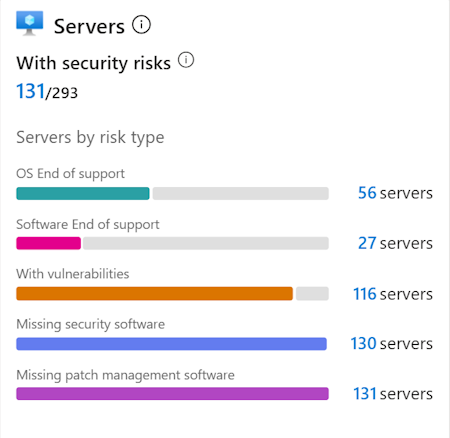

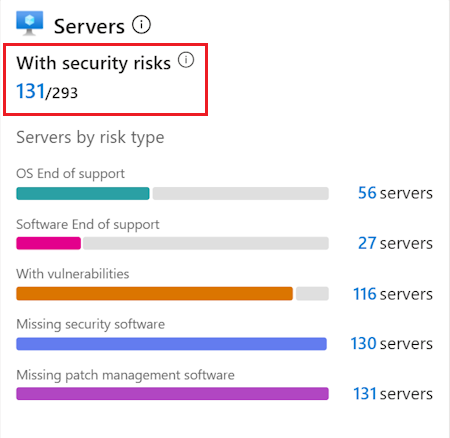

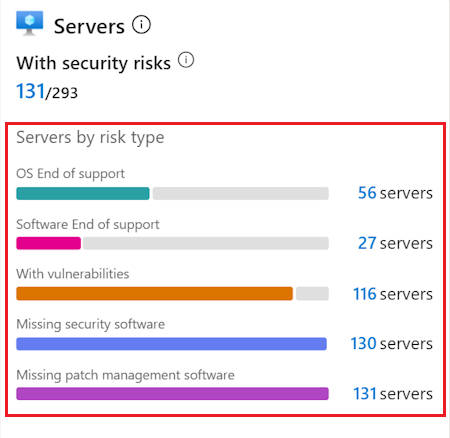

Revise a avaliação de risco do servidor

O cartão Servidores mostra um resumo de todos os servidores descobertos com riscos de segurança. Um servidor é considerado em risco se tiver pelo menos um dos seguintes problemas:

Sistema operacional de fim de suporte

Software de fim de suporte

Vulnerabilidades conhecidas (CVEs) no software ou SO instalado

Software de segurança ou de gestão de patches em falta

Atualizações críticas ou de segurança pendentes

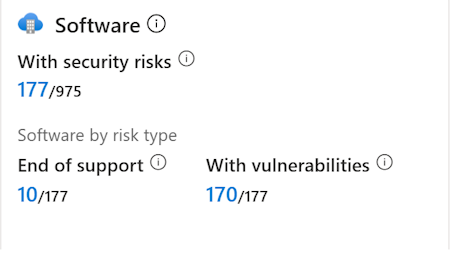

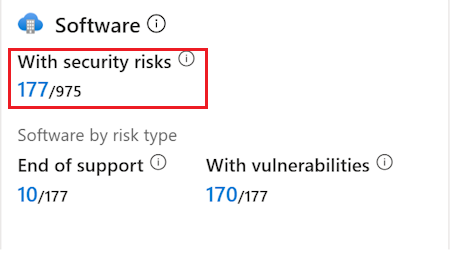

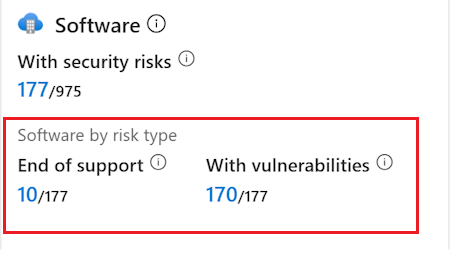

Rever a avaliação de risco do software

O cartão de software mostra um resumo de todo o software descoberto com riscos de segurança. O software é assinalado como em risco se estiver no fim do suporte ou tiver vulnerabilidades conhecidas (CVEs). O cartão exibe o número de software de fim de suporte e software com vulnerabilidades como frações do total de software com riscos de segurança.

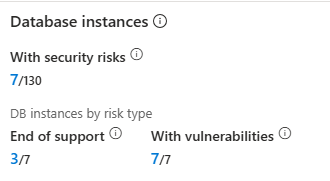

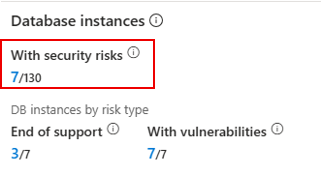

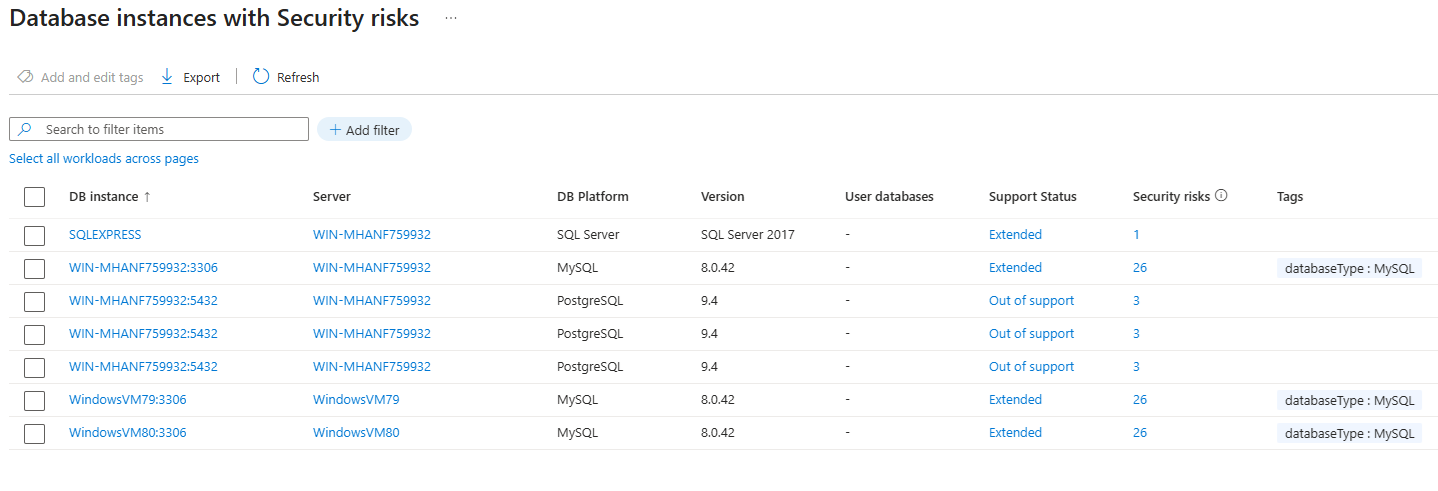

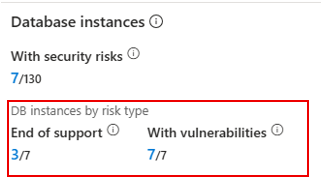

Revisão da avaliação de risco da base de dados

O cartão de instâncias da base de dados mostra um resumo de todas as instâncias da base de dados com riscos de segurança. A instância da base de dados é sinalizada como em risco se a sua plataforma de base de dados estiver em fim de suporte ou tiver vulnerabilidades conhecidas (CVEs). O cartão mostra o número de instâncias de base de dados na plataforma de fim de suporte e instâncias de base de dados com vulnerabilidades como frações do total de instâncias de base de dados com riscos de segurança.

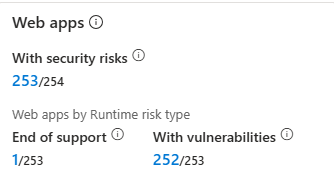

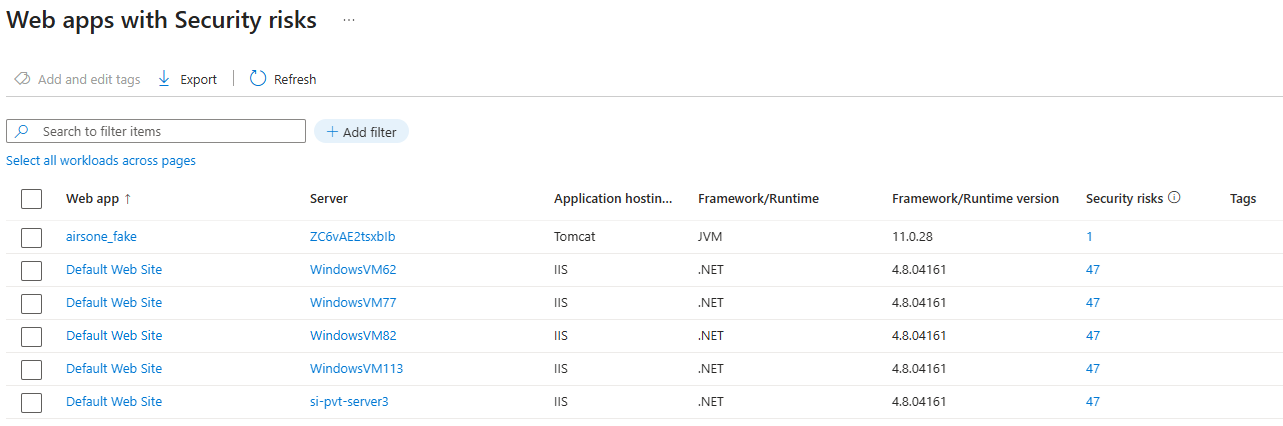

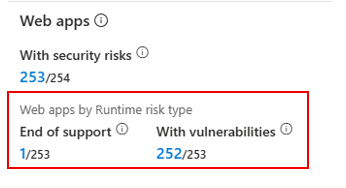

Rever a avaliação de risco de aplicações Web

O cartão de aplicações web mostra um resumo de todas as aplicações web com riscos de segurança. A aplicação web é assinalada como em risco se o seu tempo de execução estiver no fim do suporte ou tiver vulnerabilidades conhecidas (CVEs). O cartão mostra o número de aplicações web cujo ambiente de execução atingiu o fim do suporte e aplicações web com vulnerabilidades, apresentadas como frações do total de aplicações web com riscos de segurança.

Analise as informações de segurança detalhadas

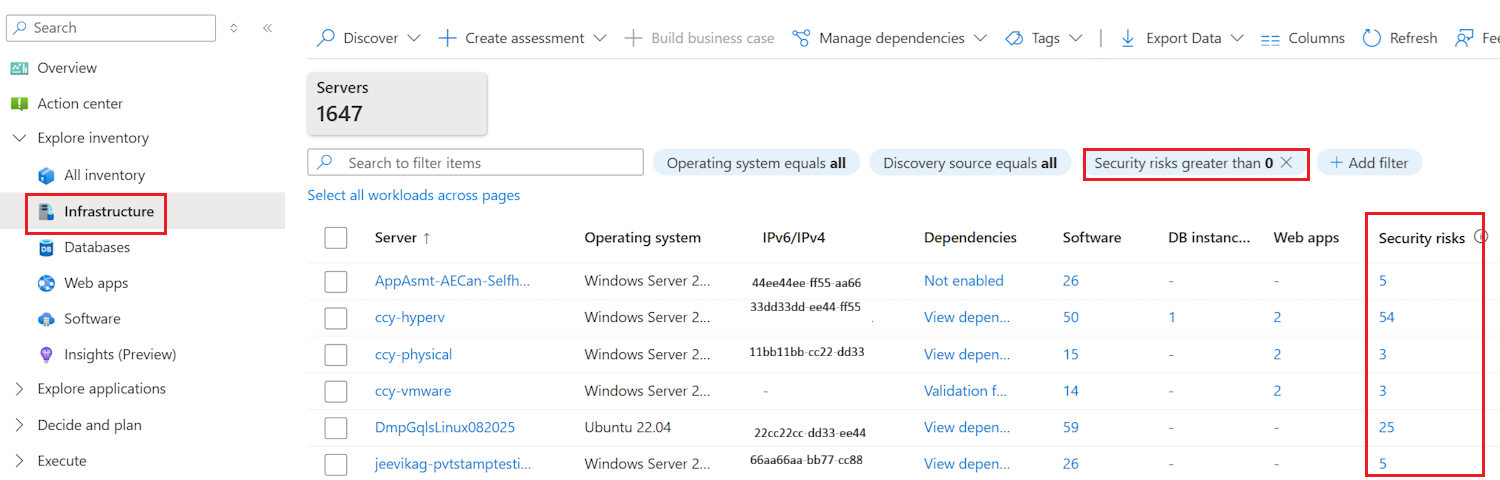

Para rever os riscos de segurança detalhados para Servidores, Software, instâncias de Base de Dados e aplicações Web, execute as seguintes ações:

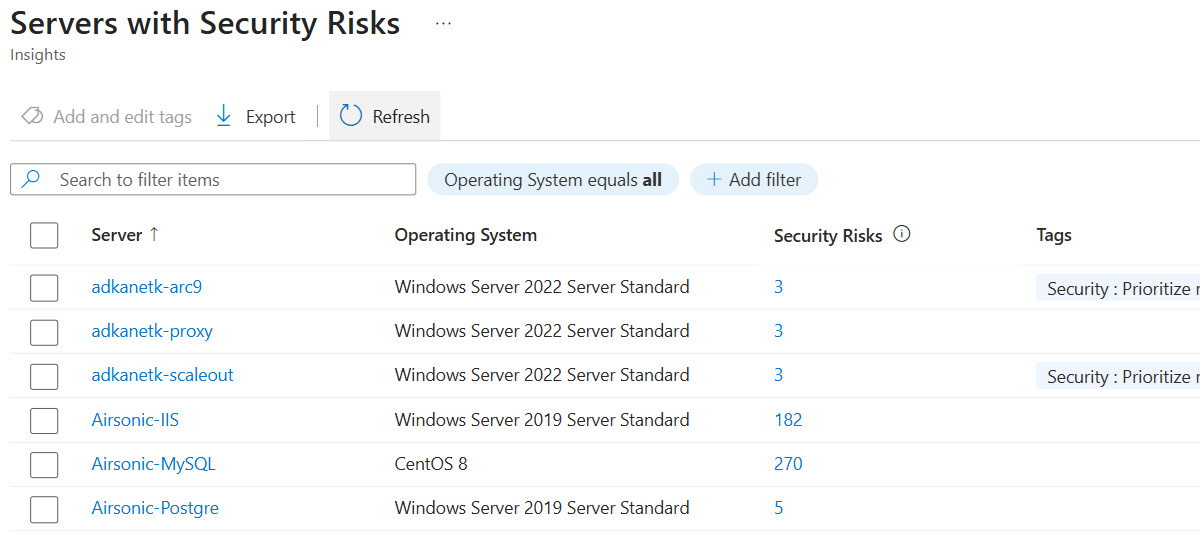

Revise servidores com riscos de segurança

Para analisar os riscos de segurança detalhados para servidores, siga estas etapas:

Vai ao painel de Insights (pré-visualização).

No cartão Servidores, selecione o link que mostra o número de servidores com riscos de segurança.

Você pode exibir a lista detalhada de servidores descobertos, aplicar tags para dar suporte ao planejamento de migração e exportar os dados do servidor como um arquivo .csv.

Ver servidores por risco de segurança

Para exibir servidores com riscos de segurança específicos, vá para o painel Insights (visualização ). Na placa Servidores, você vê e seleciona uma lista detalhada dos servidores afetados pelos seguintes problemas:

- Sistemas operacionais de fim de suporte

- Software de fim de suporte

- Vulnerabilidades conhecidas (CVEs) em software ou sistemas operacionais instalados

- Ferramentas de segurança ou de gestão de patches em falta

Como alternativa, pode filtrar servidores com riscos de segurança nos painéis Explorar inventário> e Explorar inventárioInfraestrutura.

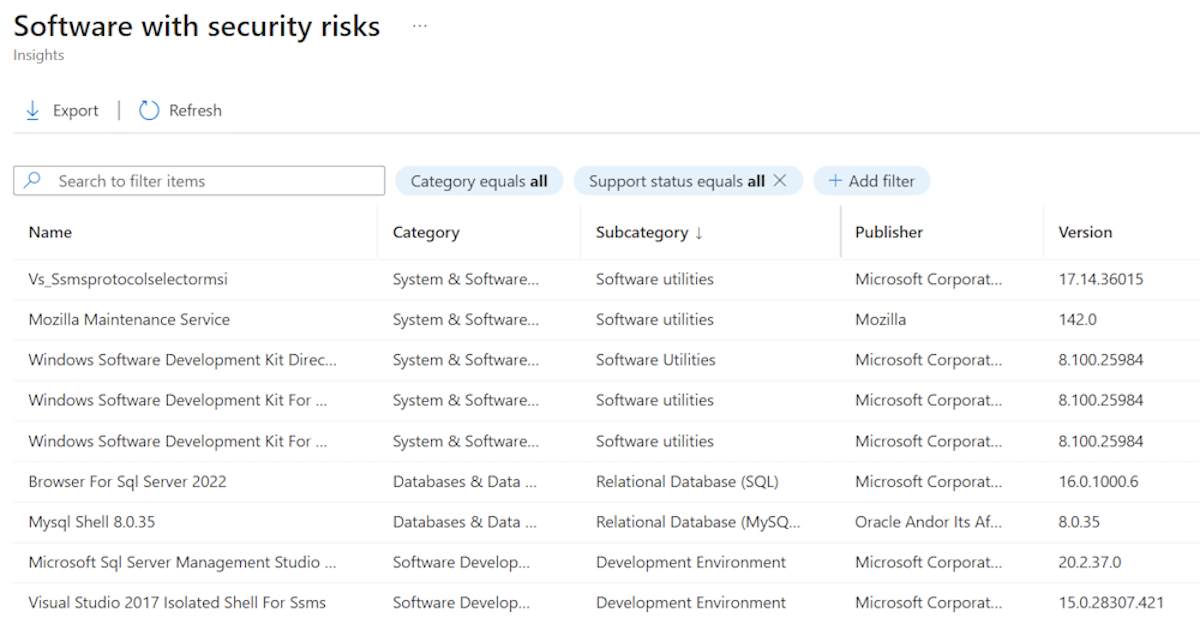

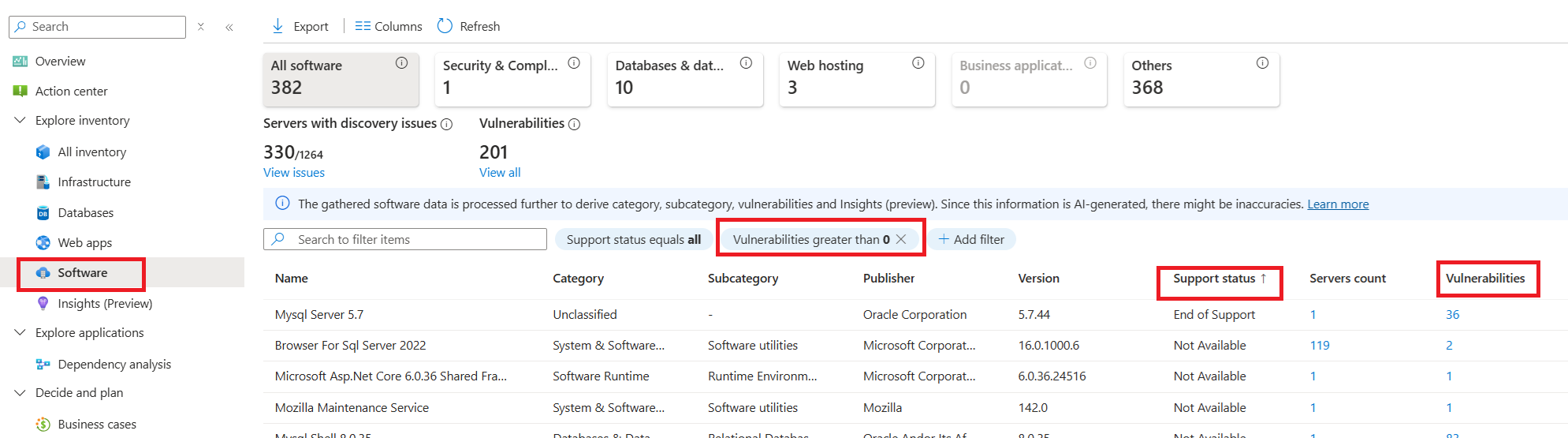

Revise o software com riscos de segurança

Para analisar o software com riscos de segurança identificados, siga estes passos:

Vai ao painel de Insights (pré-visualização).

Na placa de software , selecione o link que mostra o número de itens de software com riscos de segurança.

Você pode exibir a lista detalhada de software descoberto, examinar metadados associados e exportar os dados como um arquivo de .csv.

Para visualizar software com riscos de segurança específicos, vá para o painel Insights (visualização). Aqui, vê uma lista detalhada do software afetado devido aos seguintes problemas:

- Status de fim de suporte

- Vulnerabilidades conhecidas (CVEs)

Como alternativa, você pode filtrar software de fim de suporte e software com vulnerabilidades conhecidas no painel Explorar software de inventário>.

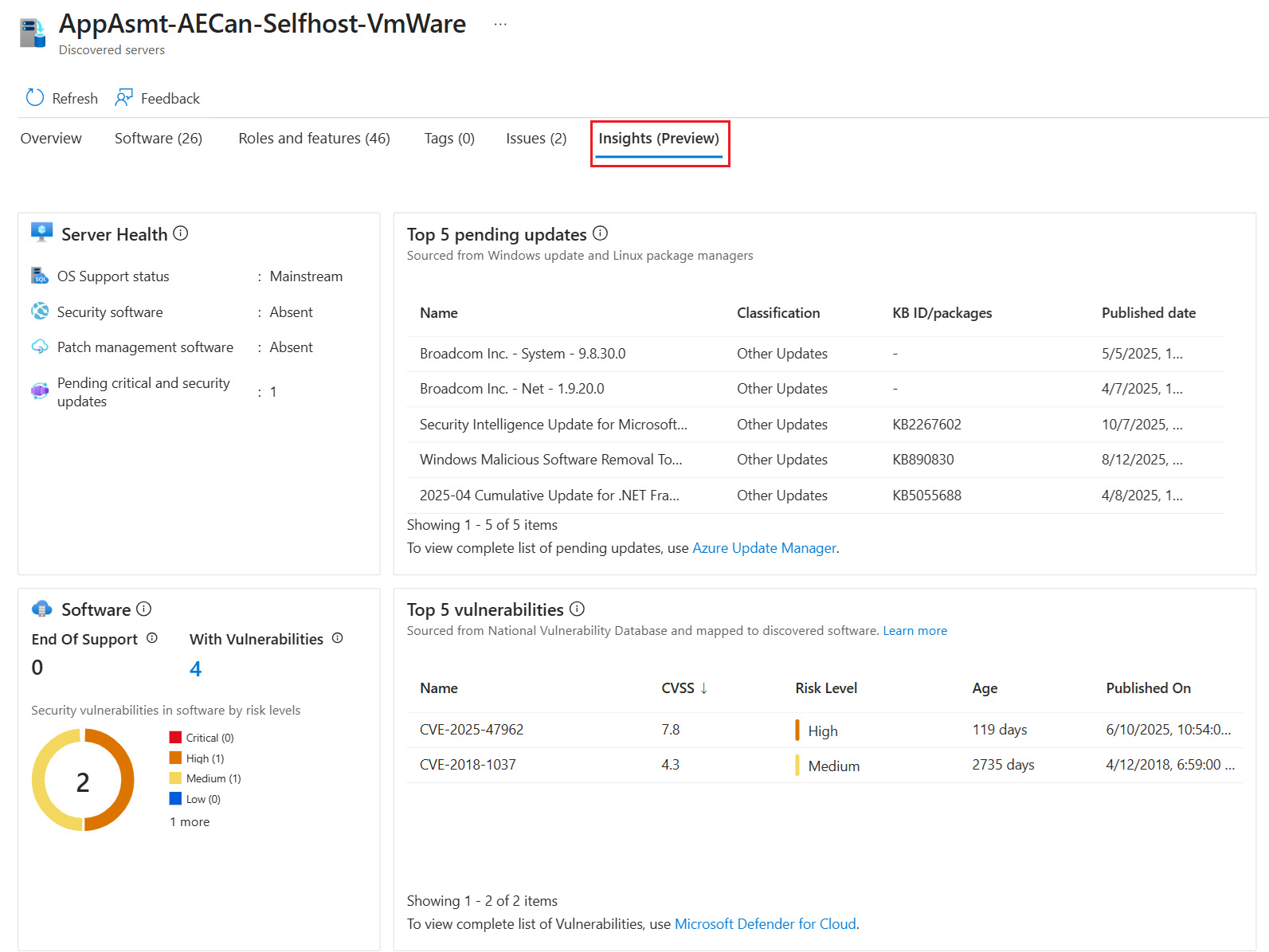

Reveja as Informações de Segurança detalhadas para um servidor

Para visualizar informações de segurança detalhadas para um servidor específico:

Vá para o painel Infraestrutura no menu esquerdo e selecione o servidor que deseja revisar.

Selecione a guia Insights (visualização). A guia exibe informações de segurança para o servidor selecionado, incluindo:

- Status de suporte do sistema operacional

- Presença de software de segurança e gestão de patches

- Atualizações críticas e de segurança pendentes

- Software de fim de suporte

- Software com vulnerabilidades conhecidas (CVEs)

- O resumo das cinco principais atualizações pendentes e das cinco principais vulnerabilidades é fornecido para ajudar a priorizar a correção.

Rever instâncias de base de dados com riscos de segurança

Para rever instâncias de Base de Dados com riscos de segurança identificados, siga estes passos:

Vai ao painel de Insights (pré-visualização).

No cartão de instâncias da base de dados , selecione o link que mostra o número de instâncias da base de dados com riscos de segurança.

Pode consultar a lista detalhada de instâncias da base de dados, examinar os metadados associados e exportar os dados como um ficheiro .csv.

Para visualizar instâncias de base de dados com riscos de segurança específicos, vá ao painel Insights (pré-visualização). Aqui, vê uma lista detalhada das instâncias da base de dados afetadas devido aos seguintes problemas:

- Plataforma de base de dados de fim de suporte

- Vulnerabilidades conhecidas (CVEs) na plataforma de bases de dados

Consulte Insights de Segurança detalhados para uma instância de base de dados

Para visualizar informações detalhadas de segurança para uma instância específica da Base de Dados:

- Vai ao painel de Bases de Dados no menu esquerdo e seleciona a instância da base de dados que queres rever.

- Selecione a aba Insights (preview). A aba apresenta insights de segurança para a instância de base de dados selecionada, incluindo:

- Estado do suporte à plataforma de base de dados

- Vulnerabilidades conhecidas (CVEs) na plataforma de bases de dados

Analise aplicações Web com riscos de segurança

Para analisar aplicações web com riscos de segurança identificados, siga estes passos:

Vai ao painel de Insights (pré-visualização).

No cartão de aplicações Web , selecione o link que mostra o número de aplicações Web com riscos de segurança.

Pode consultar a lista detalhada de aplicações Web, analisar os metadados associados e exportar os dados como um ficheiro .csv.

Para visualizar aplicações Web com riscos de segurança específicos, consulte o painel Insights (pré-visualização). Aqui, vê uma lista detalhada das aplicações Web afetadas devido aos seguintes problemas:

- Runtime/framework fora de suporte

- Vulnerabilidades conhecidas (CVEs) em runtime/framework

Consulte Insights de Segurança detalhados para uma aplicação Web

Para ver informações detalhadas de segurança para uma aplicação Web específica:

- Vá ao painel de aplicações web no menu esquerdo e selecione a aplicação web que quer rever.

- Selecione o separador Insights (pré-visualização). O separador apresenta informações de segurança para a aplicação web selecionada, incluindo:

- Estado de suporte em tempo de execução

- Vulnerabilidades conhecidas (CVEs) em tempo de execução

Gerenciar permissões para Informações de Segurança

As informações de segurança são ativadas por padrão para todos os usuários. Para gerenciar o acesso, crie funções personalizadas e remova as seguintes permissões:

| Resource | Permissions | Description |

|---|---|---|

| Atualizações pendentes | Microsoft.OffAzure/hypervSites/machines/inventoryinsights/pendingupdates/* |

Leia as atualizações pendentes do site Hyper-V |

Microsoft.OffAzure/serverSites/machines/inventoryinsights/pendingupdates/* |

Ler atualizações pendentes do servidor físico local | |

Microsoft.OffAzure/vmwareSites/machines/inventoryinsights/pendingupdates/* |

Leia as atualizações pendentes da máquina VMware | |

| Vulnerabilidades | Microsoft.OffAzure/hypervSites/machines/inventoryinsights/vulnerabilities/* |

Ler vulnerabilidades da plataforma Hyper-V |

Microsoft.OffAzure/serverSites/machines/inventoryinsights/vulnerabilities/* |

Ler vulnerabilidades da localização do servidor físico | |

Microsoft.OffAzure/vmwareSites/machines/inventoryinsights/vulnerabilities/* |

Leia as vulnerabilidades da máquina VMware |

Pode também implementar funções incorporadas para o Azure Migrate para gerir o acesso a Insights. Mais informações

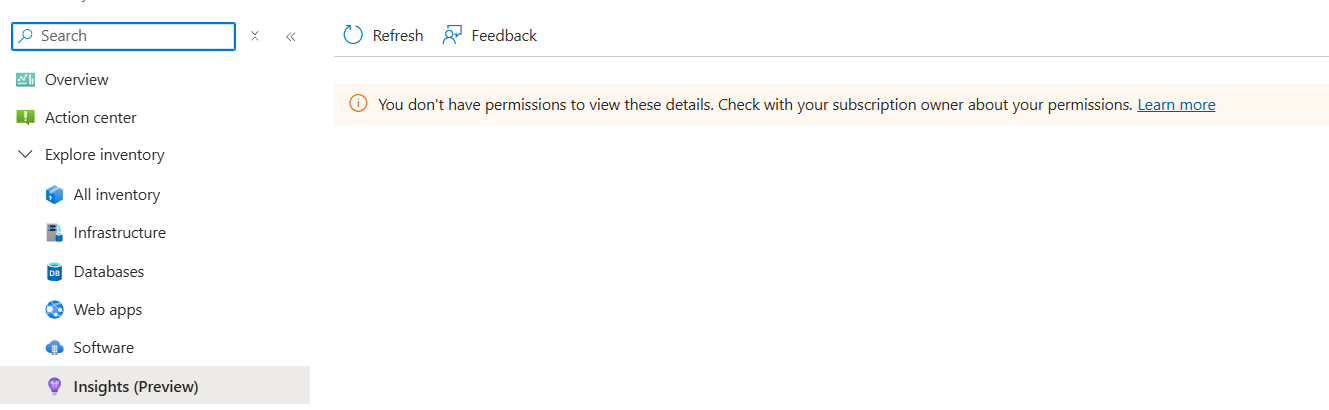

A mensagem de erro abaixo é exibida quando um usuário não tem permissões para exibir o Insights:

Observação

O status de suporte para sistemas operacionais e software é uma propriedade no nível da máquina. O acesso do usuário a essas informações é determinado pelas permissões atribuídas no nível da máquina.

Explore os serviços do Azure para mitigar riscos de segurança

A Azure oferece soluções integradas para identificar e mitigar riscos de segurança e reforçar a postura de segurança na cloud:

- Microsoft Defender for Cloud oferece gestão unificada de segurança e proteção avançada contra ameaças. Ele avalia continuamente os recursos em busca de configurações incorretas e vulnerabilidades, fornecendo recomendações acionáveis para fortalecer sua infraestrutura. Ao alinhar-se com as normas de conformidade do setor, garante que os seus recursos permanecem seguros e em conformidade.

- Azure Update Manager simplifica a atualização do sistema operativo sem infraestrutura adicional. Ele automatiza as agendas de atualização para minimizar os riscos de segurança de sistemas não corrigidos e oferece relatórios de conformidade detalhados. Com controle granular sobre implantações, ele ajuda a manter a integridade e a resiliência do sistema contra ameaças em evolução.

Próximos passos

- Saiba mais sobre permissões em Azure Migrate.

- Saiba mais sobre o custo de segurança no Business case.

- Saiba mais sobre Avaliações.