Validando a criptografia de dados para o Banco de Dados do Azure para MySQL

APLICA-SE A: Banco de Dados do Azure para MySQL - Servidor Único

Banco de Dados do Azure para MySQL - Servidor Único

Importante

O servidor único do Banco de Dados do Azure para MySQL está no caminho de desativação. É altamente recomendável que você atualize para o Banco de Dados do Azure para o servidor flexível MySQL. Para obter mais informações sobre como migrar para o Banco de Dados do Azure para servidor flexível MySQL, consulte O que está acontecendo com o Banco de Dados do Azure para Servidor Único MySQL?

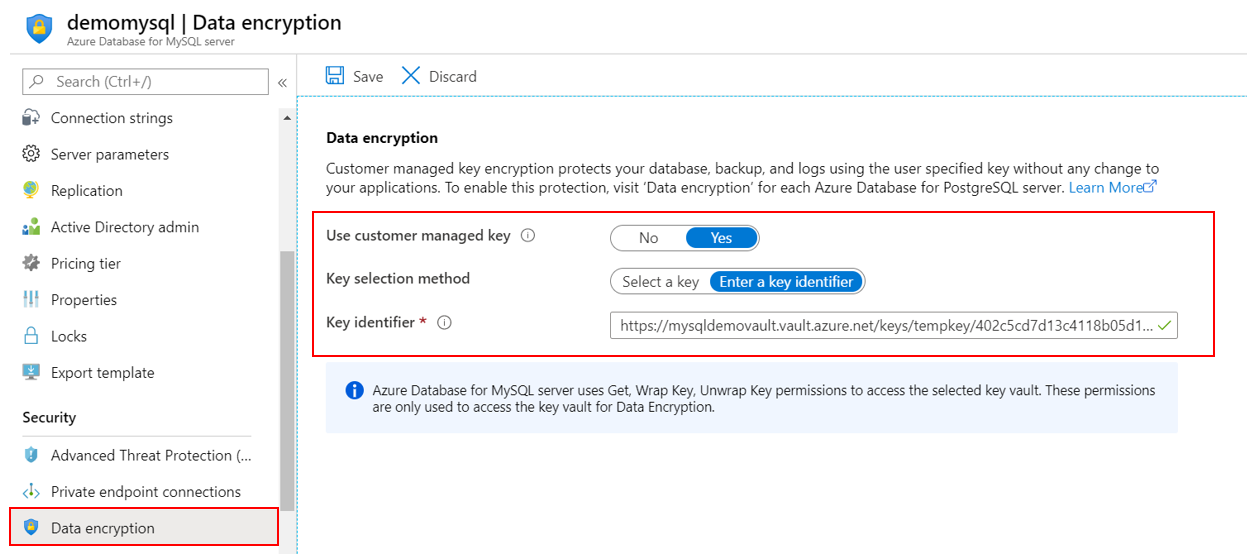

Este artigo ajuda você a validar se a criptografia de dados usando a chave gerenciada pelo cliente para o Banco de Dados do Azure para MySQL está funcionando conforme o esperado.

Verificar o estado da encriptação

No portal

Se pretender verificar se a chave do cliente é utilizada para encriptação, siga estes passos:

No portal do Azure, navegue até o Azure Key Vault ->Keys

Selecione a chave usada para criptografia do servidor.

Defina o status da chave Ativada como Não.

Após algum tempo (~15 min), o Status do Servidor do Banco de Dados do Azure para MySQL deve estar Inacessível. Qualquer operação de E/S feita no servidor falhará, o que valida que o servidor está realmente criptografado com a chave do cliente e a chave não é válida no momento.

Para tornar o servidor disponível contra, você pode revalidar a chave.

Defina o status da chave no Cofre da Chave como Sim.

Na Criptografia de Dados do servidor, selecione Revalidar chave.

Depois que a revalidação da chave for bem-sucedida, o Status do servidor será alterado para Disponível.

No portal do Azure, se você puder garantir que a chave de criptografia esteja definida, os dados serão criptografados usando a chave de clientes usada no portal do Azure.

Da CLI

Podemos usar o comando az CLI para validar os principais recursos que estão sendo usados para o Banco de Dados do Azure para o servidor MySQL.

az mysql server key list --name '<server_name>' -g '<resource_group_name>'Para um servidor sem conjunto de criptografia de dados, esse comando resulta em conjunto vazio [].

Relatórios de auditoria do Azure

Também podem ser revisados relatórios de auditoria que forneçam informações sobre a conformidade com as normas de proteção de dados e os requisitos regulamentares.

Próximos passos

Para saber mais sobre criptografia de dados, consulte Banco de Dados do Azure para criptografia de dados MySQL com chave gerenciada pelo cliente.