Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo mostra-lhe como implementar um cluster Azure Red Hat OpenShift usando identidades geridas. Um cluster existente que usa uma entidade de serviço não pode ser migrado para usar uma identidade gerenciada. Você precisa criar um novo cluster que use uma identidade gerenciada em um cluster do Azure Red Hat OpenShift.

O Azure Red Hat OpenShift é um serviço OpenShift gerenciado que oferece suporte a identidades gerenciadas e identidades de carga de trabalho. As identidades gerenciadas e as identidades de carga de trabalho ajudam a minimizar o risco ao proteger cargas de trabalho e aplicativos, fornecendo tokens de curta duração em vez de credenciais de longa duração, como uma entidade de serviço com credenciais secretas do cliente.

Para obter mais informações, consulte:

- Noções básicas sobre identidades gerenciadas no Red Hat OpenShift do Azure

- O que são identidades de carga de trabalho?

- O que são identidades gerenciadas para recursos do Azure?

Pré-requisitos

Se não estiveres a usar o portal Azure, certifica-te de que estás a usar a CLI do Azure versão 2.84.0 ou superior, que contém os argumentos da CLI totalmente suportados para clusters de identidade geridos. Usa az --version para encontrar a versão do Azure CLI que instalaste. Se precisar de instalar ou atualizar, consulte Install Azure CLI.

O Azure Red Hat OpenShift requer um mínimo de 44 núcleos para criar um cluster OpenShift. A cota de recursos padrão do Azure para uma nova assinatura do Azure não atende a esse requisito. Para solicitar um aumento no limite de recursos, consulte Aumentar as cotas de vCPU da família VM.

Os 44 núcleos são utilizados da seguinte forma:

- Máquina de bootstrap: 8 núcleos

- Plano de controle (máquinas mestre): 24 núcleos

- Computação (máquinas de trabalho): 12 núcleos

Quando a instalação estiver concluída, a máquina de bootstrap será removida e o cluster usará um total de 36 núcleos. Para obter mais informações, consulte Instalando no Azure.

Execute o seguinte comando para verificar a quota da sua subscrição Azure para o tamanho padrão da máquina virtual DSv5, que é o tamanho padrão da máquina virtual para a CLI ou Portal:

LOCATION=eastus

az vm list-usage -l $LOCATION \

--query "[?contains(name.value, 'standardDSv5Family')]" -o table

Verificar suas permissões

Neste artigo, você cria um grupo de recursos que contém a rede virtual e identidades gerenciadas para o cluster. Para criar um grupo de recursos, você precisa de permissões de Colaborador e Administrador de Acesso de Usuário ou permissões de Proprietário no grupo de recursos ou assinatura que o contém.

Você também precisa de permissões suficientes do Microsoft Entra (um usuário membro do locatário ou um convidado atribuído com a função Administrador do aplicativo) para criar um conjunto de identidades gerenciadas e atribuir funções para o cluster usar. Para obter mais informações, consulte Membro e convidados e Atribuir funções de administrador e não administrador a usuários com ID do Microsoft Entra.

Registar os fornecedores de recursos

Alguns provedores de recursos do Azure, incluindo o provedor de recursos do Azure Red Hat OpenShift, exigem registro para funcionar. Registrar um provedor de recursos cria uma entidade de serviço dentro de sua assinatura que autoriza o provedor de recursos a executar determinadas ações, como a criação de recursos. Para instruções sobre como registar fornecedores de recursos usando o portal Azure, ou para mais informações sobre registo de fornecedores de recursos, consulte Registar fornecedor de recursos.

Se você tiver várias assinaturas do Azure, especifique a ID de assinatura relevante:

az account set --subscription <SUBSCRIPTION ID>Registe o fornecedor de recursos

Microsoft.RedHatOpenShift.az provider register -n Microsoft.RedHatOpenShift --waitRegiste o fornecedor de recursos

Microsoft.Compute.az provider register -n Microsoft.Compute --waitRegiste o fornecedor de recursos

Microsoft.Storage.az provider register -n Microsoft.Storage --waitRegiste o fornecedor de recursos

Microsoft.Authorization.az provider register -n Microsoft.Authorization --wait

Obtenha um "pull secret" da Red Hat (opcional)

Um "pull secret" do Azure Red Hat OpenShift não muda o custo da licença do Red Hat OpenShift.

Um segredo de pull da Red Hat permite que seu cluster acesse os registros de contêineres da Red Hat, juntamente com outros conteúdos, como operadores do OperatorHub. Este passo é opcional, mas recomendado. Se decidir adicionar o segredo de pull mais tarde, siga estas orientações. O campo cloud.openshift.com é removido do seu segredo, mesmo que o seu pull-secret contenha esse campo. Este campo permite um recurso de monitoramento extra, que envia dados para o RedHat e, portanto, é desativado por padrão. Para ativar este recurso, consulte A ativação de relatórios de saúde remotos.

Navegue até o portal do gerenciador de clusters do Red Hat OpenShift e faça login.

Você precisa fazer login na sua conta Red Hat ou criar uma nova conta Red Hat com seu e-mail comercial e aceitar os termos e condições.

Selecione Baixar segredo de pull e, em seguida, descarregue um segredo de pull para utilizar no teu cluster do Azure Red Hat OpenShift.

Mantenha o arquivo salvo

pull-secret.txtem algum lugar seguro. O arquivo é usado em cada criação de cluster se você precisar criar um cluster que inclua amostras ou operadores para a Red Hat ou parceiros certificados.Ao executar o comando

az aro create, pode referenciar o seu pull secret usando o parâmetro--pull-secret @pull-secret.txt. Executeaz aro createa partir do diretório onde você armazenou seupull-secret.txtarquivo. Caso contrário, substitua@pull-secret.txtpor@/path/to/my/pull-secret.txt.Se você estiver copiando seu segredo de pull ou fazendo referência a ele em outros scripts, seu segredo de pull deverá ser formatado como uma cadeia de caracteres JSON válida.

Preparar um domínio personalizado para o cluster (opcional)

Ao executar o az aro create comando, você pode especificar um domínio personalizado para o cluster usando o --domain foo.example.com parâmetro.

Observação

Adicionar um nome de domínio é opcional ao criar um cluster por meio da CLI do Azure. Um nome de domínio (ou um prefixo usado como parte do nome DNS gerado automaticamente para o console OpenShift e servidores de API) é necessário ao adicionar um cluster através do portal. Para obter mais informações, consulte Guia de início rápido: implantar um cluster do Azure Red Hat OpenShift usando o portal do Azure.

Se você fornecer um domínio personalizado para seu cluster, observe os seguintes pontos:

- Depois de criar o cluster, você deve criar dois registros DNS A no servidor DNS para o

--domainespecificado:- api - apontando para o endereço IP do servidor de API

- *.apps - apontando para o endereço IP de entrada

- Recupere esses valores executando o seguinte comando após a criação do cluster:

az aro show -n -g --query '{api:apiserverProfile.ip, ingress:ingressProfiles[0].ip}'.

- O console OpenShift está disponível num URL como

https://console-openshift-console.apps.example.com, em vez do domíniohttps://console-openshift-console.apps.<random>.<location>.aroapp.iointerno. - Por padrão, o OpenShift usa certificados autoassinados para todas as rotas criadas em domínios personalizados

*.apps.example.com. Se você optar por usar o DNS personalizado depois de se conectar ao cluster, precisará seguir a documentação do OpenShift para configurar uma CA personalizada para seu controlador de entrada e uma CA personalizada para seu servidor de API.

Instalação

Pode usar Azure CLI, Portal, Bicep ou um modelo Azure Resource Manager (template ARM) para implementar um cluster Azure Red Hat OpenShift que utilize identidades geridas.

Instalar usando a CLI do Azure

Esta secção descreve como usar o Azure CLI para criar um cluster Azure Red Hat OpenShift usando identidades geridas.

Criar uma rede virtual contendo duas sub-redes vazias

Crie uma rede virtual contendo duas sub-redes vazias. Se você tiver uma rede virtual existente que atenda às suas necessidades, ignore esta etapa.

Para obter informações sobre rede e requisitos, consulte Rede para o Azure Red Hat OpenShift.

Defina as seguintes variáveis no ambiente de shell no qual você executa os

azcomandos.LOCATION=eastus # the location of your cluster RESOURCEGROUP=aro-rg # the name of the resource group where you want to create your cluster CLUSTER=cluster # the name of your clusterCrie um grupo de recursos.

Um grupo de recursos do Azure é um grupo lógico, no qual os recursos do Azure são implementados e geridos. Quando cria um grupo de recursos, é-lhe pedido que especifique uma localização. Esse local é onde os metadados do grupo de recursos são armazenados e onde seus recursos são executados no Azure se você não especificar outra região durante a criação do recurso. Crie um grupo de recursos usando o comando az group create .

Observação

O Azure Red Hat OpenShift não está disponível em todas as regiões onde um grupo de recursos do Azure pode ser criado. Consulte Regiões disponíveis para obter informações sobre onde o Azure Red Hat OpenShift é suportado.

az group create \ --location $LOCATION \ --name $RESOURCEGROUPCrie uma rede virtual, e sub-redes principal e de trabalho no mesmo grupo de recursos criado anteriormente.

Os clusters do Azure Red Hat OpenShift exigem uma rede virtual com duas sub-redes vazias para os nós mestre e de trabalho. Você pode criar uma nova rede virtual ou usar uma rede virtual existente.

az network vnet create \ --resource-group $RESOURCEGROUP \ --name aro-vnet \ --address-prefixes 10.0.0.0/22az network vnet subnet create \ --resource-group $RESOURCEGROUP \ --vnet-name aro-vnet \ --name master \ --address-prefixes 10.0.0.0/23az network vnet subnet create \ --resource-group $RESOURCEGROUP \ --vnet-name aro-vnet \ --name worker \ --address-prefixes 10.0.2.0/23

Criar as identidades gerenciadas atribuídas ao usuário necessárias

Crie as seguintes identidades necessárias. O Azure Red Hat OpenShift requer nove identidades gerenciadas, cada uma precisa ter uma função atribuída e interna:

- Sete identidades gerenciadas relacionadas aos principais operadores do OpenShift.

- Uma identidade gerenciada para o operador de serviço do Azure Red Hat OpenShift.

- Uma outra identidade para o cluster para permitir o uso dessas identidades.

Os componentes de identidade gerenciada são:

- Operador de registro de imagem OpenShift (image-registry)

- Operador de rede OpenShift (cloud-network-config)

- Operador de armazenamento em disco OpenShift (disk-csi-driver)

- Operador de armazenamento de arquivos OpenShift (file-csi-driver)

- Operador de Ingresso de Cluster OpenShift (ingresso)

- OpenShift Cloud Controller Manager (gerenciador de controladores de nuvem)

- Operador de API de máquina OpenShift (machine-api)

- Operador de Serviço Azure Red Hat OpenShift (aro-operator)

Há oito identidades gerenciadas diferentes e funções internas correspondentes que representam as permissões necessárias para que cada componente do Azure Red Hat OpenShift execute suas funções. Além disso, a plataforma requer uma outra identidade, a identidade do cluster, para executar a criação de credenciais federadas para os componentes de identidade gerenciada listados anteriormente (aro-cluster).

Para obter mais informações sobre os operadores de cluster do Red Hat OpenShift, consulte Referência de operadores de cluster.

Para obter mais informações sobre identidades gerenciadas no Azure Red Hat OpenShift, consulte Noções básicas sobre identidades gerenciadas no Azure Red Hat OpenShift.

Crie as identidades necessárias:

az identity create \ --resource-group $RESOURCEGROUP \ --name aro-clusteraz identity create \ --resource-group $RESOURCEGROUP \ --name cloud-controller-manageraz identity create \ --resource-group $RESOURCEGROUP \ --name ingressaz identity create \ --resource-group $RESOURCEGROUP \ --name machine-apiaz identity create \ --resource-group $RESOURCEGROUP \ --name disk-csi-driveraz identity create \ --resource-group $RESOURCEGROUP \ --name cloud-network-configaz identity create \ --resource-group $RESOURCEGROUP \ --name image-registryaz identity create \ --resource-group $RESOURCEGROUP \ --name file-csi-driveraz identity create \ --resource-group $RESOURCEGROUP \ --name aro-operatorCrie as atribuições de função necessárias para cada identidade de operador, identidade de cluster e entidade de serviço de primeira parte.

Observação

Este artigo pressupõe que apenas sub-redes principais e de trabalho estejam presentes. Se você configurou mais sub-redes de cluster no momento da instalação, precisará conceder o escopo de atribuição de função a essas sub-redes, para operadores que o exijam.

As atribuições de função a seguir para sub-redes mestre e de trabalho pressupõem que não há nenhum NSG (grupo de segurança de rede), tabela de rotas ou gateway NAT (conversão de endereços de rede) anexado. Se você trazer qualquer um desses recursos de rede para a instalação, precisará criar mais atribuições de função que concedam permissões de identidades de operador para esses recursos de rede extras. Para cada operador que requer uma atribuição de função para as seguintes sub-redes ou para a rede virtual, também requer uma atribuição de função para o recurso de rede extra.

SUBSCRIPTION_ID=$(az account show --query 'id' -o tsv) # assign cluster identity permissions over identities previously created az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-cluster --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/ef318e2a-8334-4a05-9e4a-295a196c6a6e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/aro-operator" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-cluster --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/ef318e2a-8334-4a05-9e4a-295a196c6a6e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/cloud-controller-manager" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-cluster --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/ef318e2a-8334-4a05-9e4a-295a196c6a6e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ingress" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-cluster --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/ef318e2a-8334-4a05-9e4a-295a196c6a6e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/machine-api" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-cluster --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/ef318e2a-8334-4a05-9e4a-295a196c6a6e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/disk-csi-driver" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-cluster --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/ef318e2a-8334-4a05-9e4a-295a196c6a6e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/cloud-network-config" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-cluster --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/ef318e2a-8334-4a05-9e4a-295a196c6a6e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/image-registry" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-cluster --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/ef318e2a-8334-4a05-9e4a-295a196c6a6e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/file-csi-driver" # assign vnet-level permissions for operators that require it, and subnets-level permission for operators that require it az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name cloud-controller-manager --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/a1f96423-95ce-4224-ab27-4e3dc72facd4" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet/subnets/master" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name cloud-controller-manager --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/a1f96423-95ce-4224-ab27-4e3dc72facd4" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet/subnets/worker" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name ingress --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/0336e1d3-7a87-462b-b6db-342b63f7802c" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet/subnets/master" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name ingress --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/0336e1d3-7a87-462b-b6db-342b63f7802c" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet/subnets/worker" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name machine-api --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/0358943c-7e01-48ba-8889-02cc51d78637" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet/subnets/master" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name machine-api --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/0358943c-7e01-48ba-8889-02cc51d78637" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet/subnets/worker" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name cloud-network-config --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/be7a6435-15ae-4171-8f30-4a343eff9e8f" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name file-csi-driver --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/0d7aedc0-15fd-4a67-a412-efad370c947e" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name image-registry --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/8b32b316-c2f5-4ddf-b05b-83dacd2d08b5" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-operator --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/4436bae4-7702-4c84-919b-c4069ff25ee2" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet/subnets/master" az role assignment create \ --assignee-object-id "$(az identity show --resource-group $RESOURCEGROUP --name aro-operator --query principalId -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/4436bae4-7702-4c84-919b-c4069ff25ee2" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet/subnets/worker" az role assignment create \ --assignee-object-id "$(az ad sp list --display-name "Azure Red Hat OpenShift RP" --query '[0].id' -o tsv)" \ --assignee-principal-type ServicePrincipal \ --role "/subscriptions/$SUBSCRIPTION_ID/providers/Microsoft.Authorization/roleDefinitions/42f3c60f-e7b1-46d7-ba56-6de681664342" \ --scope "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCEGROUP/providers/Microsoft.Network/virtualNetworks/aro-vnet"

Criar o cluster

Para criar um cluster, execute o seguinte comando mostrado nas opções. Se você optar por usar uma das seguintes opções, modifique o comando de acordo:

- Opção 1: Você pode passar seu segredo de pull da Red Hat, o que permite que seu cluster acesse os registros de contêiner da Red Hat junto com outros conteúdos. Adicione o

--pull-secret @pull-secret.txtargumento ao comando. - Opção 2: Você pode usar um domínio personalizado. Adicione o

--domain foo.example.comargumento ao seu comando, substituindofoo.example.compelo seu próprio domínio personalizado.

Crie o cluster com as variáveis de ambiente necessárias. Para cada --assign-platform-workload-identity sinalizador, o primeiro argumento representa a chave, que informa ao provedor de recursos do Azure Red Hat OpenShift qual operador OpenShift usar para uma determinada identidade. O segundo argumento representa a referência à própria identidade.

az aro create \

--resource-group $RESOURCEGROUP \

--name $CLUSTER \

--vnet aro-vnet \

--master-subnet master \

--worker-subnet worker \

--version <VERSION> \

--enable-managed-identity \

--assign-cluster-identity aro-cluster \

--assign-platform-workload-identity file-csi-driver file-csi-driver \

--assign-platform-workload-identity cloud-controller-manager cloud-controller-manager \

--assign-platform-workload-identity ingress ingress \

--assign-platform-workload-identity image-registry image-registry \

--assign-platform-workload-identity machine-api machine-api \

--assign-platform-workload-identity cloud-network-config cloud-network-config \

--assign-platform-workload-identity aro-operator aro-operator \

--assign-platform-workload-identity disk-csi-driver disk-csi-driver

Como opção, se existirem recursos de identidade em uma região ou grupo de recursos diferente, você poderá passar IDs de recursos completos para criar. Veja o seguinte exemplo:

az aro create \

--resource-group $RESOURCEGROUP \

--name $CLUSTER \

--vnet aro-vnet \

--master-subnet master \

--worker-subnet worker \

--version <VERSION> \

--enable-managed-identity \

--assign-cluster-identity /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/aro-cluster \

--assign-platform-workload-identity file-csi-driver /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/file-csi-driver \

--assign-platform-workload-identity cloud-controller-manager /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/cloud-controller-manager \

--assign-platform-workload-identity ingress /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ingress \

--assign-platform-workload-identity image-registry /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/image-registry \

--assign-platform-workload-identity machine-api /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/machine-api \

--assign-platform-workload-identity cloud-network-config /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/cloud-network-config \

--assign-platform-workload-identity aro-operator /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/aro-operator \

--assign-platform-workload-identity disk-csi-driver /subscriptions/$SUBSCRIPTION_ID/resourcegroups/$RESOURCEGROUP/providers/Microsoft.ManagedIdentity/userAssignedIdentities/disk-csi-driver

Selecione uma versão diferente do Azure Red Hat OpenShift

Você pode optar por usar uma versão específica do Azure Red Hat OpenShift ao criar seu cluster. Primeiro, use a CLI para consultar as versões disponíveis do Azure Red Hat OpenShift:

az aro get-versions --location <REGION>

Uma vez escolhida a versão, especifique-a usando o --versionaz aro create parâmetro no comando.

Instalar usando o Bicep

Esta secção descreve como usar o Bicep para criar um cluster Azure Red Hat OpenShift com identidades geridas.

Guarde o ficheiro Bicep de exemplo num ficheiro. Para este exemplo, guarda como azuredeploy.bicep.

Defina as seguintes variáveis no ambiente de shell que você planeja executar os

azcomandos.LOCATION=eastus # the location of your cluster RESOURCEGROUP=aro-rg # the name of the resource group where you want to create your cluster CLUSTER=cluster # the name of your cluster VERSION=4.15.35 # the version of the cluster PULL_SECRET=$(cat pull-secret.txt) # the Red Hat pull secret JSON, provided as file or stringCrie um grupo de recursos para armazenar o recurso de cluster e a rede virtual e as identidades do cluster.

az group create --name $RESOURCEGROUP --location $LOCATIONPara o provedor de recursos, verifique a ID do objeto principal do serviço de primeira parte para a sua assinatura.

ARO_RP_SP_OBJECT_ID=$(az ad sp list --display-name "Azure Red Hat OpenShift RP" --query '[0].id' -o tsv)Implementar o ficheiro Bicep:

az deployment group create \ --name aroDeployment \ --resource-group $RESOURCEGROUP \ --template-file azuredeploy.bicep \ --parameters location=$LOCATION \ --parameters version=$VERSION \ --parameters clusterName=$CLUSTER \ --parameters rpObjectId=$ARO_RP_SP_OBJECT_IDSe utilizar os parâmetros opcionais para pull secret ou domínio personalizado, adicione uma barra adicional de continuação de linha (

\) após o parâmetrorpObjectIde inclua os seguintes parâmetros no comando de implementação:--parameters domain=$DOMAIN \ #optional --parameters pullSecret=$PULL_SECRET # optional

Exemplo de ficheiro Bicep

Observação

Este artigo pressupõe que apenas sub-redes principais e de trabalho estejam presentes. Se você configurou mais sub-redes de cluster no momento da instalação, precisará conceder o escopo de atribuição de função a essas sub-redes, para operadores que o exijam.

As atribuições de função a seguir para sub-redes mestre e de trabalho pressupõem que não há nenhum NSG (grupo de segurança de rede), tabela de rotas ou gateway NAT (conversão de endereços de rede) anexado. Se você trazer qualquer um desses recursos de rede para a instalação, precisará criar mais atribuições de função que concedam permissões de identidades de operador para esses recursos de rede extras. Para cada operador que requer uma atribuição de função para as seguintes sub-redes ou para a rede virtual, também requer uma atribuição de função para o recurso de rede extra.

@description('Location')

param location string = resourceGroup().location

@description('Domain Prefix')

param domain string

@description('Version of the OpenShift cluster')

param version string

@description('Pull secret from cloud.redhat.com. The json should be input as a string')

@secure()

param pullSecret string = ''

@description('Name of vNet')

param clusterVnetName string = 'aro-vnet'

@description('vNet Address Space')

param clusterVnetCidr string = '10.100.0.0/15'

@description('Worker node subnet address space')

param workerSubnetCidr string = '10.100.70.0/23'

@description('Master node subnet address space')

param masterSubnetCidr string = '10.100.76.0/24'

@description('Master Node VM Type')

param masterVmSize string = 'Standard_D8s_v3'

@description('Worker Node VM Type')

param workerVmSize string = 'Standard_D4s_v3'

@description('Worker Node Disk Size in GB')

@minValue(128)

param workerVmDiskSize int = 128

@description('Cidr for Pods')

param podCidr string = '10.128.0.0/14'

@metadata({

description: 'Cidr of service'

})

param serviceCidr string = '172.30.0.0/16'

@description('Unique name for the cluster')

param clusterName string

@description('Api Server Visibility')

@allowed([

'Private'

'Public'

])

param apiServerVisibility string = 'Public'

@description('Ingress Visibility')

@allowed([

'Private'

'Public'

])

param ingressVisibility string = 'Public'

@description('The ObjectID of the Resource Provider Service Principal')

param rpObjectId string

@description('Specify if FIPS validated crypto modules are used')

@allowed([

'Enabled'

'Disabled'

])

param fips string = 'Disabled'

@description('Specify if master VMs are encrypted at host')

@allowed([

'Enabled'

'Disabled'

])

param masterEncryptionAtHost string = 'Disabled'

@description('Specify if worker VMs are encrypted at host')

@allowed([

'Enabled'

'Disabled'

])

param workerEncryptionAtHost string = 'Disabled'

var resourceGroupId = '/subscriptions/${subscription().subscriptionId}/resourceGroups/aro-${domain}-${location}'

var masterSubnetId=resourceId('Microsoft.Network/virtualNetworks/subnets', clusterVnetName, 'master')

var workerSubnetId=resourceId('Microsoft.Network/virtualNetworks/subnets', clusterVnetName, 'worker')

resource vnet 'Microsoft.Network/virtualNetworks@2023-06-01' = {

name: clusterVnetName

location: location

properties: {

addressSpace: { addressPrefixes: [ clusterVnetCidr ] }

subnets: [

{

name: 'master'

properties: {

addressPrefixes: [ masterSubnetCidr ]

serviceEndpoints: [ { service: 'Microsoft.ContainerRegistry' } ]

}

}

{

name: 'worker'

properties: {

addressPrefixes: [ workerSubnetCidr ]

serviceEndpoints: [ { service: 'Microsoft.ContainerRegistry' } ]

}

}

]

}

}

resource workerSubnet 'Microsoft.Network/virtualNetworks/subnets@2020-08-01' existing = {

parent: vnet

name: 'worker'

}

resource masterSubnet 'Microsoft.Network/virtualNetworks/subnets@2020-08-01' existing = {

parent: vnet

name: 'master'

}

// create required identities

resource cloudControllerManager 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'cloud-controller-manager'

location: location

}

resource ingress 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'ingress'

location: location

}

resource machineApi 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'machine-api'

location: location

}

resource diskCsiDriver 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'disk-csi-driver'

location: location

}

resource cloudNetworkConfig 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'cloud-network-config'

location: location

}

resource imageRegistry 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'image-registry'

location: location

}

resource fileCsiDriver 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'file-csi-driver'

location: location

}

resource aroOperator 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'aro-operator'

location: location

}

resource clusterMsi 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: 'cluster'

location: location

}

// create required role assignments on vnet / subnets

resource cloudControllerManagerMasterSubnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(masterSubnet.id, 'cloud-controller-manager')

scope: masterSubnet

properties: {

principalId: cloudControllerManager.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'a1f96423-95ce-4224-ab27-4e3dc72facd4')

principalType: 'ServicePrincipal'

}

}

resource cloudControllerManagerWorkerSubnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(workerSubnet.id, 'cloud-controller-manager')

scope: workerSubnet

properties: {

principalId: cloudControllerManager.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'a1f96423-95ce-4224-ab27-4e3dc72facd4')

principalType: 'ServicePrincipal'

}

}

resource ingressMasterSubnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(masterSubnet.id, 'ingress')

scope: masterSubnet

properties: {

principalId: ingress.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0336e1d3-7a87-462b-b6db-342b63f7802c')

principalType: 'ServicePrincipal'

}

}

resource ingressWorkerSubnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(workerSubnet.id, 'ingress')

scope: workerSubnet

properties: {

principalId: ingress.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0336e1d3-7a87-462b-b6db-342b63f7802c')

principalType: 'ServicePrincipal'

}

}

resource machineApiMasterSubnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(masterSubnet.id, 'machine-api')

scope: masterSubnet

properties: {

principalId: machineApi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0358943c-7e01-48ba-8889-02cc51d78637')

principalType: 'ServicePrincipal'

}

}

resource machineApiWorkerSubnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(workerSubnet.id, 'machine-api')

scope: workerSubnet

properties: {

principalId: machineApi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0358943c-7e01-48ba-8889-02cc51d78637')

principalType: 'ServicePrincipal'

}

}

resource cloudNetworkConfigVnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(vnet.id, 'cloud-network-config')

scope: vnet

properties: {

principalId: cloudNetworkConfig.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'be7a6435-15ae-4171-8f30-4a343eff9e8f')

principalType: 'ServicePrincipal'

}

}

resource fileCsiDriverVnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(vnet.id, 'file-csi-driver')

scope: vnet

properties: {

principalId: fileCsiDriver.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0d7aedc0-15fd-4a67-a412-efad370c947e')

principalType: 'ServicePrincipal'

}

}

resource imageRegistryVnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(vnet.id, 'image-registry')

scope: vnet

properties: {

principalId: imageRegistry.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '8b32b316-c2f5-4ddf-b05b-83dacd2d08b5')

principalType: 'ServicePrincipal'

}

}

resource aroOperatorMasterSubnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(masterSubnet.id, 'aro-operator')

scope: masterSubnet

properties: {

principalId: aroOperator.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '4436bae4-7702-4c84-919b-c4069ff25ee2')

principalType: 'ServicePrincipal'

}

}

resource aroOperatorWorkerSubnetRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(workerSubnet.id, 'aro-operator')

scope: workerSubnet

properties: {

principalId: aroOperator.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '4436bae4-7702-4c84-919b-c4069ff25ee2')

principalType: 'ServicePrincipal'

}

}

// create required role assignments on cluster MSI

resource clusterMsiRoleAssignmentCloudControllerManager 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(cloudControllerManager.id, 'cluster')

scope: cloudControllerManager

properties: {

principalId: clusterMsi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')

principalType: 'ServicePrincipal'

}

}

resource clusterMsiRoleAssignmentIngress 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(ingress.id, 'cluster')

scope: ingress

properties: {

principalId: clusterMsi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')

principalType: 'ServicePrincipal'

}

}

resource clusterMsiRoleAssignmentMachineApi 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(machineApi.id, 'cluster')

scope: machineApi

properties: {

principalId: clusterMsi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')

principalType: 'ServicePrincipal'

}

}

resource clusterMsiRoleAssignmentDiskCsiDriver 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(diskCsiDriver.id, 'cluster')

scope: diskCsiDriver

properties: {

principalId: clusterMsi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')

principalType: 'ServicePrincipal'

}

}

resource clusterMsiRoleAssignmentCloudNetworkConfig 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(cloudNetworkConfig.id, 'cluster')

scope: cloudNetworkConfig

properties: {

principalId: clusterMsi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')

principalType: 'ServicePrincipal'

}

}

resource clusterMsiRoleAssignmentCloudImageRegistry 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(imageRegistry.id, 'cluster')

scope: imageRegistry

properties: {

principalId: clusterMsi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')

principalType: 'ServicePrincipal'

}

}

resource clusterMsiRoleAssignmentCloudFileCsiDriver 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(fileCsiDriver.id, 'cluster')

scope: fileCsiDriver

properties: {

principalId: clusterMsi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')

principalType: 'ServicePrincipal'

}

}

resource clusterMsiRoleAssignmentCloudAroOperator 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(aroOperator.id, 'cluster')

scope: aroOperator

properties: {

principalId: clusterMsi.properties.principalId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')

principalType: 'ServicePrincipal'

}

}

// create first party role assignment over the vnet

resource fpspRoleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(vnet.id, rpObjectId)

scope: vnet

properties: {

principalId: rpObjectId

roleDefinitionId: subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '42f3c60f-e7b1-46d7-ba56-6de681664342')

principalType: 'ServicePrincipal'

}

}

// create cluster

resource cluster 'Microsoft.RedHatOpenShift/openShiftClusters@2025-07-25' = {

name: clusterName

location: location

properties: {

clusterProfile: {

domain: domain

#disable-next-line use-resource-id-functions

resourceGroupId: resourceGroupId

version: version

fipsValidatedModules: fips

pullSecret: pullSecret

}

networkProfile: {podCidr: podCidr, serviceCidr: serviceCidr}

masterProfile: {

vmSize: masterVmSize

subnetId: masterSubnetId

encryptionAtHost: masterEncryptionAtHost

}

workerProfiles: [{

name: 'worker'

count: 3

diskSizeGB: workerVmDiskSize

vmSize: workerVmSize

subnetId: workerSubnetId

encryptionAtHost: workerEncryptionAtHost

}]

apiserverProfile: {visibility: apiServerVisibility}

ingressProfiles: [{name: 'default', visibility: ingressVisibility}]

platformWorkloadIdentityProfile: {

platformWorkloadIdentities: {

'cloud-controller-manager': {resourceId: cloudControllerManager.id}

ingress: {resourceId: ingress.id}

'machine-api': {resourceId: machineApi.id}

'disk-csi-driver': {resourceId: diskCsiDriver.id}

'cloud-network-config': {resourceId: cloudNetworkConfig.id}

'image-registry': {resourceId: imageRegistry.id}

'file-csi-driver': {resourceId: fileCsiDriver.id}

'aro-operator': {resourceId: aroOperator.id}

}

}

}

identity: {

type: 'UserAssigned'

userAssignedIdentities: {

'${clusterMsi.id}': {}

}

}

}

Instalar usando o modelo ARM

Esta secção descreve como usar um template ARM para criar um cluster Azure Red Hat OpenShift com identidades geridas.

Guarde o modelo ARM de exemplo num ficheiro. Para este exemplo, nomeie o ficheiro azuredeploy.json.

Defina as seguintes variáveis no ambiente de shell que você planeja executar os

azcomandos.LOCATION=eastus # the location of your cluster RESOURCEGROUP=aro-rg # the name of the resource group where you want to create your cluster CLUSTER=cluster # the name of your cluster VERSION=4.15.35 # the version of the cluster PULL_SECRET=$(cat pull-secret.txt) # the Red Hat pull secret JSON, provided as file or stringCrie um grupo de recursos para armazenar o recurso de cluster e a rede virtual e as identidades do cluster.

az group create --name $RESOURCEGROUP --location $LOCATIONPara o provedor de recursos, verifique a ID do objeto principal do serviço de primeira parte para a sua assinatura.

ARO_RP_SP_OBJECT_ID=$(az ad sp list --display-name "Azure Red Hat OpenShift RP" --query '[0].id' -o tsv)Implementar o modelo ARM:

az deployment group create \ --name aroDeployment \ --resource-group $RESOURCEGROUP \ --template-file azuredeploy.json \ --parameters location=$LOCATION \ --parameters version=$VERSION \ --parameters clusterName=$CLUSTER \ --parameters rpObjectId=$ARO_RP_SP_OBJECT_IDSe utilizar os parâmetros opcionais para pull secret ou domínio personalizado, adicione uma barra adicional de continuação de linha (

\) após o parâmetrorpObjectIde inclua os seguintes parâmetros no comando de implementação:--parameters domain=$DOMAIN \ #optional --parameters pullSecret=$PULL_SECRET # optional

Exemplo de modelo ARM

Observação

Este artigo pressupõe que apenas sub-redes principais e de trabalho estejam presentes. Se você configurou mais sub-redes de cluster no momento da instalação, precisará conceder o escopo de atribuição de função a essas sub-redes, para operadores que o exijam.

As atribuições de função a seguir para sub-redes mestre e de trabalho pressupõem que não há nenhum NSG (grupo de segurança de rede), tabela de rotas ou gateway NAT (conversão de endereços de rede) anexado. Se você trazer qualquer um desses recursos de rede para a instalação, precisará criar mais atribuições de função que concedam permissões de identidades de operador para esses recursos de rede extras. Para cada operador que requer uma atribuição de função para as seguintes sub-redes ou para a rede virtual, também requer uma atribuição de função para o recurso de rede extra.

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"metadata": {

"_generator": {

"name": "bicep",

"version": "0.38.33.27573",

"templateHash": "9848565761041118745"

}

},

"parameters": {

"location": {

"type": "string",

"defaultValue": "[resourceGroup().location]",

"metadata": {

"description": "Location"

}

},

"domain": {

"type": "string",

"metadata": {

"description": "Domain Prefix"

}

},

"version": {

"type": "string",

"metadata": {

"description": "Version of the OpenShift cluster"

}

},

"pullSecret": {

"type": "securestring",

"defaultValue": "",

"metadata": {

"description": "Pull secret from cloud.redhat.com. The json should be input as a string"

}

},

"clusterVnetName": {

"type": "string",

"defaultValue": "aro-vnet",

"metadata": {

"description": "Name of vNet"

}

},

"clusterVnetCidr": {

"type": "string",

"defaultValue": "10.100.0.0/15",

"metadata": {

"description": "vNet Address Space"

}

},

"workerSubnetCidr": {

"type": "string",

"defaultValue": "10.100.70.0/23",

"metadata": {

"description": "Worker node subnet address space"

}

},

"masterSubnetCidr": {

"type": "string",

"defaultValue": "10.100.76.0/24",

"metadata": {

"description": "Master node subnet address space"

}

},

"masterVmSize": {

"type": "string",

"defaultValue": "Standard_D8s_v3",

"metadata": {

"description": "Master Node VM Type"

}

},

"workerVmSize": {

"type": "string",

"defaultValue": "Standard_D4s_v3",

"metadata": {

"description": "Worker Node VM Type"

}

},

"workerVmDiskSize": {

"type": "int",

"defaultValue": 128,

"minValue": 128,

"metadata": {

"description": "Worker Node Disk Size in GB"

}

},

"podCidr": {

"type": "string",

"defaultValue": "10.128.0.0/14",

"metadata": {

"description": "Cidr for Pods"

}

},

"serviceCidr": {

"type": "string",

"defaultValue": "172.30.0.0/16",

"metadata": {

"description": "Cidr of service"

}

},

"clusterName": {

"type": "string",

"metadata": {

"description": "Unique name for the cluster"

}

},

"apiServerVisibility": {

"type": "string",

"defaultValue": "Public",

"allowedValues": [

"Private",

"Public"

],

"metadata": {

"description": "Api Server Visibility"

}

},

"ingressVisibility": {

"type": "string",

"defaultValue": "Public",

"allowedValues": [

"Private",

"Public"

],

"metadata": {

"description": "Ingress Visibility"

}

},

"rpObjectId": {

"type": "string",

"metadata": {

"description": "The ObjectID of the Resource Provider Service Principal"

}

},

"fips": {

"type": "string",

"defaultValue": "Disabled",

"allowedValues": [

"Enabled",

"Disabled"

],

"metadata": {

"description": "Specify if FIPS validated crypto modules are used"

}

},

"masterEncryptionAtHost": {

"type": "string",

"defaultValue": "Disabled",

"allowedValues": [

"Enabled",

"Disabled"

],

"metadata": {

"description": "Specify if master VMs are encrypted at host"

}

},

"workerEncryptionAtHost": {

"type": "string",

"defaultValue": "Disabled",

"allowedValues": [

"Enabled",

"Disabled"

],

"metadata": {

"description": "Specify if worker VMs are encrypted at host"

}

}

},

"variables": {

"resourceGroupId": "[format('/subscriptions/{0}/resourceGroups/aro-{1}-{2}', subscription().subscriptionId, parameters('domain'), parameters('location'))]",

"masterSubnetId": "[resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'master')]",

"workerSubnetId": "[resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'worker')]"

},

"resources": [

{

"type": "Microsoft.Network/virtualNetworks",

"apiVersion": "2023-06-01",

"name": "[parameters('clusterVnetName')]",

"location": "[parameters('location')]",

"properties": {

"addressSpace": {

"addressPrefixes": [

"[parameters('clusterVnetCidr')]"

]

},

"subnets": [

{

"name": "master",

"properties": {

"addressPrefixes": [

"[parameters('masterSubnetCidr')]"

],

"serviceEndpoints": [

{

"service": "Microsoft.ContainerRegistry"

}

]

}

},

{

"name": "worker",

"properties": {

"addressPrefixes": [

"[parameters('workerSubnetCidr')]"

],

"serviceEndpoints": [

{

"service": "Microsoft.ContainerRegistry"

}

]

}

}

]

}

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "cloud-controller-manager",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "ingress",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "machine-api",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "disk-csi-driver",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "cloud-network-config",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "image-registry",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "file-csi-driver",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "aro-operator",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2023-01-31",

"name": "cluster",

"location": "[parameters('location')]"

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}/subnets/{1}', parameters('clusterVnetName'), 'master')]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'master'), 'cloud-controller-manager')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-controller-manager'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'a1f96423-95ce-4224-ab27-4e3dc72facd4')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-controller-manager')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}/subnets/{1}', parameters('clusterVnetName'), 'worker')]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'worker'), 'cloud-controller-manager')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-controller-manager'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'a1f96423-95ce-4224-ab27-4e3dc72facd4')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-controller-manager')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}/subnets/{1}', parameters('clusterVnetName'), 'master')]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'master'), 'ingress')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'ingress'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0336e1d3-7a87-462b-b6db-342b63f7802c')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'ingress')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}/subnets/{1}', parameters('clusterVnetName'), 'worker')]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'worker'), 'ingress')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'ingress'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0336e1d3-7a87-462b-b6db-342b63f7802c')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'ingress')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}/subnets/{1}', parameters('clusterVnetName'), 'master')]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'master'), 'machine-api')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'machine-api'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0358943c-7e01-48ba-8889-02cc51d78637')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'machine-api')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}/subnets/{1}', parameters('clusterVnetName'), 'worker')]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'worker'), 'machine-api')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'machine-api'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0358943c-7e01-48ba-8889-02cc51d78637')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'machine-api')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}', parameters('clusterVnetName'))]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName')), 'cloud-network-config')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-network-config'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'be7a6435-15ae-4171-8f30-4a343eff9e8f')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-network-config')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}', parameters('clusterVnetName'))]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName')), 'file-csi-driver')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'file-csi-driver'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '0d7aedc0-15fd-4a67-a412-efad370c947e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'file-csi-driver')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}', parameters('clusterVnetName'))]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName')), 'image-registry')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'image-registry'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '8b32b316-c2f5-4ddf-b05b-83dacd2d08b5')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'image-registry')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}/subnets/{1}', parameters('clusterVnetName'), 'master')]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'master'), 'aro-operator')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'aro-operator'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '4436bae4-7702-4c84-919b-c4069ff25ee2')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'aro-operator')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}/subnets/{1}', parameters('clusterVnetName'), 'worker')]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('clusterVnetName'), 'worker'), 'aro-operator')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'aro-operator'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '4436bae4-7702-4c84-919b-c4069ff25ee2')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'aro-operator')]",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.ManagedIdentity/userAssignedIdentities/{0}', 'cloud-controller-manager')]",

"name": "[guid(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-controller-manager'), 'cluster')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-controller-manager')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.ManagedIdentity/userAssignedIdentities/{0}', 'ingress')]",

"name": "[guid(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'ingress'), 'cluster')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'ingress')]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.ManagedIdentity/userAssignedIdentities/{0}', 'machine-api')]",

"name": "[guid(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'machine-api'), 'cluster')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'machine-api')]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.ManagedIdentity/userAssignedIdentities/{0}', 'disk-csi-driver')]",

"name": "[guid(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'disk-csi-driver'), 'cluster')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'disk-csi-driver')]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.ManagedIdentity/userAssignedIdentities/{0}', 'cloud-network-config')]",

"name": "[guid(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-network-config'), 'cluster')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-network-config')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.ManagedIdentity/userAssignedIdentities/{0}', 'image-registry')]",

"name": "[guid(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'image-registry'), 'cluster')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'image-registry')]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.ManagedIdentity/userAssignedIdentities/{0}', 'file-csi-driver')]",

"name": "[guid(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'file-csi-driver'), 'cluster')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'file-csi-driver')]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.ManagedIdentity/userAssignedIdentities/{0}', 'aro-operator')]",

"name": "[guid(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'aro-operator'), 'cluster')]",

"properties": {

"principalId": "[reference(resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'), '2023-01-31').principalId]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', 'ef318e2a-8334-4a05-9e4a-295a196c6a6e')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'aro-operator')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]"

]

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2022-04-01",

"scope": "[format('Microsoft.Network/virtualNetworks/{0}', parameters('clusterVnetName'))]",

"name": "[guid(resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName')), parameters('rpObjectId'))]",

"properties": {

"principalId": "[parameters('rpObjectId')]",

"roleDefinitionId": "[subscriptionResourceId('Microsoft.Authorization/roleDefinitions', '42f3c60f-e7b1-46d7-ba56-6de681664342')]",

"principalType": "ServicePrincipal"

},

"dependsOn": [

"[resourceId('Microsoft.Network/virtualNetworks', parameters('clusterVnetName'))]"

]

},

{

"type": "Microsoft.RedHatOpenShift/openShiftClusters",

"apiVersion": "2025-07-25",

"name": "[parameters('clusterName')]",

"location": "[parameters('location')]",

"properties": {

"clusterProfile": {

"domain": "[parameters('domain')]",

"resourceGroupId": "[variables('resourceGroupId')]",

"version": "[parameters('version')]",

"fipsValidatedModules": "[parameters('fips')]",

"pullSecret": "[parameters('pullSecret')]"

},

"networkProfile": {

"podCidr": "[parameters('podCidr')]",

"serviceCidr": "[parameters('serviceCidr')]"

},

"masterProfile": {

"vmSize": "[parameters('masterVmSize')]",

"subnetId": "[variables('masterSubnetId')]",

"encryptionAtHost": "[parameters('masterEncryptionAtHost')]"

},

"workerProfiles": [

{

"name": "worker",

"count": 3,

"diskSizeGB": "[parameters('workerVmDiskSize')]",

"vmSize": "[parameters('workerVmSize')]",

"subnetId": "[variables('workerSubnetId')]",

"encryptionAtHost": "[parameters('workerEncryptionAtHost')]"

}

],

"apiserverProfile": {

"visibility": "[parameters('apiServerVisibility')]"

},

"ingressProfiles": [

{

"name": "default",

"visibility": "[parameters('ingressVisibility')]"

}

],

"platformWorkloadIdentityProfile": {

"platformWorkloadIdentities": {

"cloud-controller-manager": {

"resourceId": "[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-controller-manager')]"

},

"ingress": {

"resourceId": "[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'ingress')]"

},

"machine-api": {

"resourceId": "[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'machine-api')]"

},

"disk-csi-driver": {

"resourceId": "[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'disk-csi-driver')]"

},

"cloud-network-config": {

"resourceId": "[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-network-config')]"

},

"image-registry": {

"resourceId": "[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'image-registry')]"

},

"file-csi-driver": {

"resourceId": "[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'file-csi-driver')]"

},

"aro-operator": {

"resourceId": "[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'aro-operator')]"

}

}

}

},

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"[format('{0}', resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster'))]": {}

}

},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'aro-operator')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-controller-manager')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cloud-network-config')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'cluster')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'disk-csi-driver')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'file-csi-driver')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'image-registry')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'ingress')]",

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', 'machine-api')]"

]

}

]

}

Criar um cluster do Azure Red Hat OpenShift

Inicie sessão no portal Azure.

No menu do portal do Azure ou na página inicial , selecione Todos os Serviços em três barras horizontais na página superior esquerda.

Procure e selecione clusters do Azure Red Hat OpenShift.

Selecione Criar.

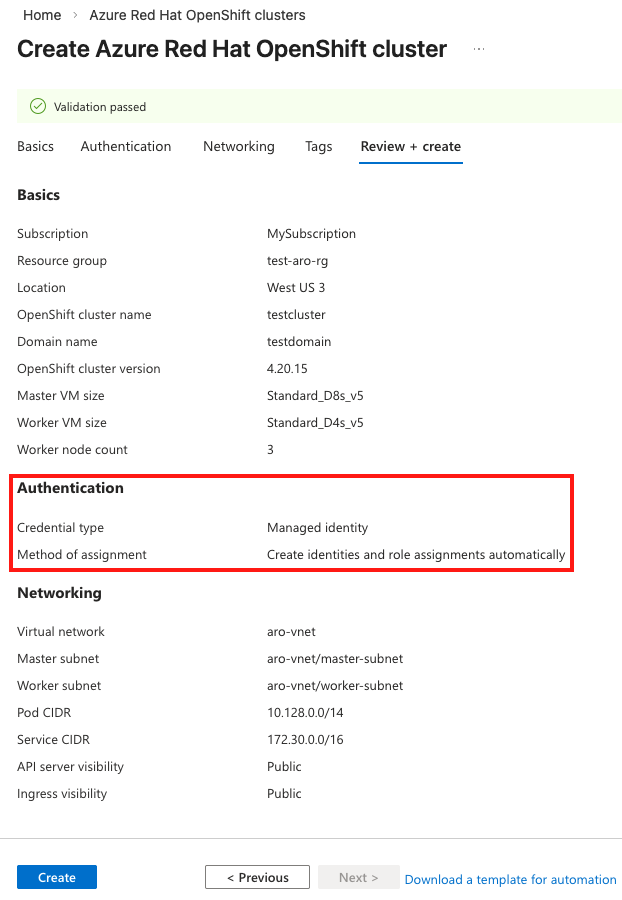

Na guia Noções básicas, configure as seguintes opções:

-

Detalhes do projeto:

- Selecione uma Assinatura do Azure.

- Selecione ou crie um grupo de Recursos Azure, como

test-aro-rg.

-

Detalhes da instância:

- Selecione uma região para o cluster do Azure Red Hat OpenShift.

- Insira um nome de cluster OpenShift, como

testcluster. - Insira um nome de domínio, como

testdomain. - Selecione uma versão do cluster OpenShift

- Selecione o tamanho da VM Master e o tamanho da VM Worker.

- Selecione Contagem de nós de trabalho (o número de nós de trabalho a serem criados).

Observação

O campo Nome de domínio é pré-preenchido com uma cadeia de caracteres aleatória. Você pode especificar um nome de domínio como example.com ou uma string/prefixo como abc que é usado como parte do nome DNS gerado automaticamente para servidores de console e API do OpenShift. Esse prefixo também é usado como parte do nome do grupo de recursos criado para hospedar as VMs de cluster se um nome de grupo de recursos não for especificado.

-

Detalhes do projeto:

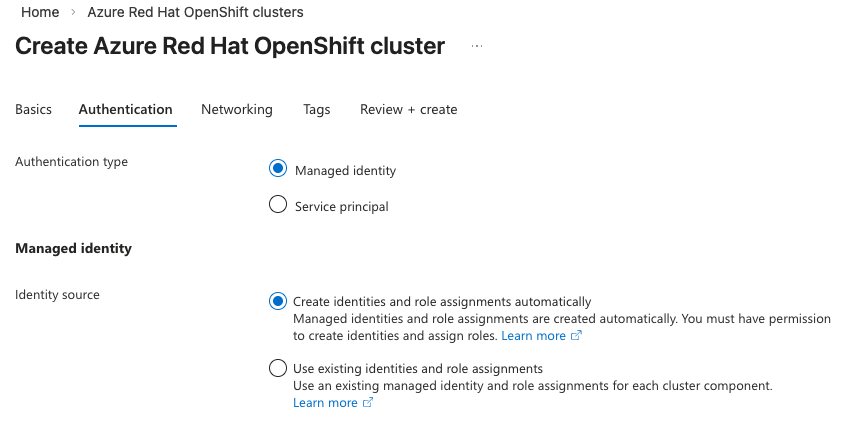

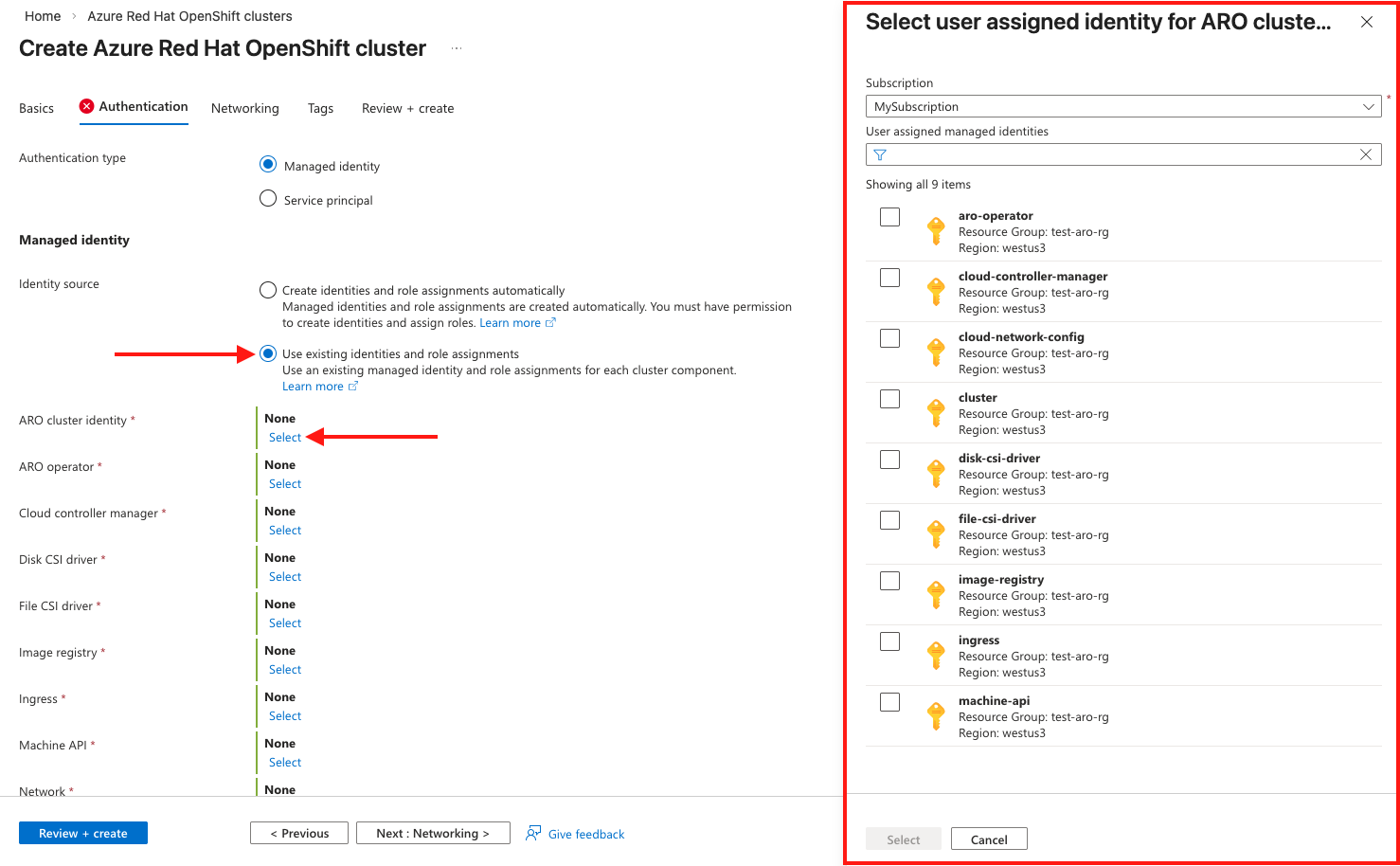

Na guia Autenticação, preencha as seções a seguir.

Pode selecionar o mecanismo de autenticação do seu cluster usando identidades geridas, ou principal de serviço. O padrão é identidade gerida (Managed Identity).

Em Identidade Gerida, selecione Criar identidades e papéis automaticamente ou Usar identidades e atribuições de funções existentes

Se selecionar Criar identidades e papéis automaticamente, o utilizador com sessão deve ter permissões para criar identidades geridas atribuídas pelo utilizador e atribuições de papéis. As identidades geridas necessárias atribuídas pelo utilizador e as atribuições de funções apropriadas usando as correspondentes funções incorporadas serão realizadas em seu benefício.