Conectar-se e gerenciar um locatário do Power BI no Microsoft Purview (locatário cruzado)

Este artigo descreve como registrar um locatário do Power BI em um cenário entre locatários e como autenticar e interagir com o locatário no Microsoft Purview. Se você não estiver familiarizado com o serviço, consulte O que é o Microsoft Purview?.

Recursos compatíveis

| Extração de metadados | Verificação Completa | Verificação Incremental | Verificação em escopo | Classificação | Rotulamento | Política de Acesso | Linhagem | Compartilhamento de dados | Exibição ao vivo |

|---|---|---|---|---|---|---|---|---|---|

| Sim | Sim | Sim | Não | Não | Não | Não | Sim | Não | Não |

Ao examinar a fonte do Power BI, o Microsoft Purview dá suporte a:

Extração de metadados técnicos, incluindo:

- Espaços de trabalho

- Painéis

- Relatórios

- Conjuntos de dados, incluindo as tabelas e colunas

- Fluxos de dados

- Datamarts

Buscando linhagem estática nas relações de ativos entre artefatos acima do Power BI e ativos externos de fonte de dados. Saiba mais com a linhagem do Power BI.

Cenários com suporte para verificações do Power BI

| Cenário | Acesso público do Microsoft Purview | Acesso público do Power BI | Opção runtime | Opção de autenticação | Lista de verificação de implantação |

|---|---|---|---|---|---|

| Acesso público com o runtime de integração do Azure | Permitido | Permitido | Runtime do Azure | Autenticação delegada | Lista de verificação de implantação |

| Acesso público com runtime de integração auto-hospedada | Permitido | Permitido | Runtime auto-hospedado | Autenticação delegada/entidade de serviço | Lista de verificação de implantação |

Limitações conhecidas

- Para o cenário entre locatários, a autenticação delegada e a entidade de serviço são as únicas opções de autenticação com suporte para verificação.

- Você pode criar apenas uma verificação para uma fonte de dados do Power BI registrada em sua conta do Microsoft Purview.

- Se o esquema do conjunto de dados do Power BI não for mostrado após a verificação, ele será devido a uma das limitações atuais com o scanner de metadados do Power BI.

- Workspaces vazios são ignorados.

Pré-requisitos

Antes de começar, certifique-se de ter o seguinte:

Uma conta do Azure com uma assinatura ativa. Crie uma conta gratuitamente.

Registrar o locatário do Power BI

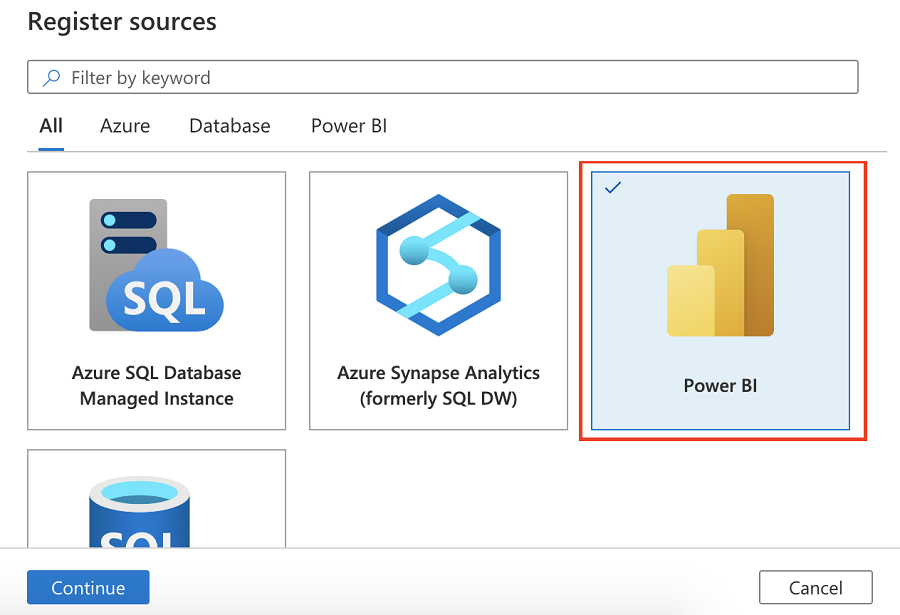

Nas opções à esquerda, selecione Mapa de Dados.

Selecione Registrar e selecione Power BI como sua fonte de dados.

Dê à sua instância do Power BI um nome amigável. O nome deve ter de 3 a 63 caracteres e deve conter apenas letras, números, sublinhados e hífens. Espaços não são permitidos.

Edite o campo ID do Locatário , para substituir pelo locatário do Power BI entre locatários que você deseja registrar e examinar. Por padrão, a ID do locatário do Microsoft Purview é preenchida.

Autenticar no locatário do Power BI

No Locatário do Azure Active Directory, onde o locatário do Power BI está localizado:

No portal do Azure, pesquise pelo Azure Active Directory.

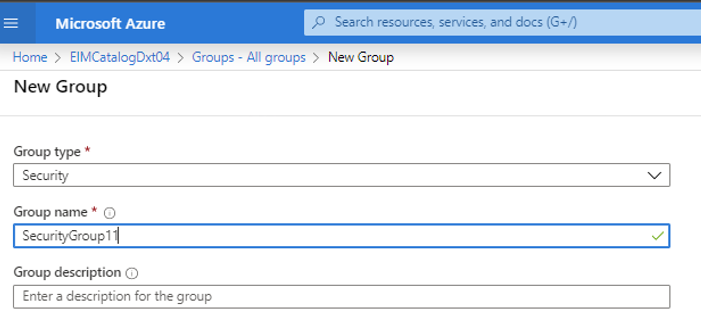

Crie um novo grupo de segurança no Azure Active Directory seguindo Criar um grupo básico e adicionar membros usando o Azure Active Directory.

Dica

Você pode ignorar essa etapa se já tiver um grupo de segurança que deseja usar.

Selecione Segurança como o Tipo de Grupo.

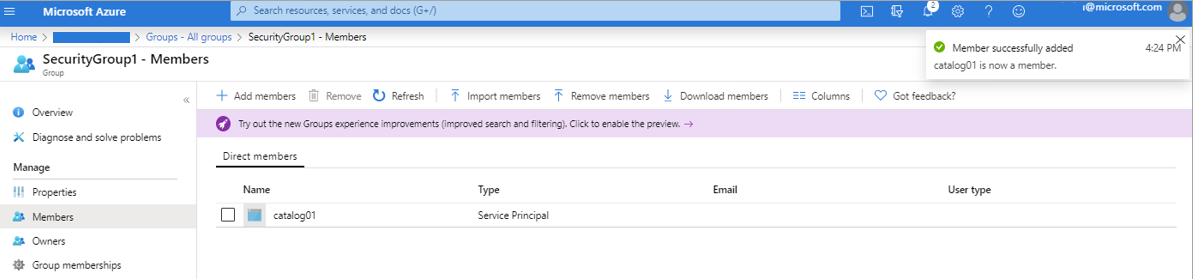

Selecione Membros e, em seguida, selecione + Adicionar membros.

Pesquise sua identidade gerenciada ou entidade de serviço do Microsoft Purview e selecione-a.

Você deve ver uma notificação de sucesso mostrando que ela foi adicionada.

Associar o grupo de segurança ao locatário do Power BI

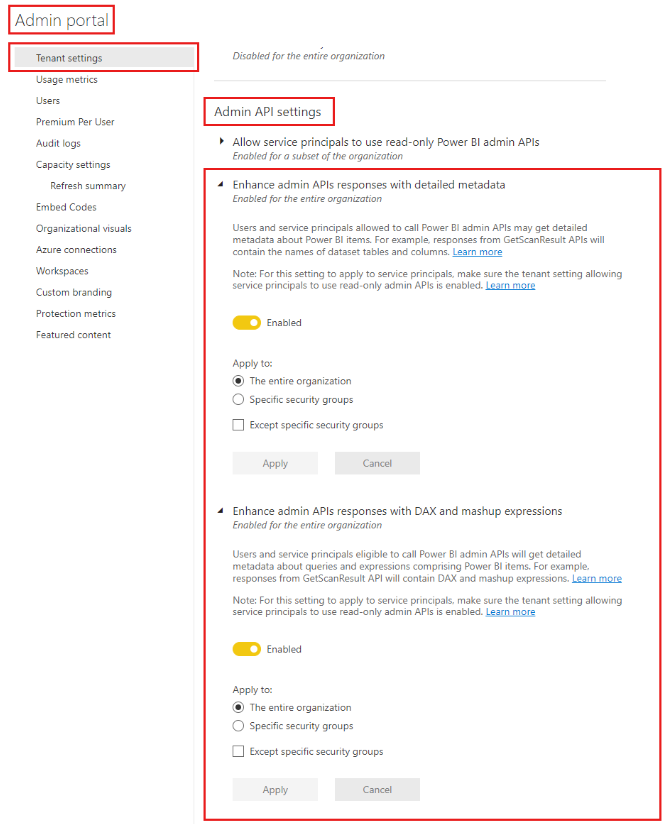

Faça logon no portal de administração do Power BI.

Selecione a página Configurações do locatário .

Importante

Você precisa ser um Administração do Power BI para ver a página de configurações do locatário.

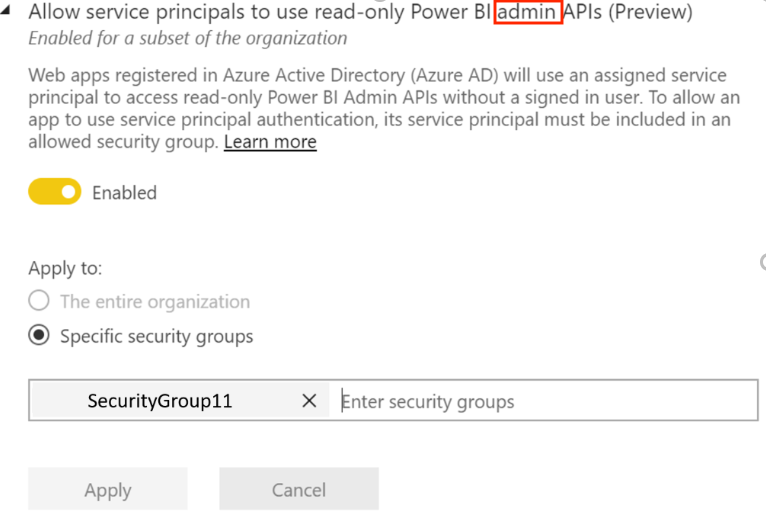

Selecione Administração configurações> de APIPermitir que as entidades de serviço usem APIs de administrador somente leitura do Power BI (versão prévia).

Selecione Grupos de segurança específicos.

Selecione Administração configurações de APIAprimorar respostas de APIs de administrador com metadados detalhados e Aprimorar respostas de APIs de administrador com DAX e expressões> de mashup Habilitar o alternância para permitir que Mapa de Dados do Microsoft Purview descubra automaticamente os metadados detalhados dos conjuntos de dados do Power BI como parte de seus exames.>

Importante

Depois de atualizar as configurações da API Administração no locatário do Power Bi, aguarde cerca de 15 minutos antes de registrar uma conexão de verificação e teste.

Cuidado

Quando você permite que o grupo de segurança criado (que tem sua identidade gerenciada do Microsoft Purview como membro) use APIs de administrador do Power BI somente leitura, você também permite que ele acesse os metadados (por exemplo, dashboard e nomes de relatório, proprietários, descrições etc.) para todos os artefatos do Power BI neste locatário. Depois que os metadados forem puxados para o Microsoft Purview, as permissões do Microsoft Purview, não as permissões do Power BI, determinam quem pode ver esses metadados.

Observação

Você pode remover o grupo de segurança de suas configurações de desenvolvedor, mas os metadados extraídos anteriormente não serão removidos da conta do Microsoft Purview. Você pode excluí-lo separadamente, se desejar.

Verificar o Power BI entre locatários

A autenticação delegada e as entidades de serviço são as únicas opções com suporte para verificação entre locatários. Você pode examinar usando qualquer um:

Criar verificação para locatário cruzado usando o Azure IR com autenticação delegada

Para criar e executar uma nova verificação usando o runtime do Azure, execute as seguintes etapas:

Crie uma conta de usuário no locatário Azure AD onde o locatário do Power BI está localizado e atribua o usuário a essa função: Administrador do Power BI. Anote o nome de usuário e entre para alterar a senha.

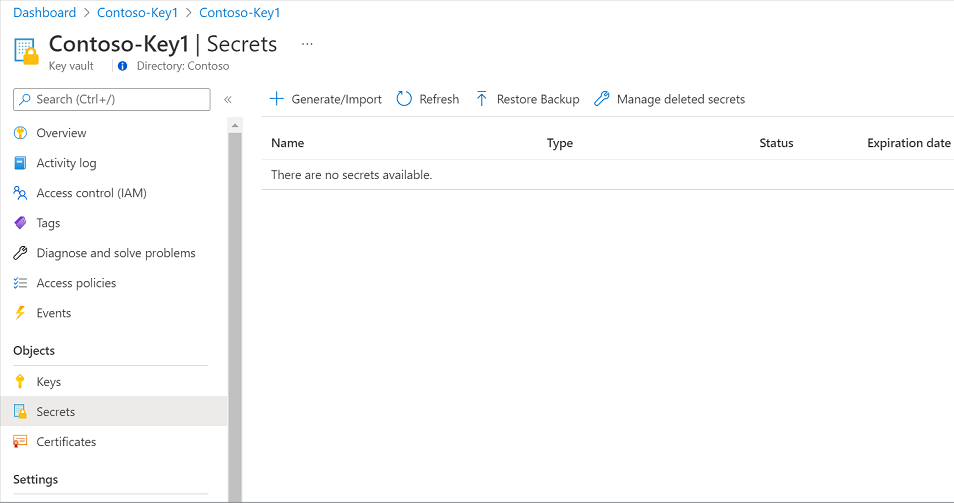

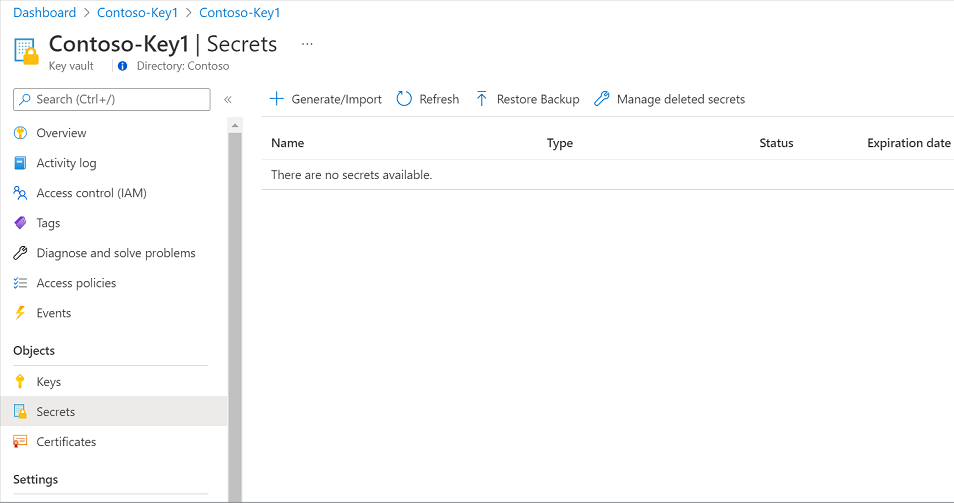

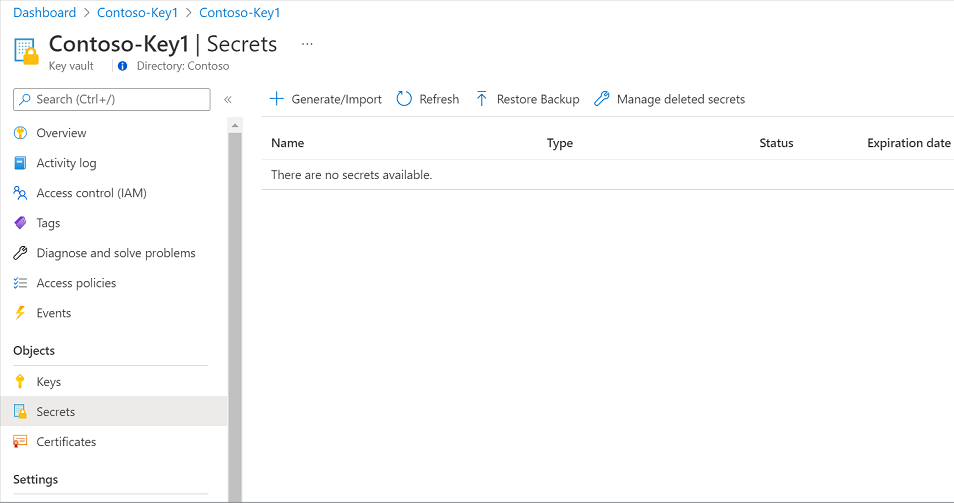

Acesse a instância do Azure Key Vault no locatário em que o Microsoft Purview é criado.

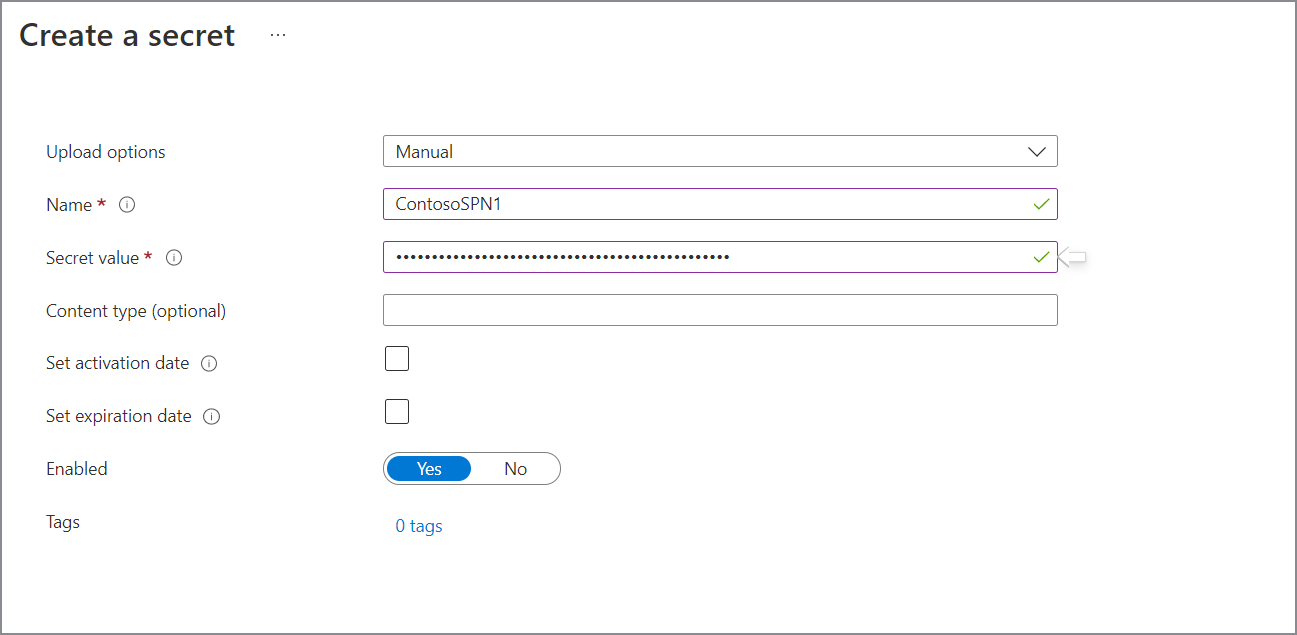

Selecione Segredos de Configurações> e selecione + Gerar/Importar.

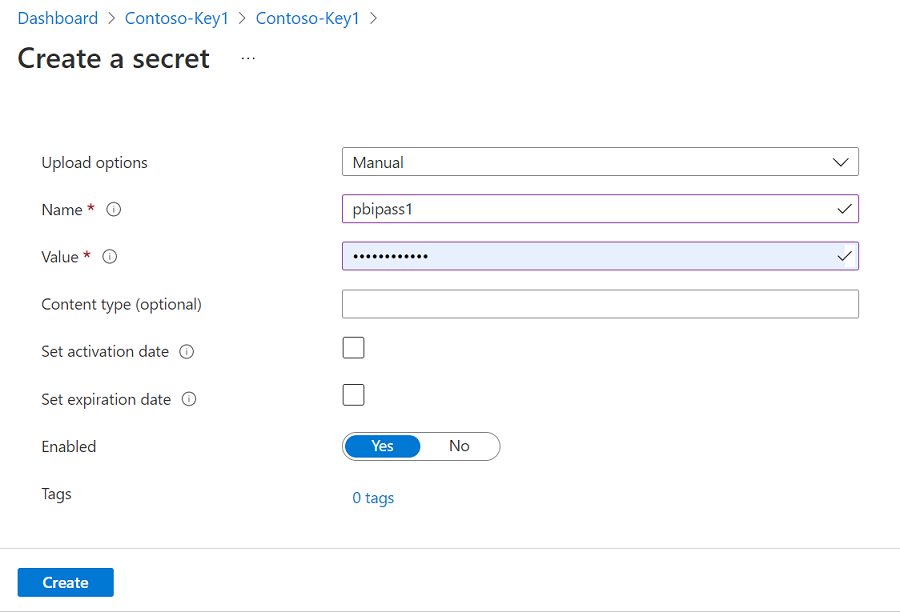

Insira um nome para o segredo. Para Valor, digite a senha recém-criada para o usuário Azure AD. Selecione Criar para concluir.

Se o cofre de chaves ainda não estiver conectado ao Microsoft Purview, você precisará criar uma nova conexão do cofre de chaves.

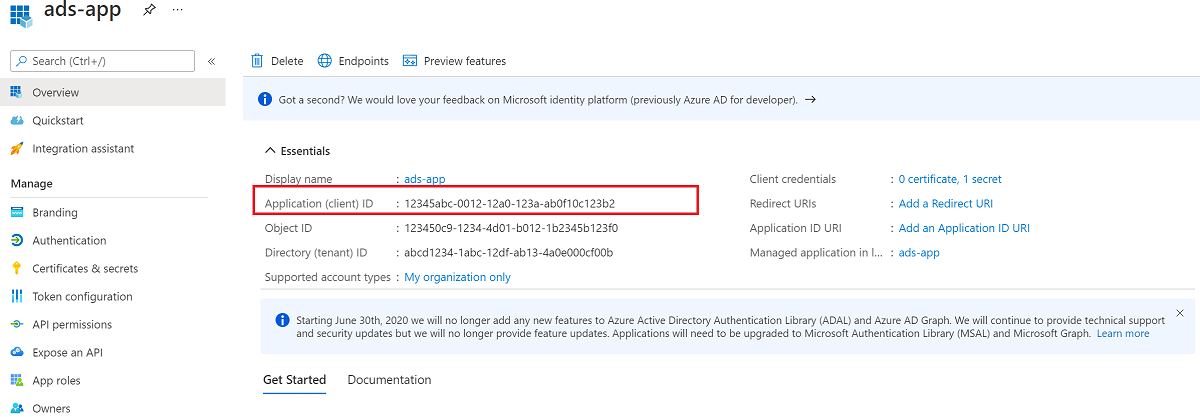

Crie um registro de aplicativo em seu locatário Azure AD onde o Power BI está localizado. Forneça uma URL da Web no URI de Redirecionamento.

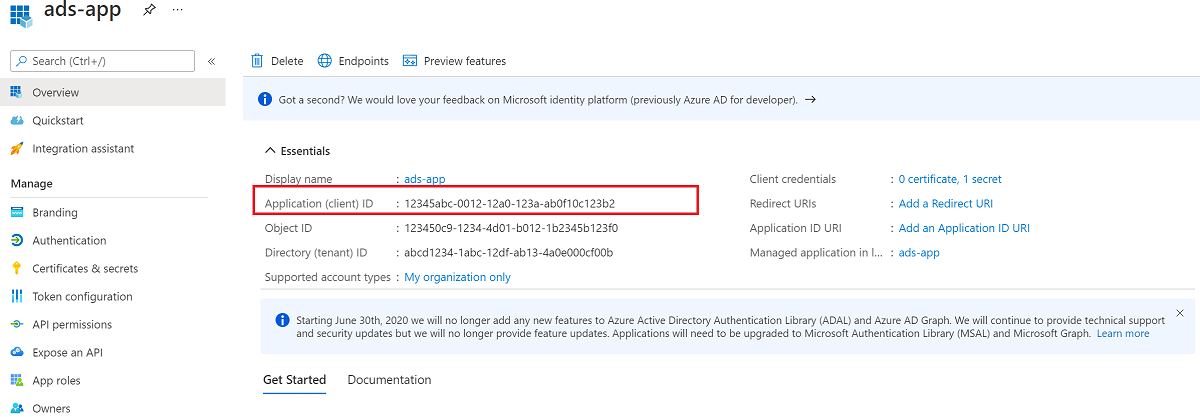

Anote a ID do cliente (ID do aplicativo).

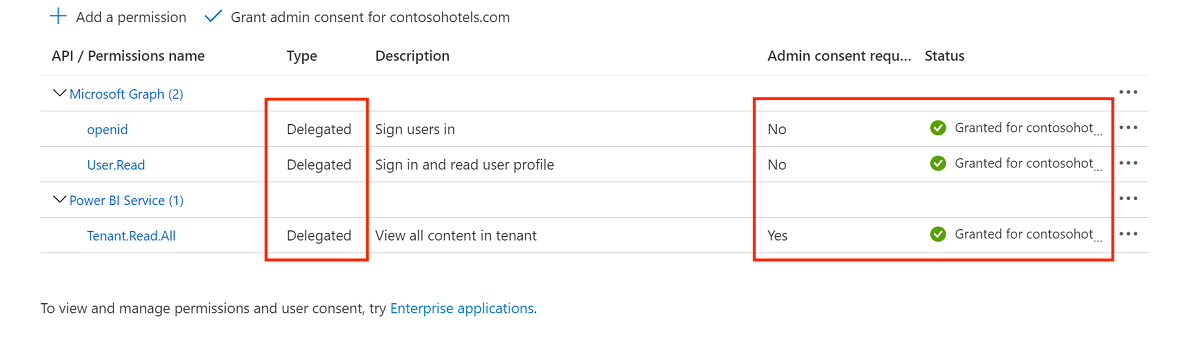

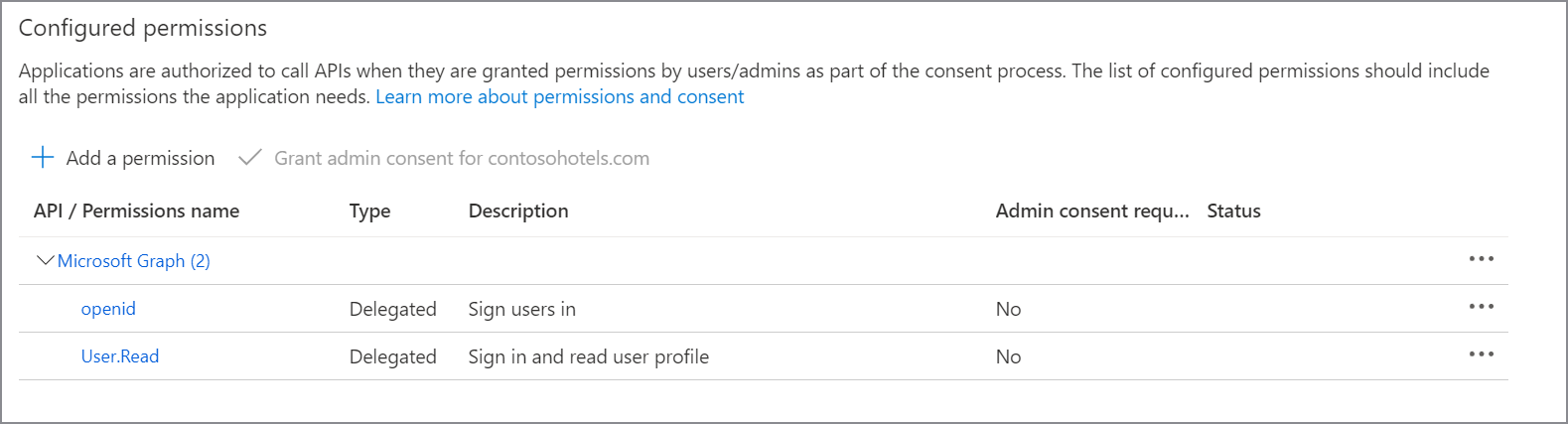

No Azure AD dashboard, selecione o aplicativo recém-criado e selecione Permissões de aplicativo. Atribua ao aplicativo as seguintes permissões delegadas e conceda o consentimento do administrador para o locatário:

- Locatário do Serviço do Power BI.Read.All

- Microsoft Graph openid

- Usuário do Microsoft Graph.Read

No Azure AD dashboard, selecione o aplicativo recém-criado e selecione Autenticação. Em Tipos de contas suportadas, selecione Contas em qualquer diretório organizacional (qualquer diretório do Microsoft Azure AD - Multilocatário) .

Em Concessão implícita e fluxos híbridos, selecione Tokens de ID (usados para fluxos implícitos e híbridos).

Em Configurações avançadas, habilite Permitir fluxos de cliente público.

No Microsoft Purview Studio, acesse o mapa Dados no menu à esquerda. Vá para Fontes.

Selecione a fonte registrada do Power BI no locatário cruzado.

Selecione + Nova verificação.

Dê um nome à verificação. Em seguida, selecione a opção para incluir ou excluir os workspaces pessoais.

Observação

Se você alternar a configuração de uma verificação para incluir ou excluir um workspace pessoal, você disparará uma verificação completa da fonte do Power BI.

Selecione Azure AutoResolveIntegrationRuntime na lista suspensa.

Para a Credencial, selecione Autenticação delegada e selecione + Novo para criar uma nova credencial.

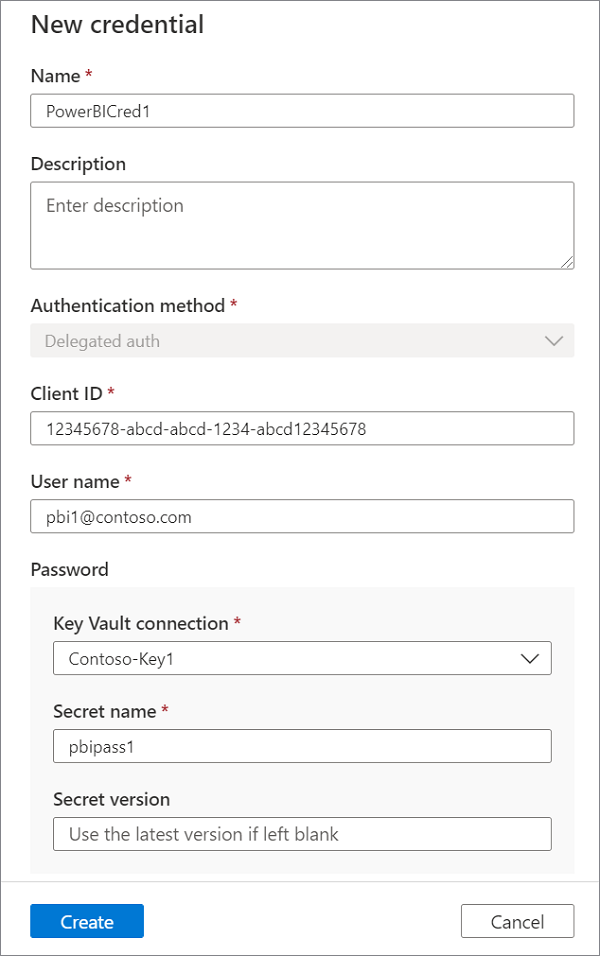

Crie uma nova credencial e forneça os seguintes parâmetros necessários:

Nome: forneça um nome exclusivo para a credencial.

ID do cliente: use a ID do cliente da entidade de serviço (ID do aplicativo) que você criou anteriormente.

Nome de usuário: forneça o nome de usuário do administrador do Power BI que você criou anteriormente.

Senha: selecione a conexão Key Vault apropriada e o nome secreto em que a senha da conta do Power BI foi salva anteriormente.

Selecione Testar conexão antes de continuar para as próximas etapas.

Se o teste falhar, selecione Exibir Relatório para ver o status detalhado e solucionar o problema:

- Acesso – falha no status significa que a autenticação do usuário falhou. Valide se o nome de usuário e a senha estiverem corretos. Examine se a credencial contém a ID correta do cliente (aplicativo) do registro do aplicativo.

- Ativos (+ linhagem) – falha status significa que a autorização entre o Microsoft Purview e o Power BI falhou. Verifique se o usuário foi adicionado à função de administrador do Power BI e tem a licença adequada do Power BI atribuída.

- Metadados detalhados (Aprimorados) – falha status significa que o portal de administração do Power BI está desabilitado para a seguinte configuração: Aprimorar as respostas de APIs de administrador com metadados detalhados.

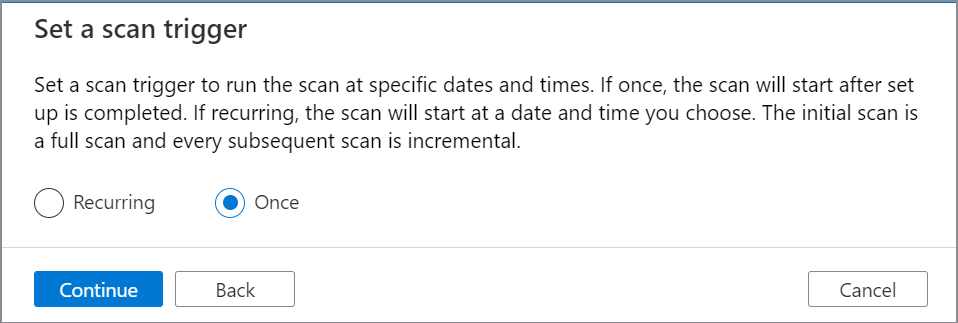

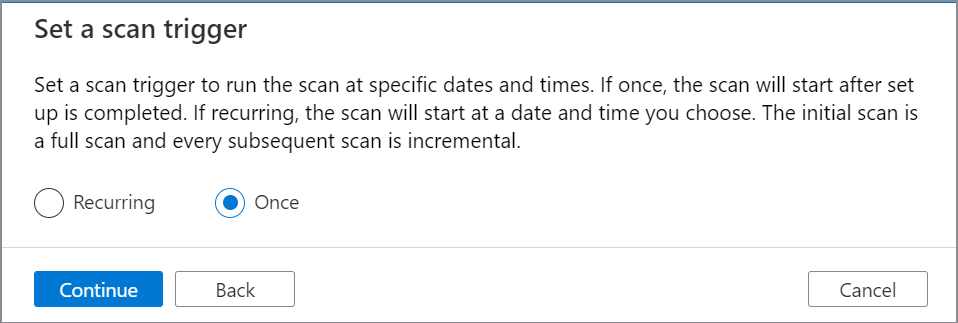

Configure um gatilho de verificação. Suas opções são Recorrentes ou Uma Vez.

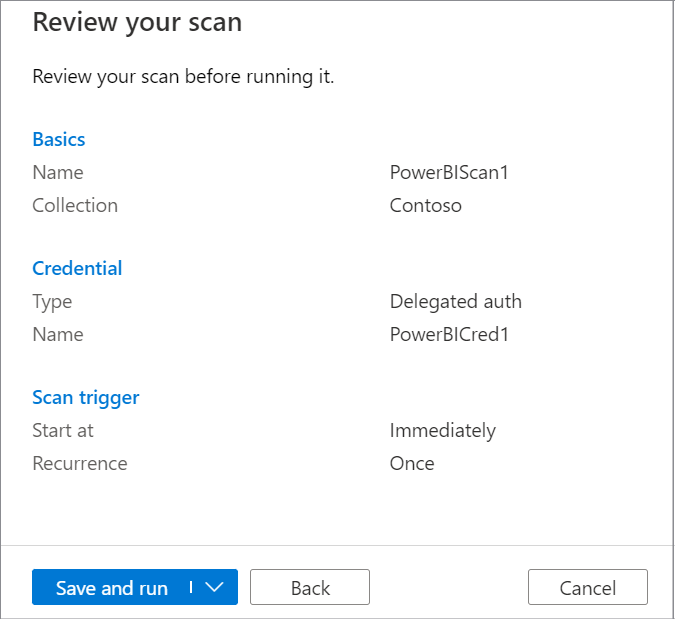

Em Examinar nova verificação, selecione Salvar e executar para iniciar sua verificação.

Dica

Para solucionar problemas com a verificação:

- Confirme se você concluiu a lista de verificação de implantação do seu cenário.

- Examine nossa documentação de solução de problemas de verificação.

Criar verificação para locatário cruzado usando IR auto-hospedado com a entidade de serviço

Para criar e executar uma nova verificação usando o runtime de integração auto-hospedada, execute as seguintes etapas:

Crie um registro de aplicativo em seu locatário Azure AD onde o Power BI está localizado. Forneça uma URL da Web no URI de Redirecionamento.

Anote a ID do cliente (ID do aplicativo).

No Azure AD dashboard, selecione o aplicativo recém-criado e selecione Permissões de aplicativo. Atribua ao aplicativo as seguintes permissões delegadas:

- Microsoft Graph openid

- Usuário do Microsoft Graph.Read

No Azure AD dashboard, selecione o aplicativo recém-criado e selecione Autenticação. Em Tipos de contas suportadas, selecione Contas em qualquer diretório organizacional (qualquer diretório do Microsoft Azure AD - Multilocatário) .

Em Concessão implícita e fluxos híbridos, selecione Tokens de ID (usados para fluxos implícitos e híbridos).

Em Configurações avançadas, habilite Permitir fluxos de cliente público.

No locatário em que o Microsoft Purview é criado, vá para a instância do Azure Key Vault.

Selecione Segredos de Configurações> e selecione + Gerar/Importar.

Insira um nome para o segredo. Para Valor, digite o segredo recém-criado para o registro do aplicativo. Selecione Criar para concluir.

Em Segredos de Certificados&, crie um novo segredo e salve-o com segurança para as próximas etapas.

Em portal do Azure, navegue até o cofre de chaves do Azure.

Selecione Configurações>Segredos e selecione + Gerar/Importar.

Insira um nome para o segredo e, para Valor, digite o segredo recém-criado para o registro do aplicativo. Selecione Criar para concluir.

Se o cofre de chaves ainda não estiver conectado ao Microsoft Purview, você precisará criar uma nova conexão do cofre de chaves.

No Microsoft Purview Studio, acesse o mapa Dados no menu à esquerda. Vá para Fontes.

Selecione a fonte registrada do Power BI no locatário cruzado.

Selecione + Nova verificação.

Dê um nome à verificação. Em seguida, selecione a opção para incluir ou excluir os workspaces pessoais.

Observação

Se você alternar a configuração de uma verificação para incluir ou excluir um workspace pessoal, você disparará uma verificação completa da fonte do Power BI.

Selecione o runtime de integração auto-hospedada na lista suspensa.

Para a Credencial, selecione Entidade de Serviço e selecione + Novo para criar uma nova credencial.

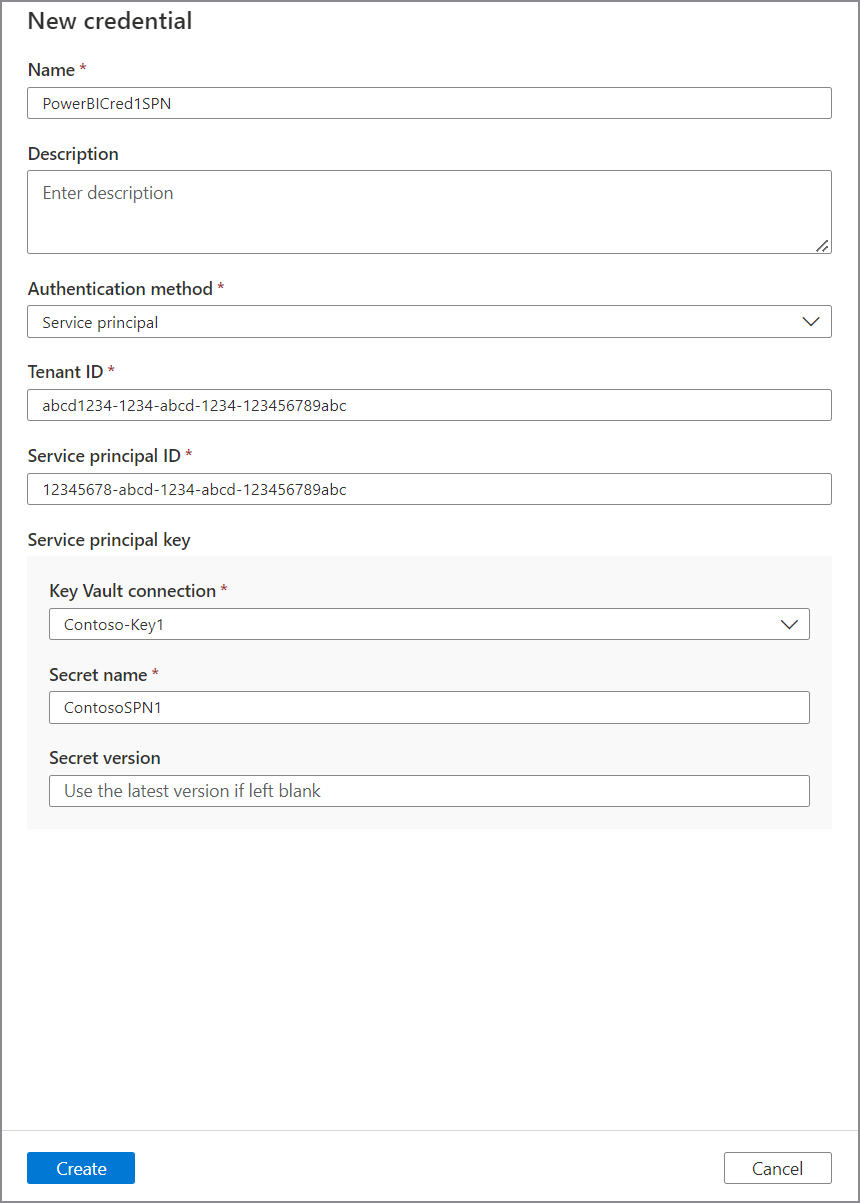

Crie uma nova credencial e forneça os seguintes parâmetros necessários:

- Nome: fornecer um nome exclusivo para credencial

- Método de autenticação: entidade de serviço

- ID do locatário: sua ID de locatário do Power BI

- ID do cliente: usar a ID do cliente da entidade de serviço (ID do aplicativo) que você criou anteriormente

Selecione Testar conexão antes de continuar para as próximas etapas.

Se o teste falhar, selecione Exibir Relatório para ver o status detalhado e solucionar o problema:

- Acesso – falha no status significa que a autenticação do usuário falhou. Valide se a ID do aplicativo e o segredo estiverem corretos. Examine se a credencial contém a ID correta do cliente (aplicativo) do registro do aplicativo.

- Ativos (+ linhagem) – falha status significa que a autorização entre o Microsoft Purview e o Power BI falhou. Verifique se o usuário foi adicionado à função de administrador do Power BI e tem a licença adequada do Power BI atribuída.

- Metadados detalhados (Aprimorados) – falha status significa que o portal de administração do Power BI está desabilitado para a seguinte configuração: Aprimorar as respostas de APIs de administrador com metadados detalhados.

Configure um gatilho de verificação. Suas opções são Recorrentes ou Uma Vez.

Em Examinar nova verificação, selecione Salvar e executar para iniciar sua verificação.

Dica

Para solucionar problemas com a verificação:

- Confirme se você concluiu a lista de verificação de implantação do seu cenário.

- Examine nossa documentação de solução de problemas de verificação.

Lista de verificação de implantação

A lista de verificação de implantação é um resumo de todas as etapas que você precisará executar para configurar uma fonte do Power BI entre locatários. Você pode usá-lo durante a instalação ou para solução de problemas, para confirmar se seguiu todas as etapas necessárias para se conectar.

- Acesso público com o runtime de integração do Azure

- Acesso público com runtime de integração auto-hospedada

Verificar o Power BI entre locatários usando a autenticação delegada em uma rede pública

Verifique se a ID do locatário do Power BI foi inserida corretamente durante o registro. Por padrão, a ID do locatário do Power BI que existe na mesma instância do Azure Active Directory (Azure AD) que o Microsoft Purview será preenchida.

Verifique se o modelo de metadados do Power BI está atualizado ao habilitar a verificação de metadados.

No portal do Azure, valide se a rede de conta do Microsoft Purview estiver definida como acesso público.

No portal de administrador de locatários do Power BI, verifique se o locatário do Power BI está configurado para permitir uma rede pública.

Verifique sua instância do Azure Key Vault para ter certeza:

- Não há erros de digitação na senha ou no segredo.

- A identidade gerenciada do Microsoft Purview tem acesso de lista e acesso a segredos.

Examine sua credencial para validar que:

- A ID do cliente corresponde à ID do aplicativo (Cliente) do registro do aplicativo.

- Para auth delegado, o nome de usuário inclui o nome da entidade de usuário, como

johndoe@contoso.com.

No locatário Azure AD do Power BI, valide as seguintes configurações de usuário administrador do Power BI:

- O usuário é atribuído à função de administrador do Power BI.

- Pelo menos uma licença do Power BI é atribuída ao usuário.

- Se o usuário for criado recentemente, entre com o usuário pelo menos uma vez, para garantir que a senha seja redefinida com êxito e que o usuário possa iniciar a sessão com êxito.

- Não há nenhuma autenticação multifator ou políticas de acesso condicional impostas ao usuário.

No locatário Azure AD do Power BI, valide as seguintes configurações de registro de aplicativo:

- O registro do aplicativo existe em seu locatário Azure AD onde o locatário do Power BI está localizado.

- Se a entidade de serviço for usada, em permissões de API, as seguintes permissões delegadas serão atribuídas com leitura para as seguintes APIs:

- Microsoft Graph openid

- Usuário do Microsoft Graph.Read

- Se a autenticação delegada for usada, em permissões de API, as seguintes permissões delegadas e conceder o consentimento do administrador para o locatário serão configuradas com leitura para as seguintes APIs:

- Locatário do Serviço do Power BI.Read.All

- Microsoft Graph openid

- Usuário do Microsoft Graph.Read

- Em Autenticação:

- Tipos de conta> com suporteAs contas em qualquer diretório organizacional (Qualquer diretório Azure AD – Multilocatário) estão selecionadas.

- Concessão implícita e fluxos híbridos>Tokens de ID (usados para fluxos implícitos e híbridos) são selecionados.

- Permitir fluxos de cliente públicos está habilitado.

No locatário do Power BI, do locatário do Azure Active Directory, verifique se a Entidade de Serviço é membro do novo grupo de segurança.

No portal do Administração de Locatário do Power BI, valide se permitir que as entidades de serviço usem APIs de administrador do Power BI somente leitura está habilitada para o novo grupo de segurança.

Próximas etapas

Agora que você registrou sua origem, confira os guias a seguir para saber mais sobre o Microsoft Purview e seus dados.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários