Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Importante

As deteções personalizadas são agora a melhor forma de criar novas regras no Microsoft Sentinel Microsoft Defender XDR SIEM. Com as deteções personalizadas, pode reduzir os custos de ingestão, obter deteções ilimitadas em tempo real e beneficiar da integração totalmente integrada com Defender XDR dados, funções e ações de remediação com o mapeamento automático de entidades. Para obter mais informações, leia este blogue.

Enquanto serviço de Gestão de Informações e Eventos de Segurança (SIEM), Microsoft Sentinel é responsável por detetar ameaças de segurança à sua organização. Este procedimento é efetuado através da análise dos grandes volumes de dados gerados por todos os registos dos sistemas.

Neste tutorial, irá aprender a configurar uma regra de análise Microsoft Sentinel a partir de um modelo para procurar exploits da vulnerabilidade do Apache Log4j no seu ambiente. A regra irá enquadrar as contas de utilizador e os endereços IP encontrados nos seus registos como entidades controláveis, apresentar informações importantes nos alertas gerados pelas regras e alertas de pacotes como incidentes a serem investigados.

Quando concluir este tutorial, poderá:

- Criar uma regra de análise a partir de um modelo

- Personalizar a consulta e as definições de uma regra

- Configurar os três tipos de melhoramento de alertas

- Escolher respostas de ameaças automatizadas para as suas regras

Pré-requisitos

Para concluir este tutorial, certifique-se de que tem:

Uma subscrição Azure. Crie uma conta gratuita se ainda não tiver uma.

Uma área de trabalho do Log Analytics com a solução Microsoft Sentinel implementada na mesma e os dados que estão a ser ingeridos na mesma.

Um utilizador Azure com a função contribuidor de Microsoft Sentinel atribuída na área de trabalho do Log Analytics onde Microsoft Sentinel é implementada.

As seguintes origens de dados são referenciadas nesta regra. Quanto mais tiver implementado conectores, mais eficaz será a regra. Deve ter pelo menos um.

Origem de dados Tabelas do Log Analytics referenciadas Office 365 OfficeActivity (SharePoint)

OfficeActivity (Exchange)

OfficeActivity (Teams)DNS DnsEvents Azure Monitor (Informações da VM) VMConnection Cisco ASA CommonSecurityLog (Cisco) Palo Alto Networks (Firewall) CommonSecurityLog (PaloAlto) Eventos de Segurança SecurityEvents Microsoft Entra ID SigninLogs

AADNonInteractiveUserSignInLogsAzure Monitor (WireData) WireData Azure Monitor (IIS) W3CIISLog Atividade Azure AzureActivity Amazon Web Services AWSCloudTrail Microsoft Defender XDR DeviceNetworkEvents Azure Firewall AzureDiagnostics (Azure Firewall)

Inicie sessão no portal do Azure e no Microsoft Sentinel

Inicie sessão no portal do Azure.

Na Barra de pesquisa, procure e selecione Microsoft Sentinel.

Procure e selecione a área de trabalho na lista de áreas de trabalho Microsoft Sentinel disponíveis.

Instalar uma solução a partir do hub de conteúdos

No Microsoft Sentinel, no menu do lado esquerdo, em Gestão de conteúdos, selecione Hub de conteúdos.

Procure e selecione a solução Log4j Vulnerability Detection (Deteção de Vulnerabilidades log4j).

Na barra de ferramentas na parte superior da página, selecione

Instalar/Atualizar.

Instalar/Atualizar.

Criar uma regra de análise agendada a partir de um modelo

No Microsoft Sentinel, no menu do lado esquerdo, em Configuração, selecione Análise.

Na página Análise , selecione o separador Modelos de regra.

No campo de pesquisa na parte superior da lista de modelos de regras, introduza log4j.

Na lista filtrada de modelos, selecione Log4j vulnerability exploit aka Log4Shell IP IOC. No painel de detalhes, selecione Criar regra.

O assistente de regras de Análise será aberto.

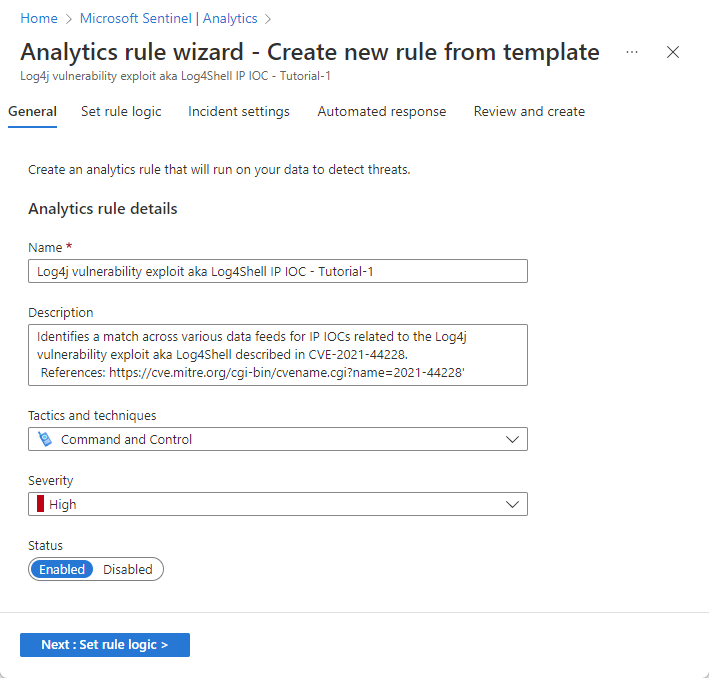

No separador Geral , no campo Nome , introduza Log4j vulnerability exploit aka Log4Shell IP IOC - Tutorial-1.

Deixe o resto dos campos nesta página tal como estão. Estas são as predefinições, mas vamos adicionar personalização ao nome do alerta numa fase posterior.

Se não quiser que a regra seja executada imediatamente, selecione Desativado e a regra será adicionada ao separador Regras ativas e pode ativá-la a partir daí quando precisar dela.

Selecione Seguinte: Definir lógica de regra.

Rever a lógica de consulta de regras e a configuração das definições

No separador Definir lógica de regra , reveja a consulta tal como aparece no cabeçalho consulta Regra .

Para ver mais texto da consulta de uma só vez, selecione o ícone de seta dupla diagonal no canto superior direito da janela de consulta para expandir a janela para um tamanho maior.

Para obter mais informações sobre o KQL, veja Descrição geral do Linguagem de Pesquisa Kusto (KQL).

Outros recursos:

Melhorar alertas com entidades e outros detalhes

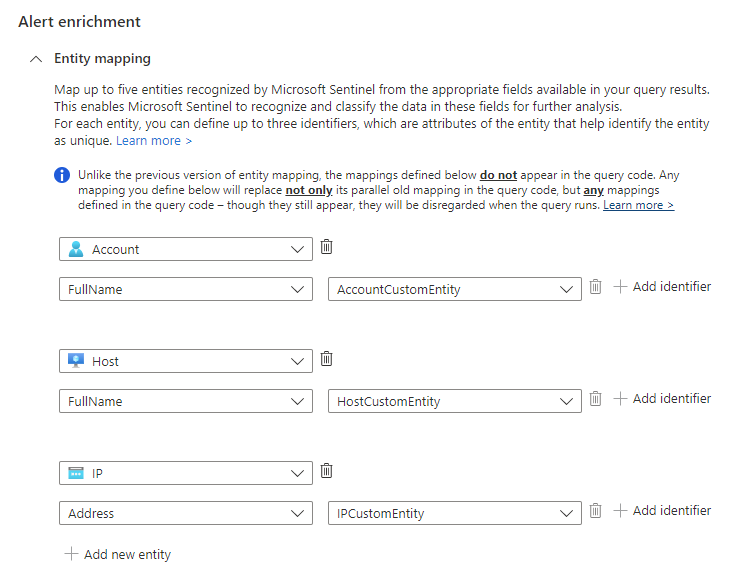

Em Melhoramento de alertas, mantenha as definições de Mapeamento de entidades tal como estão. Tenha em atenção as três entidades mapeadas.

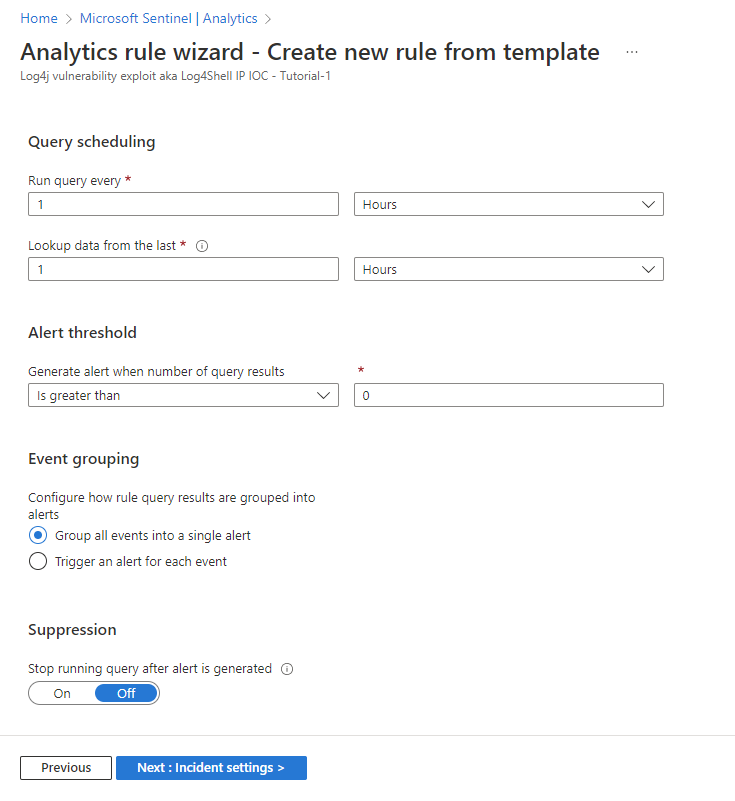

Na secção Detalhes personalizados , vamos adicionar o carimbo de data/hora de cada ocorrência ao alerta, para que possa vê-lo diretamente nos detalhes do alerta, sem ter de desagregar.

- Escreva carimbo de data/hora no campo Chave . Este será o nome da propriedade no alerta.

- Selecione carimbo de data/hora na lista pendente Valor .

Na secção Detalhes do alerta , vamos personalizar o nome do alerta para que o carimbo de data/hora de cada ocorrência seja apresentado no título do alerta.

No campo Formato do nome do alerta , introduza Log4j vulnerability exploit aka Log4Shell IP IOC at {{timestamp}}.

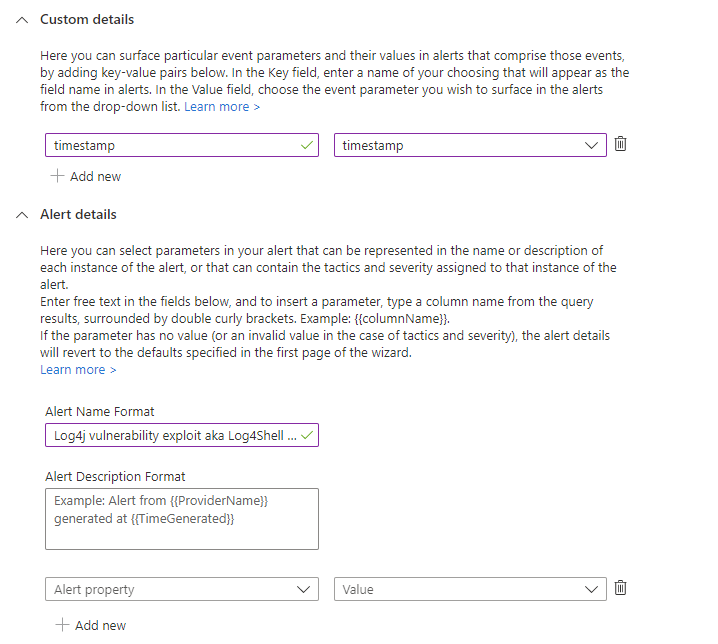

Rever as definições restantes

Reveja as restantes definições no separador Definir lógica de regra . Não é necessário alterar nada, embora possa alterar o intervalo, por exemplo. Certifique-se apenas de que o período de procura corresponde ao intervalo para manter a cobertura contínua.

Agendamento de consultas:

- Executar consulta a cada 1 hora.

- Procurar dados das últimas 1 hora.

Limiar de alerta:

- Gerar alerta quando o número de resultados da consulta for superior a 0.

Agrupamento de eventos:

- Configurar a forma como os resultados da consulta de regras são agrupados em alertas: agrupar todos os eventos num único alerta.

Supressão:

- Parar a execução da consulta após o alerta ser gerado: Desativado.

Selecione Seguinte: Definições do incidente.

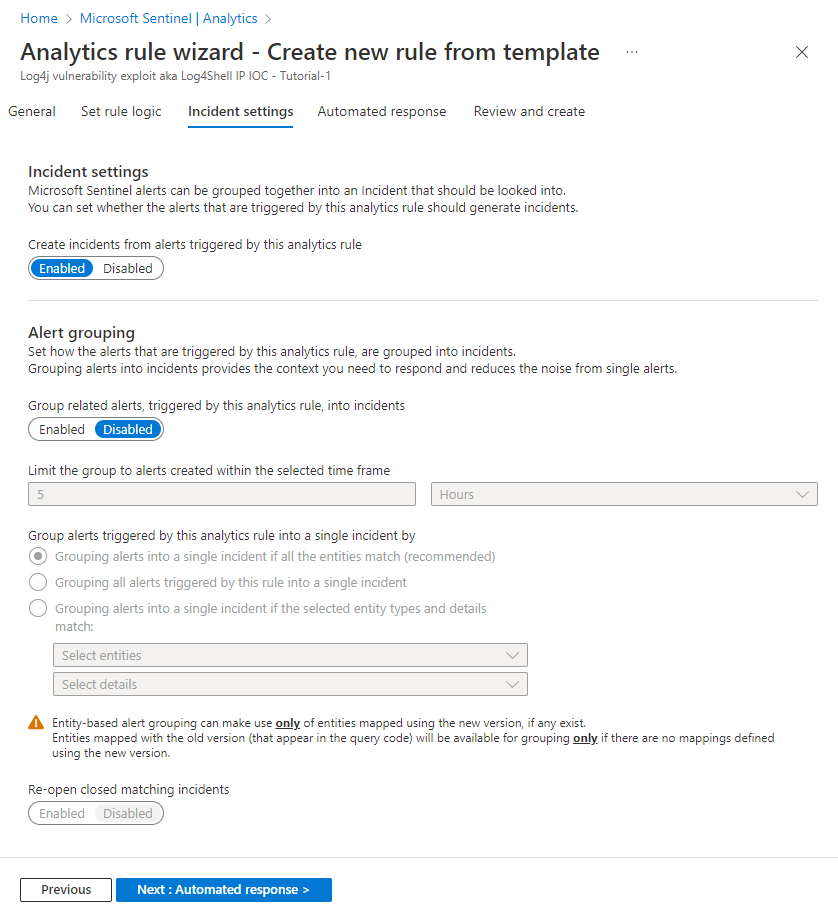

Rever as definições de criação de incidentes

Reveja as definições no separador Definições de incidentes . Não é necessário alterar nada, a menos que, por exemplo, tenha um sistema diferente para a criação e gestão de incidentes, caso em que pretende desativar a criação de incidentes.

Definições de incidentes:

- Crie incidentes a partir de alertas acionados por esta regra de análise: Ativado.

Agrupamento de alertas:

- Agrupar alertas relacionados, acionados por esta regra de análise, em incidentes: Desativado.

Selecione Seguinte: Resposta automatizada.

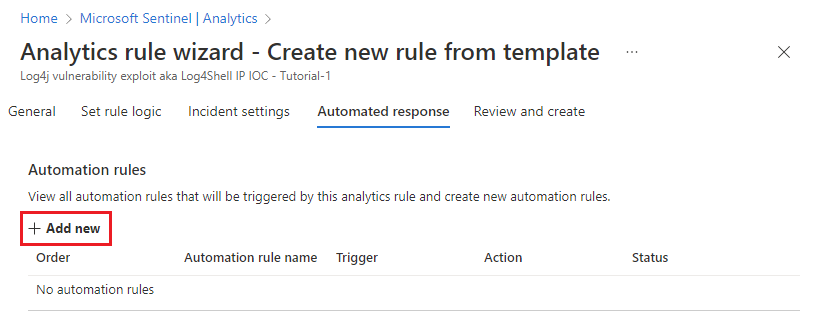

Definir respostas automatizadas e criar a regra

No separador Resposta automatizada :

Selecione + Adicionar novo para criar uma nova regra de automatização para esta regra de análise. Esta ação irá abrir o assistente Criar nova regra de automatização .

No campo Nome da regra de automatização , introduza Log4J vulnerability exploit detection - Tutorial-1.

Deixe as secções Acionador e Condições tal como estão.

Em Ações, selecione Adicionar etiquetas na lista pendente.

- Selecione + Adicionar etiqueta.

- Introduza Exploração log4J na caixa de texto e selecione OK.

Deixe as secções Expiração da regra e Ordem tal como estão.

Selecione Aplicar. Em breve, verá a nova regra de automatização na lista no separador Resposta automatizada .

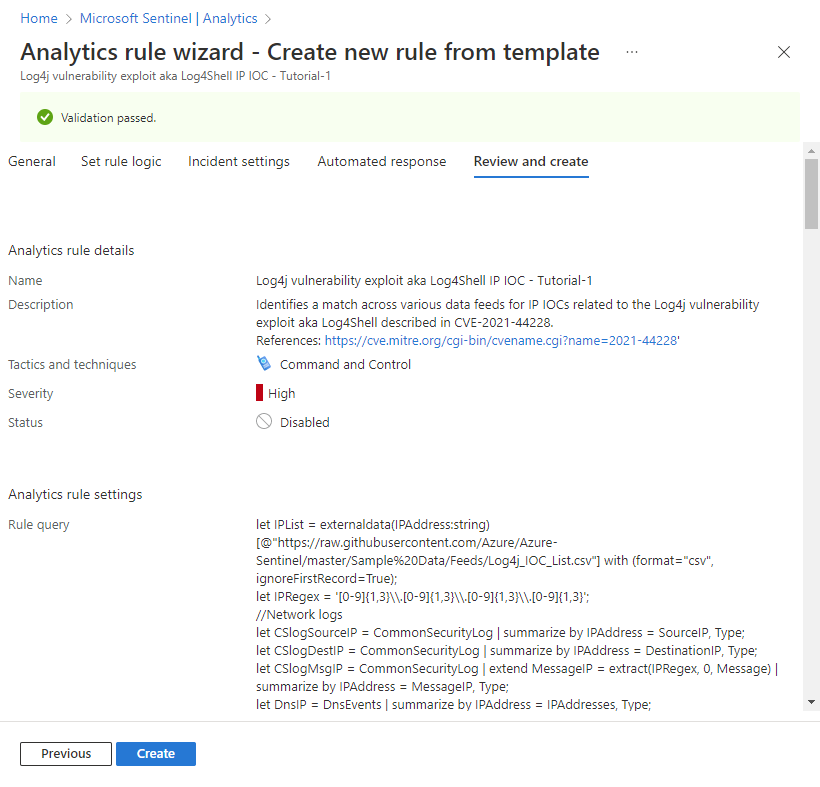

Selecione Seguinte: Rever para rever todas as definições da nova regra de análise. Quando for apresentada a mensagem "Validação aprovada", selecione Criar. A menos que defina a regra como Desativada no separador Geral acima, a regra será executada imediatamente.

Selecione a imagem abaixo para ver a revisão completa (a maior parte do texto da consulta foi recortada para visualização).

Verificar o êxito da regra

Para ver os resultados das regras de alerta que cria, aceda à página Incidentes .

Para filtrar a lista de incidentes para os gerados pela regra de análise, introduza o nome (ou parte do nome) da regra de análise que criou na Barra de pesquisa .

Abra um incidente cujo título corresponde ao nome da regra de análise. Veja se o sinalizador que definiu na regra de automatização foi aplicado ao incidente.

Recursos de limpeza

Se não pretender continuar a utilizar esta regra de análise, elimine (ou pelo menos desative) as regras de análise e automatização que criou com os seguintes passos:

Na página Análise , selecione o separador Regras ativas .

Introduza o nome (ou parte do nome) da regra de análise que criou na barra de Pesquisa .

(Se não aparecer, certifique-se de que todos os filtros estão definidos como Selecionar tudo.)Marque a caixa de verificação junto à regra na lista e selecione Eliminar na faixa superior.

(Se não quiser eliminá-lo, pode selecionar Desativar em alternativa.)Na página Automatização , selecione o separador Regras de automatização .

Introduza o nome (ou parte do nome) da regra de automatização que criou na barra de Pesquisa .

(Se não aparecer, certifique-se de que todos os filtros estão definidos como Selecionar tudo.)Marque a caixa de verificação junto à regra de automatização na lista e selecione Eliminar na faixa superior.

(Se não quiser eliminá-lo, pode selecionar Desativar em alternativa.)

Passos seguintes

Agora que aprendeu a procurar exploits de uma vulnerabilidade comum através de regras de análise, saiba mais sobre o que pode fazer com a análise no Microsoft Sentinel:

Saiba mais sobre a gama completa de definições e configurações nas regras de análise agendada.

Em particular, saiba mais sobre os diferentes tipos de melhoramento de alertas que viu aqui:

Saiba mais sobre outros tipos de regras de análise no Microsoft Sentinel e na respetiva função.

Saiba mais sobre como escrever consultas no Linguagem de Pesquisa Kusto (KQL). Para saber mais sobre o KQL, veja esta descrição geral, aprenda algumas das melhores práticas e mantenha este guia de referência rápida útil.