Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Os Arquivos do Azure dão suporte à autenticação baseada em identidade para compartilhamentos de arquivos do Windows no SMB (Server Message Block) usando o protocolo de autenticação Kerberos por meio dos seguintes métodos:

- Serviços de Domínio Active Directory (AD DS) no local

- Serviços de Domínio Microsoft Entra

- Microsoft Entra Kerberos para identidades de utilizador híbridas

É altamente recomendável que você revise a seção Como funciona para selecionar a fonte do AD correta para autenticação. A configuração é diferente dependendo do serviço de domínio escolhido. Este artigo se concentra em habilitar e configurar o AD DS local para autenticação com compartilhamentos de arquivos do Azure.

Se você é novo no Azure Files, recomendamos a leitura de nosso guia de planejamento.

Aplica-se a

| Modelo de gestão | Modelo de faturação | Nível de média | Redundância | PME | Sistema de Arquivos de Rede (NFS) |

|---|---|---|---|---|---|

| Microsoft.Armazenamento | Provisionado v2 | HDD (padrão) | Localização (LRS) |

|

|

| Microsoft.Armazenamento | Provisionado v2 | HDD (padrão) | Zona (ZRS) |

|

|

| Microsoft.Armazenamento | Provisionado v2 | HDD (padrão) | Geo (GRS) |

|

|

| Microsoft.Armazenamento | Provisionado v2 | HDD (padrão) | GeoZona (GZRS) |

|

|

| Microsoft.Armazenamento | Provisionado v1 | SSD (de qualidade superior) | Localização (LRS) |

|

|

| Microsoft.Armazenamento | Provisionado v1 | SSD (de qualidade superior) | Zona (ZRS) |

|

|

| Microsoft.Armazenamento | Pagamento conforme o consumo | HDD (padrão) | Localização (LRS) |

|

|

| Microsoft.Armazenamento | Pagamento conforme o consumo | HDD (padrão) | Zona (ZRS) |

|

|

| Microsoft.Armazenamento | Pagamento conforme o consumo | HDD (padrão) | Geo (GRS) |

|

|

| Microsoft.Armazenamento | Pagamento conforme o consumo | HDD (padrão) | GeoZona (GZRS) |

|

|

Cenários e restrições suportados

- Para atribuir permissões RBAC no nível de compartilhamento a usuários ou grupos específicos, as identidades do AD DS local devem ser sincronizadas com a ID do Microsoft Entra usando o Entra Connect Sync. Se as identidades não estiverem sincronizadas, você deverá usar uma permissão padrão no nível de compartilhamento, que se aplica a todos os usuários autenticados. Por exemplo, um grupo criado apenas no Microsoft Entra ID não funcionará se as permissões RBAC estiverem configuradas no nível de compartilhamento. No entanto, se o grupo contiver contas de usuário sincronizadas localmente, você poderá usar essas identidades. A sincronização de hash de senha não é necessária.

- Requisitos do sistema operacional cliente: Windows 8 / Windows Server 2012 ou posterior, ou VMs Linux como Ubuntu 18.04+ e distribuições RHEL / SLES equivalentes.

- Os compartilhamentos de arquivos do Azure podem ser gerenciados com o Azure File Sync.

- A autenticação Kerberos está disponível com o Ative Directory usando criptografia AES 256 (recomendada) e RC4-HMAC. A criptografia Kerberos AES 128 ainda não é suportada.

- O logon único (SSO) é suportado.

- Por padrão, o acesso é limitado à floresta do Ative Directory onde a conta de armazenamento está registrada. Os usuários de qualquer domínio nessa floresta podem acessar o conteúdo de compartilhamento de arquivos, desde que tenham as permissões apropriadas. Para habilitar o acesso de florestas adicionais, deve-se configurar uma relação de confiança de floresta. Para obter detalhes, consulte Usar Ficheiros do Azure com várias florestas do Active Directory.

- Atualmente, não há suporte para autenticação baseada em identidade para compartilhamentos de arquivos NFS.

Quando você habilita o AD DS para compartilhamentos de arquivos do Azure no SMB, suas máquinas associadas ao AD DS podem montar compartilhamentos de arquivos do Azure usando suas credenciais existentes do AD DS. O ambiente do AD DS pode ser hospedado no local ou em uma máquina virtual (VM) no Azure.

Vídeos

Para ajudá-lo a configurar a autenticação baseada em identidade para casos de uso comuns, publicamos dois vídeos com orientações passo a passo para os cenários a seguir. Observe que o Azure Ative Directory agora é o Microsoft Entra ID. Para obter mais informações, consulte Novo nome para o Azure AD.

Pré-requisitos

Antes de habilitar a autenticação do AD DS para compartilhamentos de arquivos do Azure, verifique se você concluiu os seguintes pré-requisitos:

Selecione ou crie seu ambiente AD DS e sincronize-o com a ID do Microsoft Entra usando o aplicativo local Microsoft Entra Connect Sync ou a sincronização na nuvem do Microsoft Entra Connect, um agente leve que pode ser instalado a partir do Centro de Administração do Microsoft Entra.

Você pode habilitar o recurso em um ambiente AD DS local novo ou existente. As identidades usadas para acesso devem ser sincronizadas com o Microsoft Entra ID ou usar uma permissão padrão de nível de compartilhamento. O inquilino do Microsoft Entra e a partilha de ficheiros que estás a aceder devem estar associados à mesma subscrição.

Junte uma máquina local ou uma VM do Azure ao AD DS local. Para obter informações sobre como aderir a um domínio, consulte Juntar um computador a um domínio.

Se uma máquina não estiver associada a um domínio, você ainda poderá usar o AD DS para autenticação se a máquina tiver conectividade de rede desimpedida com o controlador de domínio do AD local e o usuário fornecer credenciais explícitas. Para obter mais informações, consulte Montar a partilha de ficheiros de uma VM não ligada ao domínio ou de uma VM ligada a um domínio AD diferente.

Selecione ou crie uma conta de armazenamento do Azure. Para um desempenho ideal, recomendamos que você implante a conta de armazenamento na mesma região do cliente a partir do qual planeja acessar o compartilhamento. Em seguida, monte o compartilhamento de arquivos do Azure com sua chave de conta de armazenamento para verificar a conectividade.

Verifique se a conta de armazenamento que contém seus compartilhamentos de arquivos ainda não está configurada para autenticação baseada em identidade. Se uma fonte do AD já estiver habilitada na conta de armazenamento, você deverá desativá-la antes de habilitar o AD DS local.

Se tiver problemas de ligação aos Arquivos do Azure, veja como resolver erros de montagem dos Arquivos do Azure no Windows.

Se você planeja habilitar quaisquer configurações de rede em seu compartilhamento de arquivos, recomendamos que leia o artigo de considerações de rede e conclua a configuração relacionada antes de habilitar a autenticação do AD DS.

Disponibilidade regional

A autenticação de Arquivos do Azure com AD DS está disponível em todas as regiões do Azure Público, China e Gov.

Descrição geral

Habilitar a autenticação do AD DS para seus compartilhamentos de arquivos do Azure permite que você se autentique em seus compartilhamentos de arquivos do Azure com suas credenciais do AD DS local. Além disso, ele permite que você gerencie melhor suas permissões para permitir um controle de acesso granular. Para fazer isso, é necessário sincronizar identidades do AD DS local para o ID do Microsoft Entra usando o aplicativo local Microsoft Entra Connect Sync ou a sincronização na nuvem do Microsoft Entra Connect, um agente leve que pode ser instalado a partir do Centro de Administração do Microsoft Entra. Você atribui permissões de nível de compartilhamento a identidades híbridas sincronizadas com o ID do Microsoft Entra ao gerenciar o acesso no nível de arquivo/diretório usando ACLs do Windows.

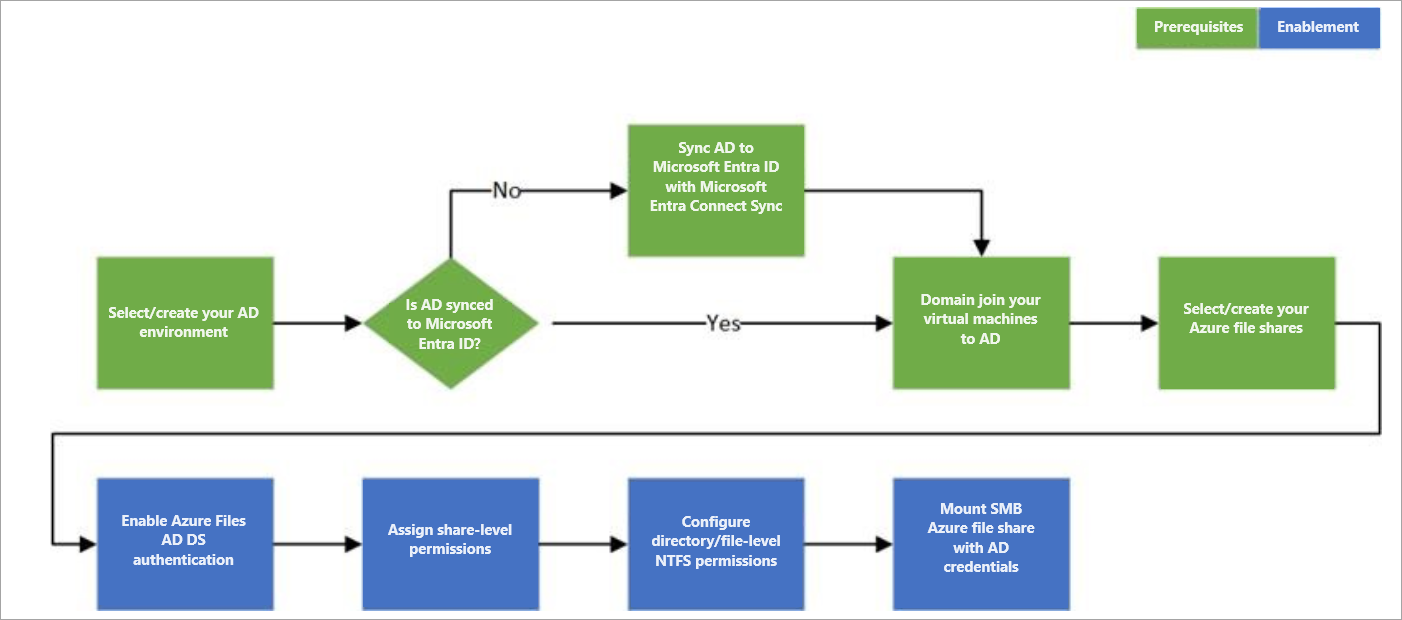

Siga estas etapas para configurar os Arquivos do Azure para autenticação do AD DS:

Habilitar a autenticação do AD DS em sua conta de armazenamento

Configurar ACLs do Windows sobre SMB para diretórios e arquivos

Monte um compartilhamento de arquivos do Azure em uma VM associada ao seu AD DS

Atualizar a palavra-passe da identidade da sua conta de armazenamento no AD DS

O diagrama a seguir ilustra o fluxo de trabalho de ponta a ponta para habilitar a autenticação do AD DS no SMB para compartilhamentos de arquivos do Azure.

As identidades usadas para acessar compartilhamentos de arquivos do Azure devem ser sincronizadas com a ID do Microsoft Entra para impor permissões de arquivo no nível de compartilhamento por meio do modelo de controle de acesso baseado em função do Azure (Azure RBAC). Como alternativa, você pode usar uma permissão padrão de nível de compartilhamento. DACLs no estilo do Windows em ficheiros/diretórios transferidos de servidores de ficheiros existentes serão preservadas e aplicadas. Isso oferece integração perfeita com seu ambiente AD DS corporativo. À medida que você substitui servidores de arquivos locais por compartilhamentos de arquivos do Azure, os usuários existentes podem acessar compartilhamentos de arquivos do Azure de seus clientes atuais com uma experiência de logon único, sem qualquer alteração nas credenciais em uso.

Próximo passo

Para começar, você deve habilitar a autenticação do AD DS para sua conta de armazenamento.