encriptar discos geridos com chaves geridas pelo cliente entre inquilinos

Este artigo aborda a criação de uma solução em que você criptografa discos gerenciados com chaves gerenciadas pelo cliente usando os Cofres de Chaves do Azure armazenados em um locatário diferente do Microsoft Entra. Essa configuração pode ser ideal para vários cenários, um exemplo é o suporte do Azure para provedores de serviços que desejam oferecer chaves de criptografia para seus clientes, onde os recursos do locatário do provedor de serviços são criptografados com chaves do locatário do cliente.

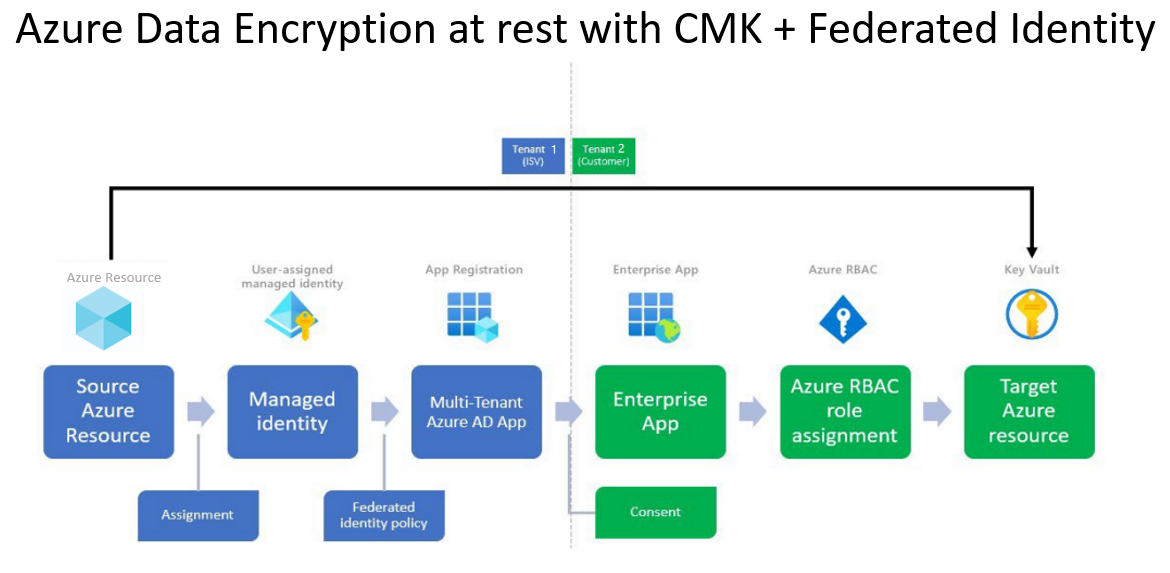

Um conjunto de criptografia de disco com identidade federada em um fluxo de trabalho CMK entre locatários abrange recursos de provedor de serviços/locatário ISV (conjunto de criptografia de disco, identidades gerenciadas e registros de aplicativos) e recursos de locatário do cliente (aplicativos corporativos, atribuições de função de usuário e cofre de chaves). Nesse caso, o recurso do Azure de origem é o conjunto de criptografia de disco do provedor de serviços.

Se você tiver dúvidas sobre chaves gerenciadas pelo cliente entre locatários com discos gerenciados, envie um e-mail crosstenantcmkvteam@service.microsoft.compara .

Limitações

- Os Discos Gerenciados e o Cofre da Chave do cliente devem estar na mesma região do Azure, mas podem estar em assinaturas diferentes.

- Esta funcionalidade não suporta Ultra Disks ou discos geridos do Azure Premium SSD v2.

- Este recurso não está disponível no Microsoft Azure operado por nuvens 21Vianet ou Government.

Sobre chaves gerenciadas pelo cliente entre locatários

Muitos provedores de serviços que criam ofertas de Software como Serviço (SaaS) no Azure querem oferecer a seus clientes a opção de gerenciar suas próprias chaves de criptografia. As chaves gerenciadas pelo cliente permitem que um provedor de serviços criptografe os dados do cliente usando uma chave de criptografia gerenciada pelo cliente do provedor de serviços e que não está acessível ao provedor de serviços. No Azure, o cliente do provedor de serviços pode usar o Azure Key Vault para gerenciar suas chaves de criptografia em seu próprio locatário e assinatura do Microsoft Entra.

Os serviços e recursos da plataforma Azure que pertencem ao provedor de serviços e que residem no locatário do provedor de serviços exigem acesso à chave do locatário do cliente para executar as operações de criptografia/descriptografia.

A imagem abaixo mostra uma criptografia de dados em repouso com identidade federada em um fluxo de trabalho CMK entre locatários abrangendo um provedor de serviços e seu cliente.

No exemplo acima, há dois locatários do Microsoft Entra: um locatário de um provedor de serviços independente (Locatário 1) e o locatário de um cliente (Locatário 2). O Locatário 1 hospeda os serviços da plataforma Azure e o Locatário 2 hospeda o cofre de chaves do cliente.

Um registro de aplicativo multilocatário é criado pelo provedor de serviços no Locatário 1. Uma credencial de identidade federada é criada neste aplicativo usando uma identidade gerenciada atribuída pelo usuário. Em seguida, o nome e a ID do aplicativo são compartilhados com o cliente.

Um usuário com as permissões apropriadas instala o aplicativo do provedor de serviços no locatário do cliente, Locatário 2. Em seguida, um usuário concede à entidade de serviço associada ao aplicativo instalado acesso ao cofre de chaves do cliente. O cliente também armazena a chave de criptografia, ou chave gerenciada pelo cliente, no cofre de chaves. O cliente partilha a localização da chave (o URL da chave) com o fornecedor de serviços.

O prestador de serviços dispõe agora de:

- Uma ID de aplicativo para um aplicativo multilocatário instalado no locatário do cliente, ao qual foi concedido acesso à chave gerenciada pelo cliente.

- Uma identidade gerenciada configurada como a credencial no aplicativo multilocatário.

- A localização da chave no cofre de chaves do cliente.

Com esses três parâmetros, o provedor de serviços provisiona recursos do Azure no Locatário 1 que podem ser criptografados com a chave gerenciada pelo cliente no Locatário 2.

Vamos dividir a solução de ponta a ponta acima em três fases:

- O provedor de serviços configura identidades.

- O cliente concede ao aplicativo multilocatário do provedor de serviços acesso a uma chave de criptografia no Cofre de Chaves do Azure.

- O provedor de serviços criptografa dados em um recurso do Azure usando a CMK.

As operações na Fase 1 seriam uma configuração única para a maioria dos aplicativos do provedor de serviços. As operações nas fases 2 e 3 se repetiriam para cada cliente.

Fase 1 - O provedor de serviços configura um aplicativo Microsoft Entra

| Passo | Description | Função mínima no RBAC do Azure | Função mínima no Microsoft Entra RBAC |

|---|---|---|---|

| 1. | Crie um novo registro de aplicativo Microsoft Entra multilocatário ou comece com um registro de aplicativo existente. Observe a ID do aplicativo (ID do cliente) do registro do aplicativo usando o portal do Azure, a API do Microsoft Graph, o Azure PowerShell ou a CLI do Azure | None | Programador de Aplicações |

| 2. | Crie uma identidade gerenciada atribuída pelo usuário (para ser usada como uma Credencial de Identidade Federada). Portal / do Azure Azure CLI / Azure PowerShell/ Azure Resource Manager Templates |

Contribuidor de identidade gerenciado | None |

| 3. | Configure a identidade gerenciada atribuída pelo usuário como uma credencial de identidade federada no aplicativo, para que ele possa representar a identidade do aplicativo. Referência/ da API gráfica Portal/ do Azure CLI/ do Azure Azure PowerShell |

None | Proprietário da aplicação |

| 4. | Compartilhe o nome e o ID do aplicativo com o cliente, para que ele possa instalar e autorizar o aplicativo. | None | None |

Considerações para os prestadores de serviços

- Os modelos do Azure Resource Manager (ARM) não são recomendados para criar aplicativos do Microsoft Entra.

- O mesmo aplicativo multilocatário pode ser usado para acessar chaves em qualquer número de locatários, como Locatário 2, Locatário 3, Locatário 4 e assim por diante. Em cada locatário, é criada uma instância independente do aplicativo que tem a mesma ID de aplicativo, mas uma ID de objeto diferente. Cada instância desta aplicação é, portanto, autorizada de forma independente. Considere como o objeto de aplicativo usado para esse recurso é usado para particionar seu aplicativo em todos os clientes.

- O aplicativo pode ter no máximo 20 credenciais de identidade federada, o que exige que um provedor de serviços compartilhe identidades federadas entre seus clientes. Para obter mais informações sobre considerações e restrições de design de identidades federadas, consulte Configurar um aplicativo para confiar em um provedor de identidade externo

- Em cenários raros, um provedor de serviços pode usar um único objeto Application por seu cliente, mas isso requer custos de manutenção significativos para gerenciar aplicativos em escala em todos os clientes.

- No locatário do provedor de serviços, não é possível automatizar a Verificação do Editor.

Fase 2 - O cliente autoriza o acesso ao cofre de chaves

| Passo | Description | Funções menos privilegiadas do RBAC do Azure | Funções menos privilegiadas do Microsoft Entra |

|---|---|---|---|

| 1. | None | Usuários com permissões para instalar aplicativos | |

| 2. | Crie um Cofre de Chaves do Azure e uma chave usada como a chave gerenciada pelo cliente. | Um usuário deve receber a função de Colaborador do Cofre de Chaves para criar o cofre de chaves Um usuário deve receber a função Key Vault Crypto Officer para adicionar uma chave ao cofre de chaves |

None |

| 3. | Conceda à identidade do aplicativo consentido acesso ao cofre de chaves do Azure atribuindo a função Key Vault Crypto Service Encryption User | Para atribuir a função de Usuário de Criptografia do Serviço de Criptografia do Cofre de Chaves ao aplicativo, você deve ter recebido a função de Administrador de Acesso deUsuário . | None |

| 4. | Copie o URL do cofre de chaves e o nome da chave para a configuração de chaves gerenciadas pelo cliente da oferta SaaS. | None | None |

Nota

Para autorizar o acesso ao HSM gerenciado para criptografia usando CMK, consulte o exemplo de Conta de armazenamento aqui. Para obter mais informações sobre como gerenciar chaves com o HSM gerenciado, consulte Gerenciar um HSM gerenciado usando a CLI do Azure

Considerações para os clientes dos prestadores de serviços

- No locatário do cliente, o Locatário 2, um administrador pode definir políticas para impedir que usuários não administradores instalem aplicativos. Essas políticas podem impedir que usuários não administradores criem entidades de serviço. Se essa política estiver configurada, os usuários com permissões para criar entidades de serviço precisarão estar envolvidos.

- O acesso ao Cofre da Chave do Azure pode ser autorizado usando o RBAC do Azure ou políticas de acesso. Ao conceder acesso a um cofre de chaves, certifique-se de usar o mecanismo ativo para seu cofre de chaves.

- Um registro de aplicativo Microsoft Entra tem uma ID de aplicativo (ID do cliente). Quando o aplicativo é instalado em seu locatário, uma entidade de serviço é criada. A entidade de serviço compartilha a mesma ID de aplicativo que o registro do aplicativo, mas gera sua própria ID de objeto. Ao autorizar que o aplicativo tenha acesso a recursos, talvez seja necessário usar a entidade

Namede serviço ouObjectIDa propriedade.

Fase 3 - O provedor de serviços criptografa dados em um recurso do Azure usando a chave gerenciada pelo cliente

Após a conclusão das fases 1 e 2, o provedor de serviços pode configurar a criptografia no recurso do Azure com a chave e o cofre da chave no locatário do cliente e o recurso do Azure no locatário do ISV. O provedor de serviços pode configurar chaves gerenciadas pelo cliente entre locatários com as ferramentas de cliente suportadas por esse recurso do Azure, com um modelo ARM ou com a API REST.

Configurar chaves gerenciadas pelo cliente entre locatários

Esta seção descreve como configurar uma chave gerenciada pelo cliente (CMK) entre locatários e criptografar dados do cliente. Você aprende a criptografar dados de clientes em um recurso em Tenant1 usando uma CMK armazenada em um cofre de chaves em Tenant2. Você pode usar o portal do Azure, o Azure PowerShell ou a CLI do Azure.

Entre no portal do Azure e siga estas etapas.

O provedor de serviços configura identidades

As etapas a seguir são executadas pelo provedor de serviços no locatário do provedor de serviços Tenant1.

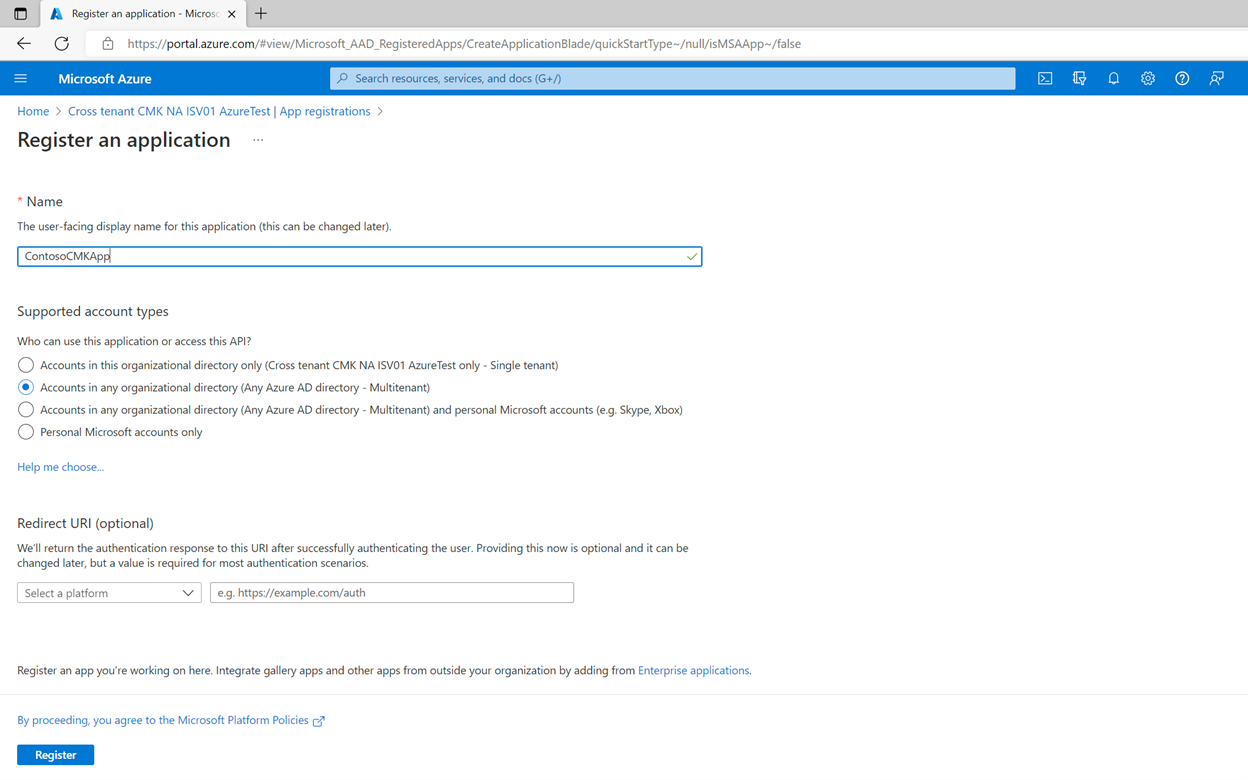

O provedor de serviços cria um novo registro de aplicativo multilocatário

Você pode criar um novo registro de aplicativo Microsoft Entra multilocatário ou começar com um registro de aplicativo multilocatário existente. Se começar com um registro de aplicativo existente, anote a ID do aplicativo (ID do cliente) do aplicativo.

Para criar um novo registo:

Procure Microsoft Entra ID na caixa de pesquisa. Localize e selecione a extensão Microsoft Entra ID .

Selecione Gerenciar > registros de aplicativos no painel esquerdo.

Selecione + Novo registo.

Forneça o nome para o registro do aplicativo e selecione Conta em qualquer diretório organizacional (Qualquer diretório do Microsoft Entra – Multilocatário).

Selecione Registar.

Observe o ApplicationId/ClientId do aplicativo.

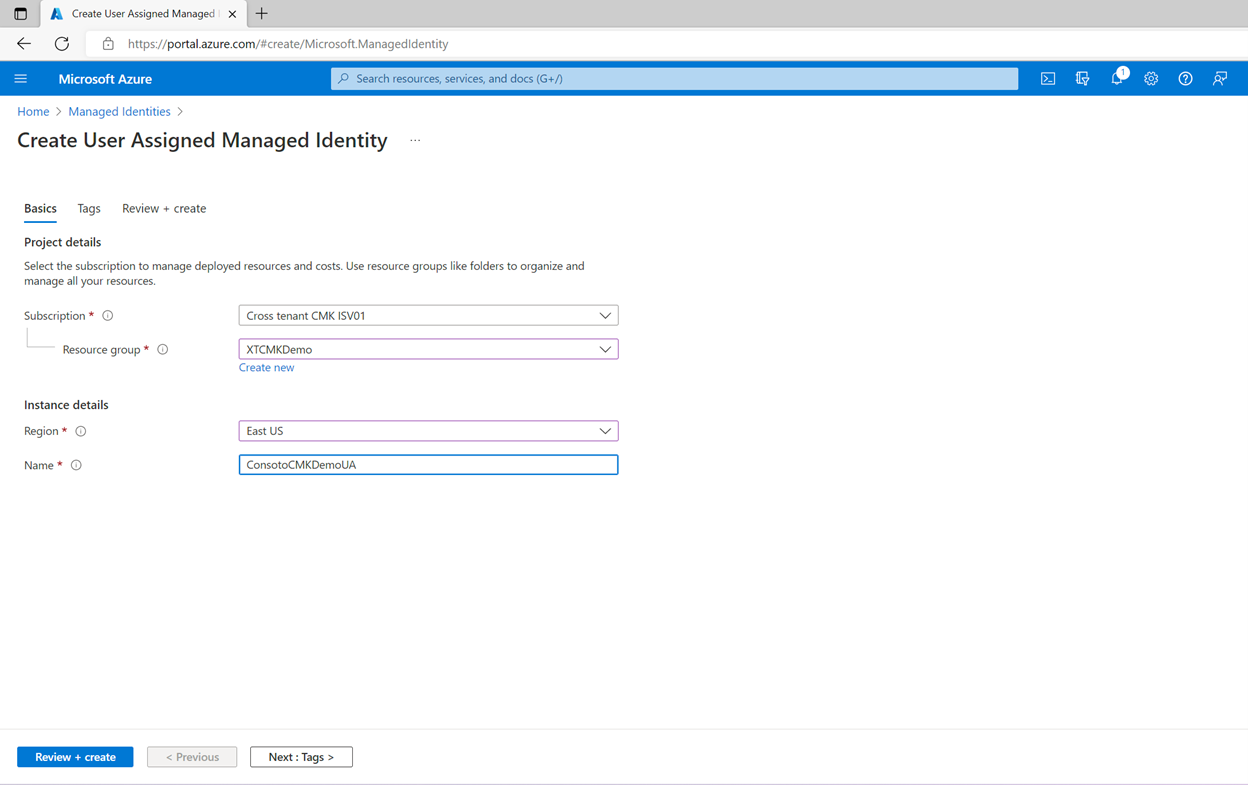

O provedor de serviços cria uma identidade gerenciada atribuída pelo usuário

Crie uma identidade gerenciada atribuída pelo usuário para ser usada como uma credencial de identidade federada.

Procure Identidades Gerenciadas na caixa de pesquisa. Localize e selecione a extensão Identidades Gerenciadas .

Selecione + Criar.

Forneça o grupo de recursos, a região e o nome para a identidade gerenciada.

Selecione Rever + criar.

Na implantação bem-sucedida, observe o ResourceId do Azure da identidade gerenciada atribuída pelo usuário, que está disponível em Propriedades. Por exemplo:

/subscriptions/tttttttt-0000-tttt-0000-tttt0000tttt/resourcegroups/XTCMKDemo/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ConsotoCMKDemoUA

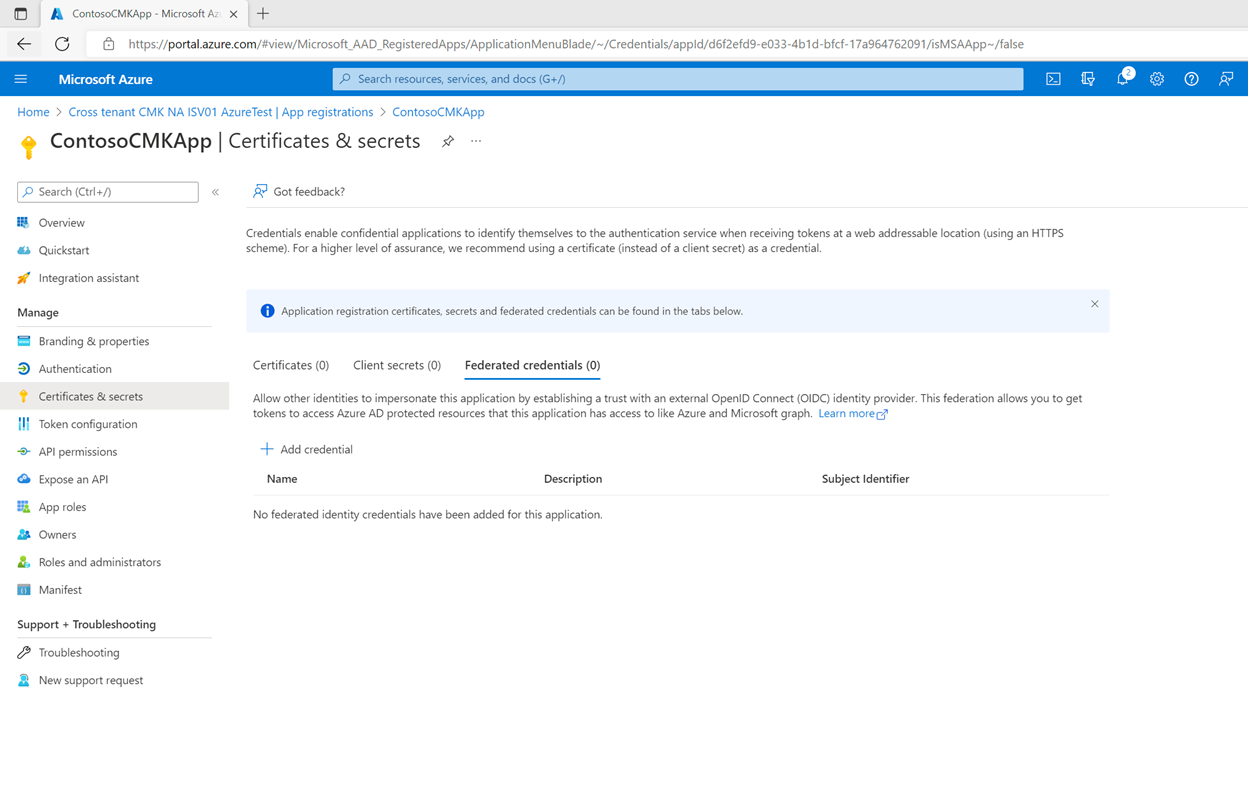

O provedor de serviços configura a identidade gerenciada atribuída pelo usuário como uma credencial federada no aplicativo

Configure uma identidade gerenciada atribuída pelo usuário como uma credencial de identidade federada no aplicativo, para que ele possa representar a identidade do aplicativo.

Navegue até Microsoft Entra ID > App registra > seu aplicativo.

Selecione Certificados & segredos.

Selecione Credenciais federadas.

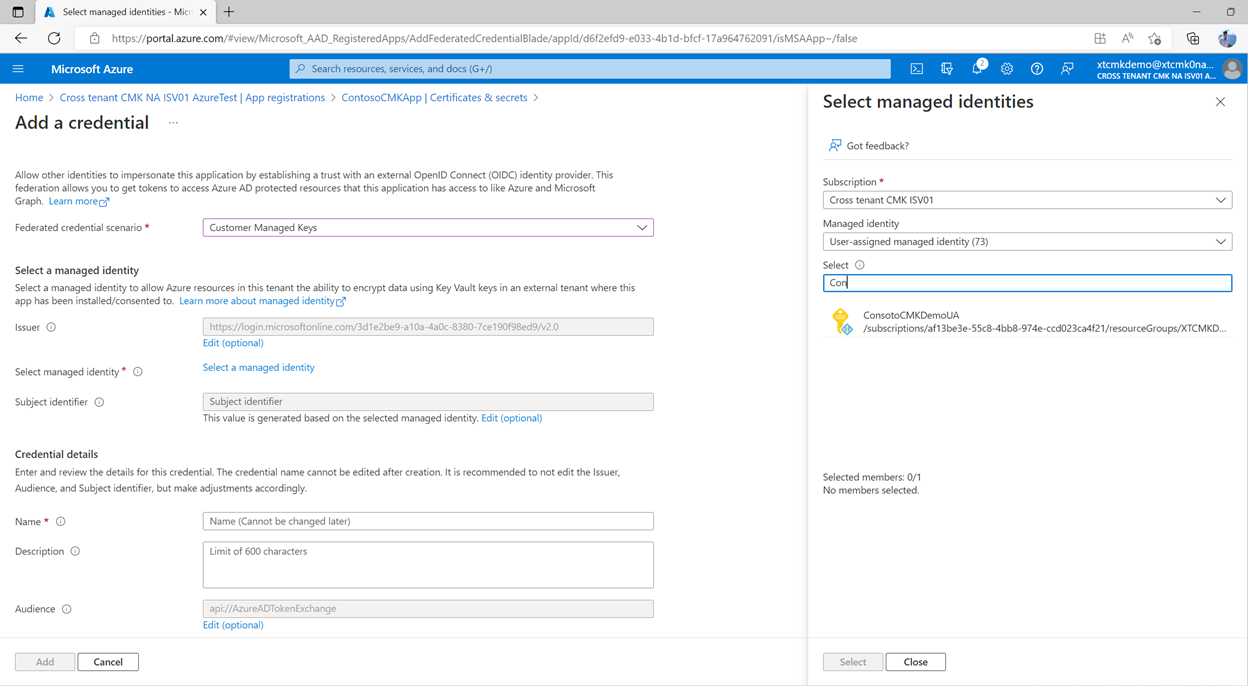

Selecione + Adicionar credencial.

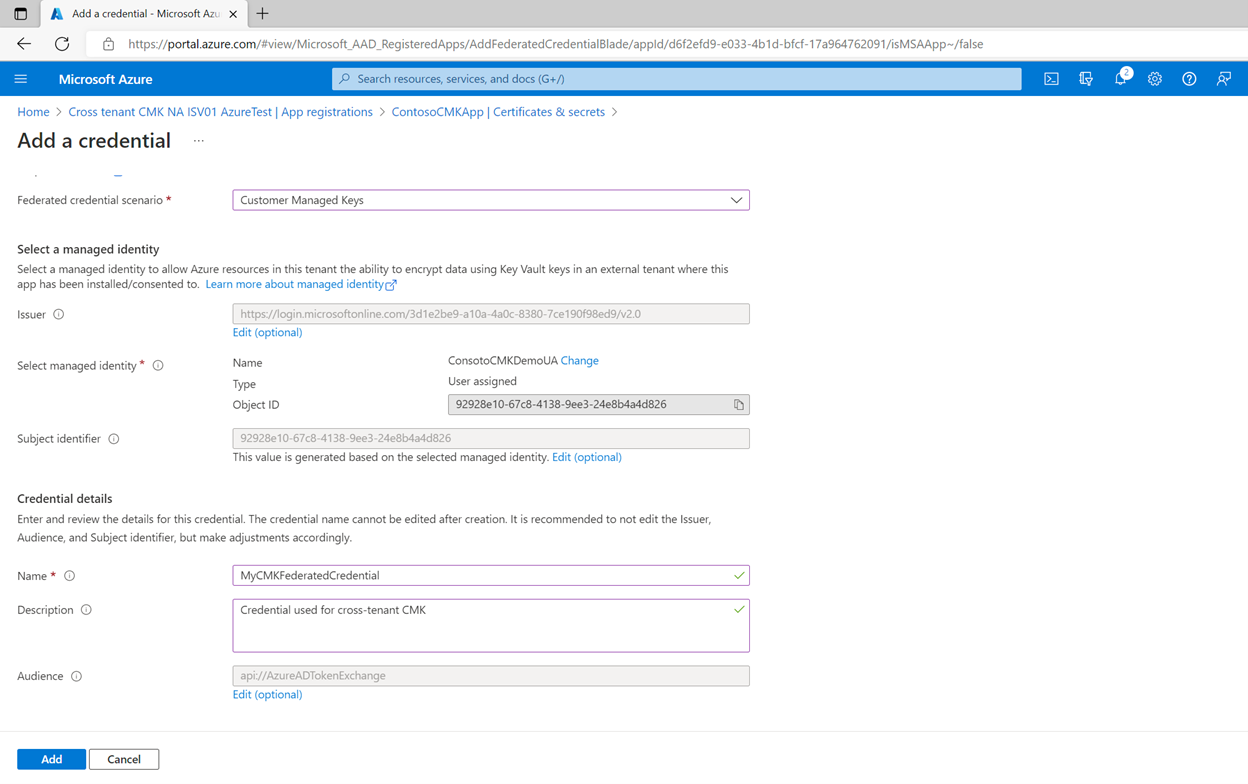

Em Cenário de credenciais federadas, selecione Chaves gerenciadas pelo cliente.

Clique em Selecionar uma identidade gerenciada. No painel, selecione a assinatura. Em Identidade gerenciada, selecione Identidade gerenciada atribuída pelo usuário. Na caixa Selecionar, procure a identidade gerenciada criada anteriormente e clique em Selecionar na parte inferior do painel.

Em Detalhes da credencial, forneça um nome e uma descrição opcional para a credencial e selecione Adicionar.

O provedor de serviços compartilha o ID do aplicativo com o cliente

Encontre o ID do aplicativo (ID do cliente) do aplicativo multilocatário e compartilhe-o com o cliente.

O cliente concede ao aplicativo do provedor de serviços acesso à chave no cofre de chaves

As etapas a seguir são executadas pelo cliente no locatário do cliente2. O cliente pode usar o portal do Azure, o Azure PowerShell ou a CLI do Azure.

O usuário que executa as etapas deve ser um administrador com uma função privilegiada, como Administrador de Aplicativos, Administrador de Aplicativos na Nuvem ou Administrador Global.

Entre no portal do Azure e siga estas etapas.

O cliente instala o aplicativo do provedor de serviços no locatário do cliente

Para instalar o aplicativo registrado do provedor de serviços no locatário do cliente, crie uma entidade de serviço com a ID do aplicativo registrado. Você pode criar a entidade de serviço de uma das seguintes maneiras:

- Use o Microsoft Graph, o Microsoft Graph PowerShell, o Azure PowerShell ou a CLI do Azure para criar manualmente a entidade de serviço.

- Construa uma URL de consentimento do administrador e conceda consentimento de todo o locatário para criar a entidade de serviço. Você precisará fornecer a eles seu AppId.

O cliente cria um cofre de chaves

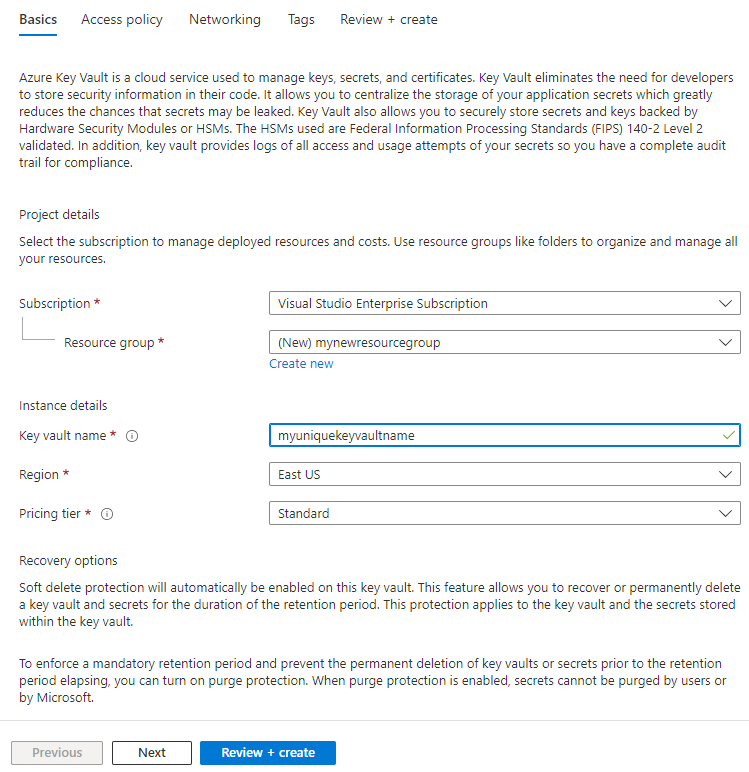

Para criar o cofre de chaves, a conta do usuário deve receber a função de Colaborador do Cofre de Chaves ou outra função que permita a criação de um cofre de chaves.

No menu do portal do Azure ou na página inicial, selecione + Criar um recurso. Na caixa Pesquisar, insira Cofres de chaves. Na lista de resultados, selecione Cofres de chaves. Na página Cofres de chaves, selecione Criar.

Na guia Noções básicas, escolha uma assinatura. Em Grupo de recursos, selecione Criar novo e insira um nome de grupo de recursos.

Insira um nome exclusivo para o cofre de chaves.

Selecione uma região e um nível de preço.

Habilite a proteção contra limpeza para o novo cofre de chaves.

Na guia Política de acesso, selecione Controle de acesso baseado em função do Azure para Modelo de permissão.

Selecione Rever + criar e, em seguida, Criar.

Anote o nome do cofre de chaves e o URI Os aplicativos que acessam o cofre de chaves devem usar esse URI.

Para obter mais informações, consulte Guia de início rápido - Criar um cofre de chaves do Azure com o portal do Azure.

O cliente atribui a função Key Vault Crypto Officer a uma conta de usuário

Esta etapa garante que você possa criar chaves de criptografia.

- Navegue até o cofre das chaves e selecione Controle de acesso (IAM) no painel esquerdo.

- Em Conceder acesso a este recurso, selecione Adicionar a atribuição de função.

- Procure e selecione Key Vault Crypto Officer.

- Em Membros, selecione Usuário, grupo ou entidade de serviço.

- Selecione Membros e procure sua conta de usuário.

- Selecione Rever + Atribuir.

O cliente cria uma chave de criptografia

Para criar a chave de criptografia, a conta do usuário deve receber a função Key Vault Crypto Officer ou outra função que permita a criação de uma chave.

- Na página de propriedades do Cofre da Chave, selecione Chaves.

- Selecione Gerar/Importar.

- Na tela Criar uma chave, especifique um nome para a chave. Deixe as outras opções com os valores predefinidos.

- Selecione Criar.

- Copie o URI da chave.

O cliente concede ao aplicativo do provedor de serviços acesso ao cofre de chaves

Atribua a função RBAC do Azure Key Vault Crypto Service Encryption User ao aplicativo registrado do provedor de serviços para que ele possa acessar o cofre de chaves.

- Navegue até o cofre das chaves e selecione Controle de acesso (IAM) no painel esquerdo.

- Em Conceder acesso a este recurso, selecione Adicionar a atribuição de função.

- Procure e selecione Key Vault Crypto Service Encryption User.

- Em Membros, selecione Usuário, grupo ou entidade de serviço.

- Selecione Membros e procure o nome do aplicativo que você instalou a partir do provedor de serviços.

- Selecione Rever + Atribuir.

Agora você pode configurar chaves gerenciadas pelo cliente com o URI e a chave do cofre de chaves.

Criar um conjunto de criptografia de disco

Agora que você criou seu Cofre de Chaves do Azure e executou as configurações necessárias do Microsoft Entra, implante um conjunto de criptografia de disco configurado para funcionar entre locatários e associe-o a uma chave no cofre de chaves. Você pode fazer isso usando o portal do Azure, o Azure PowerShell ou a CLI do Azure. Você também pode usar um modelo ARM ou API REST.

Para usar o portal do Azure, entre no portal e siga estas etapas.

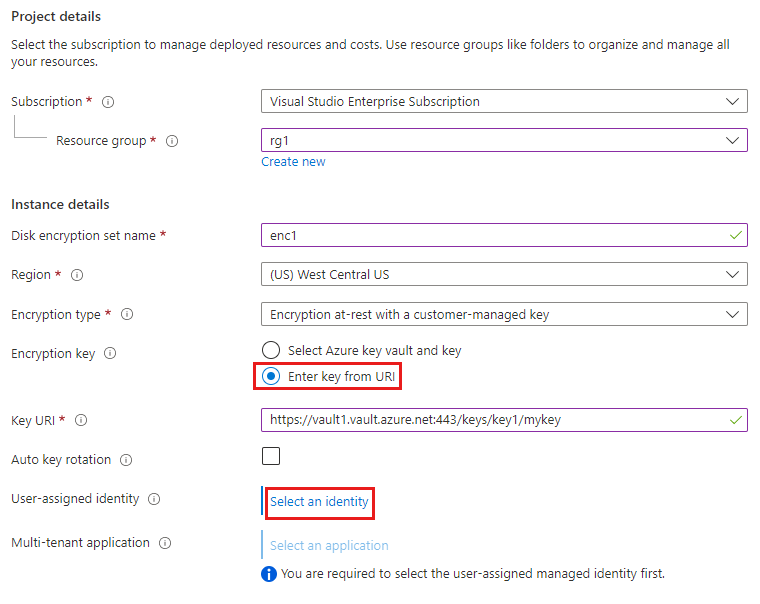

Selecione + Criar um recurso, procure Conjunto de criptografia de disco e selecione Criar > conjunto de criptografia de disco.

Em Detalhes do projeto, selecione a assinatura e o grupo de recursos no qual criar o conjunto de criptografia de disco.

Em Detalhes da instância, forneça um nome para o conjunto de criptografia de disco.

Selecione a região na qual criar o conjunto de criptografia de disco.

Em Tipo de criptografia, selecione Criptografia em repouso com uma chave gerenciada pelo cliente.

Em Chave de criptografia, selecione o botão de opção Enter key from URI e insira o URI de chave da chave criada no locatário do cliente.

Em Identidade atribuída pelo usuário, selecione Selecionar uma identidade.

Selecione a identidade gerenciada atribuída pelo usuário que você criou anteriormente no locatário do ISV e selecione Adicionar.

Em Aplicativo multilocatário, selecione Selecionar um aplicativo.

Selecione o aplicativo registrado multilocatário que você criou anteriormente no locatário do ISV e clique em Selecionar.

Selecione Rever + criar.

Utilizar um modelo do Resource Manager

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"desname": {

"defaultValue": "<Enter ISV disk encryption set name>",

"type": "String"

},

"region": {

"defaultValue": "WestCentralUS",

"type": "String"

},

"userassignedmicmk": {

"defaultValue": "/subscriptions/<Enter ISV Subscription Id>/resourceGroups/<Enter ISV resource group name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<Enter ISV User Assigned Identity Name>",

"type": "String"

},

"cmkfederatedclientId": {

"defaultValue": "<Enter ISV Multi-Tenant App Id>",

"type": "String"

},

"keyVaultURL": {

"defaultValue": "<Enter Client Key URL>",

"type": "String"

},

"encryptionType": {

"defaultValue": "EncryptionAtRestWithCustomerKey",

"type": "String"

}

},

"variables": {},

"resources": [

{

"type": "Microsoft.Compute/diskEncryptionSets",

"apiVersion": "2021-12-01",

"name": "[parameters('desname')]",

"location": "[parameters('region')]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"[parameters('userassignedmicmk')]": {}

}

},

"properties": {

"activeKey": {

"keyUrl": "[parameters('keyVaultURL')]"

},

"federatedClientId": "[parameters('cmkfederatedclientId')]",

"encryptionType": "[parameters('encryptionType')]"

}

}

]

}

Utilizar a API REST

Use o token de portador como cabeçalho de autorização e application/JSON como tipo de conteúdo em BODY. (Guia Rede, filtre para management.azure ao executar qualquer solicitação ARM no portal.)

PUT https://management.azure.com/subscriptions/<Enter ISV Subscription Id>/resourceGroups/<Enter ISV Resource Group Name>/providers/Microsoft.Compute/diskEncryptionSets/<Enter ISV Disk Encryption Set Name>?api-version=2021-12-01

Authorization: Bearer ...

Content-Type: application/json

{

"name": "<Enter ISV disk encryption set name>",

"id": "/subscriptions/<Enter ISV Subscription Id>/resourceGroups/<Enter ISV resource group name>/providers/Microsoft.Compute/diskEncryptionSets/<Enter ISV disk encryption set name>/",

"type": "Microsoft.Compute/diskEncryptionSets",

"location": "westcentralus",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"/subscriptions/<Enter ISV Subscription Id>/resourceGroups/<Enter ISV resource group name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<Enter ISV User Assigned Identity Name>

": {}

}

},

"properties": {

"activeKey": {

"keyUrl": "<Enter Client Key URL>"

},

"encryptionType": "EncryptionAtRestWithCustomerKey",

"federatedClientId": "<Enter ISV Multi-Tenant App Id>"

}

}

Próximos passos

Consulte também: