Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Se o gateway VPN de usuário ponto a site (P2S) estiver configurado para usar IKEv2 e autenticação de certificado, você poderá se conectar à sua rede virtual usando o cliente VPN nativo que faz parte do seu sistema operacional macOS. Este artigo orienta você pelas etapas para configurar o cliente VPN nativo e conectar-se à sua rede virtual.

Pré-requisitos

Este artigo pressupõe que você já tenha executado os seguintes pré-requisitos:

Você concluiu as etapas de configuração necessárias no Tutorial: Criar uma conexão VPN de usuário P2S usando a WAN Virtual do Azure.

Você gerou e baixou os arquivos de configuração do cliente VPN. Os arquivos de configuração do cliente VPN que você gera são específicos para o perfil VPN do usuário da WAN virtual que você baixa.

A WAN virtual tem dois tipos diferentes de perfis de configuração: nível WAN (global) e nível hub. Para obter mais informações, consulte Baixar perfis VPN globais e de hub. Se houver alguma alteração na configuração da VPN P2S depois de gerar os arquivos, ou se você mudar para um tipo de perfil diferente, será necessário gerar novos arquivos de configuração do cliente VPN e aplicar a nova configuração a todos os clientes VPN que deseja conectar.

Adquiriu os certificados necessários. Você pode gerar certificados de cliente ou adquirir os certificados de cliente apropriados necessários para autenticação. Verifique se você tem o certificado do cliente e as informações do certificado do servidor raiz.

Requisitos de ligação

Para se conectar ao Azure usando o software cliente VPN nativo e a autenticação de certificado, cada cliente de conexão requer os seguintes itens:

- O cliente deve ter um certificado de cliente instalado localmente.

- O cliente deve estar executando uma versão suportada do macOS.

Fluxo de Trabalho

O fluxo de trabalho para este artigo é o seguinte:

- Gere certificados de cliente se ainda não o tiver feito.

- Exiba os arquivos de configuração de perfil de cliente VPN contidos no pacote de configuração de perfil de cliente VPN que você gerou.

- Instalar certificados.

- Configure o cliente VPN nativo que já está instalado no seu sistema operacional.

- Conecte-se ao Azure.

Gerar certificados

Para autenticação de certificado, um certificado de cliente deve ser instalado em cada computador cliente. O certificado de cliente que você deseja usar deve ser exportado com a chave privada e deve conter todos os certificados no caminho de certificação. Além disso, para algumas configurações, você também precisará instalar as informações do certificado raiz.

Para obter informações sobre como trabalhar com certificados, consulte Gerar e exportar certificados.

Exibir os arquivos de configuração do perfil do cliente VPN

Todas as definições de configuração necessárias para os clientes VPN estão contidas em um arquivo zip de configuração de perfil de cliente VPN. Você pode gerar arquivos de configuração de perfil de cliente usando o PowerShell ou usando o portal do Azure. Qualquer um dos métodos retorna o mesmo arquivo zip.

Os arquivos de configuração do perfil do cliente VPN são específicos para a configuração do gateway VPN P2S para a rede virtual. Se houver alguma alteração na configuração da VPN P2S depois de gerar os arquivos, como alterações no tipo de protocolo VPN ou no tipo de autenticação, você precisará gerar novos arquivos de configuração de perfil de cliente VPN e aplicar a nova configuração a todos os clientes VPN que deseja conectar.

Descompacte o arquivo para visualizar as pastas. Ao configurar clientes nativos do macOS, você usa os arquivos na pasta Genérico . A pasta Generic estará presente se o IKEv2 tiver sido configurado no gateway. Se você não vir a pasta Genérico, verifique os seguintes itens e gere o arquivo zip novamente.

- Verifique o tipo de túnel para a sua configuração. É provável que o IKEv2 não tenha sido selecionado como um tipo de túnel.

A pasta Generic contém os seguintes ficheiros.

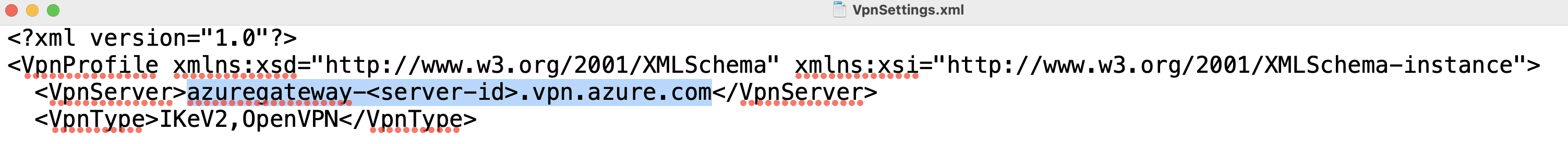

- VpnSettings.xml, que contém configurações importantes, como endereço do servidor e tipo de túnel.

- VpnServerRoot.cer, que contém o certificado raiz necessário para validar o gateway de VPN do Azure durante a configuração da conexão P2S.

Instalar certificados

Você precisará do certificado raiz e do certificado filho instalado no seu Mac. O certificado filho deve ser exportado com a chave privada e deve conter todos os certificados no caminho de certificação.

Certificado raiz

- Copie o arquivo de certificado raiz (o arquivo .cer) - para o seu Mac. Clique duas vezes no certificado. Dependendo do seu sistema operacional, o certificado será instalado automaticamente ou você verá a página Adicionar certificados .

- Se você vir a página Adicionar certificados , para Chaves: clique nas setas e selecione login na lista suspensa.

- Clique em Adicionar para importar o arquivo.

Certificado de cliente

O certificado do cliente (arquivo .pfx) é usado para autenticação e é necessário. Normalmente, você pode simplesmente clicar no certificado do cliente para instalar.

Verificar se os certificados estão instalados

Verifique se o cliente e o certificado raiz estão instalados.

- Abra o Acesso às Chaves.

- Vá para a guia Certificados .

- Verifique se o cliente e o certificado raiz estão instalados.

Configurar perfil de cliente VPN

Use as etapas no Guia do Usuário do Mac que são apropriadas para a versão do seu sistema operacional para adicionar uma configuração de perfil de cliente VPN com as seguintes configurações.

Selecione IKEv2 como o tipo de VPN.

Em Nome para Exibição, selecione um nome amigável para o perfil.

Para Endereço do Servidor e ID Remoto, use o valor da marca VpnServer no arquivo VpnSettings.xml.

Em Configurações de autenticação , selecione Certificado.

Para o Certificado, escolha o certificado filho que você deseja usar para autenticação. Se você tiver vários certificados, poderá selecionar Mostrar certificado para ver mais informações sobre cada certificado.

Em ID local, digite o nome do certificado filho selecionado.

Quando terminar de configurar o perfil do cliente VPN, salve o perfil.

Ligar

As etapas para se conectar são específicas para a versão do sistema operacional macOS. Consulte o Guia do Utilizador do Mac. Selecione a versão do sistema operacional que você está usando e siga as etapas para se conectar.

Depois que a conexão for estabelecida, o status será exibido como Conectado. O endereço IP é alocado a partir do pool de endereços do cliente VPN.

Próximos passos

Acompanhe com qualquer servidor adicional ou configurações de conexão. Consulte Tutorial: Criar uma conexão VPN de usuário P2S usando a WAN Virtual do Azure.